127.0.0.1:49342: Οδηγός διεύθυνσης IP, θύρας και εντοπισμού σφαλμάτων τοπικού κεντρικού υπολογιστή

Ίσως κάνατε κλικ σε κάτι. Ίσως πέρασε ένα παράθυρο τερματικού. Ίσως κάποιο αρχείο καταγραφής τράβηξε την προσοχή σας. Όποια και αν ήταν, εμφανίστηκε αυτή η συμβολοσειρά: `127.0.0.1:49342`. Το πρόγραμμα περιήγησής σας μεταπήδησε σε μια σελίδα που δεν υπάρχει πουθενά στο διαδίκτυο. Τα εργαλεία προγραμματιστών το σημείωσαν. Ένα αναδυόμενο παράθυρο σύνδεσης άναψε και εξαφανίστηκε. Τίποτα δεν ήταν ορατά χαλασμένο. Κάτι εξακολουθούσε να μην είναι σωστό.

Χαλάρωσε, τίποτα δεν είναι σπασμένο. Αυτή η μικρή συμβολοσειρά είναι στην πραγματικότητα ένα από τα πιο συνηθισμένα πράγματα που θα δείτε ποτέ ενώ χρησιμοποιείτε έναν υπολογιστή, και τη στιγμή που θα κατανοήσετε τα δύο μισά της, κάθε μελλοντική `127.0.0.1:` θα διαβάζεται σαν μια συνηθισμένη πρόταση. Η διεύθυνση IP στα αριστερά είναι ο καθολικός βρόχος επιστροφής, ο ίδιος σε κάθε μηχάνημα που αγγίζετε. Η θύρα στα δεξιά είναι απλώς μια συγκεκριμένη θύρα που το λειτουργικό σύστημα έχει παραχωρήσει σε μια τοπική υπηρεσία, μια εφαρμογή ιστού ή κάποια υπηρεσία δικτύου για μια σύντομη συνομιλία μεταξύ προγραμμάτων που εκτελούνται στο δικό σας υλικό. Τίποτα από αυτά δεν αγγίζει το εξωτερικό δίκτυο. Όλα παραμένουν στο ένα πλαίσιο μπροστά σας.

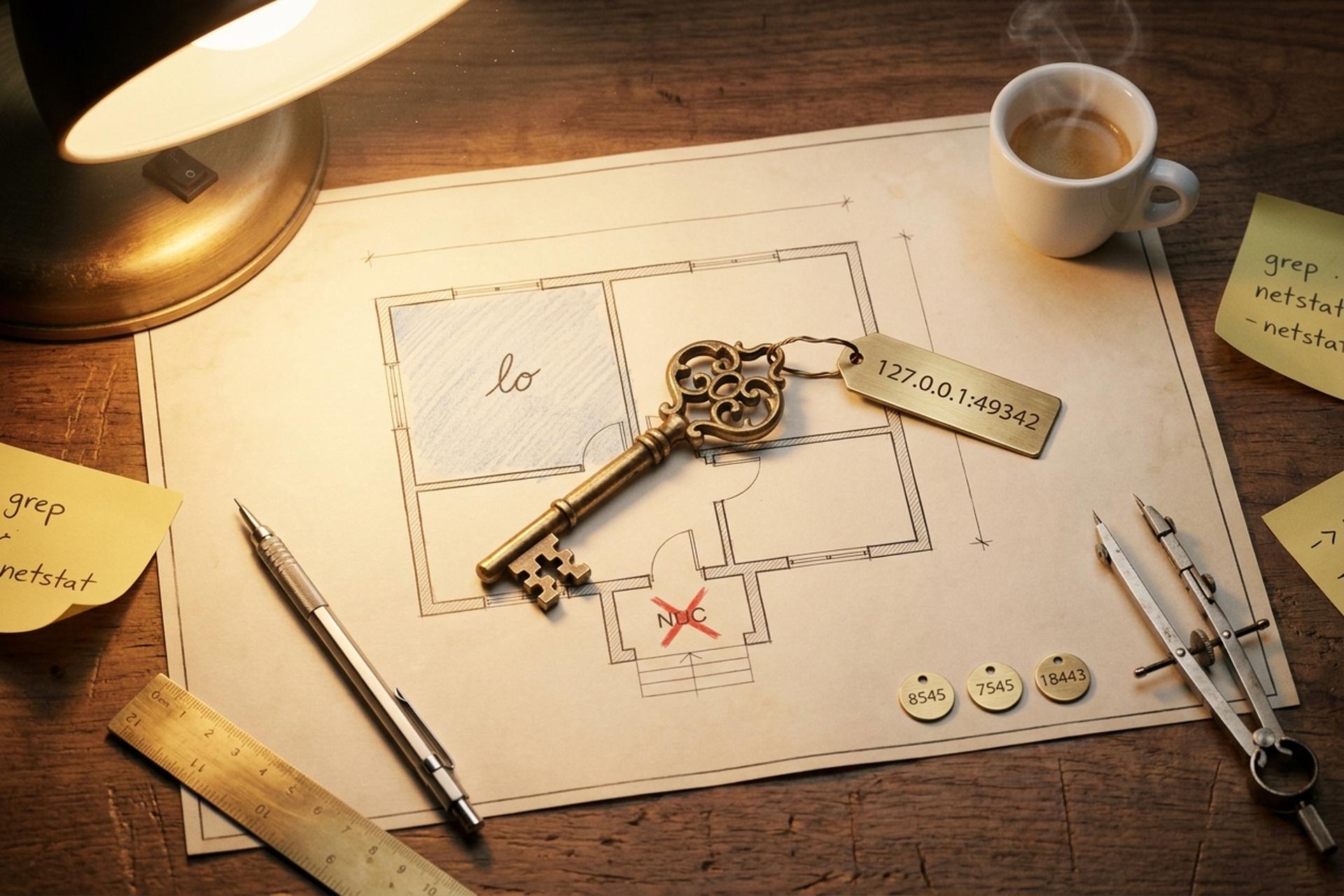

Ιδού, λοιπόν, το σχέδιο. Μία επεξήγηση συν ένας οδηγός αντιμετώπισης προβλημάτων, συνδυασμένα. Από πού προέρχεται ιστορικά η διεύθυνση. Τι αντιπροσωπεύει στην πραγματικότητα ένας αριθμός θύρας. Γιατί το 49342, συγκεκριμένα, δεν είναι τίποτα το ιδιαίτερο. Πότε το βλέπει ένας χρήστης των Windows σε σύγκριση με κάποιον σε Linux ή macOS. Πώς φαίνεται η εικόνα ασφαλείας το 2026 συγκεκριμένα. Πώς οι προγραμματιστές κρυπτονομισμάτων χρησιμοποιούν το ίδιο μοτίβο σε ένα περιβάλλον ανάπτυξης Web3 με Hardhat, Anvil, Ganache και Bitcoin Core. Διαβάστε το από την αρχή μέχρι το τέλος ή μεταβείτε απευθείας σε όποια ενότητα ταιριάζει με αυτό που σας έστειλε στην αναζήτηση.

Τι είναι το 127.0.0.1: Εξήγηση της διεύθυνσης Loopback

Ας πάρουμε πρώτα το μισό IP. Το 127.0.0.1 είναι παλαιότερο από τα περισσότερα από αυτά που χρησιμοποιείτε στο διαδίκτυο σήμερα. Τον Οκτώβριο του 1989, πολύ πριν υπάρξει οποιοδήποτε εμπορικό διαδίκτυο, το IETF απέσυρε το RFC 1122. Μέσα στην Ενότητα 3.2.1.3 βρισκόταν ένας από τους πιο αυστηρούς κανόνες που έχουν ποτέ δεσμευτεί σε χαρτί για δικτύωση: "Οι διευθύνσεις αυτής της μορφής ΔΕΝ ΠΡΕΠΕΙ να εμφανίζονται εκτός ενός κεντρικού υπολογιστή". Το λειτουργικό σύστημα του τηλεφώνου σας το επιβάλλει σήμερα. Το ίδιο ισχύει και για τον οικιακό σας δρομολογητή. Κάθε λειτουργικό σύστημα που κυκλοφόρησε από τότε το τηρεί σιωπηλά.

Η κλίμακα προκαλεί προβλήματα στους ανθρώπους. Αυτός ο κανόνας ισχύει για 16.777.216 διευθύνσεις. Όλες. Δεκαέξι εκατομμύρια διευθύνσεις που διατηρούνται ως εφεδρικές, επομένως μία από αυτές, η 127.0.0.1, μπορεί να σημαίνει αξιόπιστα "αυτό το μηχάνημα, ακριβώς εδώ" οπουδήποτε στη Γη. Λίγο σπάταλο; Ναι, τα παράπονα είναι έντονα εδώ και δεκαετίες. Το παγκόσμιο απόθεμα IPv4 της IANA μηδενίστηκε στις 3 Φεβρουαρίου 2011. Το ARIN μηδενίστηκε στις 24 Σεπτεμβρίου 2015. Το RIPE NCC παρέδωσε το τελικό μπλοκ /22 στις 25 Νοεμβρίου 2019. Ένα προσχέδιο IETF με τίτλο `draft-schoen-intarea-unicast-127` κυκλοφορεί υποδηλώνοντας ότι το μεγαλύτερο μέρος του χώρου 127 θα μπορούσε στην πραγματικότητα να επιστρέψει στη χρήση unicast. Κανείς δεν θέλει να το αγγίξει αυτό. Πάρα πολύ υπάρχον λογισμικό υποθέτει ότι το 127 δεν θα αλλάξει ποτέ.

Ένα μειονέκτημα που πάντα εκπλήσσει τους νεοφερμένους: το πακέτο κυριολεκτικά δεν φτάνει ποτέ στην φυσική κάρτα δικτύου. Ούτε καν κοντά. Ένα πακέτο που στοχεύει σε οποιονδήποτε προορισμό 127.xxx συλλαμβάνεται από τη στοίβα TCP/IP του λειτουργικού συστήματος στο επίπεδο 3 και προωθείται μέσω μιας εικονικής διεπαφής (το Linux και το macOS το αποκαλούν `lo`). Ο πυρήνας εξακολουθεί να κάνει πραγματική δουλειά - δημιουργεί το τμήμα TCP, εκτελεί το άθροισμα ελέγχου, διασχίζει τη διαδρομή λήψης. Πραγματική επιβάρυνση, μη μηδενική. Αλλά κανένας διακόπτης στο LAN σας δεν βλέπει ποτέ αυτήν την κίνηση. Κανένας δρομολογητής δεν τη βλέπει. Κανένα δίκτυο κορμού δεν τη βλέπει.

Η λέξη "localhost" είναι απλώς ένα φιλικό προς τον άνθρωπο ψευδώνυμο που αντιστοιχίζεται σε ένα αρχείο απλού κειμένου που μπορείτε να ανοίξετε τώρα. Σε Linux και macOS: `/etc/hosts`. Σε Windows: `C:\Windows\System32\drivers\etc\hosts`. Ο αναλυτής επιτυγχάνει αυτό το αρχείο πριν ρωτήσει οποιονδήποτε διακομιστή DNS, γι' αυτό και το `localhost` επιλύει μια χαρά σε ένα επίπεδο με το wifi απενεργοποιημένο. Το IPv6 φέρνει τη δική του έκδοση, `::1/128`, που ορίζεται από το RFC 4291 τον Φεβρουάριο του 2006. Ένας κλασικός πονοκέφαλος της Παρασκευής: ένα σύγχρονο πρόγραμμα περιήγησης επιλύει το `localhost` ως `::1` πρώτα, αλλά η εφαρμογή Python συνδέει μόνο το 127.0.0.1. Διαφορετικές υποδοχές, καμία διασταύρωση, σιωπηλή αποτυχία. Διακόπτει τη ροή κάποιου κάθε εβδομάδα κάπου.

Γιατί βλέπετε τη Θύρα 49342: Εφήμερα Λιμάνια και οι Σειρές IANA

Τώρα, το δεύτερο μισό. Οι αριθμοί θυρών μπερδεύουν τους ανθρώπους περισσότερο από τις διευθύνσεις IP, και για καλό λόγο. Το μητρώο θυρών ονόματος υπηρεσίας και πρωτοκόλλου μεταφοράς IANA χωρίζει ολόκληρο τον χώρο 16-bit (0 έως 65535) σε τρεις κάδους, και σε ποιον κάδο καταλήγει η 49342 είναι όλη η ιστορία.

| Σειρά | Αριθμοί | Σκοπός |

|---|---|---|

| Σύστημα (γνωστό) | 0–1023 | Τυπικές υπηρεσίες (HTTP 80, HTTPS 443, SSH 22, SMTP 25). Απαιτούνται δικαιώματα διαχειριστή για σύνδεση |

| Χρήστης (εγγεγραμμένος) | 1024–49151 | Υπηρεσίες που έχουν ανατεθεί σε προμηθευτές (PostgreSQL 5432, MySQL 3306, RDP 3389) |

| Δυναμικό / Ιδιωτικό / Εφήμερο | 49152–65535 | Βραχυπρόθεσμες κατανομές· δεν επιτρέπονται κρατήσεις υπηρεσιών |

Η θύρα 49342 βρίσκεται εντός του δυναμικού εύρους. Τίποτα δεν είναι "εγγεγραμμένο" σε αυτήν και τίποτα δεν θα είναι ποτέ, επειδή το IANA αρνείται να εκχωρήσει υπηρεσίες σε αυτό το εύρος με ακρίβεια, έτσι ώστε τα λειτουργικά συστήματα να μπορούν ελεύθερα να εκχωρούν αριθμούς θύρας εδώ για προσωρινή χρήση. Μια εφήμερη θύρα είναι μια δυναμικά εκχωρημένη θύρα που μια εφαρμογή δεν ζήτησε από έναν συγκεκριμένο αριθμό θύρας. Έλεγε στο λειτουργικό σύστημα, "δώστε μου οποιαδήποτε ελεύθερη θύρα, τη χρειάζομαι μόνο για αυτήν την περίοδο λειτουργίας". Το λειτουργικό σύστημα επέστρεψε 49342, η εφαρμογή σύνδεσε μια υποδοχή ακρόασης και οποιαδήποτε ροή χρειαζόταν έναν βραχύβιο συνδυασμό διεύθυνσης και θύρας έλαβε έναν. Η θύρα 49342 χρησιμοποιείται συχνά για προσωρινό τοπικό διακομιστή χρησιμοποιώντας ad-hoc σύνδεση αυτού του είδους.

Το προεπιλεγμένο προσωρινό εύρος ποικίλλει ανάλογα με το λειτουργικό σύστημα.

| Λειτουργικό σύστημα | Προεπιλεγμένο εφήμερο εύρος | Πηγή |

|---|---|---|

| Linux | 32768–60999 | `/proc/sys/net/ipv4/ip_local_port_range`, έγγραφα πυρήνα |

| Windows (Vista / Server 2008+) | 49152–65535 | Microsoft Learn |

| macOS (Darwin / BSD) | 49152–65535 | `sysctl net.inet.ip.portrange.first/hifirst` |

| FreeBSD | 49152–65535 | προεπιλογές sysctl |

Σε Windows ή macOS, το 49342 βρίσκεται ακριβώς μέσα στο προεπιλεγμένο εύρος. Ένας εκχωρητής λειτουργικού συστήματος σχεδόν σίγουρα το μοίρασε. Στο Linux είναι μια διαφορετική ιστορία — το 49342 βρίσκεται πάνω από το προεπιλεγμένο εύρος 32768 έως 60999, επομένως επιλέχθηκε από μια εφαρμογή που ζήτησε από τον πυρήνα να κάνει `bind(('127.0.0.1', 0))` και πήρε ό,τι ήταν δωρεάν. Το RFC 6056, που βγήκε από το IETF τον Ιανουάριο του 2011, λέει στις στοίβες να τυχαιοποιήσουν την επιλογή προσωρινών θυρών σε ολόκληρο τον χώρο 1024 έως 65535 για λόγους ασφαλείας. Οι προβλέψιμες θύρες διευκολύνουν την παραβίαση των ροών. Αυτός είναι ο λόγος για τον οποίο ο ίδιος διακομιστής προγραμματιστών μπορεί να καταλήξει στο 49342 σήμερα, στο 54871 αύριο και στο 33200 την επόμενη μέρα.

Πού εμφανίζεται το 127.0.0.1:49342 στον υπολογιστή σας

Πότε λοιπόν εμφανίζεται αυτό στην πραγματικότητα μια κανονική μέρα; Ένας τοπικός διακομιστής που εκτελείται στη θύρα 49342 θα μπορούσε να είναι σχεδόν οτιδήποτε, από μια μακρά λίστα κατηγοριών εργαλείων για προγραμματιστές, όπου οι προγραμματιστές δοκιμάζουν εφαρμογές σε μια τοπική υποδοχή loopback. Ο παρακάτω πίνακας καλύπτει τις καθημερινές περιπτώσεις όπου θύρες όπως η 49342 εμφανίζονται ελεύθερα, με υπηρεσίες να εκτελούνται και να δέχονται συνδέσεις στην καθορισμένη θύρα κάθε φορά.

| Λογισμικό | Τυπικό λιμάνι | Αυτό που βλέπεις |

|---|---|---|

| Σύνδεση OAuth CLI (gh, aws, gcloud) | Τυχαίο εφήμερο | Το πρόγραμμα περιήγησης ανοίγει το 127.0.0.1:, επιβεβαιώνει, κλείνει |

| Σημειωματάριο Jupyter | 8888, τότε εφήμερο | Τα kernel sockets χρησιμοποιούν τυχαίες θύρες στην περιοχή 49152 |

| Διακομιστής προγραμματιστών Vite | 5173 | Επαναφόρτωση με γρήγορη ανανέωση στο frontend |

| React / webpack-dev-server | 3000 | Ίδια οικογένεια |

| VS Code / εντοπισμός σφαλμάτων JetBrains | Τυχαίο εφήμερο | Ο προσαρμογέας εντοπισμού σφαλμάτων συνδέει έναν τοπικό διακομιστή |

| Εφαρμογές Electron (Slack, Discord, Spotify) | Τυχαίο εφήμερο | Εσωτερική γέφυρα IPC |

| Κόμβος σκληρού κράνους | 8545 | Ethereum JSON-RPC |

| Αμόνι (Χυτήριο) | 8545 | Ethereum JSON-RPC |

| Ganache GUI | 7545 | Αλυσίδα δοκιμών Ethereum |

| Δοκιμή εγγραφής Bitcoin Core | 18443 | RPC από την έκδοση 0.16 |

Η μόνη περίπτωση που εμφανίζεται το `127.0.0.1:49342` κυριολεκτικά στη γραμμή διευθύνσεων ενός προγράμματος περιήγησης; Σχεδόν πάντα OAuth. Το RFC 8252 του IETF, με τίτλο "OAuth 2.0 για εγγενείς εφαρμογές", κυκλοφόρησε τον Οκτώβριο του 2017 και λέει στις εγγενείς εφαρμογές να χρησιμοποιούν τη ροή ανακατεύθυνσης loopback, με έναν κανόνα χαραγμένο στην πέτρα: ο διακομιστής εξουσιοδότησης "ΠΡΕΠΕΙ να επιτρέπει οποιονδήποτε αριθμό θύρας". Εκτελέστε το `gh auth login` ή `gcloud auth login`. Το CLI ενεργοποιεί έναν μικροσκοπικό διακομιστή http σε μια τυχαία εφήμερη θύρα, ενεργοποιεί ένα πρόγραμμα περιήγησης στον πάροχο ταυτότητας, συλλαμβάνει την επανάκληση σε αυτήν τη διεύθυνση loopback και απενεργοποιείται. Βλέπετε μία από τις διευθύνσεις localhost όπως 127.0.0.1:49342 να αναβοσβήνει για περίπου δύο δευτερόλεπτα πριν εξαφανιστεί. Δεν είναι σφάλμα. Δεν είναι tracker. Δεν είναι απάτη. Απλώς μια πολύ σύντομη χειραψία, εντελώς τοπική, που δεν φτάνει ποτέ στο εξωτερικό δίκτυο σε κανένα σημείο.

Αντιμετώπιση προβλημάτων σφαλμάτων 127.0.0.1:49342 και διενέξεων θυρών

Από την εμπειρία μου, το πρόβλημα του localhost διαφέρει σε πέντε τύπους. Κυριολεκτικά οτιδήποτε σας κάνει να ψάχνετε στις 11 μ.μ. ταιριάζει με κάποιο τρόπο σε έναν από αυτούς τους κάδους.

Η θύρα χρησιμοποιείται ήδη. Ο κόμβος φωνάζει `EADDRINUSE`. Η Python σας εμφανίζει `OSError: [Errno 98] Address already in use`, ωραία και άσχημη. Τα Windows απλώς αναβοσβήνουν `WinSock 10048` και φεύγουν. Η ίδια υποκείμενη πραγματικότητα σε κάθε περίπτωση: μια άλλη διεργασία στο μηχάνημά σας άρπαξε πρώτα το 49342. Η δουλειά σας είναι να το βρείτε, να το τερματίσετε και να το ανακτήσετε.

- Σε Linux: `ss -tulpn | grep :49342`, ή εκτελέστε την παλιάς σχολής `sudo lsof -i :49342`

- Σε Mac: `lsof -nP -iTCP:49342 -sTCP:LISTEN`

- Στα Windows στο PowerShell: `netstat -ano | findstr :49342`, έπειτα `tasklist /fi "PID eq "` για να μετατρέψετε αυτό το PID σε όνομα προγράμματος

Ο διακομιστής λειτουργεί, αλλά τίποτα δεν μπορεί να συνδεθεί. Το πατάς αυτό περισσότερες φορές από όσο θυμάσαι. Τα IPv4 και IPv6 σε διέσχισαν αθόρυβα. Ο διακομιστής σου συνδέθηκε στο 127.0.0.1. Το πρόγραμμα περιήγησής σου ανέστρεψε το `localhost` ως `::1` χωρίς κανέναν απολύτως λόγο. Είναι δύο διαφορετικές υποδοχές, οπότε φυσικά δεν συνδέεται τίποτα. Διορθώστε το συνδέοντας και τις δύο οικογένειες ταυτόχρονα (η ακρόαση στο `::` τείνει να πιάνει διευθύνσεις αντιστοιχισμένες με IPv4 στις περισσότερες στοίβες) ή απλώς γράψε το 127.0.0.1 απευθείας στη διεύθυνση URL.

Τα VPN καταστρέφουν το loopback. Το Cloudflare WARP είναι ο μεγαλύτερος παραβάτης κατά πολύ. Το Cloudflare το παραδέχεται και το ίδιο στη σελίδα τεκμηρίωσης γνωστών περιορισμών: συγκεκριμένα στο macOS, η αποσύνδεση του WARP μπορεί να διαγράψει αμέσως τη διαδρομή 127.0.0.1. Εάν ο τοπικός σας κεντρικός υπολογιστής σβήσει αμέσως μετά την εναλλαγή ενός VPN, αυτός είναι σχεδόν σίγουρα ο λόγος. Επανασυνδέστε το WARP ή επαναφέρετε τη διαδρομή χειροκίνητα με το `sudo ifconfig lo0 127.0.0.1 alias`. Τα Proton VPN, Mullvad και NordVPN ουσιαστικά δεν το προκαλούν ποτέ αυτό, ό,τι κι αν σημαίνει αυτό. Τα εταιρικά προϊόντα προστασίας από ιούς και EDR είναι μια διαφορετική ιστορία. Μερικά από αυτά παρεμποδίζουν και διαχειρίζονται την κυκλοφορία loopback με τρόπους που γίνονται περίεργοι γρήγορα.

Το HSTS θυμάται δοκιμές HTTPS που ξεχάσατε. Πριν από μήνες, δοκιμάσατε ένα αυτο-υπογεγραμμένο πιστοποιητικό στο `localhost`. Το Chrome έκανε ό,τι κάνει και το Chrome και αποθήκευσε προσωρινά την κεφαλίδα HSTS. Τώρα κάθε απλό αίτημα `http://localhost` ξαναγράφεται σιωπηλά σε https. Πολύ διασκεδαστικό να το εντοπίσετε. Διόρθωση δύο λεπτών: ανοίξτε το `chrome://net-internals/#hsts` και διαγράψτε την καταχώρηση.

Κανόνες τείχους προστασίας. Το Loopback περνάει από τα περισσότερα τείχη προστασίας από προεπιλογή. Τα περισσότερα. Ορισμένες εικόνες εταιρικών φορητών υπολογιστών φιλτράρουν σκόπιμα το localhost ως μέρος της στάσης περιορισμού κακόβουλου λογισμικού και αυτό ανακαλύπτετε στο τέλος μιας μακράς Πέμπτης. Οι προηγμένοι κανόνες εισερχόμενων εντολών του Τείχους προστασίας του Windows Defender είναι το κατάλληλο μέρος για να ελέγξετε. Σε Linux, `sudo ufw status verbose`. Εάν κάτι χρειάζεται πραγματικά να ανοίξει, επιτρέψτε μόνο τη συγκεκριμένη θύρα. Μην απενεργοποιήσετε ολόκληρο το τείχος προστασίας.

Υπάρχει μια συνήθεια που με σώζει κάθε φορά, όμως. Πριν αγγίξετε έναν μεμονωμένο κανόνα ή διαδρομή τείχους προστασίας, εκτελέστε το `lsof` ή το `netstat`. Τις μισές φορές αποδεικνύεται ότι είναι μια διεργασία-ζόμπι που κρατάει πεισματικά τη θύρα από μια εκτέλεση προγραμματιστή που κατέρρευσε κάποια στιγμή νωρίτερα σήμερα. `kill -9` το PID. Το πρόβλημα λύνεται σε δευτερόλεπτα.

Ρύθμιση διαμόρφωσης τοπικού κεντρικού υπολογιστή και διακομιστή για χρήση από προγραμματιστές

Δημιουργείτε αντί για εντοπισμό σφαλμάτων; Αποκτήστε μερικές συνήθειες διαμόρφωσης διακομιστή και θα γλιτώσετε ένα σωρό απογεύματα. Τίποτα από αυτά δεν είναι φανταχτερό. Κυνηγάμε κάτι βαρετό: αξιόπιστες δοκιμές και εντοπισμό σφαλμάτων σε πολλαπλές υπηρεσίες δικτύου και διαφορετικές υπηρεσίες σε ένα φορητό υπολογιστή, αυτό είναι όλο.

Κανόνας πρώτος, ο βαρετός: σύνδεση με το `127.0.0.1`, όχι με το `0.0.0.0`. Ακούστε το `0.0.0.0` και ο μικρός σας διακομιστής web για προγραμματιστές ξαφνικά διαφημίζεται σε κάθε διεπαφή δικτύου που έχετε. Αυτό σημαίνει ότι ο τυχαίος τύπος στο διπλανό τραπέζι στο wifi του καφέ το βρίσκει. Σύνδεση με το 127.0.0.1 και μόνο τα στοιχεία που βρίσκονται ήδη στον υπολογιστή σας θα εισέλθουν. Το `http.server` της Python, το `express.listen()` του Node, το `http.ListenAndServe` της Go — όλα δέχονται την κυριολεκτική IP. Απλώς πληκτρολογήστε την.

Κανόνας δεύτερος: όταν πραγματικά δεν σας ενδιαφέρει ποια θύρα, μην την επιλέξετε. Δώστε τη θύρα 0 στον listener (`server.listen(0)` στο Node, `bind(('127.0.0.1', 0))` στην Python) και ο πυρήνας επιστρέφει ό,τι είναι ελεύθερο σε αυτό το χιλιοστό του δευτερολέπτου. Καλέστε την εντολή `getsockname()` στη συνέχεια για να μάθετε τι πραγματικά πήρατε και δώστε την σε οποιοδήποτε στοιχείο θέλει τη διεύθυνση URL. Βασικά, κάθε OAuth CLI και κάθε προσαρμογέας εντοπισμού σφαλμάτων που έχετε αγγίξει ποτέ κάνει ακριβώς αυτό.

Κανόνας τρίτος: μεταβλητές περιβάλλοντος, όχι θύρες με σκληρό κώδικα. Τραβήξτε το `PORT` από το περιβάλλον, με προεπιλογή κάτι λογικό αν λείπει. Το ίδιο δυαδικό αρχείο εκτελεί το dev στο 127.0.0.1:5173 και το production πίσω από ένα reverse proxy στο 443. Εφαρμόστε το ίδιο μοτίβο σε συμβολοσειρές βάσης δεδομένων, κλειδιά API, την παρτίδα. Το έγγραφο της εφαρμογής Twelve-Factor είναι παλαιότερο από ορισμένους από τους συναδέλφους σας και εξακολουθεί να είναι ο φθηνότερος τρόπος για να αποφύγετε διακοπές λειτουργίας.

Κανόνας τέταρτος: Το HTTPS σε localhost δεν είναι πλέον πρόβλημα. Τόσο το Chrome όσο και ο Firefox χορηγούν πλέον την κατάσταση `localhost` και `127.0.0.1` Secure Context για τις περισσότερες λειτουργίες, ακόμη και χωρίς ένα πραγματικό πιστοποιητικό. Μια επιλεκτική βιβλιοθήκη εξακολουθεί να αρνείται ένα αυτο-υπογεγραμμένο πιστοποιητικό; Χρησιμοποιήστε το `mkcert`, το οποίο εξακολουθεί να είναι η λιγότερο ενοχλητική τοπική αρχή έκδοσης πιστοποιητικών. Τα ενσωματωμένα εργαλεία όπως το `http.server` της Python και η ενότητα `net` του Node σημαίνουν ότι μπορείτε να ρυθμίσετε έναν τοπικό διακομιστή σε περίπου πέντε γραμμές κατά την τοπική ανάπτυξη, κάτι που επιτρέπει στους προγραμματιστές να δοκιμάζουν μια εφαρμογή web υπό ρεαλιστικό φορτίο ανακυκλώνοντας τα ίδια σενάρια για δοκιμές ενσωμάτωσης, όπου οι υπηρεσίες για επικοινωνία μέσω loopback είναι το μόνο που χρειάζεστε.

Τελευταίος κανόνας, και στην πραγματικότητα ο σημαντικότερος. Η παραγωγή δεν είναι τοπική. Τελεία. Το τοπικό σας μηχάνημα είναι ένα όριο εμπιστοσύνης. Ένα κοντέινερ παραγωγής δεν είναι ένα. Ποτέ μην αφήνετε τα τελικά σημεία εντοπισμού σφαλμάτων που εκτελούνται στο 127.0.0.1 μέσα σε ένα κοντέινερ prod, επειδή άλλες διεργασίες στο ίδιο κοντέινερ φτάνουν σε αυτά την πρώτη μέρα, και ένα σφάλμα κατά την εκτέλεση (runtime break bug) αργότερα ένας εισβολέας μπαίνει επίσης. Χρησιμοποιήστε την κυκλοφορία localhost μόνο εκεί που πραγματικά ανήκει, που χρησιμοποιείται σε περιβάλλοντα ανάπτυξης και πουθενά αλλού, και την ημέρα που οποιοδήποτε εσωτερικό API που χρησιμοποιεί την πύλη μεταβαίνει σε ένα κοινόχρηστο περιβάλλον ή περιβάλλοντα παραγωγής, τοποθετήστε αμέσως την πραγματική εξουσιοδότηση μπροστά του. Όχι, "θα το διορθώσουμε μετά την εκκίνηση". Αυτή ήταν η προηγούμενη εταιρεία.

Ασφαλής χρήση της θύρας 49342: Ασφάλεια στη διεύθυνση Loopback

Το Localhost δίνει την αίσθηση ότι είναι ιδιωτικό. Και έτσι είναι, ως επί το πλείστον. Μέχρι που ξαφνικά δεν είναι πλέον.

Εδώ είναι το πρόβλημα που τελικά συναντούν όλοι. Οι εξωτερικοί εισβολείς δεν μπορούν να καλέσουν απευθείας το 127.0.0.1, σίγουρα. Αλλά οι εξωτερικοί εισβολείς μπορούν σίγουρα να ξεγελάσουν το δικό σας πρόγραμμα περιήγησης ή κάποια εφαρμογή στον υπολογιστή σας που ήδη εμπιστεύεστε, ώστε να πραγματοποιήσει την κλήση εκ μέρους τους. Όλη αυτή η κατηγορία επίθεσης ονομάζεται επανασύνδεση DNS. Έχει καταστρέψει τις υπηρεσίες localhost από τότε που οι περισσότεροι άνθρωποι που διαβάζουν αυτό έγραφαν κώδικα.

Το παράδειγμα που εξακολουθούν να αναφέρουν οι άνθρωποι των κρυπτονομισμάτων είναι το MyEtherWallet στις 24 Απριλίου 2018. Οι εισβολείς πραγματοποίησαν μια hijacking BGP κατά του Route 53 της Amazon, ανακατεύθυναν το DNS για το myetherwallet.com και παρουσίασαν έναν κλώνο ηλεκτρονικού "ψαρέματος" (phishing) που ήταν ενεργός για αρκετό καιρό ώστε να απορροφήσει περίπου 215 ETH (περίπου 152.000 έως 160.000 δολάρια ανάλογα με το timestamp που καρφιτσώνετε, σύμφωνα με αναφορές από το The Register και την Internet Society). Δεν είναι αυστηρά ένα hack localhost, το ξέρω. Αλλά ήταν το σημείο καμπής όπου η κοινότητα των κρυπτονομισμάτων σταμάτησε να προσποιείται ότι το μοντέλο προέλευσης του προγράμματος περιήγησης ήταν ένα πραγματικό όριο ασφαλείας. Κάθε τοπική γέφυρα πορτοφολιού που άκουγε ήσυχα σε μια θύρα loopback ξαφνικά ένιωσε εκτεθειμένη.

Η απάντηση του Chrome έφτασε ως Private Network Access, αρχικά ονομαζόμενη CORS-RFC1918 στα προσχέδια. Από τον Μάρτιο του 2024, το πρόγραμμα περιήγησης ενεργοποιεί πλέον ένα preflight CORS που μεταφέρει την εντολή `Access-Control-Request-Private-Network: true` πριν επιτραπεί σε οποιονδήποτε δημόσιο ιστότοπο να φτάσει σε μια ιδιωτική διεύθυνση ή διεύθυνση loopback. Η τοπική σας υπηρεσία πρέπει να απαντήσει με την εντολή `Access-Control-Allow-Private-Network: true` για να περάσει η διαδικασία. Η πλήρης επιβολή πραγματοποιείται μέσω των εκδόσεων 123 έως 130 του Chrome. Επομένως, εάν αποστέλλετε έναν διακομιστή προγραμματιστών στο 127.0.0.1:49342 αναμένοντας να εμφανιστεί μια δημόσια σελίδα κατά τη διάρκεια των δοκιμών ενσωμάτωσης, ορίστε αυτήν την κεφαλίδα. Διαφορετικά, το αίτημα απλώς τερματίζεται σιωπηλά.

Μερικά CVE του Electron του 2025 αξίζουν μια αναφορά όσο είμαστε εδώ. Το CVE-2025-10585 είναι ένα σφάλμα σύγχυσης τύπων V8, που προστέθηκε στον κατάλογο Γνωστών Εκμεταλλευόμενων Ευπαθειών της CISA στις 23 Σεπτεμβρίου 2025. Το CVE-2025-55305 είναι μια παράκαμψη ακεραιότητας κώδικα που παραποιεί στιγμιότυπα σωρού V8, τα οποία αποκαλύπτονται γύρω από το ίδιο παράθυρο. Το Electron περιβάλλει το Chromium και ο φορητός υπολογιστής σας έχει ένα σωρό εφαρμογές Electron (Slack, VS Code, Discord, Notion, Teams, πιθανώς και άλλες). Πολλές από αυτές εκθέτουν τοπικές υπηρεσίες σε loopback. Πραγματοποιήστε γρήγορη ενημέρωση κώδικα. Και παρακαλώ, μην δημιουργείτε ποτέ ένα τελικό σημείο RPC στο 127.0.0.1 χωρίς διακριτικό ελέγχου ταυτότητας, εάν αυτό το τελικό σημείο μπορεί να διαβάσει κλειδιά, να υπογράψει συναλλαγές ή να αγγίξει χρήματα οποιουδήποτε είδους.

Πώς οι προγραμματιστές κρυπτογράφησης χρησιμοποιούν το Localhost σε Hardhat, Anvil, Ganache

Το Web3 dev είναι ουσιαστικά μια ατελείωτη παρέλαση αναφορών διευθύνσεων δικτύου 127.0.0.1 — είτε εστιάζετε στην ανάπτυξη συμβολαίων, είτε στην ασάφεια πρωτοκόλλων, είτε απλώς στην καθημερινή ανάπτυξη ιστοσελίδων σε μια τοπική αλυσίδα. Αυτή τη στιγμή υπάρχει ένα μικρό σύμπλεγμα τοπικών κόμβων που εκτελούνται στο localhost στον φορητό υπολογιστή σας (ακόμα κι αν ξεχάσατε περίπου τους μισούς). Κάθε ένας έχει τους δικούς του κανόνες θύρας διακομιστή. Κάθε ένας εκθέτει έναν ξεχωριστό συνδυασμό διεύθυνσης IP και θύρας για να συνδεθούν οι πελάτες, συνήθως χρησιμοποιώντας μια συγκεκριμένη θύρα στην οποία έχει οριστεί από προεπιλογή το εργαλείο.

Γρήγορο cheat sheet. Το Hardhat Network από το Nomic Foundation επιλέγει το `http://127.0.0.1:8545` με chain ID 31337 ως προεπιλογή. Το Anvil του Foundry ισχυρίζεται την ίδια διεύθυνση και θύρα, η οποία μπορεί να ρυθμιστεί μέσω `--port` για εκείνες τις στιγμές που έχετε δύο σουίτες δοκιμών ανοιχτές και μάχονται. Το Ganache GUI παίρνει το `127.0.0.1:7545` με network ID 5777, αν και το αδελφό CLI του μοιράζεται το 8545 του Hardhat. Η λειτουργία regtest του Bitcoin Core, εν τω μεταξύ, εκτελεί το JSON-RPC του στο `127.0.0.1:18443` — μια αλλαγή που στην πραγματικότητα επέστρεψε στην έκδοση 0.16 μέσω του pull request #10825, αφού κάποιος επεσήμανε μια σύγκρουση με το 18332 του testnet.

Το MetaMask συνδέεται κυριολεκτικά με οποιοδήποτε από αυτά. Προσθέστε ένα προσαρμοσμένο δίκτυο με την τοπική διεύθυνση URL RPC και είστε μέσα. Η IP 127.0.0.1 λειτουργεί απλώς ως μια λεπτή γέφυρα μεταξύ του περιβάλλοντος εργασίας χρήστη του πορτοφολιού σας που βασίζεται στο πρόγραμμα περιήγησης και οποιουδήποτε προσομοιωμένου blockchain βουίζει στον φορητό υπολογιστή σας εκείνη τη στιγμή. Όταν εντοπίζετε το `127.0.0.1:` σε μια ιχνηλάτηση στοίβας Web3, είναι σχεδόν πάντα ένα από τα δύο πράγματα: ο προσαρμογέας εντοπισμού σφαλμάτων του IDE σας που εισχωρεί στον κόμβο ή ο ίδιος ο κόμβος που ενεργοποιεί ένα τελικό σημείο WebSocket σε μια τυχαία θύρα ακριβώς δίπλα στο σταθερό RPC του.

Οι ενσωματώσεις πληρωμών επαναλαμβάνουν αυτό το μοτίβο. Δημιουργείτε ένα checkout κρυπτονομισμάτων με υποστήριξη Plisio; Καταλήγετε να εκτελείτε το SDK τοπικά σε έναν μικρό ακροατή Flask ή Express στο `127.0.0.1:3000/plisio/callback`. Το webhook της πύλης δεν μπορεί ποτέ να φτάσει στον φορητό υπολογιστή σας απευθείας από το δημόσιο διαδίκτυο, επομένως οι τοπικές δοκιμές χρησιμοποιούν μια σήραγγα (ngrok, Cloudflare Tunnel, Tailscale Funnel) για να εκθέσουν τη θύρα. Αυτή είναι μια συγκεκριμένη θύρα σε έναν συγκεκριμένο αριθμό θύρας που εσείς, ο έμπορος, επιλέγετε και ελέγχετε. Τα SDK PHP, Python, Laravel και Node.js της Plisio διαθέτουν το καθένα έναν βοηθό `verifyCallbackData` που υπολογίζει ξανά ένα HMAC-SHA1 του ωφέλιμου φορτίου σε σχέση με το μυστικό κλειδί του καταστήματος. Ο έλεγχος εκτελείται σε κάθε επανάκληση καθώς φτάνει στον τοπικό ακροατή. Ίδια διεύθυνση loopback, ίδια εργασία, επισυνάπτεται πραγματική υπογραφή.

Κάντε σμίκρυνση για ένα δευτερόλεπτο. Το μοτίβο είναι στην πραγματικότητα παντού: οι πληρωμές, το OAuth, οι υπηρεσίες δικτύου Web3 που χρησιμοποιούνται στην ανάπτυξη φαίνονται όλες ίδιες από μέσα — ένας διακομιστής στη θύρα 49342 ή σε κάποια άλλη δυναμική θύρα, πραγματικές συνδέσεις στην καθορισμένη θύρα και λειτουργία σε localhost συνεχώς.

Γρήγοροι έλεγχοι τοπικού κεντρικού υπολογιστή και θύρας για οποιοδήποτε λειτουργικό σύστημα

Ένα σύντομο cheat sheet. Κρατήστε το ανοιχτό σε μια καρτέλα τερματικού. Θα τα βρείτε πιο εύκολα από όσο νομίζετε.

Φανταστείτε ένα κουτί Linux, οποιαδήποτε διανομή. Η εντολή `sudo ss -tulpn | grep :49342` απαντά στην ερώτηση "ποιος είναι στο 49342". Χάστε αυτό το grep και θα έχετε ανοιχτά όλα τα listening sockets που έχει ανοιχτά το μηχάνημα. Είστε περίεργοι για το δυναμικό ανώτατο όριο θυρών του πυρήνα; Η εντολή `cat /proc/sys/net/ipv4/ip_local_port_range`. Αν θέλετε απλώς απόδειξη ότι το ίδιο το loopback είναι ενεργό, σας δείχνει την εντολή `ip addr show lo`. Και εντάξει — αν η εντολή `lo` έχει εξαφανιστεί από την έξοδο, έχετε βρει ένα πολύ μεγαλύτερο πρόβλημα από μια θύρα.

Το Mac λειτουργεί παρόμοια, απλώς με διαφορετικά εργαλεία επειδή βρίσκεται στον κόσμο του BSD. Η εντολή `lsof -nP -iTCP:49342 -sTCP:LISTEN` εκτυπώνει τη διεργασία που εμφανίζεται στη θύρα. Αφαιρέστε την άνω και κάτω τελεία και τον αριθμό, και εμφανίζεται η λίστα με όλους τους ακροατές. Προσθέστε το πρόθεμα sudo όταν χρειάζεστε ορατότητα στα sockets άλλων χρηστών. Η προσωρινή περιοχή βρίσκεται στο `sysctl net.inet.ip.portrange.first net.inet.ip.portrange.hifirst`. Το Loopback ονομάζεται `lo0` εδώ (όχι `lo`), και αυτή η μικρή ιδιορρυθμία ονοματολογίας εντοπίζει τους χρήστες ακριβώς μία φορά πριν την εσωτερικεύσουν για πάντα. Ελέγξτε με την εντολή `ifconfig lo0`.

Τα Windows αντιστρέφουν εντελώς τη διάλεκτο. Ανοίξτε ένα PowerShell ως διαχειριστής. Η εντολή `netstat -ano | findstr :49342` εμφανίζει ένα PID. Μεταφέρετέ το στο `tasklist /fi "PID eq "` για να μεταφράσετε τον αριθμό σε ένα όνομα εφαρμογής. Το δυναμικό εύρος; `netsh int ipv4 show dynamicport tcp`. Χρειάζεται να σύρετε το εύρος προς τα κάτω επειδή μια επίμονη εφαρμογή παλαιού τύπου απαιτεί κάτι στο χαμηλότερο άκρο; Η εντολή `netsh int ipv4 set dynamic tcp start=49152 num=16384` το μετακινεί.

Αφήστε τα αυτά στη μυϊκή μνήμη και οι πονοκέφαλοι του localhost σας θα συρρικνωθούν σε διορθώσεις πέντε λεπτών, ίσως και λιγότερο. Δοκιμάστε αυτό κάποια στιγμή: εκτελέστε την εντολή `lsof -nP -iTCP -sTCP:LISTEN | grep 127.0.0.1` στον φορητό υπολογιστή σας που λειτουργεί. Η λίστα κύλισης είναι πάντα μεγαλύτερη από ό,τι περιμένετε. Οι καρτέλες φόντου του προγράμματος περιήγησης. Μια χούφτα διακομιστές γλώσσας επεξεργασίας, συχνά περισσότεροι από ένας. Το εσωτερικό DNS του Docker. Γέφυρες Electron IPC από το Slack, το Discord, το Linear, οτιδήποτε άλλο εκτελείτε. Κάποιο daemon τηλεμετρίας λειτουργικού συστήματος που δεν γνωρίζατε ποτέ ότι υπήρχε. Συν τους έξι ή επτά διακομιστές προγραμματιστών από σήμερα το πρωί που σίγουρα ξεχάσατε να κλείσετε. Αυτό το επίπεδο θορύβου είναι φυσιολογικό. Έτσι ακριβώς ακούγεται ένα λειτουργικό περιβάλλον ανάπτυξης από κάτω.