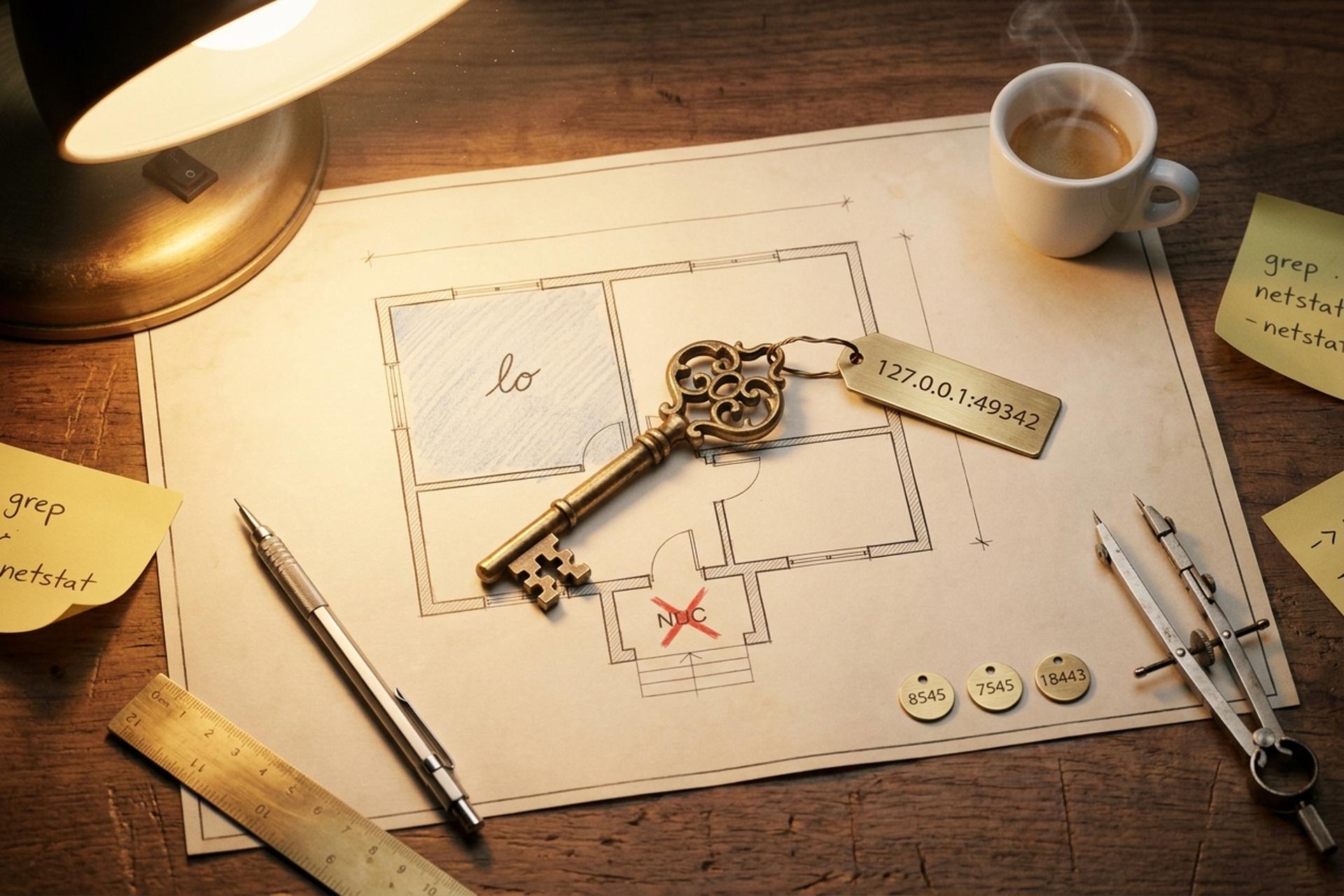

127.0.0.1:49342 : Guide de débogage de l’adresse IP, du port et de l’hôte local

Vous avez peut-être cliqué sur quelque chose. Une fenêtre de terminal a peut-être défilé. Un fichier journal a peut-être attiré votre attention. Quoi qu'il en soit, la chaîne suivante est apparue : `127.0.0.1:49342`. Votre navigateur a ouvert une page introuvable sur Internet. Les outils de développement l'ont signalée. Une fenêtre de connexion s'est brièvement affichée avant de disparaître. Rien n'était visiblement cassé. Pourtant, quelque chose clochait.

Détendez-vous, tout est normal. Cette petite chaîne de caractères est en réalité l'une des choses les plus courantes que vous verrez en utilisant un ordinateur, et dès que vous comprendrez ses deux parties, chaque « 127.0.0.1: » vous semblera aussi simple qu'une phrase. L'adresse IP à gauche est l'adresse de bouclage universelle, identique sur tous les ordinateurs. Le port à droite est simplement un port spécifique attribué par le système d'exploitation à un service local, une application web ou un service réseau pour une brève communication entre les programmes exécutés sur votre ordinateur. Rien de tout cela ne transite par le réseau externe. Tout reste sur l'ordinateur que vous avez devant vous.

Voici donc le plan : un guide explicatif et un guide de dépannage, réunis en un seul document. L’origine historique de cette adresse. La signification d’un numéro de port. Pourquoi 49342, en particulier, n’a rien de particulier. Quand un utilisateur Windows la voit-il par rapport à un utilisateur Linux ou macOS ? À quoi ressemblera la situation en matière de sécurité en 2026 ? Comment les développeurs de cryptomonnaies utilisent ce même modèle dans un environnement de développement Web3 avec Hardhat, Anvil, Ganache et Bitcoin Core ? Lisez le document en entier ou accédez directement à la section qui correspond à votre recherche.

Qu'est-ce que 127.0.0.1 ? Explication de l'adresse de bouclage

Commençons par l'adresse IP. 127.0.0.1 est plus ancienne que la plupart des adresses que vous utilisez en ligne aujourd'hui. En octobre 1989, bien avant l'avènement du web commercial, l'IETF a publié la RFC 1122. La section 3.2.1.3 contenait l'une des règles les plus strictes jamais formulées en matière de réseaux : « Les adresses de ce type ne doivent pas apparaître en dehors d'un hôte. » Le système d'exploitation de votre téléphone l'applique encore aujourd'hui. Votre routeur domestique aussi. Tous les systèmes d'exploitation sortis depuis lors la respectent discrètement.

L'échelle pose problème. Cette règle s'applique à 16 777 216 adresses. Absolument toutes. Seize millions d'adresses sont mises en réserve afin que l'une d'entre elles, 127.0.0.1, puisse désigner avec certitude « cette machine, ici même », n'importe où sur Terre. Un peu de gaspillage ? Oui, les plaintes fusent depuis des décennies. Le pool mondial d'adresses IPv4 de l'IANA a atteint zéro le 3 février 2011. Celui de l'ARIN a atteint zéro le 24 septembre 2015. Le RIPE NCC a attribué son dernier bloc /22 le 25 novembre 2019. Un projet de l'IETF, intitulé « draft-schoen-intarea-unicast-127 », circule, suggérant que la majeure partie de l'espace 127 pourrait être réaffectée à l'unicast. Personne ne veut s'y risquer. Trop de logiciels existants partent du principe que le 127 ne changera jamais.

Un détail qui surprend toujours les nouveaux venus : le paquet n'atteint jamais physiquement la carte réseau. Loin de là. Un paquet destiné à une adresse 127.xxx est intercepté par la pile TCP/IP du système d'exploitation au niveau 3 et acheminé via une interface virtuelle (appelée « lo » sous Linux et macOS). Le noyau effectue néanmoins un véritable travail : il construit le segment TCP, calcule la somme de contrôle et parcourt le chemin de réception. Cela engendre une surcharge réelle, non nulle. Mais aucun commutateur de votre réseau local ne voit ce trafic. Aucun routeur ne le voit. Aucun réseau dorsal Internet ne le voit.

Le mot « localhost » est simplement un alias convivial, stocké dans un fichier texte que vous pouvez ouvrir immédiatement. Sous Linux et macOS : `/etc/hosts`. Sous Windows : `C:\Windows\System32\drivers\etc\hosts`. Le résolveur DNS consulte ce fichier avant d'interroger un serveur DNS, ce qui explique pourquoi « localhost » fonctionne parfaitement dans un avion avec le Wi-Fi désactivé. IPv6 introduit sa propre version, `::1/128`, définie par la RFC 4291 en février 2006. Un casse-tête classique du vendredi : un navigateur moderne résout d'abord « localhost » en `::1`, mais l'application Python n'est liée qu'à 127.0.0.1. Des sockets différents, aucune intersection, une panne silencieuse. De quoi perturber le travail de quelqu'un chaque semaine.

Pourquoi le port 49342 apparaît-il ? Ports éphémères et plages de valeurs IANA

Passons maintenant à la deuxième partie. Les numéros de port sont plus déroutants que les adresses IP, et ce n'est pas sans raison. Le registre des ports IANA, qui associe les noms de service et les protocoles de transport, divise l'espace de 16 bits (de 0 à 65 535) en trois compartiments ; le compartiment auquel appartient le numéro de port 49 342 est déterminant.

| Gamme | Nombres | But |

|---|---|---|

| Système (bien connu) | 0–1023 | Services standard (HTTP 80, HTTPS 443, SSH 22, SMTP 25). Droits d'administrateur requis pour la liaison. |

| Utilisateur (enregistré) | 1024–49151 | Services attribués aux fournisseurs (PostgreSQL 5432, MySQL 3306, RDP 3389) |

| Dynamique / Privé / Éphémère | 49152–65535 | Attributions temporaires ; aucune réservation de service n’est autorisée. |

Le port 49342 se situe dans la plage dynamique. Aucun service n'y est « enregistré », et ne le sera jamais, car l'IANA refuse d'y attribuer des services afin que les systèmes d'exploitation puissent y distribuer librement des numéros de port pour un usage temporaire. Un port éphémère est un port attribué dynamiquement par une application sans qu'elle ait spécifié de numéro. Elle a simplement demandé au système d'exploitation : « Donnez-moi un port libre, j'en ai besoin pour cette session. » Le système d'exploitation a renvoyé le port 49342, l'application a établi une connexion socket d'écoute, et le flux nécessitant une combinaison adresse/port temporaire l'a obtenue. Le port 49342 est souvent utilisé pour des serveurs locaux temporaires via ce type d'attribution ad hoc.

La plage éphémère par défaut varie en réalité selon le système d'exploitation.

| Système d'exploitation | Plage éphémère par défaut | Source |

|---|---|---|

| Linux | 32768–60999 | `/proc/sys/net/ipv4/ip_local_port_range`, documentation du noyau |

| Windows (Vista / Server 2008+) | 49152–65535 | Microsoft Learn |

| macOS (Darwin / BSD) | 49152–65535 | `sysctl net.inet.ip.portrange.first/hifirst` |

| FreeBSD | 49152–65535 | valeurs par défaut de sysctl |

Sous Windows ou macOS, le port 49342 se situe dans la plage par défaut. Il a très probablement été attribué par le système d'exploitation. Sous Linux, c'est différent : 49342 étant au-dessus de la plage par défaut (32768 à 60999), il a été choisi par une application ayant demandé au noyau de se connecter à l'interface `127.0.0.1` (`bind(('127.0.0.1', 0))`) et ayant obtenu le port disponible. La RFC 6056, publiée par l'IETF en janvier 2011, préconise une sélection aléatoire des ports éphémères dans l'espace de 1024 à 65535 pour des raisons de sécurité. Des ports prévisibles facilitent le détournement de flux. C'est pourquoi un même serveur de développement peut utiliser le port 49342 aujourd'hui, le port 54871 demain et le port 33200 après-demain.

Où l'adresse 127.0.0.1:49342 apparaît sur votre machine

Alors, concrètement, quand cela se produit-il au quotidien ? Un serveur local fonctionnant sur le port 49342 peut correspondre à n'importe quel outil de développement parmi une longue liste d'applications permettant aux développeurs de tester des applications sur une interface de bouclage locale. Le tableau ci-dessous présente les cas courants où des ports comme le 49342 sont utilisés, avec des services en cours d'exécution qui acceptent des connexions sur ce port.

| Logiciel | Port typique | Ce que vous voyez |

|---|---|---|

| Connexion OAuth en ligne de commande (gh, aws, gcloud) | Éphémère aléatoire | Le navigateur ouvre 127.0.0.1:, confirme, puis se ferme. |

| Carnet Jupyter | 8888, puis éphémère | Les sockets du noyau utilisent des ports aléatoires dans la plage 49152. |

| Serveur de développement Vite | 5173 | Rechargement à chaud de l'interface |

| React / serveur de développement webpack | 3000 | Même famille |

| Débogage VS Code / JetBrains | Éphémère aléatoire | L'adaptateur de débogage se connecte à un serveur local |

| Applications Electron (Slack, Discord, Spotify) | Éphémère aléatoire | Pont IPC interne |

| Nœud Hardhat | 8545 | Ethereum JSON-RPC |

| Enclume (Fonderie) | 8545 | Ethereum JSON-RPC |

| Interface graphique de Ganache | 7545 | Chaîne de test Ethereum |

| Test d'enregistrement Bitcoin Core | 18443 | RPC depuis la version 0.16 |

Le seul cas où l'adresse `127.0.0.1:49342` s'affiche littéralement dans la barre d'adresse du navigateur ? Presque toujours avec OAuth. La RFC 8252 de l'IETF, intitulée « OAuth 2.0 pour les applications natives », publiée en octobre 2017, indique aux applications natives d'utiliser le flux de redirection de bouclage, avec une règle impérative : le serveur d'autorisation « DOIT autoriser n'importe quel numéro de port ». Exécutez `gh auth login` ou `gcloud auth login`. L'interface en ligne de commande lance un serveur HTTP minuscule sur un port éphémère aléatoire, envoie une requête au fournisseur d'identité via un navigateur, intercepte la réponse sur cette adresse de bouclage, puis s'arrête. Vous voyez alors l'une des adresses localhost, comme 127.0.0.1:49342, s'afficher brièvement pendant environ deux secondes avant de disparaître. Ce n'est ni un bug, ni un traqueur, ni une arnaque. Il s'agit simplement d'une brève authentification, entièrement locale, qui n'atteint jamais le réseau externe.

Dépannage des erreurs et conflits de ports sur 127.0.0.1:49342

D'après mon expérience, les problèmes liés à localhost se présentent sous cinq formes principales. Absolument tout ce qui vous oblige à effectuer des recherches à 23h entre d'une manière ou d'une autre dans l'une de ces catégories.

Le port est déjà utilisé. Node signale une erreur `EADDRINUSE`. Python affiche `OSError : [Errno 98] Adresse déjà utilisée`, aussi beau que laid. Windows affiche simplement `WinSock 10048` et disparaît. La réalité est la même à chaque fois : un autre processus sur votre machine a accaparé le port 49342. Votre tâche consiste à le trouver, à le terminer et à récupérer le port.

- Sous Linux : `ss -tulpn | grep :49342`, ou ressortez la bonne vieille commande `sudo lsof -i :49342`

- Sur Mac : `lsof -nP -iTCP:49342 -sTCP:LISTEN`

- Sous Windows, dans PowerShell : `netstat -ano | findstr :49342`, puis `tasklist /fi "PID eq "` pour convertir ce PID en nom de programme

Le serveur est en cours d'exécution, mais aucune connexion n'est possible. Ce problème est fréquent. Un conflit entre IPv4 et IPv6 s'est produit. Votre serveur s'est lié à l'adresse 127.0.0.1. Votre navigateur a résolu `localhost` en `::1` sans raison apparente. Il s'agit de deux sockets différents, d'où l'impossibilité de se connecter. Pour résoudre ce problème, liez les deux familles d'adresses IP simultanément (l'écoute sur `::` permet généralement de capter également les adresses IPv4 sur la plupart des architectures) ou intégrez directement 127.0.0.1 dans l'URL.

Les VPN consomment beaucoup de trafic de bouclage. Cloudflare WARP est de loin le principal responsable. Cloudflare l'admet d'ailleurs lui-même sur sa page de documentation relative aux limitations connues : sur macOS en particulier, la déconnexion de WARP peut tout simplement supprimer la route 127.0.0.1. Si votre serveur local a cessé d'être accessible juste après avoir activé ou désactivé un VPN, c'est très probablement la raison. Reconnectez WARP ou rétablissez la route manuellement avec la commande `sudo ifconfig lo0 127.0.0.1 alias`. Proton VPN, Mullvad et NordVPN ne provoquent quasiment jamais ce problème, pour information. Les solutions antivirus et EDR d'entreprise sont un cas différent ; certaines interceptent et redirigent le trafic de bouclage de manière à ce que les choses deviennent rapidement étranges.

HSTS conserve en mémoire des tests HTTPS que vous avez oubliés. Il y a quelques mois, vous avez testé un certificat auto-signé sur `localhost`. Chrome, fidèle à lui-même, a mis en cache l'en-tête HSTS. Désormais, chaque requête `http://localhost` est automatiquement réécrite en HTTPS. Un vrai casse-tête à déboguer ! Solution en deux minutes : ouvrez `chrome://net-internals/#hsts` et supprimez l'entrée correspondante.

Règles de pare-feu. La boucle locale (bouclage) passe par défaut la plupart des pare-feu. La plupart. Certaines images système d'ordinateurs portables d'entreprise filtrent délibérément le trafic localhost dans le cadre de leur stratégie de protection contre les logiciels malveillants, et vous ne le découvrez qu'après une longue journée de travail. Les règles de trafic entrant avancées du Pare-feu Windows Defender sont l'endroit à vérifier. Sous Linux, utilisez la commande `sudo ufw status verbose`. Si un port doit réellement être ouvert, autorisez-le uniquement ; ne désactivez pas l'ensemble du pare-feu.

Il existe une habitude qui me sauve la mise à chaque fois. Avant de modifier la moindre règle de pare-feu ou route, je lance `lsof` ou `netstat`. Dans la moitié des cas, il s'agit d'un processus zombie qui utilise obstinément le port depuis un environnement de développement ayant planté plus tôt dans la journée. Un simple `kill -9` suivi du PID suffit à le terminer. Le problème est résolu en quelques secondes.

Configuration de l'hôte local et du serveur pour le développement

Vous préférez développer plutôt que déboguer ? Adoptez quelques bonnes pratiques de configuration serveur et vous gagnerez un temps précieux. Rien de compliqué. Notre objectif est simple : tester et déboguer efficacement sur plusieurs services réseau et différents services depuis un seul ordinateur portable. C’est tout.

Première règle, la plus ennuyeuse : utilisez `127.0.0.1` et non `0.0.0.0`. Si vous écoutez sur `0.0.0.0`, votre petit serveur web de développement sera accessible sur toutes vos interfaces réseau. Autrement dit : n'importe qui, même un inconnu à la table voisine du café connecté en Wi-Fi, pourra le trouver. Utilisez `127.0.0.1` : seuls les services déjà présents sur votre machine pourront y accéder. Les fonctions `http.server` de Python, `express.listen()` de Node et `http.ListenAndServe` de Go acceptent toutes l'adresse IP. Il suffit de la saisir.

Deuxième règle : si le port vous est indifférent, ne le choisissez pas. Transmettez le port 0 au listener (`server.listen(0)` sous Node, `bind(('127.0.0.1', 0))` sous Python) et le noyau utilisera le port disponible à ce moment précis. Appelez ensuite `getsockname()` pour connaître le nom du socket reçu et transmettez-le au composant qui en a besoin. En pratique, tous les interpréteurs de commandes OAuth et tous les adaptateurs de débogage que vous avez utilisés fonctionnent de cette manière.

Règle numéro trois : privilégiez les variables d’environnement aux ports codés en dur. Utilisez les variables d’environnement pour spécifier le port (`PORT`), et définissez une valeur par défaut pertinente si elle est absente. Le même binaire est exécuté en développement sur 127.0.0.1:5173 et en production derrière un proxy inverse sur le port 443. Appliquez le même principe aux chaînes de caractères de la base de données, aux clés API, etc. La documentation sur les applications à douze facteurs est plus ancienne que certains de vos collègues, et pourtant, elle reste la solution la plus économique pour éviter les interruptions de service.

Quatrième règle : l’utilisation du HTTPS en local n’est plus un problème. Chrome et Firefox accordent désormais le statut de contexte sécurisé à `localhost` et `127.0.0.1` pour la plupart des fonctionnalités, même sans certificat physique. Une bibliothèque capricieuse refuse toujours un certificat auto-signé ? Utilisez `mkcert`, toujours l’autorité de certification locale la plus simple d’utilisation. Grâce à des outils intégrés comme `http.server` en Python et le module `net` en Node, vous pouvez configurer un serveur local en quelques lignes de code lors du développement local. Les développeurs peuvent ainsi tester une application web en conditions de charge réalistes en réutilisant les mêmes scripts pour les tests d’intégration, où la communication entre les services via l’interface de bouclage suffit.

Dernière règle, et la plus importante : la production n'est pas locale. Point final. Votre machine locale constitue une barrière de confiance ; un conteneur de production n'en est pas une. Ne laissez jamais de points de terminaison de débogage actifs sur 127.0.0.1 dans un conteneur de production, car d'autres processus de ce même conteneur y accèdent dès le premier jour, et une simple faille de sécurité à l'exécution suffit à permettre à un attaquant d'y accéder. Utilisez le trafic localhost uniquement là où il est nécessaire : dans les environnements de développement, et nulle part ailleurs. Dès qu'une API interne utilisant ce port est déployée dans un environnement partagé ou de production, mettez immédiatement en place une authentification forte. Pas de « on corrigera ça après le lancement ». C'était la politique de l'ancienne entreprise.

Utilisation sécurisée du port 49342 : Sécurité de l’adresse de bouclage

Localhost donne l'impression d'être privé. Et c'est le cas, la plupart du temps. Jusqu'à ce que, soudain, ça ne le soit plus.

Voici le piège auquel tout le monde finit par se heurter. Certes, les attaquants externes ne peuvent pas composer directement le numéro 127.0.0.1. Mais ils peuvent tout à fait tromper votre navigateur , ou une application de confiance installée sur votre ordinateur, pour qu'elle effectue l'appel à leur place. Ce type d'attaque s'appelle le DNS rebinding. Il affecte les services locaux depuis bien avant que la plupart des lecteurs de ce texte ne programment.

L'exemple que les acteurs du secteur crypto citent encore aujourd'hui est celui de MyEtherWallet, le 24 avril 2018. Des pirates ont réussi à détourner une connexion BGP contre Route 53 d'Amazon, à rediriger le DNS de myetherwallet.com et à diffuser un clone de phishing qui a fonctionné juste assez longtemps pour dérober environ 215 ETH (soit entre 152 000 et 160 000 dollars, selon la date et l'heure, d'après les informations de The Register et de l'Internet Society). Ce n'était pas à proprement parler un piratage local, je le sais. Mais cet incident a marqué un tournant : la communauté crypto a cessé de croire que le modèle d'origine du navigateur constituait une véritable barrière de sécurité. Chaque passerelle de portefeuille local, silencieusement à l'écoute sur un port de bouclage, s'est soudainement sentie vulnérable.

La réponse de Chrome est arrivée sous le nom d'accès au réseau privé (initialement CORS-RFC1918 dans les brouillons). Depuis mars 2024, le navigateur envoie une requête CORS préliminaire avec l'en-tête `Access-Control-Request-Private-Network: true` avant d'autoriser un site web public à accéder à une adresse privée ou de bouclage. Votre service local doit répondre avec `Access-Control-Allow-Private-Network: true` pour que la requête soit acceptée. L'application complète de cette règle est déployée dans les versions 123 à 130 de Chrome. Par conséquent, si vous déployez un serveur de développement sur 127.0.0.1:49342 et que vous prévoyez qu'une page publique y accède lors de tests d'intégration, configurez cet en-tête. Sinon, la requête sera simplement rejetée.

Deux vulnérabilités Electron de 2025 méritent d'être mentionnées. CVE-2025-10585, une faille de confusion de type V8, a été ajoutée au catalogue des vulnérabilités exploitées connues de la CISA le 23 septembre 2025. CVE-2025-55305, une faille de contournement de l'intégrité du code qui altère les instantanés de la mémoire V8, a été divulguée à peu près au même moment. Electron utilise Chromium, et votre ordinateur portable contient de nombreuses applications Electron (Slack, VS Code, Discord, Notion, Teams, et probablement d'autres). Beaucoup d'entre elles exposent des services locaux sur l'interface de bouclage. Appliquez les correctifs rapidement. Enfin, surtout, ne mettez jamais en place un point de terminaison RPC sur 127.0.0.1 sans jeton d'authentification si ce point de terminaison peut lire des clés, signer des transactions ou accéder à des fonds.

Comment les développeurs crypto utilisent localhost dans Hardhat, Anvil et Ganache

Le développement Web3 consiste essentiellement à utiliser constamment l'adresse réseau 127.0.0.1, que ce soit pour le déploiement de contrats, le fuzzing de protocoles ou simplement le développement web quotidien sur un réseau local. Un petit cluster de nœuds locaux s'exécute actuellement sur votre ordinateur portable (même si vous en avez oublié la moitié). Chaque nœud possède ses propres règles de serveur sur les ports. Chaque nœud expose une combinaison adresse IP/port distincte pour que les clients puissent s'y connecter, généralement via un port spécifique défini par défaut par l'outil.

Petit pense-bête. Le réseau Hardhat de la fondation Nomic utilise par défaut l'adresse `http://127.0.0.1:8545` avec l'identifiant de chaîne 31337. Anvil de Foundry utilise la même adresse et le même port, configurables via l'option `--port`, pratique lorsque deux suites de tests sont ouvertes simultanément. L'interface graphique de Ganache utilise `127.0.0.1:7545` avec l'identifiant de réseau 5777, tandis que son interface en ligne de commande partage le même port que Hardhat (8545). Le mode regtest de Bitcoin Core, quant à lui, exécute son JSON-RPC sur `127.0.0.1:18443` – une modification apportée dans la version 0.16 via la requête d'extraction n° 10825, suite à la détection d'un conflit avec le port 18332 du réseau de test.

MetaMask se connecte à absolument n'importe lequel d'entre eux. Ajoutez un réseau personnalisé avec l'URL RPC locale et le tour est joué. L'adresse IP 127.0.0.1 sert simplement de passerelle entre l'interface utilisateur de votre portefeuille web et la blockchain simulée exécutée sur votre ordinateur. Lorsque vous repérez `127.0.0.1:` dans une trace de pile Web3, il s'agit presque toujours de l'une de ces deux choses : soit l'adaptateur de débogage de votre IDE interroge le nœud, soit le nœud lui-même établit une connexion WebSocket sur un port aléatoire, juste à côté de son RPC fixe.

L'intégration des paiements suit ce même schéma. Vous développez une solution de paiement crypto basée sur Plisio ? Vous exécutez le SDK localement avec un petit écouteur Flask ou Express sur `127.0.0.1:3000/plisio/callback`. Le webhook de la passerelle ne peut jamais atteindre directement votre ordinateur depuis Internet ; les tests locaux utilisent donc un tunnel (ngrok, Cloudflare Tunnel, Tailscale Funnel) pour exposer le port. Il s'agit d'un port spécifique, choisi et contrôlé par vous, le commerçant. Les SDK PHP, Python, Laravel et Node.js de Plisio incluent chacun une fonction `verifyCallbackData` qui recalcule le hachage HMAC-SHA1 de la charge utile par rapport à la clé secrète de la boutique. Cette vérification est effectuée pour chaque callback reçu par l'écouteur local. Même adresse de bouclage, même tâche, signature valide.

Prenons un peu de recul. Ce schéma est en réalité omniprésent : les services de paiement, OAuth, les services réseau Web3 utilisés en développement se ressemblent tous de l’intérieur — un serveur sur le port 49342 ou un autre port dynamique, des connexions réelles sur le port spécifié, et le tout fonctionnant en localhost.

Vérification rapide de l'hôte local et des ports pour tout système d'exploitation

Un petit pense-bête. Gardez-le ouvert dans un onglet du terminal. Vous l'utiliserez plus souvent que vous ne le pensez.

Imaginez une machine Linux, n'importe quelle distribution. `sudo ss -tulpn | grep :49342` répond à la question « qui est connecté au port 49342 ? ». Supprimez `grep` et vous obtiendrez la liste de tous les sockets d'écoute ouverts sur la machine. Curieux de connaître la limite de ports dynamique du noyau ? Utilisez `cat /proc/sys/net/ipv4/ip_local_port_range`. Si vous voulez simplement vérifier que l'interface de bouclage est active, `ip addr show lo` vous le confirmera. Et attention ! Si `lo` a disparu de la sortie, vous avez découvert un problème bien plus grave qu'un simple port.

Sur Mac, le fonctionnement est similaire, mais avec des outils différents car il utilise le système BSD. `lsof -nP -iTCP:49342 -sTCP:LISTEN` affiche le processus actif sur le port. En supprimant le deux-points et le numéro, vous listez tous les processus à l'écoute. Utilisez `sudo` pour accéder aux sockets d'autres utilisateurs. La plage d'adresses éphémères est accessible via `sysctl net.inet.ip.portrange.first net.inet.ip.portrange.hifirst`. L'interface de bouclage est nommée `lo0` (et non `lo`), et cette petite particularité de nommage est souvent mal interprétée. Vérifiez avec `ifconfig lo0`.

Windows inverse complètement le comportement des PID. Ouvrez une fenêtre PowerShell en tant qu'administrateur. La commande `netstat -ano | findstr :49342` renvoie un PID. Utilisez `tasklist /fi "PID eq "` pour le traduire en nom d'application. Pour connaître la plage dynamique, utilisez `netsh int ipv4 show dynamicport tcp`. Besoin de réduire la plage car une application ancienne et récalcitrante exige une valeur basse ? Utilisez `netsh int ipv4 set dynamic tcp start=49152 num=16384`.

Intégrez ces gestes dans votre mémoire et vos problèmes de configuration locale se réduiront à cinq minutes, voire moins. Essayez ceci : exécutez `lsof -nP -iTCP -sTCP:LISTEN | grep 127.0.0.1` sur votre ordinateur portable professionnel. La liste qui s'affiche est toujours plus longue que prévu. Les onglets ouverts en arrière-plan du navigateur. Une poignée de serveurs de langages d'édition, souvent plusieurs. Le DNS interne de Docker. Les ponts IPC Electron de Slack, Discord, Linear, et autres applications que vous utilisez. Un démon de télémétrie du système d'exploitation dont vous ignoriez l'existence. Sans oublier les six ou sept serveurs de développement de ce matin que vous avez certainement oublié d'éteindre. Ce bruit de fond est normal. C'est tout simplement le fonctionnement normal d'un environnement de développement.