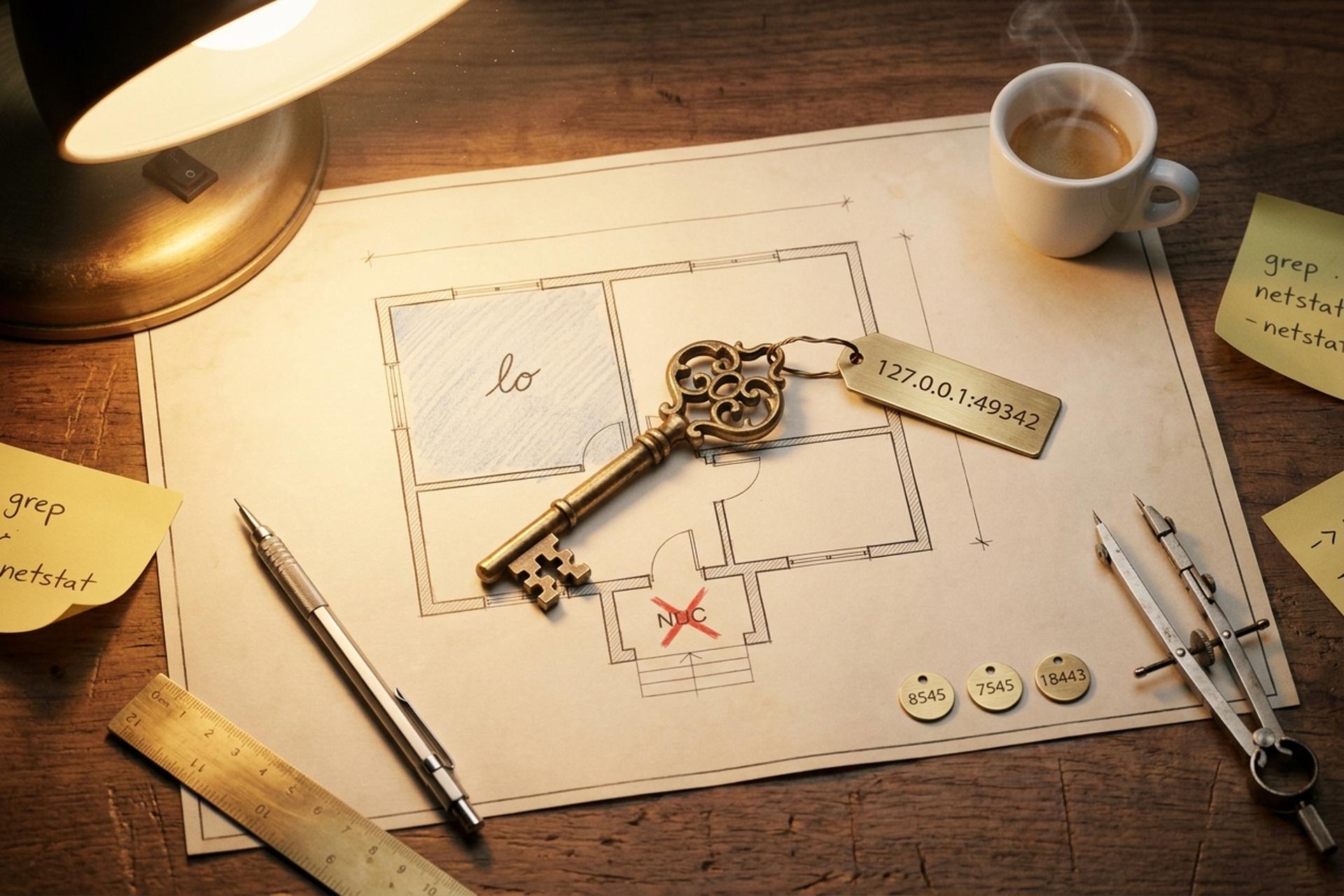

127.0.0.1:49342: Посібник з IP-адреси, порту та налагодження локального хоста

Можливо, ви щось натиснули. Можливо, повз прокрутилося вікно терміналу. Можливо, вашу увагу привернув файл журналу. Що б це не було, з'явився цей рядок: `127.0.0.1:49342`. Ваш браузер перейшов на сторінку, якої немає в інтернеті. Інструменти розробника позначили це. Спливаюче вікно входу відкрилося і зникло. Помітно нічого не зламалося. Однак щось все одно здавалося трохи дивним.

Розслабтеся, нічого не зламано. Цей маленький рядок насправді є однією з найпоширеніших речей, які ви коли-небудь побачите під час роботи з комп'ютером, і щойно ви зрозумієте його дві половинки, кожна наступна `127.0.0.1:` читатиметься як звичайне речення. IP-адреса ліворуч — це універсальна петля зворотного зв'язку, однакова на кожній машині, до якої ви торкаєтеся. Порт праворуч — це просто певний порт, який операційна система надала локальній службі, веб-програмі або якійсь мережевій службі для короткого зв'язку між програмами, що працюють на вашому власному обладнанні. Нічого з цього не стосується зовнішньої мережі. Все це залишається на одній коробці перед вами.

Отже, ось план. Одне пояснення плюс один посібник з усунення несправностей, зібрані разом. Звідки історично походить адреса. Що насправді означає номер порту. Чому 49342, зокрема, не є чимось особливим. Коли його бачить користувач Windows, а не користувач Linux чи macOS. Як виглядає картина безпеки у 2026 році. Як розробники криптовалют використовують ідентичний шаблон у середовищі розробки Web3 з Hardhat, Anvil, Ganache та Bitcoin Core. Прочитайте це від початку до кінця або перейдіть одразу до того розділу, який відповідає тому, що спонукало вас до пошуку.

Що таке 127.0.0.1: пояснення адреси зворотного зв'язку

Спочатку розглянемо IP-адресу. 127.0.0.1 старший за більшість того, що ви використовуєте в Інтернеті сьогодні. Ще в жовтні 1989 року, задовго до появи комерційного Інтернету, IETF відхилила RFC 1122. У розділі 3.2.1.3 було заховано одне з найпряміших правил мережевого зв'язку, коли-небудь записаних на папері: «Адреси цієї форми НЕ ПОВИННІ відображатися поза межами хоста». ОС вашого телефону дотримується цього правила сьогодні. Ваш домашній маршрутизатор також. Кожна ОС, що виходила з того часу, непомітно продовжує його дотримуватися.

Масштаб ставить людей під сумнів. Це правило стосується 16 777 216 адрес. Усіх. Шістнадцять мільйонів адрес зберігаються в резерві, тому одна з них, 127.0.0.1, може достовірно означати «ця машина, прямо тут» будь-де на Землі. Трохи марнотратно? Так, скарги були гучними протягом десятиліть. Глобальний пул IPv4 IANA досяг нуля 3 лютого 2011 року. ARIN досяг нуля 24 вересня 2015 року. RIPE NCC роздав свій останній блок /22 25 листопада 2019 року. Чернетка IETF під назвою `draft-schoen-intarea-unicast-127` постійно поширюється, припускаючи, що більша частина простору 127 насправді може повернутися до використання unicast. Ніхто не хоче цього чіпати. Занадто багато існуючого програмного забезпечення припускає, що 127 ніколи не зміниться.

Один нюанс, який завжди дивує новачків: пакет буквально ніколи не доходить до фізичної мережевої карти. Навіть близько не доходить. Пакет, спрямований на будь-який пункт призначення 127.xxx, перехоплюється стеком TCP/IP ОС на третьому рівні та проштовхується через віртуальний інтерфейс (Linux та macOS називають це `lo`). Ядро все ще виконує реальну роботу — створює сегмент TCP, перевіряє контрольну суму, проходить шлях отримання. Справжні накладні витрати, ненульові. Але жоден комутатор у вашій локальній мережі ніколи не бачить цей трафік. Жоден маршрутизатор його не бачить. Жодна магістральна мережа Інтернету його не бачить.

Слово "localhost" – це просто зручний для людини псевдонім, відображений у звичайному текстовому файлі, який ви можете відкрити просто зараз. У Linux та macOS: `/etc/hosts`. У Windows: `C:\Windows\System32\drivers\etc\hosts`. Резолвер звертається до цього файлу, перш ніж запитувати будь-який DNS-сервер, тому `localhost` чудово розв'язується в літаку з вимкненим Wi-Fi. IPv6 має власну версію, `::1/128`, визначену RFC 4291 у лютому 2006 року. Один класичний п'ятничний головний біль: сучасний браузер розв'язує `localhost` як `::1` спочатку, але програма Python прив'язується лише до 127.0.0.1. Різні сокети, відсутність перетину, тихий збій. Щотижня десь порушує чийсь потік.

Чому ви бачите порт 49342: тимчасові порти та діапазони IANA

Тепер друга половина. Номери портів бентежать людей більше, ніж IP-адреси, і не без підстав. Реєстр імен служб IANA та портів транспортного протоколу розділяє повний 16-бітний простір (від 0 до 65535) на три сегменти, і те, в який сегмент потрапляє 49342, — це вся історія.

| Діапазон | Числа | Мета |

|---|---|---|

| Система (добре відома) | 0–1023 | Стандартні служби (HTTP 80, HTTPS 443, SSH 22, SMTP 25). Для прив’язки потрібні права адміністратора. |

| Користувач (зареєстрований) | 1024–49151 | Сервіси, призначені постачальникам (PostgreSQL 5432, MySQL 3306, RDP 3389) |

| Динамічний / Приватний / Ефемерний | 49152–65535 | Короткострокові розподіли; резервування послуг не дозволено |

Порт 49342 знаходиться всередині динамічного діапазону. На ньому нічого не «зареєстровано» і ніколи не буде, оскільки IANA відмовляється призначати сервіси саме в цьому діапазоні, щоб операційні системи могли вільно роздавати номери портів тут для тимчасового використання. Ефемерний порт — це динамічно призначений порт, який програма не запитувала за певним номером порту. Вона сказала ОС: «Дайте мені будь-який вільний порт, мені він потрібен лише для цього сеансу». ОС повернула 49342, програма прив’язала сокет прослуховування, і будь-який потік, якому потрібна була короткочасна комбінація адреси та порту, отримав її. Порт 49342 часто використовується для тимчасового локального сервера з використанням такого типу ad-hoc зв’язування.

Ефемерний діапазон за замовчуванням насправді залежить від операційної системи.

| ОС | Ефемерний діапазон за замовчуванням | Джерело |

|---|---|---|

| Лінукс | 32768–60999 | `/proc/sys/net/ipv4/ip_local_port_range`, документація ядра |

| Windows (Vista / Server 2008+) | 49152–65535 | Microsoft Learn |

| macOS (Darwin / BSD) | 49152–65535 | `sysctl net.inet.ip.portrange.first/hifirst` |

| FreeBSD | 49152–65535 | sysctl за замовчуванням |

У Windows або macOS, 49342 знаходиться точно в межах діапазону за замовчуванням. Його майже напевно роздав розподільник ОС. У Linux все зовсім інакше — 49342 знаходиться вище діапазону за замовчуванням від 32768 до 60999, тому його вибрав додаток, який попросив ядро `bind(('127.0.0.1', 0))` і отримав те, що було безкоштовно. RFC 6056, виданий IETF у січні 2011 року, наказує стекам рандомізувати вибір ефемерних портів у всьому просторі від 1024 до 65535 з міркувань безпеки. Передбачувані порти полегшують перехоплення потоків. Ось чому той самий сервер розробника може сьогодні опинитися на 49342, завтра на 54871, а післязавтра на 33200.

Де на вашому комп'ютері відображається 127.0.0.1:49342

Тож коли це насправді з'являється у звичайний день? Локальний сервер, що працює на порту 49342, може бути практично будь-чим із довгого списку категорій інструментів для розробників, де розробники тестують програми з локальним сокетом зворотного зв'язку. У таблиці нижче наведено повсякденні випадки, коли порти, подібні до 49342, з'являються в реальному часі, із запущеними службами, які щоразу приймають з'єднання на вказаному порту.

| Програмне забезпечення | Типовий порт | Що ви бачите |

|---|---|---|

| Вхід через OAuth CLI (gh, aws, gcloud) | Випадкове ефемерне | Браузер відкривається 127.0.0.1:, підтверджує, закривається |

| Блокнот Юпітера | 8888, тоді ефемерний | Сокети ядра використовують випадкові порти в діапазоні 49152 |

| Сервер розробки Vite | 5173 | Гаряче перезавантаження фронтенду |

| React / webpack-dev-server | 3000 | Та сама родина |

| Налагодження VS Code / JetBrains | Випадкове ефемерне | Адаптер налагодження прив'язується до локального сервера |

| Електронні додатки (Slack, Discord, Spotify) | Випадкове ефемерне | Внутрішній міст IPC |

| Вузол Hardhat | 8545 | JSON-RPC для Ethereum |

| Ковадло (ливарний завод) | 8545 | JSON-RPC для Ethereum |

| Графічний інтерфейс Ganache | 7545 | Тестовий ланцюжок Ethereum |

| Реєстраційний тест Bitcoin Core | 18443 | RPC з версії 0.16 |

Єдиний випадок, коли `127.0.0.1:49342` буквально зникає в адресному рядку браузера? Майже завжди OAuth. RFC 8252 IETF під назвою "OAuth 2.0 для нативних програм" вийшов у жовтні 2017 року та наказує нативним програмам використовувати перенаправлення зворотного зв'язку з одним непорушним правилом: сервер авторизації "ПОВИНЕН дозволяти будь-який номер порту". Виконайте `gh auth login` або `gcloud auth login`. CLI запускає крихітний http-сервер на випадковому тимчасовому порту, запускає браузер у постачальника ідентифікації, перехоплює зворотний виклик за цією адресою зворотного зв'язку та вимикається. Ви бачите, як одна з локальних адрес, така як 127.0.0.1:49342, блимає приблизно дві секунди, перш ніж зникнути. Не баг. Не трекер. Не шахрайство. Просто дуже коротке рукостискання, повністю локальне, яке ніколи не досягає зовнішньої мережі.

Виправлення неполадок 127.0.0.1:49342: помилки та конфлікти портів

З мого досвіду, проблеми з локальним хостингом бувають п'яти видів. Буквально все, що змушує вас шукати об 23:00, якимось чином потрапляє в одну з цих категорій.

Порт вже використовується. Вузол вигукує `EADDRINUSE`. Python видає вам `OSError: [Errno 98] Адреса вже використовується`, і мило, і потворно. Windows просто видає `WinSock 10048` і йде. У кожному випадку та сама реальність: інший процес на вашій машині першим захопив 49342. Ваше завдання — знайти його, завершити та повернути.

- У Linux: `ss -tulpn | grep :49342` або виконайте стару команду `sudo lsof -i :49342`

- На Mac: `lsof -nP -iTCP:49342 -sTCP:LISTEN`

- У Windows у PowerShell: `netstat -ano | findstr :49342`, потім `tasklist /fi "PID eq "`, щоб перетворити цей PID на назву програми

Сервер працює, але нічого не може підключитися. Ви натискали на це частіше, ніж пам'ятаєте. IPv4 та IPv6 непомітно перетнули вас. Ваш сервер прив'язав себе до 127.0.0.1. Ваш браузер без жодної причини розпізнав `localhost` як `::1`. Це два різні сокети, тому, звичайно, нічого не підключається. Виправте це, прив'язавши обидва сімейства одночасно (прослуховування `::` також має тенденцію виявляти адреси, зіставлені з IPv4, на більшості стеків) або просто напишіть 127.0.0.1 безпосередньо в URL-адресу.

VPN-мережі перетравлюють зворотне замикання. Cloudflare WARP є головним порушником з великим відривом. Cloudflare навіть сам визнає це на своїй сторінці документації з відомими обмеженнями: зокрема, на macOS відключення WARP може безпосередньо видалити маршрут 127.0.0.1. Якщо ваш локальний хост вимкнувся одразу після того, як ви переключили VPN, це майже напевно причина. Підключіть WARP знову або поверніть маршрут вручну за допомогою `sudo ifconfig lo0 127.0.0.1 alias`. Proton VPN, Mullvad та NordVPN практично ніколи цього не викликають, чого б це не вартувало. Антивірусні продукти для підприємств та EDR – це інша історія; деякі з них перехоплюють та проксіюють трафік зворотного замикання способами, які швидко стають дивними.

HSTS запам'ятовує HTTPS-тести, про які ви забули. Кілька місяців тому ви протестували самопідписаний сертифікат на `localhost`. Chrome зробив те саме, що й Chrome, і кешував заголовок HSTS. Тепер кожен звичайний запит `http://localhost` непомітно перезаписується на https. Налагодження дуже цікаве. Двохвилинне виправлення: відкрийте `chrome://net-internals/#hsts` та видаліть запис.

Правила брандмауера. За замовчуванням зворотна петля проходить крізь більшість брандмауерів. Більшість. Деякі образи корпоративних ноутбуків навмисно фільтрують localhost як частину своєї стратегії стримування шкідливого програмного забезпечення, і ви виявляєте це в кінці довгого четверга. Розширені вхідні правила брандмауера Захисника Windows – це те місце, де потрібно перевірити. У Linux, `sudo ufw status verbose`. Якщо щось дійсно потрібно відкрити, дозвольте лише певний порт; не знищуйте весь брандмауер.

Однак є одна звичка, яка мене рятує щоразу. Перш ніж торкатися жодного правила чи маршруту брандмауера, запустіть `lsof` або `netstat`. У половині випадків це виявляється зомбі-процесом, який вперто блокує порт від розробницького запуску, який сьогодні завершив збій. `kill -9` PID. Проблема зникає за лічені секунди.

Налаштування локального хоста та конфігурації сервера для використання розробниками

Збірка замість налагодження? Опануйте кілька звичок конфігурації сервера, і ви заощадите собі купу часу. Нічого особливого в цьому немає. Ми женемося за чимось нудним: надійне тестування та налагодження в кількох мережевих сервісах та різних службах на одному ноутбуці, ось і все.

Правило перше, найнудніше: прив’яжіться до `127.0.0.1`, а не до `0.0.0.0`. Слухайте `0.0.0.0`, і ваш маленький веб-сервер розробника раптово рекламує себе на кожному мережевому інтерфейсі, яким ви володієте. Тобто, випадковий хлопець за сусіднім столиком у кафе через Wi-Fi знаходить його. Прив’яжіться до 127.0.0.1, і туди потрапляє лише те, що вже є на вашій машині. `http.server` від Python, `express.listen()` від Node, `http.ListenAndServe` від Go — усі вони приймають буквальну IP-адресу. Просто введіть її.

Правило друге: коли вам справді байдуже, який порт вибрати, не вибирайте. Передайте порт 0 слухачу (`server.listen(0)` на Node, `bind(('127.0.0.1', 0))` на Python), і ядро відкине все, що звільнилося в цю мілісекунду. Після цього викличте `getsockname()`, щоб дізнатися, що ви насправді отримали, і передайте це будь-якому компоненту, який хоче отримати URL-адресу. По суті, кожен OAuth CLI та кожен адаптер налагодження, до якого ви коли-небудь торкалися, роблять саме це.

Правило третє: змінні середовища, а не жорстко запрограмовані порти. Витягніть `PORT` з середовища, якщо він відсутній, встановіть за замовчуванням щось розумне. Той самий бінарний файл запускає dev на 127.0.0.1:5173 та production за зворотним проксі на 443. Застосуйте той самий шаблон до рядків бази даних, ключів API тощо. Документація Twelve-Factor App старша за деяких ваших колег, і це все ще найдешевший спосіб уникнути збоїв.

Правило четверте: HTTPS на localhost більше не є проблемою. Chrome та Firefox тепер надають статус Secure Context `localhost` та `127.0.0.1` для більшості функцій, навіть без справжнього сертифіката. Вибаглива бібліотека все ще відмовляється від самопідписаного сертифіката? Використовуйте `mkcert`, який все ще найменш надокучливий локальний центр сертифікації. Вбудовані інструменти, такі як `http.server` Python та модуль `net` Node, означають, що ви можете налаштувати локальний сервер приблизно за п'ять рядків під час локальної розробки, що дозволяє розробникам тестувати веб-застосунок під реальним навантаженням, використовуючи ті самі скрипти для інтеграційних тестів, де все, що вам потрібно, це сервіси для зв'язку через петлю.

Останнє правило, і насправді найважливіше. Виробництво не є локальним. Крапка. Ваша локальна машина є межею довіри; виробничий контейнер не є такою. Ніколи не залишайте кінцеві точки налагодження запущеними на 127.0.0.1 всередині контейнера продукту, оскільки інші процеси в тому ж контейнері досягають їх у перший день, а через одну помилку виконання зловмисник також одразу ж заходить у систему. Використовуйте трафік localhost лише там, де він дійсно має бути, використовується в середовищах розробки і ніде більше, і в день, коли будь-який внутрішній API, що використовує порт, переходить до спільного середовища або виробничих середовищ, негайно додайте справжню автентифікацію перед ним. Ніякого "ми виправимо це після запуску". Це була попередня компанія.

Безпечне використання порту 49342: Безпека зворотної адреси

Localhost здається приватним. І здебільшого так воно і є. Доки раптом це не зміниться.

Ось у чому полягає підступ, з яким зрештою стикається кожен. Зовнішні зловмисники, звісно, не можуть безпосередньо набрати 127.0.0.1. Але зовнішні зловмисники точно можуть обдурити ваш браузер або якусь програму на вашому комп'ютері, якій ви вже довіряєте, щоб вона здійснила виклик від їхнього імені. Весь цей клас атак називається переприв'язкою DNS. Він пожирає служби localhost ще з тих пір, як більшість людей, які читають це, почали писати код.

Прикладом, на який досі посилаються криптолюби, є MyEtherWallet від 24 квітня 2018 року. Зловмисники здійснили викрадення BGP на маршруті Amazon Route 53, перенаправили DNS для myetherwallet.com та надали фішинговий клон, який пропрацював достатньо довго, щоб витягти близько 215 ETH (близько 152 000–160 000 доларів США, залежно від того, яку позначку часу ви вказали, згідно з повідомленнями The Register та Internet Society). Знаю, що це не зовсім злом локального хоста. Але це був переломний момент, коли криптоспільнота перестала вдавати, що модель походження браузера була справжнім бар'єром безпеки. Кожен локальний міст гаманця, який тихо прослуховував порт зворотного зв'язку, раптом відчув себе викритим.

Відповідь Chrome з'явилася як Private Network Access (Доступ до приватної мережі), спочатку в чернетках вона називалася CORS-RFC1918. З березня 2024 року браузер тепер запускає попередній запит CORS, що містить `Access-Control-Request-Private-Network: true`, перш ніж будь-якому публічному веб-сайту буде дозволено досягти приватної або зворотної адреси. Ваш локальний сервіс повинен відповісти `Access-Control-Allow-Private-Network: true`, щоб пройти перевірку. Повне застосування поширюється на Chrome з версій 123 по 130. Тож, якщо ви відправляєте сервер розробника на 127.0.0.1:49342, очікуючи, що публічна сторінка потрапить на нього під час інтеграційних тестів, встановіть цей заголовок. В іншому випадку запит просто тихо завершується.

Кілька вразливостей CVE 2025 року, пов'язаних з Electron, заслуговують на окрему згадку. CVE-2025-10585 — це помилка V8, яка призводить до плутанини з типами, додана до каталогу відомих експлуатованих вразливостей CISA 23 вересня 2025 року. CVE-2025-55305 — це обхід цілісності коду, який втручається у знімки купи V8, розкриті приблизно в тому ж вікні. Electron огортає Chromium, і на вашому ноутбуці встановлено купу програм Electron (Slack, VS Code, Discord, Notion, Teams, ймовірно, інші). Багато з них розкривають локальні служби під час зворотного зв'язку. Швидко виправляйте проблеми. І, будь ласка, ніколи не запускайте кінцеву точку RPC на 127.0.0.1 без токена авторизації, якщо ця кінцева точка може зчитувати ключі, підписувати транзакції або торкатися будь-яких грошей.

Як крипторозробники використовують Localhost у Hardhat, Anvil, Ganache

Web3 dev — це, по суті, нескінченний парад мережевих адрес 127.0.0.1 — незалежно від того, чи зосереджені ви на розгортанні контрактів, фаззингу протоколів чи просто щоденній веб-розробці для локального ланцюга. Зараз на вашому ноутбуці на localhost працює невеликий кластер локальних вузлів (навіть якщо ви забули приблизно половину з них). Кожен з них має власні правила для сервера на портах. Кожен надає клієнтам окрему комбінацію IP-адреси та порту для підключення, зазвичай використовуючи певний порт, який інструмент встановив за замовчуванням.

Коротка шпаргалка. Hardhat Network від Nomic Foundation вибирає `http://127.0.0.1:8545` з ідентифікатором ланцюга 31337 за замовчуванням. Anvil від Foundry використовує ту саму адресу та порт, які можна налаштувати через `--port` для тих моментів, коли у вас відкрито та конфліктують два набори тестів. Графічний інтерфейс Ganache вибирає `127.0.0.1:7545` з ідентифікатором мережі 5777, хоча його аналог у CLI використовує 8545 від Hardhat. Тим часом режим regtest Bitcoin Core запускає JSON-RPC на `127.0.0.1:18443` — зміна, яка фактично з'явилася у версії 0.16 через запит на зняття #10825, після того, як хтось вказав на конфлікт з 18332 testnet.

MetaMask підключається буквально до будь-якої з них. Додайте власну мережу з локальною URL-адресою RPC, і все готово. IP-адреса 127.0.0.1 просто діє як тонкий місток між інтерфейсом вашого гаманця на основі браузера та будь-яким симульованим блокчейном, який гуде на вашому ноутбуці в цей момент. Коли ви помічаєте `127.0.0.1:` у трасуванні стека Web3, це майже завжди одна з двох речей: адаптер налагодження вашого IDE впливає на вузол, або сам вузол розкручує кінцеву точку WebSocket на випадковому порту поруч зі своїм фіксованим RPC.

Інтеграції платежів повторюють цю схему. Створюєте криптовалютну касу на базі Plisio? Зрештою, вам доводиться запускати SDK локально на невеликому слухачі Flask або Express на `127.0.0.1:3000/plisio/callback`. Вебхук шлюзу ніколи не може дістатися до вашого ноутбука безпосередньо з публічного Інтернету, тому локальне тестування використовує тунель (ngrok, Cloudflare Tunnel, Tailscale Funnel) для виявлення порту. Це певний порт на певному номері порту, який ви, продавець, вибираєте та контролюєте. SDK Plisio для PHP, Python, Laravel та Node.js постачають помічник `verifyCallbackData`, який переобчислює HMAC-SHA1 корисного навантаження відносно секретного ключа магазину. Перевірка виконується для кожного зворотного виклику, коли він потрапляє на локальний слухач. Та сама адреса зворотного зв'язку, те саме завдання, додано справжній підпис.

Зменште масштаб на секунду. Цей шаблон насправді всюди: платіжні, OAuth, мережеві сервіси Web3, що використовуються в розробці, виглядають однаково зсередини — сервер на порту 49342 або якомусь іншому динамічному порту, реальні з'єднання на вказаному порту та робота на localhost весь час.

Швидка перевірка локального хоста та портів для будь-якої операційної системи

Коротка шпаргалка. Тримайте її відкритою у вкладці термінала. Ви будете звертатися до них частіше, ніж думаєте.

Уявіть собі Linux-систему, будь-який дистрибутив. `sudo ss -tulpn | grep :49342` відповідає на запитання «хто на 49342». Втратьте цей grep, і ви отримаєте всі відкриті сокети прослуховування на машині. Цікавитеся динамічною стелею портів ядра? `cat /proc/sys/net/ipv4/ip_local_port_range`. Якщо вам просто потрібен доказ того, що сам loopback працює, `ip addr show lo` покаже вам це. І якщо `lo` зникло з виводу, ви знайшли набагато більшу проблему, ніж порт.

Mac працює аналогічно, просто з іншими інструментами, оскільки він живе у світі BSD. `lsof -nP -iTCP:49342 -sTCP:LISTEN` виводить процес, що знаходиться на порту. Видаляючи двокрапку та номер, ви перелічуєте всі слухачі. Додайте префікс sudo, коли вам потрібна видимість сокетів інших користувачів. Ефемерний діапазон знаходиться за адресою `sysctl net.inet.ip.portrange.first net.inet.ip.portrange.hifirst`. Зациклення тут називається `lo0` (а не `lo`), і ця невелика особливість іменування зачіпає людей рівно один раз, перш ніж вони засвоять його назавжди. Перевірте за допомогою `ifconfig lo0`.

Windows повністю змінює діалект. Запустіть PowerShell від імені адміністратора. `netstat -ano | findstr :49342` видасть PID. Додайте його до `tasklist /fi "PID eq "`, щоб перетворити число на назву програми. Динамічний діапазон? `netsh int ipv4 show dynamicport tcp`. Потрібно змістити діапазон вниз, тому що вперта застаріла програма вимагає чогось на нижньому рівні? `netsh int ipv4 set dynamic tcp start=49152 num=16384` переміщує його.

Залиште це на м'язову пам'ять, і ваші головні болі з локальним хостом зменшаться до п'ятихвилинних виправлень, можливо, й менше. Спробуйте це якось: запустіть `lsof -nP -iTCP -sTCP:LISTEN | grep 127.0.0.1` на своєму робочому ноутбуці. Список прокручування завжди довший, ніж ви очікуєте. Фонові вкладки браузера. Кілька серверів мов редактора, часто більше одного. Внутрішній DNS Docker. Мости Electron IPC зі Slack, Discord, Linear, чого б ще ви не запускали. Якийсь демон телеметрії ОС, про існування якого ви ніколи не підозрювали. Плюс шість чи сім серверів розробки з цього ранку, які ви точно забули вимкнути. Цей рівень шуму є нормальним. Саме так звучить робоче середовище розробки під ногами.