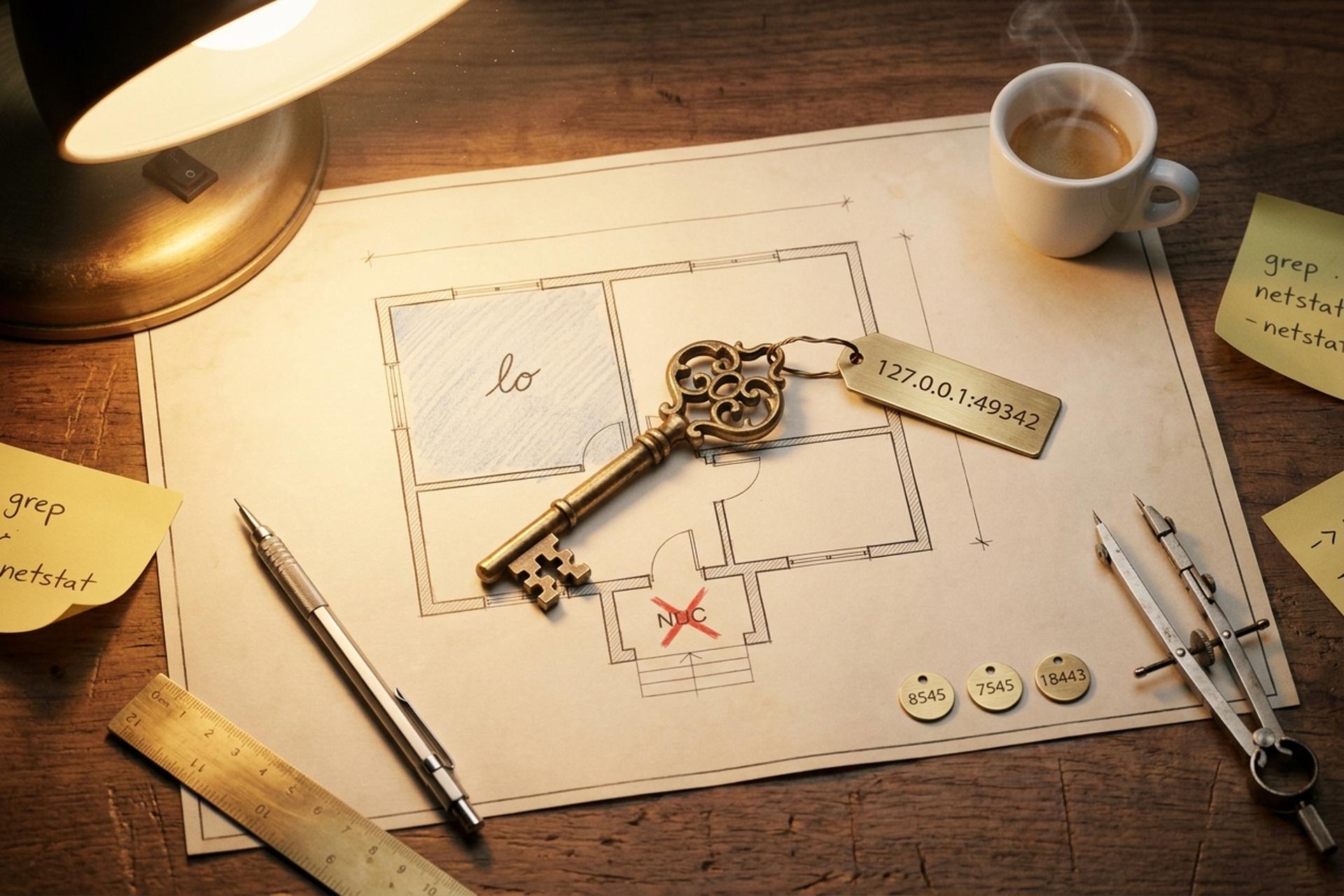

127.0.0.1:49342: Dirección IP, puerto y guía de depuración de localhost

Tal vez hiciste clic en algo. Tal vez apareció una ventana de terminal. Tal vez un archivo de registro te llamó la atención. Sea como fuere, apareció esta cadena: `127.0.0.1:49342`. Tu navegador te llevó a una página que no existe en internet. Las herramientas para desarrolladores la detectaron. Una ventana emergente de inicio de sesión se abrió y desapareció. No se vio ningún fallo aparente. Sin embargo, algo seguía sin estar bien.

Tranquilo, no hay ningún problema. Esa pequeña cadena de caracteres es, de hecho, una de las cosas más comunes que verás al usar un ordenador, y en cuanto entiendas sus dos partes, cada vez que uses `127.0.0.1:`, te parecerá una frase normal. La dirección IP de la izquierda es la interfaz de bucle invertido universal, la misma en todos los equipos que uses. El puerto de la derecha es simplemente un puerto específico que el sistema operativo asigna a un servicio local, una aplicación web o algún servicio de red para una breve comunicación entre programas que se ejecutan en tu propio hardware. Nada de esto tiene acceso a la red externa. Todo se queda en el equipo que tienes delante.

Este es el plan. Una explicación y una guía de solución de problemas, todo junto. De dónde proviene históricamente la dirección. Qué representa realmente un número de puerto. Por qué el 49342, en concreto, no tiene nada de especial. Cuándo lo ve un usuario de Windows en comparación con alguien en Linux o macOS. Cómo se presenta el panorama de seguridad en 2026. Cómo los desarrolladores de criptomonedas utilizan el mismo patrón en un entorno de desarrollo Web3 con Hardhat, Anvil, Ganache y Bitcoin Core. Léalo de principio a fin o vaya directamente a la sección que coincida con lo que le motivó a buscar.

¿Qué es 127.0.0.1?: Explicación de la dirección de bucle invertido.

Comencemos con la parte de la IP. 127.0.0.1 es más antigua que la mayoría de las direcciones que usas en línea hoy en día. En octubre de 1989, mucho antes de que existiera la web comercial, la IETF publicó el RFC 1122. En la sección 3.2.1.3 se encontraba una de las reglas más estrictas que las redes hayan plasmado por escrito: "Las direcciones de este tipo NO DEBEN aparecer fuera de un host". El sistema operativo de tu teléfono la aplica hoy en día. Tu router doméstico también. Todos los sistemas operativos lanzados desde entonces la han respetado tácitamente.

La escala causa problemas. Esa regla se aplica a 16.777.216 direcciones. Todas ellas. Dieciséis millones de direcciones mantenidas en reserva para que una de ellas, 127.0.0.1, pueda significar de forma fiable "esta máquina, justo aquí" en cualquier lugar de la Tierra. ¿Un poco derrochador? Sí, las quejas han sido fuertes durante décadas. El pool global de IPv4 de IANA llegó a cero el 3 de febrero de 2011. ARIN llegó a cero el 24 de septiembre de 2015. RIPE NCC entregó su último bloque /22 el 25 de noviembre de 2019. Un borrador de IETF llamado `draft-schoen-intarea-unicast-127` ha estado circulando sugiriendo que la mayor parte del espacio 127 podría volver al uso unicast. Nadie quiere tocar eso. Demasiado software existente asume que 127 nunca cambiará.

Un detalle que siempre sorprende a los recién llegados: el paquete, literalmente, nunca llega a la tarjeta de red física. Ni siquiera se acerca. Un paquete dirigido a cualquier destino 127.xxx es interceptado por la pila TCP/IP del sistema operativo en la capa 3 y enviado a través de una interfaz virtual (Linux y macOS la llaman `lo`). El kernel sigue realizando trabajo real: construye el segmento TCP, ejecuta la suma de comprobación y recorre la ruta de recepción. Un gasto real, no nulo. Pero ningún conmutador de tu LAN ve ese tráfico. Ningún enrutador lo ve. Ninguna red troncal de internet lo ve.

La palabra "localhost" es simplemente un alias fácil de usar, mapeado en un archivo de texto plano que puedes abrir ahora mismo. En Linux y macOS: `/etc/hosts`. En Windows: `C:\Windows\System32\drivers\etc\hosts`. El resolvedor accede a ese archivo antes de consultar a cualquier servidor DNS, por lo que `localhost` se resuelve correctamente en un avión con el wifi desactivado. IPv6 trae su propia versión, `::1/128`, definida por la RFC 4291 en febrero de 2006. Un clásico dolor de cabeza de los viernes: un navegador moderno resuelve `localhost` como `::1` primero, pero la aplicación Python solo enlaza 127.0.0.1. Diferentes sockets, sin intersección, fallo silencioso. Interrumpe el flujo de trabajo de alguien cada semana en algún lugar.

¿Por qué ve el puerto 49342?: Puertos efímeros y los rangos de la IANA

Ahora viene la segunda parte. Los números de puerto confunden más que las direcciones IP, y con razón. El registro de puertos de protocolo de transporte y nombre de servicio de la IANA divide el espacio completo de 16 bits (del 0 al 65535) en tres grupos, y en qué grupo se ubica el puerto 49342 es crucial.

| Rango | Números | Objetivo |

|---|---|---|

| Sistema (conocido) | 0–1023 | Servicios estándar (HTTP 80, HTTPS 443, SSH 22, SMTP 25). Se requieren derechos de administrador para vincular. |

| Usuario (registrado) | 1024–49151 | Servicios asignados a proveedores (PostgreSQL 5432, MySQL 3306, RDP 3389) |

| Dinámico / Privado / Efímero | 49152–65535 | Asignaciones de corta duración; no se permiten reservas de servicio. |

El puerto 49342 se encuentra dentro del rango dinámico. No hay nada registrado en él, ni lo habrá jamás, porque la IANA se niega a asignar servicios en este rango precisamente para que los sistemas operativos puedan distribuir libremente números de puerto para uso temporal. Un puerto efímero es un puerto asignado dinámicamente que una aplicación no solicitó con un número de puerto específico. La aplicación le indicó al sistema operativo: "Dame cualquier puerto libre, solo lo necesito para esta sesión". El sistema operativo devolvió el 49342, la aplicación vinculó un socket de escucha y cualquier flujo que necesitara una combinación de dirección y puerto de corta duración la obtuvo. El puerto 49342 se usa frecuentemente para servidores locales temporales mediante enlaces ad hoc de este tipo.

El rango efímero predeterminado varía según el sistema operativo.

| Sistema operativo | Rango efímero predeterminado | Fuente |

|---|---|---|

| Linux | 32768–60999 | `/proc/sys/net/ipv4/ip_local_port_range`, documentación del kernel |

| Windows (Vista / Server 2008+) | 49152–65535 | Microsoft Learn |

| macOS (Darwin / BSD) | 49152–65535 | `sysctl net.inet.ip.portrange.first/hifirst` |

| FreeBSD | 49152–65535 | Valores predeterminados de sysctl |

En Windows o macOS, el puerto 49342 se encuentra dentro del rango predeterminado. Es casi seguro que un asignador del sistema operativo lo distribuyó. En Linux la historia es diferente: el 49342 está por encima del rango predeterminado de 32768 a 60999, por lo que fue seleccionado por una aplicación que solicitó al kernel que `bind(('127.0.0.1', 0))` y obtuvo el que estuviera libre. El RFC 6056, publicado por el IETF en enero de 2011, indica a las pilas que aleatoricen la selección de puertos efímeros en todo el espacio de 1024 a 65535 por razones de seguridad. Los puertos predecibles hacen que los flujos sean más fáciles de secuestrar. Por eso, el mismo servidor de desarrollo podría conectarse al puerto 49342 hoy, al 54871 mañana y al 33200 pasado mañana.

Dónde aparece 127.0.0.1:49342 en su máquina

¿Cuándo suele aparecer esto en un día normal? Un servidor local que se ejecuta en el puerto 49342 podría ser prácticamente cualquier cosa, desde una larga lista de herramientas para desarrolladores que prueban aplicaciones contra un socket de bucle local. La siguiente tabla muestra los casos cotidianos en los que puertos como el 49342 aparecen en la práctica, con servicios que se ejecutan y aceptan conexiones en dicho puerto.

| Software | Puerto típico | Lo que ves |

|---|---|---|

| Inicio de sesión mediante CLI de OAuth (gh, aws, gcloud) | Efímero aleatorio | El navegador abre 127.0.0.1:, confirma, se cierra. |

| Cuaderno Jupyter | 8888, entonces efímero | Los sockets del kernel utilizan puertos aleatorios en el rango 49152. |

| Servidor de desarrollo Vite | 5173 | Recarga en caliente del frontend |

| React / webpack-dev-server | 3000 | Misma familia |

| Depuración de VS Code/JetBrains | Efímero aleatorio | El adaptador de depuración se conecta a un servidor local. |

| Aplicaciones Electron (Slack, Discord, Spotify) | Efímero aleatorio | Puente IPC interno |

| nodo Hardhat | 8545 | JSON-RPC de Ethereum |

| Yunque (Fundición) | 8545 | JSON-RPC de Ethereum |

| GUI de ganache | 7545 | Cadena de prueba de Ethereum |

| Prueba de registro de Bitcoin Core | 18443 | RPC desde la versión 0.16 |

¿El único caso que coloca `127.0.0.1:49342` literalmente en la barra de direcciones de un navegador? Casi siempre OAuth. El RFC 8252 de la IETF, titulado "OAuth 2.0 para aplicaciones nativas", se publicó en octubre de 2017 y les indica a las aplicaciones nativas que utilicen el flujo de redirección de bucle invertido, con una regla fundamental: el servidor de autorización "DEBE permitir cualquier número de puerto". Ejecute `gh auth login` o `gcloud auth login`. La CLI inicia un pequeño servidor http en un puerto efímero aleatorio, envía un navegador al proveedor de identidad, captura la devolución de llamada en esa dirección de bucle invertido y se apaga. Verá una de las direcciones de localhost como 127.0.0.1:49342 parpadear durante un par de segundos antes de desaparecer. No es un error. No es un rastreador. No es una estafa. Solo un intercambio de claves muy breve, completamente local, que nunca llega a la red externa.

Solución de problemas de errores y conflictos de puertos en 127.0.0.1:49342

En mi experiencia, los problemas con el servidor local se presentan de cinco maneras. Prácticamente cualquier cosa que te haga buscar en internet a las 11 de la noche encaja de alguna forma en una de estas categorías.

El puerto ya está en uso. Node grita `EADDRINUSE`. Python te devuelve `OSError: [Errno 98] Address already in use`, de forma clara y desagradable. Windows simplemente parpadea `WinSock 10048` y se va. La realidad subyacente es la misma en todos los casos: otro proceso en tu máquina tomó primero el puerto 49342. Tu trabajo es encontrarlo, terminarlo y recuperarlo.

- En Linux: `ss -tulpn | grep :49342`, o recurra al método clásico `sudo lsof -i :49342`.

- En Mac: `lsof -nP -iTCP:49342 -sTCP:LISTEN`

- En Windows, en PowerShell: `netstat -ano | findstr :49342`, y luego `tasklist /fi "PID eq "` para convertir ese PID en un nombre de programa.

El servidor está en funcionamiento, pero no se puede conectar nada. Te has encontrado con este problema más veces de las que recuerdas. IPv4 e IPv6 se han cruzado silenciosamente. Tu servidor se ha vinculado a 127.0.0.1. Tu navegador ha resuelto `localhost` como `::1` sin motivo aparente. Son dos sockets diferentes, así que, obviamente, no se conecta nada. Soluciona el problema vinculando ambas familias a la vez (escuchar en `::` suele detectar direcciones mapeadas a IPv4 en la mayoría de las pilas) o simplemente escribe 127.0.0.1 directamente en la URL.

Las VPN están consumiendo el loopback. Cloudflare WARP es el principal culpable con diferencia. Cloudflare lo admite en su página de documentación sobre limitaciones conocidas: en macOS, desconectar WARP puede eliminar directamente la ruta 127.0.0.1. Si tu localhost se quedó sin conexión justo después de activar una VPN, casi con seguridad esa es la razón. Vuelve a conectar WARP o restaura la ruta manualmente con `sudo ifconfig lo0 127.0.0.1 alias`. Proton VPN, Mullvad y NordVPN prácticamente nunca causan esto, aunque eso no sea de mucha utilidad. Los antivirus empresariales y los productos EDR son otra historia; algunos de ellos interceptan y reenvían el tráfico loopback de formas que se vuelven extrañas rápidamente.

HSTS recuerda las pruebas HTTPS que olvidaste. Hace meses, probaste un certificado autofirmado en `localhost`. Chrome hizo lo que suele hacer y almacenó en caché el encabezado HSTS. Ahora, cada solicitud simple `http://localhost` se reescribe silenciosamente a https. Depurar esto es muy divertido. Solución en dos minutos: abre `chrome://net-internals/#hsts` y borra la entrada.

Reglas del firewall. Loopback atraviesa la mayoría de los firewalls por defecto. La mayoría. Algunas imágenes de portátiles empresariales filtran deliberadamente localhost como parte de su estrategia de contención de malware, y uno se entera al final de un largo jueves. Las reglas avanzadas de entrada del Firewall de Windows Defender son el lugar para comprobarlo. En Linux, `sudo ufw status verbose`. Si algo realmente necesita abrirse, permita solo el puerto específico en cuestión; no bloquee todo el firewall.

Sin embargo, hay un hábito que siempre me salva. Antes de modificar cualquier regla o ruta del firewall, ejecuto `lsof` o `netstat`. La mitad de las veces resulta ser un proceso zombie que mantiene el puerto ocupado desde una ejecución de desarrollo que falló hoy mismo. Elimino el PID con `kill -9`. El problema desaparece en segundos.

Configuración de localhost y del servidor para uso de desarrollo

¿Construir en lugar de depurar? Adopta algunos buenos hábitos de configuración de servidores y te ahorrarás un montón de tardes. No es nada complicado. Buscamos algo sencillo: realizar pruebas y depuraciones fiables en múltiples servicios de red y diferentes servicios en un solo portátil, y nada más.

Regla uno, la aburrida: enlaza a `127.0.0.1`, no a `0.0.0.0`. Si escuchas en `0.0.0.0`, tu pequeño servidor web de desarrollo se anunciará repentinamente en todas las interfaces de red que tengas. Es decir: cualquier persona en la mesa de al lado en el wifi del café lo encontrará. Enlaza a 127.0.0.1 y solo entrará lo que ya esté en tu máquina. `http.server` de Python, `express.listen()` de Node, `http.ListenAndServe` de Go: todos aceptan la IP literal. Solo tienes que escribirla.

Regla dos: si realmente no te importa qué puerto usar, no elijas ninguno. Pasa el puerto 0 al oyente (`server.listen(0)` en Node, `bind(('127.0.0.1', 0))` en Python) y el kernel devolverá el puerto que esté libre en ese milisegundo. Luego, llama a `getsockname()` para saber qué puerto obtuviste y pásalo al componente que necesite la URL. Básicamente, todas las interfaces de línea de comandos de OAuth y todos los adaptadores de depuración que hayas usado hacen exactamente esto.

Regla tres: variables de entorno, no puertos codificados. Obtén `PORT` del entorno y, si no está presente, usa un valor predeterminado adecuado. El mismo binario se ejecuta en desarrollo en 127.0.0.1:5173 y en producción detrás de un proxy inverso en el puerto 443. Aplica el mismo patrón a las cadenas de la base de datos, las claves de API y demás. El documento de Twelve-Factor App es más antiguo que algunos de tus compañeros y sigue siendo la forma más económica de evitar interrupciones.

Regla cuatro: HTTPS en localhost ya no es un problema. Chrome y Firefox otorgan el estado de Contexto Seguro `localhost` y `127.0.0.1` para la mayoría de las funciones ahora, incluso sin un certificado real. ¿Una biblioteca quisquillosa todavía rechaza un certificado autofirmado? Usa `mkcert`, que sigue siendo la CA local menos problemática. Las herramientas integradas como `http.server` de Python y el módulo `net` de Node permiten configurar un servidor local en aproximadamente cinco líneas durante el desarrollo local, lo que permite a los desarrolladores probar una aplicación web bajo una carga realista reciclando los mismos scripts para pruebas de integración donde los servicios para comunicarse a través de loopback es todo lo que se necesita.

Última regla, y de hecho la más importante. La producción no es local. Punto final. Tu máquina local es un límite de confianza; un contenedor de producción no lo es. Nunca dejes puntos finales de depuración ejecutándose en 127.0.0.1 dentro de un contenedor de producción, porque otros procesos en ese mismo contenedor los alcanzan el primer día, y después de un fallo de ejecución, un atacante también puede entrar. Usa el tráfico de localhost solo donde realmente corresponde, en entornos de desarrollo y en ningún otro lugar, y el día que cualquier API interna que use el puerto pase a un entorno compartido o de producción, ponle autenticación real inmediatamente. Nada de "lo arreglaremos después del lanzamiento". Esa era la empresa anterior.

Uso seguro del puerto 49342: Seguridad en la dirección de bucle invertido

El servidor local da la sensación de ser privado. Y, en general, lo es. Hasta que, de repente, deja de serlo.

Aquí está el problema con el que todos se topan tarde o temprano. Los atacantes externos no pueden marcar 127.0.0.1 directamente, claro. Pero sí pueden engañar a tu navegador , o a alguna aplicación de tu ordenador en la que ya confías, para que realice la llamada en su nombre. Este tipo de ataque se conoce como redireccionamiento DNS. Lleva afectando a los servicios locales desde mucho antes de que la mayoría de quienes leen esto supieran programar.

El ejemplo que los expertos en criptomonedas aún citan es el de MyEtherWallet el 24 de abril de 2018. Los atacantes lograron un secuestro BGP contra la Ruta 53 de Amazon, redirigieron el DNS de myetherwallet.com y sirvieron un clon de phishing que estuvo activo el tiempo suficiente para robar alrededor de 215 ETH (entre 152.000 y 160.000 dólares, según la fecha y hora que se considere, de acuerdo con informes de The Register y la Internet Society). No se trató estrictamente de un ataque a un servidor local, lo sé. Pero fue el punto de inflexión en el que la comunidad cripto dejó de fingir que el modelo de origen del navegador era una verdadera barrera de seguridad. Todos los puentes de billeteras locales que escuchaban silenciosamente en un puerto de bucle invertido se sintieron repentinamente expuestos.

La respuesta de Chrome llegó como Acceso a Red Privada, originalmente llamado CORS-RFC1918 en los borradores. Desde marzo de 2024, el navegador ahora envía una solicitud previa CORS con `Access-Control-Request-Private-Network: true` antes de que se permita que cualquier sitio web público acceda a una dirección privada o de bucle invertido. Su servicio local debe responder con `Access-Control-Allow-Private-Network: true` para que la solicitud sea aceptada. La aplicación completa se implementa en las versiones 123 a 130 de Chrome. Por lo tanto, si implementa un servidor de desarrollo en 127.0.0.1:49342 esperando que una página pública lo visite durante las pruebas de integración, configure ese encabezado. De lo contrario, la solicitud simplemente se rechaza silenciosamente.

Un par de vulnerabilidades CVE de Electron de 2025 merecen ser mencionadas ya que estamos aquí. CVE-2025-10585 es un error de confusión de tipos de V8, añadido al catálogo de Vulnerabilidades Explotadas Conocidas de CISA el 23 de septiembre de 2025. CVE-2025-55305 es una vulnerabilidad de omisión de integridad de código que manipula las instantáneas del montón de V8, divulgada aproximadamente en el mismo período. Electron encapsula Chromium, y tu portátil tiene un montón de aplicaciones Electron instaladas (Slack, VS Code, Discord, Notion, Teams, probablemente más). Muchas de ellas exponen servicios locales en la interfaz loopback. Aplica los parches rápidamente. Y por favor, nunca configures un endpoint RPC en 127.0.0.1 sin un token de autenticación si ese endpoint puede leer claves, firmar transacciones o manejar dinero de cualquier tipo.

Cómo los desarrolladores de criptomonedas usan localhost en Hardhat, Anvil y Ganache.

El desarrollo web3 es básicamente un desfile interminable de referencias a direcciones de red 127.0.0.1, ya sea que te enfoques en la implementación de contratos, el fuzzing de protocolos o simplemente el desarrollo web cotidiano en una cadena local. Hay un pequeño clúster de nodos locales ejecutándose en localhost en tu computadora portátil en este momento (incluso si olvidaste la mitad de ellos). Cada uno tiene sus propias reglas de servidor y puerto. Cada uno expone una combinación distinta de dirección IP y puerto para que los clientes se conecten, generalmente usando un puerto específico que la herramienta configuró por defecto.

Guía rápida. Hardhat Network de Nomic Foundation elige `http://127.0.0.1:8545` con ID de cadena 31337 como predeterminado. Anvil de Foundry reclama la misma dirección y puerto, configurable mediante `--port` para esos momentos en los que tienes dos conjuntos de pruebas abiertos y en conflicto. Ganache GUI toma `127.0.0.1:7545` con ID de red 5777, aunque su hermano CLI comparte el 8545 de Hardhat. Mientras tanto, el modo regtest de Bitcoin Core ejecuta su JSON-RPC en `127.0.0.1:18443`, un cambio que en realidad llegó en v0.16 a través de la solicitud de extracción #10825, después de que alguien señalara un conflicto con el 18332 de testnet.

MetaMask se conecta a prácticamente cualquiera de ellas. Añade una red personalizada con la URL RPC local y listo. La IP 127.0.0.1 actúa como un puente entre la interfaz de usuario de tu monedero basada en navegador y la cadena de bloques simulada que se esté ejecutando en tu portátil en ese momento. Cuando veas `127.0.0.1:` en un rastreo de pila de Web3, casi siempre se debe a una de dos cosas: el adaptador de depuración de tu IDE está interactuando con el nodo, o el propio nodo está creando un punto final WebSocket en un puerto aleatorio justo al lado de su RPC fijo.

Las integraciones de pago repiten este patrón. ¿Estás creando un sistema de pago con criptomonedas basado en Plisio? Terminarás ejecutando el SDK localmente contra un pequeño oyente de Flask o Express en `127.0.0.1:3000/plisio/callback`. El webhook de la pasarela nunca puede llegar a tu portátil directamente desde internet, por lo que las pruebas locales utilizan un túnel (ngrok, Cloudflare Tunnel, Tailscale Funnel) para exponer el puerto. Es un puerto específico en un número de puerto específico que tú, el comerciante, eliges y controlas. Los SDK de Plisio para PHP, Python, Laravel y Node.js incluyen una función auxiliar `verifyCallbackData` que recalcula un HMAC-SHA1 de la carga útil contra la clave secreta de la tienda. La verificación se ejecuta en cada devolución de llamada cuando llega al oyente local. Misma dirección de bucle invertido, mismo trabajo, firma real adjunta.

Ampliemos la perspectiva por un momento. El patrón se repite en todas partes: los servicios de pago, OAuth y los servicios de red Web3 utilizados en el desarrollo tienen el mismo aspecto desde dentro: un servidor en el puerto 49342 o algún otro puerto dinámico, conexiones reales en el puerto especificado y ejecutándose en localhost todo el tiempo.

Comprobaciones rápidas de localhost y puertos para cualquier sistema operativo.

Una guía rápida. Mantenla abierta en una pestaña del terminal. La usarás más de lo que crees.

Imagina un servidor Linux, cualquier distribución. `sudo ss -tulpn | grep :49342` responde a la pregunta "¿quién está en el puerto 49342?". Si eliminas ese grep, obtendrás todos los sockets de escucha que la máquina tiene abiertos. ¿Tienes curiosidad por el límite dinámico de puertos del kernel? `cat /proc/sys/net/ipv4/ip_local_port_range`. Si solo quieres comprobar que la interfaz loopback está activa, `ip addr show lo` te lo muestra. Y oye, si `lo` desaparece de la salida, has encontrado un problema mucho mayor que un puerto.

Mac funciona de forma similar, solo que con herramientas diferentes porque vive en el mundo BSD. `lsof -nP -iTCP:49342 -sTCP:LISTEN` imprime el proceso que está esperando en el puerto. Elimina los dos puntos y el número, y listarás todos los oyentes. Antepón sudo cuando necesites visibilidad en los sockets de otros usuarios. El rango efímero se encuentra en `sysctl net.inet.ip.portrange.first net.inet.ip.portrange.hifirst`. Loopback se llama `lo0` aquí (no `lo`), y esa pequeña peculiaridad de nombres sorprende a la gente solo una vez antes de que la interioricen para siempre. Inspecciona con `ifconfig lo0`.

Windows cambia completamente el dialecto. Abra PowerShell como administrador. `netstat -ano | findstr :49342` arroja un PID. Introdúzcalo en `tasklist /fi "PID eq "` para traducir el número a un nombre de aplicación. ¿El rango dinámico? `netsh int ipv4 show dynamicport tcp`. ¿Necesita desplazar el rango hacia abajo porque una aplicación heredada obstinada requiere algo en el extremo inferior? `netsh int ipv4 set dynamic tcp start=49152 num=16384` lo mueve.

Memoriza esos pasos y tus dolores de cabeza locales se reducirán a soluciones de cinco minutos, o incluso menos. Prueba esto alguna vez: ejecuta `lsof -nP -iTCP -sTCP:LISTEN | grep 127.0.0.1` en tu portátil de trabajo. La lista desplazable siempre es más larga de lo que esperas. Las pestañas en segundo plano del navegador. Un puñado de servidores de lenguaje de editor, a menudo más de uno. El DNS interno de Docker. Puentes IPC de Electron desde Slack, Discord, Linear, o cualquier otra cosa que uses. Algún demonio de telemetría del sistema operativo que ni siquiera sabías que existía. Además de los seis o siete servidores de desarrollo de esta mañana que seguro olvidaste apagar. Ese nivel de ruido es normal. Así es como suena un entorno de desarrollo funcionando por dentro.