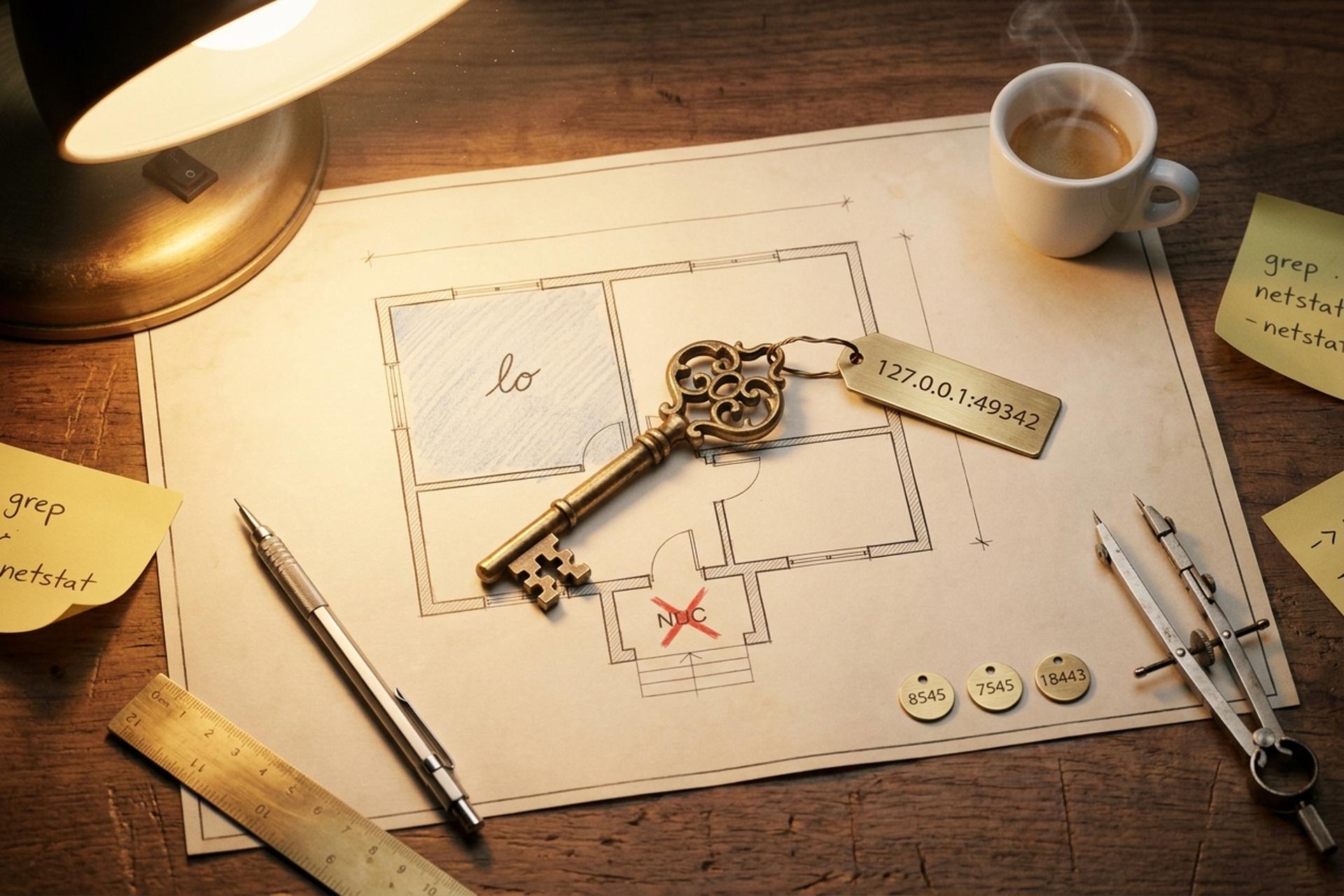

127.0.0.1:49342:本地主机 IP 地址、端口和调试指南

也许你点击了什么,也许你滚动浏览了终端窗口,也许你注意到了某个日志文件。不管怎样,屏幕上出现了这样一行字符串:`127.0.0.1:49342`。你的浏览器跳转到了一个根本不存在的页面。开发者工具标记了这个问题。一个登录窗口闪了一下就消失了。表面上看起来一切正常,但总感觉哪里不太对劲。

别担心,一切正常。这串小小的字符串其实是你使用电脑时最常见的东西之一,一旦你理解了它的两部分,以后每次看到 `127.0.0.1:` 都会像读普通句子一样。左边的 IP 地址是通用的环回地址,在你使用的每一台电脑上都一样。右边的端口号只是操作系统分配给本地服务、Web 应用程序或某些网络服务的一个特定端口,用于在你电脑上运行的程序之间进行短暂的通信。所有这些都不会接触到外部网络。所有信息都只在你面前的这台电脑上传输。

这就是计划:一份解释说明加上一份故障排除指南,两者完美结合。内容包括:地址的历史渊源;端口号的实际含义;为什么 49342 这个端口本身并没有什么特别之处;Windows 用户、Linux 用户和 macOS 用户看到这个地址的区别;2026 年的安全形势展望;以及加密货币开发者如何在 Web3 开发环境中,使用 Hardhat、Anvil、Ganache 和 Bitcoin Core 等工具来运用相同的模式。您可以从头到尾阅读,也可以直接跳转到与您搜索内容相关的章节。

什么是 127.0.0.1:环回地址详解

先来看IP地址。127.0.0.1比你现在上网用的绝大多数地址都要古老。早在1989年10月,也就是商业互联网出现之前,IETF发布了RFC 1122。其中3.2.1.3节包含了网络领域有史以来最明确的规则之一:“这种形式的地址绝对不能出现在主机之外。”如今,你的手机操作系统仍然在强制执行这条规则。你的家用路由器也是如此。自那时以来发布的所有操作系统都默默地遵守着这条规则。

规模效应会让人犯错。这条规则适用于 16,777,216 个地址。全部地址。1600 万个地址被保留下来,这样其中一个地址,例如 127.0.0.1,就可以可靠地代表地球上任何地方的“这台机器”。有点浪费?是的,几十年来一直有人抱怨。IANA 的全球 IPv4 地址池于 2011 年 2 月 3 日清零。ARIN 的地址池于 2015 年 9 月 24 日清零。RIPE NCC 于 2019 年 11 月 25 日分配了最后一个 /22 地址块。一份名为 `draft-schoen-intarea-unicast-127` 的 IETF 草案一直在流传,建议将大部分 /27 地址空间恢复为单播用途。但没人愿意触碰这个草案。太多现有的软件都假定 /27 地址永远不会改变。

新手总会惊讶地发现:数据包实际上根本不会到达物理网卡。甚至连边都摸不到。发往任何 127.xxx 网段的数据包都会被操作系统 TCP/IP 协议栈在第三层(网络层)捕获,并通过虚拟接口(Linux 和 macOS 称之为“lo”)发送出去。内核仍然会执行实际工作——构建 TCP 段、计算校验和、遍历接收路径。这些都是实实在在的开销,并非零。但你局域网上的任何交换机都看不到这些流量。路由器看不到。互联网骨干网也看不到。

“localhost”只是一个便于人类理解的别名,它被映射到一个纯文本文件中,您可以立即打开该文件。在Linux和macOS系统中,该文件位于`/etc/hosts`。在Windows系统中,该文件位于`C:\Windows\System32\drivers\etc\hosts`。解析器会在向任何DNS服务器发出请求之前先访问该文件,这就是为什么在飞机上关闭Wi-Fi的情况下,`localhost`也能正常解析的原因。IPv6有其自身的版本,即`::1/128`,由2006年2月发布的RFC 4291定义。一个经典的周五难题是:现代浏览器首先将`localhost`解析为`::1`,但Python应用程序只绑定到127.0.0.1。不同的套接字,没有交集,导致静默失败。每周都会有人因此而中断工作流程。

为什么你会看到 49342 端口:临时端口和 IANA 范围

现在来看第二部分。端口号比 IP 地址更容易让人困惑,这也不难理解。IANA 服务名称和传输协议端口注册表将完整的 16 位空间(0 到 65535)划分为三个区间,而 49342 落在哪个区间就决定了一切。

| 范围 | 数字 | 目的 |

|---|---|---|

| 系统(众所周知) | 0–1023 | 标准服务(HTTP 80、HTTPS 443、SSH 22、SMTP 25)。绑定需要管理员权限。 |

| 用户(已注册) | 1024–49151 | 分配给供应商的服务(PostgreSQL 5432、MySQL 3306、RDP 3389) |

| 动态/私密/短暂 | 49152–65535 | 短期配额;不允许预订服务 |

端口 49342 位于动态端口范围内。目前没有任何服务“注册”到该端口,将来也不会有任何服务注册到该端口,因为 IANA 拒绝在该范围内分配服务,正是为了让操作系统可以自由地将端口号分配给临时用户。临时端口是指应用程序没有指定端口号而动态分配的端口。应用程序会告诉操作系统:“给我一个空闲端口,我只需要它用于当前会话。”操作系统返回了 49342,应用程序绑定了一个监听套接字,任何需要短期地址和端口组合的流量都会获得该端口。端口 49342 通常用于通过这种临时绑定方式运行的本地服务器。

默认的临时存储范围实际上因操作系统而异。

| 操作系统 | 默认临时范围 | 来源 |

|---|---|---|

| Linux | 32768–60999 | `/proc/sys/net/ipv4/ip_local_port_range`,内核文档 |

| Windows(Vista / Server 2008+) | 49152–65535 | Microsoft Learn |

| macOS(达尔文/BSD) | 49152–65535 | `sysctl net.inet.ip.portrange.first/hifirst` |

| FreeBSD | 49152–65535 | sysctl defaults |

在 Windows 或 macOS 系统上,49342 端口完全位于默认端口范围内。操作系统分配器几乎可以肯定地分配了该端口。但在 Linux 系统上情况则有所不同——49342 端口超出了默认的 32768 到 60999 端口范围,因此它是由某个应用程序通过向内核发出 `bind(('127.0.0.1', 0))` 指令并获取空闲端口而获得的。2011 年 1 月 IETF 发布的 RFC 6056 要求协议栈出于安全考虑,在 1024 到 65535 的整个端口范围内随机选择临时端口。可预测的端口更容易被劫持。这就是为什么同一个开发服务器今天可能使用 49342 端口,明天可能使用 54871 端口,后天可能使用 33200 端口的原因。

127.0.0.1:49342 在您的计算机上的显示位置

那么,这种情况在日常生活中究竟何时出现呢?运行在 49342 端口的本地服务器可能代表着各种各样的开发者工具,开发者会利用这些工具通过本地回环套接字测试应用程序。下表列出了 49342 等端口在实际应用中常见的场景,每次都会有服务在该端口上运行并接受连接。

| 软件 | 典型端口 | 你所看到的 |

|---|---|---|

| OAuth CLI 登录(gh、aws、gcloud) | 随机的短暂 | 浏览器打开 127.0.0.1,确认后关闭。 |

| Jupyter Notebook | 8888,然后是短暂的 | 内核套接字使用 49152 范围内的随机端口。 |

| Vite 开发服务器 | 5173 | 前端热重载 |

| React / webpack-dev-server | 3000 | 同一家族 |

| VS Code / JetBrains 调试 | 随机的短暂 | 调试适配器绑定本地服务器 |

| Electron 应用(Slack、Discord、Spotify) | 随机的短暂 | 内部IPC桥 |

| 安全帽节点 | 8545 | 以太坊 JSON-RPC |

| 铁砧(铸造厂) | 8545 | 以太坊 JSON-RPC |

| 甘纳许图形用户界面 | 7545 | 以太坊测试链 |

| Bitcoin Core regtest | 18443 | 自 v0.16 版本起,RPC 功能 |

唯一会在浏览器地址栏直接显示 `127.0.0.1:49342` 的情况?几乎总是 OAuth 授权。IETF 的 RFC 8252,即“原生应用的 OAuth 2.0”,于 2017 年 10 月发布,它要求原生应用使用回环重定向流程,并明确规定了一条规则:授权服务器“必须允许任何端口号”。运行 `gh auth login` 或 `gcloud auth login` 命令。命令行界面 (CLI) 会在一个随机的临时端口上启动一个小型 HTTP 服务器,向身份提供商发送请求,捕获回环地址上的回调,然后关闭自身。你会看到类似 127.0.0.1:49342 的本地地址闪现两秒钟左右然后消失。这不是 bug,也不是漏洞追踪器,更不是骗局。这只是一个非常短暂的握手过程,完全在本地进行,从未连接到外部网络。

故障排除 127.0.0.1:49342 错误和端口冲突

根据我的经验,本地主机问题大致可以分为五种类型。任何让你在晚上 11 点还在苦苦寻找答案的问题,几乎都能归入其中一种。

端口已被占用。Node报错 `EADDRINUSE`。Python 报错 `OSError: [Errno 98] Address already in use`,虽然看起来不太友好。Windows 则只会显示 `WinSock 10048` 并退出。所有情况的根本原因都一样:你机器上的另一个进程抢先占用了 49342 端口。你的任务是找到它,终止它,然后回收该端口。

- 在 Linux 系统中:`ss -tulpn | grep :49342`,或者使用传统的 `sudo lsof -i :49342` 命令。

- 在 Mac 上:`lsof -nP -iTCP:49342 -sTCP:LISTEN`

- 在 Windows PowerShell 中:运行 `netstat -ano | findstr :49342`,然后运行 `tasklist /fi "PID eq "` 将该 PID 转换为程序名称。

服务器正在运行,但无法连接。这种情况你可能遇到过很多次。IPv4 和 IPv6 地址之间出现了冲突。你的服务器绑定到了 127.0.0.1。你的浏览器莫名其妙地将 `localhost` 解析成了 `::1`。它们是两个不同的套接字,所以连接失败是常态。解决方法是同时绑定这两个地址族(监听 `::` 通常也能捕获到大多数协议栈中映射的 IPv4 地址),或者直接在 URL 中写入 127.0.0.1。

VPN 会严重影响环回流量。Cloudflare WARP 是罪魁祸首,而且遥遥领先。Cloudflare 甚至在其已知限制文档页面中也承认了这一点:在 macOS 系统上,断开 WARP 连接可能会直接删除 127.0.0.1 路由。如果您在切换 VPN 后本地主机立即无法访问,这几乎肯定是原因所在。重新连接 WARP,或者使用 `sudo ifconfig lo0 127.0.0.1 alias` 命令手动恢复该路由。值得一提的是,Proton VPN、Mullvad 和 NordVPN 基本上不会出现这种情况。企业级防病毒软件和 EDR 产品的情况则有所不同;它们中的一些会拦截并代理环回流量,其方式很快就会变得非常奇怪。

HSTS 会记住你忘记的 HTTPS 测试。几个月前,你在 `localhost` 上测试了一个自签名证书。Chrome 一如既往地缓存了 HSTS 标头。现在,所有普通的 `http://localhost` 请求都会被静默地重写为 https。调试起来真是乐趣无穷。两分钟就能搞定:打开 `chrome://net-internals/#hsts`,然后删除相应的条目。

防火墙规则。环回流量默认情况下可以绕过大多数防火墙。大多数情况下是这样。一些企业级笔记本电脑镜像会故意过滤本地主机流量,作为其恶意软件隔离策略的一部分,而你可能在漫长的周四结束时才发现这一点。Windows Defender 防火墙的高级入站规则是需要检查的地方。在 Linux 系统中,可以使用 `sudo ufw status verbose` 命令。如果确实需要开放某些端口,请仅允许相关的特定端口;不要修改整个防火墙的规则。

不过,有一个习惯每次都能帮我解决问题。在修改任何防火墙规则或路由之前,先运行 `lsof` 或 `netstat` 命令。很多时候,问题都出在某个僵尸进程上,它顽固地占用着端口,而这个进程是今天早些时候某个开发环境崩溃时遗留下来的。用 `kill -9` 命令杀死这个进程 ID,问题几秒钟就解决了。

设置本地主机和服务器配置以供开发使用

与其调试,不如构建?养成一些服务器配置习惯,就能节省你无数个下午。这些都不是什么花哨的东西。我们追求的是一件枯燥乏味的事:在一台笔记本电脑上,对多个网络服务和不同的服务进行可靠的测试和调试,仅此而已。

第一条规则,也是最枯燥的一条:绑定到 `127.0.0.1`,而不是 `0.0.0.0`。监听 `0.0.0.0`,你的小型开发 Web 服务器就会突然在你拥有的所有网络接口上广播自身。这意味着:咖啡馆 Wi-Fi 上隔壁桌的陌生人也能找到它。绑定到 127.0.0.1,只有你机器上已有的东西才能访问。Python 的 `http.server`、Node 的 `express.listen()`、Go 的 `http.ListenAndServe`——它们都接受直接输入 IP 地址。直接输入就行了。

规则二:如果你真的不在乎用哪个端口,那就不要选。把端口 0 传递给监听器(Node 上用 `server.listen(0)`,Python 上用 `bind(('127.0.0.1', 0))`),内核会返回该毫秒内可用的任何端口。之后调用 `getsockname()` 获取实际获取到的端口,并将其传递给任何需要该 URL 的组件。基本上,你接触过的所有 OAuth CLI 和调试适配器都是这么做的。

规则三:使用环境变量,而不是硬编码端口。从环境变量中获取 `PORT`,如果缺失则使用一个合理的默认值。同一个二进制文件在开发环境运行于 127.0.0.1:5173,在生产环境通过反向代理运行于 443 端口。将这种模式应用于数据库字符串、API 密钥以及所有其他资源。十二要素应用文档比你的一些同事年纪还大,但它仍然是避免服务中断的最经济有效的方法。

规则四:本地主机上的 HTTPS 不再是难题。Chrome 和 Firefox 现在都为大多数功能授予 `localhost` 和 `127.0.0.1` 安全上下文状态,即使没有实际的证书。如果某个挑剔的库仍然拒绝自签名证书?那就用 `mkcert`,它仍然是最省事的本地 CA 工具。像 Python 的 `http.server` 和 Node 的 `net` 模块这样的内置工具意味着你可以在本地开发期间用大约五行代码搭建一个本地服务器,这使得开发人员可以通过在集成测试中复用相同的脚本,在实际负载下测试 Web 应用程序,而集成测试只需要通过回环通信的服务即可。

最后一条规则,也是最重要的一条:生产环境不是本地环境。就这么简单。你的本地机器是信任边界,而生产容器不是。永远不要在生产容器内让调试端点运行在 127.0.0.1 上,因为同一容器内的其他进程会在第一天就访问到它们,一旦运行时出现漏洞,攻击者就能轻易入侵。本地主机流量只能用于真正需要的地方,例如开发环境,其他任何地方都不要使用。一旦任何使用该端口的内部 API 升级到共享环境或生产环境,必须立即为其启用真正的身份验证。别再说什么“上线后再修复”了。那是上一家公司的做法。

安全使用端口 49342:环回地址的安全

本地主机感觉像是私密的。而且大多数时候确实如此。直到突然之间,它不再私密了。

这就是每个人最终都会遇到的陷阱。外部攻击者当然无法直接拨打 127.0.0.1,但他们绝对可以欺骗你的浏览器,或者你电脑上某个你信任的应用程序,让它代表自己发起请求。这类攻击被称为 DNS 重绑定。早在大多数人开始编写代码之前,这种攻击就已经开始侵蚀本地主机服务了。

加密货币圈至今仍津津乐道的例子是2018年4月24日的MyEtherWallet事件。攻击者劫持了亚马逊Route 53的BGP协议,重定向了myetherwallet.com的DNS解析,并投放了一个钓鱼网站,该网站短暂上线后成功窃取了约215个以太币(根据The Register和互联网协会的报道,损失金额约为15.2万美元至16万美元,具体金额取决于时间戳)。我知道这并非严格意义上的本地主机攻击。但正是这件事成为了转折点,加密货币社区不再假装浏览器的源地址模型是真正的安全边界。所有静默监听回环端口的本地钱包桥接器都突然感到自身暴露在风险之中。

Chrome 的回应是私有网络访问(Private Network Access),最初在草案中被称为 CORS-RFC1918。自 2024 年 3 月起,浏览器会在任何公共网站访问私有地址或回环地址之前,发送一个包含 `Access-Control-Request-Private-Network: true` 的 CORS 预检请求。您的本地服务必须回复 `Access-Control-Allow-Private-Network: true` 才能通过验证。Chrome 123 到 130 版本将全面强制执行此功能。因此,如果您在 127.0.0.1:49342 上部署了一个开发服务器,并期望在集成测试期间有公共页面访问该服务器,则必须设置此标头。否则,请求将静默失败。

趁此机会,我们不妨重点提一下 2025 年 Electron 平台的两个 CVE 漏洞。CVE-2025-10585 是一个 V8 类型混淆漏洞,已于 2025 年 9 月 23 日被添加到 CISA 的已知已利用漏洞目录中。CVE-2025-55305 是一个代码完整性绕过漏洞,可以篡改 V8 堆快照,也在同一时间被披露。Electron 基于 Chromium 内核,你的笔记本电脑上可能安装了大量的 Electron 应用(例如 Slack、VS Code、Discord、Notion、Teams 等等)。其中许多应用会将本地服务暴露在回环地址上。请尽快修复这些漏洞。另外,请记住,如果 RPC 端点可以读取密钥、签署交易或处理任何类型的资金,那么在没有身份验证令牌的情况下,千万不要在 127.0.0.1 上建立 RPC 端点。

加密货币开发者如何在 Hardhat、Anvil 和 Ganache 中使用 localhost

Web3 开发本质上就是对 127.0.0.1 网络地址的无休止引用——无论你的重点是合约部署、协议模糊测试,还是针对本地链的日常 Web 开发。你的笔记本电脑本地主机上现在就运行着一小群本地节点(即使你忘记了其中一半)。每个节点都有自己的服务器和端口规则。每个节点都会暴露一个不同的 IP 地址和端口组合供客户端拨号连接,通常使用工具默认使用的特定端口。

快速指南。Nomic 基金会的 Hardhat Network 默认使用链 ID 为 31337 的 `http://127.0.0.1:8545`。Foundry 的 Anvil 也使用相同的地址和端口,可以通过 `--port` 参数进行配置,以应对同时运行两个测试套件且端口冲突的情况。Ganache GUI 使用网络 ID 为 5777 的 `127.0.0.1:7545`,而其 CLI 版本则与 Hardhat 共享链 ID 8545。与此同时,Bitcoin Core 的 regtest 模式在 `127.0.0.1:18443` 上运行其 JSON-RPC——这一更改实际上已通过 pull request #10825 合并到 v0.16 版本中,此前有人指出该更改与测试网的链 ID 18332 存在冲突。

MetaMask 几乎可以连接到任何 RPC 网络。添加一个包含本地 RPC URL 的自定义网络即可。IP 地址 127.0.0.1 只是在你基于浏览器的钱包界面和你笔记本电脑上正在运行的模拟区块链之间搭建了一座桥梁。当你在 Web3 堆栈跟踪中看到 `127.0.0.1:` 时,几乎总是以下两种情况之一:你的 IDE 的调试适配器正在访问节点,或者节点本身在其固定 RPC 端口旁边的某个随机端口上启动了一个 WebSocket 端点。

支付集成也遵循同样的模式。构建一个基于 Plisio 的加密结账流程?最终,您需要在本地运行 SDK,并监听 `127.0.0.1:3000/plisio/callback` 端口上的一个小型 Flask 或 Express 监听器。网关的 webhook 无法直接从公共互联网访问您的笔记本电脑,因此本地测试需要使用隧道(例如 ngrok、Cloudflare Tunnel 或 Tailscale Funnel)来暴露端口。这个端口号由您(商家)选择和控制。Plisio 的 PHP、Python、Laravel 和 Node.js SDK 都提供了一个 `verifyCallbackData` 辅助函数,该函数会使用商家的私钥重新计算有效负载的 HMAC-SHA1 值。此检查会针对每个到达本地监听器的回调进行。相同的回环地址,相同的任务,并附加了真实的签名。

让我们把视角拉远一点。这种模式其实无处不在:支付、OAuth、开发中使用的 Web3 网络服务,从内部来看都一样——服务器运行在 49342 端口或其他动态端口上,在指定的端口上建立真实连接,并且始终在本地主机上运行。

快速检查任何操作系统的本地主机和端口

一份简短的速查表。把它一直开在终端标签页里。你会发现它比你想象的更实用。

想象一下一台 Linux 机器,任何发行版都可以。`sudo ss -tulpn | grep :49342` 可以回答“谁在占用 49342 端口”的问题。去掉 grep 命令,就能得到机器上所有正在监听的套接字。想了解内核的动态端口上限?`cat /proc/sys/net/ipv4/ip_local_port_range` 就能查看。如果你只是想确认回环地址是否正常工作,`ip addr show lo` 就能显示出来。而且,如果输出中没有 `lo`,那就说明你遇到的问题远比端口本身严重得多。

Mac 的工作方式类似,只是由于它基于 BSD 系统,所以使用的工具有所不同。`lsof -nP -iTCP:49342 -sTCP:LISTEN` 会打印出占用该端口的进程。去掉冒号和数字,即可列出所有监听器。如果需要查看其他用户的套接字,请在命令前加上 `sudo`。临时端口范围可通过 `sysctl net.inet.ip.portrange.first net.inet.ip.portrange.hifirst` 获取。这里的回环地址是 `lo0`(而不是 `lo`),这个小小的命名怪癖只会让用户在记住之前犯一次错误。可以使用 `ifconfig lo0` 来检查。

Windows 完全颠覆了这种方言。以管理员身份启动 PowerShell。`netstat -ano | findstr :49342` 会输出一个进程 ID (PID)。将该 PID 放入 `tasklist /fi "PID eq "` 中,即可将其转换为应用程序名称。动态范围?`netsh int ipv4 show dynamicport tcp`。如果某个顽固的旧应用程序需要使用较低端口,则需要降低动态范围?`netsh int ipv4 set dynamic tcp start=49152 num=16384` 即可将其更改为 49152。

把这些操作变成肌肉记忆,你本地主机的那些小问题就能在五分钟内解决,甚至可能更短。不妨试试:在你的工作笔记本电脑上运行 `lsof -nP -iTCP -sTCP:LISTEN | grep 127.0.0.1`。你会发现滚动列表总是比你预想的要长。浏览器后台的标签页。一堆编辑器语言服务器,通常还不止一个。Docker 的内部 DNS。来自 Slack、Discord、Linear 等其他你运行的程序的 Electron IPC 桥接。一些你从未听说过的操作系统遥测守护进程。再加上今天早上你肯定忘记关掉的六七个开发服务器。这种噪音是正常的。这就是一个正常运行的开发环境的底层声音。