2026`da Blockchain Güvenliği: Tehditler, Zafiyetler, Savunmalar

2025 yılında 3,4 milyar dolar çalındı. Bunun büyük bir kısmı bozuk kriptografiden kaynaklanmadı. Blockchain ağı ve defter teknolojisi protokol seviyesinde nadiren başarısız olur. Ancak bunların etrafında kurulan sistemler – cüzdanlar, imzalama arayüzleri, geliştirici makineleri, tedarik zincirleri – sürekli olarak başarısız olur. Chainalysis, geçen yılki kayıpların yaklaşık 2 milyar dolarını Kuzey Kore bağlantılı aktörlere bağlıyor ve Şubat 2025'teki Bybit soygunu tek başına 1,5 milyar dolara mal oldu. Tek bir olay. Yılın üçte ikisi. Desen tutarlı: kriptografi ve konsensus işe yarıyor; anahtar yönetimi, imzalama akışları, akıllı sözleşme mantığı ve insan operatörleri işe yaramıyor.

Bu kılavuz, 2026'nın genel görünümünü ele alıyor. Blockchain güvenliğinin aslında nasıl çalıştığını, 2022-2025 yılları arasındaki büyük olaylarda nelerin bozulduğunu, savunma ekiplerinin akıllı sözleşmeler, anahtar saklama, ağ katmanı tehditleri, denetimler, düzenlemeler ve araştırma alanlarında neler yaptığını açıklıyor. Günümüzde blockchain sistemlerini hedef alan tehditler ve güvenlik açıkları, blockchain güvenliği hakkında yapılacak her türlü konuşma için pratik bir temel oluşturuyor.

2026'da blockchain güvenliği ne olacak?

Blockchain güvenliği, dağıtılmış bir defterin kurcalanmaya karşı korunması, konsensus mekanizmasının dürüstlüğü ve temsil ettiği varlıkların sahiplerinin kontrolü altında tutulmasıyla ilgili pratik bir çalışmadır. Bu terim, kriptografi ve bilgi güvenliğinden blockchain ekosistemindeki operasyonel en iyi uygulamalara kadar her şeyi kapsar. NIST İç Raporu 8202, 2018'den beri ABD hükümetinin temel çerçevesini oluşturmuş ve alanı üç temel üzerine kurmuştur: karma fonksiyonlar ve asimetrik anahtarlar gibi kriptografik temel öğeler, konsensus protokolleri ve zincirin izin modeli. Bu çerçeve hala geçerliliğini koruyor. Konsensus güvenliği, tarihi yeniden yazmanın ekonomik ve hesaplama maliyetine indirgenir. İş Kanıtı'nda (Proof of Work), hash gücünün %50'sinden fazlasını kontrol eden bir saldırgan zinciri yeniden düzenleyebilir veya çift harcama yapabilir. Hisse Kanıtı'nda (Proof of Stake), benzer tehdit, Casper FFG kesinliğine yönelik üçte bir veya üçte iki hisse saldırısıdır. Bitcoin, olasılıksal kesinliği (sezgisel olarak altı onay) kullanır. Ethereum, bir bloktan yaklaşık 12,8 dakika sonra ekonomik kesinliğe ulaşır.

Blockchain türleri ve her birinin güvenliği nasıl etkilediği

Farklı blok zinciri türleri farklı güvenlik modelleri kullanır. Her birine yerleştirilen güven varsayımları, güvenlik modelinin kendisini oluşturur. Bitcoin, Ethereum, Solana ve Sui gibi halka açık blok zinciri ağları, dağıtılmış ağdaki herhangi bir düğümü potansiyel bir doğrulayıcı olarak ele alır. Kripto para ödülleri, her madencinin ve stake edenin dürüst kalmasını sağlar. Düğüm sayısı sınırsızdır. Blok zincirinin güvenliği, madencilik gücü veya stake edilen sermaye ile ödenir. NISTIR 8202 bunu doğrudan ifade eder: İzin gerektirmeyen konsensus, protokol uyumlu blokların yayıncılarını yerel bir kripto para birimiyle ödüllendirerek kötü niyetli olmayan davranışları teşvik eder. Sansür direnci ve küresel erişim, saldırı yüzeyi ile ödenir. Açık bir düğüm kümesi, açık bir Sybil yüzeyi anlamına gelir ve ekonomik güvenlik, temel tokenin fiyatını takip eder.

İzinli bir blok zinciri veya konsorsiyum zinciri (Hyperledger Fabric, R3 Corda, ConsenSys Quorum), ekonomik teşviklerin yerini doğrulanmış kimlikle değiştirir. Doğrulayıcı kümeleri küçüktür, BFT tarzı protokoller anında kesinlik sağlar ve erişim kontrolleri, işlemleri kimin okuyabileceğini, yazabileceğini veya doğrulayabileceğini sınırlar. Bunun tersi bir denge söz konusudur: Blok zinciri katılımcılarından oluşan küçük bir konsorsiyum daha hızlı ve daha ucuzdur, ancak bu konsorsiyum iş birliği yaparsa veya tehlikeye girerse tek bir hata noktası oluşturur. Hibrit bir blok zinciri, kamuya açık uzlaşma ve özel izinlendirme ile her ikisinin de unsurlarını birleştirir.

2026 yılında çoğu kurumsal dağıtılmış defter teknolojisi ve blok zinciri teknolojisi bu spektrumun bir yerinde yer alacak. Özel blok zincirleri, şubeler arası ödemeler için finansal hizmetlerde yaygınken, halka açık blok zincirleri perakende ve DeFi akışlarını taşır. Doğru soru, soyut olarak hangi blok zinciri türünün daha güvenli olduğu değil; mimarinin hangi tehdit modeline karşı savunmak üzere tasarlandığıdır. Finansal hizmetler sektöründe özel bir blok zinciri kullanan bir bankanın %51 saldırı direncine ihtiyacı yoktur; veri kullanılabilirliğini sağlamak için rol tabanlı erişim kontrollerine, denetim kayıtlarına ve felaket kurtarma sistemlerine ihtiyacı vardır. Halka açık bir DeFi protokolünün ise tam tersi önceliklere ihtiyacı vardır ve blok zinciri ödemelerinin güvenliği, çalışma süresi SLA'larından daha önemlidir.

2022-2026 yılları arasında yaşanan büyük blockchain saldırıları ve olayları

Olay tablosu, blockchain saldırılarının nasıl evrimleştiğini anlatıyor. 2022'de köprüler ve doğrulayıcı anahtar ihlalleri öne çıkarken, 2025'te merkezi borsalar ve imza akışı saldırıları baskın hale geldi.

| Olay | Tarih | Kayıp | Saldırı vektörü |

|---|---|---|---|

| Ronin Köprüsü | Mart 2022 | 625 milyon dolar | Doğrulayıcı anahtarının ele geçirilmesi (9 üzerinden 5) |

| Solucan deliği | Şubat 2022 | 325 milyon dolar | İmza doğrulama hatası |

| Göçebe Köprüsü | Ağustos 2022 | 190 milyon dolar | Hatalı Kopya başlatma |

| DMM Bitcoin | Mayıs 2024 | 305 milyon dolar | Özel anahtarın ele geçirilmesi (TraderTraitor / Lazarus) |

| WazirX | Temmuz 2024 | 235 milyon dolar | Çoklu imza cüzdanı manipülasyonu |

| Bybit | Şubat 2025 | 1,5 milyar dolar | Soğuk cüzdan imzalama sırasında güvenli{Wallet} kullanıcı arayüzü enjeksiyonu |

| Cetus DEX (Sui) | Mayıs 2025 | 223 milyon dolar | `checked_shlw` fonksiyonunda u256 sabit noktalı matematikte taşma hatası |

Cetus saldırısı, ilkel matematik hatalarının üretim ortamında nasıl devam ettiğinin bir örneğidir. SlowMist'in olay sonrası analizi, saldırganın `checked_shlw` kaydırma işlemindeki bir kusuru istismar etmek için parametreleri nasıl hassas bir şekilde seçtiğini ve yaklaşık 223 milyon dolarlık likiditeyi tek bir token karşılığında nasıl sömürdüğünü açıklıyor. Chainalysis'in 2025 yılı ortası raporu, ikinci çeyrekte kayıpların 2,17 milyar dolara ulaştığını ve bunun %88'inin merkezi hizmet ihlallerinden kaynaklandığını gösteriyor. 2025 yılındaki dolar kayıplarının üçte ikisi tek bir olayda yoğunlaşıyor; Kuzey Koreli aktörler sözleşmelerden operatörlere doğru ilerledi; son iki yılın en pahalı başarısızlıkları Solidity'deki sıfır gün açıklarından değil, meşru imzalayıcılar etrafındaki insan ve kullanıcı arayüzü ihlallerinden kaynaklanıyor.

Bybit saldırısı: 2025'te ele alınacak bir blockchain güvenlik davası

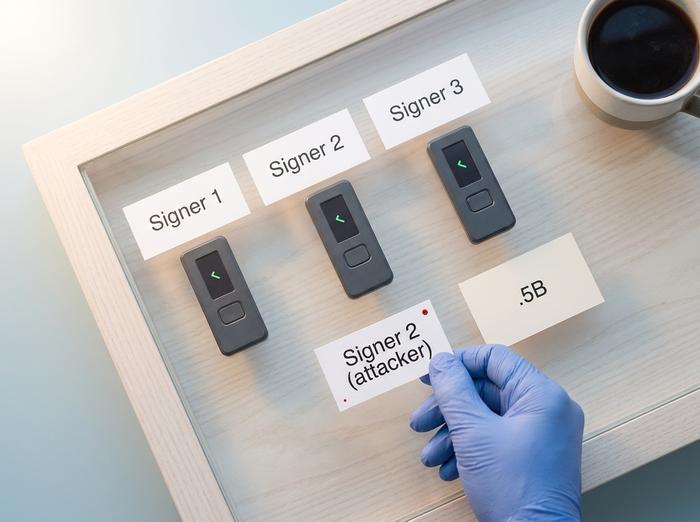

Şubat 2025'teki Bybit soygunu, 2026'da blockchain güvenliğinin nerede başarısız olduğunun tipik bir örneğidir. NCC Group'un olay sonrası incelemesi, saldırganların Safe{Wallet} içindeki bir geliştirici makinesini nasıl ele geçirdiğini, bu erişimi kullanarak çoklu imza arayüzüne kötü amaçlı JavaScript enjekte ettiğini ve dahili imzalayıcılar ekranda meşru bir hedef görürken onayları nasıl yeniden yönlendirdiğini ayrıntılarıyla anlatıyor. Bybit soğuk cüzdanı, çoğu kurumsal güvenlik ekibinin kağıt üzerinde onaylayacağı bir kurulum olan 3-of-N Safe idi. İmzalayıcılar rutin bir transfer olduğunu düşündükleri şeyi imzaladılar; zincir bunun yerine saldırganın işlemini gerçekleştirdi.

Bu dersler "işlemlerinizi iyileştirin"den çok daha derine iniyor. Birincisi, donanım cüzdanları, kullanıcı kötü amaçlı bir yükü yetkilendirdiğinde kör imzalamaya karşı koruma sağlamaz. İkincisi, kullanıcı arayüzünün kendisi güven sınırını oluşturduğunda çoklu imza gerekli ancak yeterli değildir. Üçüncüsü, tüm güven zinciri artık imzalayanın görüntüleme yazılımından, altta yatan ön uçtan, bu ön ucu oluşturan geliştirici makinelerden ve paket tedarik zincirinden geçiyor. NCC Group'un önerdiği önlemler arasında ön imzalama işlemi simülasyonu, ayrı bir cihazda ham veri doğrulaması, büyük para çekme işlemlerinde zorunlu gecikmeler ve insan incelemesi için çağrı verilerini çözen imzalayan donanım yer alıyor. Trail of Bits'in Haziran 2025 tarihli retrospektifi bu noktayı pekiştiriyor: yılın büyük kayıplarında en yaygın temel neden akıllı sözleşme hataları değil, özel anahtar ihlalleri ve bunların etrafındaki operasyonel başarısızlıklar oldu.

Akıllı sözleşme riskleri: OWASP İlk 10

OWASP Akıllı Sözleşme En İyi 10 (2025 sürümü), her bir güvenlik açığını önceki yıldaki atfedilebilir kayıplara göre sıralıyor. Erişim Kontrolü hataları 953 milyon dolarla listenin başında yer alırken, Mantık Hataları 63,8 milyon dolarla ikinci sırada; Yeniden Giriş ve Anlık Kredi Saldırıları ise ilk dörtte yer alıyor.

| Rütbe | Kategori | 2024 kayıpları |

|---|---|---|

| 1 | Erişim Kontrolü | 953,2 milyon dolar |

| 2 | Mantıksal Hatalar | 63,8 milyon dolar |

| 3 | Yeniden giriş | 35,7 milyon dolar |

| 4 | Flaş Kredi Saldırıları | 33,8 milyon dolar |

| 5 | Giriş Doğrulamasının Eksikliği | 14,6 milyon dolar |

| 6 | Fiyat Kehaneti Manipülasyonu | 8,8 milyon dolar |

| 7 | Kontrol Edilmemiş Harici Çağrılar | 0,55 milyon dolar |

Statik analiz için Trail of Bits'in Slither'ı, özellik bulanıklaştırma için Echidna ve sembolik yürütme için Manticore, pratik temel olmaya devam etmektedir; SWC Kayıt Defteri, altta yatan zayıflık sınıflarını kataloglamaktadır. 2025 OWASP güncellemesi, Fiyat Oracle Manipülasyonu ve Anlık Kredi Saldırılarını Mantık Hatalarından ayrı kategorilere ayırmış ve Zaman Damgası Bağımlılığı ve Gaz Limiti Sorunlarını Mantık Hataları kategorisine dahil etmiştir.

Kriptografi ve kuantum ufku

Halka açık kripto para blok zincirleri, az sayıda kriptografik temel öğeye dayanır. Bitcoin için SHA-256, Ethereum için Keccak-256, daha yeni zincirler için BLAKE2 ve BLAKE3. İmzalar: ECDSA (secp256k1 üzerinden Bitcoin, Ethereum), Ed25519 (Solana, Sui, Cosmos) ve Ethereum konsensüs toplama için BLS12-381. Tehdit ortamı Ağustos 2024'te değişti. NIST, üç kuantum sonrası standardı tamamladı: FIPS 203 ML-KEM, FIPS 204 ML-DSA, FIPS 205 SLH-DSA. FIPS 206 (FN-DSA) taslak aşamasındadır.

Vitalik Buterin'in 2024 tarihli Ethereum Araştırma yazısı farklı bir savunma stratejisi ortaya koydu. Görünür bir kuantum hırsızlığı olayından önceki son bloğa hardfork uygulayın. ECDSA tabanlı harici olarak sahip olunan hesapları dondurun. Sahiplerin, BIP-32 tohumları üzerinden bir STARK aracılığıyla sahipliklerini kanıtlamalarına izin verin. Kriptografik açıdan önemli kuantum bilgisayarların 2030'dan önce gelme olasılığını yaklaşık %20 olarak değerlendiriyor. Şubat 2026 yol haritası, hash tabanlı doğrulayıcı imzalarını ve EIP-8141 cüzdan esnekliğini hedefliyor. Kuantum dirençli imza toplama, tehdit ortaya çıkmadan çok önce üretime hazır araçlara ihtiyaç duyuyor. Sonrasında değil.

Anahtar yönetimi ve kripto güvenlik mimarisi

2024-2025 kayıplarının çoğu saklama hizmetlerinden kaynaklandı. Kripto güvenliğinin mimari yapısı 2026'da neredeyse hiç değişmedi. Sıcak cüzdanlar hızlıdır. Ancak aynı zamanda yaygın saldırılara maruz kalırlar. Soğuk cüzdanlar kağıt üzerinde güçlüdür. Bybit soygunu, imzalama arayüzünün kendisinin artık saldırı yüzeyi olduğunu kanıtladı. Çoklu imza (Gnosis Safe), EVM saklama hizmetlerinde baskın konumdadır. Fireblocks, Coinbase Custody ve Copper'dan MPC eşik imza hizmetleri, tek anahtar riskini ortadan kaldırır. Ancak operatör iş birliğini veya imzalama akışı manipülasyonunu ortadan kaldırmazlar. FIPS 140-2 ve 140-3 seviyelerindeki donanım güvenlik modülleri, sıcak cüzdan rotasyonu için kurumsal standart olmaya devam etmektedir. ERC-4337 kapsamındaki Hesap Soyutlaması, oturum anahtarları, sosyal kurtarma ve tohumsuz kayıt imkanı sunar. Ayrıca doğrulama ve yürütme yüzeyini de genişletir.

Önlemler ancak kısmen yetişebildi. İmza öncesi işlem simülasyonu. Ayrı bir cihazda ham veri doğrulaması. Büyük para çekme işlemlerinde zorunlu gecikmeler. Çağrı verilerini çözen imzalayıcı donanımı. Temel prensip tüm kademelerde değişmedi: özel anahtar asla kontrollü bir sınırın dışına çıkmaz ve her imzalama olayı zincire ulaşmadan önce bağımsız bir doğruluk kaynağına karşı incelenir.

Ağ katmanı tehditleri: Sybil saldırıları ve MEV

Sybil saldırısı, eşler arası bir sistemi etkilemek için takma adlar kullanarak ucuz bir şekilde kimlik oluşturma yöntemidir; izinsiz ağlar buna karşı tasarlanmıştır ancak asla tamamen bağışık değildir. Eclipse saldırıları Sybil üzerine kuruludur: Heilman, Kendler, Zohar ve Goldberg'in 2015 tarihli USENIX makalesi, Bitcoin düğümlerinin eş yuvalarını tekelleştirerek izole edilebileceğini gösterdi ve 2025 tarihli bir çalışma, keşif tablosunu zehirleyerek Ethereum yürütme katmanı düğümlerinde uçtan uca Eclipse'i gösterdi. BGP ele geçirmeleri (Erebus tarzı), özerk sistem düzeyinde çalışır ve trafiği uygulamaya ulaşmadan önce yeniden yönlendirir. En ekonomik olarak aktif katman artık MEV'dir: ESMA'nın Temmuz 2025 risk analizi ve Flashbots verileri, Ethereum bloklarının yaklaşık %90'ının MEV-Boost aracılığıyla oluşturulduğunu ve sandviç çıkarma işleminin 2024 sonlarında aylık 10 milyon dolara yakın bir zirveden Ekim 2025'e kadar aylık yaklaşık 2,5 milyon dolara düştüğünü göstermektedir.

Denetimler ve resmi doğrulama

2026'daki denetim maliyet aralıkları tahmin edilebilir. Küçük ERC-20 veya ERC-721 incelemeleri için 10.000 - 50.000 dolar; tipik DeFi protokolleri için 80.000 - 250.000 dolar; yeni rollup'lar, ZK devreleri ve L1 bileşenleri için 300.000 - 500.000 dolar ve üzeri. 2026'da en iyi firmalar listesi: Trail of Bits, OpenZeppelin, ConsenSys Diligence, CertiK, Halborn, Spearbit ve Cantina, Zellic, Sigma Prime, Veridise (ZK uzmanı), Certora (resmi doğrulama) ve Runtime Verification. Resmi doğrulama, araştırma aşamasından üretim aşamasına geçti. Certora Prover ve Veridise'ın Picus ve Vanguard ürünleri Solidity, Vyper, Move ve ZK devre DSL'lerini hedefliyor. Veridise'ın yayınladığı veriler, başlıktan daha net. ZK denetimlerinin %55'i kritik bir sorunu ortaya çıkarıyor. Düzenli DeFi denetimlerinin başarı oranı %27,5'tir. Yetersiz kısıtlanmış devrelerin kritik veya yüksek riskli bulgular içerme olasılığı yaklaşık %90'dır.

Düzenleme: MiCA, OCC ve CISA

AB MiCA V. Bölüm 30 Aralık 2024'ten itibaren geçerlidir. Ulusal düzeydeki eski uygulamaların geçerliliği en fazla 1 Temmuz 2026'ya kadar devam etmektedir. Kripto varlık hizmet sağlayıcıları (CASP'ler) zorlu yükümlülükler üstlenir: saklama ve ayrıştırma, BT güvenliği, yönetişim, sıkı zaman çizelgelerine göre olay raporlama. Sermaye tabanları somuttur. Danışmanlık için 50.000 €, saklama ve değişim için 125.000 €, işlem platformları için 150.000 €.

ABD'deki durum daha karmaşık. OCC Yorumlayıcı Mektupları 1170, 1174 ve 1183, ulusal bankaların kripto para birimlerini saklamasına, stablecoin ödeme sistemlerini çalıştırmasına ve güvenlik ve sağlamlık kontrolleri altında dağıtılmış defter ağlarını kullanmasına izin veriyor. CISA, FBI ve Hazine Bakanlığı, AA22-108A numaralı ortak danışma yazısında Lazarus, APT38, BlueNoroff ve Stardust Chollima'yı Hain olarak adlandırdı. FBI'ın Şubat 2025 tarihli PSA raporu, Bybit hırsızlığını aynı kümeye bağladı. ISO/TC 307, yönetişim ve güvenlik için uluslararası standardizasyon yolunu kapsıyor.

Güvenlik alanındaki en iyi uygulamalar ve savunma çerçeveleri

2026 savunma stratejisi, ana akım siber güvenlikten yararlanıyor ve güvenli geliştirme yaşam döngüsü çalışmalarını çalışma zamanı tespitiyle birleştiriyor. Ölçeklenebilir güvenlik çerçeveleri ve güvenlik kontrolleri üç ortak özelliğe sahip: sürekli izleme, otomatik değişmezler ve prova edilmiş olay müdahalesi. Bu bağlamda gerçek kapsam, hem akıllı sözleşme güvenlik açıklarını hem de operatörler, veri güvenliği ve darboğaz görevi gören az sayıda düğüm etrafındaki daha geniş blok zinciri güvenlik risklerini ele almak anlamına geliyor. Slither, Mythril, Aderyn ve Echidna, CI işlem hatlarında çalışıyor; Certora kuralları, biçimsel doğrulama kapıları için değişmezleri ifade ediyor; Foundry özellik bulanıklaştırması, birim testleri ve denetimler arasındaki boşluğu kapatıyor. Hata ödülleri gerçek para ödüyor: Immunefi, 3.000'den fazla rapor için 115 milyon dolardan fazla ödeme yaptı; en büyük tek ödeme 10 milyon dolar (Wormhole) ve ödemelerin %77,5'i akıllı sözleşme bulgularından oluşuyor.

Çalışma zamanı tespiti daha yeni bir katmandır. Forta Firewall, Temmuz 2025'e kadar, alt blok puanlaması için FORTRESS sinir ağını kullanarak 271,8 milyon işlemi taradı; Hypernative ise önde gelen ticari rakibidir; her ikisi de kötü amaçlı bir işlem onaylanmadan önce bir sözleşmeyi durdurabilen gerçek zamanlı risk puanları üretir. Olay müdahalesi artık önceden koordine edilmiş savaş odalarını, Chainalysis Reactor veya TRM Labs aracılığıyla zincir üstü izlemeyi, borsa dondurma temaslarını ve beyaz şapkalı karşı saldırı tatbikatlarını içeriyor. Bunlardan sonuncusu, Cetus kayıplarının yaklaşık 162 milyon dolarını geri kazandırdı; bu da güvenlik en iyi uygulamalarının, yalnızca önlemeye yönelik adımları değil, uyarı tetiklendikten sonra atılan adımları da içerdiğini hatırlatıyor.

En son araştırmalar ve çözülmemiş sorunlar

Üç araştırma cephesi, 2026 sonrasında blok zinciri güvenliğini yeniden şekillendiriyor ve her biri yeni güvenlik riskleri ortaya çıkarıyor. Sıfır bilgi ispat sistemleri en kırılgan halkayı oluşturuyor. IACR ePrint 2024/514'e göre, SNARK tabanlı sıfır bilgi ispat sistemlerindeki belgelenmiş hataların yaklaşık %96'sı yetersiz kısıtlanmış devrelerden kaynaklanıyor. Picus, Coda ve Circomspect gibi araçlar artık üretimde sıfır bilgi ispatı kullanan herhangi bir protokol için yük taşıyıcı konumunda. MEV direnci teoriden uygulamaya geçti. Şifrelenmiş bellek havuzları (Shutter), eşik şifreli sıralama ve niyet tabanlı mimariler (UniswapX, CoW Swap, Across, Flashbots'un SUAVE'si), blok oluşturucu takdirini kriptografik kısıtlamalarla değiştiriyor. Her biri, çözücü işbirliği ve ispat sistemleri etrafında saldırı yüzeyini artırıyor. ERC-4337 kapsamındaki Hesap Soyutlaması, çoğu kullanıcı için kurtarma ifadesi riskini ortadan kaldırmanın karşılığında doğrulama ve yürütme yüzeyini (ödeme yapanlar, paketleyiciler, sosyal kurtarma koruyucuları) genişletir.

Günümüzde blockchain güvenliği hakkında nasıl düşünmeliyiz?

İki kamp var. Protokolcüler ve operatörler. Bu ayrım önemli çünkü tehditler de aynı şekilde dağılıyor. Bir zincir oluşturursanız veya merkeziyetsizleştirmeye yardımcı olursanız, işiniz konsensüs tasarımı, istemci çeşitliliği, güvenlik denetimleri, kriptografik çeviklik olur. Başkasının zincirinde çalışırsanız, işiniz anahtar saklama, imzalama akışı bütünlüğü, denetlenmiş sözleşmeler, çalışma zamanı tespiti olur. 2024 ve 2025 kayıplarının neredeyse tamamı operatör tarafındaydı. Yaklaşık 3,4 milyar dolar. Günün manşetine değil, rolünüze uygun güvenlik önlemleri seçin.