Безопасность блокчейна в 2026: угрозы, уязвимости, защита

В 2025 году было украдено 3,4 миллиарда долларов. Большая часть этих украденных средств не связана с нарушением криптографии. Блокчейн-сеть и её технология расчётного реестра редко дают сбои на уровне протокола. Системы, построенные вокруг них — кошельки, пользовательские интерфейсы для подписи, машины разработчиков, цепочки поставок — постоянно выходят из строя. По данным Chainalysis, около 2 миллиардов долларов из прошлогодних потерь были связаны с субъектами, имеющими отношение к КНДР, а только кража в Bybit в феврале 2025 года составила 1,5 миллиарда долларов. Один инцидент. Две трети года. Закономерность сохраняется: криптография и консенсус работают; управление ключами, потоки подписи, логика смарт-контрактов и операторы-люди — нет.

В этом руководстве рассматривается ситуация в 2026 году. Как на самом деле работает безопасность блокчейна. Что стало причиной крупных инцидентов 2022-2025 годов. Что сейчас делают команды защиты в отношении смарт-контрактов, хранения ключей, угроз на сетевом уровне, аудита, регулирования и передовых исследований. Угрозы и уязвимости, нацеленные на блокчейн-системы сегодня, являются практической основой для любого обсуждения безопасности в блокчейне.

Что представляет собой безопасность блокчейна в 2026 году?

Безопасность блокчейна — это практическое исследование обеспечения защиты распределенного реестра от несанкционированного изменения, честности его механизма консенсуса и контроля над представляемыми им активами со стороны их владельцев. Этот термин охватывает все аспекты, от криптографии и информационной безопасности до передовых методов работы в экосистеме блокчейна. Внутренний отчет NIST 8202 с 2018 года является основополагающим документом правительства США, структурирующим эту область вокруг трех столпов: криптографические примитивы, такие как хеш-функции и асимметричные ключи, протоколы консенсуса и модель разрешений цепочки. Эта структура остается актуальной и по сей день. Безопасность консенсуса сводится к экономическим и вычислительным затратам на переписывание истории. В Proof of Work злоумышленник, контролирующий более 50% вычислительной мощности, может реорганизовать цепочку или совершить двойную трату. В Proof of Stake аналогичная угроза — это атака с использованием одной или двух третей доли в Casper FFG-финильности. Биткойн использует вероятностную финализацию (шесть подтверждений в качестве эвристики). Экономическая стабильность Ethereum достигается примерно через 12,8 минут после создания блока.

Типы блокчейна и влияние каждого из них на безопасность.

Различные типы блокчейнов используют разные модели безопасности. Предположения о доверии, заложенные в каждую из них, и составляют саму модель безопасности. Публичные блокчейн-сети, такие как Bitcoin, Ethereum, Solana и Sui, рассматривают любой узел в распределенной сети как потенциальный валидатор. Криптовалютные вознаграждения обеспечивают честность каждого майнера и стейкера. Количество узлов неограничено. Безопасность блокчейна оплачивается мощностью майнинга или застейканным капиталом. Стандарт NISTIR 8202 формулирует это прямо. Консенсус без разрешений способствует недобросовестному поведению, вознаграждая издателей блоков, соответствующих протоколу, собственной криптовалютой. Устойчивость к цензуре и глобальный доступ оплачиваются поверхностью атаки. Открытый набор узлов означает открытую поверхность Сибиллы, а экономическая безопасность отслеживает цену базового токена.

Блокчейн с ограниченным доступом или консорциумная цепочка (Hyperledger Fabric, R3 Corda, ConsenSys Quorum) заменяет экономические стимулы проверенной идентификацией. Наборы валидаторов невелики, протоколы в стиле BFT обеспечивают немедленную окончательность, а контроль доступа ограничивает то, кто может читать, записывать или проверять транзакции. Компромисс заключается в обратном: небольшой консорциум участников блокчейна быстрее и дешевле, но создает единую точку отказа, если этот консорциум вступает в сговор или его скомпрометируют. Гибридный блокчейн сочетает в себе элементы обоих подходов, с публичными расчетами и частным доступом.

Большинство корпоративных технологий распределенных реестров и блокчейн-технологий к 2026 году находятся где-то на этом спектре. Частные блокчейны распространены в сфере финансовых услуг для межфилиальных расчетов, в то время как публичные блокчейны используются для розничных и DeFi-потоков. Правильный вопрос не в том, какой тип блокчейна более безопасен в абстрактном смысле, а в том, от какой модели угроз призвана защищать архитектура. Банку, использующему частный блокчейн в сфере финансовых услуг, не нужна защита от 51%-ной атаки; ему необходимы ролевые системы контроля доступа, аудит и аварийное восстановление для обеспечения доступности данных. Публичный DeFi-протокол нуждается в противоположных приоритетах, и безопасность расчетов в блокчейне важнее, чем соглашения об уровне обслуживания (SLA) по времени безотказной работы.

Крупнейшие атаки и инциденты на блокчейн-платформах в 2022-2026 годах

В таблице инцидентов показана эволюция атак на блокчейны. В 2022 году доминировали атаки с использованием мостов и компрометации ключей валидаторов. В 2025 году доминировали атаки на централизованные биржи и атаки на потоки подписи.

| Инцидент | Дата | Потеря | Вектор атаки |

|---|---|---|---|

| Мост Ронин | Март 2022 г. | 625 млн долларов | Компрометация ключа валидатора (5 из 9) |

| Червоточина | Февраль 2022 г. | 325 миллионов долларов | Недостаток в проверке подписи |

| Мост кочевников | Август 2022 г. | 190 миллионов долларов | Некорректная инициализация реплики |

| DMM Bitcoin | Май 2024 г. | 305 миллионов долларов | Компрометация закрытого ключа (TraderTraitor / Lazarus) |

| ВазирХ | Июль 2024 г. | 235 миллионов долларов | манипуляции с кошельком с мультиподписью |

| Байбит | Февраль 2025 г. | 1,5 млрд долларов | Внедрение пользовательского интерфейса в Safe{Wallet} во время подписания холодного кошелька |

| Cetus DEX (Sui) | Май 2025 г. | 223 млн долларов | Переполнение `checked_shlw` в вычислениях с фиксированной запятой u256 |

Уязвимость в Cetus наглядно демонстрирует, как примитивные математические ошибки сохраняются в продакшене. В отчете SlowMist описывается, как злоумышленник точно выбрал параметры для использования уязвимости в операции сдвига `checked_shlw`, что привело к утечке ликвидности на сумму около 223 миллионов долларов за счет одного токена. В отчете Chainalysis за середину 2025 года потери во втором квартале составили 2,17 миллиарда долларов, при этом на компрометацию централизованных сервисов пришлось 88% от общей суммы за первый квартал. Две трети убытков в долларах в 2025 году сосредоточены в одном инциденте; северокорейские субъекты перешли от контрактов к операторам; самые дорогостоящие сбои за последние два года были не уязвимостями нулевого дня в Solidity, а человеческими ошибками и ошибками пользовательского интерфейса, связанными с легитимными подписантами.

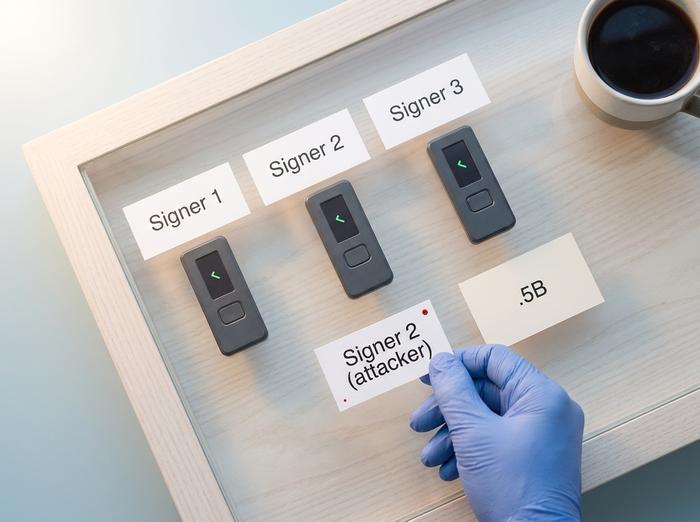

Взлом Bybit: аргумент в пользу безопасности блокчейна в 2025 году

Взлом Bybit в феврале 2025 года — это классический пример того, где безопасность блокчейна дает сбой в 2026 году. В отчете NCC Group подробно описывается, как злоумышленники взломали компьютер разработчика внутри Safe{Wallet}, использовали этот доступ для внедрения вредоносного JavaScript в пользовательский интерфейс мультиподписи и перенаправляли подтверждения, в то время как внутренние подписанты видели на экране легитимное место назначения. Холодный кошелек Bybit представлял собой Safe с 3 из N, конфигурацию, которую большинство институциональных групп безопасности одобрили бы на бумаге. Подписанты подписывали то, что, как им казалось, было обычной транзакцией — вместо этого блокчейн выполнил транзакцию злоумышленника.

Уроки гораздо глубже, чем просто «улучшение операций». Во-первых, аппаратные кошельки не защищают от слепой подписи, если пользователь разрешает использование вредоносной полезной нагрузки. Во-вторых, мультиподпись необходима, но недостаточна, когда граница доверия определяется самим пользовательским интерфейсом. В-третьих, вся цепочка доверия теперь распространяется на программное обеспечение для отображения данных подписывающего лица, базовый интерфейс, машины разработчиков, создающих этот интерфейс, и цепочку поставок пакетов. Рекомендуемые NCC Group меры по смягчению последствий включают моделирование транзакций перед подписанием, проверку необработанных данных на отдельном устройстве, обязательные задержки при крупных выводах средств и аппаратное обеспечение подписывающего лица, которое декодирует данные вызова для проверки человеком. Ретроспектива Trail of Bits за июнь 2025 года подтверждает этот тезис: среди основных потерь года наиболее распространенной первопричиной были не ошибки в смарт-контрактах, а компрометация закрытых ключей и связанные с этим операционные сбои.

Риски, связанные со смарт-контрактами: OWASP Top 10

В рейтинге OWASP Smart Contract Top 10 (выпуск 2025 года) каждая уязвимость ранжируется по убыткам, понесенным в предыдущем году. Наибольший ущерб наносят сбои в системе контроля доступа (953 миллиона долларов); на втором месте логические ошибки (63,8 миллиона долларов); замыкают четверку лидеров атаки с повторным входом и мгновенными займами.

| Классифицировать | Категория | убытки 2024 года |

|---|---|---|

| 1 | Контроль доступа | 953,2 млн долларов США |

| 2 | Логические ошибки | 63,8 млн долларов США |

| 3 | Реентрансация | 35,7 млн долларов США |

| 4 | Атаки с использованием мгновенных займов | 33,8 млн долларов США |

| 5 | Отсутствие проверки входных данных | 14,6 млн долларов США |

| 6 | Манипулирование ценовым оракулом | 8,8 млн долларов |

| 7 | Неконтролируемые внешние звонки | 0,55 млн долларов США |

Slither от Trail of Bits для статического анализа, Echidna для фаззинга свойств и Manticore для символического выполнения остаются практической базой; реестр SWC каталогизирует основные классы уязвимостей. В обновлении OWASP 2025 года манипуляции с ценовыми оракулами и атаки с мгновенными кредитами были разделены на отдельные категории, а логические ошибки и выведенные из обращения проблемы зависимости от временных меток и лимита газа были отнесены к категории логических ошибок.

Криптография и квантовый горизонт

Публичные блокчейны используют небольшой набор криптографических примитивов. SHA-256 для Bitcoin, Keccak-256 для Ethereum, BLAKE2 и BLAKE3 для более новых блокчейнов. Подписи: ECDSA поверх secp256k1 (Bitcoin, Ethereum), Ed25519 (Solana, Sui, Cosmos) и BLS12-381 для агрегации консенсуса Ethereum. Ситуация с угрозами изменилась в августе 2024 года. NIST завершил разработку трех постквантовых стандартов: FIPS 203 ML-KEM, FIPS 204 ML-DSA, FIPS 205 SLH-DSA. FIPS 206 (FN-DSA) находится в стадии проекта.

В своей статье 2024 года в Ethereum Research Виталик Бутерин предложил другую стратегию защиты. Он предложил провести хардфорк до последнего блока перед видимым событием квантовой кражи. Также он предложил заморозить внешние учетные записи, использующие ECDSA. Кроме того, он предложил разрешить держателям подтверждать право собственности с помощью STARK над их BIP-32 seed. Вероятность появления криптографически значимых квантовых компьютеров до 2030 года оценивается примерно в 20%. В его дорожной карте на февраль 2026 года основное внимание уделяется хеш-подписям валидаторов и гибкости кошельков EIP-8141. Для агрегации подписей, устойчивых к квантовым атакам, необходимы готовые к использованию инструменты задолго до материализации угрозы, а не после.

Архитектура управления ключами и криптографической безопасности

Большинство потерь в 2024-2025 годах были связаны с хранением криптовалюты. Архитектурная лестница криптобезопасности практически не изменилась к 2026 году. Горячие кошельки работают быстро, но также подвергаются массированным атакам. Холодные кошельки сильны на бумаге. Взлом Bybit доказал, что теперь уязвимым местом является сам интерфейс подписи. Мультиподпись (Gnosis Safe) доминирует в хранении EVM. Сервисы пороговой подписи MPC от Fireblocks, Coinbase Custody и Copper устраняют риск, связанный с одним ключом. Они не исключают сговора операторов или подделки потока подписи. Аппаратные модули безопасности уровней FIPS 140-2 и 140-3 остаются институциональным стандартом для ротации горячих кошельков. Абстракция учетных записей в соответствии с ERC-4337 обеспечивает сессионные ключи, социальное восстановление и регистрацию без использования сид-фразы. Она также расширяет поверхность проверки и исполнения.

Меры по смягчению последствий внедрены лишь частично. Моделирование транзакций перед подписанием. Проверка исходных данных на отдельном устройстве. Обязательные задержки при крупных снятиях средств. Аппаратное обеспечение для подписания, декодирующее данные о звонках. Принцип не изменился на всех уровнях: закрытый ключ никогда не покидает контролируемую зону, и каждое событие подписания проверяется на соответствие независимому источнику достоверной информации, прежде чем попасть в блокчейн.

Угрозы на сетевом уровне: атаки Сибиллы и MEV.

Атака Сибиллы — это дешевое создание псевдонимных идентификаторов для смещения баланса в одноранговой системе; сети без разрешений спроектированы таким образом, чтобы противостоять ей, но никогда не бывают полностью защищены. Атаки Eclipse основаны на атаках Сибиллы: в статье Хейлмана, Кендлера, Зохара и Голдберга, опубликованной в USENIX в 2015 году, было показано, что узлы Bitcoin можно изолировать, монополизируя слоты для одноранговых узлов, а работа 2025 года продемонстрировала сквозную атаку Eclipse на узлах исполнительного уровня Ethereum путем отравления таблицы обнаружения. Перехваты BGP (в стиле Erebus) работают на уровне автономной системы и перенаправляют трафик до того, как он достигнет приложения. Наиболее экономически активным уровнем в настоящее время является MEV: анализ рисков ESMA за июль 2025 года и данные Flashbots показывают, что примерно 90% блоков Ethereum создаются с помощью MEV-Boost, при этом извлечение «сэндвича» снизится примерно до 2,5 миллионов долларов в месяц к октябрю 2025 года с пика около 10 миллионов долларов в месяц в конце 2024 года.

Аудиты и официальная проверка

Стоимость аудита в 2026 году предсказуема. 10–50 тыс. долларов за небольшие проверки ERC-20 или ERC-721. 80–250 тыс. долларов за типичные протоколы DeFi. 300–500 тыс. долларов и более за новые роллапы, схемы ZK и компоненты L1. В список ведущих компаний в 2026 году входят: Trail of Bits, OpenZeppelin, ConsenSys Diligence, CertiK, Halborn, Spearbit и Cantina, Zellic, Sigma Prime, Veridise (специалист по ZK), Certora (формальная верификация) и Runtime Verification. Формальная верификация перешла из стадии исследований в стадию производства. Certora Prover и Picus и Vanguard от Veridise нацелены на Solidity, Vyper, Move и DSL-протоколы на основе схем ZK. Опубликованные данные Veridise точнее, чем кажется на первый взгляд. 55% проверок ZK выявляют критические проблемы. Показатели обычных проверок DeFi составляют 27,5%. В недостаточно контролируемых схемах вероятность обнаружения критических или серьезных нарушений составляет примерно 90%.

Регулирование: MiCA, OCC и CISA.

Раздел V Закона ЕС о мире в отношении криптовалют (MiCA) вступает в силу с 30 декабря 2024 года. Действие национальных положений о сохранении ранее действовавших норм действует максимум до 1 июля 2026 года. Поставщики услуг по управлению криптоактивами (CASP) берут на себя жесткие обязательства: раздельное хранение, ИТ-безопасность, управление, отчетность об инцидентах в сжатые сроки. Минимальный уровень капитала является фиксированным. 50 000 евро за консультации. 125 000 евро за хранение и обмен. 150 000 евро за торговые платформы.

Ситуация в США сложнее. Разъяснительные письма OCC 1170, 1174 и 1183 позволяют национальным банкам хранить криптовалюту, запускать платежные системы на основе стейблкоинов и использовать сети распределенных реестров при условии соблюдения мер безопасности и надежности. CISA, ФБР и Министерство финансов назвали Lazarus, APT38, BlueNoroff и Stardust Chollima «трейдерами-предателями» в совместном консультативном заключении AA22-108A. В февральском отчете ФБР от 2025 года кража данных Bybit была приписана той же группе компаний. ISO/TC 307 охватывает международный путь стандартизации в области управления и безопасности.

Передовые методы обеспечения безопасности и системы защиты

Стратегия защиты 2026 года заимствует элементы из основных систем кибербезопасности и сочетает в себе работу по обеспечению безопасности на протяжении всего жизненного цикла разработки с обнаружением угроз во время выполнения. Системы безопасности и средства контроля, работающие в масштабе, обладают тремя общими чертами: непрерывный мониторинг, автоматизированные инварианты и отработанное реагирование на инциденты. В данном контексте реальное покрытие означает устранение как уязвимостей смарт-контрактов, так и более широких рисков безопасности блокчейна, связанных с операторами, безопасностью данных и небольшим количеством узлов, выступающих в качестве узких мест. Slither, Mythril, Aderyn и Echidna работают в конвейерах CI; правила Certora выражают инварианты для этапов формальной верификации; фаззинг свойств Foundry устраняет разрыв между модульными тестами и аудитами. За обнаружение ошибок выплачиваются реальные деньги: Immunefi выплатила более 115 миллионов долларов за более чем 3000 сообщений, при этом крупнейшая единовременная выплата составила 10 миллионов долларов (Wormhole), а 77,5% выплат приходится на обнаружение уязвимостей в смарт-контрактах.

Обнаружение в режиме реального времени — это более новый уровень. К июлю 2025 года Forta Firewall проверила 271,8 миллиона транзакций, используя свою нейронную сеть FORTRESS для оценки субблоков, а Hypernative стала ведущим коммерческим аналогом; обе системы выдают оценки риска в режиме реального времени, которые могут приостановить контракт до подтверждения вредоносной транзакции. Реагирование на инциденты теперь включает в себя предварительно скоординированные оперативные штабы, отслеживание в блокчейне через Chainalysis Reactor или TRM Labs, контакты по заморозке бирж и репетиции контр-эксплойтов со стороны «белых хакеров». Последний из этих методов позволил вернуть примерно 162 миллиона долларов из убытков Cetus, что напоминает о том, что лучшие практики безопасности включают в себя шаги, которые вы предпринимаете после срабатывания оповещения, а не только те, которые пытаются его предотвратить.

Передовые исследования и открытые проблемы

Три направления исследований меняют безопасность блокчейна после 2026 года, и каждое из них открывает новые риски безопасности. Системы доказательств с нулевым разглашением являются наиболее уязвимым звеном. Согласно данным IACR ePrint 2024/514, около 96% задокументированных ошибок в системах доказательств с нулевым разглашением на основе SNARK связаны с недостаточно ограниченными схемами. Инструменты, такие как Picus, Coda и Circomspect, теперь являются определяющими для любого протокола, использующего системы доказательств с нулевым разглашением в производственной среде. Устойчивость к MEV перешла из теории в практику. Зашифрованные пулы памяти (Shutter), упорядочивание с пороговым шифрованием и архитектуры, основанные на намерениях (UniswapX, CoW Swap, Across, SUAVE от Flashbots), заменяют свободу действий построителя блоков криптографическими ограничениями. Каждая из них увеличивает поверхность атаки, связанную со сговором решателей и системами доказательств. Абстракция учетных записей в соответствии со стандартом ERC-4337 расширяет поверхность проверки и исполнения — для плательщиков, сборщиков платежей, хранителей социальных резервов — в обмен на устранение риска, связанного с использованием сид-фразы, для большинства пользователей.

Как сегодня следует подходить к безопасности блокчейна

Два лагеря. Специалисты по протоколам и специалисты по операторам. Это разделение важно, потому что угрозы разделяются одинаково. Создание блокчейна или помощь в его децентрализации — это разработка консенсуса, разнообразие клиентов, аудит безопасности, криптографическая гибкость. Работа на чужом блокчейне — это хранение ключей, целостность потока подписи, аудит контрактов, обнаружение угроз в процессе выполнения. Потери 2024 и 2025 годов почти все пришлись на сторону операторов. Около 3,4 млрд долларов. Выбирайте меры безопасности, соответствующие вашей роли, а не заголовкам новостей дня.