ब्लॉकचेन सुरक्षा 2026 में: खतरे, कमजोरियां, बचाव

2025 में 3.4 अरब डॉलर की चोरी हुई। इसमें से अधिकांश चोरी क्रिप्टोग्राफ़ी में गड़बड़ी के कारण नहीं हुई। ब्लॉकचेन नेटवर्क और इसकी लेजर तकनीक प्रोटोकॉल स्तर पर शायद ही कभी विफल होती है। इनके इर्द-गिर्द निर्मित प्रणालियाँ - वॉलेट, हस्ताक्षर यूआई, डेवलपर मशीनें, आपूर्ति श्रृंखलाएँ - लगातार विफल होती रहती हैं। चेनैलिसिस के अनुसार, पिछले वर्ष के लगभग 2 अरब डॉलर के नुकसान का संबंध उत्तर कोरिया से जुड़े लोगों से है, और अकेले फरवरी 2025 में हुई बायबिट चोरी में 1.5 अरब डॉलर का नुकसान हुआ। एक घटना। साल का दो-तिहाई हिस्सा। पैटर्न एक जैसा है: क्रिप्टोग्राफ़ी और सर्वसम्मति तो बनी रहती है; लेकिन कुंजी प्रबंधन, हस्ताक्षर प्रवाह, स्मार्ट-कॉन्ट्रैक्ट तर्क और मानव संचालक विफल हो जाते हैं।

यह गाइड 2026 के परिदृश्य का विस्तृत विवरण देती है। ब्लॉकचेन सुरक्षा वास्तव में कैसे काम करती है। 2022 से 2025 के बीच हुई प्रमुख घटनाओं में क्या खामियां सामने आईं। स्मार्ट कॉन्ट्रैक्ट्स, कुंजी अभिरक्षा, नेटवर्क-स्तरीय खतरों, ऑडिट, विनियमन और अनुसंधान के क्षेत्र में सुरक्षा टीमें अब क्या कर रही हैं। आज ब्लॉकचेन प्रणालियों को लक्षित करने वाले खतरे और कमजोरियां ब्लॉकचेन में सुरक्षा के बारे में किसी भी चर्चा के लिए व्यावहारिक आधार हैं।

2026 में ब्लॉकचेन सुरक्षा क्या होगी?

ब्लॉकचेन सुरक्षा का तात्पर्य एक वितरित लेजर को छेड़छाड़-रोधी बनाए रखने, इसकी सहमति प्रणाली को विश्वसनीय रखने और इसके द्वारा दर्शाई गई संपत्तियों को उनके मालिकों के नियंत्रण में रखने के व्यावहारिक अध्ययन से है। यह शब्द क्रिप्टोग्राफी और सूचना सुरक्षा से लेकर ब्लॉकचेन पारिस्थितिकी तंत्र में परिचालन संबंधी सर्वोत्तम प्रथाओं तक सब कुछ समाहित करता है। 2018 से NIST की आंतरिक रिपोर्ट 8202 अमेरिकी सरकार का आधारभूत ढांचा रही है, जो इस क्षेत्र को तीन स्तंभों के इर्द-गिर्द व्यवस्थित करती है: क्रिप्टोग्राफिक प्रिमिटिव जैसे हैश फ़ंक्शन और असममित कुंजी, सहमति प्रोटोकॉल और एक श्रृंखला का अनुमति मॉडल। यह ढांचा आज भी प्रासंगिक है। सहमति सुरक्षा का सार इतिहास को फिर से लिखने की आर्थिक और कम्प्यूटेशनल लागत से है। प्रूफ ऑफ वर्क में, 50% से अधिक हैश पावर को नियंत्रित करने वाला हमलावर श्रृंखला को पुनर्गठित कर सकता है या डबल-स्पेंड कर सकता है। प्रूफ ऑफ स्टेक में, इसी तरह का खतरा कैस्पर एफएफजी फाइनैलिटी पर एक तिहाई या दो तिहाई स्टेक हमले का है। बिटकॉइन संभाव्य फाइनैलिटी (एक अनुमानी के रूप में छह पुष्टिकरण) का उपयोग करता है। एथेरियम एक ब्लॉक के लगभग 12.8 मिनट बाद आर्थिक फाइनैलिटी तक पहुंचता है।

ब्लॉकचेन के प्रकार और प्रत्येक प्रकार सुरक्षा को कैसे प्रभावित करता है

अलग-अलग प्रकार के ब्लॉकचेन अलग-अलग सुरक्षा मॉडल पर चलते हैं। इनमें निहित भरोसे की मान्यताएँ ही सुरक्षा मॉडल का आधार होती हैं। बिटकॉइन, एथेरियम, सोलाना और सुई जैसे सार्वजनिक ब्लॉकचेन नेटवर्क, वितरित नेटवर्क में किसी भी नोड को संभावित वैलिडेटर मानते हैं। क्रिप्टोकरेंसी रिवॉर्ड हर माइनर और स्टेकर को ईमानदार बनाए रखते हैं। नोड्स की संख्या असीमित है। ब्लॉकचेन की सुरक्षा माइनिंग पावर या स्टेक की गई पूंजी के रूप में तय होती है। NISTIR 8202 इसे सीधे तौर पर बताता है। अनुमति रहित सहमति प्रोटोकॉल के अनुरूप ब्लॉक के प्रकाशकों को मूल क्रिप्टोकरेंसी से पुरस्कृत करके गैर-दुर्भावनापूर्ण व्यवहार को बढ़ावा देती है। सेंसरशिप प्रतिरोध और वैश्विक पहुँच - ये सब अटैक सरफेस के रूप में चुकाए जाते हैं। एक खुला नोड सेट एक खुली सिबिल सतह का मतलब है, और आर्थिक सुरक्षा अंतर्निहित टोकन की कीमत के अनुसार चलती है।

परमिशन आधारित ब्लॉकचेन या कंसोर्टियम चेन (हाइपरलेजर फैब्रिक, आर3 कॉर्डा, कंसेंसिस क्वोरम) आर्थिक प्रोत्साहनों को सत्यापित पहचान से बदल देती है। वैलिडेटर सेट छोटे होते हैं, बीएफटी-शैली के प्रोटोकॉल तत्काल अंतिम रूप देते हैं, और एक्सेस कंट्रोल यह नियंत्रित करते हैं कि कौन लेनदेन को पढ़, लिख या मान्य कर सकता है। इसका नुकसान यह है कि ब्लॉकचेन प्रतिभागियों का एक छोटा कंसोर्टियम तेज़ और सस्ता होता है, लेकिन अगर वह कंसोर्टियम मिलीभगत करता है या उसमें सेंध लग जाती है तो विफलता का एक ही बिंदु बन जाता है। एक हाइब्रिड ब्लॉकचेन दोनों के तत्वों को जोड़ती है, जिसमें सार्वजनिक निपटान और निजी परमिशनिंग होती है।

2026 में अधिकांश एंटरप्राइज़ डिस्ट्रीब्यूटेड लेजर टेक्नोलॉजी और ब्लॉकचेन टेक्नोलॉजी इस स्पेक्ट्रम पर कहीं न कहीं स्थित होंगी। निजी ब्लॉकचेन वित्तीय सेवाओं में अंतर-शाखा निपटान के लिए आम हैं, जबकि सार्वजनिक ब्लॉकचेन खुदरा और DeFi प्रवाह को संभालती हैं। सही सवाल यह नहीं है कि सैद्धांतिक रूप से किस प्रकार की ब्लॉकचेन अधिक सुरक्षित है; बल्कि यह है कि आर्किटेक्चर किस खतरे के मॉडल से बचाव के लिए बनाया गया है। वित्तीय सेवा उद्योग में निजी ब्लॉकचेन चलाने वाले बैंक को 51% हमले के प्रतिरोध की आवश्यकता नहीं है; उसे डेटा की उपलब्धता सुनिश्चित करने के लिए भूमिका-आधारित एक्सेस नियंत्रण, ऑडिट लॉगिंग और आपदा रिकवरी की आवश्यकता है। एक सार्वजनिक DeFi प्रोटोकॉल को इसके विपरीत प्राथमिकताओं की आवश्यकता होती है, और ब्लॉकचेन निपटान की सुरक्षा अपटाइम SLA से अधिक महत्वपूर्ण होती है।

2022-2026 के दौरान ब्लॉकचेन पर हुए प्रमुख हमले और घटनाएं

घटना तालिका ब्लॉकचेन हमलों के विकास की कहानी बयां करती है। 2022 में ब्रिज और वैलिडेटर-की कॉम्प्रोमाइज़ का बोलबाला रहा। 2025 में केंद्रीकृत एक्सचेंज और साइनिंग-फ्लो हमलों का बोलबाला रहा।

| घटना | तारीख | नुकसान | आक्रमण वेक्टर |

|---|---|---|---|

| रोनिन पुल | मार्च 2022 | $625 मिलियन | वैलिडेटर कुंजी का उल्लंघन (9 में से 5) |

| वर्महोल | फरवरी 2022 | $325 मिलियन | हस्ताक्षर सत्यापन में खामी |

| नोमैड ब्रिज | अगस्त 2022 | $190 मिलियन | दोषपूर्ण प्रतिकृति आरंभीकरण |

| डीएमएम बिटकॉइन | मई 2024 | $305 मिलियन | निजी कुंजी का उल्लंघन (TraderTraitor / Lazarus) |

| वज़ीरएक्स | जुलाई 2024 | $235 मिलियन | मल्टीसिग वॉलेट में हेरफेर |

| बायबिट | फरवरी 2025 | $1.5 बिलियन | कोल्ड-वॉलेट हस्ताक्षर के दौरान सुरक्षित{Wallet} यूआई इंजेक्शन |

| सेटस डीईएक्स (सुई) | मई 2025 | $223 मिलियन | u256 फिक्स्ड-पॉइंट गणित में `checked_shlw` ओवरफ़्लो |

सेटस एक्सप्लॉइट इस बात का उदाहरण है कि उत्पादन में किस प्रकार बुनियादी गणितीय त्रुटियाँ बनी रहती हैं। स्लोमिस्ट के विश्लेषण से पता चलता है कि हमलावर ने `checked_shlw` शिफ्ट ऑपरेशन में मौजूद खामी का फायदा उठाने के लिए सटीक पैरामीटर चुने, जिससे एक टोकन की कीमत पर लगभग 223 मिलियन डॉलर की लिक्विडिटी खत्म हो गई। चेनैलिसिस की 2025 की मध्य-वर्ष की रिपोर्ट के अनुसार, दूसरी तिमाही तक नुकसान 2.17 बिलियन डॉलर था, जिसमें केंद्रीकृत सेवा उल्लंघनों के कारण पहली तिमाही के कुल नुकसान का 88% हिस्सा था। 2025 के डॉलर में हुए नुकसान का दो-तिहाई हिस्सा एक ही घटना में केंद्रित है; उत्तर कोरिया के हमलावर अब कॉन्ट्रैक्ट से ऑपरेटरों तक पहुँच गए हैं; पिछले दो वर्षों की सबसे महंगी विफलताएँ सॉलिडिटी में ज़ीरो-डे उल्लंघन नहीं थीं, बल्कि वैध हस्ताक्षरकर्ताओं के आसपास मानव और यूआई उल्लंघन थे।

बायबिट हैक: 2025 का ब्लॉकचेन सुरक्षा मामला

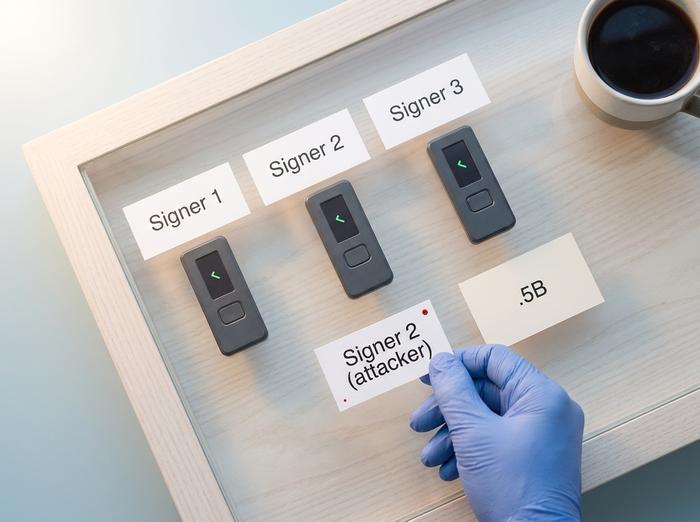

फरवरी 2025 में हुई बायबिट की चोरी, 2026 में ब्लॉकचेन सुरक्षा की विफलताओं का एक सर्वमान्य उदाहरण है। एनसीसी ग्रुप के विश्लेषण में विस्तार से बताया गया है कि कैसे हमलावरों ने Safe{Wallet} के अंदर एक डेवलपर मशीन को हैक किया, उस एक्सेस का उपयोग करके मल्टीसिग साइनिंग यूआई में दुर्भावनापूर्ण जावास्क्रिप्ट इंजेक्ट किया और आंतरिक हस्ताक्षरकर्ताओं को स्क्रीन पर एक वैध गंतव्य दिखाई देने के बावजूद अनुमोदन को रीडायरेक्ट कर दिया। बायबिट कोल्ड वॉलेट एक 3-ऑफ-एन सेफ था, एक ऐसा सेटअप जिसे अधिकांश संस्थागत सुरक्षा टीमें कागज़ पर मंज़ूरी दे देतीं। हस्ताक्षरकर्ताओं ने जिसे एक सामान्य हस्तांतरण समझकर हस्ताक्षर किए, उसके बजाय ब्लॉकचेन ने हमलावर के लेनदेन को निष्पादित कर दिया।

सबक सिर्फ "अपने संचालन में सुधार करें" से कहीं अधिक व्यापक हैं। पहला, हार्डवेयर वॉलेट उपयोगकर्ता द्वारा दुर्भावनापूर्ण पेलोड को अधिकृत करने पर ब्लाइंड साइनिंग से सुरक्षा प्रदान नहीं करते हैं। दूसरा, मल्टीसिग आवश्यक तो है, लेकिन पर्याप्त नहीं है जब यूआई ही भरोसे की सीमा हो। तीसरा, भरोसे की पूरी श्रृंखला अब हस्ताक्षरकर्ता के डिस्प्ले सॉफ़्टवेयर, अंतर्निहित फ्रंटएंड, उस फ्रंटएंड को बनाने वाली डेवलपर मशीनों और पैकेज आपूर्ति श्रृंखला तक फैली हुई है। एनसीसी ग्रुप द्वारा सुझाए गए समाधानों में प्री-साइनिंग ट्रांज़ैक्शन सिमुलेशन, एक अलग डिवाइस पर रॉ-डेटा सत्यापन, बड़ी निकासी पर अनिवार्य विलंब और मानव समीक्षा के लिए कॉलडेटा को डिकोड करने वाला हस्ताक्षरकर्ता हार्डवेयर शामिल हैं। ट्रेल ऑफ बिट्स के जून 2025 के विश्लेषण से यह बात पुष्ट होती है: वर्ष के प्रमुख नुकसानों में, सबसे आम मूल कारण स्मार्ट-कॉन्ट्रैक्ट बग नहीं, बल्कि निजी कुंजी का उल्लंघन और उनसे जुड़ी परिचालन विफलताएँ थीं।

स्मार्ट-कॉन्ट्रैक्ट के जोखिम: OWASP के शीर्ष 10 जोखिम

OWASP स्मार्ट कॉन्ट्रैक्ट टॉप 10 (2025 रिलीज़) प्रत्येक भेद्यता को पिछले वर्ष हुए नुकसान के आधार पर रैंक करता है। एक्सेस कंट्रोल विफलताएं 953 मिलियन डॉलर के साथ सबसे आगे हैं; लॉजिक त्रुटियां 63.8 मिलियन डॉलर के साथ दूसरे स्थान पर हैं; रीएंट्रेंसी और फ्लैश-लोन हमले शीर्ष चार में शामिल हैं।

| रैंक | वर्ग | 2024 के नुकसान |

|---|---|---|

| 1 | अभिगम नियंत्रण | $953.2 मिलियन |

| 2 | तर्क त्रुटियाँ | $63.8 मिलियन |

| 3 | पुनः प्रवेश | $35.7 मिलियन |

| 4 | फ्लैश-लोन हमले | $33.8 मिलियन |

| 5 | इनपुट सत्यापन का अभाव | $14.6 मिलियन |

| 6 | मूल्य ओरेकल हेरफेर | $8.8 मिलियन |

| 7 | अनियंत्रित बाहरी कॉल | $0.55 मिलियन |

स्थैतिक विश्लेषण के लिए ट्रेल ऑफ बिट्स स्लिथर, प्रॉपर्टी फ़ज़िंग के लिए इकिडना और सिंबॉलिक एक्ज़ीक्यूशन के लिए मैन्टिकोर व्यावहारिक आधार बने हुए हैं; एसडब्ल्यूसी रजिस्ट्री अंतर्निहित कमज़ोरी श्रेणियों को सूचीबद्ध करती है। 2025 के ओडब्ल्यूएएसपी अपडेट ने प्राइस ओरेकल मैनिपुलेशन और फ़्लैश-लोन अटैक को लॉजिक एरर्स से अलग श्रेणियों में विभाजित किया और टाइमस्टैम्प डिपेंडेंस और गैस लिमिट इश्यूज़ को लॉजिक एरर्स श्रेणी में ही रखा।

क्रिप्टोग्राफी और क्वांटम क्षितिज

सार्वजनिक क्रिप्टोकरेंसी श्रृंखलाएं कुछ चुनिंदा क्रिप्टोग्राफिक मूल तत्वों पर निर्भर करती हैं। बिटकॉइन के लिए SHA-256, एथेरियम के लिए Keccak-256, और नई श्रृंखलाओं के लिए BLAKE2 और BLAKE3। हस्ताक्षर: secp256k1 पर ECDSA (बिटकॉइन, एथेरियम), Ed25519 (सोलाना, सुई, कॉसमॉस), और एथेरियम सर्वसम्मति एकत्रीकरण के लिए BLS12-381। अगस्त 2024 में खतरे का परिदृश्य बदल गया। NIST ने तीन उत्तर-क्वांटम मानकों को अंतिम रूप दिया: FIPS 203 ML-KEM, FIPS 204 ML-DSA, FIPS 205 SLH-DSA। FIPS 206 (FN-DSA) अभी मसौदा चरण में है।

विटालिक बुटेरिन के 2024 के एथेरियम रिसर्च पोस्ट में एक अलग बचाव का तरीका बताया गया है। क्वांटम चोरी की घटना से ठीक पहले आखिरी ब्लॉक तक हार्ड-फोर्क करें। ECDSA आधारित बाहरी स्वामित्व वाले खातों को फ्रीज करें। धारकों को अपने BIP-32 सीड पर STARK के माध्यम से स्वामित्व साबित करने दें। उनका अनुमान है कि 2030 से पहले क्रिप्टोग्राफिक रूप से प्रासंगिक क्वांटम कंप्यूटरों के आने की संभावना लगभग 20% है। उनके फरवरी 2026 के रोडमैप में हैश-आधारित वैलिडेटर सिग्नेचर और EIP-8141 वॉलेट की फ्लेक्सिबिलिटी पर ध्यान केंद्रित किया गया है। क्वांटम-प्रतिरोधी सिग्नेचर एग्रीगेशन के लिए खतरे के वास्तविक रूप लेने से काफी पहले उत्पादन के लिए तैयार टूलिंग की आवश्यकता है, न कि उसके बाद।

कुंजी प्रबंधन और क्रिप्टो सुरक्षा वास्तुकला

2024-2025 में हुए अधिकांश नुकसान कस्टडी से संबंधित थे। क्रिप्टो सुरक्षा की संरचनात्मक स्थिति में 2026 में कोई खास बदलाव नहीं आया है। हॉट वॉलेट तेज़ हैं, लेकिन उन पर व्यापक रूप से हमले भी होते हैं। कोल्ड वॉलेट कागज़ पर मज़बूत दिखते हैं। बायबिट की चोरी ने साबित कर दिया कि अब साइनिंग यूआई ही हमले का मुख्य स्रोत है। मल्टी-सिग (ग्नोसिस सेफ) ईवीएम कस्टडी में प्रमुख स्थान रखता है। फायरब्लॉक्स, कॉइनबेस कस्टडी और कॉपर की एमपीसी थ्रेशोल्ड-सिग्नेचर सेवाएं सिंगल-की के जोखिम को कम करती हैं, लेकिन ऑपरेटर की मिलीभगत या साइनिंग-फ्लो में छेड़छाड़ को नहीं रोकतीं। FIPS 140-2 और 140-3 स्तर के हार्डवेयर सुरक्षा मॉड्यूल हॉट-वॉलेट रोटेशन के लिए संस्थागत मानक बने हुए हैं। ERC-4337 के तहत अकाउंट एब्स्ट्रैक्शन सेशन कीज़, सोशल रिकवरी और सीडलेस ऑनबोर्डिंग की सुविधा देता है। यह वैलिडेशन और एग्जीक्यूशन के दायरे को भी बढ़ाता है।

सुरक्षा उपायों में अभी आंशिक प्रगति ही हुई है। हस्ताक्षर से पहले लेनदेन का सिमुलेशन। एक अलग डिवाइस पर कच्चे डेटा का सत्यापन। बड़ी निकासी पर अनिवार्य विलंब। कॉलडेटा को डिकोड करने वाला हस्ताक्षरकर्ता हार्डवेयर। मूल सिद्धांत में कोई बदलाव नहीं आया है: एक निजी कुंजी कभी भी नियंत्रित सीमा से बाहर नहीं जाती है, और श्रृंखला में प्रवेश करने से पहले प्रत्येक हस्ताक्षर घटना की समीक्षा सत्य के एक स्वतंत्र स्रोत के विरुद्ध की जाती है।

नेटवर्क-स्तर के खतरे: सिबिल हमले और एमईवी

सिबिल अटैक छद्मनाम पहचानों का सस्ता निर्माण करके पीयर-टू-पीयर सिस्टम को प्रभावित करने का एक तरीका है; परमिशनलेस नेटवर्क इसके खिलाफ डिज़ाइन किए गए हैं लेकिन पूरी तरह से सुरक्षित नहीं हैं। एक्लिप्स अटैक सिबिल पर आधारित हैं: हीलमैन, केंडलर, ज़ोहर और गोल्डबर्ग के 2015 के USENIX पेपर ने दिखाया कि पीयर स्लॉट पर एकाधिकार करके बिटकॉइन नोड्स को अलग-थलग किया जा सकता है, और 2025 के काम ने डिस्कवरी टेबल को दूषित करके एथेरियम एक्ज़ीक्यूशन-लेयर नोड्स पर एंड-टू-एंड एक्लिप्स का प्रदर्शन किया। BGP हाइजैक (एरेबस-शैली) स्वायत्त-सिस्टम स्तर पर काम करते हैं और एप्लिकेशन तक पहुंचने से पहले ही ट्रैफ़िक को रीडायरेक्ट कर देते हैं। सबसे अधिक आर्थिक रूप से सक्रिय लेयर अब MEV है: ESMA के जुलाई 2025 के जोखिम विश्लेषण और फ्लैशबॉट्स डेटा से पता चलता है कि लगभग 90% एथेरियम ब्लॉक MEV-बूस्ट के माध्यम से बनाए जाते हैं, और सैंडविच एक्सट्रैक्शन 2024 के अंत में लगभग 10 मिलियन डॉलर प्रति माह के शिखर से अक्टूबर 2025 तक लगभग 2.5 मिलियन डॉलर प्रति माह तक गिर जाएगा।

लेखापरीक्षा और औपचारिक सत्यापन

2026 में ऑडिट लागत का अनुमान लगाया जा सकता है। छोटे ERC-20 या ERC-721 समीक्षाओं के लिए $10,000 से $50,000 तक, सामान्य DeFi प्रोटोकॉल के लिए $80,000 से $25,000 तक, और नए रोलअप, ZK सर्किट और L1 घटकों के लिए $30,000 से $5,0000 से अधिक तक की लागत आएगी। 2026 में शीर्ष फर्मों की सूची में शामिल हैं: Trail of Bits, OpenZeppelin, ConsenSys Diligence, CertiK, Halborn, Spearbit and Cantina, Zellic, Sigma Prime, Veridise (ZK विशेषज्ञ), Certora (औपचारिक सत्यापन) और Runtime Verification। औपचारिक सत्यापन अब अनुसंधान से उत्पादन स्तर तक पहुंच चुका है। Certora Prover और Veridise के Picus और Vanguard, Solidity, Vyper, Move और ZK-सर्किट DSL को लक्षित करते हैं। Veridise का प्रकाशित डेटा सुर्खियों से कहीं अधिक सटीक है। इसके 55% ZK ऑडिट में गंभीर समस्याएँ सामने आती हैं। नियमित DeFi ऑडिट 27.5% पर हैं। कम प्रतिबंधित सर्किटों में गंभीर या उच्च स्तर की खामियों की संभावना लगभग 90% होती है।

विनियमन: MiCA, OCC, और CISA

यूरोपीय संघ के MiCA का शीर्षक V 30 दिसंबर 2024 से लागू होता है। राष्ट्रीय ग्रैंडफादरिंग अधिकतम 1 जुलाई 2026 तक लागू रहेगी। CASP (क्रिप्टो-एसेट सेवा प्रदाता) को कुछ सख्त दायित्वों का पालन करना होगा: कस्टडी पृथक्करण, आईटी सुरक्षा, शासन, और समय सीमा के भीतर घटना रिपोर्टिंग। पूंजी की न्यूनतम सीमा निश्चित है। सलाह के लिए €50,000, कस्टडी और एक्सचेंज के लिए €125,000, और ट्रेडिंग प्लेटफॉर्म के लिए €150,000।

अमेरिका में स्थिति कहीं अधिक जटिल है। OCC के व्याख्यात्मक पत्र 1170, 1174 और 1183 राष्ट्रीय बैंकों को क्रिप्टो करेंसी की कस्टडी रखने, स्टेबलकॉइन भुगतान प्रणाली चलाने और सुरक्षा एवं सुदृढ़ता नियंत्रणों के तहत वितरित-लेजर नेटवर्क का उपयोग करने की अनुमति देते हैं। CISA, FBI और ट्रेजरी ने संयुक्त परामर्श AA22-108A में लाजरस, APT38, ब्लू नॉरॉफ और स्टारडस्ट चोलिमा को ट्रेडर ट्रेटर के रूप में नामित किया। FBI के फरवरी 2025 के PSA ने बायबिट चोरी का आरोप भी इसी समूह पर लगाया। ISO/TC 307 शासन और सुरक्षा के लिए अंतर्राष्ट्रीय मानकीकरण ट्रैक को कवर करता है।

सुरक्षा के सर्वोत्तम तरीके और रक्षात्मक ढाँचे

2026 की सुरक्षा रणनीति मुख्यधारा की साइबर सुरक्षा से प्रेरणा लेती है और सुरक्षित विकास जीवनचक्र के कार्यों को रनटाइम डिटेक्शन के साथ जोड़ती है। बड़े पैमाने पर काम करने वाले सुरक्षा फ्रेमवर्क और सुरक्षा नियंत्रणों में तीन विशेषताएं समान हैं: निरंतर निगरानी, स्वचालित अपरिवर्तनीयताएँ और पूर्वनिर्धारित घटना प्रतिक्रिया। इस संदर्भ में वास्तविक कवरेज का अर्थ है स्मार्ट अनुबंध कमजोरियों और ऑपरेटरों, डेटा सुरक्षा और उन कुछ नोड्स से संबंधित व्यापक ब्लॉकचेन सुरक्षा जोखिमों को संबोधित करना जो अवरोध बिंदु के रूप में कार्य करते हैं। स्लिथर, मिथ्रिल, एडरिन और इकिडना सीआई पाइपलाइनों में चलते हैं; सर्टोरा नियम औपचारिक-सत्यापन गेट्स के लिए अपरिवर्तनीयताएँ व्यक्त करते हैं; फाउंड्री प्रॉपर्टी फ़ज़िंग यूनिट परीक्षणों और ऑडिट के बीच के अंतर को भरता है। बग बाउंटी से अच्छी खासी रकम मिलती है: इम्यूनफी ने 3,000 से अधिक रिपोर्टों पर $115 मिलियन से अधिक का भुगतान किया है, जिसमें सबसे बड़ा एकल भुगतान $10 मिलियन (वर्महोल) है और 77.5% भुगतान स्मार्ट-अनुबंध निष्कर्षों के लिए किए गए हैं।

रनटाइम डिटेक्शन एक नई तकनीक है। फोर्टा फायरवॉल ने जुलाई 2025 तक अपने फोर्ट्रेस न्यूरल नेटवर्क का उपयोग करके सब-ब्लॉक स्कोरिंग के लिए 271.8 मिलियन लेनदेन की जांच की, जिसमें हाइपरनेटिव अग्रणी व्यावसायिक प्रतिस्पर्धी है; दोनों ही वास्तविक समय में जोखिम स्कोर प्रदान करते हैं जो किसी दुर्भावनापूर्ण लेनदेन की पुष्टि होने से पहले अनुबंध को रोक सकते हैं। घटना प्रतिक्रिया में अब पूर्व-समन्वित वॉर रूम, चेनैलिसिस रिएक्टर या टीआरएम लैब्स के माध्यम से ऑन-चेन ट्रेसिंग, एक्सचेंज फ्रीज संपर्क और व्हाइट-हैट काउंटर-एक्सप्लॉइट पूर्वाभ्यास शामिल हैं। इनमें से अंतिम अभ्यास से सेटस के नुकसान में से लगभग 162 मिलियन डॉलर की वसूली हुई, जो इस बात की याद दिलाता है कि सुरक्षा के सर्वोत्तम तरीकों में अलर्ट जारी होने के बाद उठाए गए कदम भी शामिल हैं, न कि केवल वे जो इसे रोकने का प्रयास करते हैं।

अत्याधुनिक अनुसंधान और अनसुलझी समस्याएं

तीन शोध क्षेत्र 2026 के बाद ब्लॉकचेन सुरक्षा को नया आकार दे रहे हैं, और प्रत्येक क्षेत्र नए सुरक्षा जोखिम पैदा कर रहा है। शून्य-ज्ञान प्रमाण प्रणालियाँ सबसे कमज़ोर कड़ी हैं। IACR ePrint 2024/514 के अनुसार, SNARK-आधारित ZK प्रणालियों में दर्ज लगभग 96% बग कमज़ोर सर्किट से संबंधित हैं। Picus, Coda और Circomspect जैसे टूल अब उत्पादन में ZK का उपयोग करने वाले किसी भी प्रोटोकॉल के लिए अनिवार्य हैं। MEV-प्रतिरोध सिद्धांत से व्यावहारिक उपयोग में आ गया है। एन्क्रिप्टेड मेमोरी पूल (Shutter), थ्रेशोल्ड-एन्क्रिप्टेड ऑर्डरिंग और आशय-आधारित आर्किटेक्चर (UniswapX, CoW Swap, Across, Flashbots का SUAVE) ब्लॉक-बिल्डर के विवेक को क्रिप्टोग्राफिक बाधाओं से बदल देते हैं। इनमें से प्रत्येक सॉल्वर मिलीभगत और प्रमाण प्रणालियों के आसपास हमले की संभावना को बढ़ाता है। ERC-4337 के तहत अकाउंट एब्स्ट्रैक्शन, अधिकांश उपयोगकर्ताओं के लिए सीड-फ्रेज़ जोखिम को समाप्त करने के बदले में, सत्यापन और निष्पादन सतह को विस्तृत करता है - पेमास्टर, बंडलर, सोशल-रिकवरी गार्डियन।

आज ब्लॉकचेन सुरक्षा के बारे में कैसे सोचना चाहिए

दो समूह हैं। प्रोटोकॉल विशेषज्ञ और ऑपरेटर विशेषज्ञ। यह विभाजन महत्वपूर्ण है क्योंकि खतरे भी इसी तरह विभाजित होते हैं। यदि आप एक नेटवर्क श्रृंखला का निर्माण करते हैं या उसे विकेंद्रीकृत करने में सहायता करते हैं, तो काम है सर्वसम्मति डिजाइन, क्लाइंट विविधता, सुरक्षा ऑडिट और क्रिप्टोग्राफिक चपलता। यदि आप किसी अन्य की नेटवर्क श्रृंखला पर काम करते हैं, तो काम है कुंजी अभिरक्षा, हस्ताक्षर प्रवाह अखंडता, ऑडिट किए गए अनुबंध और रनटाइम पहचान। 2024 और 2025 में हुए नुकसान लगभग पूरी तरह से ऑपरेटर पक्ष के थे। लगभग 3.4 बिलियन डॉलर का नुकसान हुआ। सुरक्षा उपायों का चयन अपनी भूमिका के अनुरूप करें, न कि उस दिन की सुर्खियों के अनुरूप।