2026 블록체인 보안: 위협, 취약점, 방어 전략

2025년에 34억 달러가 도난당했습니다. 그중 대부분은 암호화 기술의 결함 때문이 아닙니다. 블록체인 네트워크와 그 원장 기술 자체는 프로토콜 수준에서 오류가 발생하는 경우가 드뭅니다. 하지만 이를 기반으로 구축된 시스템, 즉 지갑, 서명 UI, 개발자 컴퓨터, 공급망은 끊임없이 오류를 일으킵니다. Chainalysis는 작년 손실액 중 약 20억 달러를 북한과 연계된 세력의 소행으로 추적했으며, 2025년 2월에 발생한 Bybit 해킹 사건 하나만으로도 15억 달러가 손실되었습니다. 단 한 건의 사건으로 전체 손실액의 3분의 2가 발생한 것입니다. 패턴은 일관적입니다. 암호화와 합의 메커니즘은 안전하지만, 키 관리, 서명 흐름, 스마트 계약 로직, 그리고 운영자의 개입은 실패합니다.

이 가이드는 2026년 블록체인 환경을 살펴봅니다. 블록체인 보안이 실제로 어떻게 작동하는지, 2022년부터 2025년까지 발생한 주요 보안 사고는 무엇이었는지, 그리고 스마트 계약, 키 관리, 네트워크 계층 위협, 감사, 규제 및 연구 분야에서 현재 방어팀이 수행하는 작업은 무엇인지 분석합니다. 오늘날 블록체인 시스템을 겨냥한 위협과 취약점은 블록체인 보안에 대한 모든 논의의 실질적인 기준이 됩니다.

2026년 블록체인 보안이란 무엇인가?

블록체인 보안은 분산 원장의 위변조 방지, 합의 메커니즘의 정직성, 그리고 원장에 담긴 자산의 소유자 통제 하에 있는 것을 실질적으로 연구하는 분야입니다. 이 용어는 암호화 및 정보 보안부터 블록체인 생태계 전반의 운영 모범 사례에 이르기까지 모든 것을 포괄합니다. 미국 국립표준기술연구소(NIST) 내부 보고서 8202는 2018년부터 블록체인 분야를 세 가지 핵심 요소, 즉 해시 함수 및 비대칭 키와 같은 암호화 기본 요소, 합의 프로토콜, 그리고 체인의 권한 모델을 중심으로 정립해 왔으며, 이 틀은 현재까지도 유효합니다. 합의 보안은 결국 기록을 변경하는 데 드는 경제적 및 계산적 비용으로 귀결됩니다. 작업증명(Proof of Work) 방식에서 해시 파워의 50% 이상을 확보한 공격자는 체인을 재구성하거나 이중 지출을 할 수 있습니다. 지분증명(Proof of Stake) 방식에서 이와 유사한 위협은 Casper FFG의 최종성 검증에 대한 1/3 또는 2/3 지분 공격입니다. 비트코인은 확률적 최종성 검증(휴리스틱으로 6회 확인)을 사용합니다. 이더리움은 블록 생성 후 약 12.8분 만에 경제적 최종성을 달성합니다.

블록체인의 종류와 각 종류가 보안에 미치는 영향

블록체인의 종류에 따라 각기 다른 보안 모델이 적용됩니다. 각 모델에 내재된 신뢰 가정이 바로 보안 모델 자체입니다. 비트코인, 이더리움, 솔라나, 수이와 같은 퍼블릭 블록체인 네트워크는 분산 네트워크 내의 모든 노드를 잠재적 검증자로 간주합니다. 암호화폐 보상은 모든 채굴자와 스테이커의 정직성을 보장합니다. 노드 수는 무제한입니다. 블록체인의 보안은 채굴 능력이나 스테이킹 자본으로 보상됩니다. NISTIR 8202는 이를 명확하게 규정하고 있습니다. 허가 없는 합의 알고리즘은 프로토콜을 준수하는 블록을 게시하는 사용자에게 해당 프로토콜에 부합하는 암호화폐를 보상으로 지급함으로써 악의적인 행위를 방지합니다. 검열 저항성과 전 세계적인 접근성은 공격 표면의 크기에 따라 보상됩니다. 개방형 노드 집합은 시빌 공격에 취약한 표면을 의미하며, 경제적 보안은 해당 토큰의 가격 변동에 따라 좌우됩니다.

허가형 블록체인 또는 컨소시엄 체인(Hyperledger Fabric, R3 Corda, ConsenSys Quorum)은 경제적 인센티브 대신 검증된 신원을 활용합니다. 검증자 집합은 소규모이며, BFT(Bank-Field Payment) 방식 프로토콜은 즉각적인 최종성을 제공하고, 접근 제어를 통해 누가 거래를 읽고 쓰고 검증할 수 있는지를 제한합니다. 하지만 그 반대의 경우도 있습니다. 소규모 블록체인 참여자 컨소시엄은 더 빠르고 저렴하지만, 컨소시엄 구성원들이 담합하거나 해킹당할 경우 단일 실패 지점이 발생할 수 있습니다. 하이브리드 블록체인은 공개 결제와 비공개 허가형 결제라는 두 가지 요소를 결합합니다.

2026년에는 대부분의 기업용 분산 원장 기술과 블록체인 기술이 이 스펙트럼 어딘가에 위치할 것입니다. 프라이빗 블록체인은 금융 서비스 분야에서 지점 간 결제에 흔히 사용되는 반면, 퍼블릭 블록체인은 소매 및 DeFi 흐름을 처리합니다. 여기서 중요한 질문은 어떤 유형의 블록체인이 추상적으로 더 안전한가가 아니라, 해당 아키텍처가 어떤 위협 모델에 대비하도록 설계되었는지입니다. 금융 서비스 업계에서 프라이빗 블록체인을 운영하는 은행은 51% 공격 방어력이 필요한 것이 아니라, 데이터 가용성을 보장하기 위해 역할 기반 접근 제어, 감사 로깅, 재해 복구가 필요합니다. 반면 퍼블릭 DeFi 프로토콜은 정반대의 우선순위를 가져야 하며, 블록체인 결제의 보안이 가동 시간 SLA보다 훨씬 중요합니다.

2022-2026년 주요 블록체인 공격 및 사고

사건 발생 현황표는 블록체인 공격이 어떻게 진화해왔는지 보여줍니다. 2022년에는 브리지 공격과 검증자 키 탈취 공격이 주를 이루었고, 2025년에는 중앙 집중식 거래소 공격과 서명 흐름 공격이 주를 이루었습니다.

| 사건 | 날짜 | 손실 | 공격 벡터 |

|---|---|---|---|

| 로닌 다리 | 2022년 3월 | 6억 2500만 달러 | 검증자 키 유출 (9개 중 5개) |

| 벌레 구멍 | 2022년 2월 | 3억 2500만 달러 | 서명 검증 오류 |

| 노마드 브리지 | 2022년 8월 | 1억 9천만 달러 | 복제본 초기화 오류 |

| DMM 비트코인 | 2024년 5월 | 3억 500만 달러 | 개인 키 유출 (TraderTraitor / Lazarus) |

| 와지르엑스 | 2024년 7월 | 2억 3500만 달러 | 멀티시그 지갑 조작 |

| 바이빗 | 2025년 2월 | 15억 달러 | Safe{Wallet} 콜드월렛 서명 중 UI 주입 |

| 세투스 덱스(수이) | 2025년 5월 | 2억 2300만 달러 | u256 고정소수점 연산에서 `checked_shlw` 오버플로가 발생했습니다. |

Cetus 익스플로잇은 기본적인 수학적 오류가 실제 운영 환경에서 어떻게 지속되는지를 보여주는 대표적인 사례입니다. SlowMist의 사후 분석에 따르면 공격자는 `checked_shlw` 시프트 연산의 결함을 악용하기 위해 매개변수를 정확하게 선택하여 토큰 1개를 희생시켜 약 2억 2,300만 달러 상당의 유동성을 유출시켰습니다. Chainalysis의 2025년 상반기 보고서에 따르면 2분기까지 손실액은 21억 7천만 달러에 달했으며, 이 중 88%는 중앙 집중식 서비스 침해로 인한 것이었습니다. 2025년 전체 손실액의 3분의 2는 단일 사건에 집중되었으며, 북한 관련 공격자들은 계약에서 운영자로까지 공격 대상을 확대했습니다. 지난 2년간 가장 큰 손실을 초래한 공격은 Solidity의 제로데이 취약점이 아니라, 정당한 서명자를 둘러싼 인적 및 UI 침해였습니다.

바이비트 해킹: 2025년 블록체인 보안 사례

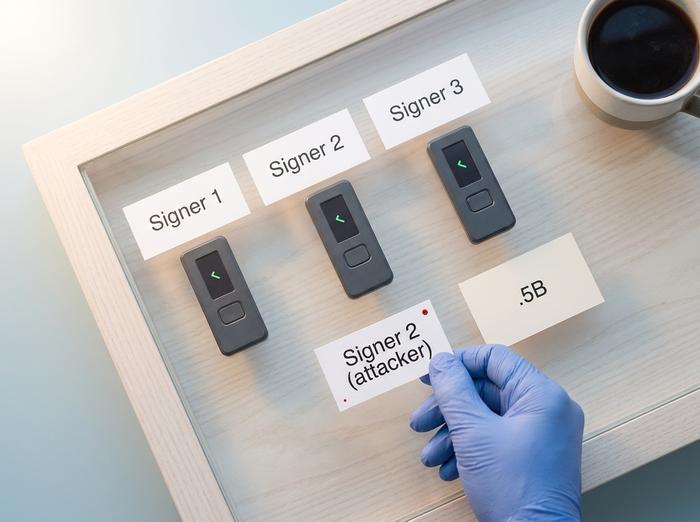

2025년 2월에 발생한 바이빗(Bybit) 해킹 사건은 2026년 블록체인 보안이 실패하는 대표적인 사례 연구입니다. NCC 그룹의 사후 분석에 따르면, 공격자들은 Safe{Wallet} 내부의 개발자 컴퓨터를 해킹하여, 해당 접근 권한을 이용해 멀티시그 서명 UI에 악성 자바스크립트를 삽입하고, 내부 서명자들이 화면에 정상적인 목적지로 표시되는 동안 승인 과정을 조작했습니다. 바이빗 콜드 월렛은 3-of-N Safe 구성으로, 대부분의 기관 보안팀이 서류상으로는 승인했을 법한 구조였습니다. 서명자들은 일반적인 이체라고 생각하고 서명했지만, 블록체인은 공격자의 거래를 실행했습니다.

이번 사태에서 얻을 수 있는 교훈은 단순히 "운영을 개선하라"는 것 이상입니다. 첫째, 하드웨어 지갑은 사용자가 악성 페이로드를 승인하는 경우 블라인드 서명을 막아주지 못합니다. 둘째, 멀티시그는 필수적이지만, 사용자 인터페이스 자체가 신뢰의 경계가 될 때는 충분조건이 아닙니다. 셋째, 이제 신뢰의 사슬은 서명자의 디스플레이 소프트웨어, 기본 프런트엔드, 해당 프런트엔드를 구축하는 개발자 컴퓨터, 그리고 패키지 공급망까지 확장되었습니다. NCC 그룹이 권장하는 완화 조치에는 서명 전 거래 시뮬레이션, 별도의 장치에서 원시 데이터 검증, 대규모 인출 시 의무적인 지연, 그리고 사람이 검토할 수 있도록 호출 데이터를 디코딩하는 서명자 하드웨어가 포함됩니다. Trail of Bits의 2025년 6월 회고 보고서는 이 점을 다시 한번 강조합니다. 그해 발생한 주요 손실의 가장 흔한 근본 원인은 스마트 계약 버그가 아니라 개인 키 유출 및 그와 관련된 운영 실패였습니다.

스마트 계약 위험: OWASP Top 10

OWASP 스마트 계약 Top 10(2025년 버전)은 전년도 손실액을 기준으로 각 취약점의 순위를 매겼습니다. 접근 제어 실패가 9억 5,300만 달러로 가장 큰 비중을 차지했으며, 논리 오류가 6,380만 달러로 2위, 재진입 공격과 플래시론 공격이 그 뒤를 이었습니다.

| 계급 | 범주 | 2024년 손실 |

|---|---|---|

| 1 | 접근 제어 | 9억 5,320만 달러 |

| 2 | 논리 오류 | 6,380만 달러 |

| 3 | 재진입 | 3,570만 달러 |

| 4 | 플래시론 공격 | 3,380만 달러 |

| 5 | 입력값 유효성 검사 부족 | 1460만 달러 |

| 6 | 가격 오라클 조작 | 880만 달러 |

| 7 | 확인되지 않은 외부 통화 | 0.55백만 달러 |

Trail of Bits의 Slither는 정적 분석, Echidna는 속성 퍼징, Manticore는 기호 실행을 위한 도구로, 여전히 실질적인 기본 도구로 사용되고 있습니다. SWC 레지스트리는 이러한 취약점 유형을 분류하고 있습니다. 2025년 OWASP 개정에서는 가격 오라클 조작 및 플래시론 공격을 논리 오류 범주에서 분리하고, 타임스탬프 의존성 및 가스 제한 문제를 논리 오류 범주에 포함시켰습니다.

암호학과 양자 지평

퍼블릭 블록체인은 소수의 암호화 기본 요소에 의존합니다. 비트코인은 SHA-256, 이더리움은 Keccak-256, 그리고 최신 블록체인은 BLAKE2와 BLAKE3를 사용합니다. 서명에는 secp256k1 기반의 ECDSA(비트코인, 이더리움), Ed25519(솔라나, 수이, 코스모스), 그리고 이더리움 합의 집계에는 BLS12-381이 사용됩니다. 2024년 8월, 위협 환경이 변화했습니다. 미국 국립표준기술연구소(NIST)는 양자 후 보안 표준인 FIPS 203 ML-KEM, FIPS 204 ML-DSA, FIPS 205 SLH-DSA를 최종 확정했습니다. FIPS 206(FN-DSA)은 현재 초안 단계입니다.

비탈릭 부테린은 2024년 이더리움 연구 게시글에서 다른 방어책을 제시했습니다. 양자 도용 사건이 발생하기 직전의 마지막 블록으로 하드포크하고, ECDSA 기반의 외부 소유 계정을 동결하며, 보유자가 BIP-32 시드에 대한 STARK 검증을 통해 소유권을 증명하도록 하는 것입니다. 그는 암호학적으로 의미 있는 양자 컴퓨터가 2030년 이전에 등장할 확률을 약 20%로 추정했습니다. 2026년 2월에 발표한 로드맵은 해시 기반 검증자 서명과 EIP-8141 지갑의 유연성을 목표로 합니다. 양자 공격에 강한 서명 집계는 위협이 현실화되기 훨씬 전에 상용화 가능한 도구를 갖춰야 합니다. 그 이후가 아니라요.

키 관리 및 암호화 보안 아키텍처

2024년에서 2025년 사이의 손실 대부분은 수탁 관리에서 발생했습니다. 암호화폐 보안 아키텍처는 2026년에도 거의 변화가 없습니다. 핫월렛은 빠르지만 공격에 매우 취약합니다. 콜드월렛은 이론상으로는 강력하지만, Bybit 해킹 사건에서 드러났듯이 서명 UI 자체가 이제 공격 대상이 될 수 있습니다. 멀티시그(Gnosis Safe)는 EVM 수탁 관리에서 지배적인 기술입니다. Fireblocks, Coinbase Custody, Copper의 MPC 임계값 서명 서비스는 단일 키 위험을 제거하지만, 운영자 담합이나 서명 흐름 조작은 막지 못합니다. FIPS 140-2 및 140-3 등급의 하드웨어 보안 모듈은 핫월렛 교체를 위한 기관 표준으로 남아 있습니다. ERC-4337 기반의 계정 추상화는 세션 키, 소셜 복구, 시드리스 온보딩 기능을 제공하지만, 검증 및 실행 표면을 넓힙니다.

보안 조치는 부분적으로만 따라잡았습니다. 서명 전 거래 시뮬레이션, 별도의 장치에서 원시 데이터 검증, 대규모 인출 시 의무적인 지연, 호출 데이터를 디코딩하는 서명자 하드웨어 등이 그 예입니다. 하지만 원칙은 변하지 않았습니다. 개인 키는 절대 통제된 경계를 벗어나지 않으며, 모든 서명 이벤트는 블록체인에 반영되기 전에 독립적인 검증 기관을 통해 확인됩니다.

네트워크 계층 위협: 시빌 공격 및 MEV

시빌 공격은 P2P 시스템에 악영향을 주기 위해 저렴한 비용으로 가명 계정을 생성하는 공격입니다. 허가 없는 네트워크는 이러한 공격에 대비하도록 설계되었지만 완전히 안전하지는 않습니다. 이클립스 공격은 시빌 공격을 기반으로 합니다. Heilman, Kendler, Zohar, Goldberg가 2015년에 USENIX에 발표한 논문에서는 비트코인 노드가 피어 슬롯을 독점하여 격리될 수 있음을 보여주었고, 2025년 연구에서는 이더리움 실행 계층 노드의 디스커버리 테이블을 오염시켜 엔드투엔드 이클립스를 구현할 수 있음을 입증했습니다. BGP 하이재킹(Erebus 방식)은 자율 시스템 수준에서 작동하여 애플리케이션에 도달하기 전에 트래픽을 우회합니다. 현재 가장 경제적으로 활발한 계층은 MEV입니다. ESMA의 2025년 7월 위험 분석과 Flashbots 데이터에 따르면 이더리움 블록의 약 90%가 MEV-Boost를 통해 생성되며, 샌드위치 추출로 인한 비용은 2024년 말 월 1,000만 달러에 육박했던 최고치에서 2025년 10월에는 약 250만 달러로 감소할 것으로 예상됩니다.

감사 및 형식적 검증

2026년 감사 비용 범위는 예측 가능합니다. 소규모 ERC-20 또는 ERC-721 검토는 1만 달러에서 5만 달러, 일반적인 DeFi 프로토콜은 8만 달러에서 25만 달러, 새로운 롤업, ZK 회로 및 L1 구성 요소는 30만 달러에서 50만 달러 이상이 소요될 것으로 예상됩니다. 2026년 주요 감사 업체는 Trail of Bits, OpenZeppelin, ConsenSys Diligence, CertiK, Halborn, Spearbit 및 Cantina, Zellic, Sigma Prime, Veridise(ZK 전문), Certora(형식 검증), Runtime Verification입니다. 형식 검증은 연구 단계를 넘어 실제 적용 단계로 진입했습니다. Certora Prover와 Veridise의 Picus 및 Vanguard는 Solidity, Vyper, Move 및 ZK 회로 DSL을 대상으로 합니다. Veridise의 공개 데이터는 언론 보도보다 더 정확합니다. ZK 감사의 55%에서 중요한 문제가 발견되었습니다. 일반적인 DeFi 감사 결과는 27.5%에 불과합니다. 제약이 부족한 회로는 심각 또는 높은 수준의 문제점이 발견될 확률이 약 90%에 달합니다.

규제: MiCA, OCC, CISA

EU MiCA 제5조는 2024년 12월 30일부터 적용됩니다. 기존 법률에 대한 국가별 유예 기간은 최대 2026년 7월 1일까지입니다. 암호화폐 서비스 제공업체(CASP)는 수탁 자산 분리, IT 보안, 지배구조, 엄격한 기한 내 사고 보고 등 강력한 의무를 이행해야 합니다. 최소 자본 요건은 다음과 같습니다. 자문 서비스 5만 유로, 수탁 및 거래 서비스 12만 5천 유로, 거래 플랫폼 15만 유로.

미국의 상황은 더 복잡합니다. OCC 해석 서한 1170, 1174, 1183은 국가 은행이 안전성 및 건전성 통제 하에 암호화폐를 보관하고, 스테이블코인 결제 시스템을 운영하며, 분산원장 네트워크를 사용할 수 있도록 허용합니다. CISA, FBI, 재무부는 공동 권고 AA22-108A에서 Lazarus, APT38, BlueNoroff, Stardust Chollima를 TraderTraitor로 지목했습니다. FBI는 2025년 2월 공익 광고(PSA)에서 Bybit 해킹 사건도 동일한 집단 소행으로 지목했습니다. ISO/TC 307은 거버넌스 및 보안에 대한 국제 표준화 트랙을 다룹니다.

보안 모범 사례 및 방어 프레임워크

2026년 방어 전략은 주류 사이버 보안에서 영감을 받아 안전한 개발 수명주기 작업과 런타임 탐지를 결합합니다. 대규모 환경에서 효과적인 보안 프레임워크와 보안 제어는 지속적인 모니터링, 자동화된 불변 조건, 그리고 사전 연습된 사고 대응이라는 세 가지 특징을 공유합니다. 이러한 맥락에서 진정한 보안 범위는 스마트 계약 취약점뿐만 아니라 운영자, 데이터 보안, 그리고 병목 지점 역할을 하는 소수의 노드와 관련된 광범위한 블록체인 보안 위험을 모두 해결하는 것을 의미합니다. Slither, Mythril, Aderyn, Echidna는 CI 파이프라인에서 실행되며, Certora 규칙은 형식 검증 게이트에 대한 불변 조건을 표현하고, Foundry 속성 퍼징은 단위 테스트와 감사 사이의 간극을 메웁니다. 버그 바운티는 실질적인 금전적 보상을 제공합니다. Immunefi는 3,000건 이상의 보고서에 대해 1억 1,500만 달러 이상을 지급했으며, 단일 최대 지급액은 1,000만 달러(Wormhole)이고, 지급액의 77.5%는 스마트 계약 관련 발견에 대한 것입니다.

런타임 탐지는 최신 보안 기술입니다. Forta Firewall은 Hypernative와 협력하여 FORTRESS 신경망을 활용해 서브블록 스코어링을 통해 2025년 7월까지 2억 7,180만 건의 거래를 검사했습니다. 두 서비스 모두 실시간 위험 점수를 생성하여 악성 거래가 확정되기 전에 계약을 일시 중지할 수 있습니다. 현재 사고 대응에는 사전 조정된 상황실 운영, Chainalysis Reactor 또는 TRM Labs를 통한 온체인 추적, 거래소 거래 동결 연락, 그리고 화이트햇 해킹 대응 훈련이 포함됩니다. 화이트햇 해킹 대응 훈련을 통해 Cetus 손실액 중 약 1억 6,200만 달러를 회수했는데, 이는 보안 모범 사례에는 경고 발생을 예방하는 것뿐만 아니라 경고 발생 후 취하는 조치도 포함된다는 점을 다시 한번 상기시켜 줍니다.

최첨단 연구 및 미해결 과제

2026년 이후 블록체인 보안을 재편할 세 가지 연구 분야가 있으며, 각각 새로운 보안 위험을 야기하고 있습니다. 영지식 증명(ZK) 시스템은 가장 취약한 연결 고리입니다. IACR ePrint 2024/514에 따르면 SNARK 기반 ZK 시스템에서 보고된 버그의 약 96%는 제약 조건이 부족한 회로에서 비롯됩니다. Picus, Coda, Circomspect와 같은 툴은 이제 ZK를 사용하는 모든 프로토콜의 핵심적인 역할을 담당하고 있습니다. MEV(Memories Enhancement Verification) 저항성은 이론에서 실제 구현 단계로 넘어갔습니다. 암호화된 멤풀(Shutter), 임계값 암호화 순서 지정, 의도 기반 아키텍처(UniswapX, CoW Swap, Across, Flashbots의 SUAVE)는 블록 생성자의 재량권을 암호화 제약 조건으로 대체합니다. 이러한 기술들은 각각 솔버 담합 및 증명 시스템에 대한 공격 표면을 추가합니다. ERC-4337 기반의 계정 추상화는 대부분의 사용자에게 시드 구문 위험을 제거하는 대신, 결제 담당자, 번들러, 소셜 복구 관리자 등 검증 및 실행 범위를 넓힙니다.

오늘날 블록체인 보안에 대해 어떻게 생각해야 할까요?

크게 두 진영으로 나뉩니다. 프로토콜 담당자와 운영자입니다. 이 구분이 중요한 이유는 위협 또한 같은 방향으로 나뉘기 때문입니다. 블록체인을 구축하거나 탈중앙화하는 데 기여하는 경우, 합의 알고리즘 설계, 클라이언트 다양성 확보, 보안 감사, 암호화 기술의 유연성 확보가 중요합니다. 다른 사람이 만든 블록체인에서 운영하는 경우에는 키 관리, 서명 흐름의 무결성 유지, 계약 감사, 런타임 탐지 등이 중요합니다. 2024년과 2025년에 발생한 손실은 거의 모두 운영자 측에서 발생했으며, 그 규모는 약 34억 달러에 달합니다. 따라서 그날그날의 뉴스 헤드라인에 현혹되지 말고, 자신의 역할에 맞는 보안 조치를 선택해야 합니다.