Sécurité de la blockchain en 2026 : Menaces, vulnérabilités, défenses

3,4 milliards de dollars volés en 2025. La majeure partie de cette somme n'est pas due à des failles cryptographiques. Le réseau blockchain et sa technologie de registre tombent rarement en panne au niveau du protocole. En revanche, les systèmes qui les entourent (portefeuilles, interfaces de signature, machines de développement, chaînes d'approvisionnement) sont sujets à des défaillances constantes. Chainalysis attribue environ 2 milliards de dollars des pertes de l'année dernière à des acteurs liés à la Corée du Nord, et le vol de Bybit en février 2025 a représenté à lui seul 1,5 milliard de dollars. Un seul incident. Deux tiers de l'année. Le schéma est constant : la cryptographie et le consensus sont fiables ; la gestion des clés, les flux de signature, la logique des contrats intelligents et les opérateurs humains, eux, ne le sont pas.

Ce guide présente le paysage de la sécurité blockchain à l'horizon 2026. Il explique le fonctionnement concret de cette sécurité, les failles révélées par les incidents majeurs de 2022 à 2025, et les actions menées par les équipes de défense concernant les contrats intelligents, la gestion des clés, les menaces au niveau du réseau, les audits, la réglementation et les dernières avancées de la recherche. Les menaces et vulnérabilités actuelles des systèmes blockchain constituent le socle de toute discussion sur la sécurité de la blockchain.

Que sera la sécurité blockchain en 2026 ?

La sécurité de la blockchain désigne l'étude pratique des moyens de garantir l'intégrité d'un registre distribué, la fiabilité de son mécanisme de consensus et le contrôle des actifs qu'il représente par leurs propriétaires. Ce terme englobe tout, de la cryptographie et la sécurité de l'information aux bonnes pratiques opérationnelles au sein de l'écosystème blockchain. Le rapport interne 8202 du NIST constitue le cadre de référence du gouvernement américain depuis 2018, structurant le domaine autour de trois piliers : les primitives cryptographiques telles que les fonctions de hachage et les clés asymétriques, les protocoles de consensus et le modèle d'autorisation de la chaîne. Ce cadre reste valable. La sécurité du consensus se résume au coût économique et informatique de la réécriture de l'historique. Dans le cadre de la preuve de travail (PoW), un attaquant contrôlant plus de 50 % de la puissance de hachage peut réorganiser la chaîne ou effectuer une double dépense. Dans le cadre de la preuve d'enjeu (PoS), la menace analogue est une attaque à un tiers ou deux tiers de l'enjeu sur la finalité Casper FFG. Bitcoin utilise une finalité probabiliste (six confirmations comme heuristique). Ethereum atteint la finalité économique environ 12,8 minutes après la création d'un bloc.

Types de blockchain et leur impact sur la sécurité

Les différents types de blockchain utilisent différents modèles de sécurité. Les hypothèses de confiance inhérentes à chacun constituent le modèle de sécurité lui-même. Les réseaux blockchain publics comme Bitcoin, Ethereum, Solana et Sui considèrent tout nœud du réseau distribué comme un validateur potentiel. Les récompenses en cryptomonnaie garantissent l'intégrité des mineurs et des détenteurs de jetons. Le nombre de nœuds est illimité. La sécurité de la blockchain est financée par la puissance de minage ou le capital mis en jeu. La norme NISTIR 8202 l'énonce clairement. Le consensus sans permission encourage les comportements non malveillants en récompensant les éditeurs de blocs conformes au protocole avec une cryptomonnaie native. La résistance à la censure et l'accès mondial sont financés par la surface d'attaque. Un ensemble de nœuds ouvert implique une surface d'attaque Sybil ouverte, et la sécurité économique est indexée sur le prix du jeton sous-jacent.

Une blockchain à accès restreint ou une blockchain de consortium (Hyperledger Fabric, R3 Corda, ConsenSys Quorum) remplace les incitations économiques par une identité vérifiée. Les ensembles de validateurs sont restreints, les protocoles de type BFT garantissent une finalité immédiate et les contrôles d'accès déterminent qui peut lire, écrire ou valider les transactions. En revanche, un petit consortium de participants à la blockchain est plus rapide et moins coûteux, mais présente un point de défaillance unique en cas de collusion ou de compromission. Une blockchain hybride combine des éléments des deux, avec un règlement public et un système d'autorisation privé.

La plupart des technologies de registres distribués et de blockchains d'entreprise se situent sur ce spectre en 2026. Les blockchains privées sont courantes dans les services financiers pour les règlements inter-agences, tandis que les blockchains publiques prennent en charge les flux de détail et de finance décentralisée (DeFi). La question pertinente n'est pas de savoir quel type de blockchain est le plus sécurisé en théorie, mais plutôt contre quel type de menace l'architecture est conçue. Une banque utilisant une blockchain privée dans le secteur financier n'a pas besoin d'une résistance aux attaques de 51 % ; elle a besoin de contrôles d'accès basés sur les rôles, d'une journalisation des audits et d'un plan de reprise après sinistre pour garantir la disponibilité des données. Un protocole DeFi public a des priorités inverses, et la sécurité des règlements par blockchain prime sur les SLA de disponibilité.

Principales attaques et incidents liés à la blockchain (2022-2026)

Le tableau des incidents retrace l'évolution des attaques contre la blockchain. Les attaques ciblant les ponts et les compromissions de clés de validation ont dominé l'année 2022. Les plateformes d'échange centralisées et les attaques par flux de signature ont dominé l'année 2025.

| Incident | Date | Perte | vecteur d'attaque |

|---|---|---|---|

| Pont Ronin | Mars 2022 | 625 millions de dollars | Compromission de la clé de validation (5 sur 9) |

| trou de ver | Février 2022 | 325 millions de dollars | faille de vérification de signature |

| Pont nomade | Août 2022 | 190 millions de dollars | Initialisation défectueuse de la réplique |

| DMM Bitcoin | Mai 2024 | 305 millions de dollars | Compromission de la clé privée (TraderTraitor / Lazarus) |

| WazirX | Juillet 2024 | 235 millions de dollars | manipulation de portefeuilles multisignatures |

| Bybit | Février 2025 | 1,5 milliard de dollars | Injection d'interface utilisateur sécurisée{Wallet} lors de la signature de portefeuille froid |

| Cetus DEX (Sui) | Mai 2025 | 223 millions de dollars | Dépassement de capacité de `checked_shlw` dans les calculs à virgule fixe u256 |

L'exploit de Cetus illustre la persistance d'erreurs mathématiques primitives en production. L'analyse post-mortem de SlowMist décrit comment l'attaquant a sélectionné des paramètres précis pour exploiter une faille dans l'opération de décalage `checked_shlw`, privant ainsi de liquidités l'équivalent d'environ 223 millions de dollars pour le prix d'un seul jeton. Le rapport de mi-année 2025 de Chainalysis prévoit des pertes de 2,17 milliards de dollars au deuxième trimestre, les compromissions de services centralisés étant responsables de 88 % du total du premier trimestre. Les deux tiers des pertes de 2025 se concentrent sur un seul incident ; les acteurs nord-coréens ont étendu leurs attaques des contrats aux opérateurs ; les défaillances les plus coûteuses de ces deux dernières années n'ont pas été des failles zero-day dans Solidity, mais des compromissions humaines et d'interface utilisateur visant des signataires légitimes.

Le piratage de Bybit : une affaire de sécurité blockchain en 2025

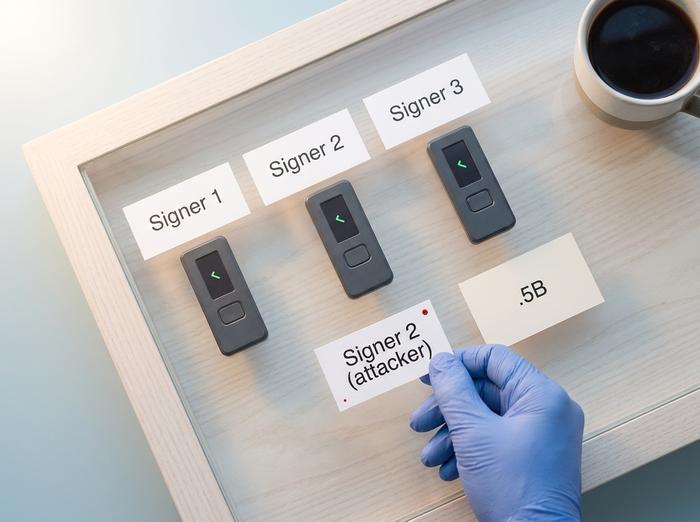

Le vol de données Bybit de février 2025 constitue l'étude de cas emblématique des failles de sécurité de la blockchain en 2026. L'analyse post-mortem de NCC Group détaille comment des attaquants ont compromis la machine d'un développeur au sein du Safe{Wallet}, exploité cet accès pour injecter du code JavaScript malveillant dans l'interface de signature multisignature et détourné les approbations, tandis que les signataires internes voyaient une destination légitime à l'écran. Le portefeuille froid de Bybit était un Safe 3-of-N, une configuration que la plupart des équipes de sécurité institutionnelles auraient validée sur le papier. Les signataires ont signé ce qu'ils pensaient être un transfert de routine ; la blockchain a en réalité exécuté la transaction de l'attaquant.

Les leçons à tirer vont bien au-delà de la simple amélioration des opérations. Premièrement, les portefeuilles matériels ne protègent pas contre la signature aveugle si l'utilisateur autorise une charge utile malveillante. Deuxièmement, la signature multiple est nécessaire mais insuffisante lorsque l'interface utilisateur elle-même constitue la limite de confiance. Troisièmement, la chaîne de confiance s'étend désormais à travers le logiciel d'affichage du signataire, l'interface sous-jacente, les machines des développeurs qui créent cette interface et la chaîne d'approvisionnement des paquets. Les mesures d'atténuation recommandées par NCC Group incluent la simulation des transactions avant signature, la vérification des données brutes sur un appareil distinct, des délais obligatoires pour les retraits importants et un matériel de signataire qui décode les données d'appel pour une vérification humaine. La rétrospective de Trail of Bits de juin 2025 confirme ce point : parmi les pertes majeures de l'année, la cause première la plus fréquente n'était pas un bug dans les contrats intelligents, mais une compromission des clés privées et les défaillances opérationnelles qui en découlaient.

Risques liés aux contrats intelligents : le top 10 de l’OWASP

Le classement OWASP des 10 principales vulnérabilités liées aux contrats intelligents (édition 2025) les catégorise en fonction des pertes qui leur sont imputables l'année précédente. Les failles de contrôle d'accès dominent le classement avec 953 millions de dollars ; les erreurs logiques arrivent en deuxième position avec 63,8 millions de dollars ; les attaques par réentrance et par prêts flash complètent le quatuor de tête.

| Rang | Catégorie | pertes de 2024 |

|---|---|---|

| 1 | Contrôle d'accès | 953,2 millions de dollars |

| 2 | Erreurs logiques | 63,8 millions de dollars |

| 3 | Réentrée | 35,7 millions de dollars |

| 4 | Attaques par prêts éclair | 33,8 millions de dollars |

| 5 | Absence de validation des entrées | 14,6 millions de dollars |

| 6 | Manipulation de l'oracle des prix | 8,8 millions de dollars |

| 7 | Appels externes non contrôlés | 0,55 million de dollars |

Trail of Bits (Slither pour l'analyse statique, Echidna pour le fuzzing de propriétés et Manticore pour l'exécution symbolique) demeure la référence pratique ; le registre SWC répertorie les classes de vulnérabilités sous-jacentes. La mise à jour OWASP de 2025 a séparé la manipulation des oracles de prix et les attaques par prêts flash des erreurs logiques et a intégré les problèmes de dépendance d'horodatage et de limite de gaz dans la catégorie des erreurs logiques.

Cryptographie et horizon quantique

Les blockchains publiques reposent sur un petit nombre de primitives cryptographiques : SHA-256 pour Bitcoin, Keccak-256 pour Ethereum, et BLAKE2 et BLAKE3 pour les blockchains plus récentes. Les signatures utilisées sont : ECDSA sur secp256k1 (Bitcoin, Ethereum), Ed25519 (Solana, Sui, Cosmos) et BLS12-381 pour l’agrégation du consensus Ethereum. Le paysage des menaces a évolué en août 2024. Le NIST a finalisé trois normes post-quantiques : FIPS 203 ML-KEM, FIPS 204 ML-DSA et FIPS 205 SLH-DSA. La norme FIPS 206 (FN-DSA) est en cours d’élaboration.

Dans son article de 2024 sur Ethereum Research, Vitalik Buterin proposait une défense différente : effectuer un hard fork jusqu'au dernier bloc avant un incident de vol quantique visible ; geler les comptes externes basés sur ECDSA ; permettre aux détenteurs de prouver leur propriété via un STARK associé à leur graine BIP-32. Il estime à environ 20 % la probabilité de voir apparaître des ordinateurs quantiques pertinents pour la cryptographie avant 2030. Sa feuille de route de février 2026 cible les signatures de validateurs basées sur le hachage et la flexibilité des portefeuilles EIP-8141. L'agrégation de signatures résistantes à l'informatique quantique nécessite des outils prêts à l'emploi bien avant que la menace ne se matérialise, et non après.

Architecture de gestion des clés et de sécurité cryptographique

La plupart des pertes de 2024-2025 provenaient de la conservation des actifs. L'architecture de sécurité des cryptomonnaies a peu évolué en 2026. Les portefeuilles chauds sont rapides, mais aussi très vulnérables aux attaques. Les portefeuilles froids sont robustes sur le papier. Le vol Bybit a démontré que l'interface de signature elle-même constitue désormais une surface d'attaque. La signature multiple (Gnosis Safe) domine la conservation des actifs sur l'EVM. Les services de signature à seuil MPC de Fireblocks, Coinbase Custody et Copper éliminent le risque lié à une clé unique. Ils ne suppriment cependant pas la collusion entre opérateurs ni la falsification du flux de signature. Les modules de sécurité matériels conformes aux normes FIPS 140-2 et 140-3 restent la norme institutionnelle pour la rotation des portefeuilles chauds. L'abstraction de compte sous ERC-4337 introduit les clés de session, la récupération sociale et l'inscription sans graine. Elle élargit également la surface de validation et d'exécution.

Les mesures d'atténuation n'ont été que partiellement mises en œuvre. Simulation des transactions avant signature. Vérification des données brutes sur un dispositif distinct. Délais obligatoires pour les retraits importants. Matériel du signataire décodant les données d'appel. Le principe reste inchangé : une clé privée ne quitte jamais un périmètre contrôlé et chaque événement de signature est vérifié par rapport à une source de vérité indépendante avant d'être intégré à la chaîne.

Menaces au niveau du réseau : attaques Sybil et MEV

Une attaque Sybil consiste à créer à moindre coût de fausses identités pour biaiser un système pair-à-pair ; les réseaux sans permission sont conçus pour s'en prémunir, mais ne sont jamais totalement immunisés. Les attaques par éclipse s'appuient sur Sybil : l'article de Heilman, Kendler, Zohar et Goldberg, publié en 2015 à USENIX, a démontré que les nœuds Bitcoin pouvaient être isolés en monopolisant les emplacements de pairs, et des travaux de 2025 ont démontré une éclipse de bout en bout sur les nœuds de la couche d'exécution d'Ethereum par empoisonnement de la table de découverte. Les détournements BGP (de type Erebus) opèrent au niveau du système autonome et redirigent le trafic avant qu'il n'atteigne l'application. La couche la plus active économiquement est désormais MEV : l'analyse des risques de l'ESMA de juillet 2025 et les données de Flashbots montrent qu'environ 90 % des blocs Ethereum sont construits via MEV-Boost, avec une extraction de blocs par sandwich réduite à environ 2,5 millions de dollars par mois d'ici octobre 2025, contre un pic de près de 10 millions de dollars par mois fin 2024.

Audits et vérifications formelles

Les coûts d'audit en 2026 sont prévisibles : de 10 000 $ à 50 000 $ pour les audits de petits ERC-20 ou ERC-721, de 80 000 $ à 250 000 $ pour les protocoles DeFi classiques et de 300 000 $ à plus de 500 000 $ pour les nouveaux rollups, les circuits ZK et les composants de couche 1. Parmi les principales entreprises en 2026 : Trail of Bits, OpenZeppelin, ConsenSys Diligence, CertiK, Halborn, Spearbit et Cantina, Zellic, Sigma Prime, Veridise (spécialiste des circuits ZK), Certora (vérification formelle) et Runtime Verification. La vérification formelle est désormais déployée en production. Certora Prover et les solutions Picus et Vanguard de Veridise ciblent Solidity, Vyper, Move et les DSL à circuits ZK. Les données publiées par Veridise sont plus précises qu'il n'y paraît : 55 % de ses audits de circuits ZK révèlent un problème critique, contre 27,5 % pour les audits DeFi classiques. Les circuits sous-contraints présentent environ 90 % de chances de résultats critiques ou élevés.

Réglementation : MiCA, OCC et CISA

Le titre V de la directive européenne MiCA s'applique à compter du 30 décembre 2024. Les dispositions transitoires nationales sont maintenues jusqu'au 1er juillet 2026 au plus tard. Les prestataires de services de crypto-actifs (CASP) sont soumis à des obligations strictes : ségrégation des actifs, sécurité informatique, gouvernance et signalement des incidents dans des délais très courts. Les seuils de capital requis sont fixes : 50 000 € pour le conseil, 125 000 € pour la conservation et l'échange, et 150 000 € pour les plateformes de négociation.

La situation aux États-Unis est plus complexe. Les lettres interprétatives 1170, 1174 et 1183 de l'OCC autorisent les banques nationales à conserver des cryptomonnaies, à gérer les infrastructures de paiement en stablecoins et à utiliser des réseaux de registres distribués sous contrôle de sécurité. La CISA, le FBI et le Trésor américain ont désigné Lazarus, APT38, BlueNoroff et Stardust Chollima comme « TraderTraitor » dans leur avis conjoint AA22-108A. L'avis de sécurité préliminaire (PSA) du FBI de février 2025 a attribué le vol de données de Bybit à ce même groupe. L'ISO/TC 307 définit le cadre de normalisation international en matière de gouvernance et de sécurité.

meilleures pratiques de sécurité et cadres défensifs

Le plan de défense de 2026 s'inspire des pratiques courantes en cybersécurité et combine un cycle de vie de développement sécurisé avec la détection en temps réel. Les cadres et contrôles de sécurité déployés à grande échelle partagent trois caractéristiques : la surveillance continue, les invariants automatisés et la réponse aux incidents préparée. Une couverture optimale implique de traiter à la fois les vulnérabilités des contrats intelligents et les risques de sécurité plus larges liés à la blockchain, notamment pour les opérateurs, la sécurité des données et le petit nombre de nœuds constituant des points de blocage. Slither, Mythril, Aderyn et Echidna sont exécutés dans des pipelines d'intégration continue ; les règles Certora définissent les invariants pour les contrôles de sécurité formels ; le fuzzing de propriétés de Foundry comble l'écart entre les tests unitaires et les audits. Les programmes de primes aux bogues offrent des récompenses financières importantes : Immunefi a versé plus de 115 millions de dollars pour plus de 3 000 signalements, le versement le plus important s'élevant à 10 millions de dollars (Wormhole), et 77,5 % des versements concernent des vulnérabilités de contrats intelligents.

La détection en temps réel est la couche la plus récente. Forta Firewall a analysé 271,8 millions de transactions d'ici juillet 2025 grâce à son réseau neuronal FORTRESS pour l'évaluation des sous-blocs, Hypernative étant son principal concurrent commercial. Ces deux solutions produisent des scores de risque en temps réel permettant de suspendre un contrat avant la confirmation d'une transaction malveillante. La réponse aux incidents inclut désormais des salles de crise pré-coordonnées, le traçage sur la blockchain via Chainalysis Reactor ou TRM Labs, la mise en place de contacts de gel des échanges et des exercices de contre-exploitation par des hackers éthiques. Ces derniers ont permis de récupérer environ 162 millions de dollars des pertes de Cetus, rappelant que les bonnes pratiques de sécurité englobent les mesures prises après le déclenchement de l'alerte, et pas seulement celles visant à la prévenir.

Recherche de pointe et problèmes ouverts

Trois axes de recherche redéfinissent la sécurité de la blockchain au-delà de 2026, chacun engendrant de nouvelles vulnérabilités. Les systèmes de preuve à divulgation nulle de connaissance (ZKV) constituent le maillon le plus fragile. Selon l'IACR ePrint 2024/514, environ 96 % des bogues documentés dans les systèmes ZK basés sur SNARK sont liés à des circuits sous-contraints. Des outils tels que Picus, Coda et Circomspect supportent désormais la charge de tout protocole déployant des systèmes ZK en production. La résistance aux MEV est passée de la théorie à la pratique. Les mempools chiffrés (Shutter), l'ordonnancement chiffré par seuil et les architectures basées sur l'intention (UniswapX, CoW Swap, Across, SUAVE de Flashbots) remplacent le pouvoir discrétionnaire du constructeur de blocs par des contraintes cryptographiques. Chacune de ces approches accroît la surface d'attaque en cas de collusion entre les solveurs et les systèmes de preuve. L'abstraction des comptes sous ERC-4337 élargit la surface de validation et d'exécution (paymasters, regroupeurs, responsables de la récupération sociale) en contrepartie de la suppression du risque lié à la phrase de récupération pour la plupart des utilisateurs.

Comment appréhender la sécurité de la blockchain aujourd'hui

Deux camps s'affrontent : les développeurs de protocoles et les opérateurs. Cette distinction est cruciale car les menaces se répartissent de la même manière. Créer une blockchain ou contribuer à sa décentralisation implique de concevoir un consensus, de garantir la diversité des clients, de réaliser des audits de sécurité et d'assurer l'agilité cryptographique. Utiliser une blockchain tierce exige de gérer la sécurité des clés, l'intégrité du flux de signature, l'audit des contrats et la détection en temps réel. Les pertes de 2024 et 2025, s'élevant à environ 3,4 milliards de dollars, étaient presque exclusivement imputables aux opérateurs. Choisissez des mesures de sécurité adaptées à votre rôle, et non à l'actualité du moment.