Bảo mật Blockchain trong 2026: Các mối đe dọa, lỗ hổng và biện pháp phòng vệ

3,4 tỷ đô la đã bị đánh cắp vào năm 2025. Phần lớn không phải do lỗi mã hóa. Mạng blockchain và công nghệ sổ cái của nó hiếm khi gặp sự cố ở cấp độ giao thức. Các hệ thống được xây dựng xung quanh chúng — ví điện tử, giao diện người dùng ký, máy tính của nhà phát triển, chuỗi cung ứng — liên tục gặp sự cố. Chainalysis theo dõi khoảng 2 tỷ đô la trong số tiền bị mất năm ngoái là do các tác nhân liên kết với Triều Tiên gây ra, và riêng vụ trộm Bybit vào tháng 2 năm 2025 đã chiếm 1,5 tỷ đô la. Một sự cố. Hai phần ba của năm. Mô hình này nhất quán: mã hóa và cơ chế đồng thuận hoạt động tốt; quản lý khóa, quy trình ký, logic hợp đồng thông minh và người vận hành thì không.

Hướng dẫn này sẽ đề cập đến bối cảnh năm 2026. Bảo mật blockchain thực sự hoạt động như thế nào. Những lỗ hổng nào đã xảy ra trong các sự cố lớn từ năm 2022 đến 2025. Các nhóm phòng thủ hiện đang làm gì đối với hợp đồng thông minh, lưu trữ khóa, các mối đe dọa ở lớp mạng, kiểm toán, quy định và lĩnh vực nghiên cứu tiên tiến. Các mối đe dọa và lỗ hổng nhắm vào hệ thống blockchain hiện nay là nền tảng thực tiễn cho bất kỳ cuộc thảo luận nào về bảo mật trong blockchain.

Bảo mật blockchain năm 2026 sẽ như thế nào?

Bảo mật blockchain đề cập đến việc nghiên cứu thực tiễn về việc giữ cho sổ cái phân tán không bị giả mạo, cơ chế đồng thuận của nó trung thực và tài sản mà nó đại diện nằm dưới sự kiểm soát của chủ sở hữu. Thuật ngữ này bao gồm mọi thứ từ mật mã học và bảo mật thông tin đến các thực tiễn vận hành tốt nhất trong toàn bộ hệ sinh thái blockchain. Báo cáo nội bộ NIST 8202 đã là khuôn khổ nền tảng của chính phủ Hoa Kỳ kể từ năm 2018, tổ chức lĩnh vực này xung quanh ba trụ cột: các thuật toán mật mã như hàm băm và khóa bất đối xứng, giao thức đồng thuận và mô hình cấp phép của chuỗi. Khuôn khổ đó vẫn còn đúng. Bảo mật đồng thuận quy về chi phí kinh tế và tính toán của việc viết lại lịch sử. Trong Proof of Work, kẻ tấn công kiểm soát hơn 50% sức mạnh băm có thể tổ chức lại chuỗi hoặc chi tiêu gấp đôi. Trong Proof of Stake, mối đe dọa tương tự là một cuộc tấn công chiếm 1/3 hoặc 2/3 cổ phần vào tính xác thực cuối cùng của Casper FFG. Bitcoin sử dụng tính xác thực cuối cùng dựa trên xác suất (sáu xác nhận làm phương pháp phỏng đoán). Ethereum đạt được tính xác thực cuối cùng về kinh tế khoảng 12,8 phút sau một khối.

Các loại blockchain và ảnh hưởng của từng loại đến bảo mật.

Các loại blockchain khác nhau vận hành các mô hình bảo mật khác nhau. Các giả định về độ tin cậy được tích hợp trong mỗi loại chính là mô hình bảo mật đó. Các mạng blockchain công khai như Bitcoin, Ethereum, Solana và Sui coi bất kỳ nút nào trong mạng phân tán đều là một trình xác thực tiềm năng. Phần thưởng tiền điện tử giúp mọi thợ đào và người đặt cọc đều trung thực. Số lượng nút là không giới hạn. Bảo mật của blockchain được trả bằng sức mạnh khai thác hoặc vốn đặt cọc. Tiêu chuẩn NISTIR 8202 đã nêu rõ điều này. Cơ chế đồng thuận không cần cấp phép thúc đẩy hành vi không độc hại bằng cách thưởng cho những người xuất bản các khối tuân thủ giao thức bằng một loại tiền điện tử gốc. Khả năng chống kiểm duyệt và truy cập toàn cầu – được trả bằng bề mặt tấn công. Một tập hợp nút mở có nghĩa là một bề mặt Sybil mở, và bảo mật kinh tế theo dõi giá của mã thông báo cơ bản.

Chuỗi khối có quyền truy cập hạn chế hoặc chuỗi liên minh (Hyperledger Fabric, R3 Corda, ConsenSys Quorum) thay thế các động lực kinh tế bằng danh tính được xác thực. Tập hợp các trình xác thực nhỏ, các giao thức kiểu BFT cung cấp tính xác thực tức thì, và các biện pháp kiểm soát truy cập giới hạn ai có thể đọc, ghi hoặc xác thực giao dịch. Sự đánh đổi cũng diễn ra theo chiều ngược lại: một liên minh nhỏ các thành viên tham gia chuỗi khối nhanh hơn và rẻ hơn nhưng lại tạo ra điểm yếu duy nhất nếu liên minh đó thông đồng hoặc bị xâm phạm. Chuỗi khối lai kết hợp các yếu tố của cả hai, với việc thanh toán công khai và cấp phép riêng tư.

Hầu hết các công nghệ sổ cái phân tán (DLED) và công nghệ blockchain dành cho doanh nghiệp vào năm 2026 đều nằm ở đâu đó trên phổ này. Blockchain riêng tư phổ biến trong lĩnh vực dịch vụ tài chính để thanh toán giữa các chi nhánh, trong khi blockchain công khai được sử dụng cho giao dịch bán lẻ và DeFi. Câu hỏi đúng không phải là loại blockchain nào an toàn hơn về mặt lý thuyết; mà là kiến trúc đó được xây dựng để chống lại mô hình mối đe dọa nào. Một ngân hàng sử dụng blockchain riêng tư trong ngành dịch vụ tài chính không cần khả năng chống lại tấn công 51%; họ cần kiểm soát truy cập dựa trên vai trò, ghi nhật ký kiểm toán và phục hồi sau thảm họa để đảm bảo tính khả dụng của dữ liệu. Một giao thức DeFi công khai cần những ưu tiên ngược lại, và bảo mật của việc thanh toán trên blockchain quan trọng hơn các thỏa thuận mức dịch vụ (SLA) về thời gian hoạt động.

Các cuộc tấn công và sự cố lớn liên quan đến blockchain giai đoạn 2022-2026

Bảng sự cố cho thấy sự phát triển của các cuộc tấn công blockchain. Các cuộc tấn công vào cầu nối và xâm phạm khóa xác thực chiếm ưu thế trong năm 2022. Các cuộc tấn công vào sàn giao dịch tập trung và luồng ký điện tử chiếm ưu thế trong năm 2025.

| Sự cố | Ngày | Sự mất mát | Phương thức tấn công |

|---|---|---|---|

| Cầu Ronin | Tháng 3 năm 2022 | 625 triệu đô la | Sự xâm phạm khóa xác thực (5 trong số 9) |

| Lỗ sâu | Tháng 2 năm 2022 | 325 triệu đô la | Lỗi xác minh chữ ký |

| Cầu Nomad | Tháng 8 năm 2022 | 190 triệu đô la | Khởi tạo bản sao bị lỗi |

| DMM Bitcoin | Tháng 5 năm 2024 | 305 triệu đô la | Lỗ hổng khóa riêng tư (TraderTraitor / Lazarus) |

| WazirX | Tháng 7 năm 2024 | 235 triệu đô la | Thao túng ví đa chữ ký |

| Bybit | Tháng 2 năm 2025 | 1,5 tỷ đô la | An toàn{Wallet} Chèn giao diện người dùng trong quá trình ký ví lạnh |

| Cetus DEX (Sui) | Tháng 5 năm 2025 | 223 triệu đô la | Lỗi tràn `checked_shlw` trong phép toán số thực dấu phẩy cố định u256 |

Lỗ hổng Cetus minh họa cách các lỗi toán học cơ bản vẫn tồn tại trong môi trường sản xuất. Phân tích sau sự cố của SlowMist mô tả cách kẻ tấn công lựa chọn các tham số một cách chính xác để lợi dụng lỗ hổng trong thao tác dịch chuyển `checked_shlw`, rút cạn thanh khoản trị giá khoảng 223 triệu đô la với chi phí chỉ một token. Báo cáo giữa năm 2025 của Chainalysis cho thấy thiệt hại lên tới 2,17 tỷ đô la vào quý 2, với các vụ xâm phạm dịch vụ tập trung chiếm 88% tổng thiệt hại quý 1. Hai phần ba số tiền thiệt hại năm 2025 tập trung vào một sự cố duy nhất; các tác nhân Triều Tiên đã chuyển hoạt động từ hợp đồng lên các nhà điều hành; những thất bại tốn kém nhất trong hai năm qua không phải là các lỗ hổng zero-day trong Solidity — mà là các vụ xâm phạm giao diện người dùng và người dùng xung quanh những người ký hợp lệ.

Vụ tấn công mạng Bybit: một vụ án an ninh mạng blockchain năm 2025.

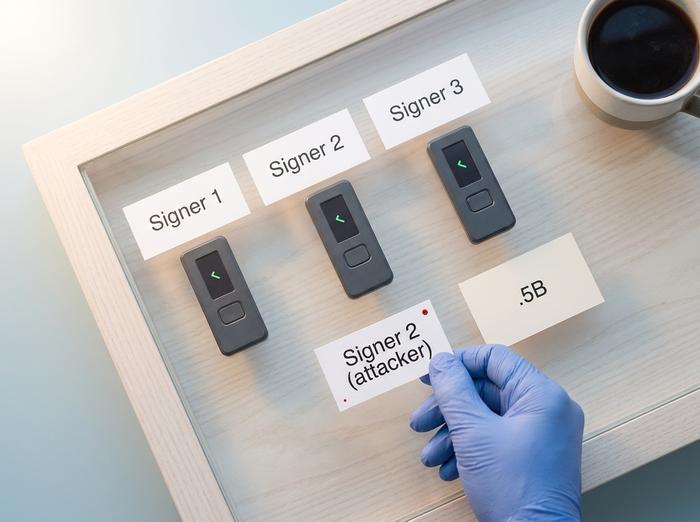

Vụ trộm Bybit tháng 2 năm 2025 là trường hợp điển hình cho thấy bảo mật blockchain đã thất bại ở điểm nào vào năm 2026. Phân tích sau vụ việc của NCC Group cho thấy chi tiết cách kẻ tấn công đã xâm nhập vào máy tính của nhà phát triển bên trong Safe{Wallet}, sử dụng quyền truy cập đó để chèn mã JavaScript độc hại vào giao diện ký đa chữ ký và chuyển hướng các phê duyệt trong khi những người ký nội bộ vẫn thấy đích đến hợp lệ trên màn hình. Ví lạnh Bybit là một Safe 3-of-N, một thiết lập mà hầu hết các nhóm bảo mật của các tổ chức sẽ chấp thuận trên lý thuyết. Những người ký đã ký vào những gì họ nghĩ là một giao dịch chuyển khoản thông thường — nhưng chuỗi khối lại thực hiện giao dịch của kẻ tấn công.

Những bài học rút ra sâu sắc hơn cả việc "cải thiện hoạt động". Thứ nhất, ví phần cứng không bảo vệ được người dùng khỏi việc ký điện tử mù nếu người dùng cho phép thực thi một phần mềm độc hại. Thứ hai, đa chữ ký là cần thiết nhưng chưa đủ khi chính giao diện người dùng (UI) là ranh giới của sự tin cậy. Thứ ba, toàn bộ chuỗi tin cậy hiện nay trải dài qua phần mềm hiển thị của người ký, giao diện người dùng cơ bản, máy tính của nhà phát triển xây dựng giao diện đó và chuỗi cung ứng gói phần mềm. Các biện pháp giảm thiểu rủi ro được NCC Group khuyến nghị bao gồm mô phỏng giao dịch trước khi ký, xác minh dữ liệu thô trên thiết bị riêng biệt, trì hoãn bắt buộc đối với các khoản rút tiền lớn và phần cứng của người ký giải mã dữ liệu cuộc gọi để con người xem xét. Báo cáo tổng kết tháng 6 năm 2025 của Trail of Bits củng cố quan điểm này: trong số các tổn thất lớn của năm, nguyên nhân gốc rễ phổ biến nhất không phải là lỗi hợp đồng thông minh mà là sự xâm phạm khóa riêng và các lỗi vận hành xung quanh chúng.

Rủi ro của hợp đồng thông minh: Top 10 của OWASP

Bảng xếp hạng OWASP Smart Contract Top 10 (phiên bản 2025) xếp hạng từng lỗ hổng theo thiệt hại gây ra trong năm trước đó. Lỗi kiểm soát truy cập chiếm ưu thế với 953 triệu đô la; Lỗi logic đứng thứ hai với 63,8 triệu đô la; Tấn công tái nhập và Tấn công cho vay chớp nhoáng nằm trong top bốn.

| Thứ hạng | Loại | Thiệt hại năm 2024 |

|---|---|---|

| 1 | Kiểm soát truy cập | 953,2 triệu đô la |

| 2 | Lỗi logic | 63,8 triệu đô la |

| 3 | Tái nhập cảnh | 35,7 triệu đô la |

| 4 | Tấn công cho vay chớp nhoáng | 33,8 triệu đô la |

| 5 | Thiếu tính năng kiểm tra dữ liệu đầu vào | 14,6 triệu đô la |

| 6 | Thao túng giá cả | 8,8 triệu đô la |

| 7 | Các cuộc gọi bên ngoài không được kiểm tra | 0,55 triệu đô la |

Các công cụ Slither của Trail of Bits để phân tích tĩnh, Echidna để kiểm thử lỗi thuộc tính và Manticore để thực thi biểu tượng vẫn là nền tảng thực tiễn; SWC Registry liệt kê các lớp lỗ hổng cơ bản. Bản cập nhật OWASP năm 2025 đã tách các cuộc tấn công thao túng giá (Price Oracle Manipulation) và tấn công cho vay chớp nhoáng (Flash-Loan Attacks) thành các danh mục riêng biệt so với Lỗi logic (Logic Errors), đồng thời đưa các vấn đề về phụ thuộc dấu thời gian (Timestamp Dependence) và giới hạn gas (Gas Limit Issues) vào nhóm Lỗi logic.

Mật mã học và chân trời lượng tử

Các chuỗi khối công khai dựa trên một tập hợp nhỏ các thuật toán mã hóa cơ bản. SHA-256 cho Bitcoin. Keccak-256 cho Ethereum. BLAKE2 và BLAKE3 cho các chuỗi mới hơn. Chữ ký điện tử: ECDSA trên secp256k1 (Bitcoin, Ethereum), Ed25519 (Solana, Sui, Cosmos) và BLS12-381 cho việc tổng hợp đồng thuận của Ethereum. Bối cảnh mối đe dọa đã thay đổi vào tháng 8 năm 2024. NIST đã hoàn thiện ba tiêu chuẩn hậu lượng tử: FIPS 203 ML-KEM, FIPS 204 ML-DSA, FIPS 205 SLH-DSA. FIPS 206 (FN-DSA) đang trong giai đoạn dự thảo.

Bài viết nghiên cứu Ethereum năm 2024 của Vitalik Buterin đã đưa ra một phương án phòng thủ khác. Đó là hard-fork đến khối cuối cùng trước khi xảy ra sự kiện đánh cắp lượng tử có thể nhìn thấy được. Đóng băng các tài khoản thuộc sở hữu bên ngoài dựa trên ECDSA. Cho phép người nắm giữ chứng minh quyền sở hữu thông qua STARK trên hạt giống BIP-32 của họ. Ông ước tính khả năng máy tính lượng tử có liên quan đến mật mã xuất hiện trước năm 2030 vào khoảng 20%. Lộ trình tháng 2 năm 2026 của ông nhắm đến chữ ký xác thực dựa trên hàm băm và tính linh hoạt của ví EIP-8141. Việc tổng hợp chữ ký chống lượng tử cần các công cụ sẵn sàng cho sản xuất trước khi mối đe dọa xuất hiện, chứ không phải sau đó.

Kiến trúc quản lý khóa và bảo mật mật mã

Hầu hết các khoản lỗ trong giai đoạn 2024-2025 đều bắt nguồn từ khâu lưu ký. Kiến trúc bảo mật tiền điện tử hầu như không thay đổi trong năm 2026. Ví nóng hoạt động nhanh, nhưng cũng là mục tiêu tấn công rộng rãi. Ví lạnh thì mạnh trên lý thuyết. Vụ trộm Bybit đã chứng minh rằng giao diện người dùng ký tên giờ đây chính là bề mặt tấn công. Chữ ký đa chữ ký (Gnosis Safe) thống trị việc lưu ký EVM. Các dịch vụ chữ ký ngưỡng MPC từ Fireblocks, Coinbase Custody và Copper loại bỏ rủi ro khóa đơn. Tuy nhiên, chúng không loại bỏ được sự thông đồng của người vận hành hoặc việc giả mạo quy trình ký. Các mô-đun bảo mật phần cứng ở cấp độ FIPS 140-2 và 140-3 vẫn là tiêu chuẩn của các tổ chức đối với việc luân chuyển ví nóng. Tính năng Trừu tượng hóa Tài khoản theo ERC-4337 mang lại khóa phiên, khôi phục xã hội và đăng ký không cần seed. Nó cũng mở rộng bề mặt xác thực và thực thi.

Các biện pháp giảm thiểu rủi ro mới chỉ được áp dụng một phần. Mô phỏng giao dịch trước khi ký. Xác minh dữ liệu thô trên thiết bị riêng biệt. Trì hoãn bắt buộc đối với các giao dịch rút tiền lớn. Phần cứng ký điện tử giải mã dữ liệu cuộc gọi. Nguyên tắc vẫn không thay đổi trên toàn bộ chuỗi: khóa riêng tư không bao giờ rời khỏi ranh giới được kiểm soát, và mọi sự kiện ký điện tử đều được xem xét dựa trên một nguồn thông tin độc lập trước khi được đưa vào chuỗi.

Các mối đe dọa ở lớp mạng: Tấn công Sybil và MEV

Tấn công Sybil là việc tạo ra các danh tính giả mạo một cách rẻ tiền để gây nhiễu hệ thống ngang hàng; các mạng không cần cấp phép được thiết kế để chống lại nó nhưng không bao giờ hoàn toàn miễn nhiễm. Các cuộc tấn công Eclipse được xây dựng dựa trên Sybil: bài báo USENIX năm 2015 của Heilman, Kendler, Zohar và Goldberg đã chỉ ra rằng các nút Bitcoin có thể bị cô lập bằng cách độc chiếm các khe ngang hàng, và công trình năm 2025 đã chứng minh khả năng Eclipse từ đầu đến cuối trên các nút lớp thực thi Ethereum bằng cách làm sai lệch bảng khám phá. Các vụ chiếm quyền điều khiển BGP (kiểu Erebus) hoạt động ở cấp độ hệ thống tự trị và định tuyến lại lưu lượng truy cập trước khi nó đến ứng dụng. Lớp hoạt động kinh tế mạnh nhất hiện nay là MEV: phân tích rủi ro tháng 7 năm 2025 của ESMA và dữ liệu Flashbots cho thấy khoảng 90% khối Ethereum được xây dựng thông qua MEV-Boost, với việc khai thác "sandwich" giảm xuống còn khoảng 2,5 triệu đô la mỗi tháng vào tháng 10 năm 2025 từ mức đỉnh gần 10 triệu đô la mỗi tháng vào cuối năm 2024.

Kiểm toán và xác minh chính thức

Chi phí kiểm toán trong năm 2026 có thể dự đoán được. 10.000 - 50.000 đô la cho các cuộc kiểm toán ERC-20 hoặc ERC-721 nhỏ. 80.000 - 250.000 đô la cho các giao thức DeFi thông thường. 300.000 - 500.000 đô la trở lên cho các rollup mới, mạch ZK và các thành phần L1. Danh sách các công ty hàng đầu năm 2026: Trail of Bits, OpenZeppelin, ConsenSys Diligence, CertiK, Halborn, Spearbit và Cantina, Zellic, Sigma Prime, Veridise (chuyên gia ZK), Certora (xác minh chính thức) và Runtime Verification. Xác minh chính thức đã chuyển từ nghiên cứu sang sản xuất. Certora Prover và Picus, Vanguard của Veridise nhắm mục tiêu vào Solidity, Vyper, Move và DSL mạch ZK. Dữ liệu được công bố của Veridise sắc nét hơn tiêu đề. 55% các cuộc kiểm toán ZK của họ phát hiện ra vấn đề nghiêm trọng. Các cuộc kiểm toán DeFi thông thường ở mức 27,5%. Các mạch điện không được kiểm soát chặt chẽ có khoảng 90% khả năng dẫn đến các kết quả nghiêm trọng hoặc cao.

Quy định: MiCA, OCC và CISA

Luật EU MiCA Điều V có hiệu lực từ ngày 30 tháng 12 năm 2024. Luật chuyển tiếp quốc gia kéo dài tối đa đến ngày 1 tháng 7 năm 2026. Các nhà cung cấp dịch vụ tài sản tiền điện tử (CASP) phải chịu trách nhiệm nghiêm ngặt: tách biệt lưu ký, bảo mật CNTT, quản trị, báo cáo sự cố theo thời hạn chặt chẽ. Mức vốn tối thiểu là cố định. 50.000 euro cho tư vấn. 125.000 euro cho lưu ký và trao đổi. 150.000 euro cho nền tảng giao dịch.

Tình hình ở Mỹ phức tạp hơn. Các văn bản giải thích 1170, 1174 và 1183 của OCC cho phép các ngân hàng quốc gia lưu giữ tiền điện tử, vận hành hệ thống thanh toán stablecoin và sử dụng mạng sổ cái phân tán dưới sự kiểm soát an toàn và ổn định. CISA, FBI và Bộ Tài chính đã nêu tên Lazarus, APT38, BlueNoroff và Stardust Chollima là TraderTraitor trong thông báo tư vấn chung AA22-108A. Thông báo an ninh mạng (PSA) tháng 2 năm 2025 của FBI cũng cho rằng vụ trộm Bybit có liên quan đến cùng nhóm tin tặc này. Tiêu chuẩn ISO/TC 307 bao gồm lộ trình tiêu chuẩn hóa quốc tế về quản trị và an ninh.

Các biện pháp bảo mật tốt nhất và khung phòng thủ

Chiến lược phòng thủ năm 2026 kế thừa từ an ninh mạng chính thống và kết hợp công việc trong vòng đời phát triển an toàn với phát hiện lỗi trong thời gian chạy. Các khung bảo mật và các biện pháp kiểm soát bảo mật hoạt động ở quy mô lớn đều có ba đặc điểm: giám sát liên tục, các bất biến tự động và phản ứng sự cố được diễn tập. Phạm vi bảo mật thực sự trong bối cảnh này có nghĩa là giải quyết cả các lỗ hổng hợp đồng thông minh và các rủi ro bảo mật blockchain rộng hơn liên quan đến người vận hành, bảo mật dữ liệu và một số ít các nút đóng vai trò là điểm nghẽn. Slither, Mythril, Aderyn và Echidna chạy trong các đường ống CI; các quy tắc Certora thể hiện các bất biến cho các cổng xác minh chính thức; việc kiểm thử mờ thuộc tính Foundry xử lý khoảng cách giữa kiểm thử đơn vị và kiểm toán. Chương trình tiền thưởng tìm lỗi trả tiền thật: Immunefi đã trả hơn 115 triệu đô la cho hơn 3.000 báo cáo, với khoản thanh toán lớn nhất là 10 triệu đô la (Wormhole) và 77,5% số tiền thanh toán là các phát hiện về hợp đồng thông minh.

Phát hiện trong quá trình thực thi là lớp bảo mật mới hơn. Tính đến tháng 7 năm 2025, Forta Firewall đã sàng lọc 271,8 triệu giao dịch bằng mạng lưới thần kinh FORTRESS để chấm điểm khối con, với Hypernative là đối thủ cạnh tranh thương mại hàng đầu; cả hai đều tạo ra điểm rủi ro theo thời gian thực, cho phép tạm dừng hợp đồng trước khi giao dịch độc hại được xác nhận. Phản ứng sự cố hiện bao gồm các phòng tác chiến được phối hợp trước, theo dõi trên chuỗi thông qua Chainalysis Reactor hoặc TRM Labs, liên hệ đóng băng sàn giao dịch và diễn tập chống khai thác của nhóm chuyên gia bảo mật. Việc diễn tập này đã giúp thu hồi được khoảng 162 triệu đô la trong số các khoản lỗ của Cetus, nhắc nhở rằng các biện pháp bảo mật tốt nhất bao gồm cả các bước bạn thực hiện sau khi cảnh báo được kích hoạt, chứ không chỉ những bước nhằm ngăn chặn nó.

Nghiên cứu tiên tiến và các vấn đề chưa được giải quyết

Ba hướng nghiên cứu đang định hình lại bảo mật blockchain sau năm 2026, và mỗi hướng đều mở ra những rủi ro bảo mật mới. Hệ thống bằng chứng không kiến thức (Zero-knowledge proof - ZK) là mắt xích dễ bị tổn thương nhất. Theo IACR ePrint 2024/514, khoảng 96% lỗi được ghi nhận trong các hệ thống ZK dựa trên SNARK bắt nguồn từ các mạch không đủ ràng buộc. Các công cụ như Picus, Coda và Circomspect hiện đang chịu tải trọng cho bất kỳ giao thức nào triển khai ZK trong môi trường sản xuất. Khả năng chống MEV (Mempool-Resistance of Evidence - Xác thực dựa trên mã hóa) đã chuyển từ lý thuyết sang thực tiễn. Các mempool được mã hóa (Shutter), thứ tự được mã hóa theo ngưỡng và kiến trúc dựa trên ý định (UniswapX, CoW Swap, Across, SUAVE của Flashbots) thay thế quyền quyết định của người xây dựng khối bằng các ràng buộc mật mã. Mỗi phương pháp đều làm tăng bề mặt tấn công xung quanh sự thông đồng của người giải và hệ thống bằng chứng. Trừu tượng hóa tài khoản theo ERC-4337 mở rộng bề mặt xác thực và thực thi — người trả tiền, người đóng gói, người giám hộ khôi phục xã hội — để đổi lấy việc loại bỏ rủi ro cụm từ hạt giống cho hầu hết người dùng.

Làm thế nào để suy nghĩ về bảo mật blockchain ngày nay?

Có hai phe. Phe những người làm về giao thức và phe những người vận hành. Sự phân chia này rất quan trọng vì các mối đe dọa cũng phân chia theo cùng một cách. Xây dựng một chuỗi khối, hoặc giúp phân quyền một chuỗi khối, thì công việc là thiết kế cơ chế đồng thuận, đa dạng hóa máy khách, kiểm toán bảo mật, và khả năng thích ứng về mật mã. Vận hành trên chuỗi khối của người khác thì công việc là quản lý khóa, tính toàn vẹn của luồng ký, hợp đồng được kiểm toán, và phát hiện trong quá trình thực thi. Hầu hết các khoản lỗ trong năm 2024 và 2025 đều thuộc về phía nhà điều hành, khoảng 3,4 tỷ đô la. Hãy chọn các biện pháp bảo mật phù hợp với vai trò của bạn, chứ không phải là những tin tức nóng hổi trong ngày.