Seguridad de Blockchain en 2026: Amenazas, Vulnerabilidades, Defensas

Se robaron 3400 millones de dólares en 2025. La mayor parte no se debió a fallos en la criptografía. La red blockchain y su tecnología de registro rara vez fallan a nivel de protocolo. Los sistemas construidos a su alrededor —billeteras, interfaces de firma, máquinas de desarrollo, cadenas de suministro— fallan constantemente. Chainalysis rastrea aproximadamente 2000 millones de dólares de las pérdidas del año pasado a actores vinculados a la RPDC, y el robo de Bybit en febrero de 2025 representó 1500 millones de dólares. Un solo incidente. Dos tercios del año. El patrón es consistente: la criptografía y el consenso funcionan; la gestión de claves, los flujos de firma, la lógica de los contratos inteligentes y los operadores humanos fallan.

Esta guía analiza el panorama de 2026. Explica cómo funciona realmente la seguridad de blockchain. Describe las fallas sufridas en los principales incidentes entre 2022 y 2025. Describe las acciones que realizan actualmente los equipos de defensa en relación con los contratos inteligentes, la custodia de claves, las amenazas a nivel de red, las auditorías, la regulación y la investigación de vanguardia. Las amenazas y vulnerabilidades que afectan a los sistemas blockchain hoy en día constituyen la base práctica para cualquier debate sobre seguridad en blockchain.

¿Qué es la seguridad blockchain en 2026?

La seguridad de blockchain se refiere al estudio práctico de cómo mantener un libro mayor distribuido a prueba de manipulaciones, su mecanismo de consenso honesto y los activos que representa bajo el control de sus propietarios. El término abarca desde criptografía y seguridad de la información hasta las mejores prácticas operativas en todo el ecosistema blockchain. El Informe Interno 8202 del NIST ha sido el marco fundamental del gobierno estadounidense desde 2018, organizando el campo en torno a tres pilares: primitivas criptográficas como funciones hash y claves asimétricas, protocolos de consenso y el modelo de permisos de una cadena. Este marco sigue vigente. La seguridad del consenso se reduce al costo económico y computacional de reescribir el historial. En la Prueba de Trabajo (Proof of Work), un atacante que controle más del 50 % del poder de hash puede reorganizar la cadena o realizar un doble gasto. En la Prueba de Participación (Proof of Stake), la amenaza análoga es un ataque de participación de un tercio o dos tercios a la finalidad de Casper FFG. Bitcoin utiliza la finalidad probabilística (seis confirmaciones como heurística). Ethereum alcanza la finalidad económica aproximadamente 12,8 minutos después de un bloque.

Tipos de blockchain y cómo afecta cada uno a la seguridad.

Los distintos tipos de blockchain utilizan diferentes modelos de seguridad. Los supuestos de confianza inherentes a cada uno constituyen el modelo de seguridad en sí. Las redes blockchain públicas como Bitcoin, Ethereum, Solana y Sui consideran a cualquier nodo de la red distribuida como un validador potencial. Las recompensas en criptomonedas mantienen la honestidad de todos los mineros y participantes. El número de nodos es ilimitado. La seguridad de la blockchain se paga con potencia de minería o capital apostado. NISTIR 8202 lo establece claramente. El consenso sin permisos promueve un comportamiento no malicioso al recompensar a los publicadores de bloques que cumplen con el protocolo con una criptomoneda nativa. La resistencia a la censura y el acceso global se pagan con la superficie de ataque. Un conjunto de nodos abierto implica una superficie Sybil abierta, y la seguridad económica se basa en el precio del token subyacente.

Una cadena de bloques con permisos o una cadena de consorcio (Hyperledger Fabric, R3 Corda, ConsenSys Quorum) reemplaza los incentivos económicos con identidades verificadas. Los conjuntos de validadores son pequeños, los protocolos tipo BFT garantizan la finalidad inmediata y los controles de acceso limitan quién puede leer, escribir o validar transacciones. La contrapartida es la opuesta: un pequeño consorcio de participantes en la cadena de bloques es más rápido y económico, pero introduce un único punto de fallo si dicho consorcio se confabula o se ve comprometido. Una cadena de bloques híbrida combina elementos de ambas, con liquidación pública y permisos privados.

La mayoría de las tecnologías de registro distribuido y blockchain empresariales en 2026 se sitúan en algún punto de este espectro. Las blockchains privadas son comunes en los servicios financieros para la liquidación entre sucursales, mientras que las blockchains públicas gestionan los flujos minoristas y de DeFi. La pregunta clave no es qué tipo de blockchain es más segura en abstracto, sino contra qué modelo de amenazas está diseñada su arquitectura para protegerse. Un banco que opera una blockchain privada en el sector de servicios financieros no necesita una resistencia a ataques del 51%; necesita controles de acceso basados en roles, registro de auditoría y recuperación ante desastres para garantizar la disponibilidad de los datos. Un protocolo DeFi público requiere prioridades opuestas, y la seguridad de la liquidación en la blockchain es más importante que los acuerdos de nivel de servicio (SLA) de tiempo de actividad.

Principales ataques e incidentes relacionados con blockchain (2022-2026)

La tabla de incidentes muestra la evolución de los ataques a la cadena de bloques. Los ataques a puentes y a claves de validadores fueron los más frecuentes en 2022. Los ataques a exchanges centralizados y al flujo de firmas fueron los más frecuentes en 2025.

| Incidente | Fecha | Pérdida | Vector de ataque |

|---|---|---|---|

| Puente Ronin | Marzo de 2022 | 625 millones de dólares | Compromiso de la clave del validador (5 de 9) |

| agujero de gusano | Febrero de 2022 | 325 millones de dólares | fallo en la verificación de la firma |

| Puente Nómada | Agosto de 2022 | 190 millones de dólares | Inicialización de réplica defectuosa |

| DMM Bitcoin | Mayo de 2024 | 305 millones de dólares | Compromiso de clave privada (TraderTraitor / Lazarus) |

| WazirX | Julio de 2024 | 235 millones de dólares | Manipulación de monederos multifirma |

| Bybit | Febrero de 2025 | 1.500 millones de dólares | Seguro{Wallet} Inyección de interfaz de usuario durante la firma de monedero frío |

| Cetus DEX (Sui) | Mayo de 2025 | 223 millones de dólares | Desbordamiento de `checked_shlw` en matemáticas de punto fijo u256 |

El exploit de Cetus ilustra cómo persisten los errores matemáticos primitivos en producción. El análisis post mortem de SlowMist describe cómo el atacante seleccionó parámetros con precisión para explotar una vulnerabilidad en la operación de desplazamiento `checked_shlw`, drenando liquidez por un valor aproximado de 223 millones de dólares a costa de un token. El informe de mitad de año de Chainalysis de 2025 sitúa las pérdidas en 2.170 millones de dólares en el segundo trimestre, con compromisos de servicios centralizados responsables del 88% de los totales del primer trimestre. Dos tercios de las pérdidas en dólares de 2025 se concentran en un solo incidente; los actores de la RPDC han ascendido desde los contratos hasta los operadores; los fallos más costosos de los últimos dos años no han sido vulnerabilidades de día cero en Solidity, sino compromisos humanos y de interfaz de usuario relacionados con firmantes legítimos.

El hackeo de Bybit: un caso de seguridad blockchain de 2025

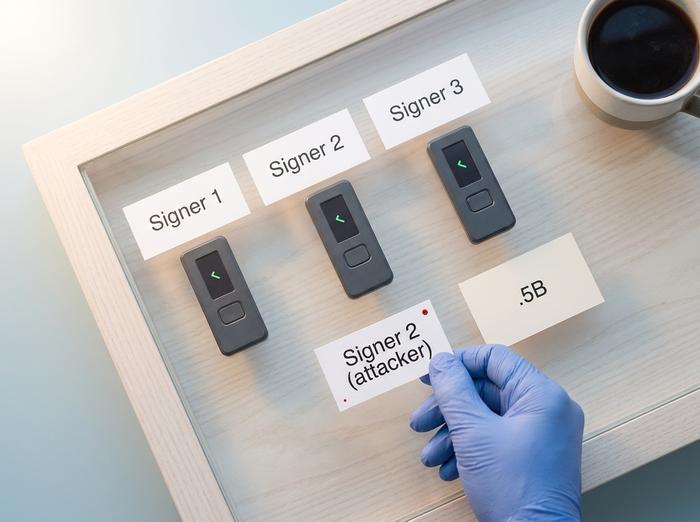

El robo de Bybit en febrero de 2025 es el caso de estudio paradigmático sobre las deficiencias de seguridad de la cadena de bloques en 2026. El análisis posterior al ataque de NCC Group detalla cómo los atacantes comprometieron una máquina de desarrollo dentro de Safe{Wallet}, utilizaron ese acceso para inyectar código JavaScript malicioso en la interfaz de firma multifirma y redirigieron las aprobaciones mientras los firmantes internos veían un destino legítimo en pantalla. La billetera fría de Bybit era una Safe 3 de N, una configuración que la mayoría de los equipos de seguridad institucionales habrían aprobado en teoría. Los firmantes firmaron lo que creían que era una transferencia rutinaria; en su lugar, la cadena ejecutó la transacción del atacante.

Las lecciones van más allá de "mejorar las operaciones". Primero, las carteras de hardware no protegen contra la firma ciega si el usuario autoriza una carga útil maliciosa. Segundo, la multifirma es necesaria pero no suficiente cuando la propia interfaz de usuario constituye el límite de confianza. Tercero, toda la cadena de confianza ahora se extiende a través del software de visualización del firmante, la interfaz subyacente, las máquinas de los desarrolladores que construyen dicha interfaz y la cadena de suministro de paquetes. Las medidas de mitigación recomendadas por NCC Group incluyen la simulación de transacciones previas a la firma, la verificación de datos sin procesar en un dispositivo independiente, retrasos obligatorios en retiros grandes y hardware del firmante que decodifica los datos de las llamadas para su revisión humana. La retrospectiva de Trail of Bits de junio de 2025 refuerza este punto: entre las principales pérdidas del año, la causa raíz más común no fueron los errores en los contratos inteligentes, sino las vulneraciones de claves privadas y los fallos operativos relacionados con ellas.

Riesgos de los contratos inteligentes: OWASP Top 10

La lista OWASP Smart Contract Top 10 (versión 2025) clasifica cada vulnerabilidad según las pérdidas atribuibles al año anterior. Los fallos de control de acceso predominan con 953 millones de dólares; los errores lógicos ocupan el segundo lugar con 63,8 millones de dólares; y los ataques de reentrada y de préstamos flash completan los cuatro primeros puestos.

| Rango | Categoría | pérdidas de 2024 |

|---|---|---|

| 1 | Control de acceso | 953,2 millones de dólares |

| 2 | Errores de lógica | 63,8 millones de dólares |

| 3 | Reentrada | 35,7 millones de dólares |

| 4 | Ataques de préstamos flash | 33,8 millones de dólares |

| 5 | Falta de validación de entrada | 14,6 millones de dólares |

| 6 | Manipulación de precios de Oracle | 8,8 millones de dólares |

| 7 | Llamadas externas no controladas | 0,55 millones de dólares |

Trail of Bits' Slither para análisis estático, Echidna para fuzzing de propiedades y Manticore para ejecución simbólica siguen siendo la base práctica; el Registro SWC cataloga las clases de vulnerabilidades subyacentes. La actualización de OWASP de 2025 separó la manipulación de oráculos de precios y los ataques de préstamos flash en categorías distintas de los errores lógicos y trasladó la dependencia de marcas de tiempo y los problemas de límites de gas a la categoría de errores lógicos.

Criptografía y el horizonte cuántico

Las cadenas públicas se basan en un pequeño conjunto de primitivas criptográficas. SHA-256 para Bitcoin. Keccak-256 para Ethereum. BLAKE2 y BLAKE3 para cadenas más recientes. Firmas: ECDSA sobre secp256k1 (Bitcoin, Ethereum), Ed25519 (Solana, Sui, Cosmos) y BLS12-381 para la agregación de consenso de Ethereum. El panorama de amenazas cambió en agosto de 2024. El NIST finalizó tres estándares post-cuánticos: FIPS 203 ML-KEM, FIPS 204 ML-DSA, FIPS 205 SLH-DSA. FIPS 206 (FN-DSA) está en borrador.

La publicación de Vitalik Buterin de Ethereum Research de 2024 planteó una defensa diferente. Realizar una bifurcación dura hasta el último bloque antes de un evento visible de robo cuántico. Congelar las cuentas externas basadas en ECDSA. Permitir que los titulares demuestren la propiedad mediante un STARK sobre su semilla BIP-32. Estima que la probabilidad de que las computadoras cuánticas relevantes para la criptografía lleguen antes de 2030 es de aproximadamente un 20 %. Su hoja de ruta de febrero de 2026 apunta a firmas de validadores basadas en hash y a la flexibilidad de la billetera EIP-8141. La agregación de firmas resistentes a la computación cuántica necesita herramientas listas para producción mucho antes de que la amenaza se materialice, no después.

Arquitectura de gestión de claves y seguridad criptográfica

La mayoría de las pérdidas de 2024-2025 se originaron en la custodia. La arquitectura de seguridad de las criptomonedas apenas ha cambiado en 2026. Las carteras calientes son rápidas. También son ampliamente atacadas. Las carteras frías son fuertes en teoría. El robo de Bybit demostró que la propia interfaz de firma es ahora la superficie de ataque. La multifirma (Gnosis Safe) domina la custodia de EVM. Los servicios de firma umbral MPC de Fireblocks, Coinbase Custody y Copper eliminan el riesgo de clave única. No eliminan la colusión del operador ni la manipulación del flujo de firma. Los módulos de seguridad de hardware en los niveles FIPS 140-2 y 140-3 siguen siendo el estándar institucional para la rotación de carteras calientes. La abstracción de cuentas bajo ERC-4337 proporciona claves de sesión, recuperación social e incorporación sin semillas. También amplía la superficie de validación y ejecución.

Las medidas de mitigación solo han dado resultados parciales. Simulación de transacciones previas a la firma. Verificación de datos sin procesar en un dispositivo independiente. Retrasos obligatorios en retiros grandes. Hardware del firmante que decodifica los datos de la llamada. El principio no ha cambiado en toda la cadena: una clave privada nunca sale de un límite controlado, y cada evento de firma se revisa con una fuente de información independiente antes de que se incorpore a la cadena.

Amenazas en la capa de red: ataques Sybil y MEV

Un ataque Sybil es la creación barata de identidades seudónimas para sesgar un sistema peer-to-peer; las redes sin permisos están diseñadas para contrarrestarlo, pero nunca son completamente inmunes. Los ataques Eclipse se basan en Sybil: el artículo de USENIX de 2015 de Heilman, Kendler, Zohar y Goldberg demostró que los nodos de Bitcoin podían aislarse monopolizando las ranuras de pares, y un trabajo de 2025 demostró el eclipse de extremo a extremo en los nodos de la capa de ejecución de Ethereum envenenando la tabla de descubrimiento. Los secuestros de BGP (estilo Erebus) operan a nivel de sistema autónomo y redirigen el tráfico antes de que llegue a la aplicación. La capa económicamente más activa ahora es MEV: el análisis de riesgos de ESMA de julio de 2025 y los datos de Flashbots muestran que aproximadamente el 90 % de los bloques de Ethereum se construyen a través de MEV-Boost, con la extracción de sándwich reducida a unos 2,5 millones de dólares al mes para octubre de 2025 desde un pico cercano a los 10 millones de dólares al mes a finales de 2024.

Auditorías y verificación formal

Los rangos de costos de auditoría en 2026 son predecibles. $10k-$50k para revisiones pequeñas de ERC-20 o ERC-721. $80k-$250k para protocolos DeFi típicos. $300k-$500k+ para rollups novedosos, circuitos ZK y componentes L1. Las principales empresas listadas en 2026: Trail of Bits, OpenZeppelin, ConsenSys Diligence, CertiK, Halborn, Spearbit y Cantina, Zellic, Sigma Prime, Veridise (especialista en ZK), Certora (verificación formal) y Runtime Verification. La verificación formal ha pasado de la investigación a la producción. Certora Prover y Picus y Vanguard de Veridise apuntan a Solidity, Vyper, Move y DSL de circuitos ZK. Los datos publicados de Veridise son más precisos que el titular. El 55% de sus auditorías ZK revelan un problema crítico. Las auditorías DeFi regulares se sitúan en el 27,5%. Los circuitos con restricciones insuficientes tienen aproximadamente un 90% de probabilidad de arrojar resultados críticos o de alta prioridad.

Regulación: MiCA, OCC y CISA

El Título V de la Directiva MiCA de la UE entra en vigor el 30 de diciembre de 2024. La cláusula de derechos adquiridos a nivel nacional se extiende hasta el 1 de julio de 2026 como máximo. Los proveedores de servicios de criptoactivos (CASP) asumen obligaciones estrictas: segregación de custodia, seguridad informática, gobernanza e informes de incidentes con plazos muy ajustados. Los límites mínimos de capital son fijos: 50.000 € para asesoramiento, 125.000 € para custodia e intercambio y 150.000 € para plataformas de negociación.

El panorama en EE. UU. es más complejo. Las Cartas Interpretativas 1170, 1174 y 1183 de la OCC permiten a los bancos nacionales custodiar criptomonedas, gestionar plataformas de pago con stablecoins y utilizar redes de registro distribuido bajo controles de seguridad y solidez. CISA, el FBI y el Tesoro identificaron a Lazarus, APT38, BlueNoroff y Stardust Chollima como TraderTraitor en el aviso conjunto AA22-108A. El PSA de febrero de 2025 del FBI atribuyó el robo de Bybit al mismo grupo. ISO/TC 307 abarca la vía de estandarización internacional para la gobernanza y la seguridad.

Mejores prácticas de seguridad y marcos de defensa

El manual de defensa de 2026 se inspira en la ciberseguridad convencional y combina el trabajo de ciclo de vida de desarrollo seguro con la detección en tiempo de ejecución. Los marcos y controles de seguridad que funcionan a gran escala comparten tres características: monitoreo continuo, invariantes automatizados y respuesta a incidentes ensayada. Una cobertura real en este contexto significa abordar tanto las vulnerabilidades de los contratos inteligentes como los riesgos de seguridad más amplios de la cadena de bloques en torno a los operadores, la seguridad de los datos y el pequeño número de nodos que actúan como puntos de estrangulamiento. Slither, Mythril, Aderyn y Echidna se ejecutan en pipelines de CI; las reglas de Certora expresan invariantes para puertas de verificación formal; el fuzzing de propiedades de Foundry maneja la brecha entre las pruebas unitarias y las auditorías. Las recompensas por errores pagan dinero real: Immunefi ha pagado más de $115 millones en más de 3000 informes, con el pago individual más grande de $10 millones (Wormhole) y el 77,5 % de los pagos fueron hallazgos de contratos inteligentes.

La detección en tiempo de ejecución es la capa más reciente. Forta Firewall analizó 271,8 millones de transacciones para julio de 2025 utilizando su red neuronal FORTRESS para la puntuación de subbloques, con Hypernative como el principal competidor comercial; ambos producen puntuaciones de riesgo en tiempo real que pueden pausar un contrato antes de que se confirme una transacción maliciosa. La respuesta a incidentes ahora incluye salas de crisis precoordinadas, rastreo en cadena a través de Chainalysis Reactor o TRM Labs, contactos de congelación de intercambio y ensayos de contraataques éticos. El último de estos recuperó aproximadamente 162 millones de dólares de las pérdidas de Cetus, un recordatorio de que las mejores prácticas de seguridad incluyen los pasos que se toman después de que se activa la alerta, no solo los que intentan prevenirla.

Investigación de vanguardia y problemas abiertos

Tres frentes de investigación están transformando la seguridad de blockchain más allá de 2026, y cada uno está generando nuevos riesgos de seguridad. Los sistemas de prueba de conocimiento cero son el eslabón más frágil. Aproximadamente el 96 % de los errores documentados en sistemas ZK basados en SNARK se deben a circuitos con restricciones insuficientes, según IACR ePrint 2024/514. Herramientas como Picus, Coda y Circomspect ahora soportan la carga de cualquier protocolo que implemente ZK en producción. La resistencia a MEV ha pasado de la teoría a la implementación. Los mempools cifrados (Shutter), el ordenamiento cifrado por umbral y las arquitecturas basadas en intenciones (UniswapX, CoW Swap, Across, SUAVE de Flashbots) reemplazan la discreción del constructor de bloques con restricciones criptográficas. Cada uno agrega una superficie de ataque en torno a la colusión de solucionadores y los sistemas de prueba. La abstracción de cuentas bajo ERC-4337 amplía la superficie de validación y ejecución (pagadores, empaquetadores, guardianes de recuperación social) a cambio de eliminar el riesgo de la frase semilla para la mayoría de los usuarios.

Cómo abordar la seguridad de blockchain en la actualidad

Dos bandos: los del protocolo y los de la operación. Esta división es importante porque las amenazas se dividen de la misma manera. Si construyes una cadena o ayudas a descentralizar una, el trabajo consiste en diseñar el consenso, diversificar la cartera de clientes, realizar auditorías de seguridad y optimizar la agilidad criptográfica. Si operas en la cadena de otro, el trabajo consiste en custodiar las claves, garantizar la integridad del flujo de firmas, auditar los contratos y detectar vulnerabilidades en tiempo de ejecución. Las pérdidas de 2024 y 2025 fueron casi todas del lado de los operadores. Alrededor de 3400 millones de dólares. Elige medidas de seguridad que se ajusten a tu función, no a las noticias de actualidad.