2026におけるブロックチェーンセキュリティ:脅威、脆弱性、防御策

2025年には34億ドルが盗まれた。そのほとんどは暗号技術の欠陥によるものではない。ブロックチェーンネットワークとその台帳技術は、プロトコルレベルではめったに故障しない。しかし、それらを基盤とするシステム(ウォレット、署名UI、開発者マシン、サプライチェーンなど)は絶えず故障している。Chainalysisは、昨年の損失のうち約20億ドルが北朝鮮関連の行為者によるものだと追跡しており、2025年2月のBybit強盗事件だけでも15億ドルに上る。たった1件の事件。1年の3分の2。パターンは一貫している。暗号技術とコンセンサスは機能するが、鍵管理、署名フロー、スマートコントラクトのロジック、そして人間のオペレーターは機能しない。

このガイドでは、2026年のブロックチェーンの現状を解説します。ブロックチェーンのセキュリティが実際にどのように機能するのか、2022年から2025年にかけて発生した主要なインシデントで何が問題となったのか、スマートコントラクト、鍵管理、ネットワーク層の脅威、監査、規制、そして最先端の研究といった分野において、防御チームが現在どのような対策を講じているのかを検証します。今日のブロックチェーンシステムを標的とする脅威と脆弱性は、ブロックチェーンのセキュリティに関するあらゆる議論の基本的な基盤となります。

2026年におけるブロックチェーンセキュリティとは?

ブロックチェーンのセキュリティとは、分散型台帳の改ざん防止、コンセンサス機構の誠実性、およびそれが表す資産を所有者の管理下に置くための実践的な研究を指します。この用語は、暗号技術や情報セキュリティからブロックチェーンエコシステム全体の運用上のベストプラクティスまで、あらゆるものを網羅しています。NIST内部レポート8202は、2018年以来、米国政府の基本的な枠組みとなっており、ハッシュ関数や非対称鍵などの暗号プリミティブ、コンセンサスプロトコル、チェーンのパーミッションモデルという3つの柱を中心にこの分野を整理しています。この枠組みは今も有効です。コンセンサスセキュリティは、履歴を書き換える際の経済的および計算コストに集約されます。プルーフ・オブ・ワークでは、ハッシュパワーの50%以上を制御できる攻撃者は、チェーンを再編成したり、二重支払いを実行したりできます。プルーフ・オブ・ステークでは、これと同様の脅威は、Casper FFGのファイナリティに対する3分の1または3分の2のステーク攻撃です。ビットコインは確率的ファイナリティ(ヒューリスティックとして6回の承認)を使用しています。イーサリアムは、ブロック生成から約12.8分後に経済的な確定状態に達する。

ブロックチェーンの種類と、それぞれがセキュリティに与える影響

異なるタイプのブロックチェーンは、異なるセキュリティ モデルを実行します。それぞれのブロックチェーンに組み込まれている信頼の前提が、セキュリティ モデルそのものです。Bitcoin、Ethereum、Solana、Sui などのパブリック ブロックチェーン ネットワークでは、分散ネットワーク内の任意のノードが潜在的なバリデータとして扱われます。暗号通貨の報酬により、すべてのマイナーとステーカーが正直になります。ノードの数は無制限です。ブロックチェーンのセキュリティは、マイニング パワーまたはステーキングされた資本で支払われます。NISTIR 8202 はそれを直接的に示しています。パーミッションレス コンセンサスは、プロトコルに準拠したブロックの発行者にネイティブ 暗号通貨で報酬を与えることにより、悪意のない行動を促進します。検閲耐性とグローバル アクセスは、攻撃対象領域で支払われます。オープンなノード セットはオープンなシビル サーフェスを意味し、経済的なセキュリティは基盤となるトークンの価格に連動します。

許可型ブロックチェーンまたはコンソーシアムチェーン(Hyperledger Fabric、R3 Corda、ConsenSys Quorumなど)は、経済的インセンティブを検証済みのIDに置き換えます。バリデーターセットは小規模で、BFTスタイルのプロトコルにより即時ファイナリティが確保され、アクセス制御によってトランザクションの読み取り、書き込み、検証ができるユーザーを制限します。トレードオフは逆で、ブロックチェーン参加者の小規模なコンソーシアムは高速かつ低コストですが、コンソーシアムが共謀したり侵害されたりした場合、単一障害点が発生します。ハイブリッドブロックチェーンは、公開決済とプライベート許可という両方の要素を組み合わせたものです。

2026年時点で、ほとんどのエンタープライズ向け分散型台帳技術とブロックチェーン技術は、このスペクトラム上のどこかに位置するだろう。プライベートブロックチェーンは、支店間の決済において金融サービスで一般的に使用されている一方、パブリックブロックチェーンは、個人向けおよびDeFiの取引フローを担っている。重要なのは、抽象的にどちらのタイプのブロックチェーンがより安全かという問いではなく、どの脅威モデルから防御するようにアーキテクチャが構築されているかという問いである。金融サービス業界でプライベートブロックチェーンを運用する銀行は、51%の攻撃耐性を必要としない。必要なのは、データの可用性を確保するためのロールベースのアクセス制御、監査ログ、および災害復旧である。パブリックDeFiプロトコルでは、これとは正反対の優先順位が必要であり、稼働時間SLAよりもブロックチェーン決済のセキュリティの方が重要となる。

2022年から2026年にかけて発生する主要なブロックチェーン攻撃とインシデント

インシデント一覧表は、ブロックチェーン攻撃がどのように進化してきたかを示しています。2022年はブリッジ攻撃とバリデーターキー侵害が主流でした。2025年は中央集権型取引所攻撃と署名フロー攻撃が主流でした。

| 事件 | 日付 | 損失 | 攻撃ベクトル |

|---|---|---|---|

| ロニンブリッジ | 2022年3月 | 6億2500万ドル | バリデーターキーの漏洩(9件中5件目) |

| ワームホール | 2022年2月 | 3億2500万ドル | 署名検証の欠陥 |

| ノマドブリッジ | 2022年8月 | 1億9000万ドル | レプリカの初期化に不具合があります |

| DMMビットコイン | 2024年5月 | 3億500万ドル | 秘密鍵の漏洩(TraderTraitor / Lazarus) |

| WazirX | 2024年7月 | 2億3500万ドル | マルチシグウォレットの操作 |

| バイビット | 2025年2月 | 15億ドル | Safe{Wallet} コールドウォレット署名中のUIインジェクション |

| Cetus DEX (Sui) | 2025年5月 | 2億2300万ドル | u256固定小数点演算における`checked_shlw`のオーバーフロー |

Cetus のエクスプロイトは、原始的な数学エラーが本番環境でいかに蔓延しているかを示す好例です。SlowMist の事後分析では、攻撃者が `checked_shlw` シフト操作の欠陥を悪用するためにパラメータを正確に選択し、トークン 1 つを犠牲にして約 2 億 2300 万ドル相当の流動性を流出させた方法が説明されています。Chainalysis の 2025 年中間報告では、第 2 四半期までに損失が 21 億 7000 万ドルに達し、第 1 四半期の合計の 88% は中央集権型サービスの侵害によるものでした。2025 ドルの損失の 3 分の 2 は単一のインシデントに集中しています。北朝鮮のアクターは契約からオペレーターへと上流に移動しました。過去 2 年間で最も高額な障害は Solidity のゼロ デイではなく、正当な署名者に関する人間と UI の侵害でした。

Bybitハッキング事件:2025年のブロックチェーンセキュリティ事例

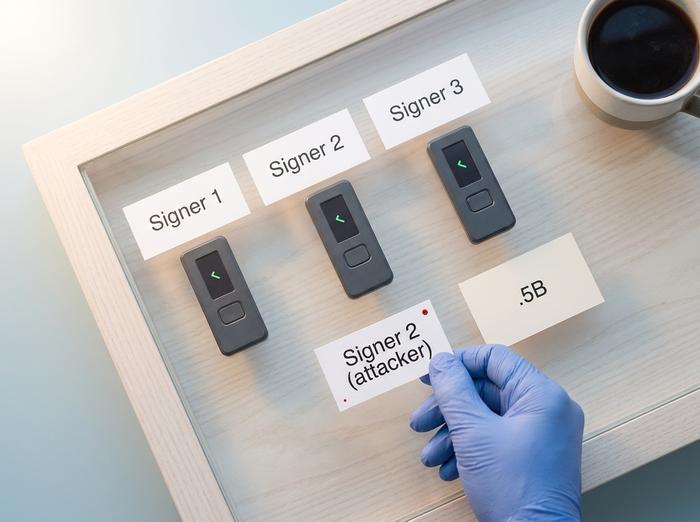

2025年2月に発生したBybitの強盗事件は、2026年にブロックチェーンのセキュリティがいかに機能不全に陥るかを示す典型的な事例研究である。NCC Groupの事後分析では、攻撃者がSafe{Wallet}内部の開発者マシンを侵害し、そのアクセス権を利用してマルチシグ署名UIに悪意のあるJavaScriptを注入し、内部署名者が画面上で正当な宛先を見ている間に承認を迂回させた経緯が詳細に説明されている。Bybitのコールドウォレットは3-of-N Safeであり、ほとんどの機関セキュリティチームが書面上では承認する構成だった。署名者は通常の送金だと思って署名したが、チェーンは代わりに攻撃者のトランザクションを実行した。

教訓は「運用を改善する」というレベルにとどまりません。まず、ハードウェアウォレットは、ユーザーが悪意のあるペイロードを承認した場合、ブラインド署名から保護しません。次に、UI自体が信頼の境界である場合、マルチシグは必要ではありますが十分ではありません。第三に、信頼の連鎖全体が、署名者の表示ソフトウェア、基盤となるフロントエンド、そのフロントエンドを構築する開発者マシン、およびパッケージサプライチェーンにまで及んでいます。NCC Groupが推奨する緩和策には、署名前のトランザクションシミュレーション、別のデバイスでの生データの検証、高額の引き出しに対する強制的な遅延、人間のレビューのためにコールデータをデコードする署名者ハードウェアが含まれます。Trail of Bitsの2025年6月の回顧録はこの点を裏付けています。その年の主要な損失全体で、最も一般的な根本原因はスマートコントラクトのバグではなく、秘密鍵の侵害とそれに関連する運用上の障害でした。

スマートコントラクトのリスク:OWASPトップ10

OWASPスマートコントラクトトップ10(2025年版)は、前年に発生した損失額に基づいて各脆弱性をランク付けしています。アクセス制御の不具合が9億5300万ドルでトップとなり、論理エラーが6380万ドルで2位、再入可能性攻撃とフラッシュローン攻撃がトップ4に入っています。

| ランク | カテゴリ | 2024年の損失 |

|---|---|---|

| 1 | アクセス制御 | 9億5320万ドル |

| 2 | 論理エラー | 6380万ドル |

| 3 | 再入 | 3570万ドル |

| 4 | フラッシュローン攻撃 | 3380万ドル |

| 5 | 入力検証の欠如 | 1460万ドル |

| 6 | 価格オラクル操作 | 880万ドル |

| 7 | チェックされていない外部呼び出し | 55万ドル |

Trail of Bitsの静的解析ツールSlither、プロパティファジングツールEchidna、シンボリック実行ツールManticoreは、依然として実用的なベースラインツールです。SWC Registryは、これらの脆弱性のクラスをカタログ化しています。2025年のOWASPの改訂では、Price Oracle ManipulationとFlash-Loan AttacksがLogic Errorsとは別のカテゴリに分割され、Timestamp DependenceとGas Limit IssuesはLogic Errorsのカテゴリに統合されました。

暗号技術と量子地平線

パブリックチェーンは、少数の暗号プリミティブに依存しています。ビットコインにはSHA-256、イーサリアムにはKeccak-256、新しいチェーンにはBLAKE2とBLAKE3が使用されています。署名: secp256k1 (ビットコイン、イーサリアム)、Ed25519 (Solana、Sui、Cosmos)、およびイーサリアムのコンセンサス集約にはBLS12-381のECDSA。2024年8月に脅威の状況が変化しました。NISTは、3つのポスト量子標準、FIPS 203 ML-KEM、FIPS 204 ML-DSA、FIPS 205 SLH-DSAを最終決定しました。FIPS 206 (FN-DSA)はドラフト段階です。

ヴィタリック・ブテリンの2024年のイーサリアム研究記事では、別の防御策が提示されている。目に見える量子窃盗事件が発生する直前の最後のブロックまでハードフォークする。ECDSAベースの外部所有アカウントを凍結する。保有者がBIP-32シードに対するSTARKによって所有権を証明できるようにする。彼は、暗号学的に重要な量子コンピュータが2030年より前に登場する可能性を約20%と見積もっている。彼の2026年2月のロードマップでは、ハッシュベースのバリデータ署名とEIP-8141ウォレットの柔軟性を目標としている。量子耐性のある署名集約には、脅威が顕在化するずっと前に、実用化可能なツールが必要である。後ではダメだ。

鍵管理と暗号セキュリティアーキテクチャ

2024年から2025年にかけての損失の大部分はカストディで発生した。2026年も暗号資産セキュリティのアーキテクチャは大きく変化していない。ホットウォレットは高速だが、広範囲に攻撃されている。コールドウォレットは理論上は強固だが、Bybitの強奪事件で署名UI自体が攻撃対象領域になっていることが判明した。マルチシグ(Gnosis Safe)がEVMカストディを席巻している。Fireblocks、Coinbase Custody、CopperのMPCしきい値署名サービスはシングルキーのリスクを排除するが、オペレーターの共謀や署名フローの改ざんは排除しない。FIPS 140-2および140-3レベルのハードウェアセキュリティモジュールは、ホットウォレットローテーションの機関標準となっている。ERC-4337に基づくアカウント抽象化により、セッションキー、ソーシャルリカバリ、シードレスオンボーディングが可能になる。また、検証と実行領域も拡大される。

対策は部分的にしか追いついていない。署名前のトランザクションシミュレーション。別デバイスでの生データ検証。高額引き出し時の強制的な遅延。コールデータをデコードする署名者ハードウェア。原則は全体を通して変わっていない。秘密鍵は管理された境界から決して出ることはなく、すべての署名イベントはチェーンに触れる前に独立した信頼できる情報源と照合される。

ネットワーク層の脅威:シビル攻撃とMEV

シビル攻撃とは、ピアツーピアシステムに偏向させるために、安価な偽名IDを作成することです。パーミッションレスネットワークはこれに対抗するように設計されていますが、完全に免疫があるわけではありません。エクリプス攻撃はシビル攻撃を基盤としています。Heilman、Kendler、Zohar、Goldbergによる2015年のUSENIX論文では、ピアスロットを独占することでBitcoinノードを隔離できることが示され、2025年の研究では、ディスカバリテーブルを汚染することで、イーサリアム実行レイヤーノードでエンドツーエンドのエクリプス攻撃が実証されました。BGPハイジャック(Erebusスタイル)は自律システムレベルで動作し、トラフィックがアプリケーションに到達する前にルーティングを変更します。現在、最も経済的に活発なレイヤーはMEVです。ESMAの2025年7月のリスク分析とFlashbotsのデータによると、イーサリアムブロックの約90%はMEV-Boost経由で構築されており、サンドイッチ抽出は2024年後半のピーク時の月間約1,000万ドルから2025年10月までに月間約250万ドルに減少しています。

監査および正式な検証

2026 年の監査費用の範囲は予測可能です。小規模な ERC-20 または ERC-721 レビューの場合は $10k ~ $50k。一般的な DeFi プロトコルの場合は $80k ~ $250k。新しいロールアップ、ZK サーキット、および L1 コンポーネントの場合は $300k ~ $500k 以上。2026 年の上位企業は、Trail of Bits、OpenZeppelin、ConsenSys Diligence、CertiK、Halborn、Spearbit および Cantina、Zellic、Sigma Prime、Veridise (ZK スペシャリスト)、Certora (形式検証)、および Runtime Verification です。形式検証は研究から実用化に移行しました。Certora Prover と Veridise の Picus および Vanguard は、Solidity、Vyper、Move、および ZK サーキット DSL を対象としています。Veridise の公開データは見出しよりも詳細です。ZK 監査の 55% で重大な問題が明らかになっています。通常のDeFi監査の実施率は27.5%です。制約が不十分な回路では、重大な問題または深刻な問題が発見される可能性が約90%あります。

規制: MiCA、OCC、CISA

EU MiCA第5条は2024年12月30日から適用されます。各国の既存事業者に対する特例措置は最長で2026年7月1日までです。CASP(暗号資産サービスプロバイダー)は、保管の分離、ITセキュリティ、ガバナンス、厳格な期限でのインシデント報告など、厳しい義務を負います。最低資本額は厳格で、アドバイスには5万ユーロ、保管および交換には12万5千ユーロ、取引プラットフォームには15万ユーロです。

米国の状況はもっと複雑だ。OCC解釈書簡1170、1174、1183では、国立銀行が暗号資産を保管し、ステーブルコイン決済レールを運営し、健全性管理の下で分散型台帳ネットワークを使用することが認められている。CISA、FBI、財務省は、共同勧告AA22-108Aで、Lazarus、APT38、BlueNoroff、Stardust ChollimaをTraderTraitorとして名指しした。FBIの2025年2月のPSAでは、Bybitの窃盗事件は同じクラスターによるものとされた。ISO/TC 307は、ガバナンスとセキュリティに関する国際標準化のトラックを扱っている。

セキュリティのベストプラクティスと防御フレームワーク

2026年の防御プレイブックは、主流のサイバーセキュリティからヒントを得て、セキュアな開発ライフサイクル作業とランタイム検出を組み合わせています。大規模に機能するセキュリティフレームワークとセキュリティ制御には、継続的な監視、自動化された不変条件、およびリハーサル済みのインシデント対応という3つの特徴があります。この文脈での真のカバレッジとは、スマートコントラクトの脆弱性と、オペレーター、データセキュリティ、およびボトルネックとして機能する少数のノードに関する広範なブロックチェーンセキュリティリスクの両方に対処することを意味します。Slither、Mythril、Aderyn、およびEchidnaはCIパイプラインで実行されます。Certoraルールは形式検証ゲートの不変条件を表現します。Foundryプロパティファジングは、ユニットテストと監査の間のギャップを処理します。バグ報奨金は実際のお金です。Immunefiは3,000件以上のレポートに対して1億1,500万ドル以上を支払っており、最大の単一支払額は1,000万ドル(ワームホール)で、支払額の77.5%はスマートコントラクトの発見によるものです。

ランタイム検出は新しいレイヤーです。Forta Firewall は、サブブロック スコアリングに FORTRESS ニューラル ネットワークを使用して 2025 年 7 月までに 2億 7180 万件のトランザクションをスクリーニングし、Hypernative が主要な商用ピアとなっています。どちらも、悪意のあるトランザクションが確定する前に契約を一時停止できるリアルタイムのリスク スコアを生成します。インシデント対応には、事前に調整された作戦室、Chainalysis Reactor または TRM Labs によるオンチェーン追跡、取引所の凍結連絡先、ホワイト ハットによるカウンター エクスプロイトのリハーサルが含まれます。これらの最後のものにより、Cetus の損失のおよそ 1億 6200 万ドルが回収されました。セキュリティのベスト プラクティスには、アラートの発生を防ごうとする対策だけでなく、アラートが発生した後に取る対策も含まれることを改めて示しています。

最先端の研究と未解決の問題

2026 年以降のブロックチェーン セキュリティは 3 つの研究分野で再構築されており、それぞれが新たなセキュリティ リスクを生み出しています。ゼロ知識証明システムは最も脆弱なリンクです。IACR ePrint 2024/514 によると、SNARK ベースの ZK システムで文書化されたバグの約 96% は、制約不足の回路に起因しています。Picus、Coda、Circomspect などのツールは、本番環境で ZK を出荷するすべてのプロトコルの負荷を支えています。MEV 耐性は理論から実用化へと移行しました。暗号化された mempools (Shutter)、しきい値暗号化された順序付け、および意図ベースのアーキテクチャ (UniswapX、CoW Swap、Across、Flashbots の SUAVE) は、ブロック ビルダーの裁量を暗号学的制約に置き換えます。それぞれが、ソルバーの共謀と証明システムに関する攻撃対象領域を増やします。 ERC-4337に基づくアカウント抽象化は、ほとんどのユーザーにとってシードフレーズのリスクを排除する代わりに、ペイマスター、バンドラー、ソーシャルリカバリーガーディアンといった検証および実行の対象領域を拡大します。

今日のブロックチェーンセキュリティについてどう考えるべきか

プロトコル担当者とオペレーター担当者の2つの陣営に分かれる。この分かれ目が重要なのは、脅威も同様に分かれるからだ。チェーンを構築したり、分散化を支援したりする作業は、コンセンサス設計、クライアントの多様性、セキュリティ監査、暗号化の柔軟性といったものになる。一方、他者のチェーン上で運用する場合は、鍵の管理、署名フローの完全性、監査済みの契約、ランタイム検出といった作業が必要になる。2024年と2025年の損失は、ほぼすべてオペレーター側によるもので、約34億ドルに上る。その日のニュースの見出しではなく、自分の役割に合ったセキュリティ対策を選びましょう。