Blockchain-Sicherheit in 2026 : Bedrohungen, Schwachstellen, Abwehrmaßnahmen

3,4 Milliarden US-Dollar wurden 2025 gestohlen. Der Großteil davon nicht aufgrund fehlerhafter Kryptografie. Das Blockchain-Netzwerk und seine Ledger-Technologie versagen selten auf Protokollebene. Die darauf basierenden Systeme – Wallets, Signatur-UIs, Entwicklerrechner, Lieferketten – fallen hingegen ständig aus. Chainalysis führt rund 2 Milliarden US-Dollar der Verluste des letzten Jahres auf Akteure mit Verbindungen zu Nordkorea zurück, und allein der Bybit-Diebstahl im Februar 2025 verursachte einen Schaden von 1,5 Milliarden US-Dollar. Ein einziger Vorfall. Zwei Drittel des Jahres. Das Muster ist eindeutig: Kryptografie und Konsensmechanismus funktionieren; Schlüsselverwaltung, Signaturprozesse, Smart-Contract-Logik und menschliche Bediener hingegen nicht.

Dieser Leitfaden beleuchtet die Blockchain-Sicherheit im Jahr 2026. Er erklärt, wie Sicherheit in der Praxis funktioniert, welche Schwachstellen bei den schwerwiegenden Sicherheitsvorfällen zwischen 2022 und 2025 auftraten und welche Aufgaben Sicherheitsteams heute in den Bereichen Smart Contracts, Schlüsselverwaltung, Bedrohungen auf Netzwerkebene, Audits, Regulierung und Forschung wahrnehmen. Die aktuellen Bedrohungen und Schwachstellen von Blockchain-Systemen bilden die Grundlage für jede Diskussion über Blockchain-Sicherheit.

Was Blockchain-Sicherheit im Jahr 2026 bedeutet

Blockchain-Sicherheit bezeichnet die praktische Erforschung der Manipulationssicherheit eines verteilten Ledgers, die Integrität seines Konsensmechanismus und die Kontrolle der darin repräsentierten Vermögenswerte durch ihre Eigentümer. Der Begriff umfasst alles von Kryptografie und Informationssicherheit bis hin zu bewährten Verfahren im gesamten Blockchain-Ökosystem. Der NIST-Bericht 8202 dient seit 2018 als Grundlage für die US-Regierungsrichtlinien und strukturiert das Feld anhand von drei Säulen: kryptografische Primitive wie Hashfunktionen und asymmetrische Schlüssel, Konsensprotokolle und das Berechtigungsmodell einer Blockchain. Diese Struktur ist nach wie vor gültig. Konsenssicherheit lässt sich auf die wirtschaftlichen und rechentechnischen Kosten der Umschreibung der Historie reduzieren. Bei Proof-of-Work kann ein Angreifer, der mehr als 50 % der Hash-Leistung kontrolliert, die Blockchain umstrukturieren oder Doppelausgaben tätigen. Bei Proof-of-Stake besteht die analoge Bedrohung in einem Angriff mit einem Drittel oder zwei Dritteln der Anteile auf die Casper-FFG-Finalität. Bitcoin verwendet probabilistische Finalität (sechs Bestätigungen als Heuristik). Ethereum erreicht die wirtschaftliche Finalität etwa 12,8 Minuten nach einem Block.

Arten von Blockchains und deren jeweilige Auswirkungen auf die Sicherheit

Verschiedene Blockchain-Typen nutzen unterschiedliche Sicherheitsmodelle. Die jeweils zugrunde liegenden Vertrauensannahmen bilden das Sicherheitsmodell selbst. Öffentliche Blockchain-Netzwerke wie Bitcoin, Ethereum, Solana und Sui behandeln jeden Knoten im verteilten Netzwerk als potenziellen Validator. Kryptowährungsbelohnungen sorgen für die Ehrlichkeit aller Miner und Staker. Die Anzahl der Knoten ist unbegrenzt. Die Sicherheit der Blockchain wird durch Mining-Leistung oder eingesetztes Kapital bezahlt. NISTIR 8202 formuliert dies direkt. Der erlaubnisfreie Konsens fördert nicht-böswilliges Verhalten, indem er die Herausgeber protokollkonformer Blöcke mit einer nativen Kryptowährung belohnt. Zensurresistenz und globaler Zugriff werden durch eine erhöhte Angriffsfläche erkauft. Ein offenes Knotennetzwerk bedeutet eine offene Angriffsfläche für Sybil-Angriffe, und die wirtschaftliche Sicherheit orientiert sich am Preis des zugrunde liegenden Tokens.

Eine Blockchain mit Zugriffsbeschränkung oder eine Konsortiums-Blockchain (Hyperledger Fabric, R3 Corda, ConsenSys Quorum) ersetzt wirtschaftliche Anreize durch verifizierte Identitäten. Validatorengruppen sind klein, BFT-ähnliche Protokolle gewährleisten sofortige Endgültigkeit, und Zugriffskontrollen legen fest, wer Transaktionen lesen, schreiben oder validieren darf. Der Nachteil liegt darin, dass ein kleines Konsortium von Blockchain-Teilnehmern zwar schneller und kostengünstiger ist, aber einen Single Point of Failure darstellt, falls das Konsortium abspricht oder kompromittiert wird. Eine hybride Blockchain kombiniert Elemente beider Ansätze mit öffentlicher Abwicklung und privater Zugriffsbeschränkung.

Die meisten Distributed-Ledger-Technologien und Blockchain-Technologien für Unternehmen werden sich 2026 irgendwo auf diesem Spektrum bewegen. Private Blockchains sind im Finanzdienstleistungssektor für die Abwicklung von Transaktionen zwischen Filialen weit verbreitet, während öffentliche Blockchains den Zahlungsverkehr im Einzelhandel und im DeFi-Bereich abwickeln. Die entscheidende Frage ist nicht, welche Art von Blockchain abstrakt sicherer ist, sondern gegen welches Bedrohungsmodell die Architektur ausgelegt ist. Eine Bank, die im Finanzdienstleistungssektor eine private Blockchain betreibt, benötigt keine Resistenz gegen 51%-Angriffe; sie benötigt rollenbasierte Zugriffskontrollen, Protokollierung und Notfallwiederherstellung, um die Datenverfügbarkeit zu gewährleisten. Ein öffentliches DeFi-Protokoll benötigt hingegen die entgegengesetzten Prioritäten, und die Sicherheit der Blockchain-Abwicklung ist wichtiger als die Verfügbarkeit gemäß SLAs.

Wichtige Blockchain-Angriffe und -Vorfälle 2022–2026

Die Vorfallstabelle veranschaulicht die Entwicklung von Blockchain-Angriffen. Bridges und die Kompromittierung von Validator-Schlüsseln dominierten das Jahr 2022. Zentralisierte Börsen und Angriffe auf den Signaturfluss standen im Jahr 2025 im Vordergrund.

| Vorfall | Datum | Verlust | Angriffsvektor |

|---|---|---|---|

| Ronin-Brücke | März 2022 | 625 Mio. US-Dollar | Kompromittierung des Validierungsschlüssels (5 von 9) |

| Wurmloch | Februar 2022 | 325 Mio. US-Dollar | Fehler bei der Signaturprüfung |

| Nomadenbrücke | August 2022 | 190 Mio. US-Dollar | Fehlerhafte Replikatinitialisierung |

| DMM Bitcoin | Mai 2024 | 305 Mio. US-Dollar | Kompromittierung des privaten Schlüssels (TraderTraitor / Lazarus) |

| WazirX | Juli 2024 | 235 Mio. US-Dollar | Manipulation von Multisig-Wallets |

| Bybit | Februar 2025 | 1,5 Milliarden US-Dollar | Sicher{Wallet} UI-Injektion während der Cold-Wallet-Signatur |

| Cetus DEX (Sui) | Mai 2025 | 223 Mio. US-Dollar | `checked_shlw`-Überlauf in u256-Festkommaarithmetik |

Der Cetus-Exploit verdeutlicht, wie hartnäckig primitive Rechenfehler in Produktionsumgebungen bleiben. SlowMists Analyse beschreibt, wie der Angreifer Parameter präzise auswählte, um eine Schwachstelle in der `checked_shlw`-Shift-Operation auszunutzen und so Liquidität im Wert von rund 223 Millionen US-Dollar für nur einen Token zu erbeuten. Chainalysis prognostiziert für das zweite Quartal 2025 Verluste in Höhe von 2,17 Milliarden US-Dollar, wobei Kompromittierungen zentralisierter Dienste für 88 % der Gesamtverluste im ersten Quartal verantwortlich sind. Zwei Drittel der Verluste im Jahr 2025 konzentrieren sich auf einen einzigen Vorfall; nordkoreanische Akteure haben sich von Smart Contracts zu Betreibern verlagert; die teuersten Ausfälle der letzten zwei Jahre waren keine Zero-Day-Schwachstellen in Solidity, sondern Sicherheitslücken in Benutzeroberflächen und Systemen legitimer Unterzeichner.

Der Bybit-Hack: Ein Blockchain-Sicherheitsfall aus dem Jahr 2025

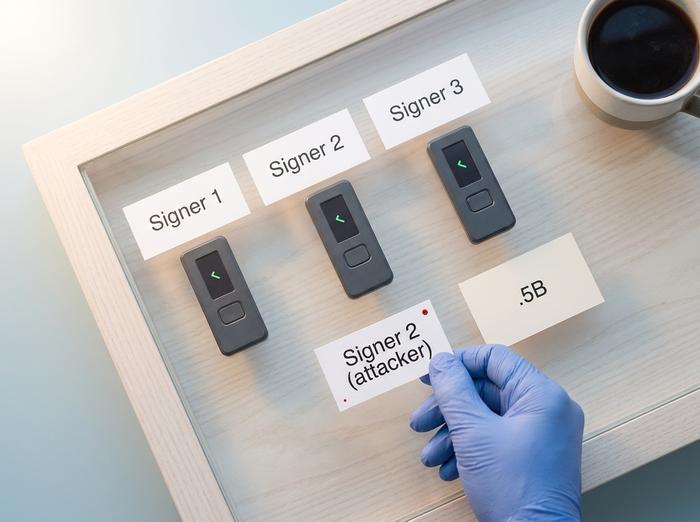

Der Bybit-Diebstahl vom Februar 2025 gilt als Paradebeispiel dafür, wo die Blockchain-Sicherheit im Jahr 2026 versagt. Der Bericht der NCC Group beschreibt detailliert, wie Angreifer einen Entwicklerrechner innerhalb von Safe{Wallet} kompromittierten, diesen Zugriff nutzten, um bösartigen JavaScript-Code in die Benutzeroberfläche für die Multisig-Signatur einzuschleusen und Genehmigungen umzuleiten, während interne Unterzeichner ein legitimes Ziel auf dem Bildschirm sahen. Die Bybit-Cold-Wallet war ein 3-von-N-Safe – eine Konfiguration, die die meisten institutionellen Sicherheitsteams theoretisch genehmigt hätten. Die Unterzeichner signierten eine vermeintlich routinemäßige Überweisung – die Blockchain führte stattdessen die Transaktion des Angreifers aus.

Die Lehren reichen weit über die bloße Verbesserung der Abläufe hinaus. Erstens bieten Hardware-Wallets keinen Schutz vor Blindsignaturen, wenn der Nutzer schädliche Daten autorisiert. Zweitens ist Multisignatur zwar notwendig, aber nicht ausreichend, wenn die Benutzeroberfläche selbst die Vertrauensgrenze darstellt. Drittens erstreckt sich die gesamte Vertrauenskette nun über die Anzeigesoftware des Unterzeichners, das zugrundeliegende Frontend, die Entwicklerrechner, die dieses Frontend erstellen, und die Lieferkette der Softwarepakete. Die von der NCC Group empfohlenen Maßnahmen umfassen die Simulation von Transaktionen vor der Signierung, die Überprüfung der Rohdaten auf einem separaten Gerät, obligatorische Verzögerungen bei großen Auszahlungen und Hardware für den Unterzeichner, die die Anrufdaten zur manuellen Überprüfung dekodiert. Der Rückblick von Trail of Bits vom Juni 2025 unterstreicht dies: Bei den größten Verlusten des Jahres waren die häufigsten Ursachen nicht Fehler in Smart Contracts, sondern die Kompromittierung privater Schlüssel und die damit verbundenen betrieblichen Ausfälle.

Risiken von Smart Contracts: OWASP Top 10

Die OWASP Smart Contract Top 10 (Veröffentlichung 2025) ordnet die einzelnen Schwachstellen nach den im Vorjahr verursachten Schäden. Zugriffskontrollfehler führen mit 953 Millionen US-Dollar, gefolgt von Logikfehlern mit 63,8 Millionen US-Dollar. Reentrancy- und Flash-Loan-Angriffe komplettieren die Top Vier.

| Rang | Kategorie | Verluste im Jahr 2024 |

|---|---|---|

| 1 | Zugangskontrolle | 953,2 Mio. USD |

| 2 | Logikfehler | 63,8 Mio. USD |

| 3 | Wiedereintritt | 35,7 Mio. US-Dollar |

| 4 | Flash-Loan-Angriffe | 33,8 Mio. US-Dollar |

| 5 | Mangelnde Eingabevalidierung | 14,6 Mio. US-Dollar |

| 6 | Preismanipulation durch das Oracle | 8,8 Mio. US-Dollar |

| 7 | Nicht überprüfte externe Anrufe | 0,55 Mio. USD |

Trail of Bits' Slither für statische Analyse, Echidna für Property Fuzzing und Manticore für symbolische Ausführung bilden weiterhin die praktische Basis; die SWC Registry katalogisiert die zugrunde liegenden Schwachstellenklassen. Die OWASP-Aktualisierung von 2025 trennte Price Oracle Manipulation und Flash-Loan-Angriffe von Logikfehlern in separate Kategorien und verlagerte Timestamp Dependence und Gas Limit Issues in die Kategorie Logikfehler.

Kryptographie und der Quantenhorizont

Öffentliche Blockchains basieren auf einer kleinen Anzahl kryptografischer Grundbausteine: SHA-256 für Bitcoin, Keccak-256 für Ethereum sowie BLAKE2 und BLAKE3 für neuere Blockchains. Signaturen werden mittels ECDSA über secp256k1 (Bitcoin, Ethereum), Ed25519 (Solana, Sui, Cosmos) und BLS12-381 für die Ethereum-Konsensaggregation verwendet. Die Bedrohungslandschaft veränderte sich im August 2024. Das NIST finalisierte drei Post-Quanten-Standards: FIPS 203 ML-KEM, FIPS 204 ML-DSA und FIPS 205 SLH-DSA. FIPS 206 (FN-DSA) befindet sich im Entwurfsstadium.

Vitalik Buterins Beitrag in Ethereum Research aus dem Jahr 2024 skizzierte eine andere Verteidigungsstrategie: Ein Hard Fork zum letzten Block vor einem sichtbaren Quantendiebstahl. Das Einfrieren externer, ECDSA-basierter Konten. Die Inhaber sollen ihren Besitz per STARK-Authentifizierung über ihren BIP-32-Seed nachweisen können. Buterin schätzt die Wahrscheinlichkeit, dass kryptografisch relevante Quantencomputer vor 2030 verfügbar sein werden, auf etwa 20 %. Seine Roadmap vom Februar 2026 zielt auf Hash-basierte Validator-Signaturen und die Flexibilität von EIP-8141-Wallets ab. Für die quantenresistente Signaturaggregation sind produktionsreife Tools erforderlich, lange bevor die Bedrohung konkret wird – nicht erst danach.

Schlüsselverwaltung und Kryptosicherheitsarchitektur

Die meisten Verluste in den Jahren 2024–2025 entstanden im Bereich der Verwahrung. Die Architektur der Kryptosicherheit hat sich bis 2026 kaum verändert. Hot Wallets sind schnell, aber auch anfällig für Angriffe. Cold Wallets gelten theoretisch als sicher. Der Bybit-Diebstahl hat jedoch gezeigt, dass die Benutzeroberfläche für die Signatur selbst mittlerweile eine Angriffsfläche darstellt. Multi-Signatur (Gnosis Safe) dominiert die Verwahrung von EVMs. MPC-Threshold-Signaturdienste von Fireblocks, Coinbase Custody und Copper eliminieren das Risiko von Einzelschlüsseln. Sie verhindern jedoch weder Absprachen zwischen Betreibern noch die Manipulation des Signaturprozesses. Hardware-Sicherheitsmodule gemäß FIPS 140-2 und 140-3 bleiben der institutionelle Standard für die Rotation von Hot Wallets. Die Kontoabstraktion gemäß ERC-4337 ermöglicht Sitzungsschlüssel, Social Recovery und Seedless Onboarding. Sie erweitert zudem die Validierungs- und Ausführungsfläche.

Die Schutzmaßnahmen greifen nur teilweise. Dazu gehören die Simulation von Transaktionen vor der Signierung, die Überprüfung der Rohdaten auf einem separaten Gerät, obligatorische Verzögerungen bei größeren Auszahlungen und Hardware, die die Anrufdaten dekodiert. Das Prinzip bleibt jedoch unverändert: Ein privater Schlüssel verlässt niemals einen kontrollierten Bereich, und jeder Signiervorgang wird anhand einer unabhängigen Datenquelle überprüft, bevor er in die Blockchain gelangt.

Bedrohungen auf Netzwerkebene: Sybil-Angriffe und MEV

Ein Sybil-Angriff ist die kostengünstige Erstellung pseudonymer Identitäten, um ein Peer-to-Peer-System zu manipulieren. Permissionless-Netzwerke sind zwar gegen solche Angriffe ausgelegt, aber nie vollständig immun. Eclipse-Angriffe bauen auf Sybil-Angriffen auf: Heilman, Kendler, Zohar und Goldberg zeigten in ihrer USENIX-Veröffentlichung von 2015, dass Bitcoin-Knoten durch die Monopolisierung von Peer-Slots isoliert werden können. Arbeiten aus dem Jahr 2025 demonstrierten einen durchgängigen Eclipse-Angriff auf Ethereum-Knoten der Ausführungsschicht durch Manipulation der Discovery-Tabelle. BGP-Hijacking (im Erebus-Stil) operiert auf der Ebene autonomer Systeme und leitet den Datenverkehr um, bevor er die Anwendung erreicht. Die wirtschaftlich aktivste Schicht ist derzeit MEV: Die Risikoanalyse der ESMA vom Juli 2025 und Daten von Flashbots zeigen, dass etwa 90 % der Ethereum-Blöcke über MEV-Boost erstellt werden. Die Sandwich-Extraktion wird bis Oktober 2025 auf etwa 2,5 Millionen US-Dollar pro Monat sinken, verglichen mit einem Höchststand von fast 10 Millionen US-Dollar pro Monat Ende 2024.

Audits und formale Überprüfung

Die Kosten für Audits im Jahr 2026 lassen sich vorhersagen: 10.000 bis 50.000 US-Dollar für kleinere ERC-20- oder ERC-721-Prüfungen, 80.000 bis 250.000 US-Dollar für typische DeFi-Protokolle und 300.000 bis über 500.000 US-Dollar für neuartige Rollups, ZK-Circuits und L1-Komponenten. Zu den führenden Anbietern im Jahr 2026 zählen: Trail of Bits, OpenZeppelin, ConsenSys Diligence, CertiK, Halborn, Spearbit und Cantina, Zellic, Sigma Prime, Veridise (ZK-Spezialist), Certora (formale Verifikation) und Runtime Verification. Die formale Verifikation hat den Sprung von der Forschung in die Produktion geschafft. Certora Prover sowie Veridises Picus und Vanguard zielen auf Solidity, Vyper, Move und ZK-Circuit-DSLs ab. Die veröffentlichten Daten von Veridise sind aussagekräftiger als die Schlagzeile vermuten lässt. 55 % der ZK-Audits decken kritische Probleme auf. Bei regulären DeFi-Audits liegt dieser Wert bei 27,5 %. Bei unzureichend dimensionierten Schaltkreisen besteht eine Wahrscheinlichkeit von etwa 90 %, dass kritische oder hohe Messwerte auftreten.

Regulierung: MiCA, OCC und CISA

Die EU-MiCA-Verordnung (Titel V) gilt ab dem 30. Dezember 2024. Eine nationale Übergangsregelung gilt maximal bis zum 1. Juli 2026. Krypto-Dienstleister (CASPs) unterliegen strengen Verpflichtungen: Trennung der Verwahrung, IT-Sicherheit, Governance und die Meldung von Vorfällen innerhalb kurzer Fristen. Die Kapitaluntergrenzen sind festgelegt: 50.000 € für Beratung, 125.000 € für Verwahrung und Handel sowie 150.000 € für Handelsplattformen.

Die Lage in den USA ist komplexer. Die OCC-Interpretationsbriefe 1170, 1174 und 1183 erlauben es nationalen Banken, Kryptowährungen zu verwahren, Stablecoin-Zahlungssysteme zu betreiben und Distributed-Ledger-Netzwerke unter Sicherheits- und Stabilitätskontrollen zu nutzen. CISA, FBI und Finanzministerium bezeichneten Lazarus, APT38, BlueNoroff und Stardust Chollima in einer gemeinsamen Warnung AA22-108A als „TraderTraitor“. Die FBI-Warnung vom Februar 2025 brachte den Bybit-Diebstahl mit demselben Cluster in Verbindung. ISO/TC 307 deckt den internationalen Standardisierungsprozess für Governance und Sicherheit ab.

Bewährte Sicherheitsverfahren und defensive Frameworks

Das defensive Strategiekonzept für 2026 orientiert sich an etablierten Cybersicherheitsmethoden und kombiniert sichere Entwicklungsprozesse mit Laufzeiterkennung. Die Sicherheitsframeworks und -kontrollen, die sich in großem Umfang bewähren, weisen drei Gemeinsamkeiten auf: kontinuierliche Überwachung, automatisierte Invarianten und geübte Reaktion auf Sicherheitsvorfälle. Umfassender Schutz bedeutet in diesem Kontext, sowohl Schwachstellen in Smart Contracts als auch die breiteren Blockchain-Sicherheitsrisiken im Zusammenhang mit Betreibern, Datensicherheit und den wenigen Knotenpunkten, die als Engpässe fungieren, zu adressieren. Slither, Mythril, Aderyn und Echidna laufen in CI-Pipelines; Certora-Regeln drücken Invarianten für formale Verifikationsprozesse aus; Foundry Property Fuzzing schließt die Lücke zwischen Unit-Tests und Audits. Bug-Bounties zahlen echtes Geld: Immunefi hat über 115 Millionen US-Dollar für mehr als 3.000 Meldungen ausgezahlt, wobei die höchste Einzelauszahlung 10 Millionen US-Dollar (Wormhole) betrug und 77,5 % der Auszahlungen auf Smart-Contract-Schwachstellen zurückzuführen sind.

Die Laufzeiterkennung ist die neuere Ebene. Forta Firewall hat bis Juli 2025 mithilfe seines neuronalen Netzwerks FORTRESS zur Subblock-Bewertung 271,8 Millionen Transaktionen geprüft. Hypernative ist der führende kommerzielle Konkurrent. Beide liefern Echtzeit-Risikobewertungen, die einen Smart Contract anhalten können, bevor eine schädliche Transaktion bestätigt wird. Die Reaktion auf Sicherheitsvorfälle umfasst nun vorab koordinierte Krisenstäbe, On-Chain-Tracing über Chainalysis Reactor oder TRM Labs, die Kontaktaufnahme mit Börsen zur Sperrung von Sicherheitslücken und Übungen zur Abwehr von Sicherheitsvorfällen durch ethische Sicherheitsexperten. Letztere ermöglichten die Wiedererlangung von rund 162 Millionen US-Dollar der Cetus-Verluste – ein Hinweis darauf, dass bewährte Sicherheitspraktiken nicht nur präventive Maßnahmen, sondern auch Schritte nach dem Auftreten eines Sicherheitsalarms beinhalten.

Spitzenforschung und offene Probleme

Drei Forschungsfronten prägen die Blockchain-Sicherheit nach 2026 und eröffnen jeweils neue Sicherheitsrisiken. Zero-Knowledge-Beweissysteme stellen die größte Schwachstelle dar. Laut IACR ePrint 2024/514 lassen sich etwa 96 % der dokumentierten Fehler in SNARK-basierten ZK-Systemen auf unzureichend eingeschränkte Schaltkreise zurückführen. Tools wie Picus, Coda und Circomspect sind mittlerweile unverzichtbar für jedes Protokoll, das ZK produktiv einsetzt. Die MEV-Resistenz hat den Sprung von der Theorie in die Praxis geschafft. Verschlüsselte Mempools (Shutter), schwellenwertbasierte Verschlüsselung der Reihenfolge und absichtsbasierte Architekturen (UniswapX, CoW Swap, Across, Flashbots' SUAVE) ersetzen die Entscheidungsfreiheit der Block-Builder durch kryptografische Beschränkungen. Jede dieser Architekturen vergrößert die Angriffsfläche im Hinblick auf Absprachen zwischen Solvern und Beweissystemen. Die Kontoabstraktion gemäß ERC-4337 erweitert die Validierungs- und Ausführungsfläche – Zahlmeister, Bündeler, Wächter der sozialen Wiederherstellung – im Gegenzug wird das Seed-Phrase-Risiko für die meisten Benutzer beseitigt.

Wie man heute über Blockchain-Sicherheit nachdenken sollte

Es gibt zwei Lager: Protokoll-Experten und Betreiber. Diese Trennung ist wichtig, weil sich die Bedrohungen entsprechend verteilen. Wer eine Blockchain entwickelt oder deren Dezentralisierung unterstützt, ist mit Konsensfindung, Client-Diversität, Sicherheitsaudits und kryptografischer Flexibilität beschäftigt. Wer hingegen auf einer fremden Blockchain arbeitet, muss Schlüsselverwaltung, Integrität des Signaturprozesses, geprüfte Verträge und Laufzeiterkennung gewährleisten. Die Verluste von 2024 und 2025 gingen fast ausschließlich auf Betreiberseite zurück – rund 3,4 Milliarden US-Dollar. Wählen Sie Sicherheitsmaßnahmen, die zu Ihrer Rolle passen, nicht zu den aktuellen Schlagzeilen.