Keamanan Blockchain di 2026 : Ancaman, Kerentanan, dan Pertahanan

$3,4 miliar dicuri pada tahun 2025. Sebagian besar bukan karena kriptografi yang rusak. Jaringan blockchain dan teknologi buku besarnya jarang gagal di tingkat protokol. Sistem yang dibangun di sekitarnya — dompet, antarmuka pengguna penandatanganan, mesin pengembang, rantai pasokan — terus-menerus gagal. Chainalysis melacak sekitar $2 miliar kerugian tahun lalu ke aktor yang terkait dengan Korea Utara, dan perampokan Bybit pada Februari 2025 saja menyumbang $1,5 miliar. Satu insiden. Dua pertiga tahun. Polanya konsisten: kriptografi dan konsensus tetap berlaku; manajemen kunci, alur penandatanganan, logika kontrak pintar, dan operator manusia tidak.

Panduan ini membahas lanskap tahun 2026. Bagaimana keamanan blockchain sebenarnya bekerja. Apa yang rusak dalam insiden besar tahun 2022 hingga 2025. Apa yang sekarang dilakukan tim pertahanan di berbagai bidang seperti kontrak pintar, penyimpanan kunci, ancaman lapisan jaringan, audit, regulasi, dan penelitian terkini. Ancaman dan kerentanan yang menargetkan sistem blockchain saat ini merupakan dasar praktis untuk setiap percakapan tentang keamanan dalam blockchain.

Apa itu keamanan blockchain di tahun 2026?

Keamanan blockchain mengacu pada studi praktis tentang menjaga agar buku besar terdistribusi tidak dapat diubah, mekanisme konsensusnya tetap jujur, dan aset yang diwakilinya tetap berada di bawah kendali pemiliknya. Istilah ini mencakup segala hal mulai dari kriptografi dan keamanan informasi hingga praktik terbaik operasional di seluruh ekosistem blockchain. Laporan Internal NIST 8202 telah menjadi kerangka kerja dasar pemerintah AS sejak 2018, yang mengorganisir bidang ini di sekitar tiga pilar: primitif kriptografi seperti fungsi hash dan kunci asimetris, protokol konsensus, dan model perizinan rantai. Kerangka kerja tersebut masih berlaku. Keamanan konsensus bermuara pada biaya ekonomi dan komputasi untuk menulis ulang sejarah. Dalam Proof of Work, penyerang yang mengendalikan lebih dari 50% daya hash dapat mengatur ulang rantai atau melakukan pengeluaran ganda. Dalam Proof of Stake, ancaman analognya adalah serangan sepertiga atau dua pertiga saham pada finalitas Casper FFG. Bitcoin menggunakan finalitas probabilistik (enam konfirmasi sebagai heuristik). Ethereum mencapai finalitas ekonomi sekitar 12,8 menit setelah sebuah blok.

Jenis-jenis blockchain dan bagaimana masing-masing memengaruhi keamanan

Berbagai jenis blockchain menjalankan model keamanan yang berbeda. Asumsi kepercayaan yang tertanam di dalamnya merupakan model keamanan itu sendiri. Jaringan blockchain publik seperti Bitcoin, Ethereum, Solana, dan Sui memperlakukan setiap node dalam jaringan terdistribusi sebagai validator potensial. Imbalan mata uang kripto menjaga kejujuran setiap penambang dan pemegang saham. Jumlah node tidak terbatas. Keamanan blockchain dibayar dengan daya penambangan atau modal yang dipertaruhkan. NISTIR 8202 menjelaskannya secara langsung. Konsensus tanpa izin mendorong perilaku yang tidak berbahaya dengan memberi penghargaan kepada penerbit blok yang sesuai dengan protokol dengan mata uang kripto asli. Ketahanan terhadap sensor dan akses global — dibayar dengan permukaan serangan. Kumpulan node terbuka berarti permukaan Sybil terbuka, dan keamanan ekonomi melacak harga token yang mendasarinya.

Blockchain berizin atau rantai konsorsium (Hyperledger Fabric, R3 Corda, ConsenSys Quorum) menggantikan insentif ekonomi dengan identitas yang terverifikasi. Himpunan validator berukuran kecil, protokol bergaya BFT memberikan finalitas langsung, dan kontrol akses membatasi siapa yang dapat membaca, menulis, atau memvalidasi transaksi. Sebaliknya, konsorsium kecil peserta blockchain lebih cepat dan lebih murah tetapi memperkenalkan titik kegagalan tunggal jika konsorsium tersebut berkolusi atau dikompromikan. Blockchain hibrida menggabungkan elemen keduanya, dengan penyelesaian publik dan perizinan privat.

Sebagian besar teknologi buku besar terdistribusi dan teknologi blockchain untuk perusahaan pada tahun 2026 berada di suatu titik dalam spektrum ini. Blockchain privat umum digunakan dalam layanan keuangan untuk penyelesaian antar cabang, sementara blockchain publik menangani arus ritel dan DeFi. Pertanyaan yang tepat bukanlah jenis blockchain mana yang lebih aman secara abstrak; melainkan model ancaman mana yang ingin diatasi oleh arsitektur tersebut. Bank yang menjalankan blockchain privat di industri jasa keuangan tidak membutuhkan ketahanan terhadap serangan 51%; bank tersebut membutuhkan kontrol akses berbasis peran, pencatatan audit, dan pemulihan bencana untuk memastikan ketersediaan data. Protokol DeFi publik membutuhkan prioritas yang berlawanan, dan keamanan penyelesaian blockchain lebih penting daripada SLA waktu aktif.

Serangan dan insiden besar terkait blockchain tahun 2022-2026

Tabel insiden tersebut menceritakan kisah bagaimana serangan terhadap blockchain telah berevolusi. Serangan pada bridge dan kompromi kunci validator mendominasi tahun 2022. Serangan pada bursa terpusat dan serangan pada alur penandatanganan mendominasi tahun 2025.

| Insiden | Tanggal | Kehilangan | Vektor serangan |

|---|---|---|---|

| Jembatan Ronin | Maret 2022 | $625 juta | Kompromi kunci validator (5 dari 9) |

| Lubang cacing | Februari 2022 | $325 juta | Cacat verifikasi tanda tangan |

| Jembatan Nomad | Agustus 2022 | $190 juta | Inisialisasi Replika yang Bermasalah |

| DMM Bitcoin | Mei 2024 | $305 juta | Kompromi kunci pribadi (TraderTraitor / Lazarus) |

| WazirX | Juli 2024 | $235 juta | Manipulasi dompet multisig |

| Bybit | Februari 2025 | $1,5 miliar | Injeksi UI Safe{Wallet} selama penandatanganan dompet dingin |

| Cetus DEX (Sui) | Mei 2025 | $223 juta | Luapan `checked_shlw` dalam matematika titik tetap u256 |

Eksploitasi Cetus menggambarkan bagaimana kesalahan matematika primitif terus berlanjut dalam produksi. Analisis pasca-kejadian SlowMist menjelaskan bagaimana penyerang memilih parameter secara tepat untuk menyalahgunakan kelemahan dalam operasi pergeseran `checked_shlw`, menguras likuiditas senilai sekitar $223 juta dengan biaya satu token. Laporan pertengahan tahun Chainalysis 2025 memperkirakan kerugian mencapai $2,17 miliar pada kuartal kedua, dengan kompromi layanan terpusat bertanggung jawab atas 88% dari total kerugian kuartal pertama. Dua pertiga dari kerugian dolar tahun 2025 terkonsentrasi pada satu insiden; aktor Korea Utara telah bergerak ke hulu dari kontrak ke operator; kegagalan paling mahal dalam dua tahun terakhir bukanlah kerentanan zero-day di Solidity — tetapi kompromi manusia dan UI di sekitar penandatangan yang sah.

Peretasan Bybit: sebuah studi kasus keamanan blockchain tahun 2025.

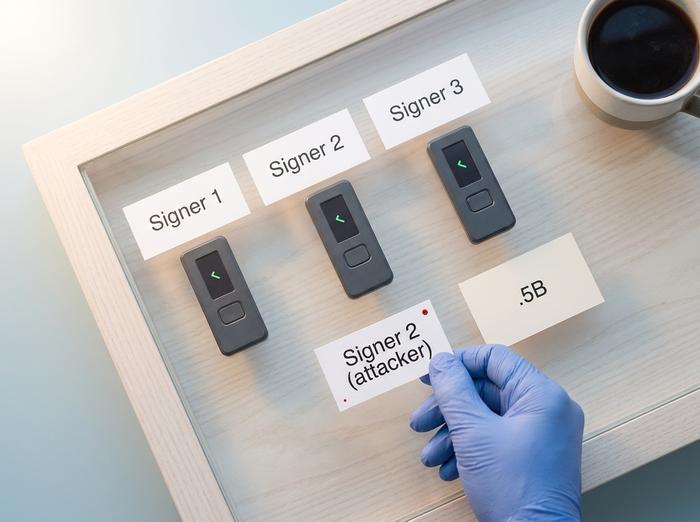

Perampokan Bybit pada Februari 2025 adalah studi kasus klasik tentang kegagalan keamanan blockchain di tahun 2026. Analisis pasca-kejadian dari NCC Group merinci bagaimana penyerang membobol mesin pengembang di dalam Safe{Wallet}, menggunakan akses tersebut untuk menyuntikkan JavaScript berbahaya ke dalam UI penandatanganan multisig, dan mengalihkan persetujuan sementara penandatangan internal melihat tujuan yang sah di layar. Dompet dingin Bybit adalah Safe 3-of-N, sebuah pengaturan yang sebagian besar tim keamanan institusional akan setujui secara tertulis. Para penandatangan menandatangani apa yang mereka anggap sebagai transfer rutin — namun rantai tersebut malah mengeksekusi transaksi penyerang.

Pelajaran yang didapat lebih dalam daripada sekadar "tingkatkan operasional Anda." Pertama, dompet perangkat keras tidak melindungi dari penandatanganan buta jika pengguna mengotorisasi muatan berbahaya. Kedua, multisig diperlukan tetapi tidak cukup ketika UI itu sendiri menjadi batas kepercayaan. Ketiga, seluruh rantai kepercayaan sekarang meluas melalui perangkat lunak tampilan penanda tangan, frontend yang mendasarinya, mesin pengembang yang membangun frontend tersebut, dan rantai pasokan paket. Mitigasi yang direkomendasikan oleh NCC Group meliputi simulasi transaksi pra-penandatanganan, verifikasi data mentah pada perangkat terpisah, penundaan wajib pada penarikan besar, dan perangkat keras penanda tangan yang mendekode data panggilan untuk ditinjau oleh manusia. Retrospektif Trail of Bits Juni 2025 memperkuat poin ini: di seluruh kerugian besar tahun itu, penyebab utama yang paling umum bukanlah bug kontrak pintar tetapi kompromi kunci pribadi dan kegagalan operasional di sekitarnya.

Risiko kontrak pintar: 10 Risiko Teratas OWASP

OWASP Smart Contract Top 10 (rilis 2025) memberi peringkat setiap kerentanan berdasarkan kerugian yang dapat diatribusikan pada tahun sebelumnya. Kegagalan Kontrol Akses mendominasi dengan kerugian $953 juta; Kesalahan Logika berada di urutan kedua dengan kerugian $63,8 juta; Serangan Reentrancy dan Flash-Loan melengkapi empat besar.

| Pangkat | Kategori | Kerugian tahun 2024 |

|---|---|---|

| 1 | Kontrol Akses | $953,2 juta |

| 2 | Kesalahan Logika | $63,8 juta |

| 3 | Masuk kembali | $35,7 juta |

| 4 | Serangan Pinjaman Kilat | $33,8 juta |

| 5 | Kurangnya Validasi Input | $14,6 juta |

| 6 | Manipulasi Ramalan Harga | $8,8 juta |

| 7 | Panggilan Eksternal yang Tidak Diperiksa | $0,55 juta |

Trail of Bits' Slither untuk analisis statis, Echidna untuk pengujian fuzzing properti, dan Manticore untuk eksekusi simbolik tetap menjadi dasar praktis; SWC Registry mengkatalogkan kelas kelemahan yang mendasarinya. Pembaruan OWASP 2025 memisahkan Manipulasi Oracle Harga dan Serangan Pinjaman Kilat ke dalam kategori yang berbeda dari Kesalahan Logika dan memindahkan Ketergantungan Stempel Waktu dan Masalah Batas Gas ke dalam kategori Kesalahan Logika.

Kriptografi dan cakrawala kuantum

Rantai publik bergantung pada sejumlah kecil primitif kriptografi. SHA-256 untuk Bitcoin. Keccak-256 untuk Ethereum. BLAKE2 dan BLAKE3 untuk rantai yang lebih baru. Tanda tangan: ECDSA melalui secp256k1 (Bitcoin, Ethereum), Ed25519 (Solana, Sui, Cosmos), dan BLS12-381 untuk agregasi konsensus Ethereum. Lanskap ancaman bergeser pada Agustus 2024. NIST menyelesaikan tiga standar pasca-kuantum: FIPS 203 ML-KEM, FIPS 204 ML-DSA, FIPS 205 SLH-DSA. FIPS 206 (FN-DSA) masih dalam tahap draf.

Postingan Vitalik Buterin di Ethereum Research tahun 2024 menjabarkan strategi pertahanan yang berbeda. Lakukan hard-fork ke blok terakhir sebelum peristiwa pencurian kuantum yang terlihat. Bekukan akun berbasis ECDSA yang dimiliki secara eksternal. Biarkan pemegang membuktikan kepemilikan melalui STARK atas seed BIP-32 mereka. Ia memperkirakan peluang komputer kuantum yang relevan secara kriptografis tiba sebelum tahun 2030 sekitar 20%. Peta jalan Februari 2026-nya menargetkan tanda tangan validator berbasis hash dan fleksibilitas dompet EIP-8141. Agregasi tanda tangan tahan kuantum membutuhkan perangkat yang siap produksi jauh sebelum ancaman tersebut terwujud. Bukan setelahnya.

Arsitektur manajemen kunci dan keamanan kriptografi

Sebagian besar kerugian tahun 2024-2025 berasal dari penyimpanan aset kripto. Arsitektur keamanan kripto hampir tidak berubah pada tahun 2026. Dompet panas (hot wallet) cepat, tetapi juga banyak diserang. Dompet dingin (cold wallet) kuat di atas kertas. Perampokan Bybit membuktikan bahwa antarmuka pengguna (UI) penandatanganan itu sendiri kini menjadi permukaan serangan. Multi-sig (Gnosis Safe) mendominasi penyimpanan EVM. Layanan tanda tangan ambang batas MPC dari Fireblocks, Coinbase Custody, dan Copper menghilangkan risiko kunci tunggal. Namun, layanan ini tidak menghilangkan kolusi operator atau manipulasi alur penandatanganan. Modul keamanan perangkat keras pada level FIPS 140-2 dan 140-3 tetap menjadi standar institusional untuk rotasi dompet panas. Abstraksi Akun di bawah ERC-4337 menghadirkan kunci sesi, pemulihan sosial, dan pendaftaran tanpa seed. Hal ini juga memperluas permukaan validasi dan eksekusi.

Upaya mitigasi baru sebagian berhasil. Simulasi transaksi pra-penandatanganan. Verifikasi data mentah pada perangkat terpisah. Penundaan wajib pada penarikan dana dalam jumlah besar. Perangkat keras penanda tangan yang mendekode data panggilan. Prinsipnya tidak berubah di seluruh rantai: kunci privat tidak pernah meninggalkan batas yang terkontrol, dan setiap peristiwa penandatanganan ditinjau terhadap sumber kebenaran independen sebelum menyentuh rantai tersebut.

Ancaman lapisan jaringan: Serangan Sybil dan MEV

Serangan Sybil adalah pembuatan identitas palsu dengan biaya murah untuk membiaskan sistem peer-to-peer; jaringan tanpa izin dirancang untuk melawannya tetapi tidak pernah sepenuhnya kebal. Serangan Eclipse dibangun di atas Sybil: makalah USENIX tahun 2015 karya Heilman, Kendler, Zohar, dan Goldberg menunjukkan bahwa node Bitcoin dapat diisolasi dengan memonopoli slot peer, dan penelitian tahun 2025 menunjukkan eclipse end-to-end pada node lapisan eksekusi Ethereum dengan meracuni tabel penemuan. Pembajakan BGP (gaya Erebus) beroperasi pada tingkat sistem otonom dan mengalihkan lalu lintas sebelum mencapai aplikasi. Lapisan yang paling aktif secara ekonomi sekarang adalah MEV: analisis risiko ESMA Juli 2025 dan data Flashbots menunjukkan sekitar 90% blok Ethereum dibangun melalui MEV-Boost, dengan ekstraksi sandwich turun menjadi sekitar $2,5 juta per bulan pada Oktober 2025 dari puncaknya mendekati $10 juta per bulan pada akhir tahun 2024.

Audit dan verifikasi formal

Kisaran biaya audit pada tahun 2026 dapat diprediksi. $10.000-$50.000 untuk tinjauan ERC-20 atau ERC-721 kecil. $80.000-$250.000 untuk protokol DeFi tipikal. $300.000-$500.000+ untuk rollup baru, sirkuit ZK, dan komponen L1. Daftar perusahaan teratas pada tahun 2026: Trail of Bits, OpenZeppelin, ConsenSys Diligence, CertiK, Halborn, Spearbit dan Cantina, Zellic, Sigma Prime, Veridise (spesialis ZK), Certora (verifikasi formal), dan Runtime Verification. Verifikasi formal telah beralih dari penelitian ke produksi. Certora Prover dan Picus serta Vanguard milik Veridise menargetkan Solidity, Vyper, Move, dan DSL sirkuit ZK. Data yang dipublikasikan Veridise lebih akurat daripada judul berita. 55% dari audit ZK-nya mengungkap masalah kritis. Audit DeFi reguler berada di angka 27,5%. Sirkuit yang tidak terkendala memiliki peluang sekitar 90% untuk menghasilkan temuan kritis atau tinggi.

Regulasi: MiCA, OCC, dan CISA

EU MiCA Judul V berlaku mulai 30 Desember 2024. Pemberlakuan ketentuan lama di tingkat nasional berlaku maksimal hingga 1 Juli 2026. CASP (penyedia layanan aset kripto) memikul kewajiban yang ketat: segregasi penyimpanan, keamanan TI, tata kelola, pelaporan insiden dalam waktu yang singkat. Batas minimum modal ditetapkan secara konkret. €50.000 untuk konsultasi. €125.000 untuk penyimpanan dan pertukaran. €150.000 untuk platform perdagangan.

Situasi di AS lebih rumit. Surat Interpretatif OCC 1170, 1174, dan 1183 mengizinkan bank nasional untuk menyimpan kripto, menjalankan jalur pembayaran stablecoin, dan menggunakan jaringan buku besar terdistribusi di bawah kendali keamanan dan keandalan. CISA, FBI, dan Departemen Keuangan menyebut Lazarus, APT38, BlueNoroff, dan Stardust Chollima sebagai TraderTraitor dalam nasihat bersama AA22-108A. PSA FBI Februari 2025 mengaitkan pencurian Bybit dengan kelompok yang sama. ISO/TC 307 mencakup jalur standardisasi internasional untuk tata kelola dan keamanan.

Praktik terbaik keamanan dan kerangka kerja pertahanan

Panduan pertahanan tahun 2026 mengambil inspirasi dari keamanan siber arus utama dan menggabungkan pekerjaan siklus pengembangan yang aman dengan deteksi saat runtime. Kerangka kerja keamanan dan kontrol keamanan yang bekerja dalam skala besar memiliki tiga ciri: pemantauan berkelanjutan, invarians otomatis, dan respons insiden yang telah dilatih. Cakupan nyata dalam konteks ini berarti mengatasi kerentanan kontrak pintar dan risiko keamanan blockchain yang lebih luas seputar operator, keamanan data, dan sejumlah kecil node yang bertindak sebagai titik hambatan. Slither, Mythril, Aderyn, dan Echidna berjalan dalam pipeline CI; aturan Certora mengekspresikan invarians untuk gerbang verifikasi formal; pengujian fuzzing properti Foundry menangani kesenjangan antara pengujian unit dan audit. Program hadiah bug memberikan uang nyata: Immunefi telah membayar lebih dari $115 juta untuk lebih dari 3.000 laporan, dengan pembayaran tunggal terbesar sebesar $10 juta (Wormhole) dan 77,5% dari pembayaran tersebut merupakan temuan kontrak pintar.

Deteksi runtime adalah lapisan yang lebih baru. Forta Firewall telah menyaring 271,8 juta transaksi hingga Juli 2025 menggunakan jaringan saraf FORTRESS untuk penilaian sub-blok, dengan Hypernative sebagai pesaing komersial terkemuka; keduanya menghasilkan skor risiko real-time yang dapat menghentikan kontrak sebelum transaksi berbahaya dikonfirmasi. Respons insiden sekarang mencakup ruang perang yang telah dikoordinasikan sebelumnya, pelacakan on-chain melalui Chainalysis Reactor atau TRM Labs, kontak pembekuan bursa, dan latihan penanggulangan eksploitasi white-hat. Yang terakhir dari itu berhasil memulihkan sekitar $162 juta dari kerugian Cetus, sebuah pengingat bahwa praktik terbaik keamanan mencakup langkah-langkah yang Anda ambil setelah peringatan muncul, bukan hanya langkah-langkah yang mencoba mencegahnya.

Penelitian mutakhir dan permasalahan terbuka.

Tiga bidang penelitian membentuk kembali keamanan blockchain setelah tahun 2026, dan masing-masing membuka risiko keamanan baru. Sistem bukti tanpa pengetahuan (zero-knowledge proof) adalah mata rantai yang paling rapuh. Sekitar 96% bug yang terdokumentasi dalam sistem ZK berbasis SNARK berasal dari sirkuit yang kurang terkendali, menurut IACR ePrint 2024/514. Perangkat seperti Picus, Coda, dan Circomspect kini menjadi beban bagi protokol apa pun yang menggunakan ZK dalam produksi. Ketahanan terhadap MEV (Managed Execution Verification) telah beralih dari teori ke implementasi. Mempool terenkripsi (Shutter), pengurutan terenkripsi ambang batas, dan arsitektur berbasis tujuan (UniswapX, CoW Swap, Across, SUAVE dari Flashbots) menggantikan kebijaksanaan pembuat blok dengan batasan kriptografi. Masing-masing menambah permukaan serangan di sekitar kolusi pemecah masalah dan sistem bukti. Abstraksi Akun di bawah ERC-4337 memperluas permukaan validasi dan eksekusi — bendahara, pengumpul, penjaga pemulihan sosial — sebagai imbalan untuk menghilangkan risiko frasa kunci (seed-phrase) bagi sebagian besar pengguna.

Bagaimana cara berpikir tentang keamanan blockchain saat ini?

Ada dua kubu. Kubu yang berfokus pada protokol, dan kubu yang berfokus pada operator. Perpecahan ini penting karena ancaman juga terpecah dengan cara yang sama. Membangun sebuah blockchain, atau membantu mendesentralisasikannya, maka pekerjaannya adalah desain konsensus, keragaman klien, audit keamanan, dan ketangkasan kriptografi. Berjalan di blockchain orang lain, maka pekerjaannya adalah penyimpanan kunci, integritas alur penandatanganan, kontrak yang diaudit, dan deteksi saat runtime. Kerugian tahun 2024 dan 2025 hampir semuanya berasal dari pihak operator. Sekitar $3,4 miliar. Pilihlah langkah-langkah keamanan yang sesuai dengan peran Anda, bukan berita utama hari itu.