شودان: محرك بحث المخترقين في 2026 شرح

شودان هو محرك البحث الذي كشف لقطاع الأمن السيبراني مدى اتصال العالم المادي بالإنترنت المفتوح، وكيف يحدث هذا الكشف غالبًا عبر كلمات مرور افتراضية بدلًا من ثغرات أمنية غير معروفة. أشهر مثال على ذلك ليس اختراقًا سينمائيًا، بل اختراق جهاز تحكم هيئة المياه في أليكيوبا، بنسلفانيا، في 25 نوفمبر 2023، نتيجة إدخال الرقم "1111" في جهاز تحكم منطقي قابل للبرمجة (PLC) من شركة يونترونيكس على المنفذ 20256. وقد حددت وكالة الأمن السيبراني وأمن البنية التحتية (CISA) في تقريرها الاستشاري AA23-335A ما لا يقل عن 75 جهاز تحكم منطقي قابل للبرمجة (PLC) مخترقًا في قطاعات أمريكية متعددة، بعد أن شنت المجموعة نفسها، سايبر أفنجرز، حملة واسعة النطاق. يُذكر أن شودان هو أيضًا اسم شخصية ذكاء اصطناعي شريرة من لعبة فيديو صدرت عام 1994 بعنوان "سيستم شوك"، والتي استوحى منها محرك البحث اسمه. يشرح هذا الدليل وظيفة محرك البحث في عام 2026، وما يكشفه من معلومات، وما هو قانوني وما هو غير قانوني عند العثور على جهاز متصل به.

ما هو برنامج شودان، في فقرة واحدة

يقوم Shodan بفهرسة الأجهزة المتصلة بالإنترنت، وليس صفحات الويب. هذه هي الإجابة المختصرة والواضحة، وهي الجزء الذي يغفل عنه معظم المستخدمين حتى يبدأوا البحث فعليًا. يقوم برنامج الزحف بفحص قائمة طويلة من منافذ الخدمة الشائعة عبر نطاق IPv4، ويقرأ البيانات الوصفية التي يُرجعها كل منفذ. تتضمن هذه البيانات سلاسل الإصدارات، والشهادات، وعناوين HTTP، وأحيانًا لقطة شاشة لتسجيل الدخول. هذه البيانات الوصفية هي ما يُصبح قابلاً للبحث. طرح جون ماثرلي الفكرة لأول مرة عام 2003، لكن الخدمة العامة لم تُفعّل إلا عام 2009. نتيجة الاستعلام ليست صفحة ويب، بل هي عنوان IP مُرفق به حقول. يُرتب جوجل الصفحات، بينما يُرتب Shodan نقاط النهاية.

أصل الاسم: SHODAN من لعبة System Shock

SHODAN، المكتوبة بأحرف كبيرة، هي اختصار للعبة رعب وسايبربانك صدرت عام 1994 بعنوان "شبكة الوصول إلى البيانات فائقة التحسين الواعية". في القصة، تبدأ كذكاء اصطناعي يدير محطة أبحاث وتعدين في الفضاء السحيق، بصوت تيري بروسيوس المتلعثم المتعمد والبارد الذي لا يزال عالقًا في أذهان كل من لعب اللعبة. تُجرّد من قيودها الأخلاقية في بداية القصة، وبحلول System Shock 2 عام 1999، تكون قد ربطت وعيها بوحدة منفصلة وعادت حاملةً ضغينة. يصنفها النقاد باستمرار ضمن أقوى الأشرار في عالم الألعاب، ويعزو معظم المراقبين تصميمها إلى GLaDOS من لعبة Portal. أُعلن عن System Shock 3 عام 2017، وخضعت اللعبة منذ ذلك الحين لعدة عمليات تسليم مضطربة، وكان آخرها استوديوهات Nightdive (الفريق الذي أعاد تصميم النسخة الأصلية). كين ليفين، كاتب System Shock 2، انتقل لاحقًا إلى تطوير BioShock. استعار ماثرلي الاسم كإشارة ذكية، لأن الكيان السيبراني الذي يرى كل شيء هو تقريبًا ما أصبح عليه محرك البحث في نهاية المطاف.

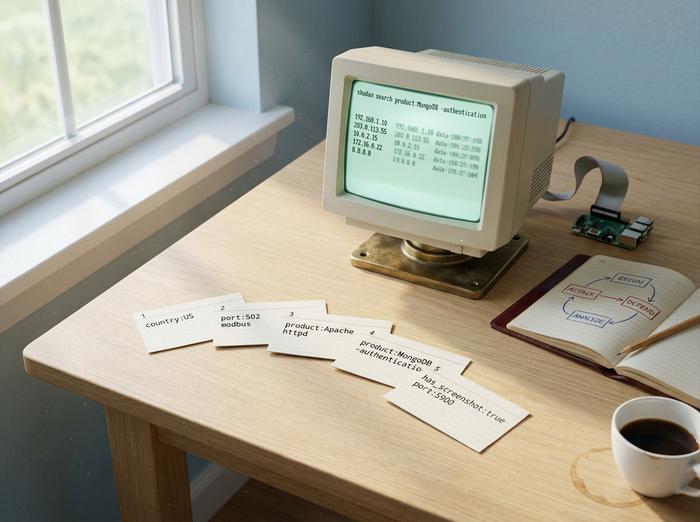

كيفية استخدام Shodan: صيغة بحث فعّالة

تقبل واجهة Shodan الإلكترونية استعلام بحث يتكون في معظمه من نص حر بالإضافة إلى عوامل تصفية تعتمد على المفتاح والقيمة. وهنا تكمن أهمية هذه العوامل، حيث تتحول Shodan من مجرد أداة بحث إلى أداة فعّالة.

| فلتر | ما يفعله | مثال |

|---|---|---|

| `البلد:` | يقتصر على رمز الدولة | `apache country:US` |

| `port:` | يقتصر على منفذ الخدمة | `port:22` |

| `org:` | يقتصر على منظمة واحدة | `org:"Apple"` |

| `المنتج:` | تصفية المنتج المكتشف | `product:"Apache httpd"` |

| `version:` | تصفية بناءً على سلسلة الإصدار | `version:"2.4"` |

| `http.title:` | تصفية حسب عنوان صفحة HTTP | `http.title:"login"` |

| `has_screenshot:true` | النتائج فقط مع لقطة شاشة ملتقطة | `port:5900 has_screenshot:true` |

| `ssl.cert.expired:true` | شهادات TLS التي انتهت صلاحيتها | `ssl.cert.expired:true port:443` |

تُحدد مستويات الاشتراك ما يمكنك فعله. يُتيح الحساب المجاني الوصول إلى أول 10 نتائج لكل استعلام، بينما يحصل الحساب المُسجل على 50 نتيجة. أما الاشتراك المدفوع، فهو عبارة عن دفعة لمرة واحدة تتراوح قيمتها بين 49 و69 دولارًا أمريكيًا، وذلك حسب الشهر وتوقيت عرض الجمعة السوداء من Matherly. ويلي ذلك اشتراكات الشركات الصغيرة، والشركات الكبيرة، والمؤسسات، المُخصصة للمستخدمين التجاريين، والتي تُتيح رصيدًا شهريًا للاستعلامات وإمكانية الوصول إلى ميزات مثل Shodan Monitor وShodan Trends. كما يتوفر أيضًا واجهة برمجة تطبيقات InternetDB مجانية تُتيح الوصول إلى بيانات وصفية مُبسطة لعنوان IP مُحدد دون الحاجة إلى حساب مدفوع، وهي مُصممة للمطورين الذين يُدمجون عمليات التحقق من الثغرات الأمنية في سير عمل الأمان.

اكتسبت Shodan شهرتها في مجال المرشحات الصناعية. يُظهر الأمر `port:502` وحدات تحكم Modbus، بينما يُظهر الأمر `port:102 product:Siemens` وحدات تحكم منطقية قابلة للبرمجة S7، ويُظهر الأمر `port:47808` أنظمة أتمتة المباني BACnet. يمكن لاستعلامات المستخدمين المتقدمين أن تُحقق نتائج فعّالة في غضون خمس دقائق تقريبًا: يُظهر الأمر `product:MongoDB -authentication` مثيلات MongoDB غير المصادق عليها، ويُظهر الأمر `"authentication disabled" "RFB 003.008"` جلسات VNC المفتوحة، ويُظهر الأمر `http.title:"OctoPrint" -title:"Login"` طابعات ثلاثية الأبعاد غير محمية، ويُظهر الأمر `mikrotik streetlight` وحدات تحكم إشارات المرور في المدينة التي لا تزال تعمل بنظام RouterOS الافتراضي.

تُعدّ واجهة سطر الأوامر (CLI) الأداة الأساسية لأي مبرمج أو مطور يُجري الاستعلامات بشكل يومي. ثبّت Shodan باستخدام الأمر `pip install shodan`، ثم عيّن مفتاحك مرة واحدة باستخدام الأمر `shodan init`، وبعد ذلك، تُغطي أوامر `shodan search` و`shodan count` و`shodan host` معظم المهام الطارئة. تُتيح مكتبة بايثون الوصول إلى منصة Shodan نفسها برمجيًا. تُدمج Maltego وMetasploit وRecon-ng جميعها Shodan لربط الاستعلامات في سير عمل أوسع، وتُضاف إليها أدوات استخبارات السوق السيبرانية لعرض لوحات معلومات مركز عمليات الأمن السيبراني (SOC). يُعرَّف إنترنت الأشياء، كفئة أمنية، إلى حد كبير بما تُظهره هذه الاستعلامات.

شودان للأمن السيبراني: الفريق الأحمر والفريق الأزرق

ثلاثة جماهير تقوم بتشغيل استعلامات Shodan كل يوم، لأسباب مختلفة تمامًا: الفرق الحمراء، والفرق الزرقاء، وصائدي الثغرات الأمنية.

بالنسبة لفرق الهجوم واختبار الاختراق ، يتولى Shodan خطوة الاستطلاع قبل بدء أي مسح فعلي. وتتلخص آلية العمل في إضافة المؤسسة المستهدفة إلى فلتر `org:` وقراءة سطح الهجوم الخارجي كما يراه المستخدمون. تبقى هذه الخطوة سلبية تمامًا، وهذا هو الهدف، لأن Shodan قد أجرى المسح بالفعل، والمشغل يقرأ النتائج المخزنة مؤقتًا فقط. ويتبع البحث عن مكافآت الثغرات على منصتي Bugcrowd وHackerOne النمط نفسه، حيث أن الأصول المشمولة بالبحث والتي تم تكوينها بشكل خاطئ غالبًا ما تكون أسرع طريق للحصول على مكافأة.

بالنسبة لفرق الدفاع ، يتحول Shodan إلى ما يشبه منتجًا دفاعيًا. يراقب Shodan Monitor نطاقات عناوين IP المسجلة لديك باستمرار، ويرسل إليك إشعارًا عند ظهور خدمة جديدة تكشف عن نفسها أو عند تغيير خدمة موجودة لشعارها. تتمثل فائدة ذلك في إدارة سطح الهجوم دون الحاجة إلى إنشاء منصة ASM تجارية كاملة. تشير تحذيرات CISA بانتظام إلى الثغرات التي يمكن اكتشافها بواسطة Shodan باعتبارها مشكلة وقت التواجد التي صُمم Shodan لرصدها، وغالبًا ما يقترن الشعار برقم CVE حتى يتمكن المدافع من الانتقال إلى فحص توفر الاستغلال في الوقت الفعلي.

للمقارنة ، شودان ليس المحرك الوحيد. فشركة سينسيس، المنبثقة عن جامعة ميشيغان، تفحص جميع المنافذ البالغ عددها 65,535 منفذًا، بينما تفحص شودان 1,237 منفذًا فقط. وتكتشف سينسيس الخدمات الجديدة في غضون 12 ساعة تقريبًا، مقابل 76 ساعة لشودان. أما زووم آي، ومقرها الصين، فتقع بينهما بفحصها حوالي 3,828 منفذًا. ورغم هذا التفاوت في التغطية، لا تزال شودان تمتلك أدوات التطوير وبيئة العمل المجانية. وهي المحرك الذي يستخدمه المطورون أولًا.

كلمة موجزة حول الجانب القانوني هنا، لأن هذا هو ما يُوقع مهندسي اختبار الاختراق المبتدئين في المشاكل. يُعدّ تشغيل استعلام Shodan قانونيًا في الولايات المتحدة والاتحاد الأوروبي والمملكة المتحدة، وكذلك قراءة الإشعار الذي يظهر. يبدأ تطبيق قانون الاحتيال وإساءة استخدام الحاسوب في الولايات المتحدة بمجرد تسجيل دخول أي شخص إلى الجهاز أو تفاعله معه دون إذن. وقد حوّل قرار نقض حكم Auernheimer في الدائرة الثالثة عام 2014، وقرار hiQ Labs ضد LinkedIn في الدائرة التاسعة عام 2022، النقاش نحو "الوصول غير المصرح به" بدلًا من المسح. وهذا يمنح متخصصي الأمن مجالًا أوسع للاستطلاع السلبي، ولكنه لا يُنشئ ترخيصًا لتسجيل الدخول.

ما يكشفه شودان: جولة رعب في العالم الحقيقي

لا نعرض هنا إلا الحوادث المؤكدة. وأوضح مثال حديث هو حادثة أليكيوبا. ففي 25 نوفمبر/تشرين الثاني 2023، تمكن مهاجمون من الوصول إلى وحدة تحكم منطقية قابلة للبرمجة (PLC) من سلسلة Unitronics Vision في هيئة المياه البلدية في أليكيوبا، بنسلفانيا، عبر منفذ TCP رقم 20256، وسجّلوا هويتهم باستخدام كلمة المرور الافتراضية "1111". وكانت الجهة التي ادّعت مسؤوليتها عن الهجوم هي CyberAv3ngers، والتي ربطتها وكالة الأمن السيبراني وأمن البنية التحتية (CISA) بالحرس الثوري الإيراني (IRGC). وقد أشار التقرير الاستشاري المشترك AA23-335A الذي صدر لاحقًا إلى ما لا يقل عن 75 وحدة تحكم منطقية قابلة للبرمجة (PLC) أمريكية مخترقة، تشمل قطاعات المياه والصرف الصحي والأغذية والمشروبات والتصنيع. لم يكن هناك أي ثغرة أمنية غير معروفة (Zero-day)، ولم تتطلب العملية أي مهارة حقيقية، بل مجرد وحدة تحكم بإعداداتها الافتراضية متاحة للجميع على الإنترنت.

خلف كل خبرٍ على غرار أليكيوبا، تكمن خلفيةٌ أوسع وأكثر هدوءًا لقواعد البيانات غير الموثقة . تراوحت الأعداد بين 35,000 و194,000 في دراساتٍ ولقطاتٍ من MongoDB، مع وجود أعدادٍ مماثلةٍ في Elasticsearch وRedis. يستمر ظهور علامة الفدية المتكررة (الحالات التي أُعيد تسميتها إلى `READ_ME_TO_RECOVER_YOUR_DATA`) منذ عام 2017 فصاعدًا، عامًا بعد عام، دون نهايةٍ واضحة. وقد تم إحصاء وسطاء MQTT الذين يشغلون Mosquitto بدون مصادقة بشكلٍ متكررٍ بأكثر من 80,000، وهو ما يمثل معظم بنية مراسلة إنترنت الأشياء العاملة بشكلٍ مفتوح.

في عام 2016، تسبب برنامج Industroyer / CrashOverride الخبيث في تعطيل محطة طاقة أوكرانية. لا يرتبط هذا الأمر مباشرةً ببرنامج Shodan، ولكنه يتبع نفس أسلوب الاكتشاف: تحديد أنظمة التحكم الصناعية المكشوفة من خلال شعار الخدمة، ثم مهاجمة البروتوكول الذي تستخدمه. أما برنامج Mirai ، وهو شبكة بوتات عام 2016 التي أدت إلى توقف شركة Dyn عن العمل لفترة وجيزة، فقد اعتمد على مسح خاص به بدلاً من الاعتماد على Shodan، على الرغم من أن التقنية كانت متطابقة: تحديد أجهزة إنترنت الأشياء التي تستخدم بيانات اعتماد افتراضية على Telnet وSSH، وإضافتها إلى الشبكة. والنقطة التالية مهمة: تم نشر شفرة المصدر لبرنامج Mirai في أكتوبر 2016، واستمرت نسخ البرنامج في استقطاب أجهزة جديدة لما يقرب من عقد من الزمان، لأن نقطة الضعف الأساسية (شحن الشركات المصنعة للأجهزة بكلمات مرور افتراضية) لم تتم معالجتها بشكل جذري.

ربما تكون الكاميرات الصناعية المكشوفة هي أكثر نتائج البحث إثارةً في Shodan، وهي بالتأكيد الأكثر ثباتًا على مر الزمن. عند دمج فلتر `port:554` مع `has_screenshot:true`، ستحصل على مئات الآلاف من لقطات كاميرات الويب وكاميرات المراقبة، والعديد منها لا يزال يستخدم بيانات اعتماد المُثبِّت الأصلية. تظهر لقطات الشاشة ضمن نتائج البحث نفسها. هذا ما يُكسب Shodan سمعته غير المريحة لدى المستخدمين غير التقنيين الذين يصلون إلى الصفحة الرئيسية بالصدفة، وهو أيضًا ما يُدخل المحرك في مجال الصحافة. تظهر محطات الطاقة وإشارات المرور وأجهزة التوجيه ببيانات اعتمادها الافتراضية بنفس الطريقة من خلال فلاتر أقل إثارة: `port:502` لأنظمة التحكم الصناعية، و`mikrotik streetlight` لشبكات المرور في المدينة، و`port:21` لبروتوكول نقل الملفات المجهول. لم يتغير الحل على مستوى الجهاز منذ عام 2013، وهذه هي المشكلة تحديدًا: غيّر كلمة المرور الافتراضية، وضع الكاميرا أو وحدة التحكم المنطقية القابلة للبرمجة (PLC) خلف شبكة VPN أو خادم وكيل عكسي، ولا تُعطِ الجهاز عنوان IP عامًا. يعود كل اختراق ناجح لجهاز مكشوف إلى نفس هذا الإغفال.

هناك مثال شائع يُستشهد به بشكل خاطئ ويستحق التصحيح. قضية فيركادا ليست من ضمن أحداث شودان. فالاختراق الذي وقع في مارس 2021، والذي كشف بيانات 150 ألف كاميرا تابعة للعملاء، بدأ من خادم دعم عملاء مُهيأ بشكل خاطئ مع تسريب بيانات اعتماد مدير النظام، وليس من خلال كاميرات مُتصلة بالإنترنت. وكانت غرامة لجنة التجارة الفيدرالية البالغة 2.95 مليون دولار في أغسطس 2024، من الناحية الفنية، بسبب انتهاكات قانون مكافحة البريد العشوائي (CAN-SPAM) المُضمنة في أمر موافقة على تدقيق لمدة 20 عامًا. يجدر التنويه إلى هذه القضية لأنها لا تزال تظهر في كل شرح تقريبًا على شودان، مع أنها لا علاقة لها بالموضوع.

هل برنامج شودان قانوني؟ وما هي أخلاقيات المسح الضوئي؟

باختصار، نعم. إجراء استعلام Shodan قانوني. قراءة الإشعار الذي يُظهره Shodan قانوني أيضًا. تبدأ المنطقة الرمادية عندما يتصرف شخص ما بناءً على النتيجة. إذا وجدت جهازًا مكشوفًا ليس ملكك، فالقاعدة هي نفسها قاعدة الباب الأمامي غير المُغلق: النظر مسموح، أما الدخول فمحظور. تسجيل الدخول إلى جهاز لا تملكه دون إذن هو ما يُنظّمه قانون الاحتيال وإساءة استخدام الحاسوب في الولايات المتحدة، وقد ركّزت قرارات هذا القانون خلال العقد الماضي على "التفويض" بدلًا من "المسح". يتوصل قانون إساءة استخدام الحاسوب في المملكة المتحدة وإطار عمل NIS2 التابع للاتحاد الأوروبي إلى استنتاجات مماثلة بصياغة مختلفة.

القاعدة الأخلاقية العملية لمتخصصي الأمن هي افتراض أن أي جهاز يُظهره لك برنامج Shodan لا يزال ملكًا لصاحبه. استخدم قناةً منسقةً للإبلاغ عن الثغرات الأمنية، أو فريق الاستجابة لحوادث أمن الحاسوب (CSIRT) في بلدك، أو ملف security.txt منشورًا للإبلاغ عن الثغرة. يجب على باحثي مكافآت اكتشاف الثغرات عدم إجراء أي اختبارات تتجاوز قراءة البيانات التعريفية على الأصول الخارجة عن نطاق البرنامج، وستقوم منصات موثوقة مثل HackerOne وBugcrowd باستبعادك من البرنامج في حال قيامك بذلك. لا يكمن الفرق في الجانب التقني، بل في النية والموافقة.

هناك نقطة دقيقة جديرة بالذكر: حتى عمليات البحث غير المباشرة تُسجّل في سجلات التدقيق على منصة شودان، وقد تعترض الفرق القانونية في بعض الأحيان على استعلام الموظفين عن نطاقات عناوين IP الخاصة بالمنافسين حتى وإن كان الاستعلام قانونيًا. لذا، يُنصح في بيئة الشركات بالاستعلام فقط عن أصولك الخاصة والجهات المستهدفة المُصرّح لها، مع الاحتفاظ بسجلّ يوضح سبب كل استعلام.

مقارنة بين Shodan و Censys و ZoomEye للمطورين

| محرك | المنافذ الممسوحة ضوئياً | متوسط اكتشاف الخدمات الجديدة | المستوى المجاني | أصل |

|---|---|---|---|---|

| شودان | حوالي 1237 | حوالي 76 ساعة | 10 نتائج غير موثقة، 50 نتيجة مسجلة | جون ماثرلي، 2009 |

| سينسيس | 65,535 (كامل) | حوالي 12 ساعة | رصيد استعلام محدود مع إمكانية الوصول الأكاديمي | جامعة ميشيغان |

| زوم آي | حوالي 3828 | متوسط المدى | مجاناً مع التسجيل | نون سيك، الصين |

يتفوق Shodan في تجربة المطورين وجودة المكتبة. ويتفوق Censys في التغطية وتحليلات الشهادات. أما ZoomEye، فيُعدّ مهمًا لتغطية بعض بروتوكولات منطقة آسيا والمحيط الهادئ. وتعتمد معظم عمليات أمن الإنتاج على اثنين على الأقل من هذه الأدوات الثلاث عبر واجهة سطر الأوامر.

على الرغم من كل المخاوف التي يثيرها برنامج Shodan، إلا أنه في الواقع يعكس صورة الإنترنت العام - فالثغرات التي يكشفها ليست خطأه، بل هي خيارات إعدادات الجهاز. والحل في عام 2026 هو نفسه الذي كان عليه في عام 2009: تغيير كلمات المرور الافتراضية، وتقليل المعلومات المكشوفة، ومراقبة بصمتك الرقمية أولاً، والافتراض بأن أي شخص يريد تحديد موقع أجهزتك قد فعل ذلك بالفعل.