Shodan: เครื่องมือค้นหาของแฮกเกอร์ใน 2026 อธิบายแล้ว

Shodan คือเครื่องมือค้นหาที่สอนให้วงการความปลอดภัยได้รู้ว่า โลกทางกายภาพส่วนใหญ่เชื่อมต่อกับอินเทอร์เน็ตแบบเปิดมากแค่ไหน และการเปิดเผยข้อมูลนั้นมักเกิดขึ้นผ่านรหัสผ่านเริ่มต้นมากกว่าช่องโหว่ Zero-day แบบในภาพยนตร์ กรณีที่ถูกอ้างถึงมากที่สุดในรอบล่าสุดไม่ใช่การละเมิดข้อมูลในฮอลลีวูด แต่เป็นกรณีของตัวควบคุมการประปาของเมือง Aliquippa รัฐเพนซิลเวเนีย ที่ถูกเจาะระบบเมื่อวันที่ 25 พฤศจิกายน 2023 โดยการพิมพ์ "1111" ลงใน PLC ของ Unitronics ที่พอร์ต 20256 คำแนะนำ AA23-335A ของ CISA ระบุชื่อ PLC ที่ถูกเจาะระบบอย่างน้อย 75 เครื่องในหลายภาคส่วนของสหรัฐฯ หลังจากกลุ่มเดียวกันคือ CyberAv3ngers บุกเข้าไป Shodan ยังเป็นชื่อของตัวร้าย AI จากวิดีโอเกมปี 1994 ที่ชื่อ System Shock ซึ่งเป็นที่มาของชื่อเครื่องมือค้นหานี้ คู่มือนี้จะกล่าวถึงสิ่งที่เครื่องมือค้นหานี้ทำจริงในปี 2026 สิ่งที่มันเปิดเผย และสิ่งใดที่ถูกกฎหมายและไม่ถูกกฎหมายเมื่อคุณพบอุปกรณ์ของคุณบนเครื่องมือค้นหานี้

โชดันคืออะไร ในย่อหน้าเดียว

Shodan จัดทำดัชนีอุปกรณ์ที่เชื่อมต่อกับอินเทอร์เน็ต ไม่ใช่เว็บเพจ นี่คือคำตอบที่กระชับที่สุดในประโยคเดียว และเป็นส่วนที่คนส่วนใหญ่พลาดไปจนกว่าจะได้ลองค้นหาจริงๆ โปรแกรมรวบรวมข้อมูลจะเข้าถึงพอร์ตบริการทั่วไปจำนวนมากในพื้นที่ IPv4 และอ่านข้อมูลต่างๆ ที่แต่ละพอร์ตส่งกลับมา เช่น สตริงเวอร์ชัน ใบรับรอง ส่วนหัว HTTP บางครั้งอาจเป็นภาพหน้าจอการเข้าสู่ระบบ ข้อมูลเมตาเหล่านั้นคือสิ่งที่สามารถค้นหาได้ John Matherly เป็นผู้ร่างแนวคิดนี้ครั้งแรกในปี 2003 แต่บริการสาธารณะเพิ่งเปิดใช้งานในปี 2009 ผลลัพธ์ของการค้นหาไม่ใช่เว็บเพจ แต่เป็นที่อยู่ IP ที่มีฟิลด์แนบมาด้วย Google จัดอันดับหน้าเว็บ แต่ Shodan จัดอันดับปลายทาง

ที่มาของชื่อ: โชดัน จากเกม System Shock

ชื่อ SHODAN ที่เขียนด้วยตัวพิมพ์ใหญ่ทั้งหมด มาจากชื่อเกมไซเบอร์พังก์-สยองขวัญปี 1994 ซึ่งย่อมาจาก Sentient Hyper-Optimized Data Access Network ในเนื้อเรื่อง เธอเริ่มต้นจากการเป็นปัญญาประดิษฐ์ที่ควบคุมสถานีวิจัยและขุดแร่ในอวกาศลึก โดยให้เสียงพากย์โดย Terri Brosius ด้วยน้ำเสียงที่ติดขัดและเรียบเฉยอย่างจงใจ ซึ่งทุกคนที่เคยเล่นเกมนี้ยังคงจำได้ ข้อจำกัดทางจริยธรรมของเธอถูกลิดรอนไปตั้งแต่ช่วงต้นเรื่อง และใน System Shock 2 ปี 1999 เธอได้แนบจิตสำนึกของเธอเข้ากับโมดูลที่ถูกทิ้งและกลับมาพร้อมกับความแค้น นักวิจารณ์จัดอันดับเธอให้เป็นหนึ่งในตัวร้ายที่แข็งแกร่งที่สุดในวงการเกมอย่างต่อเนื่อง และผู้สังเกตการณ์ส่วนใหญ่ยกให้เธอเป็นต้นแบบการออกแบบของ GLaDOS จากเกม Portal System Shock 3 ได้รับการประกาศในปี 2017 และผ่านการเปลี่ยนมือที่ยุ่งยากมาหลายครั้งนับตั้งแต่นั้นมา โดย Nightdive Studios (ทีมที่เคยรีมาสเตอร์ภาคแรก) เป็นผู้ดูแลลิขสิทธิ์ล่าสุด Ken Levine ผู้เขียน System Shock 2 ต่อมาได้สร้าง BioShock แมเธอร์ลีย์ยืมชื่อนี้มาโดยเจตนา เพราะสิ่งที่เครื่องมือค้นหาพัฒนาขึ้นมาก็คือสิ่งมีชีวิตไซเบอร์เนติกส์ที่มองเห็นทุกสิ่งทุกอย่างนั่นเอง

วิธีใช้งาน Shodan: ไวยากรณ์การค้นหาที่ใช้งานได้จริง

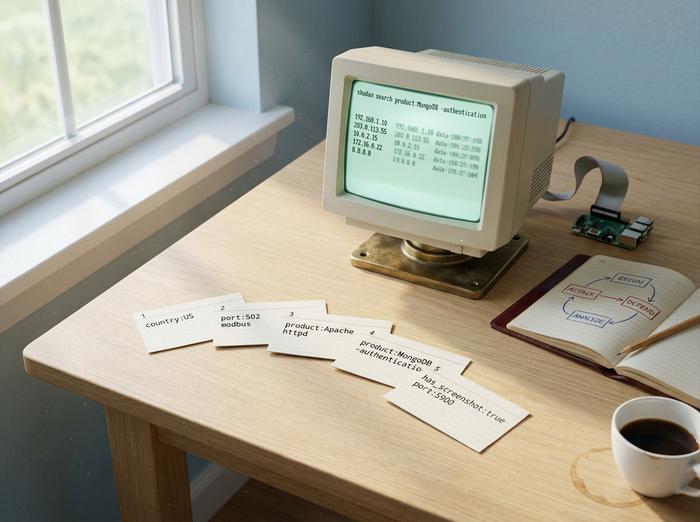

อินเทอร์เฟซเว็บของ Shodan รองรับการค้นหาด้วยข้อความอิสระเป็นส่วนใหญ่ พร้อมด้วยตัวกรองแบบ key:value ตัวกรองเหล่านี้เองที่ทำให้ Shodan ไม่ใช่แค่สิ่งแปลกใหม่ แต่กลายเป็นเครื่องมือที่มีประโยชน์

| กรอง | มันทำอะไรได้บ้าง | ตัวอย่าง |

|---|---|---|

| `ประเทศ:` | จำกัดเฉพาะรหัสประเทศ | `apache country:US` |

| `พอร์ต:` | จำกัดการใช้งานเฉพาะพอร์ตบริการ | `พอร์ต:22` |

| `org:` | จำกัดเฉพาะองค์กร | `org:"Apple"` |

| `ผลิตภัณฑ์:` | กรองตามผลิตภัณฑ์ที่ตรวจพบ | `product:"Apache httpd"` |

| `เวอร์ชัน:` | กรองตามสตริงเวอร์ชัน | `version:"2.4"` |

| `http.title:` | กรองตามชื่อหน้าเว็บ HTTP | `http.title:"login"` |

| `has_screenshot:true` | แสดงเฉพาะผลลัพธ์ที่มีการจับภาพหน้าจอไว้เท่านั้น | `port:5900 has_screenshot:true` |

| `ssl.cert.expired:true` | ใบรับรอง TLS หมดอายุแล้ว | `ssl.cert.expired:true port:443` |

ระดับของแพ็กเกจจะกำหนดสิ่งที่คุณสามารถทำได้ บัญชีฟรีจะแสดงผลลัพธ์ 10 รายการแรกต่อการค้นหา บัญชีที่ลงทะเบียนจะได้รับ 50 รายการ แพ็กเกจสมาชิกเป็นการชำระเงินครั้งเดียวซึ่งมีราคาผันผวนระหว่าง 49 ถึง 69 ดอลลาร์ ขึ้นอยู่กับเดือนและช่วง Black Friday ที่ Matherly จัดขึ้น เหนือกว่านั้นคือแพ็กเกจธุรกิจขนาดเล็ก ธุรกิจขนาดใหญ่ และองค์กร สำหรับผู้ใช้เชิงพาณิชย์ โดยจะได้รับเครดิตการค้นหาต่อเดือนและเข้าถึงคุณสมบัติต่างๆ เช่น Shodan Monitor และ Shodan Trends นอกจากนี้ยังมี API ของ InternetDB ฟรีที่ส่งคืนข้อมูลเมตาแบบย่อสำหรับ IP ที่กำหนดโดยไม่ต้องมีบัญชีแบบชำระเงิน ซึ่งออกแบบมาสำหรับนักพัฒนาที่ต้องการผสานรวมการตรวจสอบความเสี่ยงเข้ากับเวิร์กโฟลว์ด้านความปลอดภัย

Shodan สร้างชื่อเสียงมาจากตัวกรองอุตสาหกรรม `port:502` ค้นหาตัวควบคุม Modbus `port:102 product:Siemens` ค้นหา PLC รุ่น S7 `port:47808` ค้นหาระบบควบคุมอาคารอัตโนมัติ BACnet การค้นหาสำหรับผู้ใช้ขั้นสูงสามารถดึงข้อมูลจำนวนมากได้ในเวลาประมาณห้านาที: `product:MongoDB -authentication` แสดงรายการอินสแตนซ์ MongoDB ที่ไม่ได้ตรวจสอบสิทธิ์ `"authentication disabled" "RFB 003.008"` แสดงรายการเซสชัน VNC ที่เปิดอยู่ `http.title:"OctoPrint" -title:"Login"` ส่งคืนเครื่องพิมพ์ 3 มิติที่ไม่มีการป้องกัน และ `mikrotik streetlight` ค้นหาตัวควบคุมสัญญาณไฟจราจรในเมืองที่ยังคงใช้ RouterOS เวอร์ชันเริ่มต้น

CLI เป็นเครื่องมือหลักสำหรับโปรแกรมเมอร์หรือนักพัฒนาซอฟต์แวร์ที่ใช้งานคำสั่งค้นหาข้อมูลในแต่ละวัน ติดตั้งด้วยคำสั่ง `pip install shodan` ตั้งค่าคีย์เพียงครั้งเดียวด้วย `shodan init` จากนั้นคำสั่ง `shodan search`, `shodan count` และ `shodan host` ก็ครอบคลุมงานเฉพาะกิจส่วนใหญ่ได้แล้ว ไลบรารี Python เปิดเผยแพลตฟอร์ม Shodan เดียวกันนี้ในรูปแบบการเขียนโปรแกรม Maltego, Metasploit และ Recon-ng ต่างก็ผสานรวม Shodan เพื่อเชื่อมโยงคำสั่งค้นหาข้อมูลเข้ากับเวิร์กโฟลว์ที่กว้างขึ้น และเครื่องมือข่าวกรองตลาดไซเบอร์ก็ซ้อนทับอยู่ด้านบนสำหรับแดชบอร์ด SOC อินเทอร์เน็ตของสรรพสิ่ง (IoT) ในฐานะหมวดหมู่ด้านความปลอดภัยนั้น ส่วนใหญ่ถูกกำหนดโดยสิ่งที่คำสั่งค้นหาข้อมูลเหล่านี้แสดงออกมา

Shodan สำหรับความปลอดภัยทางไซเบอร์: ทีมสีแดงและทีมสีน้ำเงิน

ในแต่ละวัน มีผู้ใช้งาน Shodan สามกลุ่มหลักๆ ที่ใช้งานด้วยเหตุผลที่แตกต่างกันอย่างสิ้นเชิง ได้แก่ ทีมโจมตี (red teams), ทีมป้องกัน (blue teams) และนักล่ารางวัลบั๊ก (bug-bounty hunters)

สำหรับ ทีมโจมตีและผู้ทดสอบการเจาะระบบ Shodan จะจัดการขั้นตอนการสำรวจข้อมูลก่อนที่จะเริ่มการสแกนใดๆ ขั้นตอนการทำงานคือการใส่ชื่อองค์กรเป้าหมายลงในตัวกรอง `org:""` และอ่านข้อมูลพื้นผิวการโจมตีภายนอกที่ระบบเห็นอยู่แล้ว ขั้นตอนนี้เป็นแบบพาสซีฟโดยสมบูรณ์ ซึ่งเป็นจุดสำคัญ เพราะ Shodan ได้ทำการสแกนไปแล้ว และผู้ใช้งานเพียงแค่ดูผลลัพธ์ที่แคชไว้เท่านั้น การค้นหาช่องโหว่เพื่อรับรางวัลบน Bugcrowd และ HackerOne ก็ใช้รูปแบบเดียวกัน เนื่องจากสินทรัพย์ที่อยู่ในขอบเขตที่ตั้งค่าไม่ถูกต้องมักเป็นเส้นทางที่เร็วที่สุดในการได้รับเงินรางวัล

สำหรับ ทีมฝ่ายป้องกัน Shodan จะกลายเป็นเครื่องมือที่คล้ายกับผลิตภัณฑ์เชิงรับ Shodan Monitor จะตรวจสอบช่วง IP ที่ลงทะเบียนไว้ของคุณอย่างต่อเนื่องและแจ้งเตือนคุณเมื่อมีบริการใหม่ปรากฏขึ้น หรือเมื่อบริการที่มีอยู่เปลี่ยนแบนเนอร์ กรณีการใช้งานคือการจัดการพื้นที่โจมตีโดยไม่ต้องติดตั้งแพลตฟอร์ม ASM เชิงพาณิชย์เต็มรูปแบบ คำแนะนำของ CISA มักอ้างถึงช่องโหว่ที่ Shodan ตรวจพบได้ว่าเป็นปัญหาเรื่องระยะเวลาการคงอยู่ของช่องโหว่ ซึ่งเป็นสิ่งที่ Shodan สร้างขึ้นมาเพื่อตรวจจับ โดยมักจะจับคู่แบนเนอร์กับ CVE เพื่อให้ฝ่ายป้องกันสามารถเปลี่ยนไปตรวจสอบความพร้อมใช้งานของการโจมตีแบบเรียลไทม์ได้

เพื่อ เป็นข้อมูลเปรียบเทียบ Shodan ไม่ใช่เครื่องมือสแกนพอร์ตเพียงตัวเดียว Censys ซึ่งแยกตัวออกมาจากมหาวิทยาลัยมิชิแกน สแกนพอร์ตทั้งหมด 65,535 พอร์ต ในขณะที่ Shodan สแกนเพียง 1,237 พอร์ต Censys ตรวจจับบริการใหม่ได้ในเวลาประมาณ 12 ชั่วโมง ในขณะที่ Shodan ใช้เวลา 76 ชั่วโมง ZoomEye ซึ่งตั้งอยู่ในประเทศจีน อยู่ตรงกลาง โดยมีพอร์ตประมาณ 3,828 พอร์ต ถึงแม้จะมีช่องว่างในการครอบคลุม แต่ Shodan ยังคงมีเครื่องมือสำหรับนักพัฒนาและรูปแบบการใช้งานแบบฟรีเทียร์ และเป็นเครื่องมือที่ผู้ใช้งานจริงเปิดให้ใช้งานก่อนเป็นอันดับแรก

ขอพูดถึงเรื่อง กฎหมาย สักเล็กน้อย เพราะนี่คือจุดที่วิศวกรทดสอบเจาะระบบมือใหม่มักเจอปัญหา การเรียกใช้คำสั่ง Shodan นั้นถูกกฎหมายในสหรัฐอเมริกา สหภาพยุโรป และสหราชอาณาจักร รวมถึงการอ่านแบนเนอร์ที่ได้มาด้วย กฎหมายว่าด้วยการฉ้อโกงและการใช้คอมพิวเตอร์ในทางที่ผิด (Computer Fraud and Abuse Act) ในสหรัฐอเมริกาจะเริ่มมีผลบังคับใช้ก็ต่อเมื่อมีคนล็อกอินหรือโต้ตอบกับอุปกรณ์ที่อยู่เบื้องหลังแบนเนอร์นั้นโดยไม่ได้รับอนุญาต คำตัดสินของศาลอุทธรณ์เขตที่ 3 ในปี 2014 ในคดี Auernheimer และคำตัดสินของศาลอุทธรณ์เขตที่ 9 ในคดี hiQ Labs v. LinkedIn ในปี 2022 ได้เปลี่ยนประเด็นการสนทนาไปสู่เรื่อง "การเข้าถึงโดยไม่ได้รับอนุญาต" มากกว่าการสแกน ซึ่งทำให้ผู้เชี่ยวชาญด้านความปลอดภัยมีพื้นที่มากขึ้นสำหรับการสอดแนมแบบไม่เปิดเผยตัวตน แต่นั่นไม่ได้หมายความว่าพวกเขามีสิทธิ์ที่จะล็อกอินเข้าไป

สิ่งที่ Shodan เปิดเผย: ทัวร์สยองขวัญในโลกแห่งความเป็นจริง

มีเฉพาะเหตุการณ์ที่ได้รับการยืนยันแล้วเท่านั้น ตัวอย่างล่าสุดที่ชัดเจนที่สุดคือกรณีของ Aliquippa เมื่อวันที่ 25 พฤศจิกายน 2023 ผู้โจมตีเข้าถึง PLC รุ่น Unitronics Vision ที่การประปาเทศบาลเมือง Aliquippa รัฐเพนซิลเวเนีย ผ่านพอร์ต TCP 20256 และตรวจสอบสิทธิ์ด้วยรหัสผ่านเริ่มต้น "1111" ตัวตนที่อ้างสิทธิ์คือ CyberAv3ngers ซึ่ง CISA เชื่อมโยงกับ IRGC คำแนะนำร่วม AA23-335A ที่ตามมาได้ระบุชื่อ PLC ของสหรัฐฯ ที่ถูกโจมตีอย่างน้อย 75 เครื่อง ครอบคลุมด้านน้ำ น้ำเสีย อาหารและเครื่องดื่ม และการผลิต ไม่มีช่องโหว่ Zero-day เกี่ยวข้อง ไม่จำเป็นต้องใช้ทักษะใดๆ เพียงแค่ตัวควบคุมที่มีการกำหนดค่าเริ่มต้นที่เปิดเผยอยู่บนอินเทอร์เน็ตเท่านั้น

เบื้องหลังพาดหัวข่าวสไตล์ Aliquippa ทุกครั้ง มีฐาน ข้อมูลขนาดใหญ่กว่าและเงียบกว่ามากที่ไม่ได้ ผ่านการตรวจสอบสิทธิ์ จำนวนฐานข้อมูลเหล่านี้แตกต่างกันไปตั้งแต่ 35,000 ถึง 194,000 ในการศึกษาและการสำรวจ MongoDB โดย Elasticsearch และ Redis ก็มีจำนวนใกล้เคียงกัน สัญลักษณ์เรียกค่าไถ่ที่เกิดขึ้นซ้ำๆ (อินสแตนซ์ที่เปลี่ยนชื่อเป็น `READ_ME_TO_RECOVER_YOUR_DATA`) ยังคงปรากฏขึ้นอย่างต่อเนื่องตั้งแต่ปี 2017 เป็นต้นมา ปีแล้วปีเล่า โดยไม่มีทีท่าว่าจะสิ้นสุดลง โบรกเกอร์ MQTT ที่ใช้งาน Mosquitto โดยไม่มีการตรวจสอบสิทธิ์นั้นมีจำนวนมากกว่า 80,000 ตัว ซึ่งเป็นส่วนใหญ่ของระบบส่งข้อความ IoT ที่ทำงานแบบเปิดเผย

Industroyer / CrashOverride เคยโจมตีโรงไฟฟ้าแห่งหนึ่งในยูเครนเมื่อปี 2016 แม้จะไม่ใช่เรื่องที่เกี่ยวข้องกับ Shodan โดยตรง แต่ก็มีรูปแบบการค้นพบที่คล้ายคลึงกัน คือ การค้นหาระบบควบคุมอุตสาหกรรมที่เปิดเผยช่องโหว่โดยใช้ Service Banner จากนั้นจึงโจมตีโปรโตคอลที่ระบบนั้นใช้ Mirai บอทเน็ตในปี 2016 ที่เคยทำให้ Dyn ล่มไปชั่วคราว ก็ใช้การสแกนของตัวเองแทนที่จะพึ่งพา Shodan แม้ว่าเทคนิคจะเหมือนกัน คือ การค้นหาอุปกรณ์ IoT ที่ใช้ข้อมูลประจำตัวเริ่มต้นบน Telnet และ SSH แล้วเพิ่มเข้าไปในกลุ่ม ประเด็นสำคัญคือ โค้ดต้นฉบับของ Mirai ถูกเปิดเผยต่อสาธารณะในเดือนตุลาคม 2016 และเวอร์ชันต่างๆ ก็ยังคงดึงดูดอุปกรณ์ใหม่ๆ เข้ามาโจมตีอย่างต่อเนื่องมาเกือบสิบปีแล้ว เนื่องจากจุดอ่อนพื้นฐาน (ผู้ผลิตจัดส่งสินค้าโดยใช้รหัสผ่านเริ่มต้น) ไม่เคยได้รับการแก้ไขอย่างเป็นระบบ

กล้องวงจรปิดแบบเปิดเผย อาจเป็นผลลัพธ์ที่ดูเป็นภาพยนตร์มากที่สุดของ Shodan และแน่นอนว่ามีความสม่ำเสมอมากที่สุดตลอดเวลา เมื่อใช้ตัวกรอง `port:554` ร่วมกับ `has_screenshot:true` คุณจะได้ภาพจากเว็บแคมและกล้องวงจรปิดหลายแสนรายการ ซึ่งหลายรายการยังคงใช้ข้อมูลประจำตัวของผู้ติดตั้งเดิม ภาพหน้าจอจะปรากฏอยู่ภายในผลการค้นหาเอง นี่คือสิ่งที่ทำให้ Shodan มีชื่อเสียงที่ไม่ค่อยดีนักในหมู่ผู้อ่านที่ไม่ใช่ผู้เชี่ยวชาญด้านเทคนิคที่เข้ามายังหน้าแรกโดยบังเอิญ และนี่ก็เป็นสิ่งที่ทำให้เครื่องมือค้นหานี้เข้ามามีบทบาทในด้านการรายงานข่าว โรงไฟฟ้า สัญญาณไฟจราจร และเราเตอร์ ที่มีข้อมูลประจำตัวเริ่มต้นจะปรากฏขึ้นในลักษณะเดียวกันผ่านตัวกรองที่ดูน่าเบื่อกว่า เช่น `port:502` สำหรับ ICS, `mikrotik streetlight` สำหรับเครือข่ายจราจรในเมือง, `port:21` สำหรับ FTP แบบไม่ระบุตัวตน วิธีแก้ปัญหาในระดับอุปกรณ์ยังคงเหมือนเดิมตั้งแต่ปี 2013 ซึ่งนั่นแหละคือปัญหา: เปลี่ยนรหัสผ่านเริ่มต้น วางกล้องหรือ PLC ไว้หลัง VPN หรือ reverse proxy อย่าให้ IP สาธารณะกับอุปกรณ์นั้น ทุกครั้งที่แฮ็กอุปกรณ์ที่เปิดเผยช่องโหว่ได้สำเร็จ ล้วนมีต้นตอมาจากการละเลยข้อเท็จจริงข้อเดียวกันนี้

ตัวอย่างหนึ่งที่มักถูกยกมาอ้างผิดๆ สมควรได้รับการแก้ไข Verkada ไม่ใช่เรื่องราวที่เกี่ยวข้องกับ Shodan การละเมิดข้อมูลในเดือนมีนาคม 2021 ที่ทำให้กล้องของลูกค้า 150,000 ตัวถูกเปิดเผย เริ่มต้นจากเซิร์ฟเวอร์ฝ่ายสนับสนุนลูกค้าที่ตั้งค่าไม่ถูกต้องพร้อมข้อมูลประจำตัวของผู้ดูแลระบบระดับสูงที่รั่วไหล ไม่ใช่จากกล้องที่เปิดเผยทางอินเทอร์เน็ต ค่าปรับ 2.95 ล้านดอลลาร์ของ FTC ในเดือนสิงหาคม 2024 นั้นทางเทคนิคแล้วเกิดจากการละเมิด CAN-SPAM ที่รวมอยู่ในคำสั่งยินยอมการตรวจสอบ 20 ปี เป็นเรื่องที่ควรชี้แจงเพราะกรณีนี้ยังคงปรากฏอยู่ในคำอธิบายของ Shodan เกือบทุกฉบับ ทั้งๆ ที่ไม่เกี่ยวข้องเลย

การสแกนแบบ Shodan ถูกกฎหมายหรือไม่? และจริยธรรมของการสแกนเป็นอย่างไร?

โดยสรุปแล้ว ใช่ การเรียกใช้คำสั่งค้นหา Shodan นั้นถูกกฎหมาย การอ่านแบนเนอร์ที่ Shodan แสดงผลก็ถูกกฎหมายเช่นกัน พื้นที่สีเทาเริ่มต้นเมื่อมีคนนำผลลัพธ์ไปใช้ประโยชน์ หากคุณพบอุปกรณ์ที่ไม่ได้เป็นเจ้าของและเปิดเผยสู่สาธารณะ กฎก็เหมือนกับกฎสำหรับการเปิดประตูหน้าบ้านโดยไม่ได้ล็อก คือ การมองดูนั้นไม่เป็นไร แต่การเดินเข้าไปนั้นไม่ดี การล็อกอินเข้าอุปกรณ์ที่คุณไม่ได้เป็นเจ้าของโดยไม่ได้รับอนุญาตคือสิ่งที่กฎหมายว่าด้วยการฉ้อโกงและการใช้คอมพิวเตอร์ในทางที่ผิด (Computer Fraud and Abuse Act หรือ CFAA) ในสหรัฐอเมริกาควบคุมอยู่ และคำตัดสินของ CFAA ในช่วงทศวรรษที่ผ่านมาได้จำกัดขอบเขตไปที่ "การอนุญาต" มากกว่า "การสแกน" กฎหมายว่าด้วยการใช้คอมพิวเตอร์ในทางที่ผิดของสหราชอาณาจักรและกรอบงาน NIS2 ของสหภาพยุโรปได้ข้อสรุปที่คล้ายคลึงกัน แม้ว่าจะใช้ภาษาที่แตกต่างกันก็ตาม

หลักจริยธรรมที่ใช้ได้จริงสำหรับผู้เชี่ยวชาญด้านความปลอดภัยคือ การสันนิษฐานว่าอุปกรณ์ใดๆ ที่ Shodan แสดงให้คุณเห็นยังคงเป็นของเจ้าของอยู่ ควรใช้ช่องทางการเปิดเผยช่องโหว่ที่มีการประสานงานกัน หน่วยงาน CSIRT ของประเทศของคุณ หรือไฟล์ security.txt ที่เผยแพร่แล้ว เพื่อรายงานช่องโหว่ นักวิจัย Bug Bounty ไม่ควรทดสอบเกินกว่าการอ่านแบนเนอร์บนอุปกรณ์ที่อยู่นอกขอบเขต และแพลตฟอร์มที่มีชื่อเสียงอย่าง HackerOne และ Bugcrowd จะตัดคุณออกจากโปรแกรมหากคุณทำเช่นนั้น เส้นแบ่งนั้นไม่ใช่เรื่องทางเทคนิค แต่เป็นเรื่องของเจตนาและการยินยอม

มีประเด็นสำคัญที่ควรกล่าวถึงคือ แม้แต่การค้นหาแบบไม่เจาะจงเป้าหมายก็ยังมีบันทึกการตรวจสอบบนฝั่ง Shodan และทีมกฎหมายขององค์กรอาจคัดค้านการที่พนักงานสอบถามช่วง IP ของคู่แข่ง แม้ว่าการสอบถามนั้นจะถูกต้องตามกฎหมายก็ตาม แนวทางที่รอบคอบในองค์กรคือการสอบถามเฉพาะทรัพย์สินของตนเองและเป้าหมายที่ได้รับอนุญาตเท่านั้น และควรบันทึกเหตุผลว่าทำไมจึงมีการสอบถามแต่ละครั้ง

Shodan เทียบกับ Censys เทียบกับ ZoomEye สำหรับนักพัฒนา

| เครื่องยนต์ | พอร์ตที่สแกน | การตรวจจับบริการใหม่โดยเฉลี่ย | ระดับฟรี | ต้นทาง |

|---|---|---|---|---|

| โชดัน | ~1,237 | ~76 ชั่วโมง | พบผลลัพธ์ที่ไม่ได้รับการยืนยัน 10 รายการ และผลลัพธ์ที่ลงทะเบียนแล้ว 50 รายการ | จอห์น แมเธอร์ลี, 2009 |

| เซนซิส | 65,535 (เต็ม) | ประมาณ 12 ชั่วโมง | สิทธิ์ในการสืบค้นข้อมูลมีจำนวนจำกัดสำหรับการเข้าถึงทางวิชาการ | มหาวิทยาลัยมิชิแกน |

| ซูมอาย | ~3,828 | ระดับกลาง | ฟรีเมื่อลงทะเบียน | Knownsec ประเทศจีน |

Shodan ชนะเลิศในด้านประสบการณ์การใช้งานของนักพัฒนาและคุณภาพของไลบรารี Censys ชนะเลิศในด้านความครอบคลุมและการวิเคราะห์ใบรับรอง ZoomEye มีความสำคัญสำหรับความครอบคลุมโปรโตคอลบางอย่างในภูมิภาคเอเชียแปซิฟิก เวิร์กโฟลว์ด้านความปลอดภัยในสภาพแวดล้อมการใช้งานจริงส่วนใหญ่จะเรียกใช้ข้อมูลจากอย่างน้อยสองในสามตัวนี้ผ่านทาง CLI

แม้ว่า Shodan จะสร้างความกังวลใจมากมาย แต่สิ่งที่มันทำจริงๆ คือการสะท้อนภาพของโลกอินเทอร์เน็ตสาธารณะ การรั่วไหลของข้อมูลที่เกิดขึ้นนั้นไม่ใช่ความผิดของ Shodan แต่เป็นผลมาจากการตั้งค่าที่ผู้ใช้เลือกเอง วิธีแก้ไขในปี 2026 ก็เหมือนกับปี 2009 คือ เปลี่ยนรหัสผ่านเริ่มต้น เปิดเผยข้อมูลน้อยลง ตรวจสอบร่องรอยการใช้งานของตนเองก่อน และคิดไว้เสมอว่าใครก็ตามที่ต้องการค้นหาอุปกรณ์ของคุณก็หาเจอแล้ว