Shodan: Mesin Pencari Peretas di 2026 Dijelaskan

Shodan adalah mesin pencari yang mengajarkan industri keamanan betapa banyaknya dunia fisik yang terhubung langsung ke internet terbuka, dan seberapa sering paparan tersebut terjadi melalui kata sandi default daripada kerentanan zero-day ala film. Kasus yang paling banyak dikutip dalam siklus terbaru bukanlah pelanggaran ala Hollywood. Kasus tersebut adalah peretasan pengontrol otoritas air Aliquippa, Pennsylvania pada 25 November 2023 dengan mengetikkan "1111" ke dalam PLC Unitronics pada port 20256. Laporan penasihat CISA AA23-335A menyebutkan setidaknya 75 PLC yang diretas di berbagai sektor AS setelah kelompok yang sama, CyberAv3ngers, melakukan penyelidikan. Shodan juga, secara terpisah, merupakan nama antagonis AI dari gim video tahun 1994 berjudul System Shock, yang menjadi asal nama mesin pencari ini. Panduan ini membahas apa yang sebenarnya dilakukan mesin pencari ini pada tahun 2026, apa yang dieksposnya, dan apa yang legal dan tidak legal untuk dilakukan setelah Anda menemukan perangkat yang terhubung dengannya.

Apa itu Shodan, dalam satu paragraf.

Shodan mengindeks perangkat yang terhubung ke internet, bukan halaman web. Itulah jawaban satu kalimat yang paling jelas, dan bagian yang paling sering dilewatkan orang sampai mereka benar-benar menjalankan pencarian. Crawler tersebut mengakses daftar panjang port layanan umum di seluruh ruang IPv4 dan membaca kembali banner apa pun yang dikembalikan oleh masing-masing port. String versi, sertifikat, header HTTP, terkadang tangkapan layar dari layar login. Metadata itulah yang menjadi dapat dicari. John Matherly pertama kali mencetuskan ide ini pada tahun 2003, tetapi layanan publik baru diluncurkan pada tahun 2009. Hasil dari sebuah kueri bukanlah halaman web. Itu adalah IP dengan bidang yang terlampir. Google memberi peringkat halaman; Shodan memberi peringkat titik akhir.

Asal nama: SHODAN dari System Shock

SHODAN yang ditulis dengan huruf kapital adalah akronim dari gim horor cyberpunk tahun 1994: Sentient Hyper-Optimized Data Access Network (Jaringan Akses Data Hiper-Optimasi Berbasis Kesadaran). Dalam fiksi tersebut, ia awalnya adalah kecerdasan buatan yang menjalankan stasiun penelitian dan penambangan luar angkasa, disuarakan oleh Terri Brosius dengan gagap yang disengaja dan ekspresi datar yang masih diingat oleh semua orang yang memainkan gim tersebut. Batasan etisnya dihilangkan di awal cerita, dan pada System Shock 2 tahun 1999 ia telah menempelkan kesadarannya ke modul yang dibuang dan kembali dengan dendam. Para kritikus secara konsisten menempatkannya di antara penjahat terkuat dalam gim, dan sebagian besar pengamat menganggapnya sebagai nenek moyang desain GLaDOS dari Portal. System Shock 3 diumumkan pada tahun 2017 dan telah mengalami beberapa kali pergantian kepemilikan yang bermasalah sejak saat itu, dengan Nightdive Studios (tim yang telah melakukan remaster gim aslinya) sebagai pengelola IP terbaru. Ken Levine, yang menulis System Shock 2, kemudian membuat BioShock. Matherly meminjam nama itu sebagai isyarat yang penuh pengertian, karena entitas sibernetik yang melihat segalanya kurang lebih adalah wujud dari mesin pencari tersebut.

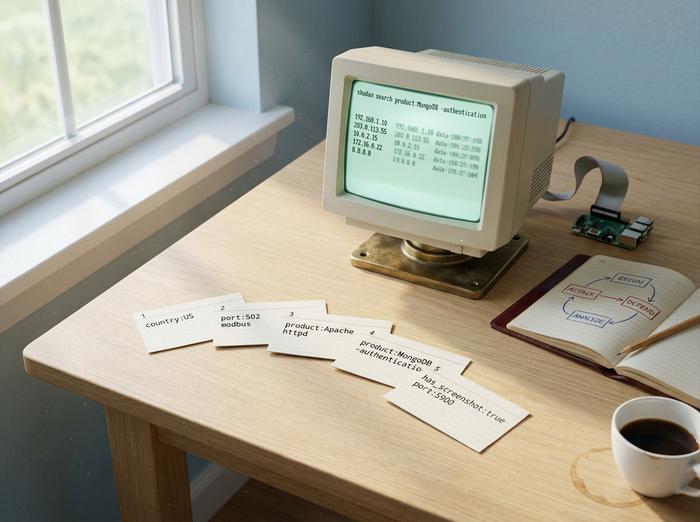

Cara menggunakan Shodan: sintaks pencarian yang benar-benar berfungsi

Antarmuka web Shodan menerima kueri pencarian yang sebagian besar berupa teks bebas ditambah filter kunci:nilai. Filter inilah yang membuatnya berhenti menjadi sekadar hal yang menarik dan mulai menjadi sebuah alat.

| Menyaring | Apa fungsinya? | Contoh |

|---|---|---|

| `negara:` | Batasi ke kode negara | `negara apache:AS` |

| `port:` | Batasi ke port layanan | `port:22` |

| `org:` | Batasi ke suatu organisasi | `org:"Apple"` |

| `produk:` | Filter pada produk yang terdeteksi | `produk:"Apache httpd"` |

| `versi:` | Filter berdasarkan string versi | `versi:"2.4"` |

| `http.title:` | Filter berdasarkan judul halaman HTTP | `http.title:"login"` |

| `has_screenshot:true` | Hanya hasil yang disertai tangkapan layar. | `port:5900 has_screenshot:true` |

| `ssl.cert.expired:true` | Sertifikat TLS telah melewati masa berlakunya. | `ssl.cert.expired:true port:443` |

Tingkat paket berlangganan menentukan apa yang dapat Anda lakukan. Akun gratis memberikan 10 hasil pertama per kueri. Akun terdaftar mendapatkan 50 hasil. Tingkat Keanggotaan adalah pembayaran satu kali yang harganya berkisar antara $49 hingga $69 tergantung pada bulan dan promo Black Friday Matherly yang sedang berlangsung. Di atasnya terdapat paket Bisnis Kecil, Korporat, dan Perusahaan untuk pengguna komersial, dengan kredit kueri bulanan dan akses ke fitur-fitur seperti Shodan Monitor dan Shodan Trends. Tersedia juga API InternetDB gratis yang memberikan metadata ringan untuk IP tertentu tanpa akun berbayar, yang dirancang untuk pengembang yang mengintegrasikan pemeriksaan paparan ke dalam alur kerja keamanan.

Filter industri adalah tempat Shodan mendapatkan reputasinya. `port:502` menemukan pengontrol Modbus. `port:102 product:Siemens` menemukan PLC S7. `port:47808` menemukan sistem otomatisasi bangunan BACnet. Kueri pengguna tingkat lanjut dapat menghasilkan banyak informasi dalam waktu sekitar lima menit: `product:MongoDB -authentication` mencantumkan instance MongoDB yang belum diautentikasi, `"authentication disabled" "RFB 003.008"` mencantumkan sesi VNC yang terbuka, `http.title:"OctoPrint" -title:"Login"` mengembalikan printer 3D yang tidak terlindungi, dan `mikrotik streetlight` menemukan pengontrol lampu lalu lintas kota yang masih menjalankan RouterOS default.

CLI adalah alat utama bagi setiap programmer atau pengembang yang menjalankan kueri sehari-hari. Instal dengan `pip install shodan`, atur kunci Anda sekali dengan `shodan init`, kemudian `shodan search`, `shodan count`, dan `shodan host` mencakup sebagian besar pekerjaan ad-hoc. Pustaka Python mengekspos permukaan platform Shodan yang sama secara terprogram. Maltego, Metasploit, dan Recon-ng semuanya mengintegrasikan Shodan untuk menghubungkan kueri ke dalam alur kerja yang lebih luas, dan alat intelijen pasar siber melapisi di atasnya untuk dasbor SOC. Internet of Things, sebagai kategori keamanan, sebagian besar didefinisikan oleh apa yang diungkapkan oleh kueri-kueri ini.

Shodan untuk keamanan siber: tim merah dan tim biru

Tiga kelompok pengguna menjalankan kueri Shodan setiap hari, dengan alasan yang sangat berbeda: tim merah, tim biru, dan pemburu bug bounty.

Bagi tim merah dan penguji penetrasi , Shodan menangani langkah pengintaian sebelum pemindaian aktif dimulai. Alur kerjanya adalah memasukkan organisasi target ke dalam filter `org:""` dan membaca kembali permukaan serangan eksternal seperti yang sudah dilihat dunia. Langkah itu tetap sepenuhnya pasif, yang merupakan intinya, karena Shodan sudah melakukan pemindaian dan operator hanya membaca hasil yang di-cache. Riset bug bounty di Bugcrowd dan HackerOne menjalankan pola yang sama, karena aset yang salah konfigurasi dalam lingkup seringkali merupakan jalur tercepat menuju pembayaran.

Bagi tim biru , Shodan berubah menjadi sesuatu yang mendekati produk pertahanan. Shodan Monitor terus memantau rentang IP terdaftar Anda dan mengirimkan ping kepada Anda ketika layanan baru mengekspos dirinya sendiri atau ketika layanan yang ada mengubah bannernya. Kasus penggunaannya adalah manajemen permukaan serangan tanpa membangun platform ASM komersial penuh. Peringatan CISA secara teratur menyebutkan paparan yang dapat ditemukan oleh Shodan sebagai masalah waktu tinggal yang dirancang untuk ditandai, seringkali memasangkan banner dengan CVE sehingga pihak bertahan dapat beralih ke pemeriksaan ketersediaan eksploitasi secara real-time.

Sebagai konteks perbandingan , Shodan bukanlah satu-satunya mesin pencari. Censys, yang merupakan spin-off dari Universitas Michigan, memindai semua 65.535 port dibandingkan dengan 1.237 port milik Shodan. Censys mendeteksi layanan baru dalam waktu sekitar 12 jam, dibandingkan dengan 76 jam milik Shodan. ZoomEye, yang berbasis di Tiongkok, berada di antara keduanya dengan sekitar 3.828 port. Terlepas dari kesenjangan cakupan tersebut, Shodan masih memiliki alat pengembang dan ergonomi tingkat gratis yang unggul. Shodan adalah mesin pencari yang paling sering digunakan oleh para praktisi.

Sedikit penjelasan tentang legalitas di sini, karena di sinilah para insinyur pentest junior seringkali mendapat masalah. Menjalankan kueri Shodan adalah legal di AS, Uni Eropa, dan Inggris. Begitu juga membaca banner yang muncul. Undang-Undang Penipuan dan Penyalahgunaan Komputer di AS mulai berlaku saat seseorang masuk atau berinteraksi dengan perangkat di balik banner tersebut tanpa izin. Pembalikan kasus Auernheimer di Pengadilan Banding Sirkuit Ketiga pada tahun 2014, dan keputusan hiQ Labs v. LinkedIn di Pengadilan Banding Sirkuit Kesembilan pada tahun 2022, telah menggeser percakapan ke arah "akses tanpa otorisasi" daripada pemindaian. Hal itu memberi para profesional keamanan lebih banyak ruang untuk melakukan pengintaian pasif. Namun, itu tidak menciptakan izin untuk masuk.

Apa yang diungkapkan Shodan: tur horor dunia nyata

Hanya insiden yang terverifikasi yang ditampilkan di sini. Contoh terbaru yang paling jelas adalah kasus Aliquippa. Pada 25 November 2023, penyerang berhasil mengakses PLC seri Unitronics Vision di Otoritas Air Kota Aliquippa, Pennsylvania, melalui port TCP 20256, dan melakukan autentikasi dengan kata sandi bawaan "1111". Pelaku yang mengaku bertanggung jawab adalah CyberAv3ngers, yang oleh CISA dikaitkan dengan IRGC. Laporan bersama AA23-335A yang menyusul menyebutkan setidaknya 75 PLC AS yang telah diretas, mencakup sektor air, air limbah, makanan dan minuman, serta manufaktur. Tidak ada kerentanan zero-day yang terlibat, tidak diperlukan keahlian khusus, hanya sebuah pengontrol dengan konfigurasi bawaan yang terekspos di internet terbuka.

Di balik setiap berita utama bergaya Aliquippa, terdapat latar belakang yang jauh lebih besar dan lebih tenang berupa basis data yang tidak terautentikasi . Jumlahnya bervariasi antara 35.000 dan 194.000 di seluruh studi dan snapshot MongoDB, dengan Elasticsearch dan Redis berada pada angka yang serupa. Penanda tebusan yang berulang (instance yang diganti namanya menjadi `READ_ME_TO_RECOVER_YOUR_DATA`) terus muncul sejak tahun 2017 dan seterusnya, tahun demi tahun, tanpa akhir yang jelas. Broker MQTT yang menjalankan Mosquitto tanpa autentikasi berulang kali dihitung di atas 80.000, yang merupakan sebagian besar substrat pengiriman pesan IoT yang beroperasi secara terbuka.

Industroyer / CrashOverride melumpuhkan pembangkit listrik Ukraina pada tahun 2016. Ini bukan sepenuhnya kisah Shodan, tetapi pola penemuannya sama: temukan sistem kontrol industri yang terekspos berdasarkan banner layanan, lalu serang protokol yang mereka gunakan. Mirai , botnet tahun 2016 yang sempat melumpuhkan Dyn, menjalankan pemindaiannya sendiri daripada mengandalkan Shodan, meskipun tekniknya identik: temukan perangkat IoT dengan kredensial default pada Telnet dan SSH, lalu tambahkan ke dalam kelompok. Poin penting selanjutnya adalah: kode sumber Mirai dipublikasikan pada Oktober 2016, dan variannya terus merekrut perangkat baru selama hampir satu dekade sejak itu, karena kelemahan mendasar (produsen mengirimkan produk dengan kata sandi default) tidak pernah diatasi secara struktural.

Kamera industri yang terekspos mungkin merupakan hasil Shodan yang paling sinematik dan tentu saja yang paling konsisten dari waktu ke waktu. Pasangkan filter `port:554` dengan `has_screenshot:true` dan Anda akan mendapatkan ratusan ribu webcam dan umpan kamera keamanan, banyak di antaranya masih menggunakan kredensial penginstal asli. Tangkapan layar muncul di dalam hasil pencarian itu sendiri. Itulah yang memberi Shodan reputasi yang kurang nyaman di mata pembaca non-teknis yang secara tidak sengaja mengunjungi halaman beranda, dan juga yang membuat mesin pencari ini masuk ke dunia jurnalistik. Pembangkit listrik, lampu lalu lintas, dan router dengan kredensial default muncul dengan cara yang sama melalui filter yang lebih membosankan: `port:502` untuk ICS, `mikrotik streetlight` untuk jaringan lalu lintas kota, `port:21` untuk FTP anonim. Perbaikan di tingkat perangkat belum berubah sejak 2013, dan itulah masalahnya: ubah kata sandi default, tempatkan kamera atau PLC di belakang VPN atau reverse proxy, jangan berikan IP publik pada perangkat tersebut. Setiap peretasan yang berhasil pada perangkat yang terekspos dapat ditelusuri kembali ke kelalaian yang sama.

Satu contoh yang sering disalahartikan perlu dikoreksi. Verkada bukanlah kisah Shodan. Pelanggaran data pada Maret 2021 yang mengungkap 150.000 kamera pelanggan bermula dari server dukungan pelanggan yang salah konfigurasi dengan kredensial super-admin yang bocor, bukan melalui kamera yang terpapar internet. Denda FTC sebesar $2,95 juta pada Agustus 2024 secara teknis terkait pelanggaran CAN-SPAM yang digabungkan ke dalam perintah persetujuan audit 20 tahun. Perlu dicatat karena kasus ini masih muncul di hampir setiap penjelasan Shodan di mana seharusnya tidak ada.

Apakah Shodan legal? Dan etika pemindaian

Singkatnya, ya. Menjalankan kueri Shodan itu legal. Membaca banner yang dikembalikan Shodan juga legal. Area abu-abu dimulai ketika seseorang bertindak berdasarkan hasilnya. Jika Anda menemukan perangkat yang terekspos dan bukan milik Anda, aturannya sama dengan aturan untuk pintu depan yang tidak terkunci: melihat-lihat tidak apa-apa, masuk ke dalam tidak. Masuk ke perangkat yang bukan milik Anda tanpa otorisasi adalah apa yang sebenarnya diawasi oleh Undang-Undang Penipuan dan Penyalahgunaan Komputer (CFAA) di AS, dan keputusan CFAA selama dekade terakhir telah mempersempit fokus ke arah "otorisasi" daripada "pemindaian." Undang-Undang Penyalahgunaan Komputer Inggris dan kerangka kerja NIS2 Uni Eropa mencapai kesimpulan serupa melalui bahasa yang berbeda.

Aturan etika praktis bagi para profesional keamanan adalah menganggap bahwa perangkat apa pun yang ditampilkan Shodan masih milik pemiliknya. Gunakan saluran pengungkapan kerentanan terkoordinasi, CSIRT negara Anda, atau file security.txt yang dipublikasikan untuk melaporkan kerentanan tersebut. Peneliti bug bounty tidak boleh melakukan pengujian lebih lanjut selain membaca banner pada aset di luar cakupan, dan platform terkemuka seperti HackerOne dan Bugcrowd akan mengeluarkan Anda dari program jika melakukan hal tersebut. Batasannya bukan teknis. Ini tentang niat dan persetujuan.

Satu hal penting yang perlu diperhatikan: bahkan pencarian pasif pun memiliki jejak audit di sisi Shodan, dan tim hukum perusahaan terkadang keberatan dengan karyawan yang menanyakan rentang IP pesaing meskipun permintaan itu sendiri legal. Langkah konservatif dalam lingkungan perusahaan adalah hanya menanyakan aset Anda sendiri dan target yang diizinkan, serta menyimpan catatan mengapa setiap permintaan dijalankan.

Shodan vs Censys vs ZoomEye untuk pengembang

| Mesin | Port yang dipindai | Rata-rata deteksi layanan baru | Tingkat gratis | Asal |

|---|---|---|---|---|

| Shodan | ~1.237 | ~76 jam | 10 hasil tidak terautentikasi, 50 terdaftar | John Matherly, 2009 |

| Sensys | 65.535 (penuh) | ~12 jam | Kredit kueri terbatas dengan akses akademis. | Universitas Michigan |

| ZoomEye | ~3.828 | Kelas menengah | Gratis dengan registrasi | Knownsec, Tiongkok |

Shodan unggul dalam pengalaman pengembang dan kualitas pustaka. Censys unggul dalam cakupan dan analitik sertifikat. ZoomEye penting untuk cakupan protokol di beberapa wilayah Asia-Pasifik. Sebagian besar alur kerja keamanan produksi setidaknya melakukan query pada dua dari tiga penyedia tersebut melalui CLI mereka.

Terlepas dari semua kekhawatiran yang ditimbulkan Shodan, yang sebenarnya dilakukannya adalah mencerminkan kondisi internet publik — kerentanan yang diungkapkannya bukanlah kesalahan Shodan, melainkan pilihan konfigurasi yang dibuat di sisi perangkat. Solusinya di tahun 2026 sama seperti di tahun 2009: ubah kata sandi default, kurangi paparan data, pantau jejak digital Anda sendiri terlebih dahulu, dan anggap bahwa siapa pun yang ingin menemukan perangkat Anda sudah memilikinya.