Shodan: Công cụ tìm kiếm của tin tặc trong 2026 được giải thích

Shodan là công cụ tìm kiếm đã dạy cho ngành công nghiệp an ninh mạng hiểu rõ thế giới vật lý kết nối trực tiếp với internet mở như thế nào, và việc lộ thông tin đó thường xảy ra thông qua mật khẩu mặc định chứ không phải là một lỗ hổng bảo mật "zero-day" kiểu phim ảnh. Trường hợp được trích dẫn nhiều nhất trong chu kỳ gần đây không phải là một vụ xâm phạm an ninh mạng kiểu Hollywood. Đó là bộ điều khiển của cơ quan cấp nước Aliquippa, Pennsylvania bị xâm nhập vào ngày 25 tháng 11 năm 2023 bằng cách nhập "1111" vào PLC Unitronics trên cổng 20256. Bản tư vấn AA23-335A của CISA đã nêu tên ít nhất 75 PLC bị xâm nhập trên nhiều lĩnh vực của Hoa Kỳ sau khi cùng một nhóm, CyberAv3ngers, tấn công. Ngoài ra, Shodan còn là tên của một nhân vật phản diện AI trong trò chơi điện tử năm 1994 có tên System Shock, cũng là nguồn gốc tên gọi của công cụ tìm kiếm này. Hướng dẫn này sẽ đề cập đến những gì công cụ tìm kiếm thực sự làm vào năm 2026, những gì nó tiết lộ và những gì được phép và không được phép làm sau khi bạn tìm thấy một thiết bị trên đó.

Shodan là gì, tóm gọn trong một đoạn văn?

Shodan lập chỉ mục các thiết bị được kết nối với internet, chứ không phải các trang web. Đó là câu trả lời ngắn gọn nhất, và là phần mà hầu hết mọi người bỏ qua cho đến khi họ thực sự thực hiện tìm kiếm. Trình thu thập dữ liệu truy cập vào một danh sách dài các cổng dịch vụ phổ biến trên không gian IPv4 và đọc lại bất kỳ thông tin nào mà mỗi cổng trả về. Chuỗi phiên bản, chứng chỉ, tiêu đề HTTP, đôi khi là ảnh chụp màn hình đăng nhập. Siêu dữ liệu đó là những gì trở nên có thể tìm kiếm được. John Matherly lần đầu tiên phác thảo ý tưởng này vào năm 2003, nhưng dịch vụ công cộng không được đưa vào hoạt động cho đến năm 2009. Kết quả của một truy vấn không phải là một trang web. Nó là một địa chỉ IP với các trường được đính kèm. Google xếp hạng các trang; Shodan xếp hạng các điểm cuối.

Nguồn gốc tên gọi: SHODAN từ trò chơi System Shock.

SHODAN, viết hoa toàn bộ, là từ viết tắt của một trò chơi kinh dị cyberpunk năm 1994: Sentient Hyper-Optimized Data Access Network (Mạng Truy cập Dữ liệu Siêu Tối ưu Có tri giác). Trong cốt truyện, cô ta bắt đầu là trí tuệ nhân tạo điều hành một trạm nghiên cứu và khai thác không gian sâu, được lồng tiếng bởi Terri Brosius với giọng nói lắp bắp và biểu cảm lạnh lùng mà bất cứ ai từng chơi trò chơi này đều vẫn nhớ. Những ràng buộc về đạo đức của cô ta bị loại bỏ ngay từ đầu câu chuyện, và đến System Shock 2 năm 1999, cô ta đã gắn ý thức của mình vào một mô-đun bị loại bỏ và trở lại với mối thù hằn. Các nhà phê bình luôn xếp cô ta vào hàng những nhân vật phản diện mạnh nhất trong game, và hầu hết các nhà quan sát đều cho rằng cô ta là tiền thân về thiết kế của GLaDOS từ Portal. System Shock 3 được công bố vào năm 2017 và đã trải qua nhiều lần chuyển giao khó khăn kể từ đó, với Nightdive Studios (nhóm đã làm lại phiên bản gốc) là người quản lý IP gần đây nhất. Ken Levine, người viết System Shock 2, sau đó đã tiếp tục tạo ra BioShock. Matherly đã mượn cái tên đó như một sự ám chỉ đầy ẩn ý, bởi vì một thực thể máy tính có khả năng nhìn thấy mọi thứ về cơ bản chính là hình mẫu mà công cụ tìm kiếm đã hướng tới.

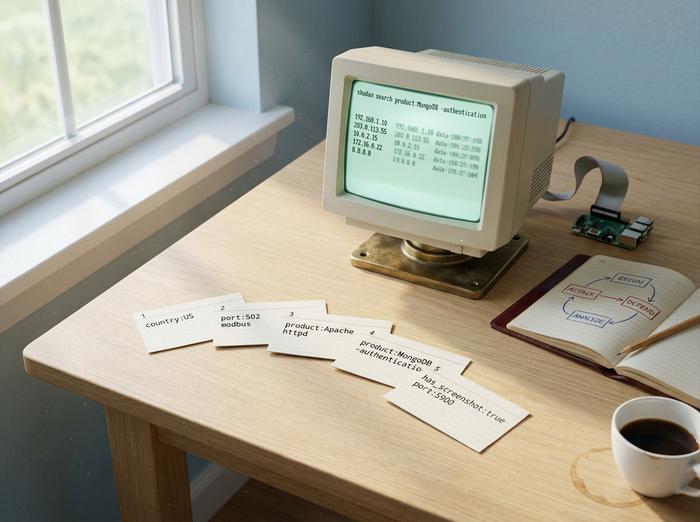

Cách sử dụng Shodan: cú pháp tìm kiếm thực sự hiệu quả

Giao diện web của Shodan chấp nhận truy vấn tìm kiếm chủ yếu là văn bản tự do kết hợp với các bộ lọc cặp khóa-giá trị. Chính các bộ lọc này đã giúp Shodan không còn là một công cụ thú vị nữa mà trở thành một công cụ hữu ích.

| Lọc | Chức năng của nó là gì? | Ví dụ |

|---|---|---|

| `quốc gia:` | Giới hạn theo mã quốc gia | `apache country:US` |

| `cổng:` | Giới hạn ở cổng dịch vụ | `cổng:22` |

| `org:` | Giới hạn trong một tổ chức | `org:"Apple"` |

| `sản phẩm:` | Lọc theo sản phẩm đã phát hiện | `product:"Apache httpd"` |

| `phiên bản:` | Lọc theo chuỗi phiên bản | `phiên bản: "2.4"` |

| `http.title:` | Lọc theo tiêu đề trang HTTP | `http.title:"đăng nhập"` |

| `has_screenshot:true` | Chỉ hiển thị kết quả khi chụp ảnh màn hình. | `port:5900 has_screenshot:true` |

| `ssl.cert.expired:true` | Chứng chỉ TLS đã hết hạn. | `ssl.cert.expired:true port:443` |

Các gói dịch vụ sẽ quyết định những gì bạn có thể làm. Tài khoản miễn phí trả về 10 kết quả đầu tiên cho mỗi truy vấn. Tài khoản đã đăng ký nhận được 50 kết quả. Gói Thành viên là khoản thanh toán một lần, dao động từ 49 đến 69 đô la tùy thuộc vào tháng và chương trình khuyến mãi Black Friday mà Matherly đang áp dụng. Cao hơn nữa là các gói Doanh nghiệp nhỏ, Doanh nghiệp lớn và Doanh nghiệp cỡ lớn dành cho người dùng thương mại, với số lượng truy vấn hàng tháng và quyền truy cập vào các tính năng như Shodan Monitor và Shodan Trends. Ngoài ra còn có API InternetDB miễn phí trả về siêu dữ liệu cơ bản cho một địa chỉ IP nhất định mà không cần tài khoản trả phí, được thiết kế cho các nhà phát triển tích hợp kiểm tra rủi ro vào quy trình làm việc bảo mật.

Các bộ lọc công nghiệp chính là nơi Shodan tạo dựng được danh tiếng của mình. Lệnh `port:502` tìm thấy các bộ điều khiển Modbus. Lệnh `port:102 product:Siemens` tìm thấy các PLC S7. Lệnh `port:47808` tìm thấy các hệ thống tự động hóa tòa nhà BACnet. Các truy vấn dành cho người dùng chuyên nghiệp có thể xử lý rất nhiều thông tin chỉ trong khoảng năm phút: lệnh `product:MongoDB -authentication` liệt kê các phiên bản MongoDB chưa được xác thực, lệnh `"authentication disabled" "RFB 003.008"` liệt kê các phiên VNC đang mở, lệnh `http.title:"OctoPrint" -title:"Login"` trả về các máy in 3D không được bảo vệ, và lệnh `mikrotik streetlight` tìm thấy các bộ điều khiển đèn giao thông thành phố vẫn đang chạy hệ điều hành RouterOS mặc định.

Giao diện dòng lệnh (CLI) là công cụ chủ lực cho bất kỳ lập trình viên hoặc nhà phát triển nào thực hiện các truy vấn hàng ngày. Cài đặt bằng lệnh `pip install shodan`, thiết lập khóa của bạn một lần với `shodan init`, sau đó `shodan search`, `shodan count` và `shodan host` sẽ xử lý hầu hết các công việc ad-hoc. Thư viện Python cung cấp cùng một giao diện nền tảng Shodan theo lập trình. Maltego, Metasploit và Recon-ng đều tích hợp Shodan để kết hợp các truy vấn thành một quy trình làm việc rộng hơn, và các công cụ tình báo thị trường mạng được xây dựng trên đó cho bảng điều khiển SOC. Internet vạn vật (IoT), với tư cách là một hạng mục bảo mật, phần lớn được định nghĩa bởi những gì các truy vấn này hiển thị.

Shodan dành cho an ninh mạng: đội tấn công (red team) và đội phòng thủ (blue team).

Mỗi ngày có ba nhóm người dùng thực hiện truy vấn Shodan, với những lý do rất khác nhau: các nhóm tấn công (red team), các nhóm phòng thủ (blue team) và những người săn lỗi bảo mật (bug bounty hunters).

Đối với các nhóm tấn công mô phỏng (red team) và kiểm thử xâm nhập (penetration tester ), Shodan đảm nhiệm bước trinh sát trước khi bắt đầu bất kỳ quá trình quét chủ động nào. Quy trình làm việc là đưa tổ chức mục tiêu vào bộ lọc `org:` và đọc lại bề mặt tấn công bên ngoài như thế nào. Bước này hoàn toàn thụ động, đó chính là điểm mấu chốt, bởi vì Shodan đã thực hiện quá trình quét và người vận hành chỉ đang đọc các kết quả được lưu trong bộ nhớ cache. Nghiên cứu tìm lỗi bảo mật trên Bugcrowd và HackerOne cũng sử dụng mô hình tương tự, vì các tài sản bị cấu hình sai trong phạm vi thường là con đường nhanh nhất để nhận được tiền thưởng.

Đối với các đội phòng thủ (blue team) , Shodan trở thành một sản phẩm gần giống như phòng thủ. Shodan Monitor liên tục giám sát các dải IP đã đăng ký của bạn và gửi thông báo khi một dịch vụ mới tự bộc lộ hoặc khi một dịch vụ hiện có thay đổi banner của nó. Trường hợp sử dụng là quản lý bề mặt tấn công mà không cần thiết lập một nền tảng ASM thương mại hoàn chỉnh. Các bản tư vấn của CISA thường xuyên đề cập đến các lỗ hổng có thể phát hiện được bằng Shodan như là vấn đề về thời gian tồn tại của lỗ hổng mà công cụ này được thiết kế để cảnh báo, thường kết hợp banner với CVE để người phòng thủ có thể chuyển sang kiểm tra khả năng khai thác theo thời gian thực.

Để so sánh, cần lưu ý rằng Shodan không phải là công cụ duy nhất. Censys, một công ty tách ra từ Đại học Michigan, quét tất cả 65.535 cổng so với 1.237 cổng của Shodan. Nó phát hiện các dịch vụ mới trong khoảng 12 giờ, so với 76 giờ của Shodan. ZoomEye, có trụ sở tại Trung Quốc, nằm ở giữa với khoảng 3.828 cổng. Mặc dù có sự chênh lệch về phạm vi phủ sóng, Shodan vẫn sở hữu các công cụ dành cho nhà phát triển và giao diện người dùng miễn phí tiện lợi hơn. Đây là công cụ mà các chuyên gia thực sự mở ra đầu tiên.

Vài lời ngắn gọn về tính hợp pháp ở đây, vì đây là điểm mà các kỹ sư kiểm thử xâm nhập mới vào nghề thường gặp rắc rối. Việc chạy truy vấn Shodan là hợp pháp ở Mỹ, EU và Anh. Việc đọc banner trả về cũng vậy. Đạo luật Chống Gian lận và Lạm dụng Máy tính ở Mỹ bắt đầu có hiệu lực ngay khi ai đó đăng nhập hoặc tương tác với thiết bị đằng sau banner đó mà không được phép. Phán quyết đảo ngược vụ Auernheimer tại Tòa án phúc thẩm khu vực thứ ba năm 2014 và phán quyết hiQ Labs kiện LinkedIn tại Tòa án phúc thẩm khu vực thứ chín năm 2022 đã chuyển cuộc thảo luận sang "truy cập không được ủy quyền" thay vì quét. Điều đó cho phép các chuyên gia bảo mật có nhiều không gian hơn để trinh sát thụ động. Tuy nhiên, nó không tạo ra giấy phép để đăng nhập.

Những gì Shodan phơi bày: một chuyến tham quan kinh dị ngoài đời thực

Chỉ những sự cố đã được xác minh mới được đề cập ở đây. Ví dụ gần đây nhất rõ ràng nhất là vụ Aliquippa. Vào ngày 25 tháng 11 năm 2023, tin tặc đã xâm nhập vào bộ điều khiển PLC dòng Unitronics Vision tại Cơ quan Cấp nước Thành phố Aliquippa, Pennsylvania, trên cổng TCP 20256 và xác thực bằng mật khẩu mặc định "1111". Kẻ tự xưng là CyberAv3ngers, mà CISA cho rằng có liên hệ với IRGC. Thông báo chung AA23-335A sau đó đã nêu tên ít nhất 75 bộ điều khiển PLC của Mỹ bị xâm phạm, trải rộng trên các lĩnh vực cấp nước, xử lý nước thải, thực phẩm và đồ uống, và sản xuất. Không có lỗ hổng bảo mật zero-day nào, không yêu cầu kỹ năng đặc biệt nào, chỉ đơn giản là một bộ điều khiển với cấu hình mặc định nằm công khai trên internet.

Đằng sau mỗi tiêu đề giật gân kiểu Aliquippa là một bức tranh lớn hơn, âm thầm hơn về các cơ sở dữ liệu không được xác thực. Số lượng các cơ sở dữ liệu bị xâm nhập dao động từ 35.000 đến 194.000 trong các nghiên cứu và ảnh chụp nhanh về MongoDB, với Elasticsearch và Redis cũng có số lượng tương tự. Dấu hiệu đòi tiền chuộc lặp đi lặp lại (các trường hợp được đổi tên thành `READ_ME_TO_RECOVER_YOUR_DATA`) tiếp tục xuất hiện từ năm 2017 trở đi, năm này qua năm khác, mà không có dấu hiệu chấm dứt rõ ràng. Số lượng các máy chủ MQTT chạy Mosquitto mà không cần xác thực liên tục được ghi nhận trên 80.000, chiếm phần lớn nền tảng nhắn tin IoT hoạt động công khai.

Industroyer/CrashOverride đã làm sập một nhà máy điện của Ukraine vào năm 2016. Không hoàn toàn là câu chuyện về Shodan, nhưng cùng một mô hình phát hiện: tìm các hệ thống điều khiển công nghiệp bị lộ thông tin bằng banner dịch vụ, sau đó tấn công giao thức mà chúng sử dụng. Mirai , mạng botnet năm 2016 đã làm Dyn ngừng hoạt động trong một thời gian ngắn, đã tự thực hiện quét thay vì dựa vào Shodan, mặc dù kỹ thuật này giống hệt nhau: tìm các thiết bị IoT có thông tin đăng nhập mặc định trên Telnet và SSH, rồi thêm chúng vào nhóm. Điểm quan trọng cần lưu ý tiếp theo: mã nguồn của Mirai đã được công khai vào tháng 10 năm 2016, và các biến thể của nó đã tiếp tục tuyển mộ các thiết bị mới trong gần một thập kỷ kể từ đó, bởi vì điểm yếu cơ bản (các nhà sản xuất xuất xưởng với mật khẩu mặc định) chưa bao giờ được giải quyết triệt để.

Các camera công nghiệp bị lộ thông tin có lẽ là kết quả tìm kiếm trên Shodan mang tính điện ảnh nhất và chắc chắn là nhất quán nhất theo thời gian. Kết hợp bộ lọc `port:554` với `has_screenshot:true` và bạn sẽ nhận được hàng trăm nghìn webcam và nguồn cấp dữ liệu camera an ninh, nhiều trong số đó vẫn sử dụng thông tin đăng nhập cài đặt ban đầu. Ảnh chụp màn hình xuất hiện ngay trong kết quả tìm kiếm. Đó là lý do Shodan có tiếng xấu với những độc giả không chuyên về kỹ thuật, những người vô tình truy cập trang chủ, và cũng là lý do công cụ này được sử dụng trong báo chí. Các nhà máy điện, đèn giao thông và bộ định tuyến với thông tin đăng nhập mặc định cũng xuất hiện theo cách tương tự thông qua các bộ lọc đơn giản hơn: `port:502` cho ICS, `mikrotik streetlight` cho mạng lưới giao thông thành phố, `port:21` cho FTP ẩn danh. Giải pháp ở cấp độ thiết bị không thay đổi kể từ năm 2013, và đó chính là vấn đề: thay đổi mật khẩu mặc định, đặt camera hoặc PLC phía sau VPN hoặc proxy ngược, không cấp cho thiết bị địa chỉ IP công cộng. Mọi vụ tấn công thành công vào một thiết bị bị lộ thông tin đều bắt nguồn từ cùng một thiếu sót đó.

Một ví dụ thường bị trích dẫn sai cần được đính chính. Verkada không phải là câu chuyện của Shodan. Vụ vi phạm dữ liệu tháng 3 năm 2021 làm lộ thông tin của 150.000 camera khách hàng bắt nguồn từ một máy chủ hỗ trợ khách hàng bị cấu hình sai với thông tin đăng nhập quản trị viên cấp cao bị rò rỉ, chứ không phải thông qua các camera bị phơi bày trên internet. Mức phạt 2,95 triệu đô la của FTC vào tháng 8 năm 2024 về mặt kỹ thuật là do vi phạm CAN-SPAM được gộp vào lệnh thỏa thuận kiểm toán 20 năm. Cần lưu ý rằng vụ việc này vẫn xuất hiện trong hầu hết các bài giải thích về Shodan, trong khi thực tế nó không hề có mặt.

Shodan có hợp pháp không? Và vấn đề đạo đức của việc quét tài liệu là gì?

Tóm lại, đúng vậy. Chạy truy vấn Shodan là hợp pháp. Đọc thông báo mà Shodan trả về cũng hợp pháp. Vấn đề trở nên phức tạp khi ai đó hành động dựa trên kết quả đó. Nếu bạn tìm thấy một thiết bị bị lộ thông tin mà không phải của mình, quy tắc cũng giống như quy tắc đối với một cánh cửa trước không khóa: nhìn thì được, nhưng bước vào thì không. Việc đăng nhập vào thiết bị mà bạn không sở hữu mà không được phép là điều mà Đạo luật Chống Gian lận và Lạm dụng Máy tính (CFAA) ở Mỹ thực sự nhắm đến, và các quyết định của CFAA trong thập kỷ qua đã tập trung vào "sự cho phép" hơn là "quét". Đạo luật Lạm dụng Máy tính của Anh và khung pháp lý NIS2 của EU cũng đưa ra những kết luận tương tự mặc dù bằng ngôn ngữ khác nhau.

Nguyên tắc đạo đức thực tiễn dành cho các chuyên gia bảo mật là giả định rằng bất kỳ thiết bị nào Shodan hiển thị vẫn thuộc về chủ sở hữu của nó. Hãy sử dụng kênh tiết lộ lỗ hổng được phối hợp, CSIRT của quốc gia bạn hoặc tệp security.txt đã được công bố để báo cáo sự cố. Các nhà nghiên cứu chương trình săn lỗi bảo mật không bao giờ nên kiểm tra vượt quá việc đọc banner trên các tài sản nằm ngoài phạm vi, và các nền tảng uy tín như HackerOne và Bugcrowd sẽ loại bạn khỏi chương trình nếu làm như vậy. Ranh giới không phải là kỹ thuật. Đó là ý định và sự đồng thuận.

Một điểm cần lưu ý: ngay cả các truy vấn thụ động cũng có nhật ký kiểm toán trên hệ thống Shodan, và các nhóm pháp lý doanh nghiệp đôi khi phản đối việc nhân viên truy vấn phạm vi IP của đối thủ cạnh tranh ngay cả khi bản thân truy vấn đó là hợp pháp. Cách tiếp cận thận trọng trong môi trường doanh nghiệp là chỉ truy vấn tài sản của riêng mình và các mục tiêu được ủy quyền, đồng thời ghi lại lý do tại sao mỗi truy vấn được thực hiện.

So sánh Shodan, Censys và ZoomEye dành cho nhà phát triển

| Động cơ | Các cổng đã được quét | Phát hiện dịch vụ mới trung bình | Gói miễn phí | Nguồn gốc |

|---|---|---|---|---|

| Shodan | ~1.237 | ~76 giờ | 10 kết quả chưa được xác thực, 50 kết quả đã đăng ký | John Matherly, 2009 |

| Censys | 65.535 (đầy đủ) | ~12 giờ | Số lượt truy vấn có giới hạn kèm quyền truy cập học thuật. | Đại học Michigan |

| ZoomEye | ~3.828 | Tầm trung | Miễn phí khi đăng ký | Knownsec, Trung Quốc |

Shodan vượt trội về trải nghiệm nhà phát triển và chất lượng thư viện. Censys dẫn đầu về phạm vi phủ sóng và phân tích chứng chỉ. ZoomEye quan trọng đối với một số giao thức ở khu vực châu Á - Thái Bình Dương. Hầu hết các quy trình bảo mật sản xuất đều truy vấn ít nhất hai trong ba công cụ này thông qua giao diện dòng lệnh (CLI).

Dù Shodan gây ra nhiều lo ngại, điều mà nó thực sự làm là phản ánh hiện thực của internet công cộng — những lỗ hổng mà nó phơi bày không phải lỗi của nó, mà là do các lựa chọn cấu hình được thực hiện ở phía thiết bị. Giải pháp cho năm 2026 cũng giống như năm 2009: thay đổi mật khẩu mặc định, giảm thiểu việc hiển thị thông tin, ưu tiên giám sát dấu vết của chính thiết bị, và giả định rằng bất kỳ ai muốn tìm thiết bị của bạn đều đã tìm thấy rồi.