Shodan: поисковая система для хакеров в 2026: объяснение

Shodan — это поисковая система, которая показала индустрии безопасности, насколько сильно физический мир напрямую связан с открытым интернетом и как часто эта уязвимость возникает из-за пароля по умолчанию, а не из-за уязвимости нулевого дня, как в кино. Самый часто упоминаемый случай последнего цикла — это не голливудская утечка данных. Это взлом контроллера водоканала в Аликиппе, штат Пенсильвания, 25 ноября 2023 года путем ввода «1111» в ПЛК Unitronics на порту 20256. В рекомендациях CISA AA23-335A было указано как минимум 75 скомпрометированных ПЛК в различных секторах США, созданных той же группой, CyberAv3ngers. Shodan также является, отдельно, названием антагониста ИИ из видеоигры 1994 года под названием System Shock, откуда и взялось название поисковой системы. В этом руководстве рассматривается, что на самом деле делает поисковая система в 2026 году, что она раскрывает и что законно, а что нет, если вы обнаружили устройство, подключенное к ней.

Что такое Шодан, в одном абзаце.

Shodan индексирует устройства, подключенные к интернету, а не веб-страницы. Это самый понятный ответ в одном предложении, и именно его большинство людей упускают из виду, пока не начнут поиск. Краулер проверяет длинный список распространенных портов служб в пространстве IPv4 и считывает все баннеры, которые каждый из них возвращает. Строки версий, сертификаты, HTTP-заголовки, иногда скриншот экрана входа в систему. Именно эти метаданные становятся доступными для поиска. Джон Мазерли впервые набросал эту идею в 2003 году, но публичный сервис был запущен только в 2009 году. Результатом запроса является не веб-страница, а IP-адрес с прикрепленными полями. Google ранжирует страницы; Shodan ранжирует конечные точки.

Происхождение названия: SHODAN из игры System Shock.

Аббревиатура SHODAN, написанная заглавными буквами, взята из киберпанк-хоррор игры 1994 года: Sentient Hyper-Optimized Data Access Network (Разумная гипероптимизированная сеть доступа к данным). В этой игре она предстаёт в образе искусственного интеллекта, управляющего научно-исследовательской и горнодобывающей станцией в глубоком космосе, озвученного Терри Брозиус с той самой нарочитой заиканием и безэмоциональным выражением лица, которое до сих пор помнят все, кто играл в игру. Её этические ограничения снимаются в начале предыстории, и к System Shock 2 в 1999 году она прикрепляет своё сознание к сброшенному модулю и возвращается с обидой. Критики неизменно относят её к числу самых сильных злодеев в игровой индустрии, и большинство наблюдателей считают её предшественницей в дизайне GLaDOS из Portal. System Shock 3 был анонсирован ещё в 2017 году и с тех пор пережил несколько проблемных переходов, последним владельцем франшизы стала Nightdive Studios (команда, которая уже переиздала оригинал). Кен Левин, написавший сценарий к System Shock 2, позже создал BioShock. Мэтерли позаимствовал это название с иронией, потому что кибернетическая сущность, которая видит всё, — это примерно то, чем в итоге стала поисковая система.

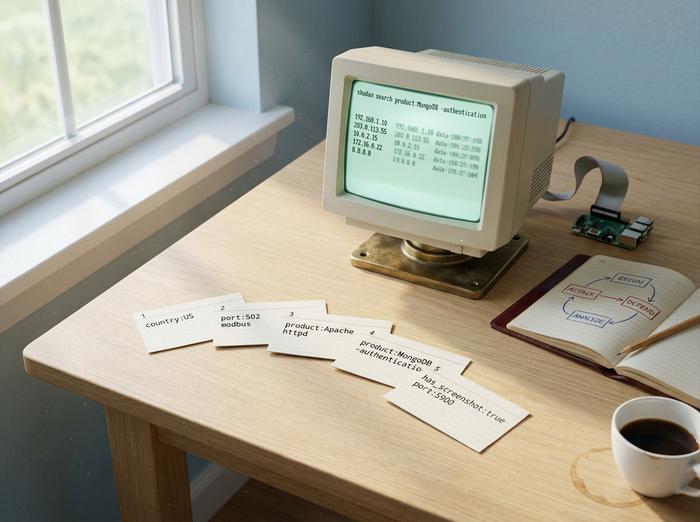

Как использовать Shodan: синтаксис поиска, который действительно работает.

Веб-интерфейс Shodan принимает поисковый запрос, в основном состоящий из свободного текста, плюс фильтры ключ:значение. Именно фильтры перестают быть просто любопытным элементом и начинают превращаться в инструмент.

| Фильтр | Что это делает | Пример |

|---|---|---|

| `страна:` | Ограничить доступ кодом страны | `apache country:US` |

| `порт:` | Ограничить доступом только к сервисному порту. | `порт:22` |

| `org:` | Ограничить деятельностью организации | `org:"Apple"` |

| `продукт:` | Фильтр по обнаруженному товару | `product:"Apache httpd"` |

| `версия:` | Фильтр по строке версии | `версия:"2.4"` |

| `http.title:` | Фильтрация по заголовку HTTP-страницы | `http.title:"login"` |

| `has_screenshot:true` | Результаты отображаются только при наличии скриншота. | `port:5900 has_screenshot:true` |

| `ssl.cert.expired:true` | Срок действия TLS-сертификатов истек. | `ssl.cert.expired:true port:443` |

Тарифные планы определяют ваши возможности. Бесплатный аккаунт возвращает первые 10 результатов за запрос. Зарегистрированные аккаунты получают 50 результатов. Тарифный план «Членство» — это разовая оплата, стоимость которой варьируется от 49 до 69 долларов в зависимости от месяца и того, в какую «Черную пятницу» Matherly проводит свои акции. Выше находятся тарифные планы «Малый бизнес», «Корпоративный» и «Предпринимательский» для коммерческих пользователей, которые включают ежемесячные кредиты на запросы и доступ к таким функциям, как Shodan Monitor и Shodan Trends. Также доступен бесплатный API InternetDB, который возвращает упрощенные метаданные для заданного IP-адреса без платного аккаунта, предназначенный для разработчиков, интегрирующих проверки уязвимостей в рабочие процессы безопасности.

Именно благодаря промышленным фильтрам Shodan заслужил свою репутацию. `port:502` находит контроллеры Modbus. `port:102 product:Siemens` находит ПЛК S7. `port:47808` находит системы автоматизации зданий BACnet. Запросы опытных пользователей могут выполнить большой объем работы примерно за пять минут: `product:MongoDB -authentication` выводит список неаутентифицированных экземпляров MongoDB, `"authentication disabled" "RFB 003.008"` выводит список открытых сессий VNC, `http.title:"OctoPrint" -title:"Login"` возвращает незащищенные 3D-принтеры, а `mikrotik streetlight" находит контроллеры городских светофоров, на которых по-прежнему работает RouterOS по умолчанию.

Интерфейс командной строки (CLI) — это незаменимый инструмент для любого программиста или разработчика, ежедневно выполняющего запросы. Установите его с помощью `pip install shodan`, один раз задайте ключ с помощью `shodan init`, а затем команды `shodan search`, `shodan count` и `shodan host` покроют большую часть нестандартной работы. Библиотека Python предоставляет доступ к той же платформе Shodan программным способом. Maltego, Metasploit и Recon-ng интегрируют Shodan для объединения запросов в более широкий рабочий процесс, а инструменты анализа киберрынка накладываются поверх него для создания панелей мониторинга SOC. Интернет вещей как категория безопасности во многом определяется тем, что показывают эти запросы.

Shodan для кибербезопасности: красная команда и синяя команда

Ежедневно запросы к Shodan выполняют три группы пользователей по совершенно разным причинам: команды разработчиков, команды разработчиков и охотники за уязвимостями.

Для команд, занимающихся тестированием на проникновение , Shodan выполняет этап разведки до начала активного сканирования. Рабочий процесс заключается в добавлении целевой организации в фильтр `org:""` и считывании внешней поверхности атаки, как она уже видна миру. Этот этап остается полностью пассивным, в чем и заключается смысл, поскольку Shodan уже выполнил сканирование, и оператор просто считывает кэшированные результаты. Исследования в рамках программ вознаграждения за обнаружение уязвимостей на Bugcrowd и HackerOne работают по той же схеме, поскольку неправильно настроенные ресурсы в рамках области действия часто являются самым быстрым путем к выплате вознаграждения.

Для команд, занимающихся защитой от атак , Shodan превращается в нечто, близкое к защитному продукту. Shodan Monitor непрерывно отслеживает ваши зарегистрированные диапазоны IP-адресов и уведомляет вас, когда появляется новый сервис или когда существующий сервис меняет свой баннер. Примером использования является управление поверхностью атаки без развертывания полноценной коммерческой платформы ASM. В рекомендациях CISA регулярно указывается, что обнаружение уязвимостей с помощью Shodan является проблемой, на которую они и были направлены, часто сопоставляя баннер с CVE, чтобы защитник мог перейти к проверке доступности эксплойтов в режиме реального времени.

Для сравнения , Shodan — не единственный движок. Censys, созданный на базе Мичиганского университета, сканирует все 65 535 портов, в то время как Shodan — 1237. Он обнаруживает новые сервисы примерно за 12 часов, тогда как Shodan — за 76. ZoomEye, базирующийся в Китае, находится посередине с примерно 3828 портами. Несмотря на этот разрыв в охвате, Shodan по-прежнему обладает инструментами для разработчиков и эргономикой бесплатного уровня. Это движок, который специалисты фактически открывают первыми.

Несколько слов о законности , поскольку именно здесь начинающие специалисты по пентестингу попадают в неприятности. Выполнение запроса Shodan законно в США, ЕС и Великобритании. Также законно читать полученное сообщение. Закон о компьютерном мошенничестве и злоупотреблениях в США начинает действовать с момента, когда кто-то входит в систему или взаимодействует с устройством, скрытым за этим сообщением, без разрешения. Отмена решения Ауэрнхаймера в Третьем окружном суде в 2014 году и решение по делу hiQ Labs против LinkedIn в Девятом окружном суде в 2022 году сместили акцент в сторону «несанкционированного доступа», а не сканирования. Это дает специалистам по безопасности больше возможностей для пассивной разведки. Но это не дает права на вход в систему.

Что раскрывает Shodan: тур ужасов из реального мира

Здесь только подтвержденные инциденты. Самый чистый недавний пример — случай в Аликиппе. 25 ноября 2023 года злоумышленники получили доступ к ПЛК серии Vision от Unitronics в муниципальном управлении водоснабжения Аликиппы, штат Пенсильвания, через TCP-порт 20256 и аутентифицировались с помощью стандартного пароля «1111». Автором атаки выступила компания CyberAv3ngers, которую CISA связала с Корпусом стражей исламской революции (КСИР). В последовавшем за этим совместном консультативном документе AA23-335A были названы по меньшей мере 75 скомпрометированных ПЛК в США, используемых в водоснабжении, водоотведении, пищевой промышленности и производстве. Никакой уязвимости нулевого дня не потребовалось, никаких специальных навыков не нужно было, просто контроллер со стандартной конфигурацией находился на виду в открытом доступе в интернете.

За каждым заголовком в стиле Аликиппы скрывается гораздо более масштабная и незаметная проблема неаутентифицированных баз данных . В исследованиях и снимках MongoDB количество таких случаев варьировалось от 35 000 до 194 000, аналогичные показатели наблюдались и в Elasticsearch и Redis. Повторяющийся индикатор выкупа (экземпляры, переименованные в `READ_ME_TO_RECOVER_YOUR_DATA`) появляется с 2017 года, год за годом, без видимого конца. Количество MQTT-брокеров , работающих под управлением Mosquitto без аутентификации, неоднократно превышало 80 000, что составляет большую часть открытой среды обмена сообщениями в IoT.

Industroyer / CrashOverride вывели из строя украинскую электростанцию в 2016 году. Это не совсем история с Shodan, но схема обнаружения та же: найти уязвимые системы промышленного управления по сервисному баннеру, а затем атаковать протокол, который они используют. Mirai , ботнет 2016 года, который ненадолго вывел из строя Dyn, использовал собственное сканирование, а не полагался на Shodan, хотя техника была идентичной: найти IoT-устройства со стандартными учетными данными в Telnet и SSH и добавить их в группу. Важный момент: исходный код Mirai был опубликован в октябре 2016 года, и варианты продолжали набирать новые устройства почти десять лет, потому что основная уязвимость (производители поставляют устройства с паролями по умолчанию) так и не была устранена структурно.

Поиск по открытым промышленным камерам, вероятно, является самым кинематографичным результатом Shodan и, безусловно, наиболее стабильным с течением времени. Сочетание фильтра `port:554` с `has_screenshot:true` выдает сотни тысяч видеопотоков с веб-камер и камер видеонаблюдения, многие из которых по-прежнему используют исходные учетные данные установщика. Скриншоты появляются непосредственно в результатах поиска. Именно это создает Shodan его неприятную репутацию среди нетехнических читателей, случайно попавших на главную страницу, и именно это позволяет поисковой системе проникать в журналистику. Электростанции, светофоры и маршрутизаторы с учетными данными по умолчанию появляются таким же образом через более скучные фильтры: `port:502` для ICS, `mikrotik streetlight` для городских транспортных сетей, `port:21` для анонимного FTP. Решение на уровне устройства не менялось с 2013 года, и именно в этом проблема: изменить пароль по умолчанию, разместить камеру или ПЛК за VPN или обратным прокси, не присваивать устройству публичный IP-адрес. Каждый успешный взлом открытого устройства связан с этим же упущением.

Один часто приводимый ошибочный пример заслуживает исправления. История Verkada не имеет ничего общего с историей Shodan. Взлом в марте 2021 года, в результате которого были раскрыты данные с 150 000 клиентских камер, начался с неправильно настроенного сервера поддержки клиентов, куда попали утекшие учетные данные супер-администратора, а не через камеры, доступные из интернета. Штраф в размере 2,95 миллиона долларов, наложенный Федеральной торговой комиссией в августе 2024 года, технически был связан с нарушениями CAN-SPAM, включенными в соглашение о проведении аудита сроком на 20 лет. Стоит отметить, что этот случай до сих пор упоминается почти в каждом материале, посвященном Shodan, хотя ему там не место.

Законна ли платформа Shodan? И каковы этические аспекты сканирования?

Вкратце, да. Выполнение запроса Shodan законно. Чтение баннера, возвращаемого Shodan, законно. Серая зона начинается, когда кто-то предпринимает какие-либо действия на основе результата. Если вы обнаружили незащищенное устройство, которое вам не принадлежит, правило такое же, как и для незапертой входной двери: смотреть можно, заходить нельзя. Вход в систему на чужом устройстве без разрешения — это то, что фактически контролирует Закон о компьютерном мошенничестве и злоупотреблениях в США, и решения CFAA за последнее десятилетие сузились до «авторизации», а не «сканирования». Закон Великобритании о неправомерном использовании компьютеров и европейская рамочная программа NIS2 приходят к аналогичным выводам, используя другую формулировку.

Практическое этическое правило для специалистов по безопасности заключается в том, чтобы исходить из того, что любое устройство, которое вам показывает Shodan, по-прежнему принадлежит его владельцу. Используйте скоординированный канал раскрытия уязвимостей, группу реагирования на инциденты информационной безопасности вашей страны или опубликованный файл security.txt для сообщения об уязвимости. Исследователи, работающие по программе вознаграждения за обнаружение ошибок, никогда не должны проводить тестирование за пределами области видимости уязвимостей, и такие авторитетные платформы, как HackerOne и Bugcrowd, исключат вас из программы за подобные действия. Граница не техническая. Она заключается в намерении и согласии.

Стоит отметить один нюанс: даже пассивные запросы имеют журналы аудита на стороне Shodan, и юридические отделы предприятий иногда возражают против того, чтобы сотрудники запрашивали диапазоны IP-адресов конкурентов, даже если сам запрос является законным. В корпоративной среде консервативным подходом является запрос только к собственным активам и авторизованным целевым объектам, а также ведение учета причин выполнения каждого запроса.

Shodan, Censys и ZoomEye для разработчиков

| Двигатель | Порты просканированы | Среднее обнаружение новых услуг | Бесплатный уровень | Источник |

|---|---|---|---|---|

| Шодан | ~1237 | ~76 часов | 10 результатов не подтверждены, 50 зарегистрированы | Джон Мазерли, 2009 |

| Ценси | 65 535 (полностью заполнено) | ~12 часов | Ограниченное количество запросов с академическим доступом. | Мичиганский университет |

| ZoomEye | ~3,828 | Средний ценовой диапазон | Бесплатно при регистрации | Knownsec, Китай |

Shodan выигрывает по удобству использования для разработчиков и качеству библиотек. Censys выигрывает по покрытию кода и анализу сертификатов. ZoomEye важен для покрытия некоторых протоколов Азиатско-Тихоокеанского региона. В большинстве рабочих процессов обеспечения безопасности в производственной среде запрашиваются данные как минимум из двух из этих трех систем через их интерфейс командной строки.

Несмотря на все опасения, которые вызывает Shodan, на самом деле он лишь отражает состояние общедоступного интернета — обнаруженные им уязвимости не являются его виной, это результат настроек устройства. Решение в 2026 году такое же, как и в 2009 году: сменить пароли по умолчанию, уменьшить количество уязвимостей, в первую очередь отслеживать собственный след и исходить из того, что любой, кто захочет найти ваши устройства, уже это сделал.