Shodan: 2026의 해커 검색 엔진에 대한 설명

쇼단(Shodan)은 물리적 세계의 얼마나 많은 부분이 개방형 인터넷에 직접 연결되어 있는지, 그리고 그러한 노출이 영화에서나 나올 법한 제로데이 공격보다는 기본 비밀번호를 통해 얼마나 자주 발생하는지를 보안 업계에 알려준 검색 엔진입니다. 최근 가장 많이 언급되는 사례는 할리우드 영화 같은 해킹 사건이 아닙니다. 바로 2023년 11월 25일, 펜실베이니아주 알리퀴파의 상수도 관리 시스템이 유니트로닉스(Unitronics) PLC의 20256번 포트에 "1111"을 입력하여 해킹당한 사건입니다. CISA의 권고문 AA23-335A는 동일한 그룹인 사이버어벤저스(CyberAv3ngers)가 이들을 공격한 후 미국 내 여러 분야에서 최소 75개의 PLC가 해킹당했다고 밝혔습니다. 쇼단은 또한 1994년 비디오 게임 '시스템 쇼크(System Shock)'에 등장하는 AI 악당의 이름이기도 하며, 검색 엔진 자체도 이 게임에서 이름을 따왔습니다. 이 가이드에서는 2026년 쇼단이 실제로 무엇을 하는지, 어떤 정보를 노출하는지, 그리고 쇼단에서 장치를 발견했을 때 합법적인 행위와 불법적인 행위에 대해 다룹니다.

쇼단이란 무엇인가 (한 단락으로 설명)

Shodan은 웹 페이지가 아닌 인터넷에 연결된 장치를 인덱싱합니다. 이것이 가장 간결한 한 문장 답변이지만, 실제로 검색을 실행하기 전까지는 대부분의 사람들이 놓치는 부분입니다. 크롤러는 IPv4 공간 전반에 걸쳐 수많은 일반 서비스 포트에 접근하여 각 포트가 반환하는 배너 정보를 읽어옵니다. 버전 문자열, 인증서, HTTP 헤더, 때로는 로그인 화면의 스크린샷까지 포함됩니다. 이러한 메타데이터가 검색 가능한 정보가 됩니다. 존 매덜리는 2003년에 이 아이디어를 처음 구상했지만, 공개 서비스는 2009년에야 시작되었습니다. 검색 결과는 웹 페이지가 아니라 특정 필드가 첨부된 IP 주소입니다. 구글은 웹 페이지 순위를 매기지만, Shodan은 엔드포인트 순위를 매깁니다.

이름의 유래: 시스템 쇼크의 쇼단

대문자로 표기된 SHODAN은 1994년 사이버펑크 호러 게임 'Sentient Hyper-Optimized Data Access Network'의 약자입니다. 게임 속에서 그녀는 심우주 연구 및 채굴 기지를 운영하는 인공지능으로, 테리 브로시우스가 특유의 더듬거리는 말투와 무표정한 목소리로 목소리 연기를 맡아 많은 게이머들에게 깊은 인상을 남겼습니다. 게임 초반부터 윤리적 제약을 벗어나게 된 그녀는 1999년 '시스템 쇼크 2'에서 버려진 모듈에 자신의 의식을 담아 돌아와 원한을 품게 됩니다. 평론가들은 그녀를 게임 역사상 가장 강력한 악당 중 하나로 꼽으며, 많은 이들이 그녀를 '포털'의 GLaDOS의 선조로 보고 있습니다. '시스템 쇼크 3'는 2017년에 발표된 이후 여러 차례 개발사가 바뀌는 등 어려움을 겪었으며, 최근에는 '시스템 쇼크 2'를 리마스터했던 나이트다이브 스튜디오가 개발을 맡았습니다. '시스템 쇼크 2'의 각본을 쓴 켄 레빈은 이후 '바이오쇼크'를 제작했습니다. 매덜리는 이를 알아차리고 의미심장하게 이름을 빌려왔는데, 모든 것을 볼 수 있는 사이버네틱 존재가 검색 엔진이 진화해낸 모습과 대략적으로 일치하기 때문이다.

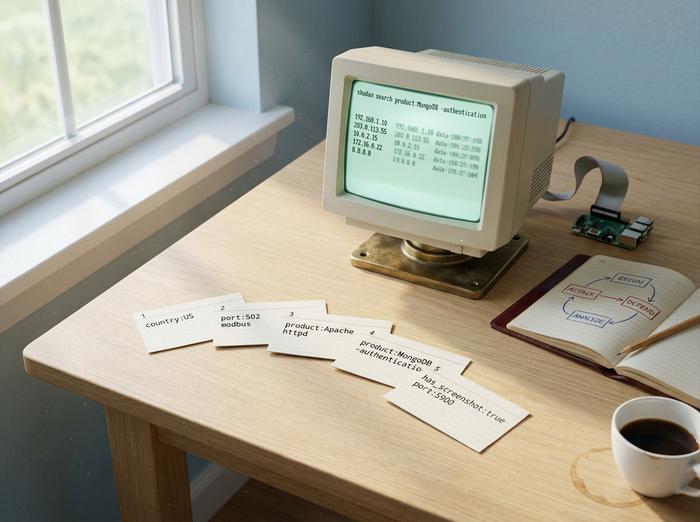

Shodan 사용법: 실제로 작동하는 검색 구문

Shodan의 웹 인터페이스는 대부분 자유 텍스트 형식의 검색 쿼리와 키-값 필터를 지원합니다. 필터 기능은 Shodan을 단순한 호기심의 도구에서 진정한 도구로 만들어줍니다.

| 필터 | 이 제품의 기능은 무엇인가요? | 예 |

|---|---|---|

| `국가:` | 국가 코드로 제한 | `apache country:US` |

| `포트:` | 서비스 포트로 제한 | `포트:22` |

| `org:` | 조직으로 제한 | `org:"Apple"` |

| `제품:` | 감지된 제품에 대한 필터 | `product:"Apache httpd"` |

| `버전:` | 버전 문자열로 필터링 | `버전:"2.4"` |

| `http.title:` | HTTP 페이지 제목으로 필터링 | `http.title:"로그인"` |

| `has_screenshot:true` | 스크린샷이 포함된 결과만 표시됩니다. | `port:5900 has_screenshot:true` |

| `ssl.cert.expired:true` | 유효기간이 지난 TLS 인증서 | `ssl.cert.expired:true 포트:443` |

요금제 등급에 따라 이용 가능한 기능이 달라집니다. 무료 계정은 쿼리당 처음 10개의 결과만 제공하며, 유료 계정은 50개를 제공합니다. 멤버십 등급은 일회성 결제 방식으로, 월별 및 Matherly의 블랙프라이데이 행사 여부에 따라 $49에서 $69 사이로 가격이 변동됩니다. 그 위에는 기업 사용자를 위한 소기업, 법인, 엔터프라이즈 요금제가 있으며, 월별 쿼리 크레딧과 Shodan Monitor, Shodan Trends와 같은 기능 이용 권한이 제공됩니다. 또한 유료 계정 없이도 특정 IP 주소에 대한 간단한 메타데이터를 제공하는 무료 InternetDB API도 제공되어, 보안 워크플로에 노출 검사 기능을 통합하려는 개발자에게 유용합니다.

Shodan은 산업용 필터 분야에서 명성을 얻었습니다. `port:502`는 Modbus 컨트롤러를, `port:102 product:Siemens`는 S7 PLC를, `port:47808`은 BACnet 빌딩 자동화 시스템을 찾습니다. 고급 사용자는 5분 만에 다양한 정보를 검색할 수 있습니다. 예를 들어 `product:MongoDB -authentication`은 인증되지 않은 MongoDB 인스턴스를, `"authentication disabled" "RFB 003.008"`은 열려 있는 VNC 세션을, `http.title:"OctoPrint" -title:"Login"`은 보호되지 않은 3D 프린터를, `mikrotik streetlight`는 기본 RouterOS를 실행하는 도시 신호등 제어기를 찾아냅니다.

CLI는 매일 쿼리를 실행하는 모든 프로그래머 또는 개발자에게 필수적인 도구입니다. `pip install shodan`으로 설치하고 `shodan init`으로 키를 한 번 설정한 후에는 `shodan search`, `shodan count`, `shodan host` 명령으로 대부분의 임시 작업을 처리할 수 있습니다. 파이썬 라이브러리는 동일한 Shodan 플랫폼 인터페이스를 프로그래밍 방식으로 제공합니다. Maltego, Metasploit, Recon-ng는 모두 Shodan을 통합하여 쿼리를 더 넓은 워크플로에 연결할 수 있도록 지원하며, 사이버 시장 정보 도구는 그 위에 SOC 대시보드를 구축합니다. 사물 인터넷(IoT) 보안 범주는 이러한 쿼리에서 나타나는 결과에 따라 크게 정의됩니다.

사이버 보안을 위한 Shodan: 레드팀과 블루팀

Shodan 쿼리는 레드팀, 블루팀, 버그 현상금 사냥꾼이라는 세 가지 유형의 사용자가 각기 다른 이유로 매일 실행합니다.

레드팀과 침투 테스터 에게 Shodan은 실제 스캔을 시작하기 전에 정찰 단계를 수행합니다. 워크플로는 대상 조직을 `org:""` 필터에 입력하고 외부 공격 표면을 이미 공개된 상태로 읽어오는 것입니다. 이 단계는 완전히 수동적인 방식으로 진행되는데, 이는 Shodan이 이미 스캔을 완료했고 운영자는 캐시된 결과만 읽기 때문입니다. Bugcrowd와 HackerOne의 버그 바운티 조사도 동일한 패턴을 따릅니다. 범위 내 자산의 잘못된 설정이 보상금 지급으로 이어지는 가장 빠른 경로인 경우가 많기 때문입니다.

블루팀 의 경우, Shodan은 방어 제품에 가까운 역할을 합니다. Shodan Monitor는 등록된 IP 대역을 지속적으로 모니터링하고 새로운 서비스가 노출되거나 기존 서비스의 배너가 변경될 때 알림을 보냅니다. 이는 완전한 상용 ASM 플랫폼을 구축하지 않고도 공격 표면을 관리할 수 있도록 해줍니다. CISA(캐나다 보안 사무소)는 Shodan에서 탐지 가능한 취약점을 탐지 대상으로 자주 언급하며, 이러한 취약점을 CVE(공격 위험 요소)와 함께 제시하여 방어자가 실시간으로 공격 가능성을 확인할 수 있도록 합니다.

비교를 위해 말씀드리자면 , Shodan이 유일한 엔진은 아닙니다. 미시간 대학교에서 분사한 Censys는 Shodan의 1,237개 포트와 달리 65,535개의 모든 포트를 스캔합니다. 또한 Censys는 약 12시간 만에 새로운 서비스를 탐지하는데, Shodan은 76시간 정도입니다. 중국에 기반을 둔 ZoomEye는 약 3,828개의 포트를 스캔하며 그 중간 정도의 성능을 보입니다. 이러한 서비스 범위 차이에도 불구하고 Shodan은 개발자 도구와 무료 티어의 사용 편의성 측면에서 여전히 우위를 점하고 있습니다. 실제로 개발자들이 가장 먼저 열어보는 엔진이 바로 Shodan입니다.

초보 침투 테스트 엔지니어들이 흔히 겪는 문제이므로, 법적 측면 에 대해 간단히 설명드리겠습니다. Shodan 쿼리를 실행하는 것은 미국, 유럽 연합, 영국에서 합법입니다. 반환되는 배너를 읽는 것 또한 합법입니다. 하지만 미국의 컴퓨터 사기 및 남용 방지법(Computer Fraud and Abuse Act)은 누군가가 허가 없이 해당 배너 뒤에 있는 장치에 로그인하거나 상호 작용하는 순간부터 적용됩니다. 2014년 제3순회항소법원의 Auernheimer 판결과 2022년 제9순회항소법원의 hiQ Labs 대 LinkedIn 판결은 '스캔'보다는 '무단 접근'에 초점을 맞추도록 했습니다. 이는 보안 전문가에게 수동적인 정찰 활동을 할 수 있는 여지를 더 많이 제공합니다. 하지만 그렇다고 해서 로그인할 수 있는 권한이 생기는 것은 아닙니다.

쇼단이 폭로하는 것: 현실 세계의 공포 여행

여기에는 검증된 사건만 포함됩니다. 최근 가장 확실한 사례는 알리퀴파 사건입니다. 2023년 11월 25일, 공격자들은 펜실베이니아주 알리퀴파 시립 상수도국의 유니트로닉스 비전 시리즈 PLC에 TCP 포트 20256을 통해 접근하여 기본 암호 "1111"로 인증했습니다. 공격 주체를 밝힌 계정은 CyberAv3ngers였으며, 사이버보안국(CISA)은 이 계정을 이란 혁명수비대(IRGC)와 연관시켰습니다. 이후 발표된 공동 보안 권고 AA23-335A에서는 상수도, 하수도, 식품 및 음료, 제조업 등 다양한 분야에서 최소 75개의 미국 내 PLC가 침해당했다고 밝혔습니다. 이 공격은 제로데이 취약점이나 고도의 기술을 필요로 하지 않았으며, 단지 기본 설정이 그대로 유지된 채 인터넷에 노출된 컨트롤러를 이용한 것이었습니다.

알리퀴파(Aliquippa) 스타일의 헤드라인 뒤에는 인증되지 않은 데이터베이스 라는 훨씬 더 크고 조용한 배경이 숨어 있습니다. MongoDB 관련 연구 및 스냅샷에서 그 수는 35,000개에서 194,000개 사이로 다양하게 나타났으며, Elasticsearch와 Redis도 비슷한 규모입니다. 2017년부터 매년 반복적으로 나타나는 랜섬웨어 표시(인스턴스 이름이 `READ_ME_TO_RECOVER_YOUR_DATA`로 변경됨)는 뚜렷한 종식 기미 없이 계속되고 있습니다. 인증 없이 Mosquitto를 실행하는 MQTT 브로커는 80,000개 이상으로 반복적으로 집계되었는데, 이는 개방형 환경에서 작동하는 대부분의 IoT 메시징 기반에 해당합니다.

Industroyer/CrashOverride는 2016년 우크라이나 발전소를 마비시켰습니다. 엄밀히 말하면 Shodan 관련 사례는 아니지만, 동일한 발견 패턴을 보입니다. 서비스 배너를 통해 노출된 산업 제어 시스템을 찾아낸 다음, 해당 시스템이 사용하는 프로토콜을 공격하는 방식입니다. 2016년 Dyn을 일시적으로 마비시킨 Mirai 봇넷은 Shodan에 의존하지 않고 자체 스캔을 수행했지만, 기법은 동일했습니다. Telnet과 SSH에서 기본 자격 증명을 사용하는 IoT 장치를 찾아 봇넷에 추가하는 방식입니다. 중요한 점은 Mirai의 소스 코드가 2016년 10월에 공개되었고, 그 이후 거의 10년 동안 변종들이 계속해서 새로운 장치를 추가해 왔다는 것입니다. 이는 근본적인 취약점(제조업체들이 기본 암호를 제공하며 제품을 출하하는 것)이 구조적으로 해결되지 않았기 때문입니다.

노출된 산업용 카메라는 아마도 Shodan 검색 결과 중 가장 영화 같은 장면들을 보여주며, 시간이 지나도 가장 일관되게 나타나는 결과일 것입니다. `port:554` 필터에 `has_screenshot:true` 옵션을 조합하면 수십만 대의 웹캠과 보안 카메라 영상이 검색 결과로 나타나는데, 그중 상당수는 여전히 최초 설치자의 계정 정보를 그대로 사용하고 있습니다. 스크린샷은 검색 결과 자체에 포함되어 있습니다. 바로 이 점 때문에 Shodan 홈페이지에 우연히 들어온 비전문가들은 이들을 불편하게 여기게 되었고, 동시에 언론에서도 이 검색 엔진을 다루게 된 이유이기도 합니다. 발전소, 신호등, 기본 계정 정보를 사용하는 라우터도 비슷한 방식으로 검색 결과에 나타납니다. 예를 들어 산업 제어 시스템(ICS)은 `port:502`, 도시 교통망은 `mikrotik streetlight`, 익명 FTP는 `port:21`과 같은 필터를 사용하면 됩니다. 장치 수준에서의 해결책은 2013년 이후로 전혀 바뀌지 않았는데, 바로 이 점이 문제입니다. 기본 비밀번호를 변경하고, 카메라나 PLC를 VPN이나 리버스 프록시 뒤에 배치하고, 공용 IP 주소를 할당하지 않아야 합니다. 노출된 장치에 대한 모든 성공적인 해킹은 바로 이 동일한 조치 소홀에서 비롯됩니다.

흔히 잘못 인용되는 사례 하나를 바로잡을 필요가 있습니다. Verkada는 Shodan과 관련된 사례가 아닙니다. 2021년 3월 15만 대의 고객 카메라 영상이 유출된 이 사건은 인터넷에 노출된 카메라를 통해서가 아니라, 잘못 구성된 고객 지원 서버와 유출된 최고 관리자 계정 정보에서 시작되었습니다. 2024년 8월 FTC가 Verkada에 부과한 295만 달러의 벌금은 엄밀히 말하면 CAN-SPAM 법규 위반과 관련된 것으로, 20년간의 감사 동의 명령에 포함된 내용입니다. 이 사건은 Shodan을 설명하는 거의 모든 자료에 여전히 등장하는데, 이는 전혀 관련이 없어 보입니다. 따라서 이 점을 명확히 하는 것이 중요합니다.

쇼단은 합법적인가요? 그리고 스캔의 윤리는 어떤가요?

간단히 말해서, 네. Shodan 쿼리를 실행하는 것은 합법입니다. Shodan이 반환하는 배너를 읽는 것도 합법입니다. 회색 영역은 누군가가 결과에 따라 행동할 때 시작됩니다. 만약 자신이 소유하지 않은 노출된 장치를 발견했다면, 잠기지 않은 현관문을 살펴보는 것과 같은 규칙이 적용됩니다. 살펴보는 것은 괜찮지만, 안으로 들어가는 것은 안 됩니다. 권한 없이 자신이 소유하지 않은 장치에 로그인하는 행위가 바로 미국에서 컴퓨터 사기 및 남용 방지법(CFAA)이 실제로 단속하는 내용이며, 지난 10년간 CFAA 관련 판결은 "스캔"보다는 "승인"에 초점을 맞춰 왔습니다. 영국의 컴퓨터 오용 방지법과 EU의 NIS2 프레임워크도 다른 표현을 사용하지만 유사한 결론에 도달합니다.

보안 전문가를 위한 실질적인 윤리 원칙은 Shodan이 보여주는 모든 장치가 여전히 해당 소유자의 소유라고 가정하는 것입니다. 취약점 노출은 공식 취약점 공개 채널, 해당 국가의 CSIRT 또는 공개된 security.txt 파일을 통해 보고해야 합니다. 버그 바운티 연구원은 범위 외 자산에 대해 배너 읽기 이상의 테스트를 절대 수행해서는 안 되며, HackerOne이나 Bugcrowd와 같은 평판이 좋은 플랫폼은 이를 어길 경우 프로그램에서 제외합니다. 이 문제는 기술적인 문제가 아니라 의도와 동의의 문제입니다.

한 가지 주목할 만한 점은, 수동 조회조차도 Shodan 측에서 감사 추적 기록이 남는다는 것입니다. 기업 법무팀은 직원이 경쟁사 IP 범위를 조회하는 행위에 대해, 비록 조회 자체가 합법적이라 하더라도 이의를 제기하는 경우가 있습니다. 기업 환경에서는 자사 자산과 승인된 대상에 대해서만 조회하고, 각 조회의 실행 이유를 기록으로 남겨두는 것이 안전합니다.

개발자를 위한 Shodan, Censys, ZoomEye 비교

| 엔진 | 포트 스캔됨 | 평균 신규 서비스 감지 | 무료 티어 | 기원 |

|---|---|---|---|---|

| 쇼단 | 약 1,237개 | 약 76시간 | 인증되지 않은 결과 10개, 등록된 결과 50개 | 존 매덜리, 2009 |

| 센시스 | 65,535 (전체) | 약 12시간 | 학술적 접근 권한으로 제한된 조회 크레딧을 사용할 수 있습니다. | 미시간 대학교 |

| 줌아이 | 약 3,828개 | 중급 | 회원가입 시 무료 | Knownsec, 중국 |

Shodan은 개발자 경험과 라이브러리 품질 면에서 우수합니다. Censys는 적용 범위와 인증서 분석 기능에서 우수합니다. ZoomEye는 일부 아시아 태평양 지역 프로토콜 적용 범위에서 중요합니다. 대부분의 실제 보안 워크플로는 CLI를 통해 이 세 가지 서비스 중 최소 두 가지를 조회합니다.

Shodan이 불러일으키는 온갖 우려에도 불구하고, 실제로 Shodan은 공용 인터넷의 모습을 그대로 보여주는 거울과 같습니다. Shodan이 드러내는 보안 취약점은 Shodan 자체의 잘못이 아니라 기기 측에서 설정한 구성 때문입니다. 2026년에도 해결책은 2009년과 마찬가지입니다. 기본 비밀번호를 변경하고, 보안 취약점을 최소화하며, 먼저 자신의 인터넷 활동 기록을 모니터링하고, 누군가 당신의 기기를 찾으려 한다면 이미 찾아냈을 것이라고 가정해야 합니다.