Shodan : le moteur de recherche des hackers en 2026 expliqué

Shodan est le moteur de recherche qui a révélé au secteur de la sécurité l'étendue des connexions directes entre le monde physique et Internet, et la fréquence à laquelle cette exposition se produit via un mot de passe par défaut plutôt que par une faille zero-day digne d'un film. Le cas le plus cité de ces dernières années n'est pas une faille de sécurité hollywoodienne. Il s'agit du contrôleur de la régie des eaux d'Aliquippa, en Pennsylvanie, compromis le 25 novembre 2023 par la saisie de « 1111 » dans un automate programmable Unitronics sur le port 20256. L'avis AA23-335A de la CISA a recensé au moins 75 automates programmables compromis dans divers secteurs américains après l'attaque du même groupe, CyberAv3ngers. Shodan est également le nom d'une intelligence artificielle antagoniste du jeu vidéo System Shock (1994), dont le moteur de recherche tire son nom. Ce guide explique le fonctionnement de Shodan en 2026, les données qu'il expose, et ce qui est légal ou non une fois un appareil identifié.

Qu'est-ce que Shodan, en un paragraphe

Shodan indexe les appareils connectés à Internet, et non les pages web. C'est la réponse la plus simple et concise, et pourtant, la plupart des gens ne la comprennent qu'après avoir effectué une recherche. Le robot d'exploration parcourt une longue liste de ports de service courants sur l'espace IPv4 et récupère les métadonnées renvoyées par chacun : chaînes de version, certificats, en-têtes HTTP, parfois une capture d'écran de l'écran de connexion. Ce sont ces métadonnées qui deviennent consultables. John Matherly a esquissé l'idée en 2003, mais le service public n'a été lancé qu'en 2009. Le résultat d'une requête n'est pas une page web, mais une adresse IP associée à des champs. Google classe les pages ; Shodan classe les points de terminaison.

D'où vient le nom : SHODAN de System Shock

SHODAN, en lettres majuscules, est un acronyme tiré d'un jeu d'horreur cyberpunk de 1994 : Sentient Hyper-Optimized Data Access Network (Réseau d'accès aux données hyper-optimisé et sensible). Dans l'univers du jeu, elle est l'intelligence artificielle qui gère une station de recherche et d'exploitation minière en espace lointain. Sa voix est celle de Terri Brosius, avec son bégaiement et son ton monocorde caractéristiques, dont tous les joueurs se souviennent encore. Ses limites morales sont rapidement balayées, et dans System Shock 2 (1999), elle a transféré sa conscience dans un module largué et est revenue assoiffée de vengeance. La critique la classe régulièrement parmi les méchants les plus marquants du jeu vidéo, et la plupart des observateurs la considèrent comme l'ancêtre de GLaDOS de Portal. System Shock 3 a été annoncé en 2017 et a connu plusieurs changements de propriétaire depuis, Nightdive Studios (l'équipe qui a déjà remasterisé le premier opus) étant le dernier studio en date à gérer la franchise. Ken Levine, scénariste de System Shock 2, a ensuite créé BioShock. Matherly a emprunté ce nom en guise de clin d'œil complice, car une entité cybernétique qui voit tout correspond plus ou moins à ce que le moteur de recherche est devenu.

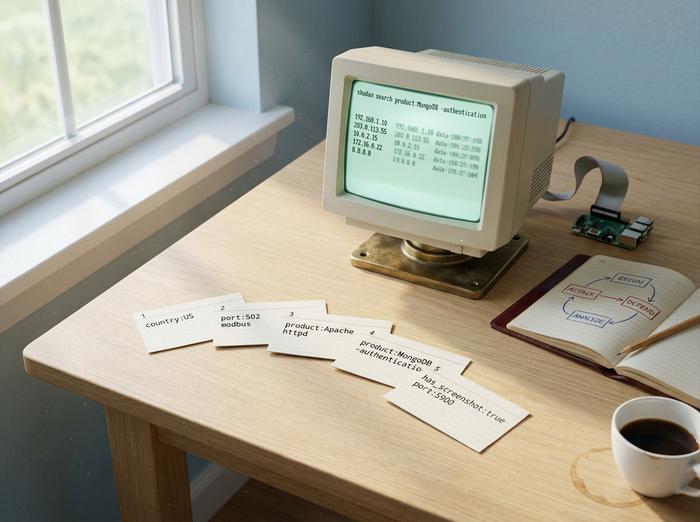

Comment utiliser Shodan : une syntaxe de recherche qui fonctionne vraiment

L'interface web de Shodan accepte une requête de recherche composée principalement de texte libre et de filtres clé-valeur. C'est grâce à ces filtres que Shodan passe du statut de simple curiosité à celui d'outil.

| Filtre | Ce que cela fait | Exemple |

|---|---|---|

| `pays:` | Restreindre à un code pays | `apache country:US` |

| `port:` | Restreindre à un port de service | `port:22` |

| `org:` | Limiter à une organisation | `org:"Apple"` |

| `produit:` | Filtrer sur le produit détecté | `product:"Apache httpd"` |

| `version:` | Filtrer sur la chaîne de version | `version:"2.4"` |

| `http.title:` | Filtrer sur le titre de la page HTTP | `http.title:"connexion"` |

| `has_screenshot:true` | Seuls les résultats contenant une capture d'écran sont disponibles. | `port:5900 has_screenshot:true` |

| `ssl.cert.expired:true` | Les certificats TLS périmés | `ssl.cert.expired:true port:443` |

Les différents niveaux d'abonnement déterminent vos possibilités. Un compte gratuit affiche les 10 premiers résultats par requête. Les comptes payants en affichent 50. L'abonnement payant, dont le prix varie entre 49 $ et 69 $ selon le mois et la promotion Black Friday en cours chez Matherly, est disponible en option. Les abonnements Small Business, Corporate et Enterprise, destinés aux utilisateurs professionnels, incluent des crédits de requêtes mensuels et l'accès à des fonctionnalités telles que Shodan Monitor et Shodan Trends. Une API InternetDB gratuite est également disponible ; elle fournit des métadonnées de base pour une adresse IP donnée sans nécessiter de compte payant et est conçue pour les développeurs qui intègrent des contrôles d'exposition dans leurs processus de sécurité.

C'est dans le domaine des filtres industriels que Shodan a acquis sa réputation. `port:502` détecte les contrôleurs Modbus. `port:102 product:Siemens` détecte les automates programmables S7. `port:47808` détecte les systèmes d'automatisation de bâtiments BACnet. Les requêtes des utilisateurs avancés peuvent générer un volume important de résultats en cinq minutes environ : `product:MongoDB -authentication` liste les instances MongoDB non authentifiées, `"authentication disabled" "RFB 003.008"` liste les sessions VNC ouvertes, `http.title:"OctoPrint" -title:"Login"` renvoie les imprimantes 3D non protégées, et `mikrotik streetlight` détecte les contrôleurs de feux de circulation urbains fonctionnant encore sous RouterOS par défaut.

L'interface en ligne de commande (CLI) est l'outil principal de tout programmeur ou développeur exécutant quotidiennement des requêtes Shodan. Installez-la avec `pip install shodan`, configurez votre clé une seule fois avec `shodan init`, puis les commandes `shodan search`, `shodan count` et `shodan host` couvrent la plupart des tâches ponctuelles. La bibliothèque Python expose la même interface de la plateforme Shodan par programmation. Maltego, Metasploit et Recon-ng intègrent Shodan pour enchaîner les requêtes dans un flux de travail plus large, et les outils de veille du marché de la cybersécurité s'y ajoutent pour les tableaux de bord des SOC. L'Internet des objets, en tant que catégorie de sécurité, est largement défini par les informations que ces requêtes révèlent.

Shodan pour la cybersécurité : équipe rouge et équipe bleue

Trois publics effectuent chaque jour des requêtes Shodan, pour des raisons très différentes : les équipes rouges, les équipes bleues et les chasseurs de primes aux bogues.

Pour les équipes rouges et les testeurs d'intrusion , Shodan gère la phase de reconnaissance avant toute analyse active. Le processus consiste à filtrer l'organisation cible avec le filtre `org:""` et à récupérer la surface d'attaque externe telle qu'elle est visible. Cette étape reste entièrement passive, ce qui est le but recherché, car Shodan a déjà effectué l'analyse et l'opérateur se contente de consulter les résultats mis en cache. La recherche de bugs sur Bugcrowd et HackerOne suit le même principe, car les ressources mal configurées incluses dans le périmètre de recherche constituent souvent le moyen le plus rapide d'obtenir une récompense.

Pour les équipes de sécurité , Shodan se transforme en un outil quasi défensif. Shodan Monitor surveille en continu vos plages d'adresses IP enregistrées et vous alerte lorsqu'un nouveau service est exposé ou qu'un service existant modifie son identifiant. L'objectif est de gérer la surface d'attaque sans déployer une plateforme ASM commerciale complète. Les avis de la CISA mentionnent régulièrement les expositions détectables par Shodan comme étant le problème de temps de séjour que cet outil vise à signaler, en associant fréquemment l'identifiant à une CVE afin que les équipes de sécurité puissent effectuer une vérification de la disponibilité des exploits en temps réel.

À titre de comparaison , Shodan n'est pas le seul moteur de recherche. Censys, issu de l'Université du Michigan, analyse 65 535 ports, contre seulement 1 237 pour Shodan. Il détecte les nouveaux services en environ 12 heures, contre 76 heures pour Shodan. ZoomEye, basé en Chine, se situe entre les deux avec environ 3 828 ports. Malgré cet écart de couverture, Shodan reste le leader des outils de développement et offre une meilleure ergonomie pour sa version gratuite. C'est le moteur que les professionnels utilisent en premier.

Un petit mot sur la légalité , car c'est souvent là que les ingénieurs pentest débutants se mettent dans l'embarras. Lancer une requête Shodan est légal aux États-Unis, dans l'UE et au Royaume-Uni. La lecture de la bannière de sécurité affichée en retour l'est également. Aux États-Unis, la loi américaine sur la fraude et les abus informatiques (Computer Fraud and Abuse Act) s'applique dès lors qu'une personne se connecte ou interagit avec l'appareil derrière cette bannière sans autorisation. L'arrêt Auernheimer rendu par la Cour d'appel du troisième circuit en 2014 et la décision hiQ Labs c. LinkedIn rendue par la Cour d'appel du neuvième circuit en 2022 ont recentré le débat sur la notion d'« accès non autorisé » plutôt que sur celle d'analyse de code. Cela offre aux professionnels de la sécurité une plus grande marge de manœuvre pour la reconnaissance passive. Cela ne constitue toutefois pas une autorisation de connexion.

Ce que Shodan révèle : une visite horrifique du monde réel

Seuls les incidents vérifiés sont mentionnés ici. L'exemple récent le plus clair est celui d'Aliquippa. Le 25 novembre 2023, des attaquants ont accédé à un automate programmable Unitronics de la série Vision, appartenant à la régie des eaux d'Aliquippa, en Pennsylvanie, via le port TCP 20256, et se sont authentifiés avec le mot de passe par défaut « 1111 ». Le groupe CyberAv3ngers, que la CISA a lié au Corps des gardiens de la révolution islamique (CGRI), a revendiqué l'attaque. L'avis conjoint AA23-335A publié ultérieurement a recensé au moins 75 automates programmables américains compromis, couvrant les secteurs de l'eau, des eaux usées, de l'agroalimentaire et de la production industrielle. Aucune faille zero-day n'a été exploitée, aucune compétence particulière n'était requise : un simple automate avec sa configuration d'usine, accessible librement sur Internet, suffisait.

Derrière chaque titre sensationnaliste à la Aliquippa se cache un problème bien plus vaste et discret : celui des bases de données non authentifiées . Leur nombre varie entre 35 000 et 194 000 selon les études et les analyses de MongoDB, Elasticsearch et Redis affichant des chiffres similaires. Le problème récurrent des demandes de rançon (instances renommées « READ_ME_TO_RECOVER_YOUR_DATA ») persiste depuis 2017, année après année, sans que l’on puisse prévoir la fin de cette épidémie. On a dénombré à plusieurs reprises plus de 80 000 serveurs MQTT exécutant Mosquitto sans authentification, ce qui représente la majeure partie de l’infrastructure de messagerie IoT fonctionnant en accès libre.

En 2016 , Industroyer/CrashOverride a mis hors service une centrale électrique ukrainienne. Bien que ce ne soit pas à proprement parler une affaire Shodan, le mode opératoire reste le même : identifier les systèmes de contrôle industriels vulnérables grâce à leur bannière de service, puis attaquer le protocole utilisé. Mirai , le botnet de 2016 qui a brièvement paralysé Dyn, a effectué ses propres analyses au lieu de s'appuyer sur Shodan, même si la technique était identique : repérer les appareils IoT disposant d'identifiants par défaut sur Telnet et SSH, puis les ajouter au réseau. Point important : le code source de Mirai a été rendu public en octobre 2016, et des variantes ont continué à recruter de nouveaux appareils pendant près d'une décennie, car la faille sous-jacente (les fabricants livrant des appareils avec des mots de passe par défaut) n'a jamais été corrigée.

Les caméras industrielles exposées sont probablement les résultats les plus spectaculaires de Shodan et certainement les plus constants dans le temps. En combinant le filtre `port:554` avec `has_screenshot:true`, on obtient des centaines de milliers de webcams et de flux de caméras de sécurité, dont beaucoup utilisent encore les identifiants de l'installateur d'origine. Les captures d'écran apparaissent directement dans les résultats de recherche. C'est ce qui vaut à Shodan sa mauvaise réputation auprès des lecteurs non experts qui arrivent par hasard sur la page d'accueil, et c'est aussi ce qui a conduit le moteur de recherche à s'intéresser au journalisme. Les centrales électriques, les feux de circulation et les routeurs avec leurs identifiants par défaut apparaissent de la même manière avec des filtres plus classiques : `port:502` pour les systèmes de contrôle industriel (ICS), `mikrotik streetlight` pour les réseaux de circulation urbains, `port:21` pour le FTP anonyme. La solution au niveau de l'appareil n'a pas changé depuis 2013, et c'est précisément là le problème : changer le mot de passe par défaut, placer la caméra ou l'automate programmable derrière un VPN ou un proxy inverse, ne pas attribuer d'adresse IP publique au boîtier. Chaque piratage réussi d'un appareil exposé est dû à cette même négligence.

Un exemple souvent mal cité mérite d'être rectifié. L'affaire Verkada n'a rien à voir avec Shodan. La faille de sécurité de mars 2021, qui a exposé les données de 150 000 caméras de clients, a été provoquée par une erreur de configuration d'un serveur de support client, suite à la fuite d'identifiants de super-administrateur, et non par des caméras exposées sur Internet. L'amende de 2,95 millions de dollars infligée par la FTC en août 2024 concernait des violations de la loi CAN-SPAM, intégrées à un accord de consentement à un audit sur 20 ans. Il est important de le signaler, car cette affaire est encore mentionnée dans presque tous les articles explicatifs sur Shodan, alors qu'elle n'y a pas sa place.

Shodan est-il légal ? Et l’éthique du scan

En résumé, oui. Lancer une requête Shodan est légal. Lire la bannière renvoyée par Shodan est légal. La zone grise apparaît lorsqu'une personne exploite le résultat. Si vous trouvez un appareil exposé qui ne vous appartient pas, la règle est la même que pour une porte d'entrée non verrouillée : regarder est autorisé, entrer ne l'est pas. Se connecter à un appareil qui ne vous appartient pas sans autorisation est précisément ce que la loi américaine sur la fraude et les abus informatiques (CFAA) réprime, et les décisions de la CFAA au cours de la dernière décennie se sont concentrées sur l'« autorisation » plutôt que sur le « scan ». La loi britannique sur la misuse informatique (Computer Misuse Act) et le cadre européen NIS2 aboutissent à des conclusions similaires, formulées différemment.

La règle éthique pratique pour les professionnels de la sécurité est de considérer que tout appareil signalé par Shodan appartient toujours à son propriétaire. Signalez l'exposition via un canal de divulgation des vulnérabilités coordonné, le CSIRT de votre pays ou un fichier security.txt publié. Les chercheurs participant à des programmes de primes aux bogues ne doivent jamais effectuer de tests autres que la lecture de bannières sur des ressources hors du périmètre prévu, et les plateformes réputées comme HackerOne et Bugcrowd vous excluront du programme si vous le faites. La limite n'est pas d'ordre technique : elle repose sur l'intention et le consentement.

Il convient de souligner un point important : même les recherches passives laissent des traces d’audit sur Shodan, et les services juridiques des entreprises s’opposent parfois à ce que leurs employés interrogent les plages d’adresses IP de leurs concurrents, même lorsque la requête est légale. Par prudence, en entreprise, il est conseillé de n’interroger que ses propres ressources et les cibles autorisées, et de consigner la raison de chaque requête.

Shodan, Censys et ZoomEye pour les développeurs

| Moteur | Ports scannés | Détection moyenne de nouveaux services | Niveau gratuit | Origine |

|---|---|---|---|---|

| Shodan | ~1 237 | ~76 heures | 10 résultats non authentifiés, 50 enregistrés | John Matherly, 2009 |

| Recensement | 65 535 (complet) | ~12 heures | Crédits de consultation limités avec accès académique | Université du Michigan |

| ZoomEye | ~3 828 | milieu de gamme | Gratuit avec inscription | Knownsec, Chine |

Shodan se distingue par une meilleure expérience développeur et la qualité de sa bibliothèque. Censys l'emporte sur la couverture et l'analyse des certificats. ZoomEye est pertinent pour la couverture de certains protocoles de la région Asie-Pacifique. La plupart des processus de sécurité en production interrogent au moins deux de ces trois outils via leur interface de ligne de commande.

Malgré les inquiétudes que suscite Shodan, ce service ne fait en réalité que refléter la situation sur Internet : les failles qu’il révèle ne sont pas de son fait, mais résultent de choix de configuration effectués sur les appareils. La solution en 2026 est la même qu’en 2009 : changer les mots de passe par défaut, limiter les informations exposées, surveiller d’abord son empreinte numérique et partir du principe que toute personne cherchant à localiser vos appareils l’a déjà fait.