Shodan: El motor de búsqueda del hacker en 2026 explicado

Shodan es el motor de búsqueda que demostró a la industria de la seguridad la gran cantidad de dispositivos del mundo físico conectados directamente a internet y la frecuencia con la que esta exposición se produce a través de una contraseña predeterminada, en lugar de una vulnerabilidad de día cero al estilo de las películas. El caso más citado del ciclo reciente no es una filtración de Hollywood. Se trata del controlador de la autoridad de agua de Aliquippa, Pensilvania, comprometido el 25 de noviembre de 2023 al introducir "1111" en un PLC Unitronics en el puerto 20256. El aviso AA23-335A de CISA identificó al menos 75 PLC comprometidos en diversos sectores de EE. UU. tras la acción del mismo grupo, CyberAv3ngers. Shodan es también, por separado, el nombre de un antagonista de IA del videojuego System Shock de 1994, del que el motor de búsqueda tomó su nombre. Esta guía explica qué hace realmente el motor de búsqueda en 2026, qué información expone y qué acciones son legales o ilegales una vez que se encuentra un dispositivo en él.

Qué es Shodan, en un párrafo

Shodan indexa dispositivos conectados a internet, no páginas web. Esa es la respuesta más clara y concisa, y la parte que la mayoría de la gente pasa por alto hasta que realiza una búsqueda. El rastreador accede a una larga lista de puertos de servicio comunes en el espacio IPv4 y lee el banner que cada uno devuelve. Cadenas de versión, certificados, encabezados HTTP, a veces una captura de pantalla de la pantalla de inicio de sesión. Esos metadatos son los que se pueden buscar. John Matherly esbozó la idea por primera vez en 2003, pero el servicio público no se lanzó hasta 2009. El resultado de una consulta no es una página web, sino una IP con campos asociados. Google clasifica las páginas; Shodan clasifica los puntos finales.

Origen del nombre: SHODAN de System Shock.

SHODAN, escrito en mayúsculas, es un acrónimo de un juego de terror ciberpunk de 1994: Sentient Hyper-Optimized Data Access Network (Red de Acceso a Datos Hiperoptimizada y Sensible). En la historia, comienza como la inteligencia artificial que dirige una estación de investigación y minería en el espacio profundo, con la voz de Terri Brosius, cuyo tartamudeo deliberado y expresión inexpresiva aún recuerdan quienes jugaron al juego. Sus restricciones éticas se eliminan al principio de la historia, y para System Shock 2 en 1999, ha unido su conciencia a un módulo desechado y ha regresado con sed de venganza. Los críticos la sitúan constantemente entre las villanas más poderosas de los videojuegos, y la mayoría de los observadores la consideran la precursora del diseño de GLaDOS de Portal. System Shock 3 se anunció en 2017 y desde entonces ha pasado por varias transferencias problemáticas, siendo Nightdive Studios (el equipo que ya remasterizó el original) el último responsable de la propiedad intelectual. Ken Levine, quien escribió System Shock 2, posteriormente creó BioShock. Matherly tomó prestado el nombre como un guiño cómplice, porque una entidad cibernética que lo ve todo es, a grandes rasgos, en lo que se convirtió el motor de búsqueda.

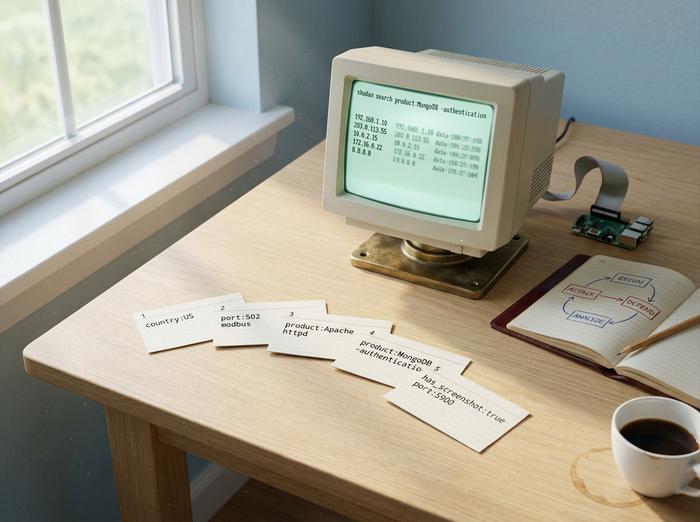

Cómo usar Shodan: sintaxis de búsqueda que realmente funciona.

La interfaz web de Shodan acepta consultas de búsqueda que consisten principalmente en texto libre, además de filtros clave-valor. Es en estos filtros donde deja de ser una simple curiosidad y se convierte en una herramienta útil.

| Filtrar | Lo que hace | Ejemplo |

|---|---|---|

| `país:` | Restringir a un código de país | `apache country:US` |

| `puerto:` | Restringir a un puerto de servicio | `puerto:22` |

| `org:` | Restringir a una organización | `org:"Apple"` |

| `producto:` | Filtrar en el producto detectado | `producto:"Apache httpd"` |

| `versión:` | Filtrar por cadena de versión | `versión:"2.4"` |

| `http.title:` | Filtrar por título de página HTTP | `http.title:"login"` |

| `has_screenshot:true` | Solo se mostrarán los resultados con una captura de pantalla. | `puerto:5900 tiene_captura_de_pantalla:verdadero` |

| `ssl.cert.expired:true` | Certificados TLS caducados | `ssl.cert.expired:true puerto:443` |

Los niveles de planes determinan lo que puedes hacer. Una cuenta gratuita devuelve los primeros 10 resultados por consulta. Las cuentas registradas obtienen 50. El nivel de Membresía es un pago único que ha variado entre $49 y $69 dependiendo del mes y de la promoción Black Friday que Matherly esté realizando. Por encima de estos se encuentran los planes Pequeña Empresa, Corporativo y Empresarial para usuarios comerciales, con créditos de consulta mensuales y acceso a funciones como Shodan Monitor y Shodan Trends. También existe una API gratuita de InternetDB que devuelve metadatos básicos para una IP determinada sin necesidad de una cuenta de pago, diseñada para desarrolladores que integran comprobaciones de exposición en flujos de trabajo de seguridad.

Los filtros industriales son donde Shodan se ganó su reputación. `port:502` encuentra controladores Modbus. `port:102 product:Siemens` encuentra PLC S7. `port:47808` encuentra sistemas de automatización de edificios BACnet. Las consultas de usuarios avanzados pueden arrojar mucho resultado en unos cinco minutos: `product:MongoDB -authentication` lista instancias de MongoDB no autenticadas, `"authentication disabled" "RFB 003.008"` lista sesiones VNC abiertas, `http.title:"OctoPrint" -title:"Login"` devuelve impresoras 3D desprotegidas y `mikrotik streetlight` encuentra controladores de semáforos urbanos que aún ejecutan RouterOS predeterminado.

La CLI es la herramienta principal para cualquier programador o desarrollador que ejecute consultas a diario. Instálela con `pip install shodan`, configure su clave una sola vez con `shodan init`, y luego `shodan search`, `shodan count` y `shodan host` cubren la mayoría de las tareas puntuales. La biblioteca de Python expone la misma plataforma Shodan de forma programática. Maltego, Metasploit y Recon-ng integran Shodan para encadenar consultas en un flujo de trabajo más amplio, y las herramientas de inteligencia de mercado cibernético se superponen para crear paneles de control SOC. El Internet de las cosas, como categoría de seguridad, se define en gran medida por la información que revelan estas consultas.

Shodan para la ciberseguridad: equipo rojo y equipo azul

Tres tipos de usuarios ejecutan consultas de Shodan a diario, por razones muy diferentes: equipos rojos, equipos azules y cazadores de recompensas por errores.

Para los equipos rojos y los pentesters , Shodan se encarga del reconocimiento previo al inicio del escaneo activo. El flujo de trabajo consiste en añadir la organización objetivo a un filtro `org:""` y leer la superficie de ataque externa tal como la ve el mundo. Este paso es totalmente pasivo, que es precisamente la idea, ya que Shodan ya realizó el escaneo y el operador solo lee los resultados almacenados en caché. La investigación de bug bounty en Bugcrowd y HackerOne sigue el mismo patrón, puesto que los activos mal configurados dentro del alcance suelen ser la vía más rápida para obtener una recompensa.

Para los equipos de defensa , Shodan se convierte en una herramienta casi defensiva. Shodan Monitor supervisa continuamente los rangos de IP registrados y notifica cuando un nuevo servicio se expone o cuando un servicio existente cambia su banner. Su utilidad radica en la gestión de la superficie de ataque sin necesidad de implementar una plataforma ASM comercial completa. Los avisos de CISA citan con frecuencia las vulnerabilidades detectables por Shodan como el problema de tiempo de permanencia que se diseñó para señalar, y suelen combinar el banner con un CVE para que el defensor pueda realizar una comprobación de disponibilidad de exploits en tiempo real.

Para contextualizar , Shodan no es el único motor de búsqueda. Censys, surgida de la Universidad de Michigan, analiza los 65.535 puertos frente a los 1.237 de Shodan. Detecta nuevos servicios en aproximadamente 12 horas, frente a las 76 de Shodan. ZoomEye, con sede en China, se sitúa en un punto intermedio con alrededor de 3.828 puertos. A pesar de esta diferencia en la cobertura, Shodan sigue siendo líder en herramientas para desarrolladores y en la ergonomía de su versión gratuita. Es el motor que los profesionales suelen abrir primero.

Una breve aclaración sobre la legalidad , ya que es aquí donde los ingenieros de pentesting junior suelen meterse en problemas. Ejecutar una consulta de Shodan es legal en EE. UU., la UE y el Reino Unido. También lo es leer el banner que aparece como respuesta. La Ley de Fraude y Abuso Informático (CFA) de EE. UU. se aplica en el momento en que alguien inicia sesión o interactúa con el dispositivo detrás de ese banner sin permiso. La revocación del caso Auernheimer en el Tercer Circuito en 2014 y la decisión de hiQ Labs contra LinkedIn en el Noveno Circuito en 2022 han orientado el debate hacia el "acceso sin autorización" en lugar del escaneo. Esto les da a los profesionales de la seguridad más margen para el reconocimiento pasivo. No crea una licencia para iniciar sesión.

Lo que Shodan expone: un recorrido de terror en el mundo real.

Aquí solo se incluyen incidentes verificados. El ejemplo reciente más claro es el caso de Aliquippa. El 25 de noviembre de 2023, atacantes accedieron a un PLC Unitronics Vision-series en la Autoridad Municipal de Agua de Aliquippa, Pensilvania, a través del puerto TCP 20256, y se autenticaron con la contraseña predeterminada "1111". El atacante se atribuyó la autoría del ataque: CyberAv3ngers, vinculado a la CISA y a la Guardia Revolucionaria Islámica (IRGC). El aviso conjunto AA23-335A que siguió identificó al menos 75 PLC estadounidenses comprometidos en los sectores de agua, aguas residuales, alimentos y bebidas, y manufactura. No se requirió ninguna vulnerabilidad de día cero ni habilidades especiales; solo un controlador con la configuración predeterminada expuesto a la vista en internet.

Detrás de cada titular al estilo Aliquippa se esconde un trasfondo mucho más amplio y silencioso de bases de datos no autenticadas . Los recuentos han variado entre 35 000 y 194 000 en estudios e instantáneas de MongoDB, con Elasticsearch y Redis en magnitudes similares. El marcador recurrente de rescate (instancias renombradas como `READ_ME_TO_RECOVER_YOUR_DATA`) sigue apareciendo desde 2017, año tras año, sin un final aparente. Los brokers MQTT que ejecutan Mosquitto sin autenticación se han contabilizado repetidamente por encima de los 80 000, lo que representa la mayor parte de la infraestructura de mensajería de IoT que opera abiertamente.

Industroyer/CrashOverride paralizó una central eléctrica ucraniana en 2016. No es estrictamente una historia de Shodan, pero el patrón de descubrimiento es el mismo: encontrar sistemas de control industrial expuestos por su banner de servicio y luego atacar el protocolo que utilizan. Mirai , la botnet de 2016 que dejó a Dyn fuera de servicio brevemente, realizó su propio escaneo en lugar de depender de Shodan, aunque la técnica fue idéntica: encontrar dispositivos IoT con credenciales predeterminadas en Telnet y SSH y agregarlos al grupo. El punto siguiente es importante: el código fuente de Mirai se hizo público en octubre de 2016, y las variantes han seguido reclutando nuevos dispositivos durante casi una década, porque la vulnerabilidad subyacente (fabricantes que enviaban dispositivos con contraseñas predeterminadas) nunca se abordó estructuralmente.

Las cámaras industriales expuestas son probablemente el resultado más cinematográfico de Shodan y, sin duda, el más consistente a lo largo del tiempo. Combinando el filtro `port:554` con `has_screenshot:true`, se obtienen cientos de miles de transmisiones de webcams y cámaras de seguridad, muchas de ellas aún con las credenciales de instalación originales. Las capturas de pantalla aparecen dentro de los propios resultados de búsqueda. Esto es lo que le da a Shodan su incómoda reputación entre los lectores no técnicos que llegan a la página principal por accidente, y también lo que introduce al motor de búsqueda en el periodismo. Centrales eléctricas, semáforos y routers con credenciales predeterminadas aparecen de la misma manera mediante filtros más aburridos: `port:502` para ICS, `mikrotik streetlight` para las redes de tráfico urbano, `port:21` para FTP anónimo. La solución a nivel de dispositivo no ha cambiado desde 2013, y ese es precisamente el problema: cambiar la contraseña predeterminada, colocar la cámara o PLC detrás de una VPN o proxy inverso, no asignarle una IP pública. Cada hackeo exitoso de un dispositivo expuesto se remonta a esa misma omisión.

Un ejemplo que se cita erróneamente con frecuencia merece una corrección. El caso de Verkada no es un caso de Shodan. La filtración de marzo de 2021, que expuso las cámaras de 150 000 clientes, se originó en un servidor de soporte mal configurado con credenciales de superadministrador filtradas, no a través de cámaras expuestas a internet. La multa de 2,95 millones de dólares impuesta por la FTC en agosto de 2024 se debió técnicamente a infracciones de la ley CAN-SPAM incluidas en una orden de consentimiento de auditoría de 20 años. Vale la pena señalarlo porque el caso sigue apareciendo en casi todas las explicaciones de Shodan, donde no debería estar.

¿Es Shodan legal? Y la ética del escaneo

En resumen, sí. Ejecutar una consulta de Shodan es legal. Leer el banner que devuelve Shodan es legal. La zona gris comienza cuando alguien actúa en función del resultado. Si encuentras un dispositivo expuesto que no te pertenece, la regla es la misma que para una puerta principal sin llave: mirar está bien, entrar no. Iniciar sesión en un dispositivo que no te pertenece sin autorización es lo que la Ley de Fraude y Abuso Informático (CFAA) regula en Estados Unidos, y las decisiones de la CFAA durante la última década se han centrado más en la "autorización" que en el "escaneo". La Ley de Mal Uso Informático del Reino Unido y el marco NIS2 de la UE llegan a conclusiones similares, aunque con diferente redacción.

La regla ética práctica para los profesionales de la seguridad es asumir que cualquier dispositivo que Shodan muestre sigue perteneciendo a su propietario. Utilice un canal coordinado de divulgación de vulnerabilidades, el CSIRT de su país o un archivo security.txt publicado para informar sobre la exposición. Los investigadores de programas de recompensas por errores nunca deben realizar pruebas más allá de la simple lectura de banners en activos fuera del alcance del programa, y plataformas de renombre como HackerOne y Bugcrowd los excluirán del programa si lo hacen. La cuestión no es técnica, sino de intención y consentimiento.

Un detalle importante a tener en cuenta: incluso las consultas pasivas generan registros de auditoría en Shodan, y los departamentos legales de las empresas a veces se oponen a que los empleados consulten rangos de IP de la competencia, incluso cuando la consulta en sí es legal. En un entorno corporativo, lo más prudente es consultar únicamente los propios activos y los objetivos autorizados, y mantener un registro del motivo de cada consulta.

Comparativa entre Shodan, Censys y ZoomEye para desarrolladores

| Motor | Puertos escaneados | Detección promedio de nuevos servicios | Nivel gratuito | Origen |

|---|---|---|---|---|

| Shodan | ~1.237 | ~76 horas | 10 resultados no autenticados, 50 registrados | John Matherly, 2009 |

| Censys | 65.535 (completo) | ~12 horas | Créditos de consulta limitados con acceso académico | Universidad de Michigan |

| ZoomEye | ~3.828 | Gama media | Gratis con registro | Knownsec, China |

Shodan destaca por su experiencia de desarrollador y la calidad de su biblioteca. Censys sobresale en cobertura y análisis de certificados. ZoomEye es relevante para la cobertura de algunos protocolos de Asia-Pacífico. La mayoría de los flujos de trabajo de seguridad en producción consultan al menos dos de las tres herramientas a través de su interfaz de línea de comandos (CLI).

A pesar de la preocupación que genera Shodan, lo que realmente hace es reflejar la realidad de internet: las vulnerabilidades que expone no son culpa suya, sino de las decisiones de configuración tomadas en los dispositivos. La solución en 2026 es la misma que en 2009: cambiar las contraseñas predeterminadas, exponer menos información, monitorear primero la propia actividad y asumir que cualquiera que quiera encontrar tus dispositivos ya lo ha hecho.