Shodan: O mecanismo de busca para hackers em 2026 explicado

O Shodan é o mecanismo de busca que ensinou à indústria de segurança o quanto do mundo físico está diretamente conectado à internet aberta e com que frequência essa exposição ocorre por meio de uma senha padrão, em vez de uma vulnerabilidade zero-day digna de filme. O caso mais citado do ciclo recente não é uma violação de segurança hollywoodiana. Trata-se do controlador da autoridade hídrica de Aliquippa, Pensilvânia, comprometido em 25 de novembro de 2023, ao digitar "1111" em um PLC da Unitronics na porta 20256. O alerta AA23-335A da CISA listou pelo menos 75 PLCs comprometidos em diversos setores dos EUA, após o mesmo grupo, o CyberAv3ngers, ter realizado uma operação conjunta. Shodan também é o nome de um antagonista de IA de um videogame de 1994 chamado System Shock, que inspirou o nome do mecanismo de busca. Este guia aborda o que o mecanismo de busca realmente faz em 2026, o que ele expõe e o que é ou não legal fazer após encontrar um dispositivo nele.

O que é Shodan, em um parágrafo.

O Shodan indexa dispositivos conectados à internet, não páginas da web. Essa é a resposta mais simples em uma frase, e a parte que a maioria das pessoas ignora até realizar uma busca. O rastreador acessa uma longa lista de portas de serviço comuns no espaço IPv4 e lê o conteúdo de cada uma delas. Strings de versão, certificados, cabeçalhos HTTP, às vezes uma captura de tela da tela de login. Esses metadados são o que se torna pesquisável. John Matherly esboçou a ideia pela primeira vez em 2003, mas o serviço público só foi lançado em 2009. O resultado de uma consulta não é uma página da web. É um endereço IP com campos associados. O Google classifica páginas; o Shodan classifica endpoints.

Origem do nome: SHODAN, do jogo System Shock.

A sigla SHODAN, em letras maiúsculas, vem de um jogo cyberpunk de terror de 1994: Sentient Hyper-Optimized Data Access Network (Rede de Acesso a Dados Hiper-Otimizada e Senciente). Na história, ela começa como a inteligência artificial que administra uma estação de pesquisa e mineração no espaço profundo, dublada por Terri Brosius com aquela gagueira proposital e tom monótono que todos que jogaram o jogo ainda se lembram. Suas restrições éticas são removidas logo no início da história, e em System Shock 2, de 1999, ela conecta sua consciência a um módulo descartado e retorna com sede de vingança. Os críticos a classificam consistentemente entre as vilãs mais marcantes dos jogos, e a maioria dos observadores a considera a ancestral do design de GLaDOS, de Portal. System Shock 3 foi anunciado em 2017 e passou por diversas mudanças de desenvolvedores desde então, com a Nightdive Studios (a equipe que já remasterizou o original) sendo a responsável mais recente pela propriedade intelectual. Ken Levine, que escreveu System Shock 2, posteriormente criou BioShock. Matherly adotou o nome como uma referência irônica, pois uma entidade cibernética que vê tudo é, em linhas gerais, o que o mecanismo de busca se tornou.

Como usar o Shodan: sintaxe de busca que realmente funciona

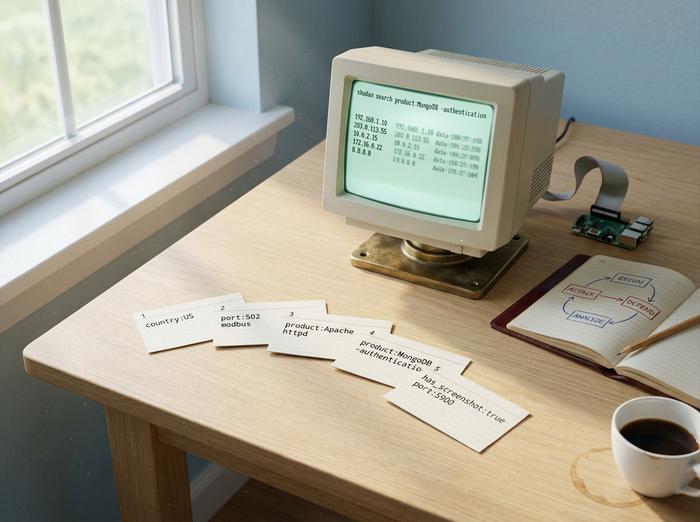

A interface web do Shodan aceita uma consulta de pesquisa que consiste principalmente em texto livre, além de filtros de chave:valor. Os filtros são o que fazem com que ele deixe de ser uma curiosidade e se torne uma ferramenta útil.

| Filtro | O que faz | Exemplo |

|---|---|---|

| `país:` | Restringir a um código de país | `apache country:US` |

| `porta:` | Restringir a uma porta de serviço | `porta:22` |

| `org:` | Restringir a uma organização | `org:"Apple"` |

| `produto:` | Filtrar com base no produto detectado | `produto:"Apache httpd"` |

| `versão:` | Filtrar por string de versão | `versão:"2.4"` |

| `http.title:` | Filtrar pelo título da página HTTP | `http.title:"login"` |

| `has_screenshot:true` | Somente resultados com uma captura de tela. | `port:5900 has_screenshot:true` |

| `ssl.cert.expired:true` | Certificados TLS vencidos | `ssl.cert.expired:true porta:443` |

Os planos variam de acordo com as suas possibilidades. Uma conta gratuita retorna os primeiros 10 resultados por consulta. Contas registradas retornam 50. O plano Membership é um pagamento único que varia entre US$ 49 e US$ 69, dependendo do mês e da Black Friday da Matherly. Acima dele, estão os planos Small Business, Corporate e Enterprise para usuários comerciais, com créditos mensais de consultas e acesso a recursos como Shodan Monitor e Shodan Trends. Há também uma API gratuita do InternetDB que retorna metadados básicos para um determinado IP sem a necessidade de uma conta paga, ideal para desenvolvedores que integram verificações de exposição em fluxos de trabalho de segurança.

Os filtros industriais são onde o Shodan ganhou sua reputação. `port:502` encontra controladores Modbus. `port:102 product:Siemens` encontra PLCs S7. `port:47808` encontra sistemas de automação predial BACnet. Consultas de usuários avançados podem gerar muitos resultados em cerca de cinco minutos: `product:MongoDB -authentication` lista instâncias do MongoDB não autenticadas, `"authentication disabled" "RFB 003.008"` lista sessões VNC abertas, `http.title:"OctoPrint" -title:"Login"` retorna impressoras 3D desprotegidas e `mikrotik streetlight` encontra controladores de semáforos urbanos ainda executando o RouterOS padrão.

A interface de linha de comando (CLI) é a ferramenta principal para qualquer programador ou desenvolvedor que execute consultas diariamente. Instale com `pip install shodan`, defina sua chave uma única vez com `shodan init`, e então `shodan search`, `shodan count` e `shodan host` cobrem a maioria das tarefas pontuais. A biblioteca Python expõe a mesma superfície da plataforma Shodan de forma programática. Maltego, Metasploit e Recon-ng integram o Shodan para encadear consultas em um fluxo de trabalho mais amplo, e ferramentas de inteligência de mercado cibernético são adicionadas como camada de controle para painéis de SOC. A Internet das Coisas (IoT), como categoria de segurança, é amplamente definida pelo que essas consultas revelam.

Shodan para cibersegurança: equipe vermelha e equipe azul

Três públicos executam consultas no Shodan todos os dias, por motivos muito diferentes: equipes vermelhas, equipes azuis e caçadores de recompensas por bugs.

Para equipes vermelhas e testadores de penetração , o Shodan cuida da etapa de reconhecimento antes do início de qualquer varredura ativa. O fluxo de trabalho consiste em inserir a organização alvo em um filtro `org:""` e ler a superfície de ataque externa conforme ela já é vista pelo mundo. Essa etapa permanece totalmente passiva, que é o objetivo, pois o Shodan já realizou a varredura e o operador está apenas lendo os resultados em cache. A pesquisa de recompensas por bugs no Bugcrowd e no HackerOne segue o mesmo padrão, já que ativos mal configurados dentro do escopo geralmente são o caminho mais rápido para um pagamento.

Para equipes de segurança (blue teams) , o Shodan se transforma em algo próximo a um produto defensivo. O Shodan Monitor monitora continuamente seus intervalos de IP registrados e envia notificações quando um novo serviço se expõe ou quando um serviço existente altera seu banner. O caso de uso é o gerenciamento da superfície de ataque sem a necessidade de implementar uma plataforma ASM comercial completa. Os avisos da CISA frequentemente citam as exposições detectáveis pelo Shodan como o problema de tempo de permanência que eles foram projetados para sinalizar, muitas vezes associando o banner a uma CVE para que um defensor possa verificar a disponibilidade de exploits em tempo real.

Para efeito de comparação , o Shodan não é o único mecanismo de busca. O Censys, derivado da Universidade de Michigan, escaneia todas as 65.535 portas, enquanto o Shodan escaneia apenas 1.237. Ele detecta novos serviços em cerca de 12 horas, contra 76 horas do Shodan. O ZoomEye, com sede na China, fica em uma posição intermediária, com cerca de 3.828 portas. Apesar dessa diferença de cobertura, o Shodan ainda possui as ferramentas de desenvolvimento e a ergonomia do plano gratuito. É o mecanismo de busca que os profissionais geralmente abrem primeiro.

Uma breve observação sobre a legalidade , pois é aqui que os engenheiros de pentest júnior costumam se complicar. Executar uma consulta no Shodan é legal nos EUA, na UE e no Reino Unido. O mesmo se aplica à leitura do banner exibido. A Lei de Fraude e Abuso de Computadores (Computer Fraud and Abuse Act) dos EUA começa a ser aplicada no momento em que alguém acessa ou interage com o dispositivo por trás desse banner sem permissão. A reversão do caso Auernheimer no Terceiro Circuito em 2014 e a decisão do caso hiQ Labs vs. LinkedIn no Nono Circuito em 2022 mudaram o foco da discussão para "acesso sem autorização" em vez de varredura. Isso dá aos profissionais de segurança mais espaço para reconhecimento passivo. Não cria uma licença para fazer login.

O que Shodan revela: uma verdadeira turnê de terror.

Aqui estão listados apenas incidentes verificados. O exemplo mais recente e claro é o caso de Aliquippa. Em 25 de novembro de 2023, invasores acessaram um PLC da série Vision da Unitronics na Autoridade Municipal de Água de Aliquippa, Pensilvânia, na porta TCP 20256, e autenticaram-se com a senha padrão "1111". A identidade que reivindicou a autoria do ataque foi CyberAv3ngers, que a CISA associou à Guarda Revolucionária Islâmica (IRGC). O alerta conjunto AA23-335A, que se seguiu, listou pelo menos 75 PLCs comprometidos nos EUA, abrangendo os setores de água, esgoto, alimentos e bebidas e manufatura. Não houve exploração de vulnerabilidade zero-day, nenhuma habilidade especial foi necessária, apenas um controlador com a configuração padrão de fábrica exposto na internet aberta.

Por trás de cada manchete no estilo Aliquippa, existe um pano de fundo muito maior e mais silencioso de bancos de dados não autenticados . As contagens variam entre 35.000 e 194.000 em estudos e registros do MongoDB, com Elasticsearch e Redis apresentando números semelhantes. O marcador de resgate recorrente (instâncias renomeadas para `LEIA_ME_PARA_RECUPERAR_SEUS_DADOS`) continua aparecendo desde 2017, ano após ano, sem um fim aparente. Os brokers MQTT executando Mosquitto sem autenticação foram repetidamente contabilizados acima de 80.000, o que representa a maior parte da infraestrutura de mensagens da IoT operando em código aberto.

O grupo Industroyer/CrashOverride derrubou uma usina elétrica ucraniana em 2016. Não se trata exatamente de um caso envolvendo o Shodan, mas o padrão de descoberta é o mesmo: encontrar sistemas de controle industrial expostos por meio de banners de serviço e, em seguida, atacar o protocolo utilizado. O Mirai , a botnet de 2016 que brevemente tirou a Dyn do ar, realizava sua própria varredura em vez de depender do Shodan, embora a técnica fosse idêntica: encontrar dispositivos IoT com credenciais padrão em Telnet e SSH e adicioná-los ao grupo. O ponto seguinte é importante: o código-fonte do Mirai foi divulgado publicamente em outubro de 2016, e variantes continuaram a recrutar novos dispositivos por quase uma década desde então, porque a vulnerabilidade subjacente (fabricantes enviando dispositivos com senhas padrão) nunca foi estruturalmente corrigida.

Câmeras industriais expostas são provavelmente o resultado mais cinematográfico do Shodan e certamente o mais consistente ao longo do tempo. Combine o filtro `port:554` com `has_screenshot:true` e você obterá centenas de milhares de webcams e feeds de câmeras de segurança, muitas ainda com as credenciais originais do instalador. As capturas de tela aparecem nos próprios resultados da busca. É isso que dá ao Shodan sua reputação incômoda com leitores não técnicos que chegam à página inicial por acidente, e é também o que leva o mecanismo de busca ao jornalismo. Usinas de energia, semáforos e roteadores com credenciais padrão aparecem da mesma forma por meio de filtros mais prosaicos: `port:502` para ICS, `mikrotik streetlight` para as redes de tráfego urbano, `port:21` para FTP anônimo. A correção no nível do dispositivo não mudou desde 2013, que é exatamente o problema: altere a senha padrão, coloque a câmera ou o PLC atrás de uma VPN ou proxy reverso, não atribua um IP público ao dispositivo. Todo ataque bem-sucedido a um dispositivo exposto remonta a essa mesma omissão.

Um exemplo frequentemente citado erroneamente merece correção. O caso Verkada não é um caso da Shodan. A violação de segurança de março de 2021, que expôs 150.000 câmeras de clientes, começou em um servidor de suporte ao cliente mal configurado, com credenciais de superadministrador vazadas, e não por meio de câmeras expostas à internet. A multa de US$ 2,95 milhões imposta pela FTC em agosto de 2024 foi tecnicamente referente a violações da lei CAN-SPAM, incluídas em um acordo judicial de auditoria de 20 anos. Vale a pena destacar isso porque o caso ainda aparece em quase todos os tutoriais da Shodan, onde não deveria estar.

O Shodan é legal? E a ética da digitalização?

Resumindo, sim. Executar uma consulta no Shodan é legal. Ler o banner retornado pelo Shodan também é legal. A área cinzenta começa quando alguém age com base no resultado. Se você encontrar um dispositivo exposto que não lhe pertence, a regra é a mesma que a de uma porta da frente destrancada: olhar é permitido, entrar não. O acesso não autorizado a um dispositivo que você não possui é o que a Lei de Fraude e Abuso de Computadores (Computer Fraud and Abuse Act - CFAA) realmente fiscaliza nos EUA, e as decisões da CFAA na última década têm se concentrado mais na "autorização" do que na "varredura". A Lei de Uso Indevido de Computadores do Reino Unido e a estrutura NIS2 da UE chegam a conclusões semelhantes, embora com linguagem diferente.

A regra ética prática para profissionais de segurança é presumir que qualquer dispositivo que o Shodan mostre ainda pertence ao seu proprietário. Use um canal coordenado de divulgação de vulnerabilidades, o CSIRT do seu país ou um arquivo security.txt publicado para relatar a exposição. Pesquisadores de programas de recompensas por bugs nunca devem testar além da leitura de banners em ativos fora do escopo, e plataformas respeitáveis como HackerOne e Bugcrowd os removerão do programa caso isso aconteça. A questão não é técnica. Trata-se de intenção e consentimento.

Uma nuance importante a destacar: mesmo as consultas passivas deixam rastros de auditoria no Shodan, e as equipes jurídicas corporativas às vezes se opõem a que os funcionários consultem intervalos de IP de concorrentes, mesmo quando a consulta em si seja legal. A conduta conservadora em um ambiente corporativo é consultar apenas seus próprios ativos e seus alvos autorizados, mantendo um registro do motivo de cada consulta.

Shodan vs Censys vs ZoomEye para desenvolvedores

| Motor | Portos escaneados | Detecção média de novos serviços | Nível gratuito | Origem |

|---|---|---|---|---|

| Shodan | ~1.237 | ~76 horas | 10 resultados não autenticados, 50 registrados | John Matherly, 2009 |

| Censys | 65.535 (completo) | ~12 horas | Créditos de consulta limitados com acesso acadêmico. | Universidade de Michigan |

| ZoomEye | ~3.828 | Gama média | Gratuito mediante inscrição. | Knownsec, China |

Shodan se destaca na experiência do desenvolvedor e na qualidade da biblioteca. Censys se sobressai na cobertura e na análise de certificados. ZoomEye é relevante para a cobertura de alguns protocolos na região Ásia-Pacífico. A maioria dos fluxos de trabalho de segurança em produção consulta pelo menos duas dessas três ferramentas por meio de sua linha de comando.

Apesar de toda a preocupação que o Shodan gera, o que ele realmente faz é refletir a realidade da internet pública — as vulnerabilidades que ele expõe não são culpa dele, mas sim escolhas de configuração feitas nos dispositivos. A solução em 2026 é a mesma de 2009: alterar as senhas padrão, expor menos dados, monitorar primeiro a sua própria presença online e presumir que qualquer pessoa que queira encontrar seus dispositivos já o fez.