شودان: توضیح موتور جستجوی هکرها در 2026

شودان موتور جستجویی است که به صنعت امنیت آموخت چه مقدار از دنیای فیزیکی مستقیماً به اینترنت آزاد متصل میشود و این افشاگری چند وقت یکبار از طریق رمز عبور پیشفرض و نه از طریق یک آسیبپذیری روز صفر به سبک فیلمها اتفاق میافتد. موردی که بیشترین استناد را در چرخه اخیر به خود اختصاص داده، یک نفوذ هالیوودی نیست. این نفوذ، مربوط به کنترلکننده آب آلیکیپا، پنسیلوانیا است که در ۲۵ نوامبر ۲۰۲۳ با تایپ کردن "۱۱۱۱" در یک PLC شرکت Unitronics روی پورت ۲۰۲۵۶ به خطر افتاد. در مشاوره AA23-335A سازمان CISA، حداقل ۷۵ PLC آلوده در بخشهای مختلف ایالات متحده به نام همان گروه، CyberAv3ngers، نامگذاری شده است. شودان همچنین، به طور جداگانه، نام یک آنتاگونیست هوش مصنوعی از یک بازی ویدیویی محصول ۱۹۹۴ به نام System Shock است که موتور جستجو نام خود را از آن گرفته است. این راهنما به بررسی این موضوع میپردازد که موتور جستجو در سال ۲۰۲۶ واقعاً چه کاری انجام میدهد، چه چیزی را افشا میکند و پس از یافتن دستگاهی روی آن، انجام چه کارهایی قانونی و چه کارهایی غیرقانونی است.

شودان چیست، در یک پاراگراف

شودان دستگاههای متصل به اینترنت را فهرستبندی میکند، نه صفحات وب. این واضحترین پاسخ تکجملهای است و بخشی که اکثر مردم تا زمانی که واقعاً جستجو را انجام ندهند، از دست میدهند. خزنده به لیست طولانی از پورتهای سرویس رایج در فضای IPv4 برخورد میکند و هر بنری را که هر کدام برمیگردانند، میخواند. رشتههای نسخه، گواهینامهها، هدرهای HTTP، گاهی اوقات یک تصویر از صفحه ورود به سیستم. این فراداده همان چیزی است که قابل جستجو میشود. جان ماترلی اولین بار این ایده را در سال ۲۰۰۳ مطرح کرد، اما سرویس عمومی تا سال ۲۰۰۹ راهاندازی نشد. نتیجه یک پرسوجو یک صفحه وب نیست. این یک IP با فیلدهای متصل است. گوگل صفحات را رتبهبندی میکند؛ شودان نقاط پایانی را رتبهبندی میکند.

ریشه اسم: SHODAN از System Shock

SHODAN که تماماً با حروف بزرگ نوشته شده، مخفف یک بازی ترسناک سایبرپانک محصول سال ۱۹۹۴ به نام Sentient Hyper-Optimized Data Access Network است. در داستان، او در ابتدا به عنوان یک هوش مصنوعی که یک ایستگاه تحقیقاتی و استخراج در اعماق فضا را اداره میکند، با صدای تری بروسیوس با آن لکنت عمدی و تأثیر بیروح که هنوز هم همه کسانی که بازی را انجام دادهاند به یاد دارند، شروع به کار میکند. محدودیتهای اخلاقی او در اوایل داستان از بین میرود و در System Shock 2 در سال ۱۹۹۹، او هوشیاری خود را به یک ماژول رها شده متصل کرده و با کینه بازگشته است. منتقدان او را به طور مداوم در میان قویترین شرورهای بازی رتبهبندی میکنند و اکثر ناظران او را به عنوان جد طراحی GLaDOS از Portal میشناسند. System Shock 3 در سال ۲۰۱۷ معرفی شد و از آن زمان تاکنون چندین تغییر مشکلدار را پشت سر گذاشته است، و Nightdive Studios (تیمی که قبلاً نسخه اصلی را بازسازی کرده بود) جدیدترین سرپرست این IP بود. کن لوین، که System Shock 2 را نوشت، بعداً به ساخت BioShock ادامه داد. ماترلی این نام را به عنوان اشارهای آگاهانه قرض گرفت، زیرا یک موجود سایبرنتیک که همه چیز را میبیند تقریباً همان چیزی است که موتور جستجو به آن تبدیل شد.

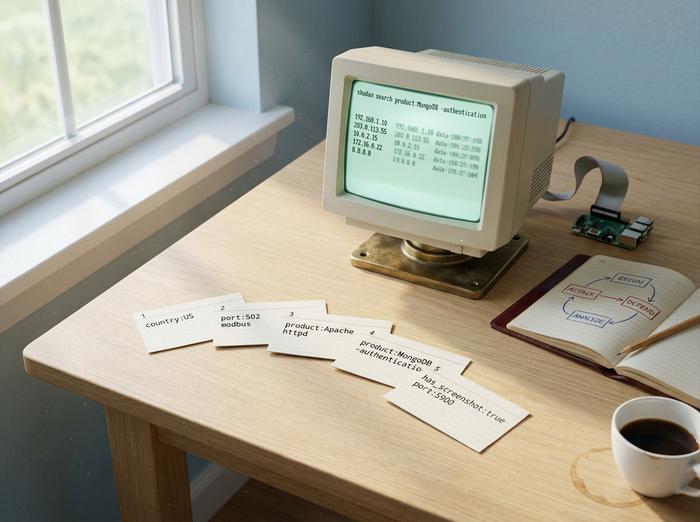

نحوه استفاده از Shodan: سینتکس جستجویی که واقعاً کار میکند

رابط وب Shodan یک عبارت جستجو را میپذیرد که عمدتاً متن آزاد به همراه فیلترهای key:value است. فیلترها جایی هستند که جستجو دیگر یک کنجکاوی صرف نیست و به یک ابزار تبدیل میشود.

| فیلتر | چه کاری انجام میدهد؟ | مثال |

|---|---|---|

| کشور: | محدود به کد کشور | کشور آپاچی: آمریکا |

| پورت: | محدود کردن به یک پورت سرویس | پورت: ۲۲ |

| سازمان: | محدود کردن به یک سازمان | `org:"اپل"` |

| محصول: | فیلتر بر اساس محصول شناسایی شده | محصول: "آپاچی httpd" |

| نسخه: | فیلتر بر اساس رشته نسخه | نسخه: "۲.۴" |

| عنوان http: | فیلتر بر اساس عنوان صفحه HTTP | `http.title:"login"` |

| `دارای_اسکرینشات:درست` | فقط نتایجی که شامل اسکرین شات گرفته شده باشند | پورت:۵۹۰۰ دارای تصویر از صفحه است: درست است |

| `ssl.cert.expired:true` | اعتبار گواهیهای TLS تمام شده است | `ssl.cert.expired:true port:443` |

سطوح طرح، تواناییهای شما را شکل میدهند. یک حساب کاربری رایگان، 10 نتیجه اول را برای هر جستجو برمیگرداند. حسابهای کاربری ثبتشده، 50 نتیجه دریافت میکنند. سطح عضویت، یک پرداخت یکباره است که بسته به ماه و اینکه جمعه سیاه Matherly در کدام روز اجرا میشود، بین 49 تا 69 دلار متغیر است. بالاتر از آن، طرحهای کسبوکارهای کوچک، شرکتها و سازمانهای بزرگ برای کاربران تجاری قرار دارند که شامل اعتبار جستجو ماهانه و دسترسی به ویژگیهایی مانند Shodan Monitor و Shodan Trends میشود. همچنین یک API رایگان InternetDB وجود دارد که فرادادههای سبک را برای یک IP مشخص بدون حساب کاربری پولی برمیگرداند و برای توسعهدهندگانی طراحی شده است که بررسیهای مربوط به میزان مواجهه را در گردشهای کاری امنیتی ادغام میکنند.

فیلترهای صنعتی جایی هستند که Shodan شهرت خود را به دست آورده است. `port:502` کنترلکنندههای Modbus را پیدا میکند. `port:102 product:Siemens` PLCهای S7 را پیدا میکند. `port:47808` سیستمهای اتوماسیون ساختمان BACnet را پیدا میکند. پرسوجوهای کاربر حرفهای میتوانند در حدود پنج دقیقه حجم زیادی را به خود اختصاص دهند: `product:MongoDB -authentication` نمونههای MongoDB احراز هویت نشده را فهرست میکند، `authentication disabled` "RFB 003.008"` جلسات باز VNC را فهرست میکند، `http.title:"OctoPrint" -title:"Login"` چاپگرهای سهبعدی محافظت نشده را برمیگرداند، و `mikrotik streetlight` کنترلکنندههای چراغ راهنمایی شهر را که هنوز RouterOS پیشفرض را اجرا میکنند، پیدا میکند.

رابط خط فرمان (CLI) برای هر برنامهنویس یا توسعهدهندهای که روزانه کوئریها را اجرا میکند، نیروی محرکه است. با `pip install shodan` نصب کنید، یک بار کلید خود را با `shodan init` تنظیم کنید، سپس `shodan search`، `shodan count` و `shodan host` اکثر کارهای موقت را پوشش میدهند. کتابخانه پایتون، سطح پلتفرم Shodan را به صورت برنامهنویسی شده در معرض نمایش قرار میدهد. Maltego، Metasploit و Recon-ng همگی Shodan را برای زنجیرهسازی کوئریها در یک گردش کار گستردهتر ادغام میکنند و ابزارهای هوش بازار سایبری برای داشبوردهای SOC در بالای آن قرار میگیرند. اینترنت اشیا، به عنوان یک دسته امنیتی، تا حد زیادی با آنچه این کوئریها نمایش میدهند، تعریف میشود.

شودان برای امنیت سایبری: تیم قرمز و تیم آبی

سه مخاطب هر روز به دلایل بسیار متفاوتی پرسوجوهای Shodan را اجرا میکنند: تیمهای قرمز، تیمهای آبی و شکارچیان باگ.

برای تیمهای قرمز و آزمایشکنندگان نفوذ ، Shodan مرحله شناسایی را قبل از شروع هرگونه اسکن فعال انجام میدهد. گردش کار این است که سازمان هدف را در یک فیلتر `org:""` قرار داده و سطح حمله خارجی را همانطور که جهان از قبل آن را میبیند، بازخوانی کند. این مرحله کاملاً غیرفعال باقی میماند، که نکته همین است، زیرا Shodan قبلاً اسکن را انجام داده و اپراتور فقط نتایج ذخیره شده را میخواند. تحقیقات Bug-bounty در Bugcrowd و HackerOne از همین الگو پیروی میکنند، زیرا داراییهای درون محدودهای که به اشتباه پیکربندی شدهاند، اغلب سریعترین مسیر برای پرداخت هستند.

برای تیمهای آبی ، Shodan به چیزی نزدیک به یک محصول دفاعی تبدیل میشود. Shodan Monitor به طور مداوم محدوده IP ثبت شده شما را رصد میکند و هنگامی که یک سرویس جدید خود را در معرض خطر قرار میدهد یا زمانی که یک سرویس موجود بنر خود را تغییر میدهد، به شما پینگ میدهد. مورد استفاده، مدیریت سطح حمله بدون ایجاد یک پلتفرم ASM تجاری کامل است. مشاوران CISA مرتباً از مواجهههای قابل کشف Shodan به عنوان مشکل زمان ماندگاری که برای شناسایی آنها ساخته شدهاند، یاد میکنند و اغلب بنر را با یک CVE جفت میکنند تا یک مدافع بتواند به بررسی در دسترس بودن بهرهبرداری در زمان واقعی بپردازد.

برای مقایسه ، شودان تنها موتور جستجو نیست. Censys که از دانشگاه میشیگان منشعب شده است، تمام 65535 پورت را در مقابل 1237 پورت شودان اسکن میکند. این موتور جستجو سرویسهای جدید را در حدود 12 ساعت شناسایی میکند، در حالی که شودان 76 پورت دارد. ZoomEye، مستقر در چین، با حدود 3828 پورت در بین این دو قرار دارد. با وجود این شکاف پوشش، شودان هنوز ابزارهای توسعهدهنده و ارگونومی لایه آزاد را در اختیار دارد. در واقع، این متخصصان موتور جستجو هستند که ابتدا باز میشوند.

در اینجا لازم است کمی در مورد قانون صحبت کنیم، زیرا اینجاست که مهندسان تازهکار تست نفوذ خود را به دردسر میاندازند. اجرای یک کوئری Shodan در ایالات متحده، اتحادیه اروپا و بریتانیا قانونی است. خواندن بنری که برمیگردد نیز همینطور است. قانون کلاهبرداری و سوءاستفاده رایانهای در ایالات متحده از لحظهای که کسی بدون اجازه وارد دستگاه پشت آن بنر میشود یا با آن تعامل میکند، شروع به تأثیرگذاری میکند. تغییر حکم Auernheimer در دادگاه حوزه سوم در سال ۲۰۱۴ و حکم hiQ Labs علیه LinkedIn در دادگاه حوزه نهم در سال ۲۰۲۲، بحث را به سمت «دسترسی بدون مجوز» به جای اسکن تغییر داده است. این امر به متخصصان امنیت فضای بیشتری برای شناسایی غیرفعال میدهد. این امر مجوزی برای ورود ایجاد نمیکند.

آنچه شودان فاش میکند: یک تور ترسناک در دنیای واقعی

فقط موارد تأیید شده در اینجا. واضحترین نمونه اخیر، پرونده Aliquippa است. در ۲۵ نوامبر ۲۰۲۳، مهاجمان به یک PLC سری Unitronics Vision در اداره آب شهری Aliquippa، پنسیلوانیا، روی پورت TCP 20256 دسترسی پیدا کردند و با رمز عبور آماده "۱۱۱۱" احراز هویت شدند. شخصی که ادعای اعتبار میکرد، CyberAv3ngers بود که CISA آن را به سپاه پاسداران انقلاب اسلامی مرتبط میداند. در اطلاعیه مشترک AA23-335A که متعاقباً منتشر شد، حداقل ۷۵ PLC آمریکایی که در حوزههای آب، فاضلاب، غذا و نوشیدنی و تولید فعالیت میکردند، نام برده شد. هیچ حمله روز صفری در کار نبود، هیچ مهارت واقعی لازم نبود، فقط یک کنترلر با پیکربندی آماده در معرض دید عموم در اینترنت آزاد قرار داشت.

پشت هر تیتر به سبک Aliquippa، پسزمینهای بسیار بزرگتر و آرامتر از پایگاههای دادهی احراز هویت نشده قرار دارد. تعداد این پایگاهها در مطالعات و اسنپشاتهای MongoDB بین ۳۵۰۰۰ تا ۱۹۴۰۰۰ متغیر بوده است، و Elasticsearch و Redis نیز در همین مقیاس قرار دارند. نشانگر باجافزار تکرارشونده (مواردی که به `READ_ME_TO_RECOVER_YOUR_DATA` تغییر نام دادهاند) از سال ۲۰۱۷ به بعد، سال به سال، بدون پایان مشخصی، همچنان ظاهر میشود. کارگزاران MQTT که Mosquitto را بدون احراز هویت اجرا میکنند، بارها و بارها بالای ۸۰۰۰۰ شمارش شدهاند، که بیشتر بستر پیامرسان اینترنت اشیا است که در فضای باز فعالیت میکند.

Industroyer / CrashOverride در سال ۲۰۱۶ یک نیروگاه برق اوکراینی را از کار انداخت. نه دقیقاً یک داستان Shodan، بلکه همان الگوی کشف: سیستمهای کنترل صنعتی در معرض خطر را با استفاده از بنر سرویس پیدا کنید، سپس به پروتکلی که با آن صحبت میکنند حمله کنید. Mirai ، باتنت سال ۲۰۱۶ که Dyn را برای مدت کوتاهی آفلاین کرد، به جای تکیه بر Shodan، اسکن خود را اجرا کرد، اگرچه تکنیک آن یکسان بود: دستگاههای IoT با اعتبارنامههای پیشفرض در Telnet و SSH را پیدا کنید، آنها را به جمع اضافه کنید. نکته بعدی مهم است: کد منبع Mirai در اکتبر ۲۰۱۶ عمومی شد و انواع آن تقریباً یک دهه از آن زمان به جذب دستگاههای جدید ادامه دادهاند، زیرا ضعف اساسی (تولیدکنندگان با رمزهای عبور پیشفرض عرضه میکنند) هرگز به صورت ساختاری برطرف نشد.

دوربینهای صنعتیِ در معرض دید، احتمالاً سینماییترین نتیجهی Shodan و مطمئناً پایدارترین نتیجه در طول زمان هستند. فیلتر `port:554` را با `has_screenshot:true` جفت کنید و صدها هزار وبکم و فید دوربین امنیتی دریافت خواهید کرد که بسیاری از آنها هنوز با اعتبارنامههای نصبکنندهی اصلی هستند. اسکرینشاتها در داخل خود نتایج جستجو ظاهر میشوند. این همان چیزی است که Shodan را نزد خوانندگان غیرفنی که بهطور تصادفی به صفحه اصلی میرسند، شهرت ناخوشایندی میدهد و همچنین همان چیزی است که موتور را به سمت روزنامهنگاری سوق میدهد. نیروگاهها، چراغهای راهنمایی و روترهایی با اعتبارنامههای پیشفرض به همین روش از طریق فیلترهای خستهکنندهتر ظاهر میشوند: `port:502` برای ICS، `mikrotik streetlight` برای شبکههای ترافیک شهری، `port:21` برای FTP ناشناس. اصلاحیه در سطح دستگاه از سال ۲۰۱۳ تغییر نکرده است، که دقیقاً مشکل همین است: رمز عبور پیشفرض را تغییر دهید، دوربین یا PLC را پشت VPN یا پروکسی معکوس قرار دهید، به دستگاه یک IP عمومی ندهید. هر هک موفقیتآمیز یک دستگاه در معرض دید، به همین حذف برمیگردد.

یک مثال رایج که به اشتباه نقل میشود، شایسته اصلاح است. ورکادا داستان شودان نیست. نقض امنیتی مارس ۲۰۲۱ که ۱۵۰،۰۰۰ دوربین مشتری را افشا کرد، از یک سرور پشتیبانی مشتری با پیکربندی نادرست و با اطلاعات کاربری افشا شدهی مدیر ارشد شروع شد، نه از طریق دوربینهای افشا شده از طریق اینترنت. جریمه ۲.۹۵ میلیون دلاری FTC در آگوست ۲۰۲۴ از نظر فنی به دلیل تخلفات CAN-SPAM بود که در یک دستور رضایت حسابرسی ۲۰ ساله گنجانده شده بود. ارزش علامتگذاری دارد زیرا این پرونده هنوز تقریباً در هر توضیح Shodan که هیچ ارتباطی با آن ندارد، ظاهر میشود.

آیا شودان قانونی است؟ و اصول اخلاقی اسکن

خلاصه، بله. اجرای یک پرسوجوی Shodan قانونی است. خواندن بنری که Shodan برمیگرداند قانونی است. منطقه خاکستری زمانی شروع میشود که کسی بر اساس نتیجه عمل کند. اگر دستگاهی را پیدا کردید که در معرض دید است و مال شما نیست، قانون همان قانون درب ورودی قفل نشده است: نگاه کردن اشکالی ندارد، اما ورود اشکالی ندارد. ورود به دستگاهی که مالک آن نیستید بدون مجوز، همان چیزی است که قانون کلاهبرداری و سوءاستفاده رایانهای در ایالات متحده در واقع آن را کنترل میکند و تصمیمات CFAA در دهه گذشته به جای «اسکن»، به «مجوز» محدود شده است. قانون سوءاستفاده رایانهای بریتانیا و چارچوب NIS2 اتحادیه اروپا از طریق زبانهای مختلف به نتایج مشابهی میرسند.

قاعده اخلاقی عملی برای متخصصان امنیت این است که فرض کنند هر دستگاهی که Shodan به شما نشان میدهد، هنوز متعلق به صاحب آن است. برای گزارش افشای آسیبپذیری از یک کانال افشای آسیبپذیری هماهنگ، CSIRT کشور خود یا یک security.txt منتشر شده استفاده کنید. محققان Bug bounty هرگز نباید فراتر از خواندن بنر روی داراییهای خارج از محدوده آزمایش کنند و پلتفرمهای معتبری مانند HackerOne و Bugcrowd شما را به دلیل انجام این کار از برنامه خارج میکنند. این خط فنی نیست. این قصد و رضایت است.

یک نکته ظریف که ارزش توجه دارد: حتی جستجوهای غیرفعال نیز در سمت Shodan دارای ردپاهای حسابرسی هستند و تیمهای حقوقی شرکتها گاهی اوقات به کارمندانی که از محدودههای IP رقیب پرسوجو میکنند، حتی در مواردی که خود پرسوجو قانونی است، اعتراض میکنند. حرکت محافظهکارانه در یک محیط شرکتی این است که فقط داراییهای خود و اهداف مجاز خود را پرسوجو کنید و سابقهای از دلیل اجرای هر پرسوجو را نگه دارید.

شودان در مقابل سنسیس در مقابل زومآی برای توسعهدهندگان

| موتور | پورتهای اسکن شده | میانگین تشخیص سرویس جدید | سطح رایگان | مبدا |

|---|---|---|---|---|

| شودان | ۱,۲۳۷ پوند | ۷۶ ساعت | ۱۰ نتیجه احراز هویت نشده، ۵۰ نتیجه ثبت شده | جان ماترلی، ۲۰۰۹ |

| سنسیس | ۶۵,۵۳۵ (کامل) | حدود ۱۲ ساعت | واحدهای درسی محدود با دسترسی تحصیلی | دانشگاه میشیگان |

| زومآی | ~۳۸۲۸ | میانرده | رایگان با ثبت نام | نونسک، چین |

شودان (Shodan) در تجربه توسعهدهنده و کیفیت کتابخانه برنده است. سنسیس (Censys) در پوشش و تجزیه و تحلیل گواهینامه برنده است. زومآی (ZoomEye) برای برخی از پوشش پروتکلهای آسیا و اقیانوسیه اهمیت دارد. اکثر گردشهای کاری امنیتی تولید، حداقل دو مورد از سه مورد را از طریق رابط خط فرمان (CLI) خود جستجو میکنند.

با وجود تمام نگرانیهایی که Shodan ایجاد میکند، کاری که واقعاً انجام میدهد این است که آینهای را در مقابل اینترنت عمومی قرار میدهد - افشاگریهایی که آشکار میکند تقصیر آن نیست، بلکه انتخابهای پیکربندی انجام شده در سمت دستگاه است. راه حل در سال ۲۰۲۶ همان راه حلی است که در سال ۲۰۰۹ بود: رمزهای عبور پیشفرض را تغییر دهید، کمتر افشاگری کنید، ابتدا ردپای خودتان را رصد کنید و فرض کنید هر کسی که میخواهد دستگاههای شما را پیدا کند، از قبل آن را پیدا کرده است.