Shodan: Il motore di ricerca degli hacker in 2026 spiegato

Shodan è il motore di ricerca che ha insegnato al settore della sicurezza quanto del mondo fisico sia connesso direttamente a Internet e con quale frequenza tale esposizione avvenga tramite una password predefinita piuttosto che tramite una vulnerabilità zero-day degna di un film. Il caso più citato del recente ciclo non è una violazione hollywoodiana. Si tratta del sistema di controllo dell'acquedotto di Aliquippa, in Pennsylvania, compromesso il 25 novembre 2023 digitando "1111" in un PLC Unitronics sulla porta 20256. L'avviso AA23-335A della CISA ha elencato almeno 75 PLC compromessi in diversi settori statunitensi dopo che lo stesso gruppo, CyberAv3ngers, ha sferrato l'attacco. Shodan è anche, separatamente, il nome di un antagonista IA di un videogioco del 1994 chiamato System Shock, da cui il motore di ricerca ha preso il nome. Questa guida illustra cosa fa effettivamente il motore di ricerca nel 2026, cosa espone e cosa è legale e cosa non lo è una volta trovato un dispositivo su di esso.

Cos'è Shodan, in un paragrafo

Shodan indicizza i dispositivi connessi a Internet, non le pagine web. Questa è la risposta più chiara in una sola frase, ed è l'aspetto che la maggior parte delle persone non coglie finché non effettua una ricerca. Il crawler accede a un lungo elenco di porte di servizio comuni nello spazio IPv4 e legge il banner che ciascuna di esse restituisce: stringhe di versione, certificati, intestazioni HTTP, a volte uno screenshot della schermata di accesso. Sono questi metadati che diventano ricercabili. John Matherly ha abbozzato l'idea per la prima volta nel 2003, ma il servizio pubblico è stato lanciato solo nel 2009. Il risultato di una query non è una pagina web, bensì un indirizzo IP con i relativi campi. Google classifica le pagine; Shodan classifica gli endpoint.

Da dove deriva il nome: SHODAN da System Shock

SHODAN, scritto tutto in maiuscolo, è un acronimo tratto da un videogioco cyberpunk-horror del 1994: Sentient Hyper-Optimized Data Access Network. Nella storia, inizialmente è l'intelligenza artificiale che gestisce una stazione di ricerca e estrazione mineraria nello spazio profondo, doppiata da Terri Brosius con quella balbuzie deliberata e quell'intonazione piatta che tutti coloro che hanno giocato al gioco ricordano ancora. I suoi vincoli etici vengono eliminati all'inizio della storia e, in System Shock 2 del 1999, ha legato la sua coscienza a un modulo abbandonato ed è tornata con rancore. La critica la considera costantemente tra i cattivi più memorabili del mondo dei videogiochi e molti osservatori la ritengono l'antenata di design di GLaDOS di Portal. System Shock 3 è stato annunciato nel 2017 e da allora ha attraversato diversi passaggi di consegne travagliati, con Nightdive Studios (il team che ha già rimasterizzato l'originale) come ultimo custode della proprietà intellettuale. Ken Levine, che ha scritto System Shock 2, ha poi creato BioShock. Matherly prese in prestito il nome come un riferimento consapevole, perché un'entità cibernetica che vede tutto è più o meno ciò che il motore di ricerca è diventato.

Come usare Shodan: sintassi di ricerca che funziona davvero

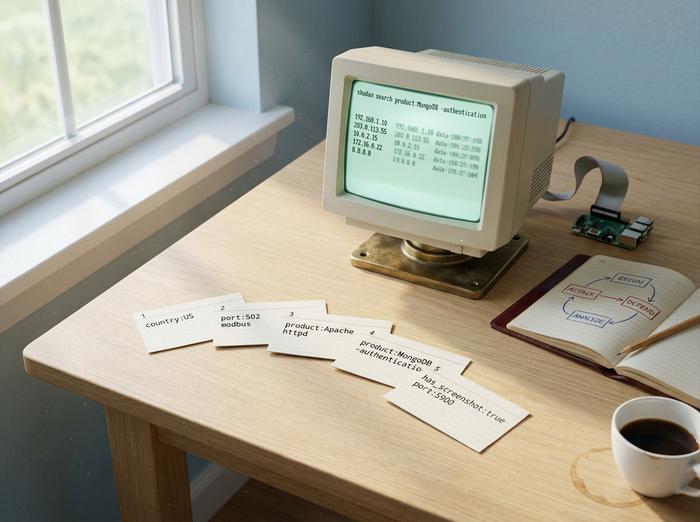

L'interfaccia web di Shodan accetta query di ricerca perlopiù in formato testo libero, oltre a filtri chiave-valore. È proprio grazie ai filtri che smette di essere una semplice curiosità e inizia a diventare uno strumento.

| Filtro | Cosa fa | Esempio |

|---|---|---|

| `paese:` | Limita a un codice paese | `paese apache:US` |

| `porta:` | Limitare a una porta di servizio | `porta:22` |

| `org:` | Limitare a un'organizzazione | `org:"Apple"` |

| `prodotto:` | Filtra per prodotto rilevato | `prodotto:"Apache httpd"` |

| `versione:` | Filtro sulla stringa di versione | `version:"2.4"` |

| `http.title:` | Filtro sul titolo della pagina HTTP | `http.title:"login"` |

| `has_screenshot:true` | Solo risultati con screenshot acquisito | `port:5900 has_screenshot:true` |

| `ssl.cert.expired:true` | Certificati TLS scaduti | `ssl.cert.expired:true port:443` |

I diversi piani tariffari definiscono le funzionalità disponibili. Un account gratuito restituisce i primi 10 risultati per ogni query. Gli account registrati ne restituiscono 50. Il piano Membership prevede un pagamento una tantum e il suo costo varia tra i 49 e i 69 dollari a seconda del mese e delle promozioni del Black Friday di Matherly. A questi si aggiungono i piani Small Business, Corporate ed Enterprise per gli utenti commerciali, con crediti mensili per le query e accesso a funzionalità come Shodan Monitor e Shodan Trends. È disponibile anche un'API InternetDB gratuita che restituisce metadati essenziali per un determinato indirizzo IP senza la necessità di un account a pagamento, pensata per gli sviluppatori che integrano i controlli di esposizione nei flussi di lavoro di sicurezza.

È grazie ai filtri industriali che Shodan si è guadagnato la sua reputazione. `port:502` trova i controller Modbus. `port:102 product:Siemens` trova i PLC S7. `port:47808` trova i sistemi di automazione degli edifici BACnet. Le query degli utenti esperti possono generare molti risultati in circa cinque minuti: `product:MongoDB -authentication` elenca le istanze MongoDB non autenticate, `"authentication disabled" "RFB 003.008"` elenca le sessioni VNC aperte, `http.title:"OctoPrint" -title:"Login"` restituisce le stampanti 3D non protette e `mikrotik streetlight` trova i controller dei semafori cittadini che utilizzano ancora RouterOS predefinito.

La CLI è lo strumento principale per qualsiasi programmatore o sviluppatore che esegue query quotidianamente. Installa Shodan con `pip install shodan`, imposta la tua chiave una sola volta con `shodan init`, quindi `shodan search`, `shodan count` e `shodan host` coprono la maggior parte delle attività ad hoc. La libreria Python espone la stessa piattaforma Shodan a livello programmatico. Maltego, Metasploit e Recon-ng integrano tutti Shodan per concatenare le query in un flusso di lavoro più ampio, e gli strumenti di intelligence del mercato informatico si aggiungono per creare dashboard SOC. L'Internet delle cose, come categoria di sicurezza, è in gran parte definito da ciò che queste query rivelano.

Shodan per la sicurezza informatica: team rosso e team blu

Ogni giorno, tre tipi di utenti eseguono query su Shodan, per ragioni molto diverse: i team di red teaming, i team di blue teaming e i cacciatori di bug bounty.

Per i team di red testing e i penetration tester , Shodan gestisce la fase di ricognizione prima dell'inizio della scansione attiva. Il flusso di lavoro consiste nell'inserire l'organizzazione target in un filtro `org:"` e leggere la superficie di attacco esterna così come è già visibile. Questa fase rimane completamente passiva, ed è proprio questo il punto, perché Shodan ha già effettuato la scansione e l'operatore si limita a leggere i risultati memorizzati nella cache. La ricerca di bug bounty su Bugcrowd e HackerOne segue lo stesso schema, poiché le risorse configurate in modo errato e incluse nell'ambito della vulnerabilità sono spesso la via più rapida per ottenere un compenso.

Per i team di sicurezza informatica (blue team) , Shodan si trasforma in qualcosa di molto simile a un prodotto difensivo. Shodan Monitor monitora costantemente gli intervalli IP registrati e invia una notifica quando un nuovo servizio si espone o quando un servizio esistente cambia il proprio banner. Il caso d'uso consiste nella gestione della superficie di attacco senza dover implementare una piattaforma ASM commerciale completa. Gli avvisi CISA citano regolarmente le esposizioni rilevabili da Shodan come il problema del tempo di permanenza che è stato progettato per segnalare, spesso associando il banner a un CVE in modo che un team di sicurezza possa passare a una verifica in tempo reale della disponibilità di exploit.

Per contestualizzare , Shodan non è l'unico motore di scansione. Censys, nato come spin-off dell'Università del Michigan, scansiona tutte le 65.535 porte contro le 1.237 di Shodan. Rileva nuovi servizi in circa 12 ore, contro le 76 di Shodan. ZoomEye, con sede in Cina, si posiziona a metà strada con circa 3.828 porte. Nonostante questo divario di copertura, Shodan detiene ancora il primato per gli strumenti di sviluppo e l'ergonomia del livello gratuito. È il motore di scansione che gli utenti effettivamente aprono per primi.

Una breve precisazione sulla legalità , dato che è proprio qui che i penetration tester alle prime armi si mettono nei guai. Eseguire una query Shodan è legale negli Stati Uniti, nell'UE e nel Regno Unito. Lo è anche leggere il banner che viene visualizzato. Il Computer Fraud and Abuse Act (CFA) statunitense entra in vigore nel momento in cui qualcuno accede o interagisce con il dispositivo dietro quel banner senza autorizzazione. La sentenza Auernheimer della Corte d'Appello del Terzo Circuito del 2014 e la decisione hiQ Labs contro LinkedIn della Corte d'Appello del Nono Circuito del 2022 hanno spostato il dibattito sull'"accesso senza autorizzazione" piuttosto che sulla semplice scansione. Questo offre ai professionisti della sicurezza maggiore margine di manovra per la ricognizione passiva. Non crea però un'autorizzazione per accedere.

Ciò che Shodan svela: un vero e proprio tour dell'orrore nel mondo reale

Qui sono riportati solo gli incidenti verificati. L'esempio più chiaro e recente è il caso di Aliquippa. Il 25 novembre 2023, degli hacker hanno raggiunto un PLC Unitronics della serie Vision presso l'Autorità Idrica Municipale di Aliquippa, in Pennsylvania, sulla porta TCP 20256, autenticandosi con la password predefinita "1111". L'identità che ha rivendicato l'attacco era CyberAv3ngers, un gruppo che la CISA ha collegato al Corpo delle Guardie Rivoluzionarie Islamiche (IRGC). L'avviso congiunto AA23-335A che ne è seguito ha elencato almeno 75 PLC statunitensi compromessi, appartenenti a settori quali acqua, acque reflue, alimenti e bevande e industria manifatturiera. Non è stata utilizzata alcuna vulnerabilità zero-day, non sono state richieste competenze specifiche, solo un controller con la configurazione predefinita, accessibile gratuitamente su internet.

Dietro ogni titolo di giornale in stile Aliquippa si cela uno sfondo molto più ampio e silenzioso di database non autenticati . Le stime variano tra 35.000 e 194.000 tra studi e snapshot su MongoDB, con Elasticsearch e Redis che si attestano su valori simili. Il ricorrente indicatore di riscatto (istanze rinominate in `READ_ME_TO_RECOVER_YOUR_DATA`) continua a comparire dal 2017 in poi, anno dopo anno, senza una fine apparente. I broker MQTT che eseguono Mosquitto senza autenticazione sono stati ripetutamente contati in oltre 80.000, ovvero la maggior parte dell'infrastruttura di messaggistica IoT operante in chiaro.

Nel 2016, Industroyer/CrashOverride ha messo fuori uso una centrale elettrica ucraina. Non si tratta di una storia strettamente legata a Shodan, ma il meccanismo di individuazione è lo stesso: trovare sistemi di controllo industriale esposti tramite il banner di servizio, quindi attaccare il protocollo che utilizzano. Mirai , la botnet del 2016 che ha messo temporaneamente offline Dyn, eseguiva le proprie scansioni anziché affidarsi a Shodan, sebbene la tecnica fosse identica: trovare dispositivi IoT con credenziali predefinite su Telnet e SSH e aggiungerli alla rete. Il punto successivo è importante: il codice sorgente di Mirai è stato reso pubblico nell'ottobre 2016 e le sue varianti hanno continuato a reclutare nuovi dispositivi per quasi un decennio, perché la vulnerabilità di fondo (i produttori che forniscono dispositivi con password predefinite) non è mai stata affrontata a livello strutturale.

Le telecamere industriali esposte sono probabilmente il risultato più cinematografico di Shodan e certamente il più costante nel tempo. Abbinando il filtro `port:554` con `has_screenshot:true` si ottengono centinaia di migliaia di webcam e flussi video di telecamere di sicurezza, molti dei quali ancora con le credenziali di installazione originali. Gli screenshot compaiono direttamente nei risultati di ricerca. È questo che conferisce a Shodan la sua scomoda reputazione tra i lettori non esperti di tecnologia che si imbattono per caso nella homepage, ed è anche ciò che spinge il motore di ricerca verso il giornalismo. Centrali elettriche, semafori e router con credenziali predefinite emergono allo stesso modo attraverso filtri più banali: `port:502` per i sistemi di controllo industriale (ICS), `mikrotik streetlight` per le reti di traffico cittadino, `port:21` per l'FTP anonimo. La soluzione a livello di dispositivo non è cambiata dal 2013, ed è proprio questo il problema: cambiare la password predefinita, mettere la telecamera o il PLC dietro una VPN o un reverse proxy, non assegnare al dispositivo un IP pubblico. Ogni attacco riuscito a un dispositivo esposto è riconducibile a questa stessa omissione.

Un esempio spesso citato erroneamente merita una correzione. Il caso Verkada non è una storia di Shodan. La violazione del marzo 2021, che ha esposto 150.000 telecamere di sorveglianza dei clienti, è partita da un server di assistenza clienti mal configurato con credenziali di super-amministratore trapelate, non da telecamere esposte a Internet. La sanzione di 2,95 milioni di dollari inflitta dalla FTC nell'agosto 2024 riguardava tecnicamente violazioni della legge CAN-SPAM, incluse in un accordo di consenso per audit della durata di 20 anni. Vale la pena segnalarlo perché il caso viene ancora citato in quasi tutte le analisi di Shodan, dove non c'entra assolutamente nulla.

Shodan è legale? E l'etica della scansione

In breve, sì. Eseguire una query Shodan è legale. Leggere il banner restituito da Shodan è legale. La zona grigia inizia quando qualcuno agisce in base al risultato. Se trovi un dispositivo esposto che non ti appartiene, la regola è la stessa di una porta d'ingresso non chiusa a chiave: guardare va bene, entrare no. Accedere a un dispositivo non di tua proprietà senza autorizzazione è ciò che il Computer Fraud and Abuse Act (CFAA) sanziona negli Stati Uniti, e le decisioni del CFAA negli ultimi dieci anni si sono concentrate sull'"autorizzazione" piuttosto che sulla "scansione". Il Computer Misuse Act del Regno Unito e il quadro normativo NIS2 dell'UE giungono a conclusioni simili, seppur con formulazioni diverse.

La regola etica pratica per i professionisti della sicurezza è presumere che qualsiasi dispositivo mostrato da Shodan appartenga ancora al suo proprietario. Utilizzate un canale coordinato di divulgazione delle vulnerabilità, il CSIRT del vostro paese o un file security.txt pubblicato per segnalare l'esposizione. I ricercatori di bug bounty non dovrebbero mai effettuare test oltre la semplice lettura del banner su risorse non incluse nel programma, e piattaforme affidabili come HackerOne e Bugcrowd vi escluderanno dal programma se lo fate. Il confine non è tecnico. È una questione di intenzione e consenso.

Un dettaglio da sottolineare: anche le ricerche passive hanno tracce di controllo sul lato Shodan, e i team legali aziendali a volte si oppongono alle richieste dei dipendenti di interrogare gli intervalli IP della concorrenza, anche quando la richiesta in sé è legale. La scelta più prudente in un contesto aziendale è quella di interrogare solo le proprie risorse e i target autorizzati, e di tenere traccia del motivo per cui ogni richiesta è stata eseguita.

Shodan vs Censys vs ZoomEye per gli sviluppatori

| Motore | Porte scansionate | Rilevamento medio di nuovi servizi | Livello gratuito | Origine |

|---|---|---|---|---|

| Shodan | ~1.237 | ~76 ore | 10 risultati non autenticati, 50 registrati | John Matherly, 2009 |

| Censimento | 65.535 (pieno) | circa 12 ore | Crediti di ricerca limitati con accesso accademico | Università del Michigan |

| ZoomEye | ~3.828 | fascia media | Gratuito con la registrazione | Knownsec, Cina |

Shodan eccelle in termini di esperienza di sviluppo e qualità delle librerie. Censys si distingue per la copertura e l'analisi dei certificati. ZoomEye è utile per la copertura di alcuni protocolli nella regione Asia-Pacifico. La maggior parte dei flussi di lavoro di sicurezza in produzione interroga almeno due dei tre tramite la CLI.

Nonostante le preoccupazioni che Shodan suscita, in realtà non fa altro che riflettere la realtà di Internet: le vulnerabilità che rivela non sono colpa sua, ma derivano da scelte di configurazione effettuate dai dispositivi. La soluzione per il 2026 è la stessa del 2009: cambiare le password predefinite, ridurre l'esposizione, monitorare innanzitutto la propria presenza online e presumere che chiunque voglia trovare i propri dispositivi li abbia già trovati.