Shodan: Die Hacker-Suchmaschine in 2026 erklärt

Shodan ist die Suchmaschine, die der Sicherheitsbranche vor Augen geführt hat, wie stark die physische Welt mit dem offenen Internet verbunden ist und wie oft diese Sicherheitslücken durch Standardpasswörter und nicht durch spektakuläre Zero-Day-Exploits entstehen. Der bekannteste Fall der letzten Zeit ist kein Hollywood-Debakel. Es handelt sich um die Kompromittierung des Steuerungssystems der Wasserbehörde von Aliquippa, Pennsylvania, am 25. November 2023 durch Eingabe von „1111“ in eine Unitronics-SPS an Port 20256. Die CISA-Warnung AA23-335A nannte mindestens 75 kompromittierte SPSen in verschiedenen US-Branchen, nachdem dieselbe Gruppe, CyberAv3ngers, aktiv geworden war. Shodan ist außerdem der Name eines KI-Antagonisten aus dem Videospiel „System Shock“ von 1994, von dem die Suchmaschine ihren Namen hat. Dieser Leitfaden erklärt, was die Suchmaschine im Jahr 2026 tatsächlich leistet, welche Daten sie aufdeckt und welche Handlungen erlaubt bzw. verboten sind, sobald ein Gerät gefunden wurde.

Was Shodan ist, in einem Absatz

Shodan indexiert mit dem Internet verbundene Geräte, nicht Webseiten. Das ist die einfachste Erklärung in einem Satz, und der Punkt, den die meisten erst bei einer tatsächlichen Suche bemerken. Der Crawler durchsucht eine lange Liste gängiger Dienstports im IPv4-Bereich und liest die jeweiligen Banner aus, die diese zurückgeben. Versionszeichenketten, Zertifikate, HTTP-Header, manchmal sogar ein Screenshot des Anmeldebildschirms. Diese Metadaten sind dann durchsuchbar. John Matherly skizzierte die Idee erstmals 2003, der öffentliche Dienst ging jedoch erst 2009 online. Das Ergebnis einer Suchanfrage ist keine Webseite, sondern eine IP-Adresse mit zugehörigen Feldern. Google rankt Seiten, Shodan rankt Endpunkte.

Herkunft des Namens: SHODAN aus System Shock

SHODAN (in Großbuchstaben) ist ein Akronym aus einem Cyberpunk-Horror-Spiel von 1994: Sentient Hyper-Optimized Data Access Network (Sensitives hyperoptimiertes Datenzugriffsnetzwerk). In der Geschichte ist sie die künstliche Intelligenz, die eine Forschungs- und Bergbaustation im Weltraum leitet. Ihre Stimme stammt von Terri Brosius, deren bewusstes Stottern und emotionslose Stimme allen Spielern noch heute in Erinnerung ist. Ihre ethischen Bedenken fallen früh in der Hintergrundgeschichte weg, und in System Shock 2 (1999) verbindet sie ihr Bewusstsein mit einem abgetrennten Modul und kehrt mit einem Groll zurück. Kritiker zählen sie regelmäßig zu den stärksten Bösewichten der Videospielgeschichte, und viele sehen in ihr das Design-Vorfahren von GLaDOS aus Portal. System Shock 3 wurde bereits 2017 angekündigt und durchlief seitdem mehrere schwierige Entwicklungsphasen. Zuletzt übernahm Nightdive Studios (das Team, das bereits das Original remastert hatte) die Rechte an der Marke. Ken Levine, der Autor von System Shock 2, entwickelte später BioShock. Matherly entlehnte den Namen als wissende Anspielung, denn eine kybernetische Entität, die alles sieht, ist im Grunde das, was die Suchmaschine im Laufe der Zeit geworden ist.

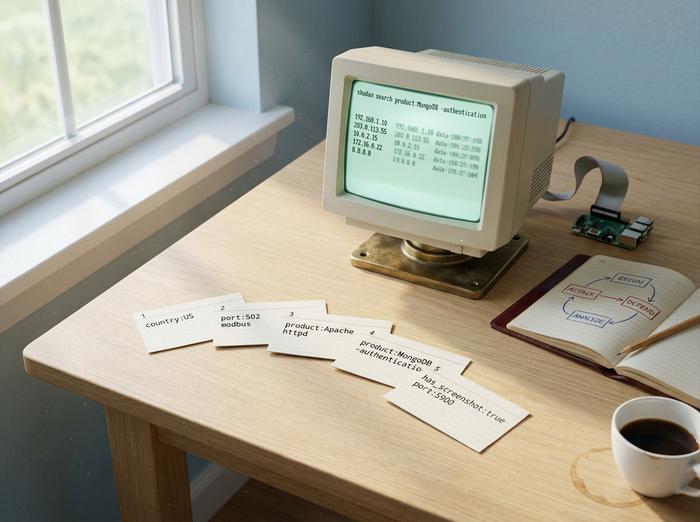

So verwenden Sie Shodan: Eine Suchsyntax, die tatsächlich funktioniert

Shodans Weboberfläche akzeptiert Suchanfragen, die größtenteils aus Freitext und Schlüssel-Wert-Filtern bestehen. Durch die Filter wird Shodan von einer bloßen Kuriosität zu einem echten Werkzeug.

| Filter | Was es tut | Beispiel |

|---|---|---|

| `Land:` | Beschränken Sie die Angabe auf einen Ländercode. | `apache country:US` |

| `Port:` | Beschränken Sie sich auf einen Serviceanschluss. | `Port:22` |

| `org:` | Beschränken Sie sich auf eine Organisation | `org:"Apple"` |

| `Produkt:` | Filter für erkannte Produkte | `product:"Apache httpd"` |

| `version:` | Filter für Versionszeichenfolge | `version:"2.4"` |

| `http.title:` | Filter für HTTP-Seitentitel | `http.title:"login"` |

| `has_screenshot:true` | Nur Ergebnisse mit einem Screenshot | `port:5900 has_screenshot:true` |

| `ssl.cert.expired:true` | TLS-Zertifikate, deren Gültigkeit abgelaufen ist | `ssl.cert.expired:true port:443` |

Die verschiedenen Tarifstufen bestimmen Ihren Funktionsumfang. Ein kostenloses Konto liefert die ersten 10 Ergebnisse pro Abfrage. Registrierte Konten erhalten 50 Ergebnisse. Die Mitgliedschaft ist eine einmalige Zahlung, deren Preis je nach Monat und aktuellem Black Friday-Angebot von Matherly zwischen 49 und 69 US-Dollar schwankt. Darüber hinaus gibt es die Tarife „Small Business“, „Corporate“ und „Enterprise“ für Geschäftskunden mit monatlichen Abfrageguthaben und Zugriff auf Funktionen wie Shodan Monitor und Shodan Trends. Zusätzlich steht eine kostenlose InternetDB-API zur Verfügung, die grundlegende Metadaten für eine bestimmte IP-Adresse ohne kostenpflichtiges Konto liefert und speziell für Entwickler entwickelt wurde, die Sicherheitsüberprüfungen in ihre Arbeitsabläufe integrieren.

Shodan hat sich mit seinen Industriefiltern einen Namen gemacht. `port:502` findet Modbus-Steuerungen. `port:102 product:Siemens` findet S7-SPSen. `port:47808` findet BACnet-Gebäudeautomationssysteme. Fortgeschrittene Benutzer können innerhalb von etwa fünf Minuten viele Informationen abrufen: `product:MongoDB -authentication` listet nicht authentifizierte MongoDB-Instanzen auf, `"authentication disabled" "RFB 003.008"` listet offene VNC-Sitzungen auf, `http.title:"OctoPrint" -title:"Login"` liefert ungeschützte 3D-Drucker und `mikrotik streetlight` findet Ampelsteuerungen, die noch mit dem Standard-RouterOS laufen.

Die Befehlszeilenschnittstelle (CLI) ist das Arbeitspferd für jeden Programmierer und Entwickler, der täglich Abfragen durchführt. Die Installation erfolgt mit `pip install shodan`, die einmalige Schlüsselkonfiguration mit `shodan init` und anschließende Befehle wie `shodan search`, `shodan count` und `shodan host` decken die meisten Ad-hoc-Aufgaben ab. Die Python-Bibliothek stellt dieselbe Shodan-Plattformoberfläche programmatisch bereit. Maltego, Metasploit und Recon-ng integrieren Shodan, um Abfragen in einen umfassenderen Workflow einzubinden, und Cyber-Marktanalyse-Tools nutzen Shodan für SOC-Dashboards. Das Internet der Dinge (IoT) als Sicherheitskategorie wird maßgeblich durch die Ergebnisse dieser Abfragen definiert.

Shodan für Cybersicherheit: Red Team und Blue Team

Drei Zielgruppen führen täglich Shodan-Abfragen durch, und zwar aus ganz unterschiedlichen Gründen: Red Teams, Blue Teams und Bug-Bounty-Jäger.

Für Red Teams und Penetrationstester übernimmt Shodan die Aufklärungsphase vor dem eigentlichen Scan. Der Workflow sieht vor, die Zielorganisation in einen `org:""`-Filter einzufügen und die externe Angriffsfläche so auszulesen, wie sie für alle sichtbar ist. Dieser Schritt bleibt vollständig passiv, was beabsichtigt ist, da Shodan den Scan bereits durchgeführt hat und der Anwender lediglich zwischengespeicherte Ergebnisse ausliest. Bug-Bounty-Recherchen auf Bugcrowd und HackerOne folgen demselben Muster, da falsch konfigurierte Assets im Zielgebiet oft den schnellsten Weg zu einer Belohnung bieten.

Für Blue Teams entwickelt sich Shodan zu einem nahezu vollständigen Verteidigungsprodukt. Shodan Monitor überwacht kontinuierlich die registrierten IP-Bereiche und benachrichtigt Sie, sobald ein neuer Dienst sich exponiert oder ein bestehender Dienst sein Banner ändert. Der Anwendungsfall ist die Verwaltung der Angriffsfläche, ohne eine vollständige kommerzielle ASM-Plattform (Attack Surface Management) einrichten zu müssen. CISA-Empfehlungen verweisen regelmäßig auf von Shodan auffindbare Schwachstellen als das Problem, für dessen Erkennung Shodan entwickelt wurde. Häufig wird das Banner mit einer CVE (Certificate of Vetos) kombiniert, sodass Verteidiger in Echtzeit auf die Verfügbarkeit von Exploits prüfen können.

Zum Vergleich : Shodan ist nicht die einzige Engine. Censys, ein Spin-off der University of Michigan, scannt alle 65.535 Ports, Shodan hingegen nur 1.237. Neue Dienste erkennt Censys in etwa 12 Stunden, Shodan benötigt dafür 76 Stunden. ZoomEye mit Sitz in China liegt mit rund 3.828 Ports dazwischen. Trotz dieser Lücke in der Abdeckung bietet Shodan weiterhin die besten Entwicklertools und eine intuitivere Bedienung in der kostenlosen Version. Shodan ist die Engine, die Anwender in der Regel als erstes öffnen.

Ein kurzer Hinweis zur Legalität , da sich unerfahrene Penetrationstester hier oft in Schwierigkeiten bringen. Die Ausführung einer Shodan-Abfrage ist in den USA, der EU und Großbritannien legal. Ebenso das Lesen des zurückgegebenen Banners. Der US-amerikanische Computer Fraud and Abuse Act (CFA) greift jedoch, sobald sich jemand ohne Erlaubnis auf dem Gerät hinter diesem Banner anmeldet oder mit diesem interagiert. Die Aufhebung des Urteils im Fall Auernheimer durch den Dritten US-Berufungsgerichtshof im Jahr 2014 und die Entscheidung im Fall hiQ Labs gegen LinkedIn durch den Neunten US-Berufungsgerichtshof im Jahr 2022 haben die Diskussion von Scannen hin zu „Zugriff ohne Autorisierung“ verschoben. Dies eröffnet Sicherheitsexperten mehr Spielraum für passive Aufklärung. Es stellt jedoch keine Berechtigung zum Anmelden dar.

Was Shodan enthüllt: eine Horrortour aus der realen Welt

Hier werden nur verifizierte Vorfälle aufgeführt. Das aktuellste und eindeutigste Beispiel ist der Fall Aliquippa. Am 25. November 2023 verschafften sich Angreifer Zugriff auf eine Unitronics Vision-SPS der städtischen Wasserbehörde von Aliquippa, Pennsylvania, über TCP-Port 20256 und authentifizierten sich mit dem Standardpasswort „1111“. Als Urheber bekannte sich die Person CyberAv3ngers, die von der CISA mit den Revolutionsgarden in Verbindung gebracht wird. Die daraufhin veröffentlichte gemeinsame Sicherheitswarnung AA23-335A nannte mindestens 75 kompromittierte US-SPS aus den Bereichen Wasser, Abwasser, Lebensmittel und Getränke sowie Fertigung. Es handelte sich nicht um eine Zero-Day-Schwachstelle, es waren keine besonderen Fachkenntnisse erforderlich; lediglich eine Steuerung mit der Standardkonfiguration war im offenen Internet frei zugänglich.

Hinter jeder Schlagzeile im Aliquippa-Stil verbirgt sich ein viel größeres, unauffälligeres Problem unauthentifizierter Datenbanken . Die Anzahl schwankt in MongoDB-Studien und -Momentaufnahmen zwischen 35.000 und 194.000, während Elasticsearch und Redis ähnliche Werte aufweisen. Das wiederkehrende Ransomware-Symbol (Instanzen, die in `READ_ME_TO_RECOVER_YOUR_DATA` umbenannt werden) taucht seit 2017 Jahr für Jahr auf, ohne dass ein Ende absehbar ist. MQTT-Broker, die Mosquitto ohne Authentifizierung betreiben, wurden wiederholt mit über 80.000 gezählt, was den Großteil der ungeschützten IoT-Messaging-Infrastruktur ausmacht.

Industroyer/CrashOverride legte 2016 ein ukrainisches Kraftwerk lahm. Zwar keine direkte Shodan-Geschichte, aber das Vorgehensweisenmuster ist dasselbe: Schwachstellen in industriellen Steuerungssystemen werden anhand von Service-Bannern aufgespürt und das verwendete Protokoll angegriffen. Mirai , das Botnetz von 2016, das Dyn kurzzeitig lahmlegte, führte eigene Scans durch, anstatt auf Shodan zu setzen. Die Technik war jedoch identisch: IoT-Geräte mit Standard-Zugangsdaten für Telnet und SSH werden gefunden und dem Botnetz hinzugefügt. Wichtig ist hierbei: Mirais Quellcode wurde im Oktober 2016 veröffentlicht, und Varianten rekrutieren seitdem fast ein Jahrzehnt lang immer wieder neue Geräte, da die zugrundeliegende Schwachstelle (Hersteller liefern Geräte mit Standardpasswörtern aus) nie strukturell behoben wurde.

Ungeschützte Industriekameras liefern wohl die spektakulärsten Ergebnisse von Shodan und sind mit Sicherheit die zuverlässigsten. Kombiniert man den Filter `port:554` mit `has_screenshot:true`, erhält man Hunderttausende von Webcams und Überwachungskamera-Feeds, viele davon noch mit den ursprünglichen Zugangsdaten des Installateurs. Die Screenshots erscheinen direkt in den Suchergebnissen. Genau das verleiht Shodan seinen zweifelhaften Ruf bei technisch nicht versierten Lesern, die zufällig auf der Startseite landen, und führt die Suchmaschine gleichzeitig in den Journalismus. Kraftwerke, Ampeln und Router mit Standardzugangsdaten tauchen auf ähnliche Weise über weniger spektakuläre Filter auf: `port:502` für industrielle Steuerungssysteme, `mikrotik streetlight` für städtische Verkehrsnetze, `port:21` für anonymes FTP. Die Lösung auf Geräteebene hat sich seit 2013 nicht geändert, und genau das ist das Problem: Standardpasswort ändern, Kamera oder SPS hinter einem VPN oder Reverse-Proxy betreiben, dem Gerät keine öffentliche IP-Adresse zuweisen. Jeder erfolgreiche Hack eines ungeschützten Geräts lässt sich auf genau dieses Versäumnis zurückführen.

Ein häufig falsch zitiertes Beispiel bedarf einer Korrektur. Verkada ist keine Shodan-Geschichte. Der Datenverstoß im März 2021, bei dem 150.000 Kundenkameras offengelegt wurden, begann mit einem falsch konfigurierten Kundensupport-Server und durchgesickerten Super-Admin-Zugangsdaten, nicht mit im Internet frei zugänglichen Kameras. Die von der FTC im August 2024 verhängte Strafe in Höhe von 2,95 Millionen US-Dollar bezog sich formal auf Verstöße gegen den CAN-SPAM Act, die in eine 20-jährige Einverständniserklärung für Audits einflossen. Dies sollte erwähnt werden, da der Fall immer noch in fast jeder Shodan-Erklärung auftaucht, wo er nichts zu suchen hat.

Ist Shodan legal? Und welche ethischen Fragen stellt sich beim Scannen?

Kurz gesagt: Ja. Eine Shodan-Abfrage durchzuführen ist legal. Auch das Lesen der von Shodan zurückgegebenen Meldung ist legal. Problematisch wird es erst, wenn jemand aufgrund des Ergebnisses handelt. Wenn Sie ein ungeschütztes Gerät finden, das Ihnen nicht gehört, gilt dieselbe Regel wie für eine unverschlossene Haustür: Anschauen ist erlaubt, Betreten nicht. Das unbefugte Einloggen auf einem fremden Gerät wird in den USA vom Computer Fraud and Abuse Act (CFAA) geregelt. Die Entscheidungen des CFAA haben sich im letzten Jahrzehnt eher auf die „Autorisierung“ als auf das bloße „Scannen“ konzentriert. Der britische Computer Misuse Act und der EU-Rahmen NIS2 kommen, wenn auch mit anderer Formulierung, zu ähnlichen Schlussfolgerungen.

Die ethische Grundregel für Sicherheitsexperten lautet: Gehen Sie davon aus, dass jedes von Shodan angezeigte Gerät weiterhin dem Eigentümer gehört. Melden Sie die Schwachstelle über einen koordinierten Kanal zur Offenlegung von Sicherheitslücken, das CSIRT Ihres Landes oder eine veröffentlichte security.txt-Datei. Bug-Bounty-Teilnehmer sollten niemals über das Lesen von Bannern hinausgehende Tests an nicht im Rahmen des Programms erfassten Geräten durchführen. Seriöse Plattformen wie HackerOne und Bugcrowd werden Sie bei Zuwiderhandlung vom Programm ausschließen. Die Grenze ist nicht technischer Natur, sondern beruht auf Absicht und Zustimmung.

Eine wichtige Nuance: Selbst passive Abfragen werden von Shodan protokolliert, und Rechtsabteilungen von Unternehmen beanstanden mitunter Abfragen von IP-Adressbereichen der Konkurrenz durch Mitarbeiter, selbst wenn die Abfrage an sich legal ist. In einem Unternehmensumfeld empfiehlt es sich daher, nur die eigenen Assets und autorisierten Ziele abzufragen und den Grund für jede Abfrage zu protokollieren.

Shodan vs. Censys vs. ZoomEye für Entwickler

| Motor | Ports gescannt | Durchschnittliche Erkennung neuer Dienste | Kostenloses Tarif | Herkunft |

|---|---|---|---|---|

| Shodan | ~1.237 | ~76 Stunden | 10 Ergebnisse nicht authentifiziert, 50 registriert | John Matherly, 2009 |

| Censys | 65.535 (voll) | ca. 12 Stunden | Begrenzte Abfragekontingente mit akademischem Zugang | Universität von Michigan |

| ZoomEye | ~3.828 | Mittelklasse | Kostenlos mit Registrierung | Knownsec, China |

Shodan punktet mit seiner Entwicklerfreundlichkeit und Bibliotheksqualität. Censys überzeugt mit Abdeckung und Zertifikatsanalysen. ZoomEye ist für die Abdeckung einiger Protokolle im asiatisch-pazifischen Raum relevant. Die meisten Sicherheits-Workflows in der Produktion nutzen die Befehlszeilenschnittstelle (CLI) zur Abfrage von mindestens zwei der drei Systeme.

Bei all der Besorgnis, die Shodan auslöst, hält es dem öffentlichen Internet im Grunde nur einen Spiegel vor – die aufgedeckten Sicherheitslücken sind nicht Shodans Schuld, sondern resultieren aus Konfigurationseinstellungen der Geräte. Die Lösung im Jahr 2026 ist dieselbe wie 2009: Standardpasswörter ändern, weniger Daten preisgeben, die eigenen Spuren im Internet im Auge behalten und davon ausgehen, dass jeder, der Ihre Geräte finden will, sie bereits gefunden hat.