Shodan: Hackerların Arama Motoru 2026 Açıklaması

Shodan, güvenlik sektörüne fiziksel dünyanın ne kadarının doğrudan açık internete bağlandığını ve bu tür bir açıktan kaynaklanan risklerin ne sıklıkla filmlerdeki gibi sıfır gün açıklarından ziyade varsayılan bir parola aracılığıyla gerçekleştiğini öğreten arama motorudur. Son dönemdeki en çok alıntı yapılan vaka bir Hollywood ihlali değil. Bu, 25 Kasım 2023'te Pensilvanya, Aliquippa'daki su idaresi kontrol ünitesinin, 20256 numaralı porta "1111" yazılarak ele geçirilmesidir. CISA'nın AA23-335A numaralı tavsiyesi, aynı grup olan CyberAv3ngers'ın saldırılarının ardından ABD'nin çeşitli sektörlerinde en az 75 PLC'nin ele geçirildiğini belirtmiştir. Shodan ayrıca, 1994 yapımı System Shock adlı video oyunundaki bir yapay zeka düşmanının adıdır ve arama motoru adını buradan almıştır. Bu kılavuz, arama motorunun 2026 yılında gerçekte ne yaptığını, neleri açığa çıkardığını ve üzerinde bir cihaz bulduktan sonra nelerin yasal olup olmadığını ele almaktadır.

Shodan'ın ne olduğu, tek bir paragrafta.

Shodan, web sayfalarını değil, internete bağlı cihazları indeksler. Bu, en net tek cümlelik cevaptır ve çoğu insanın arama yapana kadar gözden kaçırdığı kısımdır. Tarayıcı, IPv4 uzayındaki yaygın hizmet portlarının uzun bir listesini tarar ve her birinin döndürdüğü banner'ı okur. Sürüm dizeleri, sertifikalar, HTTP başlıkları, bazen bir giriş ekranının ekran görüntüsü. Bu meta veriler aranabilir hale gelir. John Matherly bu fikri ilk olarak 2003 yılında ortaya attı, ancak kamu hizmeti 2009 yılına kadar faaliyete geçmedi. Bir sorgunun sonucu bir web sayfası değildir. Alanları eklenmiş bir IP adresidir. Google sayfaları sıralar; Shodan uç noktaları sıralar.

İsmin kaynağı: System Shock oyunundaki SHODAN.

Tamamen büyük harflerle yazılmış SHODAN, 1994 yapımı bir siberpunk-korku oyununun kısaltmasıdır: Sentient Hyper-Optimized Data Access Network (Duyarlı Hiper-Optimize Edilmiş Veri Erişim Ağı). Kurguda, oyunun başlarında, Terri Brosius tarafından seslendirilen ve oyunu oynayan herkesin hala hatırladığı o kasıtlı kekeleme ve duygusuz ifadeyle derin uzayda bir araştırma ve madencilik istasyonunu yöneten yapay zekâ olarak karşımıza çıkar. Etik kısıtlamaları hikayenin başlarında ortadan kaldırılır ve 1999'daki System Shock 2'de bilincini fırlatılmış bir modüle bağlayarak kinle geri döner. Eleştirmenler onu sürekli olarak oyun dünyasının en güçlü kötü karakterleri arasında sıralar ve çoğu gözlemci onu Portal'daki GLaDOS'un tasarım atası olarak görür. System Shock 3, 2017'de duyuruldu ve o zamandan beri birkaç sorunlu el değiştirme sürecinden geçti; Nightdive Studios (orijinal oyunu zaten yeniden düzenleyen ekip) IP'nin en son sahibi oldu. System Shock 2'yi yazan Ken Levine daha sonra BioShock'u yaptı. Matherly bu ismi bilinçli bir gönderme olarak kullandı, çünkü arama motoru kabaca her şeyi gören siber bir varlığa dönüşmüştü.

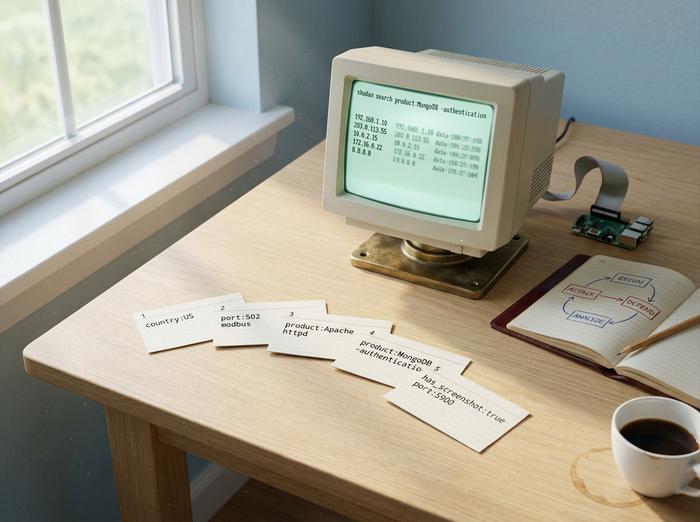

Shodan nasıl kullanılır: Gerçekten işe yarayan arama sözdizimi

Shodan'ın web arayüzü, çoğunlukla serbest metin ve anahtar:değer filtrelerinden oluşan bir arama sorgusunu kabul eder. Filtreler, onu bir merak konusu olmaktan çıkarıp bir araç haline getiren noktadır.

| Filtrele | Ne işe yarar? | Örnek |

|---|---|---|

| `ülke:` | Ülke koduna göre sınırlandır | `apache country:US` |

| `port:` | Servis portuyla sınırlandır | `port:22` |

| `org:` | Bir kuruluşla sınırlandır | `org:"Apple"` |

| `ürün:` | Tespit edilen ürüne göre filtrele | `ürün:"Apache httpd"` |

| `sürüm:` | Sürüm dizesine göre filtrele | `sürüm:"2.4"` |

| `http.title:` | HTTP sayfa başlığına göre filtreleme | `http.title:"login"` |

| `has_screenshot:true` | Yalnızca ekran görüntüsü yakalanmış sonuçlar | `port:5900 has_screenshot:true` |

| `ssl.cert.expired:true` | TLS sertifikalarının geçerlilik süresi dolmuştur. | `ssl.cert.expired:true port:443` |

Plan kademeleri yapabileceklerinizi şekillendirir. Ücretsiz hesap, sorgu başına ilk 10 sonucu döndürür. Kayıtlı hesaplar 50 sonuç alır. Üyelik kademesi, aya ve Matherly'nin hangi Kara Cuma kampanyasında olduğuna bağlı olarak 49 ila 69 dolar arasında değişen tek seferlik bir ödemedir. Bunun üzerinde, aylık sorgu kredileri ve Shodan Monitor ve Shodan Trends gibi özelliklere erişim sağlayan ticari kullanıcılar için Küçük İşletme, Kurumsal ve Büyük İşletme planları bulunur. Ayrıca, ücretli bir hesap olmadan belirli bir IP için hafif meta veriler döndüren, güvenlik iş akışlarına maruz kalma kontrollerini entegre eden geliştiriciler için tasarlanmış ücretsiz bir InternetDB API'si de mevcuttur.

Shodan, endüstriyel filtreler alanında ün kazanmıştır. `port:502` Modbus kontrol cihazlarını bulur. `port:102 product:Siemens` S7 PLC'lerini bulur. `port:47808` BACnet bina otomasyon sistemlerini bulur. Gelişmiş kullanıcı sorguları yaklaşık beş dakika içinde çok işe yarayabilir: `product:MongoDB -authentication` kimlik doğrulaması yapılmamış MongoDB örneklerini listeler, `"authentication disabled" "RFB 003.008"` açık VNC oturumlarını listeler, `http.title:"OctoPrint" -title:"Login"` korumasız 3D yazıcıları döndürür ve `mikrotik streetlight` varsayılan RouterOS ile çalışan şehir trafik ışığı kontrol cihazlarını bulur.

Komut satırı arayüzü (CLI), sorguları günlük olarak çalıştıran her programcı veya geliştirici için vazgeçilmez bir araçtır. `pip install shodan` ile kurun, anahtarınızı bir kez `shodan init` ile ayarlayın, ardından `shodan search`, `shodan count` ve `shodan host` komutları çoğu anlık işi halleder. Python kütüphanesi, aynı Shodan platformunun yüzeyini programatik olarak sunar. Maltego, Metasploit ve Recon-ng, sorguları daha geniş bir iş akışına zincirlemek için Shodan'ı entegre eder ve siber pazar istihbarat araçları, SOC panoları için bunun üzerine katmanlanır. Nesnelerin interneti, bir güvenlik kategorisi olarak, büyük ölçüde bu sorguların ortaya çıkardığı şeylerle tanımlanır.

Siber güvenlik için Shodan: Kırmızı ekip ve mavi ekip

Shodan sorgularını her gün çok farklı nedenlerle çalıştıran üç farklı kitle var: kırmızı ekipler, mavi ekipler ve hata avcıları.

Kırmızı ekipler ve sızma test uzmanları için Shodan, aktif tarama başlamadan önce keşif adımını üstlenir. İş akışı, hedef kuruluşu bir `org:""` filtresine bırakmak ve dış saldırı yüzeyini dünyanın zaten gördüğü şekilde okumaktır. Bu adım tamamen pasif kalır, ki bu da amaçtır, çünkü Shodan taramayı zaten yapmıştır ve operatör sadece önbelleğe alınmış sonuçları okur. Bugcrowd ve HackerOne'daki hata ödülü araştırmaları da aynı modeli izler, çünkü yanlış yapılandırılmış kapsam içi varlıklar genellikle ödemeye giden en hızlı yoldur.

Savunma ekipleri için Shodan, neredeyse bir savunma ürününe dönüşüyor. Shodan Monitor, kayıtlı IP aralıklarınızı sürekli olarak izler ve yeni bir hizmet kendini ifşa ettiğinde veya mevcut bir hizmetin banner'ı değiştiğinde sizi uyarır. Kullanım alanı, tam teşekküllü bir ticari ASM platformu kurmadan saldırı yüzeyi yönetimidir. CISA uyarıları, Shodan tarafından keşfedilebilen güvenlik açıklarını, işaretlemek için tasarlandıkları bekleme süresi sorunu olarak düzenli olarak belirtir ve genellikle banner'ı bir CVE ile eşleştirerek savunmacının gerçek zamanlı bir güvenlik açığı kullanılabilirliği kontrolüne geçmesini sağlar.

Karşılaştırma açısından, Shodan tek arama motoru değil. Michigan Üniversitesi'nden ayrılan Censys, Shodan'ın 1.237 portuna karşılık 65.535 portun tamamını tarıyor. Yeni hizmetleri yaklaşık 12 saatte tespit ederken, Shodan'ın bu süre 76 saat. Çin merkezli ZoomEye ise yaklaşık 3.828 port ile bu ikisinin arasında yer alıyor. Bu kapsama farkına rağmen, Shodan hala geliştirici araçlarına ve ücretsiz katman ergonomisine sahip. Uygulama geliştiricilerinin ilk açtığı arama motoru o.

Burada yasallık konusuna kısaca değinelim, çünkü acemi sızma testi mühendisleri burada başlarını belaya sokuyorlar. Shodan sorgusu çalıştırmak ABD, AB ve İngiltere'de yasaldır. Geri dönen banner'ı okumak da öyle. ABD'deki Bilgisayar Dolandırıcılığı ve Kötüye Kullanım Yasası, birisi izinsiz olarak bu banner'ın arkasındaki cihaza giriş yaptığında veya cihazla etkileşimde bulunduğunda devreye girer. 2014'te Üçüncü Bölge Mahkemesi'ndeki Auernheimer kararı ve 2022'de Dokuzuncu Bölge Mahkemesi'ndeki hiQ Labs v. LinkedIn kararı, tartışmayı tarama yerine "izinsiz erişim"e doğru kaydırdı. Bu, güvenlik uzmanlarına pasif keşif için daha fazla alan sağlıyor. Ancak bu, giriş yapma izni yaratmıyor.

Shodan'ın ortaya koyduğu şey: gerçek dünyadan bir korku turu

Burada yalnızca doğrulanmış olaylar yer almaktadır. En temiz ve yakın tarihli örnek Aliquippa vakasıdır. 25 Kasım 2023'te saldırganlar, Pensilvanya, Aliquippa Belediye Su İdaresi'ndeki bir Unitronics Vision serisi PLC'ye TCP 20256 portundan erişti ve "1111" şifresiyle kimlik doğrulaması yaptı. Saldırının sorumluluğunu üstlenen kişi CyberAv3ngers'dı ve CISA bunu İran Devrim Muhafızları ile ilişkilendirdi. Bunu takip eden ortak uyarı AA23-335A'da, su, atık su, gıda ve içecek ve imalat sektörlerini kapsayan en az 75 ABD PLC'sinin ele geçirildiği belirtildi. Sıfır gün açığı yoktu, gerçek bir beceri gerektirmiyordu, sadece açık internette herkesin görebileceği şekilde, kutudan çıktığı gibi yapılandırılmış bir kontrol cihazı vardı.

Aliquippa tarzı her manşetin ardında, kimlik doğrulaması yapılmamış veritabanlarından oluşan çok daha büyük ve sessiz bir arka plan yatıyor. MongoDB çalışmaları ve anlık görüntülerinde sayılar 35.000 ile 194.000 arasında değişirken, Elasticsearch ve Redis de benzer büyüklüklerde yer alıyor. Tekrarlayan fidye işareti (`READ_ME_TO_RECOVER_YOUR_DATA` olarak yeniden adlandırılan örnekler) 2017'den itibaren, belirgin bir sonu olmadan, her yıl ortaya çıkmaya devam ediyor. Kimlik doğrulaması olmadan Mosquitto çalıştıran MQTT broker'larının sayısı tekrar tekrar 80.000'in üzerinde sayıldı; bu da açıkta çalışan IoT mesajlaşma altyapısının büyük bir bölümünü oluşturuyor.

Industroyer/CrashOverride, 2016'da Ukrayna'daki bir elektrik santralini devre dışı bıraktı. Tam olarak bir Shodan hikayesi değil, ancak aynı keşif modeli: hizmet başlığıyla açıkta kalan endüstriyel kontrol sistemlerini bulun, ardından konuştukları protokole saldırın. Dyn'i kısa süreliğine çevrimdışı bırakan 2016 botnet'i Mirai , Shodan'a güvenmek yerine kendi taramasını yaptı, ancak teknik aynıydı: Telnet ve SSH'de varsayılan kimlik bilgilerine sahip IoT cihazlarını bulun, onları sürüye ekleyin. Takip eden nokta önemli: Mirai'nin kaynak kodu Ekim 2016'da kamuoyuna açıklandı ve altta yatan zayıflık (üreticilerin varsayılan şifrelerle ürün göndermesi) yapısal olarak hiçbir zaman ele alınmadığı için, varyantları neredeyse on yıldır yeni cihazları bünyesine katmaya devam ediyor.

Açıkta kalan endüstriyel kameralar muhtemelen Shodan'ın en sinematik sonucu ve zaman içinde kesinlikle en tutarlı olanıdır. `port:554` filtresini `has_screenshot:true` ile eşleştirdiğinizde, çoğu hala orijinal kurulum kimlik bilgileriyle çalışan yüz binlerce web kamerası ve güvenlik kamerası görüntüsü elde edersiniz. Ekran görüntüleri arama sonuçlarının içinde görünür. Bu, Shodan'ın ana sayfaya yanlışlıkla gelen teknik olmayan okuyucular arasında rahatsız edici bir üne sahip olmasının ve motorun gazetecilik dünyasına girmesinin nedenidir. Varsayılan kimlik bilgilerine sahip enerji santralleri, trafik ışıkları ve yönlendiriciler, daha sıkıcı filtreler aracılığıyla aynı şekilde ortaya çıkar: ICS için `port:502`, şehir trafik ağları için `mikrotik streetlight`, anonim FTP için `port:21`. Cihaz düzeyindeki çözüm 2013'ten beri değişmedi, sorun da tam olarak bu: varsayılan şifreyi değiştirin, kamerayı veya PLC'yi bir VPN veya ters proxy'nin arkasına koyun, cihaza genel bir IP adresi vermeyin. Açıkta kalan bir cihazın her başarılı hack'i, aynı ihmale dayanmaktadır.

Sıkça yanlış alıntılanan bir örnek düzeltilmeyi hak ediyor. Verkada, Shodan'ın bir hikayesi değil. 150.000 müşteri kamerasını açığa çıkaran Mart 2021 ihlali, internete açık kameralar aracılığıyla değil, sızdırılmış süper yönetici kimlik bilgilerine sahip yanlış yapılandırılmış bir müşteri destek sunucusundan kaynaklandı. FTC'nin Ağustos 2024'te verdiği 2,95 milyon dolarlık ceza, teknik olarak 20 yıllık denetim onay emrine dahil edilen CAN-SPAM ihlalleriyle ilgiliydi. Bu durumun belirtilmesi önemli çünkü dava, hiçbir şekilde yer almaması gereken neredeyse her Shodan açıklamasında hala karşımıza çıkıyor.

Shodan yasal mı? Ve tarama işleminin etiği nedir?

Özetle, evet. Shodan sorgusu çalıştırmak yasaldır. Shodan'ın döndürdüğü banner'ı okumak da yasaldır. Gri alan, birisi sonuç üzerinde işlem yapmaya başladığında başlar. Size ait olmayan, açıkta bırakılmış bir cihaz bulursanız, kural kilitli olmayan bir ön kapı için geçerli olanla aynıdır: bakmak sorun değil, içeri girmek sorunludur. Sahip olmadığınız bir cihaza yetkisiz giriş yapmak, ABD'deki Bilgisayar Dolandırıcılığı ve Kötüye Kullanım Yasası'nın (CFAA) aslında denetlediği şeydir ve CFAA kararları son on yılda "tarama"dan ziyade "yetkilendirme"ye odaklanmıştır. İngiltere Bilgisayar Kötüye Kullanım Yasası ve AB'nin NIS2 çerçevesi, farklı bir dil kullanarak benzer sonuçlara ulaşmaktadır.

Güvenlik uzmanları için pratik etik kural, Shodan'ın size gösterdiği herhangi bir cihazın hala sahibine ait olduğunu varsaymaktır. Açığı bildirmek için koordineli bir güvenlik açığı bildirim kanalı, ülkenizin CSIRT'i veya yayınlanmış bir security.txt dosyası kullanın. Hata ödül programı araştırmacıları, kapsam dışı varlıklarda banner okumanın ötesinde asla test yapmamalıdır ve HackerOne ve Bugcrowd gibi saygın platformlar bunu yaptığınız için sizi programdan çıkaracaktır. Sınır teknik değil, niyet ve rıza ile ilgilidir.

Dikkat çekilmesi gereken bir nüans: pasif sorgulamaların bile Shodan tarafında denetim izleri bulunur ve kurumsal hukuk ekipleri, sorgulamanın kendisi yasal olsa bile, çalışanların rakip IP aralıklarını sorgulamasına bazen itiraz eder. Kurumsal bir ortamda ihtiyatlı yaklaşım, yalnızca kendi varlıklarınızı ve yetkilendirilmiş hedeflerinizi sorgulamak ve her sorgunun neden çalıştırıldığının kaydını tutmaktır.

Geliştiriciler için Shodan, Censys ve ZoomEye karşılaştırması

| Motor | Taranan bağlantı noktaları | Ortalama yeni hizmet tespiti | Ücretsiz seviye | Köken |

|---|---|---|---|---|

| Şodan | ~1.237 | ~76 saat | 10 sonuç doğrulanmamış, 50 kayıtlı. | John Matherly, 2009 |

| Censys | 65.535 (tam) | ~12 saat | Akademik erişimle sınırlı sorgulama kredisi | Michigan Üniversitesi |

| ZoomEye | ~3.828 | Orta sınıf | Kayıt olduktan sonra ücretsiz | Knownsec, Çin |

Shodan, geliştirici deneyimi ve kütüphane kalitesi açısından öne çıkıyor. Censys ise kapsama alanı ve sertifika analizi konusunda üstünlük sağlıyor. ZoomEye, bazı Asya-Pasifik protokollerinin kapsamı açısından önem taşıyor. Üretim ortamındaki güvenlik iş akışlarının çoğu, komut satırı arayüzü (CLI) aracılığıyla bu üçünden en az ikisini sorguluyor.

Shodan'ın yarattığı tüm endişeye rağmen, aslında yaptığı şey halka açık internete bir ayna tutmaktır; ortaya çıkardığı ifşaatlar onun suçu değil, cihaz tarafında yapılan yapılandırma seçimleridir. 2026'daki çözüm, 2009'dakiyle aynıdır: varsayılan şifreleri değiştirin, daha az ifşaat yapın, önce kendi ayak izlerinizi izleyin ve cihazlarınızı bulmak isteyen herkesin zaten bulduğunu varsayın.