Shodan: Η μηχανή αναζήτησης των χάκερ στο 2026 Επεξήγηση

Το Shodan είναι η μηχανή αναζήτησης που δίδαξε στον κλάδο της ασφάλειας πόσο μεγάλο μέρος του φυσικού κόσμου συνδέεται απευθείας στο ανοιχτό διαδίκτυο και πόσο συχνά αυτή η έκθεση συμβαίνει μέσω ενός προεπιλεγμένου κωδικού πρόσβασης αντί για ένα zero-day τύπου ταινίας. Η πιο συχνά αναφερόμενη περίπτωση του πρόσφατου κύκλου δεν είναι μια παραβίαση του Χόλιγουντ. Είναι ο ελεγκτής της αρχής ύδρευσης της Aliquippa, Pennsylvania, που παραβιάστηκε στις 25 Νοεμβρίου 2023 πληκτρολογώντας "1111" σε ένα PLC της Unitronics στη θύρα 20256. Η συμβουλευτική AA23-335A της CISA ονόμασε τουλάχιστον 75 παραβιασμένα PLC σε πολλούς τομείς των ΗΠΑ από την ίδια ομάδα, CyberAv3ngers, που έκανε την εμφάνισή της. Το Shodan είναι επίσης, ξεχωριστά, το όνομα ενός ανταγωνιστή της τεχνητής νοημοσύνης από ένα βιντεοπαιχνίδι του 1994 που ονομάζεται System Shock, από όπου πήρε το όνομά της η μηχανή αναζήτησης. Αυτός ο οδηγός καλύπτει τι κάνει στην πραγματικότητα η μηχανή αναζήτησης το 2026, τι εκθέτει και τι είναι και τι δεν είναι νόμιμο να κάνετε μόλις βρείτε μια συσκευή σε αυτήν.

Τι είναι το Shodan, σε μία παράγραφο

Το Shodan ευρετηριάζει συσκευές που είναι συνδεδεμένες στο διαδίκτυο, όχι ιστοσελίδες. Αυτή είναι η πιο ξεκάθαρη απάντηση μιας πρότασης και το μέρος που οι περισσότεροι άνθρωποι παραβλέπουν μέχρι να εκτελέσουν πραγματικά μια αναζήτηση. Το πρόγραμμα ανίχνευσης βρίσκει μια μακρά λίστα κοινών θυρών υπηρεσιών σε όλο τον χώρο IPv4 και διαβάζει πίσω όποιο banner τυχαίνει να επιστρέφει η καθεμία. Συμβολοσειρές έκδοσης, πιστοποιητικά, κεφαλίδες HTTP, μερικές φορές ένα στιγμιότυπο οθόνης σύνδεσης. Αυτά τα μεταδεδομένα είναι αυτά που καθίστανται αναζητήσιμα. Ο John Matherly σκιαγράφησε για πρώτη φορά την ιδέα το 2003, αλλά η δημόσια υπηρεσία δεν τέθηκε σε λειτουργία μέχρι το 2009. Το αποτέλεσμα ενός ερωτήματος δεν είναι μια ιστοσελίδα. Είναι μια IP με συνημμένα πεδία. Η Google κατατάσσει σελίδες. Το Shodan κατατάσσει τα τελικά σημεία.

Από πού προέρχεται το όνομα: SHODAN από το System Shock

Το SHODAN, με κεφαλαία γράμματα, είναι το ακρωνύμιο ενός παιχνιδιού cyberpunk-τρόμου του 1994: Sentient Hyper-Optimized Data Access Network. Στη μυθοπλασία, ξεκινά ως η τεχνητή νοημοσύνη που διευθύνει έναν σταθμό έρευνας και εξόρυξης στο βαθύ διάστημα, με τη φωνή της να προέρχεται από την Terri Brosius με εκείνη την σκόπιμη τραυλισμό και την αδύναμη επίδραση που θυμούνται ακόμα όλοι όσοι έπαιξαν το παιχνίδι. Οι ηθικοί της περιορισμοί αφαιρούνται νωρίς στο παρασκήνιο, και με το System Shock 2 το 1999 έχει συνδέσει τη συνείδησή της με μια εγκαταλελειμμένη μονάδα και επιστρέφει με κακία. Οι κριτικοί την κατατάσσουν σταθερά ανάμεσα στους ισχυρότερους κακούς του gaming, και οι περισσότεροι παρατηρητές την θεωρούν ως την πρόγονο σχεδιασμού του GLaDOS από το Portal. Το System Shock 3 ανακοινώθηκε το 2017 και έχει περάσει από αρκετές προβληματικές μεταβιβάσεις από τότε, με τα Nightdive Studios (την ομάδα που ήδη έκανε remaster το πρωτότυπο) να είναι ο πιο πρόσφατος διαχειριστής της IP. Ο Ken Levine, ο οποίος έγραψε το System Shock 2, αργότερα δημιούργησε το BioShock. Ο Μάδερλι δανείστηκε το όνομα ως ένα συνειδητό νεύμα, επειδή μια κυβερνητική οντότητα που βλέπει τα πάντα είναι περίπου αυτό που μεγάλωσε η μηχανή αναζήτησης.

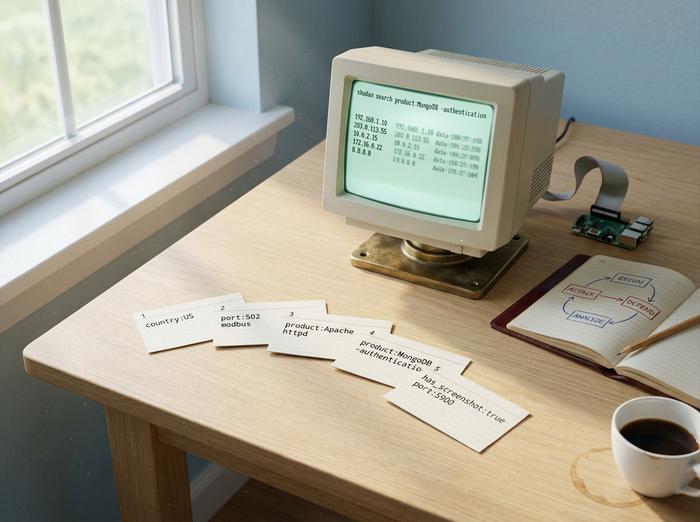

Πώς να χρησιμοποιήσετε το Shodan: σύνταξη αναζήτησης που πραγματικά λειτουργεί

Η διεπαφή ιστού του Shodan δέχεται ένα ερώτημα αναζήτησης που αποτελείται κυρίως από ελεύθερο κείμενο συν φίλτρα key:value. Τα φίλτρα είναι το σημείο όπου το Shodan σταματά να είναι περιέργεια και αρχίζει να είναι εργαλείο.

| Φίλτρο | Τι κάνει | Παράδειγμα |

|---|---|---|

| `χώρα:` | Περιορισμός σε κωδικό χώρας | `χώρα apache:ΗΠΑ` |

| `θύρα:` | Περιορισμός σε μια θύρα υπηρεσίας | `θύρα:22` |

| `org:` | Περιορισμός σε έναν οργανισμό | `org:"Apple"` |

| `προϊόν:` | Φιλτράρισμα βάσει του ανιχνευμένου προϊόντος | `προϊόν:"Apache httpd"` |

| `έκδοση:` | Φιλτράρισμα με βάση τη συμβολοσειρά έκδοσης | `έκδοση:"2.4"` |

| `http.title:` | Φίλτρο στον τίτλο σελίδας HTTP | `http.title:"σύνδεση"` |

| `has_screenshot:true` | Μόνο αποτελέσματα με στιγμιότυπο οθόνης που έχει καταγραφεί | `port:5900 has_screenshot:true` |

| `ssl.cert.expired:true` | Πιστοποιητικά TLS που έχουν παρέλθει η ισχύς τους | `ssl.cert.expired:true port:443` |

Τα επίπεδα του προγράμματος καθορίζουν τι μπορείτε να κάνετε. Ένας δωρεάν λογαριασμός επιστρέφει τα πρώτα 10 αποτελέσματα ανά ερώτημα. Οι εγγεγραμμένοι λογαριασμοί λαμβάνουν 50. Το επίπεδο Συνδρομής είναι μια εφάπαξ πληρωμή που κυμαίνεται μεταξύ 49 και 69 δολαρίων ανάλογα με τον μήνα και τον μήνα που εκτελείται το Black Friday Matherly. Πάνω από αυτό βρίσκονται τα προγράμματα Μικρών Επιχειρήσεων, Εταιρειών και Επιχειρήσεων για εμπορικούς χρήστες, με μηνιαίες πιστώσεις ερωτημάτων και πρόσβαση σε λειτουργίες όπως το Shodan Monitor και το Shodan Trends. Υπάρχει επίσης ένα δωρεάν API InternetDB που επιστρέφει ελαφρά μεταδεδομένα για μια δεδομένη IP χωρίς επί πληρωμή λογαριασμό, σχεδιασμένο για προγραμματιστές που ενσωματώνουν ελέγχους έκθεσης στις ροές εργασίας ασφαλείας.

Τα βιομηχανικά φίλτρα είναι τα σημεία από τα οποία η Shodan κέρδισε τη φήμη της. Το `port:502` βρίσκει ελεγκτές Modbus. Το `port:102 product:Siemens` βρίσκει PLC S7. Το `port:47808` βρίσκει συστήματα αυτοματισμού κτιρίων BACnet. Τα ερωτήματα power-user μπορούν να τραβήξουν πολύ σε περίπου πέντε λεπτά: το `product:MongoDB -authentication` παραθέτει μη εξουσιοδοτημένες παρουσίες MongoDB, το `"authentication disabled" "RFB 003.008"` παραθέτει ανοιχτές συνεδρίες VNC, το `http.title:"OctoPrint" -title:"Login"` επιστρέφει μη προστατευμένους τρισδιάστατους εκτυπωτές και το `mikrotik streetlight` βρίσκει ελεγκτές φαναριών πόλης που εξακολουθούν να εκτελούν το προεπιλεγμένο RouterOS.

Το CLI είναι το εργαλείο εργασίας για κάθε προγραμματιστή ή προγραμματιστή που εκτελεί τα ερωτήματα καθημερινά. Εγκαταστήστε με το `pip install shodan`, ορίστε το κλειδί σας μία φορά με το `shodan init`, στη συνέχεια, τα `shodan search`, `shodan count` και `shodan host` καλύπτουν το μεγαλύτερο μέρος της ad-hoc εργασίας. Η βιβλιοθήκη Python εκθέτει την ίδια επιφάνεια πλατφόρμας Shodan προγραμματιστικά. Τα Maltego, Metasploit και Recon-ng ενσωματώνουν όλα το Shodan για την αλυσιδωτή σύνδεση ερωτημάτων σε μια ευρύτερη ροή εργασίας, και τα εργαλεία πληροφοριών για την κυβερνοαγορά τοποθετούνται στην κορυφή για τους πίνακες ελέγχου SOC. Το διαδίκτυο των πραγμάτων, ως κατηγορία ασφάλειας, ορίζεται σε μεγάλο βαθμό από αυτό που εμφανίζουν αυτά τα ερωτήματα.

Shodan για την κυβερνοασφάλεια: κόκκινη ομάδα και μπλε ομάδα

Τρία είδη κοινού εκτελούν ερωτήματα Shodan κάθε μέρα, για πολύ διαφορετικούς λόγους: οι κόκκινες ομάδες, οι μπλε ομάδες και οι κυνηγοί επικηρυγμένων bug-bounty.

Για τις κόκκινες ομάδες και τους δοκιμαστές διείσδυσης , το Shodan χειρίζεται το βήμα αναγνώρισης πριν ξεκινήσει οποιαδήποτε ενεργή σάρωση. Η ροή εργασίας είναι να τοποθετηθεί ο οργανισμός-στόχος σε ένα φίλτρο `org:""` και να διαβαστεί η εξωτερική επιφάνεια επίθεσης όπως την βλέπει ήδη ο κόσμος. Αυτό το βήμα παραμένει πλήρως παθητικό, το οποίο είναι και το νόημα, επειδή το Shodan πραγματοποίησε ήδη τη σάρωση και ο χειριστής απλώς διαβάζει τα αποτελέσματα που έχουν αποθηκευτεί στην προσωρινή μνήμη. Η έρευνα για το bug-bonuty στο Bugcrowd και το HackerOne ακολουθεί το ίδιο μοτίβο, καθώς τα λανθασμένα διαμορφωμένα περιουσιακά στοιχεία εντός εμβέλειας είναι συχνά η ταχύτερη διαδρομή προς μια πληρωμή.

Για τις μπλε ομάδες , το Shodan μετατρέπεται σε κάτι που πλησιάζει ένα αμυντικό προϊόν. Το Shodan Monitor παρακολουθεί συνεχώς τα εγγεγραμμένα εύρη IP σας και σας στέλνει ping όταν μια νέα υπηρεσία εκτίθεται ή όταν μια υπάρχουσα υπηρεσία αλλάζει το banner της. Η περίπτωση χρήσης είναι η διαχείριση της επιφάνειας επίθεσης χωρίς να υπάρχει μια πλήρης εμπορική πλατφόρμα ASM. Οι συμβουλές της CISA αναφέρουν τακτικά τις ανιχνεύσιμες από το Shodan εκθέσεις ως το πρόβλημα χρόνου παραμονής για το οποίο δημιουργήθηκαν για να επισημαίνουν, συνδυάζοντας συχνά το banner με ένα CVE, ώστε ένας αμυντικός να μπορεί να στραφεί σε έναν έλεγχο διαθεσιμότητας εκμετάλλευσης σε πραγματικό χρόνο.

Για λόγους σύγκρισης , η Shodan δεν είναι η μόνη μηχανή. Η Censys, η οποία δημιουργήθηκε από το Πανεπιστήμιο του Μίσιγκαν, σαρώνει και τις 65.535 θύρες σε σύγκριση με τις 1.237 της Shodan. Εντοπίζει νέες υπηρεσίες σε περίπου 12 ώρες, σε σύγκριση με τις 76 της Shodan. Η ZoomEye, με έδρα την Κίνα, βρίσκεται ενδιάμεσα με περίπου 3.828 θύρες. Παρά το κενό κάλυψης, η Shodan εξακολουθεί να κατέχει τα εργαλεία ανάπτυξης και την εργονομία δωρεάν επιπέδου. Είναι η μηχανή που οι επαγγελματίες ανοίγουν στην πραγματικότητα πρώτοι.

Λίγα λόγια για τη νομιμότητα εδώ, καθώς εδώ είναι που οι νεότεροι μηχανικοί διείσδυσης μπαίνουν σε μπελάδες. Η εκτέλεση ενός ερωτήματος Shodan είναι νόμιμη στις ΗΠΑ, την ΕΕ και το Ηνωμένο Βασίλειο. Το ίδιο ισχύει και για την ανάγνωση του banner που επιστρέφει. Ο Νόμος περί Απάτης και Κατάχρησης Υπολογιστών στις ΗΠΑ αρχίζει να ισχύει τη στιγμή που κάποιος συνδέεται ή αλληλεπιδρά με τη συσκευή πίσω από αυτό το banner χωρίς άδεια. Η ανατροπή της υπόθεσης Auernheimer στο Τρίτο Περιφερειακό Δικαστήριο το 2014 και η απόφαση hiQ Labs εναντίον LinkedIn στο Ένατο Περιφερειακό Δικαστήριο το 2022 έχουν μετατοπίσει τη συζήτηση προς την «πρόσβαση χωρίς άδεια» αντί για τη σάρωση. Αυτό δίνει στους επαγγελματίες ασφαλείας περισσότερο χώρο για παθητική αναγνώριση. Δεν δημιουργεί άδεια για σύνδεση.

Τι αποκαλύπτει ο Shodan: μια πραγματική περιήγηση τρόμου

Μόνο επαληθευμένα περιστατικά εδώ. Το πιο ξεκάθαρο πρόσφατο παράδειγμα είναι η υπόθεση Aliquippa. Στις 25 Νοεμβρίου 2023, οι εισβολείς έφτασαν σε μια εταιρεία Unitronics Vision-series PLC στην Δημοτική Αρχή Υδάτων της Aliquippa, στην Πενσυλβάνια, μέσω της θύρας TCP 20256, και επαληθεύτηκαν με τον κωδικό πρόσβασης "1111". Το πρόσωπο που διεκδίκησε την ευθύνη ήταν το CyberAv3ngers, το οποίο η CISA έχει συνδέσει με το IRGC. Η κοινή συμβουλευτική ανακοίνωση AA23-335A που ακολούθησε κατονόμασε τουλάχιστον 75 παραβιασμένα αμερικανικά PLC που κάλυπταν τομείς όπως το νερό, τα λύματα, τα τρόφιμα και τα ποτά, καθώς και την κατασκευή. Δεν υπήρχε zero-day, ούτε απαιτούνταν καμία πραγματική δεξιότητα, απλώς ένας ελεγκτής με την έτοιμη διαμόρφωση να βρίσκεται σε κοινή θέα στο ανοιχτό διαδίκτυο.

Πίσω από κάθε τίτλο τύπου Aliquippa βρίσκεται ένα πολύ μεγαλύτερο, πιο ήσυχο φόντο μη εξουσιοδοτημένων βάσεων δεδομένων . Οι μετρήσεις κυμαίνονταν μεταξύ 35.000 και 194.000 σε μελέτες και στιγμιότυπα MongoDB, με τα Elasticsearch και Redis να βρίσκονται σε παρόμοια μεγέθη. Ο επαναλαμβανόμενος δείκτης λύτρων (οι παρουσίες μετονομάστηκαν σε `READ_ME_TO_RECOVER_YOUR_DATA`) συνεχίζει να εμφανίζεται από το 2017 και μετά, χρόνο με το χρόνο, χωρίς προφανές τέλος. Οι brokers MQTT που εκτελούν το Mosquitto χωρίς έλεγχο ταυτότητας έχουν επανειλημμένα καταμετρηθεί πάνω από 80.000, που αντιστοιχεί στο μεγαλύτερο μέρος του υποστρώματος ανταλλαγής μηνυμάτων IoT που λειτουργεί ανοιχτά.

Το Industroyer / CrashOverride κατέστρεψε έναν ουκρανικό σταθμό παραγωγής ενέργειας το 2016. Δεν είναι αυστηρά μια ιστορία Shodan, αλλά το ίδιο μοτίβο ανακάλυψης: βρείτε εκτεθειμένα βιομηχανικά συστήματα ελέγχου μέσω banner υπηρεσίας και, στη συνέχεια, επιτεθείτε στο πρωτόκολλο που χρησιμοποιούν. Το Mirai , το botnet του 2016 που έθεσε για λίγο εκτός λειτουργίας το Dyn, εκτέλεσε τη δική του σάρωση αντί να βασίζεται στο Shodan, αν και η τεχνική ήταν πανομοιότυπη: βρείτε συσκευές IoT με προεπιλεγμένα διαπιστευτήρια στο Telnet και το SSH και προσθέστε τες στο κοπάδι. Το σημείο παρακολούθησης έχει σημασία: Ο πηγαίος κώδικας του Mirai δημοσιεύθηκε τον Οκτώβριο του 2016 και οι παραλλαγές του συνεχίζουν να στρατολογούν νέες συσκευές για σχεδόν μια δεκαετία από τότε, επειδή η υποκείμενη αδυναμία (οι κατασκευαστές που διαθέτουν προεπιλεγμένους κωδικούς πρόσβασης) δεν αντιμετωπίστηκε ποτέ δομικά.

Οι εκτεθειμένες βιομηχανικές κάμερες είναι ίσως το πιο κινηματογραφικό αποτέλεσμα Shodan και σίγουρα το πιο συνεπές με την πάροδο του χρόνου. Συνδυάστε το φίλτρο `port:554` με το `has_screenshot:true` και θα λάβετε πίσω εκατοντάδες χιλιάδες webcams και ροές καμερών ασφαλείας, πολλές από τις οποίες εξακολουθούν να έχουν τα αρχικά διαπιστευτήρια του εγκαταστάτη. Τα στιγμιότυπα οθόνης εμφανίζονται μέσα στα ίδια τα αποτελέσματα αναζήτησης. Αυτό είναι που δίνει στο Shodan την άβολη φήμη του σε μη τεχνικούς αναγνώστες που καταλήγουν στην αρχική σελίδα κατά λάθος, και είναι επίσης αυτό που βάζει τη μηχανή στη δημοσιογραφία. Σταθμοί παραγωγής ενέργειας, φανάρια και δρομολογητές με προεπιλεγμένα διαπιστευτήρια εμφανίζονται με τον ίδιο τρόπο μέσα από πιο βαρετά φίλτρα: `port:502` για ICS, `mikrotik streetlight` για τα δίκτυα κυκλοφορίας της πόλης, `port:21` για ανώνυμο FTP. Η διόρθωση σε επίπεδο συσκευής δεν έχει αλλάξει από το 2013, που είναι ακριβώς το πρόβλημα: αλλάξτε τον προεπιλεγμένο κωδικό πρόσβασης, τοποθετήστε την κάμερα ή το PLC πίσω από ένα VPN ή reverse proxy, μην δίνετε στο κουτί μια δημόσια IP. Κάθε επιτυχημένη παραβίαση μιας εκτεθειμένης συσκευής οφείλεται στην ίδια παράλειψη.

Ένα συχνά παραποιημένο παράδειγμα αξίζει διόρθωσης. Το Verkada δεν είναι ιστορία Shodan. Η παραβίαση του Μαρτίου 2021 που εξέθεσε 150.000 κάμερες πελατών ξεκίνησε από έναν λανθασμένα διαμορφωμένο διακομιστή υποστήριξης πελατών με διαρροή διαπιστευτηρίων super-admin, όχι μέσω καμερών που εκτέθηκαν στο διαδίκτυο. Το πρόστιμο των 2,95 εκατομμυρίων δολαρίων της FTC τον Αύγουστο του 2024 αφορούσε τεχνικά παραβιάσεις CAN-SPAM που ενσωματώνονταν σε μια 20ετή εντολή συγκατάθεσης ελέγχου. Αξίζει να επισημανθεί επειδή η υπόθεση εξακολουθεί να εμφανίζεται σε σχεδόν κάθε εξηγητή Shodan όπου δεν έχει καμία δουλειά να είναι.

Είναι το Shodan νόμιμο; Και η ηθική της σάρωσης

Εν ολίγοις, ναι. Η εκτέλεση ενός ερωτήματος Shodan είναι νόμιμη. Η ανάγνωση του banner που επιστρέφει το Shodan είναι νόμιμη. Η γκρίζα ζώνη ξεκινά όταν κάποιος ενεργήσει βάσει του αποτελέσματος. Εάν βρείτε μια εκτεθειμένη συσκευή που δεν είναι δική σας, ο κανόνας είναι ο ίδιος με τον κανόνα για μια ξεκλείδωτη μπροστινή πόρτα: το να ψάχνετε είναι εντάξει, το να μπείτε μέσα δεν είναι. Η σύνδεση σε μια συσκευή που δεν σας ανήκει χωρίς εξουσιοδότηση είναι αυτό που στην πραγματικότητα πολιτικοποιεί ο Νόμος περί Απάτης και Κατάχρησης Υπολογιστών στις ΗΠΑ, και οι αποφάσεις του CFAA την τελευταία δεκαετία έχουν περιοριστεί προς την «εξουσιοδότηση» αντί για τη «σάρωση». Ο Νόμος περί Κατάχρησης Υπολογιστών του Ηνωμένου Βασιλείου και το πλαίσιο NIS2 της ΕΕ καταλήγουν σε παρόμοια συμπεράσματα μέσω διαφορετικής διατύπωσης.

Ο πρακτικός ηθικός κανόνας για τους επαγγελματίες ασφαλείας είναι να υποθέτουν ότι οποιαδήποτε συσκευή που σας δείχνει το Shodan εξακολουθεί να ανήκει στον κάτοχό της. Χρησιμοποιήστε ένα συντονισμένο κανάλι αποκάλυψης ευπαθειών, το CSIRT της χώρας σας ή ένα δημοσιευμένο security.txt για να αναφέρετε την έκθεση. Οι ερευνητές bug bounce δεν πρέπει ποτέ να κάνουν δοκιμές πέρα από την ανάγνωση banner σε περιουσιακά στοιχεία εκτός πεδίου εφαρμογής και αξιόπιστες πλατφόρμες όπως το HackerOne και το Bugcrowd θα σας αφαιρέσουν από το πρόγραμμα επειδή το κάνατε. Η γραμμή δεν είναι τεχνική. Είναι πρόθεση και συναίνεση.

Μια λεπτομέρεια που αξίζει να επισημανθεί: ακόμη και οι παθητικές αναζητήσεις έχουν ίχνη ελέγχου από την πλευρά του Shodan και οι νομικές ομάδες των επιχειρήσεων μερικές φορές αντιτίθενται στο να υποβάλλουν οι εργαζόμενοι ερωτήματα σε εύρη IP ανταγωνιστών, ακόμη και όταν το ίδιο το ερώτημα είναι νόμιμο. Η συντηρητική κίνηση σε ένα εταιρικό περιβάλλον είναι να υποβάλλονται ερωτήματα μόνο στα δικά σας περιουσιακά στοιχεία και στους εξουσιοδοτημένους στόχους σας και να διατηρείται αρχείο για το γιατί εκτελέστηκε κάθε ερώτημα.

Shodan εναντίον Censys εναντίον ZoomEye για προγραμματιστές

| Μηχανή | Θύρες που σαρώθηκαν | Μέση ανίχνευση νέων υπηρεσιών | Δωρεάν βαθμίδα | Προέλευση |

|---|---|---|---|---|

| Σόνταν | ~1.237 | ~76 ώρες | 10 αποτελέσματα χωρίς έλεγχο ταυτότητας, 50 καταχωρημένα | Τζον Μάδερλι, 2009 |

| Απογραφές | 65.535 (πλήρες) | ~12 ώρες | Περιορισμένες πιστωτικές μονάδες ερωτήματος με ακαδημαϊκή πρόσβαση | Πανεπιστήμιο του Μίσιγκαν |

| ZoomEye | ~3.828 | Μεσαία περιοχή | Δωρεάν με εγγραφή | Νόνσεκ, Κίνα |

Το Shodan κερδίζει στην εμπειρία των προγραμματιστών και στην ποιότητα της βιβλιοθήκης. Το Censys κερδίζει στην κάλυψη και την ανάλυση πιστοποιητικών. Το ZoomEye έχει σημασία για την κάλυψη ορισμένων πρωτοκόλλων Ασίας-Ειρηνικού. Οι περισσότερες ροές εργασίας ασφάλειας παραγωγής υποβάλλουν ερωτήματα σε τουλάχιστον δύο από τις τρεις μέσω του CLI τους.

Παρά την ανησυχία που προκαλεί το Shodan, αυτό που πραγματικά κάνει είναι να κρατάει έναν καθρέφτη στο δημόσιο διαδίκτυο — οι εκθέσεις που αναδεικνύει δεν είναι δικό του λάθος, είναι επιλογές διαμόρφωσης που γίνονται από την πλευρά της συσκευής. Η λύση το 2026 είναι η ίδια με αυτή του 2009: αλλάξτε τους προεπιλεγμένους κωδικούς πρόσβασης, λιγότερες εκθέσεις, παρακολουθήστε πρώτα το δικό σας αποτύπωμα και υποθέστε ότι όποιος θέλει να βρει τις συσκευές σας το έχει ήδη κάνει.