Shodan: Wyszukiwarka hakerów w 2026 wyjaśniona

Shodan to wyszukiwarka, która pokazała branży bezpieczeństwa, jak wiele elementów świata fizycznego jest bezpośrednio podłączonych do otwartego internetu i jak często dochodzi do ujawnienia poprzez domyślne hasło, a nie filmowy atak typu zero-day. Najczęściej cytowanym przypadkiem w ostatnim czasie nie jest włamanie do Hollywood. Chodzi o kontrolera wodociągów w Aliquippa w Pensylwanii, który został zhakowany 25 listopada 2023 roku poprzez wpisanie „1111” w sterowniku PLC Unitronics na porcie 20256. W komunikacie CISA AA23-335A wymieniono co najmniej 75 zhakowanych sterowników PLC w wielu sektorach USA, po tym jak ta sama grupa, CyberAv3ngers, dokonała ataku. Shodan to również, osobno, nazwa antagonisty AI z gry wideo System Shock z 1994 roku, od której wzięła swoją nazwę wyszukiwarka. Ten poradnik omawia, co wyszukiwarka faktycznie robi w 2026 roku, co ujawnia oraz co jest, a co nie jest legalne po znalezieniu urządzenia w jej systemie.

Czym jest Shodan w jednym akapicie

Shodan indeksuje urządzenia podłączone do internetu, a nie strony internetowe. To najczystsza odpowiedź, zawarta w jednym zdaniu, i ta część, którą większość osób pomija, dopóki nie przeprowadzi wyszukiwania. Robot indeksuje długą listę popularnych portów usług w przestrzeni IPv4 i odczytuje baner, który każdy z nich zwróci. Ciągi wersji, certyfikaty, nagłówki HTTP, a czasem zrzut ekranu ekranu logowania. To właśnie te metadane stają się możliwe do przeszukiwania. John Matherly po raz pierwszy naszkicował ten pomysł w 2003 roku, ale usługa publiczna została uruchomiona dopiero w 2009 roku. Wynikiem zapytania nie jest strona internetowa. To adres IP z dołączonymi polami. Google klasyfikuje strony; Shodan klasyfikuje punkty końcowe.

Skąd pochodzi nazwa: SHODAN od System Shock

SHODAN, pisane wielkimi literami, to akronim z gry cyberpunk-horror z 1994 roku: Sentient Hyper-Optimized Data Access Network. W fikcji zaczyna jako sztuczna inteligencja zarządzająca stacją badawczo-wydobywczą w głębokim kosmosie, której głosu użyczyła Terri Brosius z tym celowym jąkaniem i płaskim akcentem, który wszyscy, którzy grali w tę grę, wciąż pamiętają. Jej ograniczenia etyczne zostają zniesione na wczesnym etapie historii, a w System Shock 2 z 1999 roku przyłączyła swoją świadomość do odrzuconego modułu i powróciła z urazą. Krytycy konsekwentnie zaliczają ją do najsilniejszych złoczyńców w grach, a większość obserwatorów uznaje ją za przodka GLaDOS z Portal. System Shock 3 został zapowiedziany w 2017 roku i od tego czasu przeszedł kilka problematycznych przejęć, a Nightdive Studios (zespół, który zremasterował już oryginał) jest najnowszym zarządcą IP. Ken Levine, który napisał System Shock 2, później stworzył BioShock. Matherly zapożyczył tę nazwę świadomie, ponieważ cybernetyczny byt, który widzi wszystko, jest mniej więcej tym, czym stała się wyszukiwarka.

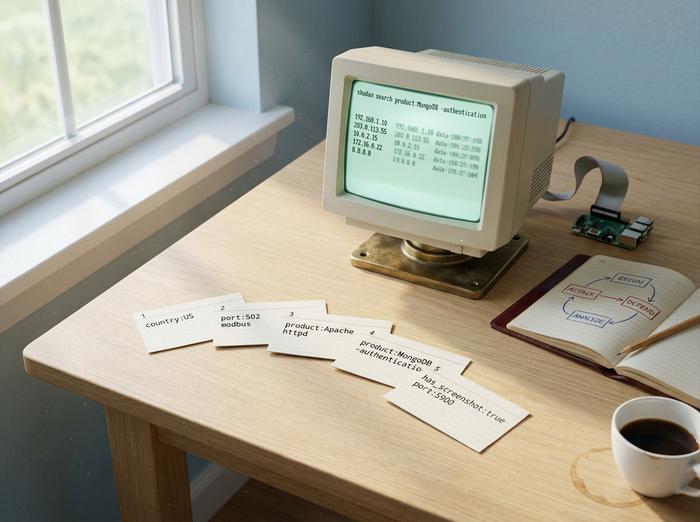

Jak korzystać z wyszukiwarki Shodan: składnia wyszukiwania, która naprawdę działa

Interfejs internetowy Shodana akceptuje zapytania wyszukiwania, które składają się głównie z dowolnego tekstu oraz filtrów klucz:wartość. Filtry pozwalają przestać być ciekawostką, a stać się narzędziem.

| Filtr | Co to robi | Przykład |

|---|---|---|

| `kraj:` | Ogranicz do kodu kraju | `kraj Apaczów:USA` |

| `port:` | Ogranicz do portu serwisowego | `port:22` |

| `organizacja:` | Ogranicz do organizacji | `org:"Apple"` |

| `produkt:` | Filtruj według wykrytego produktu | `product:"Apache httpd"` |

| `wersja:` | Filtruj według ciągu wersji | `wersja:"2.4"` |

| `http.tytuł:` | Filtruj według tytułu strony HTTP | `http.title:"logowanie"` |

| `has_screenshot:true` | Tylko wyniki z przechwyconym zrzutem ekranu | `port:5900 ma_zrzut_ekranu:prawda` |

| `ssl.cert.expired:true` | Certyfikaty TLS przekroczyły ważność | `ssl.cert.expired:true port:443` |

Poziomy planów kształtują Twoje możliwości. Darmowe konto zwraca pierwsze 10 wyników na zapytanie. Zarejestrowane konta otrzymują 50. Poziom członkostwa to jednorazowa opłata, której wysokość waha się od 49 do 69 dolarów w zależności od miesiąca i daty rozpoczęcia promocji Black Friday w Matherly. Wyżej znajdują się plany Small Business, Corporate i Enterprise dla użytkowników komercyjnych, z miesięcznymi limitami na zapytania i dostępem do funkcji takich jak Shodan Monitor i Shodan Trends. Dostępny jest również bezpłatny interfejs API InternetDB, który zwraca proste metadane dla danego adresu IP bez konieczności posiadania płatnego konta, przeznaczony dla deweloperów integrujących kontrolę narażenia z procesami bezpieczeństwa.

Filtry przemysłowe to podstawa reputacji Shodana. `port:502` wyszukuje sterowniki Modbus. `port:102 product:Siemens` wyszukuje sterowniki PLC S7. `port:47808` wyszukuje systemy automatyki budynkowej BACnet. Zapytania zaawansowanych użytkowników potrafią w ciągu około pięciu minut sporo zdziałać: `product:MongoDB -authentication` wyświetla nieuwierzytelnione instancje MongoDB, `"authentication disabled" "RFB 003.008"` wyświetla otwarte sesje VNC, `http.title:"OctoPrint" -title:"Login"` zwraca niezabezpieczone drukarki 3D, a `mikrotik streetlight` wyszukuje miejskie sterowniki sygnalizacji świetlnej, na których nadal działa domyślny RouterOS.

Interfejs wiersza poleceń (CLI) to „koń roboczy” dla każdego programisty lub developera, który na co dzień korzysta z zapytań. Zainstaluj za pomocą „pip install shodan”, ustaw klucz raz za pomocą „shodan init”, a następnie „shodan search”, „shodan count” i „shodan host” zaspokoją większość potrzeb ad hoc. Biblioteka Pythona programowo udostępnia tę samą platformę Shodan. Maltego, Metasploit i Recon-ng integrują Shodan, aby łączyć zapytania w szerszy przepływ pracy, a narzędzia do analizy rynku cybernetycznego stanowią warstwę wierzchnią dla paneli SOC. Internet rzeczy, jako kategoria bezpieczeństwa, jest w dużej mierze definiowany przez to, co te zapytania wyświetlają.

Shodan dla cyberbezpieczeństwa: zespół czerwony i zespół niebieski

Trzy grupy odbiorców codziennie uruchamiają zapytania Shodan z bardzo różnych powodów: czerwone zespoły, niebieskie zespoły i łowcy nagród za błędy.

W przypadku zespołów red i testerów penetracyjnych , Shodan zajmuje się etapem rozpoznania przed rozpoczęciem aktywnego skanowania. Przebieg pracy polega na umieszczeniu organizacji docelowej w filtrze `org:""` i odczytaniu zewnętrznej powierzchni ataku, tak jak jest ona już widoczna dla użytkowników. Ten etap pozostaje całkowicie pasywny, co jest istotne, ponieważ Shodan już przeprowadził skanowanie, a operator jedynie odczytuje wyniki z pamięci podręcznej. Badania nad nagrodami za błędy w serwisach Bugcrowd i HackerOne przebiegają według tego samego schematu, ponieważ błędnie skonfigurowane zasoby w zakresie są często najszybszą drogą do wypłaty.

W przypadku zespołów niebieskich Shodan staje się produktem zbliżonym do defensywnego. Shodan Monitor stale monitoruje zarejestrowane zakresy adresów IP i wysyła pingi, gdy nowa usługa się ujawnia lub gdy istniejąca usługa zmienia swój baner. Przykładem użycia jest zarządzanie powierzchnią ataku bez konieczności wdrażania pełnej komercyjnej platformy ASM. Doradztwa CISA regularnie wskazują na wykrycie przez Shodan zagrożeń jako problem czasu przebywania, który zostały stworzone, często łącząc baner z luką bezpieczeństwa (CVE), aby obrońca mógł przejść do sprawdzania dostępności exploitów w czasie rzeczywistym.

Dla porównania , Shodan nie jest jedynym silnikiem. Censys, który wywodzi się z Uniwersytetu Michigan, skanuje wszystkie 65 535 portów, porównując je z 1237 portami Shodana. Wykrywa nowe usługi w około 12 godzin, podczas gdy Shodan ma ich 76. ZoomEye, z siedzibą w Chinach, plasuje się pomiędzy nimi z około 3828 portami. Pomimo tej różnicy w zasięgu, Shodan nadal posiada narzędzia programistyczne i ergonomię w ramach darmowej wersji. To właśnie ten silnik został uruchomiony jako pierwszy.

Krótka uwaga na temat legalności , ponieważ to właśnie tutaj początkujący inżynierowie testów penetracyjnych wpadają w kłopoty. Wykonywanie zapytań Shodan jest legalne w Stanach Zjednoczonych, Unii Europejskiej i Wielkiej Brytanii. Podobnie jak czytanie wyświetlanego baneru. Amerykańska ustawa o oszustwach komputerowych i nadużyciach zaczyna mieć konsekwencje w momencie, gdy ktoś loguje się lub wchodzi w interakcję z urządzeniem ukrytym pod tym banerem bez pozwolenia. Uchylenie wyroku w sprawie Auernheimer w Sądzie Okręgowym Trzeciego Okręgu w 2014 roku oraz decyzja w sprawie hiQ Labs przeciwko LinkedIn w Sądzie Okręgowym Dziewiątego Okręgu w 2022 roku przesunęły dyskusję na temat „dostępu bez autoryzacji” ze skanowania. Daje to specjalistom ds. bezpieczeństwa większe pole manewru w zakresie pasywnego rozpoznania. Nie daje to jednak licencji na zalogowanie się.

Co ujawnia Shodan: prawdziwa wycieczka w klimacie grozy

Tylko zweryfikowane incydenty. Najczystszym przykładem jest sprawa Aliquippa. 25 listopada 2023 roku atakujący dostali się do sterownika PLC Unitronics serii Vision w Miejskim Zarządzie Wodociągów w Aliquippa w Pensylwanii, na porcie TCP 20256, i uwierzytelnili się za pomocą gotowego hasła „1111”. Osobą, która przyznała się do ataku, był CyberAv3ngers, powiązany przez CISA z IRGC. Wspólny komunikat AA23-335A, który ukazał się później, wymienił co najmniej 75 zainfekowanych sterowników PLC w USA, obejmujących wodociągi, ścieki, żywność i napoje oraz produkcję. Nie było żadnego ataku typu zero-day, nie były wymagane żadne konkretne umiejętności, a jedynie kontroler z gotową konfiguracją, dostępny w otwartym internecie.

Za każdym nagłówkiem w stylu Aliquippa kryje się znacznie większa, cichsza sceneria nieuwierzytelnionych baz danych . Liczby wahały się od 35 000 do 194 000 w badaniach i migawkach MongoDB, przy czym Elasticsearch i Redis plasują się w podobnej skali. Powtarzający się znacznik okupu (instancje przemianowane na `READ_ME_TO_RECOVER_YOUR_DATA`) pojawia się regularnie od 2017 roku, rok po roku, bez wyraźnego końca. Brokerzy MQTT obsługujący Mosquitto bez uwierzytelniania wielokrotnie przekraczali 80 000, co stanowi większość otwartego środowiska komunikacyjnego IoT.

Industroyer/CrashOverride zniszczył ukraińską elektrownię w 2016 roku. Nie jest to historia ściśle związana z Shodan, ale ten sam schemat wykrywania: znajdowanie narażonych systemów sterowania przemysłowego za pomocą banera usługi, a następnie atakowanie protokołu, którym się posługują. Mirai , botnet z 2016 roku, który na krótko wyłączył Dyn, przeprowadził własne skanowanie zamiast polegać na Shodan, chociaż technika była identyczna: znajdowanie urządzeń IoT z domyślnymi danymi uwierzytelniającymi przez Telnet i SSH, dodawanie ich do grupy. Ważny jest następujący punkt: kod źródłowy Mirai został upubliczniony w październiku 2016 roku, a warianty nadal rekrutują nowe urządzenia od prawie dekady, ponieważ podstawowa słabość (producenci wysyłający urządzenia z domyślnymi hasłami) nigdy nie została strukturalnie rozwiązana.

Odsłonięte kamery przemysłowe to prawdopodobnie najbardziej filmowy wynik wyszukiwania Shodan i z pewnością najbardziej spójny w czasie. Połącz filtr `port:554` z `has_screenshot:true`, a otrzymasz setki tysięcy kamer internetowych i nagrań z kamer bezpieczeństwa, z których wiele nadal korzysta z oryginalnych danych logowania instalatora. Zrzuty ekranu pojawiają się w samych wynikach wyszukiwania. To właśnie sprawia, że Shodan ma niekorzystną reputację wśród czytelników nietechnicznych, którzy przypadkowo trafiają na stronę główną, a także to, co sprawia, że wyszukiwarka staje się coraz bardziej dziennikarska. Elektrownie, sygnalizacja świetlna i routery z domyślnymi danymi logowania pojawiają się w ten sam sposób przez bardziej nudne filtry: `port:502` dla systemów ICS, `mikrotik streetlight` dla sieci ruchu miejskiego, `port:21` dla anonimowego FTP. Rozwiązanie problemu na poziomie urządzenia nie zmieniło się od 2013 roku, co jest właśnie przyczyną problemu: zmień domyślne hasło, umieść kamerę lub sterownik PLC za VPN lub odwrotnym proxy, nie nadawaj urządzeniu publicznego adresu IP. Każde udane włamanie na odsłonięte urządzenie ma swoje źródło w tym samym zaniedbaniu.

Jeden często błędnie przytaczany przykład zasługuje na sprostowanie. Verkada nie jest historią Shodana. Wyciek danych z marca 2021 roku, który ujawnił 150 000 kamer klientów, rozpoczął się od błędnie skonfigurowanego serwera obsługi klienta z wyciekiem danych logowania superadministratora, a nie od kamer ujawnionych przez internet. Kara w wysokości 2,95 miliona dolarów nałożona przez FTC w sierpniu 2024 roku została formalnie nałożona za naruszenia przepisów CAN-SPAM, w ramach 20-letniego nakazu zgody na audyt. Warto o tym wspomnieć, ponieważ sprawa wciąż pojawia się w niemal każdym poradniku Shodana, w którym nie ma prawa się znaleźć.

Czy Shodan jest legalny? I etyka skanowania

Krótko mówiąc, tak. Wykonanie zapytania Shodan jest legalne. Czytanie baneru zwróconego przez Shodan jest legalne. Szara strefa zaczyna się, gdy ktoś podejmuje działanie na podstawie wyniku. Jeśli znajdziesz ujawnione urządzenie, które nie należy do ciebie, zasada jest taka sama jak w przypadku otwartych drzwi wejściowych: patrzenie jest dozwolone, wchodzenie nie. Logowanie się do urządzenia, którego nie jesteś właścicielem, bez autoryzacji jest w rzeczywistości regulowane przez ustawę Computer Fraud and Abuse Act w USA, a decyzje CFAA w ciągu ostatniej dekady zawęziły się do „autoryzacji” zamiast „skanowania”. Brytyjska ustawa Computer Misuse Act i unijne ramy NIS2 dochodzą do podobnych wniosków, choć sformułowane w inny sposób.

Praktyczną zasadą etyczną dla specjalistów ds. bezpieczeństwa jest założenie, że każde urządzenie wskazane przez Shodan nadal należy do jego właściciela. Aby zgłosić wykrycie, skorzystaj ze skoordynowanego kanału ujawniania luk w zabezpieczeniach, krajowego zespołu CSIRT lub opublikowanego pliku security.txt. Badacze Bug Bounty nigdy nie powinni testować poza czytaniem banerów na zasobach spoza zakresu, a renomowane platformy, takie jak HackerOne i Bugcrowd, wykluczą Cię z programu za takie działanie. Granica nie jest techniczna. To intencja i zgoda.

Warto zwrócić uwagę na jeden niuans: nawet pasywne wyszukiwania mają ślady audytu po stronie Shodan, a działy prawne przedsiębiorstw czasami sprzeciwiają się, gdy pracownicy przeszukują zakresy adresów IP konkurentów, nawet jeśli samo zapytanie jest legalne. Konserwatywnym podejściem w środowisku korporacyjnym jest przeszukiwanie tylko własnych zasobów i autoryzowanych celów oraz rejestrowanie przyczyn każdego zapytania.

Shodan vs Censys vs ZoomEye dla programistów

| Silnik | Przeskanowano porty | Średnia wykrywalność nowych usług | Bezpłatny poziom | Pochodzenie |

|---|---|---|---|---|

| Shodan | ~1,237 | ~76 godzin | 10 wyników nieuwierzytelnionych, 50 zarejestrowanych | John Matherly, 2009 |

| Censys | 65 535 (całkowita) | ~12 godzin | Ograniczona liczba punktów za zapytania z dostępem akademickim | Uniwersytet Michigan |

| ZoomEye | ~3828 | Średnia półka | Bezpłatnie po rejestracji | Knownsec, Chiny |

Shodan wygrywa pod względem doświadczenia programistów i jakości bibliotek. Censys wygrywa pod względem pokrycia i analityki certyfikatów. ZoomEye ma znaczenie dla pokrycia protokołów w regionie Azji i Pacyfiku. Większość produkcyjnych przepływów pracy związanych z bezpieczeństwem odpytuje co najmniej dwa z tych trzech za pośrednictwem interfejsu wiersza poleceń.

Mimo całego niepokoju, jaki Shodan wzbudza, w rzeczywistości jego działanie sprowadza się do narzucania lustra publicznemu internetowi – ujawnione przez niego dane nie są jego winą, a jedynie wynikają z wyborów konfiguracyjnych dokonanych po stronie urządzenia. Rozwiązanie w 2026 roku jest takie samo jak w 2009 roku: zmień domyślne hasła, mniej ujawniaj, monitoruj najpierw swój własny ślad i załóż, że każdy, kto chce znaleźć Twoje urządzenia, już to zrobił.