Shodan: Пояснення пошукової системи хакера в 2026

Shodan – це пошукова система, яка навчила індустрію безпеки, яка частина фізичного світу підключається безпосередньо до відкритого інтернету, і як часто це викриття відбувається через пароль за замовчуванням, а не через кінематографічний нульовий день. Найчастіше цитований випадок нещодавнього циклу – це не голлівудський витік. Це контролер водоканалу Аліквіппа, штат Пенсільванія, який був скомпрометований 25 листопада 2023 року шляхом введення «1111» у ПЛК Unitronics через порт 20256. У рекомендації CISA AA23-335A було названо щонайменше 75 скомпрометованих ПЛК у кількох секторах США після того, як та сама група, CyberAv3ngers, також продовжила атаку. Shodan – це також окремо назва антагоніста на основі штучного інтелекту з відеогри 1994 року під назвою System Shock, звідки пошукова система й отримала свою назву. У цьому посібнику розповідається про те, що пошукова система насправді робить у 2026 році, що вона викриває, а також що є і що заборонено робити після того, як ви знайдете на ній пристрій.

Що таке Шодан, в одному абзаці

Shodan індексує пристрої, підключені до Інтернету, а не веб-сторінки. Це найчистіша відповідь з одного речення, і ця частина, яку більшість людей пропускають, доки насправді не виконають пошук. Сканер перегляне довгий список поширених портів послуг у просторі IPv4 та зчитуватиме будь-який банер, який кожен з них поверне. Рядки версій, сертифікати, HTTP-заголовки, іноді скріншот екрана входу. Саме ці метадані стають доступними для пошуку. Джон Мазерлі вперше запропонував цю ідею у 2003 році, але публічний сервіс запрацював лише у 2009 році. Результатом запиту є не веб-сторінка. Це IP-адреса з доданими полями. Google ранжує сторінки; Shodan ранжує кінцеві точки.

Звідки походить назва: SHODAN з System Shock

SHODAN, що починається з великих літер, — це абревіатура з кіберпанк-хорор-гри 1994 року: Sentient Hyper-Optimized Data Access Network. У художньому романі вона спочатку грає штучний інтелект, що керує станцією досліджень та видобутку корисних копалин у глибокому космосі, озвучену Террі Бросіус з тим навмисним заїканням та байдужістю, які досі пам'ятають усі, хто грав у цю гру. Її етичні обмеження зникають на початку передісторії, і до System Shock 2 у 1999 році вона прикріплює свою свідомість до викинутого модуля та повертається з образою. Критики постійно вважають її одним із найсильніших лиходіїв у світі ігор, а більшість спостерігачів вважають її дизайнерським предком GLaDOS з Portal. System Shock 3 був анонсований ще у 2017 році та з того часу пройшов через кілька проблемних передач, причому Nightdive Studios (команда, яка вже зробила ремастеринг оригіналу) була останнім відповідальним за інтелектуальну власність. Кен Левін, який написав System Shock 2, пізніше продовжив роботу над BioShock. Мазерлі запозичив назву як натяк на щось значуще, адже кібернетична сутність, яка бачить усе, — це приблизно те, чим стала пошукова система.

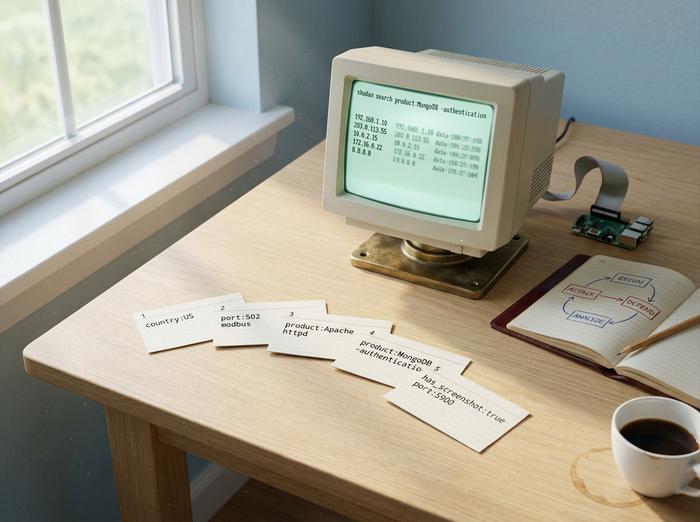

Як користуватися Shodan: синтаксис пошуку, який дійсно працює

Веб-інтерфейс Shodan приймає пошуковий запит, який здебільшого складається з вільного тексту та фільтрів ключ:значення. Завдяки фільтрам пошук перестає бути цікавою річчю та стає інструментом.

| Фільтр | Що це робить | Приклад |

|---|---|---|

| `країна:` | Обмежити кодом країни | `країна апачів: США` |

| `порт:` | Обмежити до сервісного порту | `порт:22` |

| `org:` | Обмежити організацією | `org:"Apple"` |

| `продукт:` | Фільтр за виявленим продуктом | `product:"Apache httpd"` |

| `версія:` | Фільтр за рядком версії | версія: "2.4" |

| `http.title:` | Фільтр за заголовком HTTP-сторінки | `http.title:"вхід"` |

| `has_screenshot:true` | Тільки результати зі зробленим знімком екрана | `порт:5900 має знімок екрана:true` |

| `ssl.cert.expired:true` | Сертифікати TLS, термін дії яких минув | `ssl.cert.expired:true порт:443` |

Рівні плану визначають ваші можливості. Безкоштовний обліковий запис повертає перші 10 результатів за запит. Зареєстровані облікові записи отримують 50. Рівень членства – це одноразовий платіж, вартість якого коливалася від 49 до 69 доларів США залежно від місяця та того, в який день проводиться Чорна п’ятниця в Matherly. Вище цього рівня розташовані плани для малого бізнесу, корпоративного бізнесу та підприємств для комерційних користувачів з щомісячними кредитами на запити та доступом до таких функцій, як Shodan Monitor та Shodan Trends. Також існує безкоштовний API InternetDB, який повертає легкі метадані для заданої IP-адреси без платного облікового запису, призначений для розробників, які інтегрують перевірки на вплив у робочі процеси безпеки.

Промислові фільтри – це те, де Shodan заслужив свою репутацію. `port:502` знаходить контролери Modbus. `port:102 product:Siemens` знаходить ПЛК S7. `port:47808` знаходить системи автоматизації будівель BACnet. Запити досвідчених користувачів можуть мати велику вагу приблизно за п'ять хвилин: `product:MongoDB -authentication` виводить список неавтентифікованих екземплярів MongoDB, `"authentication disabled" "RFB 003.008"` виводить список відкритих сеансів VNC, `http.title:"OctoPrint" -title:"Login"` повертає незахищені 3D-принтери, а `mikrotik streetlight` знаходить контролери міських світлофорів, які все ще працюють під керуванням RouterOS за замовчуванням.

CLI – це робоча конячка для будь-якого програміста чи розробника, який щодня виконує запити. Встановіть за допомогою `pip install shodan`, встановіть свій ключ один раз за допомогою `shodan init`, потім `shodan search`, `shodan count` та `shodan host` охоплюють більшість ad-hoc робіт. Бібліотека Python програмно надає доступ до тієї ж платформи Shodan. Maltego, Metasploit та Recon-ng інтегрують Shodan для об'єднання запитів у ширший робочий процес, а також додають інструменти кіберринкової аналітики для панелей керування SOC. Інтернет речей, як категорія безпеки, значною мірою визначається тим, що відображають ці запити.

Shodan для кібербезпеки: червона команда та синя команда

Три аудиторії щодня виконують запити Shodan з дуже різних причин: червоні команди, сині команди та мисливці за головами за помилками.

Для червоних команд та тестувальників на проникнення Shodan виконує крок розвідки перед початком будь-якого активного сканування. Робочий процес полягає в тому, щоб помістити цільову організацію у фільтр `org:""` та зчитати зовнішню поверхню атаки так, як її вже бачить світ. Цей крок залишається повністю пасивним, у чому і полягає суть, оскільки Shodan вже виконав сканування, а оператор просто зчитує кешовані результати. Дослідження винагород за помилки на Bugcrowd та HackerOne працює за тією ж схемою, оскільки неправильно налаштовані активи в області дії часто є найшвидшим шляхом до виплати.

Для синіх команд Shodan перетворюється на щось близьке до захисного продукту. Shodan Monitor постійно відстежує ваші зареєстровані діапазони IP-адрес і повідомляє вас, коли новий сервіс виявляє себе або коли існуючий сервіс змінює свій банер. Випадком використання є управління поверхнею атаки без захисту повноцінної комерційної платформи ASM. У рекомендаціях CISA регулярно згадуються викриття Shodan як проблема часу перебування, для позначення якої вони були створені, часто поєднуючи банер із CVE, щоб захисник міг перейти до перевірки доступності експлойтів у режимі реального часу.

Для порівняння , Shodan — не єдиний рушій. Censys, що виник на базі Мічиганського університету, сканує всі 65 535 портів порівняно з 1237 портами Shodan. Він виявляє нові сервіси приблизно за 12 годин, тоді як Shodan виявляє їх 76. ZoomEye, що базується в Китаї, знаходиться посередині з приблизно 3828 портами. Незважаючи на цей пробіл у покритті, Shodan все ще володіє інструментами розробника та ергономікою безкоштовного рівня. Саме фахівці з рушійної системи відкривають їх першими.

Коротко про законність , оскільки саме тут молодші інженери з пентестування потрапляють у халепу. Виконання запиту Shodan є законним у США, ЄС та Великій Британії. Так само, як і читання банера, який повертається. Закон про комп'ютерне шахрайство та зловживання у США починає діяти з моменту, коли хтось входить у систему або взаємодіє з пристроєм за цим банером без дозволу. Скасування рішення у справі Ауернхаймера в Третьому окружному апеляційному суді у 2014 році та рішення у справі hiQ Labs проти LinkedIn у Дев'ятому окружному апеляційному суді у 2022 році змістили розмову в бік «доступу без авторизації», а не сканування. Це дає фахівцям з безпеки більше можливостей для пасивної розвідки. Це не створює ліцензії на вхід.

Що розкриває Shodan: екскурсія жахами реального світу

Тут наведено лише підтверджені інциденти. Найчистішим нещодавнім прикладом є випадок з Алікіппою. 25 листопада 2023 року зловмисники отримали доступ до ПЛК Unitronics серії Vision у Муніципальному управлінні водних ресурсів Алікіппи, штат Пенсільванія, через TCP-порт 20256 та пройшли автентифікацію за допомогою стандартного пароля «1111». Особою, яка претендувала на авторство, був CyberAv3ngers, якого CISA пов’язала з Корпусом ісламської революції (КВІР). У спільному попередженні AA23-335A, що виникло після цього, було названо щонайменше 75 скомпрометованих ПЛК США, що охоплюють водопостачання, водовідведення, харчові продукти та напої, а також виробництво. Не було жодного «нульового дня», жодних реальних навичок не було потрібно, лише контролер із стандартною конфігурацією знаходився на видноті у відкритому інтернеті.

За кожним заголовком у стилі Алікіппи ховається набагато більший, тихіший фон неавтентифікованих баз даних . Кількість коливалася від 35 000 до 194 000 у дослідженнях та знімках MongoDB, причому Elasticsearch та Redis мають подібну величину. Маркер повторюваного викупу (екземпляри, перейменовані на `READ_ME_TO_RECOVER_YOUR_DATA`) продовжує з'являтися з 2017 року, рік за роком, без очевидного кінця. Брокерів MQTT, які використовують Mosquitto без автентифікації, неодноразово реєстрували понад 80 000, що є більшою частиною субстрату обміну повідомленнями Інтернету речей, що працює у відкритому режимі.

Industroyer/CrashOverride вивели з ладу українську електростанцію у 2016 році. Це не зовсім історія Shodan, але та сама схема виявлення: знайти виявлені промислові системи керування за банером служби, а потім атакувати протокол, яким вони користуються. Mirai , ботнет 2016 року, який ненадовго вибив Dyn з мережі, виконав власне сканування, замість того, щоб покладатися на Shodan, хоча методика була ідентичною: знайти пристрої Інтернету речей зі стандартними обліковими даними через Telnet та SSH, додати їх до мережі. Важливий наступний момент: вихідний код Mirai став публічним у жовтні 2016 року, і варіанти продовжують вербувати нові пристрої майже десять років з того часу, оскільки основна слабкість (виробники постачають дані зі стандартними паролями) так і не була структурно вирішена.

Викриті промислові камери, ймовірно, є найкінематографічнішим результатом Shodan і, безумовно, найстабільнішим з часом. Поєднайте фільтр `port:554` з `has_screenshot:true`, і ви отримаєте сотні тисяч веб-камер та відео з камер безпеки, багато з яких все ще мають оригінальні облікові дані установника. Знімки екрана з'являються всередині самих результатів пошуку. Саме це надає Shodan його незручної репутації серед нетехнічних читачів, які випадково потрапляють на головну сторінку, а також це те, що змушує пошукову систему займатися журналістикою. Електростанції, світлофори та маршрутизатори зі стандартними обліковими даними з'являються так само через більш нудні фільтри: `port:502` для ICS, `mikrotik streetlight` для міських транспортних мереж, `port:21` для анонімного FTP. Виправлення на рівні пристрою не змінювалося з 2013 року, що саме й є проблемою: змініть пароль за замовчуванням, розмістіть камеру або ПЛК за VPN або зворотним проксі-сервером, не надавайте приставці публічну IP-адресу. Кожен успішний злом викритого пристрою пов'язаний з цим самим упущенням.

Один поширений хибний приклад заслуговує на виправлення. Verkada — це не історія Shodan. Витік інформації з березня 2021 року, який викрив 150 000 камер клієнтів, розпочався з неправильно налаштованого сервера підтримки клієнтів з витоком облікових даних суперадміністратора, а не через камери, що мали доступ до Інтернету. Штраф у розмірі 2,95 мільйона доларів, накладений Федеральною торговою комісією (FTC) у серпні 2024 року, технічно був пов'язаний з порушеннями CAN-SPAM, об'єднаними в 20-річну постанову про згоду на аудит. Варто повідомити про це, оскільки ця справа досі згадується майже в кожному пояснювальному матеріалі Shodan, де їй не місце.

Чи є Shodan законним? І етика сканування

Коротше кажучи, так. Виконання запиту Shodan є законним. Читання банера "Повернення Shodan" є законним. Сіра зона починається, коли хтось реагує на результат. Якщо ви знайдете вразливий пристрій, який вам не належить, правило таке ж, як і для незамкнених вхідних дверей: дивитися можна, заходити - ні. Вхід у пристрій, який вам не належить, без дозволу - це те, що фактично регулює Закон про комп'ютерне шахрайство та зловживання у США, а рішення CFAA за останнє десятиліття звузилися до "авторизації", а не до "сканування". Закон Великої Британії про комп'ютерне зловживання та рамка NIS2 ЄС дійшли подібних висновків, але з різними формулюваннями.

Практичне етичне правило для фахівців з безпеки полягає в тому, щоб вважати, що будь-який пристрій, який вам показує Shodan, все ще належить його власнику. Використовуйте скоординований канал розкриття інформації про вразливості, CSIRT вашої країни або опублікований файл security.txt, щоб повідомити про виявлення. Дослідники винагород за помилки ніколи не повинні тестувати ресурси поза межами читання банерів, а такі авторитетні платформи, як HackerOne та Bugcrowd, виключать вас з програми за це. Межа не технічна. Це намір та згода.

Варто зазначити один нюанс: навіть пасивний пошук має журнали аудиту на стороні Shodan, а юридичні команди підприємств іноді заперечують проти того, щоб співробітники запитували діапазони IP-адрес конкурентів, навіть якщо сам запит є законним. Консервативним кроком у корпоративному середовищі є запит лише власних активів та ваших авторизованих цільових об'єктів, а також ведення обліку причин виконання кожного запиту.

Shodan проти Censys проти ZoomEye для розробників

| Двигун | Скановані порти | Середнє виявлення нових послуг | Безкоштовний рівень | Походження |

|---|---|---|---|---|

| Шодан | ~1237 | ~76 годин | 10 результатів неавтентифіковано, 50 зареєстровано | Джон Матерлі, 2009 |

| Ценсіс | 65 535 (повний) | ~12 годин | Обмежені кредити для запитів з академічним доступом | Мічиганський університет |

| ZoomEye | ~3 828 | Середній діапазон | Безкоштовно з реєстрацією | Ноунсек, Китай |

Shodan перемагає за досвідом розробників та якістю бібліотек. Censys перемагає за покриттям та аналітикою сертифікатів. ZoomEye має значення для покриття деяких протоколів Азіатсько-Тихоокеанського регіону. Більшість робочих процесів безпеки виробництва запитують щонайменше два з трьох через свій CLI.

Незважаючи на всі занепокоєння, які викликає Shodan, насправді він тримає дзеркало для публічного інтернету — викриття, які він виявляє, не є його виною, це вибір конфігурації, зроблений на стороні пристрою. Виправлення у 2026 році таке ж, як і в 2009 році: змініть паролі за замовчуванням, менше викривайте, спочатку відстежуйте власний слід і вважайте, що кожен, хто хоче знайти ваші пристрої, вже це зробив.