Flipper Zero:あらゆるものをハッキングできるポケットサイズのマルチツール(そして政府がそれを嫌う理由)

私はTikTokで、19歳の若者がオレンジ色のプラスチック製のガジェットを使ってバーのテレビのチャンネルを変え、バーテンダーがリモコンを探している様子を目撃した。その動画は1200万回再生された。その後、カナダ政府がそのガジェットが自動車窃盗に使われているとして禁止すると発表した。さらにAmazonが自社ストアからそのガジェットを削除した。そして、そのガジェットを開発した企業が2023年に8000万ドルの収益を計上したと報告した。

Flipper Zero騒動へようこそ。ペンテスターやギーク向けのポケットサイズのハッキングマルチツールが169ドル。iPhoneのジェイルブレイクが発見されて以来、最も物議を醸した家電製品です。政治家は、これが車を盗む(実際には盗まない)と考えて嫌っています。TikTokは、赤外線信号を使ったおバカなイタズラができるからと、これを愛用しています。そして、こうした騒動の陰には、セキュリティ専門家の仕事のやり方を変えた、本当に便利なオープンソースツールが隠されています。

これが実際にできること、ソーシャルメディアで何と言われようと絶対にできないこと、そして画面にイルカの漫画が描かれたデバイスをめぐって政府全体が正気を失った理由です。

Flipper Zeroとは:物を壊すのが好きなギークのためのハードウェアである。

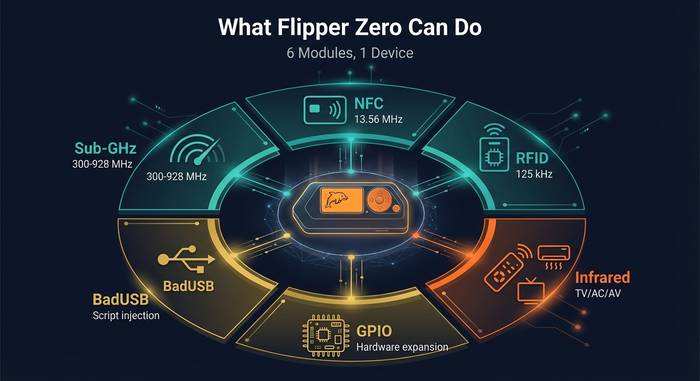

論争を抜きにすれば、Flipper Zeroは無線プロトコルとアクセス制御システムのための携帯型マルチツールデバイスだ。いわば無線信号用のスイスアーミーナイフ。RFIDバッジの読み取り、NFCカードの複製、サブGHz帯のリモコン信号のキャプチャと再生、範囲内のすべてのテレビへの赤外線コードの送信が可能。これらすべてが、液晶画面にピクセルアートのイルカが描かれた、太めのチョコレートバーほどの大きさのガジェットで実現する。

アレックス・クラギンとパベル・ジョヴナーは2020年にKickstarterで資金調達を開始し、目標額の約10倍にあたる480万ドルを集めた。Flipper Devices Inc.は2022年に最初の製品を出荷し、2025年までに100万台以上を販売した。

169ドルで手に入るものは以下の通りです。

| 成分 | 仕様 |

|---|---|

| プロセッサ | STM32WB55(デュアルコアARM) |

| RAM / フラッシュメモリ | 256 KB / 1 MB |

| 画面 | 128×64ピクセルのモノクロ液晶 |

| バッテリー | 2,000mAh LiPo |

| サブGHz無線 | CC1101(300~928MHz) |

| NFC | ST25R3916 (13.56 MHz) |

| RFID | 125kHzリーダー/ライター |

| 赤外線 | 送信機+受信機 |

| 接続性 | Bluetooth LE、USB-C、GPIOピン |

| ストレージ | microSDカードスロット |

| サイズ/重量 | 100x40x25 mm / 104グラム |

| OS | FreeRTOS(オープンソース) |

方向パッドと小さな画面は、まるで90年代のたまごっちのようだ。これは意図的なものだ。イルカのマスコットは、デバイスを使うにつれて進化していく。ハッキングすればするほど、イルカは幸せになる。馬鹿げている?確かに。ハッカーコミュニティにとって、これは素晴らしいマーケティング戦略と言えるだろう。

フリッパーゼロが実際にできること

各モジュールについて説明させてください。169ドルのガジェットとしては本当に素晴らしい機能を備えています。

サブGHz帯無線。CC1101アンテナは300~928MHzの周波数帯で信号を受信・送信します。これにより、ガレージドアオープナー、気象観測所、リモコン式ゲート、ワイヤレスドアベル、固定コードを使用する車のキーフォブ、その他数十種類の無線プロトコルに対応できます。Flipperをリモコンに向けて信号をキャプチャし、保存して後で再生します。私は、元のリモコンを紛失した後に、この方法でアパートのゲートを制御している人を見たことがあります。

13.56MHzのNFCに対応。Flipper Zeroには、非接触型カード(交通系ICカード、ホテルのキー、社員証、決済カード(一部)など)を読み取るNFCモジュールが内蔵されています。また、これらのカードの一部をエミュレートし、クローンとして動作させることも可能です。NFCモジュールは、MIFARE Classic、NTAG、およびその他の複数のタグタイプに対応しています。

125kHz RFID。旧式のアクセスバッジ、キーフォブ、建物入館カードは、多くの場合125kHzを使用しています。Flipperはこれらの情報を読み取り、保存し、エミュレートします。オフィスのバッジリーダーに近づき、カードの代わりにFlipperをタップすると、ドアが開きます。バッジを忘れた時に便利です。セキュリティテストにも役立ちます。

赤外線。Flipperには赤外線送信機と受信機が内蔵されています。テレビ、エアコン、プロジェクター、サウンドバー、セットトップボックス用の膨大な赤外線コードデータベースがプリロードされています。テレビに向けて、動作するコードが見つかるまで試してみてください。これは、公共の場所でテレビの電源を切るという、TikTokで話題になった機能です。無害ですが、迷惑です。

iButtonと1-Wire。建物によっては、金属製のボタンのような形状の接点式キーが使われている場合があります。Flipperは、iButtonコネクタを介してこれらの接点式キーを読み取り、動作をエミュレートします。古い技術ですが、今でも広く使われています。

BadUSB。FlipperをUSB経由でコンピュータに接続すると、キーボードとして機能します。事前に作成されたスクリプトを自動的に入力し、ターゲットマシン上でコマンドを実行できます。ペネトレーションテスターは、物理的なUSB攻撃によってワークステーションがどれほど迅速に侵害されるかを実証するためにこれを使用します。スクリプトは、USB Rubber Duckyと同じ言語であるDucky Scriptを使用します。

GPIOピン。Flipperには、外部モジュール、センサー、デバッグツールを接続できるGPIOピンが搭載されています。ビデオゲームモジュール(Raspberry Pi Picoアドオン)を接続すれば、携帯型ゲーム機として使用できます。WiFi開発ボードは、ESP32チップを介してネットワークスキャン機能を追加します。GPIOインターフェースにより、Flipperは基本ハードウェアの設計では想定されていなかった方法で拡張可能です。

Bluetooth。BLEサポートにより、Flipperはスマートフォンやその他のBluetoothデバイスと通信できます。このモジュールは、2023年9月にミッドウェスト・ファーフェストで誰かがBluetooth Low Energyスパム攻撃を実演し、決済端末や、より深刻なことに、その地域の一部の医療機器を妨害したことで注目を集めました。

Flipper Zeroができないこと(TikTokの主張とは裏腹に)

ソーシャルメディアでの過剰な宣伝によって、Flipperは万能のハッキングマシンであるかのように思われたが、そうではない。Flipperには以下の機能がない。

現代の自動車を盗むことはできません。最新の車両はローリングコード方式を採用しており、キーを押すたびに固有の暗号化信号が生成されます。ローリングコードを傍受して再生しても、車はすでに次のコードに移行しているため、効果はありません。1990年代から2000年代初頭の固定コードシステムは脆弱です。2005年以降に製造されたローリングコード方式の車両は、Flipperでは一切攻撃できません。

暗号化されたNFCカードを複製することはできません。最新のクレジットカード、新しい交通系ICカード、およびほとんどのセキュリティアクセスバッジは暗号化された通信を使用しています。FlipperはUID(公開識別子)を読み取ることはできますが、動作するクローンを作成するために必要な秘密鍵を抽出することはできません。MIFARE DESFire、新しいMIFARE Plus、および動的CVVを備えた銀行カードは安全です。

そのままではWiFiネットワークをハッキングすることはできません。基本のFlipperにはWiFiハードウェアが搭載されていません。ESP32開発ボードアドオンを使用すればネットワークのスキャンや基本的な攻撃は可能ですが、それをWiFiハッキングと呼ぶのは大げさです。

最新の暗号化技術を突破することはできません。WPA3パスワードの総当たり攻撃も、AESで保護された信号の復号も不可能です。Flipperは暗号化されていない、または脆弱な暗号化プロトコルに対応しています。適切に保護されたデータは、Flipperの手には届きません。

TikTokが映し出す映像と、デバイスが実際にできることとのギャップこそが、最も議論を呼んでいる点だ。ティーンエイジャーがレストランのテレビを消すシーンは、素晴らしいコンテンツになる。しかし、ペネトレーションテスターが、企業のオフィスで未だに暗号化されていない125kHzのバッジを使って建物への入退室管理を行っていることを発見する?それこそが、真に重要なユースケースなのだ。

論争の焦点:禁止措置、押収、そして政府のパニック

フリッパーゼロは、ピッキングコミュニティが一般に普及して以来、最も物議を醸した消費者向けハードウェアとなった。政府もこれを快く思わなかった。

2022年後半、米国税関は国境で1万5000台のFlipper Zeroを押収した。これらは最終的に釈放されたが、この押収は法執行機関がこのデバイスを潜在的な脅威とみなしていたことを示している。FCC(連邦通信委員会)は特に問題視していなかった。税関は単に詳細な調査を求めただけだった。

Amazonは2023年4月、Flipper Zeroを「カードスキミング装置」としてマーケットプレイスから排除した。これはほぼ間違いなく誤りだった。Flipperは秘密鍵や動的なCVVを抽出できないため、実質的にカードデータをスキミングすることはできない。しかし、Amazonのアルゴリズムは細かい点を考慮せず、このデバイスはプラットフォームから姿を消した。

ブラジルの電気通信規制当局であるAnatelは2023年にFlipper Zeroの出荷を差し押さえ、輸入を完全に停止した。そのため、ブラジルの購入者は端末を入手するために別の方法を探さざるを得なかった。

2023年9月、イギリスのガトウィック空港は、旅行者からフリッパーゼロを押収した。空港の警備員は、これを何らかの武器と勘違いしたようだ。フリッパーゼロは全長10センチで、画面にはイルカの漫画が描かれている。

最大の対立は2024年2月に発生した。カナダ政府がフリッパーゼロを自動車盗難と関連付け、禁止する計画を発表したのだ。カナダ政府の主張は、自動車盗難が増加しており、フリッパーゼロは無線信号と相互作用できるため、フリッパーゼロは自動車盗難ツールであるというものだった。しかし、セキュリティ研究者らは、フリッパーゼロは過去20年間に製造されたどの自動車にも使用されているローリングコードを突破できないと指摘した。この禁止案は後に撤回され、デバイス自体ではなく「不正使用」を対象とする形に戻された。

2023年8月にサウスダコタ州フュージョンセンターが出した警察の通達では、過激派がフリッパーゼロを使って電力インフラを攻撃する可能性があると警告していた。フリッパー・デバイセズ社は、最新の電力制御システムはフリッパーが送信するような信号に対して脆弱ではないと回答した。

こうしたパニックには共通点がある。それは、規制当局がそもそも規制対象技術を理解していないということだ。Flipper Zeroは、既に存在するセキュリティ上の脆弱性を露呈させるものであり、新たな脆弱性を生み出すものではない。もしあなたのオフィスが2005年製の暗号化されていないRFIDバッジを使用しているなら、それはあなたのオフィスのセキュリティ問題だ。それを明らかにするツールを禁止したところで、根本的な解決にはならない。

カスタムファームウェア:Unleashed、Momentum、そしてコミュニティ

Flipper Zeroの公式ファームウェアは意図的に保守的な設計になっている。地域ごとの周波数制限を尊重し、攻撃的とみなされる可能性のある機能は避けている。しかし、一部のユーザーはもっと多くの機能を求めていた。

Unleashedファームウェアは、地域ごとの周波数制限を解除し、標準ファームウェアには含まれていないサブGHzプロトコルを追加します。Momentum(旧Xtreme)はさらに進化し、追加機能、アニメーション、コミュニティ提供のプロトコルサポートを提供します。これらのカスタムファームウェアはオープンソースで、コミュニティによってメンテナンスされており、FlipperのUSB接続を介して簡単にインストールできます。

Flipperアプリストア(2023年7月開設)は、さらに機能を追加する。サードパーティの開発者が、デバイスの機能を拡張するアプリを開発している。Bluetoothスキャンツールからゲームエミュレーター、特殊なRFIDユーティリティまで、あらゆるものが揃っている。microSDカードスロットには、追加データ、カスタムスクリプト、ファームウェアのバックアップを保存できる。

このオープンソースのエコシステムこそが、Flipperを500ドルから3,000ドルもするプロプライエタリなペネトレーションテスト用ハードウェアと差別化する要素です。プロ仕様のProxmark RFIDツールは300ドル以上、ソフトウェア無線機用のHackRF Oneは300ドル、USB Rubber Duckyは80ドルです。Flipperはこれらのツールの機能の80%を169ドルのパッケージで実現し、コミュニティによって機能が追加され続けています。

Discord と Reddit の Flipper コミュニティは、最も活発なハードウェア ハッキング コミュニティの 1 つです。人々はカスタム スクリプト、プロトコルの発見、ユース ケースのウォークスルーを毎日共有しています。公式ファームウェアとカスタム ファームウェアの議論は、脱獄と標準 iOS の議論に似ています。公式ファームウェアは、どこでも合法であり、会社から定期的にアップデートされます。カスタム ファームウェアは、会社が意図的に含めないことにしたツールを提供します。ほとんどの真剣なユーザーは、最初の 1 週間以内に Unleashed または Momentum をインストールします。リスク: カスタム ファームウェアは、さまざまな国で公式ビルドが準拠するようにするための周波数制限を解除するため、現地の無線規制に違反する可能性があります。

Flipper Zeroを実際に使っているのは誰なのか(そして、使うべきなのは誰なのか)

TikTokのいたずら動画投稿者のことは忘れてください。このデバイスを所有することで恩恵を受けるのは誰でしょうか?

侵入テスト担当者は、あらゆる場面でこれを使用します。物理セキュリティ評価では、バッジの複製、無線アクセスポイント、USB攻撃対象領域のテストが必要です。Flipperは、特殊な機器を詰め込んだバッグを持ち歩くことなく、これら3つすべてを網羅します。

IT管理者は自社のシステムを自らテストします。オフィスのNFCバッジシステムは暗号化を使用しているか?会議室のAVシステムは赤外線コマンドを受け付けるか?ロビーの端末に誰かが近づいてBadUSBスクリプトを実行できるか?Flipperはこれらの疑問に数分で答えます。

学生やアマチュア無線家は、無線プロトコル、ハードウェアハッキング、組み込みシステムについて学ぶことができます。Flipperは、実際のセキュリティ概念を教えるのに十分な機能を備えた教育ツールです。GPIOピンだけでも、電子工作プロジェクトのための基本的なロジックアナライザおよびプロトコルデバッガとして使用できます。

ホームオートメーション愛好家は、1つのガジェットで複数のブランドの機器を制御できます。ガレージが315MHz、シーリングファンが赤外線、玄関ゲートが433MHzを使用している場合でも、Flipperはそれらすべてを制御できます。

リモコンをなくしやすい人。本当に。Flipperにテレビの赤外線コードとゲートのサブGHz信号を登録すれば、もうリモコンは必要なくなります。

IoTの脆弱性を研究するセキュリティ研究者は、これを迅速なフィールドスキャナーとして活用しています。建物内を歩き回れば、30分以内に通信範囲内のすべての無線プロトコルをマッピングできます。どのバッジが暗号化を使用しているか、どのドアが旧式のRFIDを使用しているか、どの会議室にセキュリティ対策が施されていないAVシステムがあるかなどが分かります。以前は、このような監査には機材を詰め込んだバックパックが必要でしたが、今ではポケットに収まるサイズです。

販売実績がすべてを物語っています。2025年までに100万台以上が出荷され、売上高は2022年の2500万ドルから2023年には8000万ドルに増加しました。この成長は、TikTokの衝動買いだけでなく、ペネトレーションテスト、教育、趣味といった幅広い市場における真の需要によるものです。これらの製品の多くは、Burp SuiteのライセンスやKali Linuxのインストールと同様に、企業のセキュリティ予算に組み込まれました。