Flipper Zero: il multiutensile tascabile che hackera qualsiasi cosa (e perché i governi lo odiano)

Ho visto un diciannovenne su TikTok cambiare canale su un televisore di un bar usando un aggeggio di plastica arancione, mentre il barista cercava il telecomando. Dodici milioni di visualizzazioni per quel video. Poi ho visto il governo canadese annunciare di voler vietare il dispositivo perché, a quanto pare, veniva usato per rubare auto. Poi ho visto Amazon rimuoverlo dal suo negozio. Infine, ho visto l'azienda produttrice annunciare comunque un fatturato di 80 milioni di dollari nel 2023.

Benvenuti nella saga di Flipper Zero. 169 dollari per un multi-tool tascabile per penetration tester e appassionati di tecnologia. Il prodotto di elettronica di consumo più controverso da quando qualcuno ha scoperto che si può sbloccare un iPhone. I politici lo odiano perché pensano che rubi le auto (cosa non vera). TikTok lo adora perché permette di fare scherzi stupidi con i segnali a infrarossi. E, nascosto sotto tutto questo clamore, si cela uno strumento open source davvero utile che ha cambiato il modo in cui i professionisti della sicurezza svolgono il loro lavoro.

Ecco cosa fa realmente, cosa non può assolutamente fare, a prescindere da ciò che dicono i social media, e perché interi governi sono andati su tutte le furie per un dispositivo con un delfino dei cartoni animati sullo schermo.

Flipper Zero è: hardware per geek a cui piace rompere le cose.

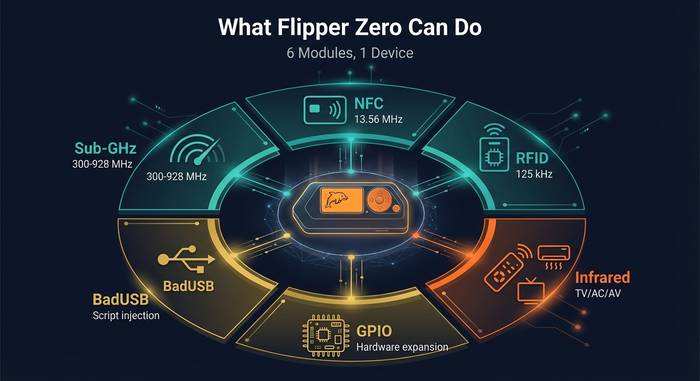

Mettendo da parte le controversie, il Flipper Zero è un dispositivo portatile multifunzione per protocolli wireless e sistemi di controllo accessi. In pratica, un coltellino svizzero per i segnali radio. Legge i badge RFID. Clona le schede NFC. Cattura e riproduce segnali remoti sub-GHz. Invia codici a infrarossi a qualsiasi televisore nel raggio d'azione. Tutto questo in un gadget delle dimensioni di una barretta di cioccolato, con un delfino in pixel art sul suo schermo LCD.

Alex Kulagin e Pavel Zhovner hanno lanciato la campagna Kickstarter nel 2020, raccogliendo 4,8 milioni di dollari, circa 10 volte l'obiettivo prefissato. Flipper Devices Inc. ha spedito le prime unità nel 2022 e, entro il 2025, ne aveva già vendute oltre un milione.

Ecco cosa otterrete per 169 dollari:

| Componente | Specifiche |

|---|---|

| Processore | STM32WB55 (ARM dual-core) |

| RAM / Flash | 256 KB / 1 MB |

| Display | LCD monocromatico da 128x64 pixel |

| Batteria | Batteria LiPo da 2.000 mAh |

| radio sub-GHz | CC1101 (300-928 MHz) |

| NFC | ST25R3916 (13,56 MHz) |

| RFID | lettore/scrittore a 125 kHz |

| Infrarossi | Trasmettitore + ricevitore |

| Connettività | Bluetooth LE, USB-C, pin GPIO |

| Magazzinaggio | slot per schede microSD |

| Dimensioni/Peso | 100x40x25 mm / 104 grammi |

| Sistema operativo | FreeRTOS (open source) |

Il D-pad e il piccolo schermo gli conferiscono l'aspetto di un Tamagotchi degli anni '90. Ed è voluto. La mascotte del delfino si evolve man mano che si utilizza il dispositivo. Più si hackera, più il delfino diventa felice. Sciocco? Sì. Un'idea geniale per la comunità degli hacker? Assolutamente sì.

Cosa può fare effettivamente Flipper Zero

Permettetemi di illustrarvi ciascun modulo, perché le sue funzionalità sono davvero impressionanti per un dispositivo da 169 dollari.

Radio sub-GHz. L'antenna CC1101 capta e trasmette su frequenze comprese tra 300 e 928 MHz. Questo include apriporta per garage, stazioni meteorologiche, cancelli automatici, campanelli wireless, telecomandi per auto con codici fissi e decine di altri protocolli radio. Basta puntare il Flipper verso un telecomando, catturare il segnale, memorizzarlo e riprodurlo in seguito. Ho visto persone usarlo per controllare i cancelli del proprio condominio dopo aver perso il telecomando originale.

NFC a 13,56 MHz. Il Flipper Zero ha un modulo NFC integrato che legge carte contactless: abbonamenti per i trasporti pubblici, chiavi di hotel, badge aziendali, carte di pagamento (parzialmente). Può emulare alcune di queste carte, fungendo da clone. Il modulo NFC è compatibile con MIFARE Classic, NTAG e diversi altri tipi di tag.

RFID a 125 kHz. I vecchi badge di accesso, portachiavi e tessere per l'ingresso negli edifici spesso utilizzano la tecnologia a 125 kHz. Flipper legge, memorizza ed emula questi dispositivi. Avvicinati al lettore di badge del tuo ufficio, avvicina Flipper al lettore invece della tessera e la porta si aprirà. Utile quando dimentichi il badge. Utile anche per i test di sicurezza.

Infrarossi. Flipper ha un trasmettitore e un ricevitore a infrarossi integrati. È precaricato con un enorme database di codici a infrarossi per TV, condizionatori, proiettori, soundbar e decoder. Puntalo verso qualsiasi TV e prova i codici finché non ne trovi uno che funziona. Questa è la funzione diventata virale su TikTok, con le persone che spengono le TV nei luoghi pubblici. Innocuo, ma fastidioso.

iButton e 1-wire. Alcuni edifici utilizzano tasti a contatto che assomigliano a pulsanti metallici. Flipper li legge e li emula tramite il suo connettore iButton. Tecnologia datata, ma ancora ampiamente diffusa.

BadUSB. Collegando Flipper a un computer tramite USB, questo funge da tastiera. È in grado di digitare automaticamente script precompilati, eseguendo comandi sul computer di destinazione. I penetration tester lo utilizzano per dimostrare la rapidità con cui un attacco fisico tramite USB può compromettere una workstation. Gli script utilizzano Ducky Script, lo stesso linguaggio impiegato dalla paperella di gomma USB.

Pin GPIO. Il Flipper è dotato di pin GPIO che consentono di collegare moduli esterni, sensori e strumenti di debug. Il modulo per videogiochi (un componente aggiuntivo Raspberry Pi Pico) lo trasforma in una console portatile. La scheda di sviluppo WiFi aggiunge funzionalità di scansione di rete tramite un chip ESP32. L'interfaccia GPIO rende Flipper espandibile in modi per i quali l'hardware di base non era stato progettato.

Bluetooth. Il supporto BLE consente al Flipper di comunicare con telefoni e altri dispositivi Bluetooth. Questo modulo ha attirato l'attenzione dopo che qualcuno ha dimostrato attacchi spam Bluetooth Low Energy al Midwest FurFest nel settembre 2023, interrompendo i terminali di pagamento e, cosa più grave, alcuni dispositivi medici presenti nella zona.

Cosa non può fare Flipper Zero (nonostante quello che dice TikTok)

L'entusiasmo generato dai social media ha fatto sembrare Flipper una macchina universale per l'hacking. Non lo è. Ecco cosa non può fare:

Non può rubare auto moderne. I veicoli più recenti utilizzano codici a variazione continua, in cui ogni pressione di un tasto genera un segnale crittografato univoco. Catturare e riprodurre un codice a variazione continua non funziona perché l'auto è già passata al codice successivo nella sequenza. I sistemi a codice fisso degli anni '90 e dei primi anni 2000 sono vulnerabili. Qualsiasi veicolo prodotto dopo il 2005 con codici a variazione continua? Flipper non può toccarlo.

Non è in grado di clonare carte NFC crittografate. Le moderne carte di credito, i nuovi abbonamenti per i trasporti pubblici e la maggior parte dei badge di accesso sicuri utilizzano la comunicazione crittografata. Flipper può leggere l'UID (identificativo pubblico) ma non può estrarre le chiavi private necessarie per creare un clone funzionante. MIFARE DESFire, il più recente MIFARE Plus e le carte bancarie con CVV dinamico sono sicure.

Non è in grado di violare le reti WiFi di serie. Il Flipper base non dispone di hardware WiFi. La scheda di sviluppo ESP32 aggiuntiva può scansionare le reti ed eseguire attacchi di base, ma definirla una vera e propria capacità di hacking WiFi è un'esagerazione.

Non è in grado di violare la crittografia moderna. Non può forzare le password WPA3 con attacchi di forza bruta. Non può decifrare segnali protetti da AES. Flipper funziona con protocolli non crittografati o crittografati in modo debole. Qualsiasi cosa adeguatamente protetta è fuori dalla sua portata.

La discrepanza tra ciò che TikTok mostra e ciò che il dispositivo effettivamente fa è la fonte della maggior parte delle controversie. Un adolescente che spegne la TV in un ristorante crea un ottimo contenuto. Ma un penetration tester che scopre che un ufficio aziendale utilizza ancora badge non crittografati a 125 kHz per l'accesso all'edificio? Questo è il vero caso d'uso che conta.

La controversia: divieti, sequestri e panico governativo

Flipper Zero è diventato il dispositivo hardware di consumo più controverso da quando la comunità degli scassinatori è diventata popolare. I governi non l'hanno preso bene.

Alla fine del 2022, la dogana statunitense ha sequestrato 15.000 unità Flipper Zero al confine. Sono state poi rilasciate, ma il sequestro ha segnalato che le forze dell'ordine consideravano il dispositivo una potenziale minaccia. La FCC non aveva obiezioni al riguardo. La dogana voleva semplicemente esaminarlo più da vicino.

Nell'aprile del 2023 Amazon ha bandito Flipper Zero dal suo marketplace, classificandolo come "dispositivo per la clonazione di carte". Questa classificazione era quasi certamente errata. Flipper non è in grado di clonare i dati delle carte in modo significativo, poiché non può estrarre chiavi private o codici CVV dinamici. Tuttavia, gli algoritmi di Amazon non tengono conto delle sfumature e il dispositivo è scomparso dalla piattaforma.

Nel 2023, l'autorità brasiliana per le telecomunicazioni Anatel ha sequestrato le spedizioni di Flipper Zero, bloccandone completamente le importazioni. Gli acquirenti brasiliani hanno quindi dovuto trovare modi alternativi per procurarsi il dispositivo.

Nel settembre 2023, all'aeroporto di Gatwick, nel Regno Unito, è stato confiscato un Flipper Zero a un viaggiatore. A quanto pare, il personale di sicurezza aeroportuale lo aveva scambiato per una sorta di arma. Il dispositivo misura 10 centimetri e ha sullo schermo l'immagine di un delfino stilizzato.

Lo scontro più acceso si è verificato nel febbraio 2024, quando il Canada ha annunciato l'intenzione di vietare il Flipper Zero, collegandolo al furto d'auto. La motivazione del governo canadese era la seguente: i furti d'auto erano in aumento, il Flipper Zero può interagire con i segnali radio, quindi è uno strumento per rubare auto. I ricercatori di sicurezza hanno fatto notare che il Flipper non è in grado di decifrare i codici a variazione continua utilizzati in nessuna auto prodotta negli ultimi 20 anni. La proposta di divieto è stata successivamente ridimensionata, concentrandosi sull'"uso illegittimo" piuttosto che sul dispositivo in sé.

Un bollettino della polizia del South Dakota Fusion Center dell'agosto 2023 avvertiva che gli estremisti avrebbero potuto utilizzare Flipper Zero per attaccare le infrastrutture elettriche. Flipper Devices ha risposto che i moderni sistemi di controllo dell'energia non sono vulnerabili ai tipi di segnali trasmessi da Flipper.

Tutto questo panico ha un filo conduttore: gli enti regolatori che, in ogni caso, non comprendono la tecnologia che li disciplina. Il Flipper Zero mette in luce falle di sicurezza già esistenti, non ne crea di nuove. Se nel vostro ufficio si utilizzano badge RFID non crittografati risalenti al 2005, quello è un problema di sicurezza del vostro ufficio. Vietare lo strumento che lo rivela non risolve il problema.

Firmware personalizzato: Unleashed, Momentum e la community

Il firmware ufficiale di Flipper Zero è volutamente conservativo. Rispetta le restrizioni regionali sulle frequenze ed evita funzionalità che potrebbero essere considerate offensive. Alcuni utenti, tuttavia, avrebbero voluto di più.

Il firmware Unleashed rimuove i blocchi di frequenza regionali e aggiunge protocolli sub-GHz non inclusi nel firmware di serie. Momentum (precedentemente Xtreme) va oltre, offrendo funzionalità aggiuntive, animazioni e supporto per protocolli sviluppati dalla community. Questi firmware personalizzati sono open source, gestiti dalla community e facili da installare tramite la connessione USB del Flipper.

L'app store di Flipper (lanciato a luglio 2023) aggiunge un ulteriore livello di funzionalità. Gli sviluppatori di terze parti creano app che estendono le capacità del dispositivo. Si va dagli strumenti di scansione Bluetooth agli emulatori di giochi, fino alle utility RFID specializzate. Lo slot per schede microSD consente di archiviare dati aggiuntivi, script personalizzati e backup del firmware.

Questo ecosistema open source è ciò che distingue Flipper dall'hardware proprietario per il penetration testing, che costa dai 500 ai 3.000 dollari. Uno strumento RFID professionale come Proxmark costa oltre 300 dollari. Un HackRF One per la radio definita via software costa 300 dollari. Un Rubber Ducky USB costa 80 dollari. Flipper fa l'80% di quello che fanno questi strumenti, in un unico pacchetto da 169 dollari, con una community che continua ad arricchirlo.

La community di Flipper su Discord e Reddit è una delle più attive nel mondo dell'hacking hardware. Gli utenti condividono quotidianamente script personalizzati, scoperte di protocolli e guide pratiche. Il dibattito tra firmware ufficiale e personalizzato rispecchia la discussione tra jailbreak e iOS stock. Il firmware ufficiale garantisce la legalità del dispositivo ovunque e riceve aggiornamenti regolari dall'azienda. Il firmware personalizzato, invece, offre strumenti che l'azienda ha deliberatamente scelto di non includere. La maggior parte degli utenti più esperti installa Unleashed o Momentum entro la prima settimana. Il rischio: il firmware personalizzato può violare le normative locali in materia di radiofrequenze, poiché rimuove le restrizioni di frequenza che rendono la versione ufficiale conforme alle normative dei diversi paesi.

Chi usa effettivamente Flipper Zero (e chi dovrebbe)

Dimenticate i burloni di TikTok. Ecco chi trae vantaggio dal possederne uno:

I penetration tester lo utilizzano in ogni incarico. Le valutazioni della sicurezza fisica richiedono il test di cloni di badge, punti di accesso wireless e superfici di attacco USB. Flipper copre tutti e tre questi aspetti senza la necessità di trasportare una borsa piena di attrezzature specializzate.

Gli amministratori IT testano i propri sistemi. Il sistema di badge NFC dell'ufficio utilizza la crittografia? Il sistema audiovisivo della sala conferenze accetta comandi a infrarossi? È possibile che qualcuno si avvicini a un terminale nella hall ed esegua uno script BadUSB? Flipper risponde a queste domande in pochi minuti.

Studenti e appassionati possono imparare i protocolli radio, l'hacking hardware e i sistemi embedded. Flipper è uno strumento didattico sufficientemente completo da insegnare concetti di sicurezza reali. I soli pin GPIO lo trasformano in un analizzatore logico di base e in un debugger di protocollo per progetti di elettronica.

Gli appassionati di domotica possono controllare dispositivi di diverse marche con un unico gadget. Se il vostro garage utilizza la frequenza di 315 MHz, il ventilatore a soffitto quella a infrarossi e il cancello d'ingresso quella di 433 MHz, Flipper è in grado di gestirle tutte.

Persone che perdono i telecomandi. Sul serio. Programmate il Flipper con i codici a infrarossi del vostro televisore e il segnale Sub-GHz del vostro cancello e non avrete mai più bisogno di un altro telecomando.

I ricercatori di sicurezza che studiano le vulnerabilità dell'IoT lo usano come uno scanner rapido sul campo. Basta attraversare un edificio e in 30 minuti si possono mappare tutti i protocolli wireless presenti nel raggio d'azione: quali badge utilizzano la crittografia, quali porte si avvalgono di vecchi sistemi RFID, quali sale conferenze hanno sistemi audiovisivi non protetti. Un tempo, per fare un'analisi del genere era necessario uno zaino pieno di attrezzature. Ora basta una tasca.

I numeri di vendita parlano da soli. Oltre un milione di unità spedite entro il 2025. Il fatturato è passato da 25 milioni di dollari nel 2022 a 80 milioni di dollari nel 2023. Questa crescita è stata trainata da una domanda reale nei settori del penetration testing, dell'istruzione e degli hobby, non solo dagli acquisti impulsivi su TikTok. Molte di queste unità sono finite nei budget di sicurezza aziendali, accanto alle licenze di Burp Suite e alle installazioni di Kali Linux.