Flipper Zero: a ferramenta multifuncional de bolso que hackeia tudo (e por que os governos a detestam)

Vi um vídeo no TikTok de um jovem de 19 anos mudando o canal da TV de um bar usando um dispositivo de plástico laranja enquanto o barman procurava o controle remoto. Doze milhões de visualizações naquele vídeo. Depois, vi o governo canadense anunciar que queria proibir o dispositivo porque supostamente estava sendo usado para roubar carros. Em seguida, vi a Amazon retirá-lo da loja. E, mesmo assim, vi a empresa por trás dele anunciar um faturamento de US$ 80 milhões em 2023.

Bem-vindo à saga do Flipper Zero. US$ 169 por uma ferramenta multifuncional de bolso para hackers, ideal para pentesters e geeks. O produto eletrônico de consumo mais controverso desde que alguém descobriu como fazer jailbreak em um iPhone. Políticos o detestam porque acham que ele rouba carros (o que não é verdade). O TikTok o adora porque permite fazer pegadinhas idiotas com sinais infravermelhos. E, por trás de toda essa polêmica, está uma ferramenta de código aberto genuinamente útil que mudou a forma como os profissionais de segurança trabalham.

Eis o que ele realmente faz, o que ele absolutamente não pode fazer, independentemente do que as redes sociais digam, e por que governos inteiros perderam a cabeça por causa de um dispositivo com um golfinho de desenho animado na tela.

O que é o Flipper Zero: hardware para geeks que gostam de desmontar coisas.

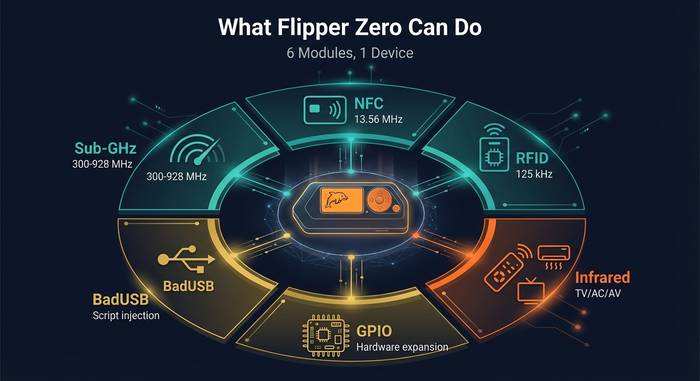

Deixando de lado a controvérsia, o Flipper Zero é um dispositivo portátil multifuncional para protocolos sem fio e sistemas de controle de acesso. Basicamente, um canivete suíço para sinais de rádio. Lê crachás RFID. Clona cartões NFC. Captura e reproduz sinais remotos sub-GHz. Emite códigos infravermelhos para todas as TVs dentro do alcance. Tudo isso em um aparelho do tamanho de uma barra de chocolate grande, com um golfinho em pixel art estampado na tela LCD.

Alex Kulagin e Pavel Zhovner lançaram a campanha no Kickstarter em 2020. Arrecadaram US$ 4,8 milhões, aproximadamente 10 vezes a meta inicial. A Flipper Devices Inc. enviou as primeiras unidades em 2022 e, até 2025, já havia vendido mais de um milhão de unidades.

Eis o que você recebe por US$ 169:

| Componente | Especificação |

|---|---|

| Processador | STM32WB55 (ARM dual-core) |

| RAM / Flash | 256 KB / 1 MB |

| Mostrar | LCD monocromático de 128x64 pixels |

| Bateria | Bateria LiPo de 2.000 mAh |

| Rádio sub-GHz | CC1101 (300-928 MHz) |

| NFC | ST25R3916 (13,56 MHz) |

| RFID | Leitor/gravador de 125 kHz |

| Infravermelho | Transmissor + receptor |

| Conectividade | Bluetooth LE, USB-C, pinos GPIO |

| Armazenar | slot para cartão microSD |

| Tamanho/Peso | 100x40x25 mm / 104 gramas |

| SO | FreeRTOS (código aberto) |

O direcional e a tela pequena fazem com que pareça um Tamagotchi dos anos 90. Isso é intencional. O mascote golfinho evolui conforme você usa o dispositivo. Quanto mais você hackeia, mais feliz seu golfinho fica. Bobo? Sim. Marketing genial para a comunidade hacker? Com certeza.

O que o Flipper Zero realmente pode fazer

Vou explicar cada módulo em detalhes, porque as funcionalidades são realmente impressionantes para um aparelho de US$ 169.

Rádio sub-GHz. A antena CC1101 capta e transmite em frequências entre 300 e 928 MHz. Isso abrange abridores de portas de garagem, estações meteorológicas, portões com controle remoto, campainhas sem fio, controles remotos de carros com códigos fixos e dezenas de outros protocolos de rádio. Você aponta o Flipper para um controle remoto, captura o sinal, salva-o e o reproduz posteriormente. Já vi pessoas usarem isso para controlar os portões de seus condomínios depois de perderem o controle remoto original.

NFC a 13,56 MHz. O Flipper Zero possui um módulo NFC integrado que lê cartões sem contato: passes de transporte público, chaves de hotel, crachás de escritório, cartões de pagamento (parcialmente). Ele pode emular alguns desses cartões, funcionando como um clone. O módulo NFC é compatível com MIFARE Classic, NTAG e diversos outros tipos de tags.

RFID de 125 kHz. Crachás de acesso, chaveiros eletrônicos e cartões de entrada de edifícios mais antigos geralmente usam 125 kHz. O Flipper lê, armazena e emula esses dados. Aproxime-se do leitor de crachás do seu escritório, encoste o Flipper em vez do seu cartão e a porta se abrirá. Útil quando você esquece seu crachá. Também útil para testes de segurança.

Infravermelho. O Flipper possui um transmissor e receptor de infravermelho integrados. Ele vem com um extenso banco de dados de códigos infravermelhos pré-carregados para TVs, condicionadores de ar, projetores, soundbars e decodificadores. Aponte-o para qualquer TV e teste os códigos até encontrar um que funcione. Essa é a função que viralizou no TikTok, com pessoas desligando TVs em locais públicos. Inofensivo, mas irritante.

iButton e 1-Wire. Alguns edifícios usam chaves de contato que se parecem com botões de metal. O Flipper lê e emula esses botões através de seu conector iButton. Tecnologia antiga, mas ainda amplamente utilizada.

BadUSB. Conecte o Flipper a um computador via USB e ele funcionará como um teclado. Ele pode digitar scripts pré-escritos automaticamente, executando comandos na máquina alvo. Testadores de penetração usam isso para demonstrar a rapidez com que um ataque físico via USB pode comprometer uma estação de trabalho. Os scripts usam Ducky Script, a mesma linguagem usada pelo USB Rubber Ducky.

Pinos GPIO. O Flipper possui pinos GPIO que permitem conectar módulos externos, sensores e ferramentas de depuração. O módulo de videogame (um complemento para Raspberry Pi Pico) o transforma em um console de jogos portátil. A placa de desenvolvimento Wi-Fi adiciona recursos de varredura de rede por meio de um chip ESP32. A interface GPIO torna o Flipper expansível de maneiras para as quais o hardware base nunca foi projetado.

Bluetooth. O suporte a BLE permite que o Flipper se comunique com telefones e outros dispositivos Bluetooth. Este módulo chamou a atenção depois que alguém demonstrou ataques de spam via Bluetooth Low Energy no Midwest FurFest em setembro de 2023, interrompendo terminais de pagamento e, mais gravemente, alguns equipamentos médicos na área.

O que o Flipper Zero não consegue fazer (apesar do que o TikTok diz)

A repercussão nas redes sociais fez com que o Flipper parecesse uma máquina de hacking universal. Não é. Eis o que ele não pode fazer:

Não consegue roubar carros modernos. Os veículos mais novos usam códigos variáveis, em que cada tecla pressionada gera um sinal criptografado único. Capturar e reproduzir um código variável não funciona porque o carro já passou para o próximo código da sequência. Sistemas de código fixo das décadas de 1990 e início de 2000 são vulneráveis. Qualquer veículo fabricado após 2005 com código variável? O Flipper não consegue alcançá-lo.

Não é possível clonar cartões NFC criptografados. Cartões de crédito modernos, passes de transporte mais recentes e a maioria dos crachás de acesso seguro usam comunicação criptografada. O Flipper consegue ler o UID (identificador público), mas não consegue extrair as chaves privadas necessárias para criar um clone funcional. Cartões com criptografia MIFARE DESFire, MIFARE Plus (mais recente) e cartões bancários com CVV dinâmico são seguros.

Ele não consegue invadir redes Wi-Fi sem nenhuma configuração adicional. O Flipper básico não possui hardware Wi-Fi. A placa de desenvolvimento ESP32, que serve como acessório, pode escanear redes e executar ataques básicos, mas chamar isso de invasão de Wi-Fi é um exagero.

Ele não consegue romper a criptografia moderna. Nada de força bruta em senhas WPA3. Nada de descriptografar sinais protegidos por AES. O Flipper funciona com protocolos não criptografados ou com criptografia fraca. Qualquer coisa devidamente protegida está fora de seu alcance.

A discrepância entre o que o TikTok mostra e o que o dispositivo realmente faz é a fonte da maior parte da controvérsia. Um adolescente desligando a TV de um restaurante rende ótimo conteúdo. Um teste de intrusão descobrir que um escritório corporativo ainda usa crachás de 125 kHz não criptografados para acesso ao prédio? Esse é o verdadeiro caso de uso que importa.

A controvérsia: proibições, apreensões e pânico no governo.

O Flipper Zero tornou-se o dispositivo de hardware para o consumidor mais controverso desde que a comunidade de arrombamento de fechaduras se popularizou. Os governos não o receberam bem.

No final de 2022, a Alfândega dos EUA apreendeu 15.000 unidades do Flipper Zero na fronteira. Elas foram posteriormente liberadas, mas a apreensão sinalizou que as autoridades consideravam o dispositivo uma ameaça potencial. A FCC não tinha objeções. A Alfândega apenas queria examiná-lo mais de perto.

Em abril de 2023, a Amazon proibiu o Flipper Zero de seu marketplace, classificando-o como um "dispositivo para clonagem de cartões". Essa classificação estava quase certamente incorreta. O Flipper não consegue clonar dados de cartões de forma significativa, pois não é capaz de extrair chaves privadas ou códigos CVV dinâmicos. No entanto, os algoritmos da Amazon não levam em consideração nuances, e o dispositivo desapareceu da plataforma.

A Anatel, agência reguladora de telecomunicações do Brasil, apreendeu remessas do Flipper Zero em 2023, bloqueando totalmente as importações. Os compradores brasileiros tiveram que encontrar maneiras alternativas de obter o aparelho.

Em setembro de 2023, o Aeroporto de Gatwick, no Reino Unido, confiscou um Flipper Zero de um viajante. Aparentemente, a segurança do aeroporto pensou que se tratava de algum tipo de arma. O dispositivo mede 10 centímetros e possui um golfinho de desenho animado na tela.

O maior embate ocorreu em fevereiro de 2024, quando o Canadá anunciou planos para proibir o Flipper Zero, associando-o ao roubo de carros. O argumento do governo canadense era o seguinte: o roubo de carros estava aumentando, o Flipper Zero podia interagir com sinais de rádio e, portanto, era uma ferramenta para roubo de carros. Pesquisadores de segurança apontaram que o Flipper não conseguia decifrar os códigos variáveis usados em nenhum carro fabricado nos últimos 20 anos. A proposta de proibição foi posteriormente revista, passando a visar o "uso ilegítimo" em vez do próprio dispositivo.

Um boletim policial do Centro de Fusão de Dakota do Sul, de agosto de 2023, alertava que extremistas poderiam usar o Flipper Zero para atacar a infraestrutura elétrica. A Flipper Devices respondeu que os sistemas modernos de controle de energia não são vulneráveis aos tipos de sinais transmitidos pelo Flipper.

Todo esse pânico tem um ponto em comum: reguladores que não entendem a tecnologia que a regulamenta. O Flipper Zero expõe uma insegurança já existente. Ele não cria novas vulnerabilidades. Se o seu escritório usa crachás RFID não criptografados de 2005, esse é o problema de segurança do seu escritório. Proibir a ferramenta que revela isso não resolve o problema da fechadura.

Firmware personalizado: Unleashed, Momentum e a comunidade

O firmware oficial do Flipper Zero é propositalmente conservador. Ele respeita as restrições de frequência regionais e evita recursos que possam ser classificados como ofensivos. Alguns usuários queriam mais.

O firmware Unleashed remove os bloqueios de frequência regionais e adiciona protocolos sub-GHz não incluídos no firmware original. O Momentum (anteriormente Xtreme) vai além, com recursos adicionais, animações e suporte a protocolos contribuídos pela comunidade. Esses firmwares personalizados são de código aberto, mantidos pela comunidade e fáceis de instalar através da conexão USB do Flipper.

A loja de aplicativos Flipper (lançada em julho de 2023) adiciona mais uma camada. Desenvolvedores terceirizados criam aplicativos que expandem a funcionalidade do dispositivo. Há de tudo, desde ferramentas de leitura Bluetooth a emuladores de jogos e utilitários RFID especializados. O slot para cartão microSD armazena dados extras, scripts personalizados e backups de firmware.

Esse ecossistema de código aberto é o que diferencia o Flipper de equipamentos proprietários de teste de intrusão que custam de US$ 500 a US$ 3.000. Uma ferramenta profissional Proxmark RFID custa mais de US$ 300. Um HackRF One para rádio definido por software custa US$ 300. Um USB Rubber Ducky custa US$ 80. O Flipper faz 80% do que essas ferramentas fazem, em um pacote de US$ 169, com uma comunidade que continua adicionando novos recursos.

A comunidade Flipper no Discord e no Reddit é uma das mais ativas no mundo do hardware hacking. Os usuários compartilham scripts personalizados, descobertas de protocolos e tutoriais de casos de uso diariamente. O debate entre firmware oficial e personalizado espelha a discussão entre jailbreak e iOS original. O firmware oficial garante a legalidade em todos os lugares e recebe atualizações regulares da empresa. O firmware personalizado oferece ferramentas que a empresa optou por não incluir. A maioria dos usuários mais experientes instala o Unleashed ou o Momentum na primeira semana. O risco: o firmware personalizado pode violar as regulamentações de rádio locais, já que remove as restrições de frequência que mantêm a versão oficial em conformidade com as leis de diferentes países.

Quem realmente usa o Flipper Zero (e quem deveria)?

Esqueça os brincalhões do TikTok. Veja quem se beneficia ao ter um:

Os especialistas em testes de penetração o utilizam em todos os projetos. As avaliações de segurança física exigem testes em clones de crachás, pontos de acesso sem fio e superfícies de ataque USB. O Flipper abrange todos os três, sem a necessidade de carregar uma bolsa cheia de equipamentos especializados.

Os administradores de TI testam seus próprios sistemas. O sistema de crachás NFC do escritório usa criptografia? O sistema audiovisual da sala de conferências aceita qualquer comando infravermelho? Alguém pode simplesmente chegar a um terminal no saguão e executar um script BadUSB? O Flipper responde a essas perguntas em minutos.

Estudantes e entusiastas aprendem sobre protocolos de rádio, hacking de hardware e sistemas embarcados. O Flipper é uma ferramenta educacional com profundidade suficiente para ensinar conceitos reais de segurança. Os pinos GPIO, por si só, o transformam em um analisador lógico básico e depurador de protocolos para projetos eletrônicos.

Entusiastas de automação residencial controlam dispositivos de diversas marcas com um único aparelho. Se sua garagem usa 315 MHz, seu ventilador de teto usa infravermelho e seu portão da frente usa 433 MHz, o Flipper é compatível com todos eles.

Pessoas que perdem controles remotos. Sério. Programe o Flipper com os códigos infravermelhos da sua TV e o sinal Sub-GHz do seu portão e você nunca mais precisará de outro controle remoto.

Pesquisadores de segurança que estudam vulnerabilidades da IoT usam-no como um scanner de campo rápido. Percorra um edifício e, em 30 minutos, terá mapeado todos os protocolos sem fio ao alcance: quais crachás usam criptografia, quais portas utilizam RFID legado, quais salas de conferência têm sistemas de áudio e vídeo não seguros. Essa auditoria costumava exigir uma mochila cheia de equipamentos. Agora, cabe num bolso.

Os números de vendas falam por si. Mais de um milhão de unidades enviadas até 2025. A receita saltou de US$ 25 milhões em 2022 para US$ 80 milhões em 2023. Esse crescimento veio da demanda real nos mercados de testes de intrusão, educação e hobby, e não apenas de compras por impulso no TikTok. Muitas dessas unidades acabaram em orçamentos de segurança corporativa, ao lado de licenças do Burp Suite e instalações do Kali Linux.