Flipper Zero: la multiherramienta de bolsillo que lo hackea todo (y por qué los gobiernos la odian)

Vi a una joven de 19 años en TikTok cambiar el canal de la televisión de un bar con un dispositivo de plástico naranja mientras el camarero buscaba el control remoto. El video tuvo doce millones de reproducciones. Luego vi al gobierno canadiense anunciar que quería prohibir el dispositivo porque supuestamente se usaba para robar autos. Después vi a Amazon retirarlo de su tienda. Y finalmente vi a la empresa que lo creó reportar ingresos de 80 millones de dólares en 2023.

Bienvenidos a la saga de Flipper Zero. 169 dólares por una multiherramienta de bolsillo para pentesters y geeks. El producto electrónico de consumo más polémico desde que alguien descubrió que se podía hacer jailbreak a un iPhone. Los políticos lo odian porque creen que roba coches (lo cual no es cierto). TikTok lo adora porque permite hacer bromas tontas con señales infrarrojas. Y, oculta entre todo este revuelo, se encuentra una herramienta de código abierto realmente útil que ha revolucionado la forma en que los profesionales de la seguridad realizan su trabajo.

Aquí te explicamos qué hace realmente, qué no puede hacer bajo ningún concepto, independientemente de lo que digan las redes sociales, y por qué gobiernos enteros perdieron la cabeza por un dispositivo con un delfín de dibujos animados en la pantalla.

¿Qué es Flipper Zero? Hardware para geeks a los que les gusta romper cosas.

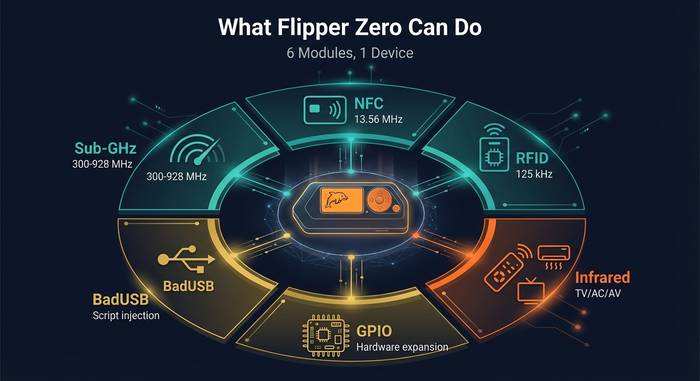

Dejando de lado la controversia, el Flipper Zero es un dispositivo multiusos portátil para protocolos inalámbricos y sistemas de control de acceso. Básicamente, una navaja suiza para señales de radio. Lee tarjetas RFID. Clona tarjetas NFC. Captura y reproduce señales remotas sub-GHz. Emite códigos infrarrojos a todos los televisores dentro de su alcance. Todo esto desde un dispositivo del tamaño de una chocolatina gruesa con un delfín pixelado en su pantalla LCD.

Alex Kulagin y Pavel Zhovner lanzaron la campaña en Kickstarter en 2020. Recaudaron 4,8 millones de dólares, aproximadamente diez veces su objetivo. Flipper Devices Inc. envió las primeras unidades en 2022. Para 2025, ya habían vendido más de un millón de unidades.

Esto es lo que obtienes por $169:

| Componente | Especificación |

|---|---|

| Procesador | STM32WB55 (ARM de doble núcleo) |

| RAM / Flash | 256 KB / 1 MB |

| Mostrar | LCD monocromo de 128x64 píxeles |

| Batería | Batería de polímero de litio de 2000 mAh |

| Radio sub-GHz | CC1101 (300-928 MHz) |

| NFC | ST25R3916 (13,56 MHz) |

| RFID | Lector/escritor de 125 kHz |

| Infrarrojo | Transmisor + receptor |

| Conectividad | Bluetooth LE, USB-C, pines GPIO |

| Almacenamiento | ranura para tarjeta microSD |

| Tamaño / Peso | 100x40x25 mm / 104 gramos |

| Sistema operativo | FreeRTOS (código abierto) |

El panel direccional y la pantalla pequeña le dan un aspecto similar al de un Tamagotchi de los 90. Y es intencional. La mascota delfín evoluciona a medida que usas el dispositivo. Cuanto más hackeas, más feliz se vuelve tu delfín. ¿Absurdo? Sí. ¿Una brillante estrategia de marketing para la comunidad hacker? Sin duda.

Lo que Flipper Zero realmente puede hacer

Permítanme explicarles cada módulo, ya que sus capacidades son realmente impresionantes para un dispositivo de 169 dólares.

Radio sub-GHz. La antena CC1101 capta y transmite en frecuencias entre 300 y 928 MHz. Esto cubre abridores de puertas de garaje, estaciones meteorológicas, portones con control remoto, timbres inalámbricos, llaveros de autos con códigos fijos y docenas de otros protocolos de radio. Simplemente apunte el Flipper al control remoto, capture la señal, guárdela y reprodúzcala más tarde. He visto a personas usarlo para controlar los portones de su complejo de apartamentos después de perder el control remoto original.

NFC a 13,56 MHz. El Flipper Zero incorpora un módulo NFC que lee tarjetas sin contacto: abonos de transporte, llaves de hotel, credenciales de oficina y tarjetas de pago (parcialmente). Puede emular algunas de estas tarjetas, funcionando como un clon. El módulo NFC es compatible con MIFARE Classic, NTAG y otros tipos de etiquetas.

RFID de 125 kHz. Las tarjetas de acceso, llaveros y tarjetas de entrada a edificios más antiguas suelen usar 125 kHz. El Flipper las lee, almacena y emula. Acércate al lector de tarjetas de tu oficina, acerca tu Flipper en lugar de tu tarjeta y la puerta se abrirá. Útil si olvidas tu tarjeta. También útil para pruebas de seguridad.

Infrarrojos. Flipper tiene un transmisor y receptor de infrarrojos integrados. Viene precargado con una enorme base de datos de códigos infrarrojos para televisores, aires acondicionados, proyectores, barras de sonido y decodificadores. Apúntalo a cualquier televisor y prueba los códigos hasta que uno funcione. Esta es la función que se hizo viral en TikTok, donde la gente apagaba televisores en lugares públicos. Inofensivo, pero molesto.

iButton y 1-wire. Algunos edificios utilizan teclas de contacto que parecen botones metálicos. El Flipper las lee y emula mediante su conector iButton. Es una tecnología antigua, pero aún muy extendida.

BadUSB. Conecta el Flipper a un ordenador mediante USB y funcionará como un teclado. Puede escribir scripts predefinidos automáticamente y ejecutar comandos en el equipo objetivo. Los pentesters lo utilizan para demostrar la rapidez con la que un ataque físico a través de USB puede comprometer una estación de trabajo. Los scripts utilizan Ducky Script, el mismo lenguaje que el USB Rubber Ducky.

Pines GPIO. El Flipper cuenta con pines GPIO que permiten conectar módulos externos, sensores y herramientas de depuración. El módulo de videojuegos (un complemento para Raspberry Pi Pico) lo convierte en una consola portátil. La placa de desarrollo WiFi añade capacidades de escaneo de red mediante un chip ESP32. La interfaz GPIO permite ampliar el Flipper de formas para las que el hardware base no fue diseñado.

Bluetooth. La compatibilidad con BLE permite que Flipper se comunique con teléfonos y otros dispositivos Bluetooth. Este módulo llamó la atención después de que alguien demostrara ataques de spam mediante Bluetooth de baja energía en el Midwest FurFest en septiembre de 2023, interrumpiendo el funcionamiento de terminales de pago y, lo que es más grave, algunos dispositivos médicos en la zona.

Lo que Flipper Zero no puede hacer (a pesar de lo que dice TikTok)

El revuelo en las redes sociales hizo que Flipper pareciera una máquina de hackeo universal. No lo es. Esto es lo que no puede hacer:

No puede robar coches modernos. Los vehículos más nuevos utilizan códigos variables, donde cada pulsación de tecla genera una señal encriptada única. Capturar y reproducir un código variable no funciona porque el coche ya ha pasado al siguiente código de la secuencia. Los sistemas de código fijo de los años 90 y principios de los 2000 son vulnerables. ¿Algún vehículo fabricado después de 2005 con códigos variables? El Flipper no puede acceder a él.

No puede clonar tarjetas NFC encriptadas. Las tarjetas de crédito modernas, los pases de transporte más recientes y la mayoría de las tarjetas de acceso seguro utilizan comunicación encriptada. El Flipper puede leer el UID (identificador público), pero no puede extraer las claves privadas necesarias para crear un clon funcional. Las tarjetas MIFARE DESFire, las nuevas MIFARE Plus y las tarjetas bancarias con CVV dinámicos son seguras.

No puede hackear redes WiFi directamente. El Flipper básico no tiene hardware WiFi. La placa de desarrollo ESP32 puede escanear redes y realizar ataques básicos, pero llamarlo hackeo de WiFi es ser generoso.

No puede vulnerar el cifrado moderno. No puede descifrar contraseñas WPA3 mediante fuerza bruta. No puede descifrar señales protegidas con AES. El Flipper funciona con protocolos sin cifrar o con cifrado débil. Todo lo que esté debidamente protegido está fuera de su alcance.

La discrepancia entre lo que muestra TikTok y lo que realmente hace el dispositivo es la fuente de la mayor parte de la controversia. Un adolescente apagando el televisor de un restaurante genera contenido genial. ¿Pero un experto en seguridad informática descubre que una oficina corporativa todavía usa tarjetas de acceso de 125 kHz sin cifrar? Ese sí es el caso de uso real que importa.

La controversia: prohibiciones, incautaciones y pánico gubernamental.

Flipper Zero se convirtió en el dispositivo de consumo más polémico desde que la comunidad de apertura de cerraduras se popularizó. Los gobiernos no lo recibieron bien.

A finales de 2022, la Aduana estadounidense confiscó 15 000 unidades de Flipper Zero en la frontera. Si bien finalmente fueron liberadas, la incautación indicó que las fuerzas del orden consideraban el dispositivo una amenaza potencial. La FCC no tenía objeciones al respecto; la Aduana simplemente quería examinarlo más de cerca.

Amazon prohibió Flipper Zero en su plataforma en abril de 2023, clasificándolo como un "dispositivo para clonar tarjetas". Esto era casi con toda seguridad erróneo. Flipper no puede clonar datos de tarjetas de forma significativa, ya que no puede extraer claves privadas ni CVV dinámicos. Pero los algoritmos de Amazon no tienen en cuenta los matices, y el dispositivo desapareció de la plataforma.

El regulador de telecomunicaciones de Brasil, Anatel, confiscó los envíos de Flipper Zero en 2023, bloqueando por completo las importaciones. Los compradores brasileños tuvieron que buscar formas alternativas de conseguir el dispositivo.

En septiembre de 2023, el aeropuerto de Gatwick, en el Reino Unido, confiscó un Flipper Zero a un viajero. Al parecer, el personal de seguridad del aeropuerto lo confundió con algún tipo de arma. El dispositivo mide 10 centímetros y tiene un delfín de dibujos animados en la pantalla.

El mayor enfrentamiento se produjo en febrero de 2024, cuando Canadá anunció su intención de prohibir el Flipper Zero, vinculándolo al robo de automóviles. El razonamiento del gobierno canadiense fue el siguiente: el robo de automóviles estaba aumentando, el Flipper Zero puede interactuar con señales de radio y, por lo tanto, es una herramienta para robar automóviles. Investigadores de seguridad señalaron que el Flipper no puede burlar los códigos variables utilizados en ningún automóvil fabricado en los últimos 20 años. Posteriormente, la propuesta de prohibición se modificó para centrarse en el "uso ilegítimo" en lugar del dispositivo en sí.

Un boletín policial del Centro de Fusión de Dakota del Sur, de agosto de 2023, advertía que los extremistas podrían usar Flipper Zero para atacar la infraestructura eléctrica. Flipper Devices respondió que los sistemas modernos de control de energía no son vulnerables a las señales que transmite Flipper.

Todo este pánico tiene un denominador común: reguladores que, además, no entienden la tecnología que la regula. El Flipper Zero expone una inseguridad preexistente; no crea nuevas vulnerabilidades. Si su oficina utiliza tarjetas RFID sin cifrar de 2005, ese es el problema de seguridad de su oficina. Prohibir la herramienta que lo revela no soluciona el problema de la cerradura.

Firmware personalizado: Unleashed, Momentum y la comunidad

El firmware oficial de Flipper Zero es deliberadamente conservador. Respeta las restricciones de frecuencia regionales y evita funciones que podrían considerarse ofensivas. Algunos usuarios exigían más.

El firmware Unleashed elimina los bloqueos de frecuencia regionales y añade protocolos sub-GHz que no están incluidos en el firmware original. Momentum (antes Xtreme) va más allá con funciones adicionales, animaciones y compatibilidad con protocolos aportados por la comunidad. Estos firmwares personalizados son de código abierto, mantenidos por la comunidad y fáciles de instalar mediante la conexión USB del Flipper.

La tienda de aplicaciones Flipper (lanzada en julio de 2023) añade una capa adicional. Desarrolladores externos crean aplicaciones que amplían la funcionalidad del dispositivo. Desde herramientas de escaneo Bluetooth hasta emuladores de juegos y utilidades RFID especializadas. La ranura para tarjeta microSD almacena datos adicionales, scripts personalizados y copias de seguridad del firmware.

Este ecosistema de código abierto es lo que diferencia a Flipper del hardware de pruebas de penetración propietario, que cuesta entre 500 y 3000 dólares. Una herramienta RFID profesional de Proxmark cuesta más de 300 dólares. Un HackRF One para radio definida por software cuesta 300 dólares. Un USB Rubber Ducky cuesta 80 dólares. Flipper realiza el 80 % de las funciones de estas herramientas en un paquete de 169 dólares, con una comunidad que sigue añadiendo más funcionalidades.

La comunidad Flipper en Discord y Reddit es una de las más activas en el ámbito del hacking de hardware. Diariamente, comparten scripts personalizados, descubrimientos de protocolos y tutoriales de casos de uso. El debate entre el firmware oficial y el personalizado es similar al que existe entre el jailbreak y el iOS de fábrica. El firmware oficial garantiza la legalidad en cualquier lugar y ofrece actualizaciones periódicas de la compañía. El firmware personalizado proporciona herramientas que la compañía decidió no incluir. La mayoría de los usuarios más experimentados instalan Unleashed o Momentum durante la primera semana. El riesgo: el firmware personalizado puede infringir las normativas de radio locales, ya que elimina las restricciones de frecuencia que mantienen la compatibilidad de la versión oficial en diferentes países.

¿Quién usa realmente Flipper Zero (y quién debería)?

Olvídate de los bromistas de TikTok. Aquí te mostramos quiénes se benefician de tener uno:

Los pentesters lo utilizan en cada proyecto. Las evaluaciones de seguridad física requieren probar clones de credenciales, puntos de acceso inalámbricos y superficies de ataque USB. Flipper cubre las tres áreas sin necesidad de llevar una bolsa llena de equipo especializado.

Los administradores de TI prueban sus propios sistemas. ¿El sistema de credenciales NFC de la oficina utiliza cifrado? ¿El sistema audiovisual de la sala de conferencias acepta cualquier comando infrarrojo? ¿Puede alguien acercarse a una terminal en el vestíbulo y ejecutar un script BadUSB? Flipper responde a estas preguntas en minutos.

Estudiantes y aficionados aprenden sobre protocolos de radio, manipulación de hardware y sistemas embebidos. El Flipper es una herramienta educativa con la profundidad necesaria para enseñar conceptos de seguridad reales. Sus pines GPIO lo convierten en un analizador lógico básico y un depurador de protocolos para proyectos de electrónica.

Los aficionados a la domótica pueden controlar dispositivos de varias marcas con un solo aparato. Si su garaje usa 315 MHz, su ventilador de techo usa infrarrojos y su puerta de entrada usa 433 MHz, el Flipper los controla todos.

La gente que pierde los mandos a distancia. En serio. Programa el Flipper con los códigos infrarrojos de tu televisor y la señal sub-GHz de tu puerta de acceso y no volverás a necesitar otro mando a distancia.

Los investigadores de seguridad que estudian las vulnerabilidades del IoT lo utilizan como un escáner de campo rápido. Basta con recorrer un edificio y en 30 minutos se pueden mapear todos los protocolos inalámbricos dentro del alcance: qué credenciales usan cifrado, qué puertas utilizan RFID obsoleto, qué salas de conferencias tienen sistemas audiovisuales no seguros. Esta auditoría solía requerir una mochila llena de equipo. Ahora cabe en un bolsillo.

Las cifras de ventas hablan por sí solas. Se vendieron más de un millón de unidades para 2025. Los ingresos pasaron de 25 millones de dólares en 2022 a 80 millones en 2023. Este crecimiento provino de una demanda real en los mercados de pentesting, educación y aficionados, no solo de compras impulsivas en TikTok. Muchas de esas unidades terminaron en los presupuestos de seguridad corporativa junto con las licencias de Burp Suite y las instalaciones de Kali Linux.