Flipper Zero : l’outil multifonction de poche qui pirate tout (et pourquoi les gouvernements le détestent)

J'ai vu sur TikTok une jeune de 19 ans changer de chaîne sur la télé d'un bar avec un gadget en plastique orange, pendant que le barman cherchait la télécommande. Douze millions de vues pour cette vidéo. Ensuite, j'ai vu le gouvernement canadien annoncer son intention d'interdire le gadget, car il serait utilisé pour voler des voitures. Puis j'ai vu Amazon le retirer de sa plateforme. Et enfin, j'ai vu l'entreprise qui le commercialisait annoncer un chiffre d'affaires de 80 millions de dollars en 2023.

Bienvenue dans la saga Flipper Zero. 169 $ pour un outil de piratage multifonction de poche destiné aux testeurs d'intrusion et aux passionnés d'informatique. Le produit électronique grand public le plus controversé depuis la découverte du jailbreak de l'iPhone. Les politiciens le détestent car ils pensent qu'il permet de voler des voitures (ce qui est faux). TikTok l'adore car il permet de faire des blagues stupides avec des signaux infrarouges. Et derrière tout ce tapage se cache un outil open source réellement utile qui a révolutionné le travail des professionnels de la sécurité.

Voici ce qu'il fait réellement, ce qu'il ne peut absolument pas faire quoi que vous racontent les réseaux sociaux, et pourquoi des gouvernements entiers ont perdu la tête à cause d'un appareil avec un dauphin de dessin animé sur l'écran.

Flipper Zero, c'est du matériel pour les geeks qui aiment casser des trucs.

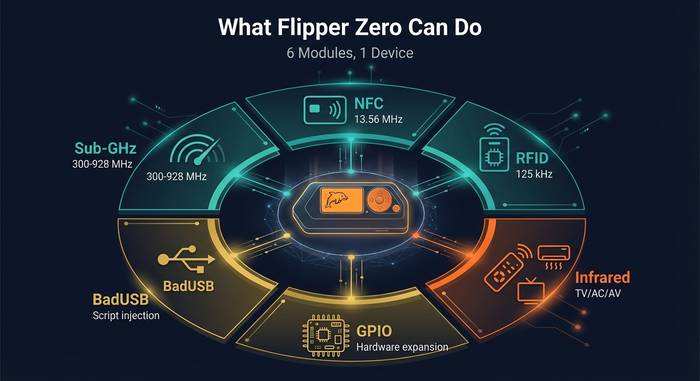

Abstraction faite de la controverse, le Flipper Zero est un appareil multifonction portable pour les protocoles sans fil et les systèmes de contrôle d'accès. Un véritable couteau suisse des signaux radio. Il lit les badges RFID, clone les cartes NFC, capture et restitue les signaux distants sub-GHz et envoie des signaux infrarouges vers tous les téléviseurs à portée. Le tout dans un format compact, comparable à celui d'une barre chocolatée, avec un dauphin en pixel art sur son écran LCD.

Alex Kulagin et Pavel Zhovner ont lancé une campagne Kickstarter en 2020. Ils ont récolté 4,8 millions de dollars, soit environ dix fois leur objectif. Flipper Devices Inc. a expédié les premières unités en 2022 et, en 2025, plus d'un million avaient été vendues.

Voici ce que vous obtenez pour 169 $ :

| Composant | Spécification |

|---|---|

| Processeur | STM32WB55 (ARM double cœur) |

| RAM / Flash | 256 Ko / 1 Mo |

| Afficher | Écran LCD monochrome 128x64 pixels |

| Batterie | LiPo 2 000 mAh |

| Radio sub-GHz | CC1101 (300-928 MHz) |

| NFC | ST25R3916 (13,56 MHz) |

| RFID | Lecteur/graveur 125 kHz |

| Infrarouge | Émetteur + récepteur |

| Connectivité | Bluetooth LE, USB-C, broches GPIO |

| Stockage | emplacement pour carte microSD |

| Taille / Poids | 100 x 40 x 25 mm / 104 grammes |

| Système d'exploitation | FreeRTOS (logiciel libre) |

La croix directionnelle et le petit écran lui donnent un air de Tamagotchi des années 90. C'est voulu. La mascotte dauphin évolue au fil de votre utilisation. Plus vous piratez, plus votre dauphin est heureux. Ridicule ? Oui. Un coup de génie marketing pour la communauté des hackers ? Absolument.

Ce que Flipper Zero peut réellement faire

Permettez-moi de passer en revue chaque module, car ses fonctionnalités sont vraiment impressionnantes pour un appareil à 169 dollars.

Radio sub-GHz. L'antenne CC1101 capte et transmet sur les fréquences comprises entre 300 et 928 MHz. Elle est compatible avec les ouvre-portes de garage, les stations météo, les portails télécommandés, les sonnettes sans fil, les clés de voiture à code fixe et des dizaines d'autres protocoles radio. Il suffit de pointer le Flipper vers une télécommande, de capturer le signal, de l'enregistrer et de le réutiliser ultérieurement. J'ai vu des personnes s'en servir pour contrôler le portail de leur immeuble après avoir perdu leur télécommande d'origine.

NFC à 13,56 MHz. Le Flipper Zero est doté d'un module NFC intégré qui lit les cartes sans contact : titres de transport, clés d'hôtel, badges professionnels et cartes de paiement (partiellement). Il peut émuler certaines de ces cartes, en agissant comme un clone. Le module NFC est compatible avec MIFARE Classic, NTAG et plusieurs autres types d'étiquettes.

RFID 125 kHz. Les anciens badges d'accès, porte-clés et cartes d'entrée utilisent souvent la fréquence 125 kHz. Le Flipper lit, enregistre et émule ces signaux. Approchez-vous du lecteur de badge de votre bureau, présentez votre Flipper à la place de votre carte, et la porte s'ouvre. Pratique lorsque vous oubliez votre badge. Également utile pour les tests de sécurité.

Infrarouge. Flipper intègre un émetteur et un récepteur infrarouges. Il est préchargé avec une vaste base de données de codes infrarouges pour téléviseurs, climatiseurs, projecteurs, barres de son et décodeurs. Pointez-le vers n'importe quel téléviseur et essayez différents codes jusqu'à en trouver un qui fonctionne. C'est cette fonctionnalité qui a fait le buzz sur TikTok, avec des utilisateurs éteignant leurs téléviseurs dans les lieux publics. Inoffensif, mais agaçant.

iButton et 1-Wire. Certains bâtiments utilisent des touches de contact ressemblant à des boutons métalliques. Le Flipper les lit et les émule grâce à son connecteur iButton. Une technologie ancienne, mais encore largement répandue.

BadUSB. Branchez le Flipper à un ordinateur via USB et il se transforme en clavier. Il peut exécuter automatiquement des scripts pré-écrits et lancer des commandes sur la machine cible. Les testeurs d'intrusion l'utilisent pour démontrer la rapidité avec laquelle une attaque physique via USB peut compromettre un poste de travail. Les scripts utilisent Ducky Script, le même langage que celui utilisé par le périphérique USB Rubber Ducky.

Broches GPIO. Le Flipper dispose de broches GPIO permettant de connecter des modules externes, des capteurs et des outils de débogage. Le module de jeu vidéo (une extension pour Raspberry Pi Pico) le transforme en console de jeux portable. La carte de développement WiFi ajoute des fonctionnalités de balayage de réseau grâce à une puce ESP32. L'interface GPIO rend le Flipper extensible au-delà des capacités initialement prévues par le matériel de base.

La compatibilité Bluetooth Low Energy (BLE) permet au Flipper de communiquer avec les téléphones et autres appareils Bluetooth. Ce module a attiré l'attention après qu'une personne a démontré des attaques de spam Bluetooth Low Energy lors du Midwest FurFest en septembre 2023, perturbant les terminaux de paiement et, plus grave encore, certains dispositifs médicaux de la région.

Ce que Flipper Zero ne peut pas faire (malgré ce que prétend TikTok)

Le buzz sur les réseaux sociaux a fait passer Flipper pour une machine à pirater universelle. Ce n'est pas le cas. Voici ce qu'il ne peut pas faire :

Il est impossible de voler des voitures modernes. Les véhicules récents utilisent des codes tournants : chaque pression sur une touche génère un signal crypté unique. Capturer et rejouer un code tournant est impossible, car la voiture est déjà passée au code suivant. Les systèmes à code fixe des années 1990 et du début des années 2000 sont vulnérables. Tout véhicule fabriqué après 2005 avec un système à code tournant est inopérant. Le Flipper est impuissant.

Il est impossible de cloner les cartes NFC cryptées. Les cartes de crédit modernes, les titres de transport récents et la plupart des badges d'accès sécurisés utilisent une communication cryptée. Le Flipper peut lire l'UID (identifiant public) mais ne peut pas extraire les clés privées nécessaires à la création d'un clone fonctionnel. Les cartes MIFARE DESFire, les cartes MIFARE Plus récentes et les cartes bancaires avec CVV dynamique sont sécurisées.

Il est impossible, dès sa sortie d'usine, de pirater un réseau Wi-Fi. Le Flipper de base ne possède aucun module Wi-Fi. La carte de développement ESP32 permet d'analyser les réseaux et de mener des attaques basiques, mais parler de piratage Wi-Fi relève de l'exagération.

Il est incapable de contourner les systèmes de chiffrement modernes. Impossible de forcer les mots de passe WPA3. Impossible de déchiffrer les signaux protégés par AES. Le Flipper fonctionne avec des protocoles non chiffrés ou faiblement chiffrés. Tout ce qui est correctement sécurisé lui est inaccessible.

Le décalage entre ce que TikTok montre et ce que l'appareil fait réellement est à l'origine de la plupart des controverses. Un adolescent qui éteint la télévision d'un restaurant, ça fait un carton. Un testeur d'intrusion qui découvre qu'une entreprise utilise encore des badges 125 kHz non cryptés pour contrôler l'accès à ses bâtiments ? Voilà le vrai cas d'usage qui compte.

La controverse : interdictions, saisies et panique gouvernementale

Flipper Zero est devenu le produit grand public le plus controversé depuis que le crochetage de serrures s'est popularisé. Les gouvernements ont très mal réagi.

Fin 2022, les douanes américaines ont saisi 15 000 unités Flipper Zero à la frontière. Elles ont finalement été relâchées, mais cette saisie a montré que les forces de l'ordre considéraient l'appareil comme une menace potentielle. La FCC n'y voyait aucun inconvénient. Les douanes souhaitaient simplement l'examiner de plus près.

Amazon a banni Flipper Zero de sa plateforme en avril 2023, le qualifiant de « dispositif de skimming de cartes ». Cette classification était presque certainement erronée. Flipper est incapable de skimmer les données de cartes de manière significative puisqu'il ne peut extraire ni les clés privées ni les CVV dynamiques. Mais les algorithmes d'Amazon ne tiennent pas compte des nuances, et le dispositif a disparu de la plateforme.

En 2023, l'Anatel, l'autorité brésilienne de régulation des télécommunications, a saisi des cargaisons de Flipper Zero, bloquant ainsi totalement les importations. Les acheteurs brésiliens ont dû trouver d'autres moyens de se procurer l'appareil.

L'aéroport de Gatwick, au Royaume-Uni, a confisqué un Flipper Zero à un voyageur en septembre 2023. Le personnel de sécurité l'a apparemment pris pour une arme. Il mesure 10 centimètres et son écran est orné d'un dauphin dessiné.

Le point culminant de la controverse a eu lieu en février 2024, lorsque le Canada a annoncé son intention d'interdire le Flipper Zero, l'associant au vol de voitures. Le gouvernement canadien justifiait son propos par la hausse des vols de voitures et la capacité du Flipper Zero à interagir avec les signaux radio, le considérant donc comme un outil de vol. Des experts en sécurité ont toutefois souligné que le Flipper ne pouvait pas contourner les codes tournants utilisés dans les véhicules fabriqués ces vingt dernières années. La proposition d'interdiction a par la suite été revue afin de cibler l'« utilisation illégitime » plutôt que le dispositif lui-même.

Un bulletin de police du South Dakota Fusion Center, datant d'août 2023, mettait en garde contre le risque d'utilisation du Flipper Zero par des extrémistes pour attaquer les infrastructures électriques. Flipper Devices a répliqué que les systèmes modernes de contrôle de l'énergie ne sont pas vulnérables aux signaux émis par le Flipper.

Toute cette panique a un point commun : des organismes de réglementation qui, de toute façon, ne comprennent pas la technologie qui la régit. Le Flipper Zero révèle des failles de sécurité préexistantes. Il n'en crée pas de nouvelles. Si votre entreprise utilise des badges RFID non cryptés datant de 2005, c'est là son problème de sécurité. Interdire l'outil qui le révèle ne résout pas le problème à la source.

Firmware personnalisé : Unleashed, Momentum et la communauté

Le firmware officiel du Flipper Zero est volontairement conservateur. Il respecte les restrictions de fréquence régionales et évite les fonctionnalités qui pourraient être considérées comme offensantes. Certains utilisateurs en souhaitaient davantage.

Le firmware Unleashed supprime les restrictions de fréquence régionales et ajoute des protocoles sub-GHz absents du firmware d'origine. Momentum (anciennement Xtreme) va plus loin avec des fonctionnalités supplémentaires, des animations et la prise en charge de protocoles développés par la communauté. Ces firmwares personnalisés sont open source, maintenus par la communauté et faciles à installer via la connexion USB du Flipper.

La boutique d'applications Flipper (lancée en juillet 2023) ajoute une dimension supplémentaire. Des développeurs tiers créent des applications qui étendent les fonctionnalités de l'appareil : outils de scan Bluetooth, émulateurs de jeux, utilitaires RFID spécialisés, etc. L'emplacement pour carte microSD permet de stocker des données supplémentaires, des scripts personnalisés et des sauvegardes du firmware.

Cet écosystème open source distingue le Flipper des solutions de test d'intrusion propriétaires, dont le prix varie entre 500 et 3 000 $. Un outil RFID professionnel Proxmark coûte plus de 300 $. Un HackRF One pour la radio logicielle coûte 300 $. Un USB Rubber Ducky coûte 80 $. Le Flipper offre 80 % des fonctionnalités de ces outils, dans un seul pack à 169 $, avec une communauté qui ne cesse de l'enrichir.

La communauté Flipper sur Discord et Reddit est l'une des plus actives dans le domaine du hacking matériel. Ses membres partagent quotidiennement des scripts personnalisés, des découvertes de protocoles et des tutoriels. Le débat entre firmware officiel et firmware personnalisé est similaire à celui qui oppose le jailbreak à iOS d'origine. Le firmware officiel garantit la légalité de l'utilisation partout dans le monde et bénéficie de mises à jour régulières de la part d'Apple. Le firmware personnalisé, quant à lui, offre des fonctionnalités que la société a délibérément choisi de ne pas inclure. La plupart des utilisateurs avertis installent Unleashed ou Momentum dans la semaine qui suit la sortie de l'appareil. Le risque : un firmware personnalisé peut enfreindre la réglementation radio locale, car il supprime les restrictions de fréquence qui assurent la conformité du firmware officiel dans différents pays.

Qui utilise réellement Flipper Zero (et qui devrait) ?

Oubliez les farceurs de TikTok. Voici qui a intérêt à en posséder un :

Les testeurs d'intrusion l'utilisent systématiquement. Les évaluations de sécurité physique nécessitent de tester les clones de badges, les points d'accès sans fil et les surfaces d'attaque USB. Le Flipper couvre ces trois aspects sans avoir à transporter une multitude d'équipements spécialisés.

Les administrateurs informatiques testent leurs propres systèmes. Le système de badges NFC du bureau utilise-t-il le chiffrement ? Le système audiovisuel de la salle de conférence accepte-t-il les commandes infrarouges ? N'importe qui peut-il s'approcher d'un terminal du hall et exécuter un script BadUSB ? Flipper répond à ces questions en quelques minutes.

Les étudiants et les amateurs découvrent les protocoles radio, le piratage matériel et les systèmes embarqués. Le Flipper est un outil pédagogique suffisamment complet pour enseigner de véritables concepts de sécurité. Ses broches GPIO en font à elles seules un analyseur logique et un débogueur de protocoles basiques pour les projets électroniques.

Les passionnés de domotique peuvent contrôler des appareils de marques diverses avec un seul gadget. Que votre garage fonctionne en 315 MHz, votre ventilateur de plafond en infrarouge et votre portail en 433 MHz, le Flipper les gère tous.

Pour ceux qui perdent leurs télécommandes. Sérieusement. Programmez le Flipper avec les codes infrarouges de votre téléviseur et le signal Sub-GHz de votre portail, et vous n'aurez plus jamais besoin d'une autre télécommande.

Les chercheurs en sécurité qui étudient les vulnérabilités de l'Internet des objets l'utilisent comme un outil d'analyse rapide sur le terrain. En parcourant un bâtiment, vous avez cartographié en 30 minutes tous les protocoles sans fil à portée : quels badges utilisent le chiffrement, quelles portes fonctionnent avec l'ancienne technologie RFID, quelles salles de conférence sont équipées de systèmes audiovisuels non sécurisés. Cet audit nécessitait auparavant un sac à dos rempli de matériel. Désormais, il tient dans une poche.

Les chiffres de vente parlent d'eux-mêmes : plus d'un million d'unités livrées d'ici 2025. Le chiffre d'affaires est passé de 25 millions de dollars en 2022 à 80 millions de dollars en 2023. Cette croissance est due à une réelle demande sur les marchés du pentesting, de l'éducation et des loisirs, et non à de simples achats impulsifs sur TikTok. Un grand nombre de ces unités ont intégré les budgets de sécurité des entreprises, aux côtés des licences Burp Suite et des installations de Kali Linux.