فلیپر زیرو: ابزار جیبی چندکاره که همه چیز را هک میکند (و چرا دولتها از آن متنفرند)

من در تیک تاک یک جوان ۱۹ ساله را دیدم که با استفاده از یک گجت پلاستیکی نارنجی کانال تلویزیون یک بار را عوض میکرد، در حالی که متصدی بار به دنبال کنترل از راه دور میگشت. آن کلیپ دوازده میلیون بازدید داشت. سپس دیدم که دولت کانادا اعلام کرد که میخواهد این گجت را ممنوع کند، زیرا ظاهراً برای سرقت خودرو استفاده میشد. سپس دیدم که آمازون آن را از فروشگاه خود حذف کرد. سپس دیدم که شرکت پشت آن، به هر حال، درآمد ۸۰ میلیون دلاری در سال ۲۰۲۳ را گزارش کرد.

به حماسه Flipper Zero خوش آمدید. ۱۶۹ دلار برای یک ابزار هک جیبی چندکاره برای متخصصان تست نفوذ و خورههای فناوری. بحثبرانگیزترین محصول الکترونیکی مصرفی از زمانی که کسی فهمید میتوان آیفون را جیلبریک کرد. سیاستمداران از آن متنفرند چون فکر میکنند ماشینها را میدزدد (که اینطور نیست). TikTok عاشق آن است چون میتوان با سیگنالهای مادون قرمز شوخیهای احمقانه انجام داد. و در زیر همه این سر و صداها، یک ابزار متنباز واقعاً مفید پنهان شده است که نحوه انجام کار متخصصان امنیت را تغییر داد.

در اینجا به شما میگوییم که این دستگاه واقعاً چه کاری انجام میدهد، چه کارهایی را نمیتواند انجام دهد، صرف نظر از آنچه رسانههای اجتماعی به شما میگویند، و اینکه چرا کل دولتها از دستگاهی با یک دلفین کارتونی روی صفحه نمایش، دیوانه شدند.

Flipper Zero چیست: سختافزاری برای گیکهایی که عاشق شکستن چیزها هستند

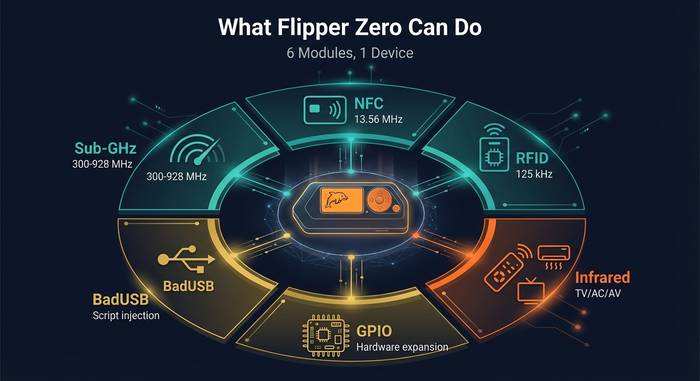

از جنجالها که بگذریم، Flipper Zero یک دستگاه چندکاره قابل حمل برای پروتکلهای بیسیم و سیستمهای کنترل دسترسی است. اساساً چاقوی ارتش سوئیس برای سیگنالهای رادیویی. نشانهای RFID را میخواند. کارتهای NFC را کپی میکند. سیگنالهای کنترل از راه دور زیر گیگاهرتز را ضبط و پخش میکند. کدهای مادون قرمز را به هر تلویزیونی که در محدوده آن باشد شلیک میکند. همه اینها از طریق یک گجت به اندازه یک آبنبات چوبی با یک دلفین پیکسلی که روی صفحه LCD آن زندگی میکند، امکانپذیر است.

الکس کولاگین و پاول ژوونر این کمپین کیکاستارتر را در سال ۲۰۲۰ راهاندازی کردند. ۴.۸ میلیون دلار جمعآوری کردند که تقریباً ۱۰ برابر هدفشان بود. شرکت فلیپر دیوایسز اولین واحدها را در سال ۲۰۲۲ ارسال کرد. تا سال ۲۰۲۵، آنها بیش از یک میلیون از آنها را فروخته بودند.

با ۱۶۹ دلار میتوانید موارد زیر را دریافت کنید:

| کامپوننت | مشخصات |

|---|---|

| پردازنده | STM32WB55 (پردازنده ARM دو هستهای) |

| رم / فلش | ۲۵۶ کیلوبایت / ۱ مگابایت |

| نمایش | ال سی دی تک رنگ ۱۲۸x۶۴ پیکسل |

| باتری | باتری لیتیوم پلیمری ۲۰۰۰ میلیآمپر ساعتی |

| رادیو زیر گیگاهرتز | CC1101 (300-928 مگاهرتز) |

| ان اف سی | ST25R3916 (۱۳.۵۶ مگاهرتز) |

| آر اف آی دی | خواننده/نویسنده ۱۲۵ کیلوهرتز |

| مادون قرمز | فرستنده + گیرنده |

| اتصال | بلوتوث LE، USB-C، پینهای gpio |

| ذخیرهسازی | اسلات کارت حافظه microSD |

| اندازه / وزن | ۱۰۰x۴۰x۲۵ میلیمتر / ۱۰۴ گرم |

| سیستم عامل | FreeRTOS (متنباز) |

پد جهتنما و صفحه نمایش کوچک، آن را شبیه یک تاماگوتچی دهه ۹۰ میلادی کرده است. این عمدی است. نماد دلفین با استفاده شما از دستگاه تکامل مییابد. هرچه بیشتر هک کنید، دلفین شما خوشحالتر میشود. احمقانه؟ بله. بازاریابی درخشانی برای جامعه هکرها؟ کاملاً.

کاری که فلیپر زیرو واقعاً میتواند انجام دهد

اجازه دهید تک تک ماژولها را بررسی کنم، چون قابلیتهایشان برای یک گجت ۱۶۹ دلاری واقعاً چشمگیر است.

رادیوی زیر گیگاهرتز. آنتن CC1101 فرکانسهای بین ۳۰۰ تا ۹۲۸ مگاهرتز را دریافت و ارسال میکند. این شامل بازکنندههای درب گاراژ، ایستگاههای هواشناسی، دروازههای کنترل از راه دور، زنگهای درب بیسیم، کلیدهای ماشین با استفاده از کدهای ثابت و دهها پروتکل رادیویی دیگر میشود. شما Flipper را به سمت یک ریموت کنترل میگیرید، سیگنال را دریافت، ذخیره و بعداً آن را دوباره پخش میکنید. من افرادی را دیدهام که پس از گم کردن ریموت اصلی، از این برای کنترل دروازههای مجتمع آپارتمانی خود استفاده میکنند.

NFC با فرکانس ۱۳.۵۶ مگاهرتز. فلیپر زیرو دارای یک ماژول NFC داخلی است که کارتهای بدون تماس را میخواند: کارتهای حمل و نقل عمومی، کلیدهای هتل، کارتهای اداری، کارتهای پرداخت (تا حدی). این دستگاه میتواند برخی از این کارتها را شبیهسازی کند و به عنوان یک کپی عمل کند. ماژول NFC با MIFARE Classic، NTAG و چندین نوع تگ دیگر کار میکند.

RFID با فرکانس ۱۲۵ کیلوهرتز. کارتهای دسترسی قدیمی، کلیدها و کارتهای ورودی ساختمان اغلب از فرکانس ۱۲۵ کیلوهرتز استفاده میکنند. Flipper این اطلاعات را میخواند، ذخیره میکند و شبیهسازی میکند. به سمت کارتخوان محل کار خود بروید، به جای کارت، Flipper خود را لمس کنید و در باز میشود. این قابلیت زمانی مفید است که کارت خود را فراموش کردهاید. همچنین برای آزمایشهای امنیتی نیز مفید است.

مادون قرمز. فلیپر دارای یک فرستنده و گیرنده مادون قرمز داخلی است. این دستگاه از قبل با یک پایگاه داده عظیم از کدهای مادون قرمز برای تلویزیونها، تهویه مطبوع، پروژکتورها، ساندبارها و گیرندههای دیجیتال عرضه میشود. آن را به سمت هر تلویزیونی بگیرید و کدها را امتحان کنید تا یکی کار کند. این ویژگی در تیک تاک به سرعت پخش شد و مردم تلویزیونها را در مکانهای عمومی خاموش میکنند. بیضرر اما آزاردهنده.

iButton و تک سیم. برخی از ساختمانها از کلیدهای تماسی استفاده میکنند که شبیه دکمههای فلزی هستند. Flipper این کلیدها را از طریق کانکتور ibutton خود میخواند و شبیهسازی میکند. فناوری قدیمی اما هنوز به طور گسترده مورد استفاده قرار میگیرد.

BadUSB. اگر Flipper را از طریق USB به کامپیوتر وصل کنید، مانند یک کیبورد عمل میکند. این دستگاه میتواند اسکریپتهای از پیش نوشته شده را به طور خودکار تایپ کند و دستوراتی را روی دستگاه هدف اجرا کند. متخصصان تست نفوذ از این دستگاه برای نشان دادن سرعت حمله فیزیکی USB که میتواند یک ایستگاه کاری را به خطر بیندازد، استفاده میکنند. این اسکریپتها از Ducky Script استفاده میکنند، همان زبانی که USB Rubber Ducky از آن استفاده میکند.

پینهای GPIO. فلیپر دارای پینهای gpio است که به شما امکان اتصال ماژولهای خارجی، حسگرها و ابزارهای اشکالزدایی را میدهد. ماژول بازی ویدیویی (یک افزونه Raspberry Pi Pico) آن را به یک کنسول بازی دستی تبدیل میکند. برد توسعه WiFi قابلیتهای اسکن شبکه را از طریق یک تراشه ESP32 اضافه میکند. رابط gpio باعث میشود فلیپر به روشهایی که سختافزار پایه هرگز برای آن طراحی نشده بود، قابل توسعه باشد.

بلوتوث. پشتیبانی از BLE به Flipper اجازه میدهد تا با تلفنها و سایر دستگاههای بلوتوث ارتباط برقرار کند. این ماژول پس از آنکه شخصی حملات اسپم بلوتوث کممصرف را در جشنواره Midwest FurFest در سپتامبر 2023 نشان داد، مورد توجه قرار گرفت و پایانههای پرداخت و به طور جدیتر، برخی از دستگاههای پزشکی در منطقه را مختل کرد.

کاری که Flipper Zero نمیتواند انجام دهد (علیرغم آنچه TikTok میگوید)

هیاهوی رسانههای اجتماعی باعث شد که Flipper مانند یک دستگاه هک جهانی به نظر برسد. اما اینطور نیست. در اینجا کارهایی که نمیتواند انجام دهد آمده است:

این دستگاه نمیتواند خودروهای مدرن را سرقت کند. خودروهای جدیدتر از کدهای متغیر استفاده میکنند که در آن هر فشار کلید یک سیگنال رمزگذاری شده منحصر به فرد تولید میکند. ضبط و پخش مجدد یک کد متغیر کار نمیکند زیرا خودرو قبلاً به کد بعدی در دنباله منتقل شده است. سیستمهای کد ثابت از دهه 1990 و اوایل دهه 2000 آسیبپذیر هستند. هر چیزی که پس از سال 2005 با کدهای متغیر ساخته شده باشد؟ Flipper نمیتواند آن را لمس کند.

این دستگاه نمیتواند کارتهای NFC رمزگذاریشده را کپی کند. کارتهای اعتباری مدرن، کارتهای حملونقل جدیدتر و امنترین کارتهای دسترسی از ارتباطات رمزگذاریشده استفاده میکنند. Flipper میتواند UID (شناسه عمومی) را بخواند اما نمیتواند کلیدهای خصوصی مورد نیاز برای ایجاد یک کپی کارآمد را استخراج کند. MIFARE DESFire، MIFARE Plus جدیدتر و کارتهای بانکی با CVV پویا ایمن هستند.

این ابزار نمیتواند شبکههای وایفای را از ابتدا هک کند. مدل پایه Flipper هیچ سختافزار وایفای ندارد. افزونه برد توسعه ESP32 میتواند شبکهها را اسکن کرده و حملات اولیه را انجام دهد، اما نامیدن آن به عنوان هک وایفای، سخاوتمندانه است.

نمیتواند از رمزگذاریهای مدرن عبور کند. بدون رمزهای عبور WPA3 که به صورت brute-forcing اجرا میشوند. بدون رمزگشایی سیگنالهای محافظتشده با AES. Flipper با پروتکلهای رمزگذاری نشده یا با رمزگذاری ضعیف کار میکند. هر چیزی که به درستی ایمن شده باشد، فراتر از دسترس آن است.

شکاف بین آنچه تیکتاک نشان میدهد و آنچه دستگاه واقعاً انجام میدهد، منشأ بیشترین جنجال است. خاموش کردن تلویزیون یک رستوران توسط یک نوجوان، محتوای بسیار خوبی تولید میکند. آیا یک نفوذگر متوجه شده است که یک دفتر شرکتی هنوز از نشانهای ۱۲۵ کیلوهرتز رمزگذاری نشده برای دسترسی به ساختمان استفاده میکند؟ این مورد استفاده واقعی است که اهمیت دارد.

جنجال: ممنوعیتها، توقیفها و وحشت دولتی

از زمان رواج جامعهی قفلشکنها، فلیپر زیرو به بحثبرانگیزترین سختافزار مصرفی تبدیل شد. دولتها از این موضوع استقبال خوبی نکردند.

در اواخر سال ۲۰۲۲، گمرک ایالات متحده ۱۵۰۰۰ دستگاه Flipper Zero را در مرز توقیف کرد. این دستگاهها در نهایت آزاد شدند، اما این توقیف نشان داد که مجریان قانون این دستگاه را به عنوان یک تهدید بالقوه میبینند. کمیسیون ارتباطات فدرال (FCC) هیچ مشکلی با آن نداشت. گمرک فقط میخواست بررسی دقیقتری انجام دهد.

آمازون در آوریل ۲۰۲۳، Flipper Zero را از بازار خود ممنوع کرد و آن را به عنوان «دستگاه اسکن کارت» طبقهبندی کرد. این تقریباً مطمئناً اشتباه بود. Flipper نمیتواند دادههای کارت را به هیچ وجه به طور معناداری اسکن کند، زیرا نمیتواند کلیدهای خصوصی یا CVV های پویا را استخراج کند. اما الگوریتمهای آمازون به جزئیات اهمیت نمیدهند و این دستگاه از پلتفرم ناپدید شد.

سازمان تنظیم مقررات ارتباطات برزیل، آناتل، محمولههای فلیپر زیرو را در سال ۲۰۲۳ توقیف و واردات آن را به طور کامل مسدود کرد. خریداران برزیلی مجبور شدند راههای جایگزینی برای تهیه این دستگاه پیدا کنند.

فرودگاه گاتویک در بریتانیا در سپتامبر ۲۰۲۳ یک فلیپِر زیرو را از یک مسافر توقیف کرد. ظاهراً ماموران امنیتی فرودگاه فکر میکردند که این فلیپِر نوعی سلاح است. این فلیپِر ۱۰ سانتیمتر طول دارد و تصویر یک دلفین کارتونی روی صفحه نمایش آن نقش بسته است.

بزرگترین رویارویی در فوریه ۲۰۲۴ رخ داد، زمانی که کانادا اعلام کرد قصد دارد Flipper Zero را ممنوع کند و آن را به سرقت خودرو مرتبط دانست. استدلال دولت کانادا این بود: سرقت خودرو در حال افزایش بود، Flipper Zero میتواند با سیگنالهای رادیویی تعامل داشته باشد، بنابراین Flipper Zero ابزاری برای سرقت خودرو است. محققان امنیتی خاطرنشان کردند که Flipper نمیتواند کدهای غلتان مورد استفاده در هیچ خودرویی که در ۲۰ سال گذشته ساخته شده است را شکست دهد. پیشنهاد ممنوعیت بعداً به جای خود دستگاه، به هدف قرار دادن "استفاده نامشروع" تغییر یافت.

یک بولتن پلیس مرکز فیوژن داکوتای جنوبی از آگوست 2023 هشدار داد که افراطگرایان ممکن است از Flipper Zero برای حمله به زیرساختهای برق استفاده کنند. Flipper Devices پاسخ داد که سیستمهای کنترل برق مدرن در برابر انواع سیگنالهایی که Flipper ارسال میکند، آسیبپذیر نیستند.

همه این وحشت یک ریشه مشترک دارد: تنظیمکنندههایی که به هر حال فناوری تنظیمکننده آن را درک نمیکنند. Flipper Zero ناامنی موجود را آشکار میکند. آسیبپذیریهای جدیدی ایجاد نمیکند. اگر دفتر شما از نشانهای RFID رمزگذاری نشده از سال ۲۰۰۵ استفاده میکند، این مشکل امنیتی دفتر شماست. ممنوع کردن ابزاری که آن را آشکار میکند، قفل را تعمیر نمیکند.

میانافزار سفارشی: Unleashed، Momentum و جامعه

فریمور رسمی Flipper Zero عمداً محافظهکارانه عمل میکند. محدودیتهای فرکانس منطقهای را رعایت میکند و از ویژگیهایی که میتوانند توهینآمیز تلقی شوند، اجتناب میکند. برخی از کاربران خواهان امکانات بیشتری بودند.

فریمور Unleashed قفلهای فرکانس منطقهای را حذف کرده و پروتکلهای زیر گیگاهرتز را که در فریمور اصلی وجود ندارند، اضافه میکند. Momentum (که قبلاً Xtreme نام داشت) با ویژگیهای اضافی، انیمیشنها و پشتیبانی از پروتکلهای مشارکتی، پا را فراتر گذاشته است. این فریمورهای سفارشی متنباز، تحت نظارت جامعه و به راحتی از طریق اتصال USB Flipper قابل نصب هستند.

فروشگاه اپلیکیشن Flipper (که در جولای ۲۰۲۳ راهاندازی شد) لایه دیگری را اضافه میکند. توسعهدهندگان شخص ثالث برنامههایی میسازند که عملکرد دستگاه را گسترش میدهند. همه چیز از ابزارهای اسکن بلوتوث گرفته تا شبیهسازهای بازی و ابزارهای تخصصی RFID. اسلات کارت microSD دادههای اضافی، اسکریپتهای سفارشی و پشتیبانگیری از سیستمعامل را ذخیره میکند.

این اکوسیستم متنباز همان چیزی است که Flipper را از سختافزارهای تست نفوذ اختصاصی که ۵۰۰ تا ۳۰۰۰ دلار قیمت دارند، متمایز میکند. یک ابزار حرفهای Proxmark RFID بیش از ۳۰۰ دلار قیمت دارد. یک HackRF One برای رادیوی نرمافزارمحور ۳۰۰ دلار قیمت دارد. یک USB Rubber Ducky هشتاد دلار است. Flipper هشتاد درصد از کاری را که این ابزارها انجام میدهند، در یک بسته ۱۶۹ دلاری انجام میدهد و جامعهای دارد که مدام به آن اضافه میشود.

انجمن Flipper در Discord و Reddit یکی از فعالترین انجمنهای هک سختافزار است. افراد روزانه اسکریپتهای سفارشی، کشف پروتکلها و موارد استفاده را به اشتراک میگذارند. بحث بین فریمور رسمی و سفارشی، بحث جیلبریک در مقابل iOS اصلی را منعکس میکند. فریمور رسمی شما را در همه جا قانونی نگه میدارد و بهروزرسانیهای منظمی از شرکت دریافت میکند. فریمور سفارشی ابزارهایی را در اختیار شما قرار میدهد که شرکت عمداً آنها را در برنامه قرار نداده است. اکثر کاربران جدی، Unleashed یا Momentum را در هفته اول نصب میکنند. خطر: فریمور سفارشی میتواند مقررات رادیویی محلی را نقض کند، زیرا محدودیتهای فرکانسی را که باعث میشود نسخه رسمی در کشورهای مختلف سازگار باشد، حذف میکند.

چه کسانی واقعاً از Flipper Zero استفاده میکنند (و چه کسانی باید از آن استفاده کنند)

شوخیهای تیکتاک را فراموش کنید. چه کسی از داشتن یکی از آنها سود میبرد؟

متخصصان تست نفوذ از آن در هر عملیاتی استفاده میکنند. ارزیابیهای امنیت فیزیکی نیازمند آزمایش کلونهای نشان، نقاط دسترسی بیسیم و سطوح حمله USB است. Flipper هر سه مورد را بدون حمل کیفی پر از تجهیزات تخصصی پوشش میدهد.

مدیران فناوری اطلاعات سیستمهای خود را آزمایش میکنند. آیا سیستم نشان NFC دفتر از رمزگذاری استفاده میکند؟ آیا سیستم صوتی و تصویری اتاق کنفرانس هرگونه دستور مادون قرمز را میپذیرد؟ آیا کسی میتواند به ترمینال لابی برود و یک اسکریپت BadUSB را اجرا کند؟ Flipper در عرض چند دقیقه به این سؤالات پاسخ میدهد.

دانشآموزان و علاقهمندان در مورد پروتکلهای رادیویی، هک سختافزار و سیستمهای تعبیهشده یاد میگیرند. Flipper یک ابزار آموزشی با عمق کافی برای آموزش مفاهیم امنیتی واقعی است. پینهای gpio به تنهایی آن را به یک تحلیلگر منطقی پایه و اشکالزدای پروتکل برای پروژههای الکترونیکی تبدیل میکنند.

علاقهمندان به اتوماسیون خانگی، دستگاههایی از برندهای مختلف را با یک گجت کنترل میکنند. اگر گاراژ شما از فرکانس ۳۱۵ مگاهرتز، پنکه سقفی شما از مادون قرمز و دروازه ورودی شما از فرکانس ۴۳۳ مگاهرتز استفاده میکند، Flipper همه آنها را مدیریت میکند.

افرادی که کنترل از راه دور را گم میکنند. جدی میگویم. Flipper را با کدهای مادون قرمز تلویزیون و سیگنال Sub-GHz دروازه خود برنامهریزی کنید و دیگر هرگز به کنترل دیگری نیاز نخواهید داشت.

محققان امنیتی که آسیبپذیریهای اینترنت اشیا را بررسی میکنند، از آن به عنوان یک اسکنر میدانی سریع استفاده میکنند. با قدم زدن در یک ساختمان، در عرض ۳۰ دقیقه میتوانید تمام پروتکلهای بیسیم موجود در محدوده را نقشهبرداری کنید: کدام نشانها از رمزگذاری استفاده میکنند، کدام درها از RFID قدیمی استفاده میکنند، کدام اتاقهای کنفرانس سیستمهای صوتی و تصویری ناامن دارند. این ممیزی قبلاً به یک کوله پشتی پر از تجهیزات نیاز داشت. اکنون در جیب جا میشود.

آمار فروش گویای همه چیز است. بیش از یک میلیون دستگاه تا سال ۲۰۲۵ عرضه شد. درآمد از ۲۵ میلیون دلار در سال ۲۰۲۲ به ۸۰ میلیون دلار در سال ۲۰۲۳ رسید. این رشد ناشی از تقاضای واقعی در بازارهای تست نفوذ، آموزش و سرگرمی بود، نه فقط خریدهای ناگهانی تیک تاک. بسیاری از این دستگاهها در نهایت در بودجههای امنیتی شرکتها در کنار لایسنسهای Burp Suite و نصبهای Kali Linux قرار گرفتند.