플리퍼 제로: 주머니에 쏙 들어가는 만능 도구로 모든 것을 해킹할 수 있다 (그리고 정부가 이 도구를 싫어하는 이유)

틱톡에서 19살짜리 청년이 바텐더가 리모컨을 찾는 동안 주황색 플라스틱 도구로 바 TV 채널을 바꾸는 영상을 봤습니다. 그 영상은 조회수 1,200만 회를 기록했죠. 그러고 나서 캐나다 정부가 그 도구가 차량 절도에 이용될 수 있다며 금지하겠다고 발표했습니다. 아마존도 결국 그 제품을 매장에서 내렸고요. 그런데도 그 제품을 만든 회사는 2023년에 8천만 달러의 매출을 올렸다고 발표했습니다.

플리퍼 제로(Flipper Zero) 이야기에 오신 것을 환영합니다. 주머니에 쏙 들어가는 크기의 해킹 멀티툴로, 침투 테스터와 IT 전문가들을 위한 제품입니다. 가격은 169달러입니다. 아이폰 탈옥이 발견된 이후 가장 논란이 많은 소비자 전자제품이기도 하죠. 정치인들은 이 제품이 자동차를 훔친다고 생각해서 싫어하지만(실제로는 그렇지 않습니다), 틱톡 사용자들은 적외선 신호를 이용한 재밌는 장난을 칠 수 있어서 좋아합니다. 이 모든 소란 속에 숨겨진 진정한 실력을 자랑하는 오픈 소스 도구가 바로 보안 전문가들의 업무 방식을 바꿔놓은 것입니다.

이 기기가 실제로 무엇을 하는지, 소셜 미디어에서 뭐라고 하든 절대 할 수 없는 것은 무엇인지, 그리고 화면에 만화 돌고래가 나오는 기기 하나 때문에 정부 전체가 왜 난리를 쳤는지 알아보겠습니다.

Flipper Zero란 무엇일까요? 바로 물건을 부수는 걸 좋아하는 괴짜들을 위한 하드웨어입니다.

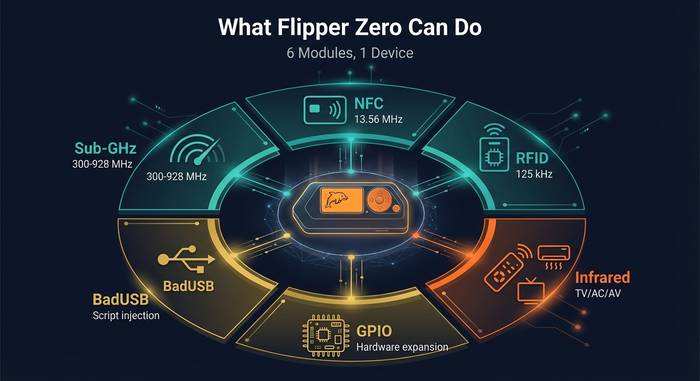

논란을 제외하면, 플리퍼 제로는 무선 프로토콜과 접근 제어 시스템을 위한 휴대용 다기능 장치입니다. 기본적으로 무선 신호용 스위스 아미 나이프라고 할 수 있죠. RFID 배지를 읽고, NFC 카드를 복제하고, 서브 GHz 원격 신호를 포착하고 재생하며, 범위 내 모든 TV에 적외선 코드를 전송할 수 있습니다. 이 모든 기능이 픽셀 아트 돌고래가 LCD 화면에 그려진, 통통한 초콜릿 바만 한 크기의 기기에 담겨 있습니다.

알렉스 쿨라긴과 파벨 조브너는 2020년에 킥스타터에서 프로젝트를 시작하여 목표액의 약 10배에 달하는 480만 달러를 모금했습니다. 플리퍼 디바이스(Flipper Devices Inc.)는 2022년에 첫 제품을 출하했고, 2025년까지 백만 대 이상을 판매할 것으로 예상됩니다.

169달러로 얻을 수 있는 것은 다음과 같습니다.

| 요소 | 사양 |

|---|---|

| 프로세서 | STM32WB55 (듀얼 코어 ARM) |

| RAM/플래시 | 256KB / 1MB |

| 표시하다 | 128x64 픽셀 흑백 LCD |

| 배터리 | 2,000mAh 리튬 폴리머 배터리 |

| 서브 GHz 라디오 | CC1101 (300-928MHz) |

| NFC | ST25R3916 (13.56MHz) |

| RFID | 125kHz 리더/라이터 |

| 적외선 | 송신기 + 수신기 |

| 연결성 | 블루투스 LE, USB-C, GPIO 핀 |

| 저장 | microSD 카드 슬롯 |

| 크기/무게 | 100x40x25 mm / 104그램 |

| OS | FreeRTOS(오픈소스) |

방향 패드와 작은 화면 때문에 90년대 다마고치처럼 보입니다. 이는 의도적인 디자인입니다. 돌고래 마스코트는 기기를 사용할수록 진화합니다. 해킹을 많이 할수록 돌고래는 더 행복해집니다. 유치해 보이나요? 네. 하지만 해커 커뮤니티를 위한 기발한 마케팅 전략인가요? 분명 그렇습니다.

플리퍼 제로의 실제 기능은 무엇일까요?

169달러짜리 기기치고는 기능이 정말 인상적이어서 각 모듈별로 하나씩 설명해 드리겠습니다.

서브 GHz 무선 통신. CC1101 안테나는 300MHz에서 928MHz 사이의 주파수 대역에서 신호를 수신하고 송신합니다. 이 주파수 대역은 차고 문 개폐기, 기상 관측소, 원격 제어 게이트, 무선 초인종, 고정 코드를 사용하는 자동차 키 리모컨 등 수십 가지의 무선 프로토콜을 지원합니다. 플리퍼를 리모컨에 향하게 하고 신호를 수신하여 저장한 후 나중에 재생할 수 있습니다. 아파트 단지에서 원래 리모컨을 분실했을 때 이 장치를 사용하여 게이트를 제어하는 것을 본 적이 있습니다.

13.56MHz 주파수의 NFC 기능을 갖춘 Flipper Zero는 비접촉식 카드(교통카드, 호텔 키, 회사 배지, 결제 카드 등)를 읽을 수 있는 NFC 모듈이 내장되어 있습니다. 일부 카드는 NFC를 에뮬레이션하여 복제 카드처럼 사용할 수도 있습니다. 이 NFC 모듈은 MIFARE Classic, NTAG 및 기타 여러 태그 유형과 호환됩니다.

125kHz RFID. 구형 출입증, 키 fob, 건물 출입 카드는 종종 125kHz 주파수를 사용합니다. Flipper는 이러한 주파수를 읽고 저장하며, 이를 모방합니다. 사무실 출입증 판독기에 다가가 카드 대신 Flipper를 대기만 하면 문이 열립니다. 출입증을 잊어버렸을 때 유용하며, 보안 테스트에도 활용할 수 있습니다.

적외선 방식입니다. 플리퍼에는 적외선 송수신기가 내장되어 있습니다. TV, 에어컨, 프로젝터, 사운드바, 셋톱박스 등 다양한 기기의 적외선 코드 데이터베이스가 사전 탑재되어 있습니다. TV를 향해 플리퍼를 조준하고 작동하는 코드를 찾을 때까지 시도해 보세요. 이 기능은 틱톡에서 큰 인기를 끌었는데, 사람들이 공공장소에서 TV를 끄는 데 사용했기 때문입니다. 무해하지만 다소 성가신 일이죠.

iButton과 1-wire. 일부 건물에서는 금속 버튼처럼 보이는 접촉식 키를 사용합니다. Flipper는 iButton 커넥터를 통해 이러한 키를 읽고 에뮬레이션합니다. 오래된 기술이지만 여전히 널리 사용되고 있습니다.

BadUSB는 플리퍼(Flipper)를 USB 케이블로 컴퓨터에 연결하면 키보드처럼 작동하는 장치입니다. 미리 작성된 스크립트를 자동으로 입력하고 대상 컴퓨터에서 명령어를 실행할 수 있습니다. 침투 테스터들은 이 장치를 이용해 물리적인 USB 공격으로 워크스테이션이 얼마나 빠르게 손상될 수 있는지 시연합니다. 스크립트는 USB 러버 더키(Rubber Ducky)에서 사용하는 것과 동일한 언어인 Ducky Script를 사용합니다.

GPIO 핀. 플리퍼에는 외부 모듈, 센서 및 디버그 도구를 연결할 수 있는 GPIO 핀이 있습니다. 비디오 게임 모듈(라즈베리 파이 피코 애드온)을 사용하면 휴대용 게임 콘솔로 활용할 수 있습니다. WiFi 개발 보드는 ESP32 칩을 통해 네트워크 스캔 기능을 추가합니다. GPIO 인터페이스 덕분에 플리퍼는 기본 하드웨어 설계 당시에는 고려하지 않았던 방식으로 확장할 수 있습니다.

블루투스. BLE 지원을 통해 Flipper는 휴대폰 및 기타 블루투스 장치와 통신할 수 있습니다. 이 모듈은 2023년 9월 미드웨스트 퍼페스트(Midwest FurFest)에서 누군가가 블루투스 저에너지(BLE) 스팸 공격을 시연하여 결제 단말기를 마비시키고, 더 심각하게는 해당 지역의 일부 의료 기기까지 작동을 중단시킨 사건 이후 주목을 받았습니다.

틱톡의 주장과는 달리 플리퍼 제로가 할 수 없는 것

소셜 미디어에서 과대광고가 퍼지면서 플리퍼는 마치 만능 해킹 도구처럼 여겨졌습니다. 하지만 그렇지 않습니다. 플리퍼가 할 수 없는 일은 다음과 같습니다.

최신 차량은 훔칠 수 없습니다. 최신 차량은 키를 누를 때마다 고유한 암호화 신호가 생성되는 롤링 코드를 사용합니다. 롤링 코드를 캡처하고 재생해도 차량이 이미 다음 코드로 넘어가 있기 때문에 작동하지 않습니다. 1990년대와 2000년대 초반의 고정 코드 시스템은 취약합니다. 2005년 이후에 제조된 롤링 코드 차량은 플리퍼로 훔칠 수 없습니다.

암호화된 NFC 카드는 복제할 수 없습니다. 최신 신용 카드, 최신 교통 카드, 대부분의 보안 출입증은 암호화된 통신을 사용합니다. Flipper는 UID(공개 식별자)는 읽을 수 있지만, 복제에 필요한 개인 키를 추출할 수는 없습니다. MIFARE DESFire, 최신 MIFARE Plus 및 동적 CVV를 사용하는 은행 카드는 안전합니다.

기본 Flipper에는 Wi-Fi 하드웨어가 없기 때문에 Wi-Fi 네트워크를 해킹할 수는 없습니다. ESP32 개발 보드 추가 기능을 사용하면 네트워크를 스캔하고 기본적인 공격을 실행할 수 있지만, 이를 Wi-Fi 해킹이라고 부르는 것은 과장된 표현입니다.

최신 암호화를 뚫을 수는 없습니다. WPA3 비밀번호를 무차별 대입 공격으로 해독할 수도 없고, AES로 보호된 신호를 해독할 수도 없습니다. Flipper는 암호화되지 않았거나 약하게 암호화된 프로토콜에서만 작동합니다. 제대로 보안된 프로토콜은 절대 사용할 수 없습니다.

틱톡이 보여주는 것과 기기가 실제로 하는 것 사이의 괴리가 가장 큰 논란거리입니다. 십 대 청소년이 식당 TV를 끄는 모습은 훌륭한 콘텐츠가 될 수 있습니다. 하지만 모의 침투 테스트 전문가가 기업 사무실에서 여전히 암호화되지 않은 125kHz 배지를 출입 통제에 사용하고 있다는 사실을 발견하는 것은 어떨까요? 이것이야말로 진정으로 중요한 실제 사용 사례입니다.

논란: 금지 조치, 압수, 그리고 정부의 공황

플리퍼 제로는 자물쇠 따기 커뮤니티가 주류로 자리 잡은 이후 가장 논란이 많은 소비자용 하드웨어 제품이 되었습니다. 정부는 이를 좋게 보지 않았습니다.

2022년 말, 미국 세관은 국경에서 플리퍼 제로(Flipper Zero) 기기 15,000대를 압수했습니다. 압수된 기기들은 결국 반환되었지만, 이 압수 조치는 법 집행 기관이 해당 기기를 잠재적인 위협으로 간주했음을 시사합니다. 연방통신위원회(FCC)는 해당 기기에 아무런 문제가 없다고 판단했습니다. 세관은 단지 더 자세한 조사를 원했을 뿐입니다.

아마존은 2023년 4월, 플리퍼 제로(Flipper Zero)를 "카드 스키밍 장치"로 분류하여 마켓플레이스에서 퇴출시켰습니다. 이는 거의 확실히 잘못된 판단이었습니다. 플리퍼는 개인 키나 동적 CVV를 추출할 수 없기 때문에 카드 데이터를 의미 있는 방식으로 스키밍할 수 없습니다. 하지만 아마존의 알고리즘은 이러한 미묘한 차이를 고려하지 않았고, 결국 해당 기기는 플랫폼에서 사라졌습니다.

브라질 통신 규제 기관인 아나텔(Anatel)은 2023년에 플리퍼 제로(Flipper Zero) 출하분을 압류하고 수입을 전면 금지했습니다. 브라질 구매자들은 해당 기기를 구하기 위해 다른 방법을 찾아야 했습니다.

영국 개트윅 공항은 2023년 9월 한 여행객에게서 플리퍼 제로(Flipper Zero)라는 휴대용 전자기기를 압수했습니다. 공항 보안 요원들은 이를 무기로 오인한 것으로 보입니다. 이 전자기기는 크기가 10cm이며 화면에는 돌고래 만화가 나옵니다.

가장 큰 논란은 2024년 2월 캐나다 정부가 플리퍼 제로(Flipper Zero)를 차량 절도와 연관시켜 금지하겠다고 발표했을 때 불거졌습니다. 캐나다 정부는 차량 절도가 증가하고 있으며, 플리퍼 제로가 무선 신호와 상호 작용할 수 있으므로 차량 절도 도구라고 주장했습니다. 그러나 보안 연구원들은 플리퍼 제로가 지난 20년간 생산된 어떤 차량에도 사용되는 롤링 코드를 무력화할 수 없다고 지적했습니다. 결국 금지 조치는 기기 자체가 아닌 "불법적인 사용"을 대상으로 하는 것으로 수정되었습니다.

2023년 8월, 사우스다코타 융합센터의 경찰 게시판은 극단주의자들이 플리퍼 제로를 이용해 전력 시설을 공격할 수 있다고 경고했습니다. 이에 대해 플리퍼 디바이스 측은 최신 전력 제어 시스템은 플리퍼가 전송하는 종류의 신호에 취약하지 않다고 반박했습니다.

이 모든 혼란에는 공통적인 원인이 있습니다. 바로 규제 대상 기술을 제대로 이해하지 못하는 규제 당국입니다. 플리퍼 제로는 이미 존재하는 보안 취약점을 드러낼 뿐, 새로운 취약점을 만들어내는 것이 아닙니다. 만약 사무실에서 2005년에 개발된 암호화되지 않은 RFID 배지를 사용하고 있다면, 그것이 바로 사무실의 보안 문제입니다. 이러한 취약점을 드러내는 도구를 금지한다고 해서 근본적인 문제가 해결되는 것은 아닙니다.

커스텀 펌웨어: Unleashed, Momentum 및 커뮤니티

플리퍼 제로 공식 펌웨어는 의도적으로 보수적입니다. 지역별 주파수 제한을 준수하고 불쾌감을 줄 수 있는 기능은 포함하지 않습니다. 하지만 일부 사용자들은 더 많은 기능을 원했습니다.

Unleashed 펌웨어는 지역별 주파수 제한을 해제하고 기본 펌웨어에 포함되지 않은 서브 GHz 프로토콜을 추가합니다. Momentum(이전 Xtreme)은 추가 기능, 애니메이션, 커뮤니티에서 제공하는 프로토콜 지원을 통해 한 단계 더 나아갑니다. 이러한 커스텀 펌웨어는 오픈 소스이며 커뮤니티에서 유지 관리되고, Flipper의 USB 연결을 통해 쉽게 설치할 수 있습니다.

플리퍼 앱 스토어(2023년 7월 출시)는 또 다른 차원의 기능을 제공합니다. 타사 개발자들은 블루투스 스캔 도구부터 게임 에뮬레이터, 특수 RFID 유틸리티에 이르기까지 기기의 기능을 확장하는 다양한 앱을 개발합니다. 마이크로SD 카드 슬롯에는 추가 데이터, 사용자 지정 스크립트 및 펌웨어 백업을 저장할 수 있습니다.

이러한 오픈 소스 생태계는 Flipper를 500달러에서 3,000달러에 달하는 독점적인 침투 테스트 하드웨어와 차별화하는 요소입니다. 전문가용 Proxmark RFID 도구는 300달러 이상이고, 소프트웨어 정의 라디오(SDR)용 HackRF One은 300달러, USB Rubber Ducky는 80달러입니다. Flipper는 이러한 도구들이 하는 일의 80%를 169달러라는 저렴한 가격에 제공하며, 커뮤니티의 지속적인 지원으로 더욱 발전하고 있습니다.

Discord와 Reddit의 Flipper 커뮤니티는 가장 활발한 하드웨어 해킹 커뮤니티 중 하나입니다. 사용자들은 매일 커스텀 스크립트, 프로토콜 발견, 사용 사례 분석 등을 공유합니다. 공식 펌웨어와 커스텀 펌웨어에 대한 논쟁은 탈옥과 순정 iOS 논쟁과 유사합니다. 공식 펌웨어는 모든 곳에서 합법적으로 사용할 수 있으며 회사에서 정기적인 업데이트를 제공합니다. 반면 커스텀 펌웨어는 회사에서 의도적으로 포함하지 않은 도구를 제공합니다. 대부분의 진지한 사용자들은 출시 첫 주 안에 Unleashed 또는 Momentum을 설치합니다. 하지만 커스텀 펌웨어의 위험성은 공식 빌드가 여러 국가에서 규정을 준수하도록 하는 주파수 제한을 해제하기 때문에 현지 무선 통신 규정을 위반할 수 있다는 점입니다.

누가 실제로 Flipper Zero를 사용하고 있으며, 누가 사용해야 할까요?

틱톡에서 장난치는 사람들은 잊으세요. 누가 이 제품을 소유함으로써 이득을 보는지 알아보세요:

침투 테스트 전문가들은 모든 보안 점검에 이 도구를 사용합니다. 물리적 보안 평가에는 배지 복제품, 무선 액세스 포인트, USB 공격 표면 테스트가 필요합니다. Flipper는 특수 장비로 가득 찬 가방을 들고 다닐 필요 없이 이 세 가지 모두를 테스트할 수 있습니다.

IT 관리자는 직접 시스템을 테스트합니다. 사무실 NFC 배지 시스템은 암호화를 사용합니까? 회의실 AV 시스템은 적외선 명령을 수용합니까? 누군가 로비 단말기에 접근하여 BadUSB 스크립트를 실행할 수 있습니까? Flipper는 이러한 질문에 몇 분 만에 답을 제시합니다.

학생과 아마추어들은 플리퍼를 통해 무선 프로토콜, 하드웨어 해킹, 임베디드 시스템에 대해 배울 수 있습니다. 플리퍼는 실제 보안 개념을 가르칠 수 있을 만큼 심도 있는 교육 도구입니다. GPIO 핀만으로도 전자 프로젝트를 위한 기본적인 로직 분석기 및 프로토콜 디버거로 활용할 수 있습니다.

스마트홈 애호가들은 하나의 기기로 여러 브랜드의 기기를 제어할 수 있습니다. 차고의 차고가 315MHz를 사용하고 천장 선풍기가 적외선을 사용하며 현관문이 433MHz를 사용하더라도 Flipper 하나로 모든 기기를 제어할 수 있습니다.

리모컨을 잃어버리는 사람들, 정말 많죠. Flipper에 TV의 적외선 코드와 게이트의 서브 GHz 신호를 등록하면 더 이상 리모컨이 필요 없어요.

사물인터넷(IoT) 취약점을 연구하는 보안 연구원들은 이를 신속한 현장 스캐너로 활용합니다. 건물 안을 걸어 다니며 30분 안에 범위 내 모든 무선 프로토콜을 파악할 수 있습니다. 어떤 출입증이 암호화를 사용하는지, 어떤 문에 기존 RFID가 설치되어 있는지, 어떤 회의실에 보안이 취약한 시청각 시스템이 있는지 등을 알 수 있죠. 예전에는 이런 작업을 하려면 장비로 가득 찬 배낭이 필요했지만, 이제는 주머니에 쏙 들어갑니다.

판매 수치가 모든 것을 말해줍니다. 2025년까지 백만 대 이상이 출하되었고, 매출은 2022년 2,500만 달러에서 2023년 8,000만 달러로 급증했습니다. 이러한 성장은 단순히 틱톡 열풍에 따른 충동구매가 아니라, 모의 침투 테스트, 교육, 취미 시장 전반에 걸친 실질적인 수요에서 비롯되었습니다. 실제로 많은 제품들이 Burp Suite 라이선스나 Kali Linux 설치처럼 기업 보안 예산에 포함되었습니다.