Flipper Zero: Das Taschen-Multitool, das alles hackt (und warum Regierungen es hassen)

Ich sah auf TikTok, wie ein 19-Jähriger mit einem orangefarbenen Plastikgerät den Fernsehkanal in einer Bar wechselte, während der Barkeeper nach der Fernbedienung suchte. Der Clip hatte zwölf Millionen Aufrufe. Dann kündigte die kanadische Regierung an, das Gerät verbieten zu wollen, weil es angeblich zum Autodiebstahl benutzt wurde. Daraufhin nahm Amazon es aus dem Sortiment. Und schließlich meldete das Unternehmen dahinter trotzdem einen Umsatz von 80 Millionen Dollar im Jahr 2023.

Willkommen zur Flipper Zero-Saga. 169 Dollar für ein Hacking-Multitool im Taschenformat für Penetrationstester und Technikbegeisterte. Das wohl umstrittenste Produkt der Unterhaltungselektronik, seitdem jemand herausgefunden hat, dass man ein iPhone jailbreaken kann. Politiker hassen es, weil sie glauben, es würde Autos stehlen (was nicht stimmt). TikTok liebt es, weil man damit alberne Streiche mit Infrarotsignalen spielen kann. Und unter all dem Trubel verbirgt sich ein wirklich nützliches Open-Source-Tool, das die Arbeit von Sicherheitsexperten revolutioniert hat.

Hier erfahren Sie, was es tatsächlich kann, was es absolut nicht kann, egal was Ihnen die sozialen Medien erzählen, und warum ganze Regierungen wegen eines Geräts mit einem Cartoon-Delfin auf dem Bildschirm den Verstand verloren haben.

Was Flipper Zero ist: Hardware für Geeks, die gerne Dinge kaputtmachen.

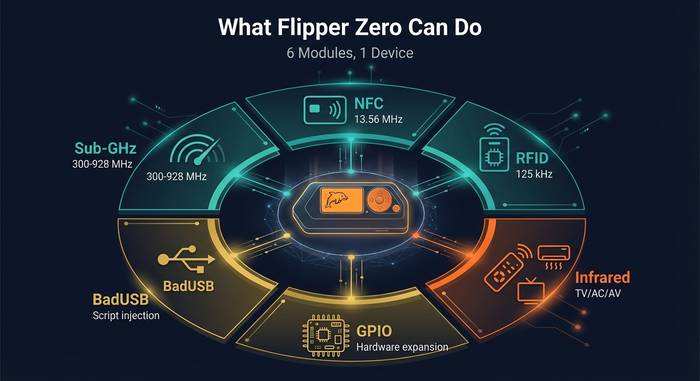

Lässt man die Kontroverse beiseite, ist der Flipper Zero ein tragbares Multifunktionsgerät für drahtlose Protokolle und Zutrittskontrollsysteme. Quasi ein Schweizer Taschenmesser für Funksignale. Er liest RFID-Ausweise, klont NFC-Karten, empfängt und gibt Sub-GHz-Fernbedienungssignale wieder und sendet Infrarotcodes an jeden Fernseher in Reichweite. All das mit einem Gerät von der Größe eines dicken Schokoriegels, dessen LCD-Bildschirm einen Pixel-Art-Delfin ziert.

Alex Kulagin und Pavel Zhovner starteten 2020 eine Kickstarter-Kampagne. Sie sammelten 4,8 Millionen US-Dollar ein, etwa das Zehnfache ihres Ziels. Flipper Devices Inc. lieferte die ersten Geräte 2022 aus. Bis 2025 wurden über eine Million Stück verkauft.

Das erhalten Sie für 169 Dollar:

| Komponente | Spezifikation |

|---|---|

| Prozessor | STM32WB55 (Dual-Core ARM) |

| RAM / Flash | 256 KB / 1 MB |

| Anzeige | 128x64 Pixel monochromer LCD-Bildschirm |

| Batterie | 2.000 mAh LiPo |

| Sub-GHz-Funk | CC1101 (300-928 MHz) |

| NFC | ST25R3916 (13,56 MHz) |

| RFID | 125-kHz-Lese-/Schreibgerät |

| Infrarot | Sender + Empfänger |

| Konnektivität | Bluetooth LE, USB-C, GPIO-Pins |

| Lagerung | microSD-Kartensteckplatz |

| Größe / Gewicht | 100 x 40 x 25 mm / 104 Gramm |

| Betriebssystem | FreeRTOS (Open Source) |

Das Steuerkreuz und der kleine Bildschirm lassen es wie ein Tamagotchi aus den 90ern aussehen. Und das ist Absicht. Das Delfin-Maskottchen entwickelt sich mit der Nutzung des Geräts weiter. Je mehr man hackt, desto glücklicher wird der Delfin. Albern? Ja. Geniales Marketing für die Hacker-Community? Absolut.

Was Flipper Zero tatsächlich kann

Ich möchte Ihnen jedes Modul einzeln vorstellen, denn die Funktionen sind für ein Gerät dieser Preisklasse (169 Dollar) wirklich beeindruckend.

Sub-GHz-Funk. Die CC1101-Antenne empfängt und sendet Signale auf Frequenzen zwischen 300 und 928 MHz. Damit lassen sich Garagentoröffner, Wetterstationen, ferngesteuerte Tore, drahtlose Türklingeln, Autoschlüssel mit festen Codes und Dutzende weiterer Funkprotokolle bedienen. Man richtet den Flipper auf eine Fernbedienung, empfängt das Signal, speichert es und kann es später wiedergeben. Ich habe schon erlebt, wie Leute damit die Tore ihrer Wohnanlage gesteuert haben, nachdem sie die Originalfernbedienung verloren hatten.

NFC mit 13,56 MHz. Der Flipper Zero verfügt über ein integriertes NFC-Modul zum Lesen kontaktloser Karten: Fahrkarten, Hotelschlüssel, Büroausweise und (teilweise) Zahlungskarten. Er kann einige dieser Karten emulieren und somit als Klon fungieren. Das NFC-Modul ist kompatibel mit MIFARE Classic, NTAG und verschiedenen anderen Tag-Typen.

125-kHz-RFID. Ältere Zutrittskarten, Schlüsselanhänger und Gebäudezugangskarten nutzen häufig 125 kHz. Der Flipper liest, speichert und emuliert diese Daten. Gehen Sie einfach zum Kartenleser Ihres Büros, halten Sie Ihren Flipper anstelle Ihrer Karte an das Lesegerät, und die Tür öffnet sich. Praktisch, wenn Sie Ihre Karte vergessen haben. Auch für Sicherheitstests geeignet.

Infrarot. Flipper verfügt über einen eingebauten Infrarotsender und -empfänger. Er ist mit einer riesigen Datenbank an Infrarotcodes für Fernseher, Klimaanlagen, Projektoren, Soundbars und Set-Top-Boxen vorinstalliert. Richten Sie ihn einfach auf einen beliebigen Fernseher und probieren Sie die Codes aus, bis einer funktioniert. Diese Funktion ging auf TikTok viral, wo Nutzer Fernseher an öffentlichen Orten ausschalteten. Harmlos, aber nervig.

iButton und 1-Wire. In manchen Gebäuden werden Kontaktschlüssel verwendet, die wie Metallknöpfe aussehen. Der Flipper liest und emuliert diese über seinen iButton-Anschluss. Eine ältere Technologie, die aber immer noch weit verbreitet ist.

BadUSB. Schließt man den Flipper per USB an einen Computer an, fungiert er als Tastatur. Er kann vordefinierte Skripte automatisch eingeben und Befehle auf dem Zielrechner ausführen. Penetrationstester nutzen dies, um zu demonstrieren, wie schnell ein physischer USB-Angriff eine Workstation kompromittieren kann. Die Skripte verwenden Ducky Script, dieselbe Sprache, die auch der USB Rubber Ducky nutzt.

GPIO-Pins. Der Flipper verfügt über GPIO-Pins, an die externe Module, Sensoren und Debugging-Tools angeschlossen werden können. Das Videospielmodul (eine Erweiterung für den Raspberry Pi Pico) verwandelt ihn in eine tragbare Spielkonsole. Das WLAN-Entwicklungsboard erweitert die Möglichkeiten zum Netzwerk-Scanning mithilfe eines ESP32-Chips. Dank der GPIO-Schnittstelle lässt sich der Flipper auf Arten erweitern, für die die Basishardware ursprünglich nicht ausgelegt war.

Bluetooth. Die BLE-Unterstützung ermöglicht es dem Flipper, mit Smartphones und anderen Bluetooth-Geräten zu kommunizieren. Dieses Modul erlangte Aufmerksamkeit, nachdem jemand im September 2023 auf dem Midwest FurFest Spam-Angriffe mit Bluetooth Low Energy demonstriert hatte, die Zahlungsterminals und, noch schwerwiegender, einige medizinische Geräte in der Umgebung lahmlegten.

Was Flipper Zero nicht kann (trotz der Behauptungen von TikTok)

Der Hype in den sozialen Medien ließ Flipper wie eine universelle Hacking-Maschine erscheinen. Das ist sie nicht. Folgendes kann sie nicht:

Moderne Autos lassen sich damit nicht stehlen. Neuere Fahrzeuge verwenden Rolling Codes, bei denen jeder Tastendruck ein einzigartiges, verschlüsseltes Signal erzeugt. Das Abfangen und Wiedergeben eines Rolling Codes funktioniert nicht, da das Auto bereits zum nächsten Code in der Sequenz gewechselt hat. Festcode-Systeme aus den 1990er- und frühen 2000er-Jahren sind anfällig. Fahrzeuge mit Rolling Codes, die nach 2005 hergestellt wurden, sind für den Flipper chancenlos.

Es kann keine verschlüsselten NFC-Karten klonen. Moderne Kreditkarten, neuere Fahrkarten und die meisten Sicherheitsausweise nutzen verschlüsselte Kommunikation. Der Flipper kann die UID (öffentliche Kennung) lesen, aber nicht die privaten Schlüssel extrahieren, die zum Erstellen eines funktionierenden Klons benötigt werden. MIFARE DESFire, neuere MIFARE Plus-Karten und Bankkarten mit dynamischen CVVs sind sicher.

Der Flipper kann nicht ohne Weiteres WLAN-Netzwerke hacken. Er verfügt über keine WLAN-Hardware. Das ESP32-Entwicklungsboard kann zwar Netzwerke scannen und einfache Angriffe durchführen, aber von WLAN-Hacking zu sprechen, ist übertrieben.

Moderne Verschlüsselungen kann er nicht knacken. Weder WPA3-Passwörter noch AES-geschützte Signale lassen sich entschlüsseln. Der Flipper funktioniert mit unverschlüsselten oder schwach verschlüsselten Protokollen. Alles, was ordnungsgemäß gesichert ist, ist für ihn unerreichbar.

Die Diskrepanz zwischen dem, was TikTok zeigt, und dem, was das Gerät tatsächlich tut, ist der Hauptgrund für Kontroversen. Ein Teenager, der den Fernseher in einem Restaurant ausschaltet, liefert großartige Inhalte. Ein Penetrationstester hingegen, der feststellt, dass ein Firmengebäude immer noch unverschlüsselte 125-kHz-Zutrittskarten verwendet? Das ist der wirklich relevante Anwendungsfall.

Die Kontroverse: Verbote, Beschlagnahmungen und die Panik der Regierung

Flipper Zero wurde zum umstrittensten Hardwareprodukt für Endverbraucher, seit die Lockpicking-Szene den Massenmarkt erobert hat. Die Regierungen reagierten alles andere als positiv.

Ende 2022 beschlagnahmte der US-Zoll 15.000 Flipper Zero-Geräte an der Grenze. Sie wurden zwar später wieder freigegeben, doch die Beschlagnahme verdeutlichte, dass die Strafverfolgungsbehörden das Gerät als potenzielle Bedrohung einstuften. Die FCC hatte keine Einwände. Der Zoll wollte die Geräte lediglich genauer unter die Lupe nehmen.

Amazon verbannte den Flipper Zero im April 2023 von seinem Marktplatz und stufte ihn als „Karten-Skimming-Gerät“ ein. Diese Einstufung war mit ziemlicher Sicherheit falsch. Der Flipper kann Kartendaten nicht sinnvoll auslesen, da er weder private Schlüssel noch dynamische CVVs extrahieren kann. Amazons Algorithmen ignorieren jedoch solche Feinheiten, und das Gerät verschwand von der Plattform.

Die brasilianische Telekommunikationsbehörde Anatel beschlagnahmte 2023 Lieferungen des Flipper Zero und blockierte damit die Einfuhr vollständig. Brasilianische Käufer mussten alternative Wege finden, um das Gerät zu erwerben.

Der Flughafen Gatwick in Großbritannien beschlagnahmte im September 2023 ein Flipper Zero von einem Reisenden. Die Flughafensicherheit hielt es offenbar für eine Waffe. Das Gerät ist 10 Zentimeter lang und zeigt einen Cartoon-Delfin auf dem Bildschirm.

Der größte Streitpunkt kam im Februar 2024, als Kanada Pläne für ein Verbot des Flipper Zero ankündigte und ihn mit Autodiebstählen in Verbindung brachte. Die kanadische Regierung argumentierte: Autodiebstähle nähmen zu, der Flipper Zero könne mit Funksignalen interagieren und sei daher ein Werkzeug zum Autodiebstahl. Sicherheitsexperten wiesen darauf hin, dass der Flipper die in den letzten 20 Jahren in Autos verwendeten Rolling Codes nicht knacken könne. Der Verbotsvorschlag wurde später dahingehend revidiert, dass nun der „illegale Gebrauch“ anstatt des Geräts selbst im Fokus stehe.

Ein Polizeibulletin des South Dakota Fusion Center vom August 2023 warnte davor, dass Extremisten Flipper Zero für Angriffe auf die Strominfrastruktur einsetzen könnten. Flipper Devices entgegnete, dass moderne Stromsteuerungssysteme gegenüber den vom Flipper ausgesendeten Signalen nicht anfällig seien.

Diese ganze Panik hat einen gemeinsamen Nenner: Regulierungsbehörden, die die Technologie nicht verstehen und sie trotzdem regulieren. Flipper Zero deckt bereits bestehende Sicherheitslücken auf. Es schafft keine neuen. Wenn Ihr Büro unverschlüsselte RFID-Ausweise aus dem Jahr 2005 verwendet, ist das Ihr Sicherheitsproblem. Ein Verbot des Tools, das diese Lücken aufdeckt, löst das Problem nicht.

Benutzerdefinierte Firmware: Unleashed, Momentum und die Community

Die offizielle Firmware des Flipper Zero ist bewusst konservativ gehalten. Sie respektiert regionale Frequenzbeschränkungen und vermeidet Funktionen, die als anstößig eingestuft werden könnten. Einige Nutzer wünschten sich jedoch mehr.

Die Unleashed-Firmware entfernt regionale Frequenzsperren und fügt Sub-GHz-Protokolle hinzu, die in der Standard-Firmware nicht enthalten sind. Momentum (ehemals Xtreme) geht noch einen Schritt weiter und bietet zusätzliche Funktionen, Animationen und Unterstützung für von der Community beigesteuerte Protokolle. Diese Custom-Firmwares sind Open Source, werden von der Community gepflegt und lassen sich einfach über die USB-Verbindung des Flipper installieren.

Der Flipper App Store (gestartet im Juli 2023) erweitert die Funktionalität des Geräts um eine weitere Ebene. Drittanbieter entwickeln Apps, die den Funktionsumfang erweitern – von Bluetooth-Scannern über Spieleemulatoren bis hin zu speziellen RFID-Anwendungen. Der microSD-Kartensteckplatz dient zur Speicherung zusätzlicher Daten, benutzerdefinierter Skripte und Firmware-Backups.

Dieses Open-Source-Ökosystem unterscheidet den Flipper von proprietärer Pentesting-Hardware im Wert von 500 bis 3.000 US-Dollar. Ein professionelles Proxmark-RFID-Tool kostet über 300 US-Dollar. Ein HackRF One für Software-Defined Radio kostet 300 US-Dollar. Ein USB Rubber Ducky kostet 80 US-Dollar. Der Flipper bietet 80 % der Funktionen dieser Tools in einem Paket für nur 169 US-Dollar und wird von einer Community stetig erweitert.

Die Flipper-Community auf Discord und Reddit zählt zu den aktivsten Hardware-Hacking-Communities überhaupt. Täglich werden dort eigene Skripte, Protokollentdeckungen und Anwendungsbeispiele geteilt. Die Debatte zwischen offizieller und Custom-Firmware ähnelt der Diskussion um Jailbreak vs. Stock-iOS. Offizielle Firmware gewährleistet weltweite Legalität und erhält regelmäßige Updates vom Hersteller. Custom-Firmware bietet Funktionen, die der Hersteller bewusst nicht integriert hat. Die meisten ambitionierten Nutzer installieren Unleashed oder Momentum innerhalb der ersten Woche. Das Risiko: Custom-Firmware kann gegen lokale Funkbestimmungen verstoßen, da sie die Frequenzbeschränkungen aufhebt, die die offizielle Firmware in verschiedenen Ländern konform halten.

Wer nutzt Flipper Zero eigentlich (und wer sollte es nutzen)?

Vergessen Sie die TikTok-Spaßvögel. Hier erfahren Sie, wer von einem solchen Gerät profitiert:

Penetrationstester setzen es bei jedem Einsatz ein. Physische Sicherheitsüberprüfungen erfordern das Testen von Badge-Klonen, WLAN-Zugangspunkten und USB-Angriffsflächen. Der Flipper deckt all diese Bereiche ab, ohne dass man eine Tasche voller Spezialausrüstung mitführen muss.

IT-Administratoren testen ihre eigenen Systeme. Nutzt das NFC-Ausweissystem im Büro Verschlüsselung? Akzeptiert die AV-Anlage im Konferenzraum beliebige Infrarotbefehle? Kann jemand an einem Terminal in der Lobby ein BadUSB-Skript ausführen? Der Flipper beantwortet diese Fragen in wenigen Minuten.

Schüler und Hobbybastler lernen Funkprotokolle, Hardware-Hacking und eingebettete Systeme kennen. Der Flipper ist ein Lehrmittel, das ausreichend tiefgründig ist, um reale Sicherheitskonzepte zu vermitteln. Allein die GPIO-Pins machen ihn zu einem einfachen Logikanalysator und Protokoll-Debugger für Elektronikprojekte.

Smart-Home-Fans können Geräte verschiedener Hersteller mit nur einem Gerät steuern. Nutzt Ihre Garage beispielsweise 315 MHz, Ihr Deckenventilator Infrarot und Ihr Einfahrtstor 433 MHz? Der Flipper kann sie alle steuern.

Leute, die ständig ihre Fernbedienungen verlieren. Echt jetzt. Programmieren Sie den Flipper mit den Infrarotcodes Ihres Fernsehers und dem Sub-GHz-Signal Ihres Tores, und Sie brauchen nie wieder eine andere Fernbedienung.

Sicherheitsforscher, die IoT-Schwachstellen untersuchen, nutzen es als schnellen Feldscanner. Gehen Sie durch ein Gebäude und in 30 Minuten haben Sie alle drahtlosen Protokolle in Reichweite erfasst: welche Ausweise verschlüsselt sind, welche Türen mit veralteter RFID-Technologie arbeiten, welche Konferenzräume ungesicherte AV-Systeme haben. Früher benötigte man für so ein Audit einen Rucksack voller Ausrüstung. Jetzt passt alles in die Hosentasche.

Die Verkaufszahlen sprechen für sich. Bis 2025 wurden über eine Million Einheiten ausgeliefert. Der Umsatz stieg von 25 Millionen US-Dollar im Jahr 2022 auf 80 Millionen US-Dollar im Jahr 2023. Dieses Wachstum resultierte aus realer Nachfrage in den Bereichen Penetrationstests, Bildung und Hobby, nicht nur aus Spontankäufen über TikTok. Viele dieser Einheiten landeten schließlich in den Sicherheitsbudgets von Unternehmen, neben Burp Suite-Lizenzen und Kali Linux-Installationen.