Flipper Zero: kieszonkowe narzędzie wielofunkcyjne, które poradzi sobie ze wszystkim (i dlaczego rządy go nienawidzą)

Oglądałem na TikToku, jak 19-latek zmieniał kanał w barowym telewizorze za pomocą pomarańczowego plastikowego gadżetu, podczas gdy barman rozglądał się za pilotem. Dwanaście milionów wyświetleń tego klipu. Potem widziałem, jak rząd Kanady ogłosił, że chce zakazać tego gadżetu, ponieważ rzekomo służył do kradzieży samochodów. Potem widziałem, jak Amazon wycofuje go ze swojego sklepu. A potem widziałem, jak firma, która za nim stoi, i tak odnotowała 80 milionów dolarów przychodu w 2023 roku.

Witamy w sadze Flipper Zero. 169 dolarów za kieszonkowe narzędzie hakerskie dla pentesterów i geeków. Najbardziej kontrowersyjny produkt elektroniki użytkowej od czasu, gdy ktoś odkrył, że można jailbreakować iPhone'a. Politycy go nienawidzą, bo myślą, że kradnie samochody (ale tak nie jest). TikTok go uwielbia, bo można nim robić głupie żarty za pomocą sygnałów podczerwieni. A pod całym tym szumem kryje się naprawdę przydatne narzędzie open source, które zmieniło sposób, w jaki specjaliści ds. bezpieczeństwa wykonują swoją pracę.

Oto, co urządzenie to faktycznie potrafi, czego absolutnie nie może zrobić, niezależnie od tego, co sugerują media społecznościowe, i dlaczego całe rządy straciły rozum z powodu urządzenia z rysunkowym delfinem na ekranie.

Czym jest Flipper Zero: sprzęt dla geeków lubiących rozwalać rzeczy

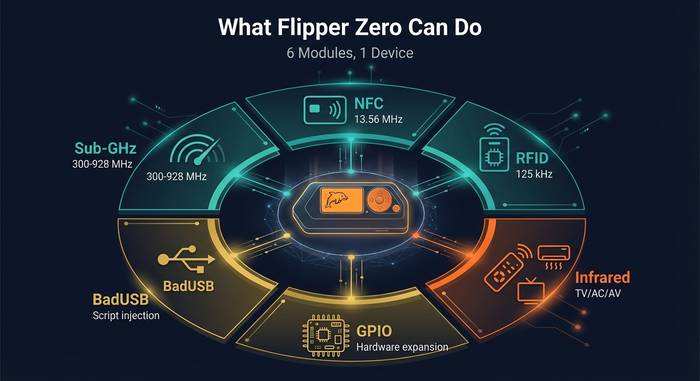

Pomińmy kontrowersje, a Flipper Zero to przenośne urządzenie wielofunkcyjne do obsługi protokołów bezprzewodowych i systemów kontroli dostępu. To w zasadzie scyzoryk szwajcarski do sygnałów radiowych. Odczytuje identyfikatory RFID. Klonuje karty NFC. Przechwytuje i odtwarza sygnały z pilota Sub-GHz. Wysyła kody podczerwieni do każdego telewizora w zasięgu. Wszystko to za pomocą gadżetu wielkości grubego batonika z pikselowym delfinem żyjącym na ekranie LCD.

Alex Kulagin i Pavel Zhovner uruchomili kampanię na Kickstarterze w 2020 roku. Zebrali 4,8 miliona dolarów, czyli około 10 razy więcej niż zakładali. Flipper Devices Inc. wysłał pierwsze urządzenia w 2022 roku. Do 2025 roku sprzedali ich ponad milion.

Oto co otrzymasz za 169 dolarów:

| Część | Specyfikacja |

|---|---|

| Edytor | STM32WB55 (dwurdzeniowy ARM) |

| Pamięć RAM / Flash | 256 KB / 1 MB |

| Wyświetlacz | Monochromatyczny wyświetlacz LCD o rozdzielczości 128x64 pikseli |

| Bateria | 2000 mAh LiPo |

| Radio sub-GHz | CC1101 (300-928 MHz) |

| NFC | ST25R3916 (13,56 MHz) |

| RFID | Odczyt/zapis 125 kHz |

| Podczerwony | Nadajnik + odbiornik |

| Łączność | Bluetooth LE, USB-C, piny GPIO |

| Składowanie | gniazdo karty microSD |

| Rozmiar / Waga | 100x40x25 mm / 104 gramy |

| System operacyjny | FreeRTOS (oprogramowanie typu open source) |

Kierunkowy pad i mały ekran sprawiają, że wygląda jak Tamagotchi z lat 90. To celowy zabieg. Maskotka delfina ewoluuje w miarę korzystania z urządzenia. Im więcej hakujesz, tym bardziej zadowolony staje się twój delfin. Głupie? Tak. Genialny marketing dla społeczności hakerów? Zdecydowanie.

Co tak naprawdę potrafi Flipper Zero

Omówię teraz każdy moduł, ponieważ jego możliwości są naprawdę imponujące jak na gadżet kosztujący 169 dolarów.

Radio sub-GHz. Antena CC1101 odbiera i nadaje na częstotliwościach od 300 do 928 MHz. Dotyczy to otwieraczy bram garażowych, stacji pogodowych, bram sterowanych zdalnie, bezprzewodowych dzwonków do drzwi, breloków samochodowych z kodami stałymi i dziesiątek innych protokołów radiowych. Wystarczy skierować Flipper na pilota, przechwycić sygnał, zapisać go i odtworzyć później. Widziałem ludzi, którzy używali go do sterowania bramami w swoich osiedlach po zgubieniu oryginalnego pilota.

NFC na częstotliwości 13,56 MHz. Flipper Zero posiada wbudowany moduł NFC, który odczytuje karty zbliżeniowe: bilety okresowe, klucze hotelowe, identyfikatory biurowe, karty płatnicze (częściowo). Może emulować niektóre z tych kart, działając jako klon. Moduł NFC współpracuje z kartami MIFARE Classic, NTAG i wieloma innymi typami tagów.

RFID 125 kHz. Starsze identyfikatory dostępu, breloki i karty wejściowe do budynku często wykorzystują częstotliwość 125 kHz. Flipper odczytuje, przechowuje i emuluje te identyfikatory. Podejdź do czytnika identyfikatorów w biurze, zbliż Flippera zamiast karty, a drzwi się otworzą. Przydatne, gdy zapomnisz identyfikatora. Przydatne również do testowania bezpieczeństwa.

Podczerwień. Flipper ma wbudowany nadajnik i odbiornik podczerwieni. Ma wgraną ogromną bazę kodów podczerwieni dla telewizorów, klimatyzatorów, projektorów, soundbarów i dekoderów. Skieruj go na dowolny telewizor i próbuj kodów, aż któryś zadziała. Ta funkcja stała się viralem na TikToku, gdzie ludzie wyłączają telewizory w miejscach publicznych. Nieszkodliwe, ale irytujące.

iButton i 1-wire. Niektóre budynki używają przycisków kontaktowych, które wyglądają jak metalowe przyciski. Flipper odczytuje je i emuluje poprzez złącze iButton. Stara technologia, ale wciąż szeroko stosowana.

BadUSB. Podłącz Flippera do komputera przez USB, a będzie on działał jak klawiatura. Może on automatycznie wpisywać predefiniowane skrypty, uruchamiając polecenia na komputerze docelowym. Pentesterzy wykorzystują to, aby zademonstrować, jak szybko fizyczny atak USB może przejąć kontrolę nad stacją roboczą. Skrypty korzystają z języka Ducky Script, tego samego, którego używa USB Rubber Ducky.

Piny GPIO. Flipper posiada piny GPIO, które umożliwiają podłączanie modułów zewnętrznych, czujników i narzędzi debugowania. Moduł gier wideo (dodatek do Raspberry Pi Pico) zamienia go w przenośną konsolę do gier. Płytka deweloperska WiFi dodaje funkcje skanowania sieci za pomocą układu ESP32. Interfejs GPIO umożliwia rozbudowę Flippera w sposób, do którego nie był on przeznaczony.

Bluetooth. Obsługa BLE umożliwia Flipperowi komunikację z telefonami i innymi urządzeniami Bluetooth. Moduł ten zwrócił na siebie uwagę po tym, jak ktoś zademonstrował ataki spamowe Bluetooth Low Energy na Midwest FurFest we wrześniu 2023 roku, zakłócając działanie terminali płatniczych, a co gorsza, niektórych urządzeń medycznych w okolicy.

Czego Flipper Zero nie potrafi (mimo tego, co mówi TikTok)

Szum medialny sprawił, że Flipper wydawał się uniwersalną maszyną do hakowania. Niczym nie jest. Oto, czego nie potrafi:

Nie może ukraść nowoczesnych samochodów. Nowsze pojazdy korzystają z kodów zmiennych, gdzie każde naciśnięcie klawisza generuje unikalny, zaszyfrowany sygnał. Przechwycenie i odtworzenie kodu zmiennego nie działa, ponieważ samochód już przeszedł na kolejny kod w sekwencji. Systemy ze stałym kodem z lat 90. i początku XXI wieku są podatne na ataki. Czy coś wyprodukowanego po 2005 roku z kodami zmiennymi? Flipper nie ma szans.

Nie można klonować zaszyfrowanych kart NFC. Nowoczesne karty kredytowe, nowsze bilety okresowe i większość bezpiecznych identyfikatorów dostępu wykorzystują szyfrowaną komunikację. Flipper potrafi odczytać UID (identyfikator publiczny), ale nie może wyodrębnić kluczy prywatnych potrzebnych do utworzenia działającego klonu. Karty MIFARE DESFire, nowsze MIFARE Plus oraz karty bankowe z dynamicznymi kodami CVV są bezpieczne.

Nie potrafi hakować sieci Wi-Fi od razu po wyjęciu z pudełka. Podstawowy Flipper nie posiada żadnego sprzętu WiFi. Dodatkowa płytka rozwojowa ESP32 umożliwia skanowanie sieci i przeprowadzanie podstawowych ataków, ale nazywanie tego hakowaniem Wi-Fi jest nadużyciem.

Nie jest w stanie przełamać nowoczesnego szyfrowania. Żadnych brutalnych prób łamania haseł WPA3. Żadnych deszyfrowania sygnałów chronionych algorytmem AES. Flipper działa z protokołami niezaszyfrowanymi lub słabo zaszyfrowanymi. Wszystko, co jest odpowiednio zabezpieczone, jest poza jego zasięgiem.

Rozbieżność między tym, co pokazuje TikTok, a tym, co urządzenie faktycznie robi, budzi największe kontrowersje. Nastolatek wyłączający telewizor w restauracji to świetny materiał. Pentester odkrywający, że biuro korporacyjne nadal używa niezaszyfrowanych identyfikatorów 125 kHz do uzyskiwania dostępu do budynku? To jest prawdziwy przypadek użycia, który ma znaczenie.

Kontrowersje: zakazy, konfiskaty i panika rządu

Flipper Zero stał się najbardziej kontrowersyjnym sprzętem konsumenckim od czasu, gdy społeczność zajmująca się otwieraniem zamków stała się masowa. Rządy nie przyjęły tego dobrze.

Pod koniec 2022 roku amerykańska służba celna skonfiskowała na granicy 15 000 urządzeń Flipper Zero. Ostatecznie zostały one zwolnione, ale konfiskata była sygnałem, że organy ścigania uznały to urządzenie za potencjalne zagrożenie. Federalna Komisja Łączności (FCC) nie miała z nim żadnych problemów. Służba celna chciała się po prostu bliżej przyjrzeć.

Amazon wycofał Flipper Zero ze swojego sklepu w kwietniu 2023 roku, klasyfikując go jako „urządzenie do skimmingu kart”. To było niemal na pewno błędne. Flipper nie może w żaden sensowny sposób skanować danych kart, ponieważ nie potrafi wyodrębnić kluczy prywatnych ani dynamicznych kodów CVV. Jednak algorytmy Amazona nie zwracają uwagi na niuanse i urządzenie zniknęło z platformy.

Brazylijski regulator telekomunikacyjny Anatel przechwycił dostawy Flippera Zero w 2023 roku, całkowicie blokując import. Brazylijscy nabywcy musieli znaleźć alternatywne sposoby na zdobycie urządzenia.

We wrześniu 2023 roku lotnisko Gatwick w Wielkiej Brytanii skonfiskowało podróżnemu Flipper Zero. Ochrona lotniska najwyraźniej uznała go za broń. Ma 10 centymetrów i na ekranie widnieje rysunkowy delfin.

Największe starcie miało miejsce w lutym 2024 roku, kiedy Kanada ogłosiła plany wprowadzenia zakazu używania Flippera Zero, łącząc go z kradzieżami samochodów. Argumentacja kanadyjskiego rządu była taka: kradzieże samochodów rosną, Flipper Zero może oddziaływać na sygnały radiowe, a zatem Flipper Zero jest narzędziem kradzieży. Badacze bezpieczeństwa zwrócili uwagę, że Flipper nie jest w stanie ominąć kodów zmiennych używanych w żadnym samochodzie wyprodukowanym w ciągu ostatnich 20 lat. Propozycja zakazu została później wycofana, a jej celem stało się „nielegalne użycie”, a nie samo urządzenie.

W biuletynie policyjnym South Dakota Fusion Center z sierpnia 2023 roku ostrzegano, że ekstremiści mogą używać Flippera Zero do ataków na infrastrukturę energetyczną. Firma Flipper Devices odpowiedziała, że nowoczesne systemy sterowania energią elektryczną nie są wrażliwe na sygnały przesyłane przez Flippera.

Cała ta panika ma jeden wspólny mianownik: regulatorzy, którzy i tak nie rozumieją technologii, która ją reguluje. Flipper Zero ujawnia już istniejące luki w zabezpieczeniach. Nie tworzy nowych. Jeśli w biurze używa się niezaszyfrowanych identyfikatorów RFID z 2005 roku, to jest to problem bezpieczeństwa biura. Zakazanie narzędzia, które je wykrywa, nie rozwiązuje problemu z zamkiem.

Oprogramowanie układowe na zamówienie: Unleashed, Momentum i społeczność

Oficjalne oprogramowanie Flipper Zero jest celowo konserwatywne. Szanuje regionalne ograniczenia częstotliwości i unika funkcji, które mogłyby zostać uznane za obraźliwe. Niektórzy użytkownicy oczekiwali czegoś więcej.

Oprogramowanie układowe Unleashed usuwa regionalne blokady częstotliwości i dodaje protokoły sub-GHz, które nie są zawarte w standardowym oprogramowaniu. Momentum (dawniej Xtreme) idzie o krok dalej, oferując dodatkowe funkcje, animacje i obsługę protokołów stworzoną przez społeczność. Te niestandardowe oprogramowanie układowe jest open source, utrzymywane przez społeczność i łatwe do zainstalowania za pośrednictwem złącza USB Flippera.

Sklep z aplikacjami Flipper (uruchomiony w lipcu 2023 r.) dodaje kolejną warstwę. Zewnętrzni deweloperzy tworzą aplikacje rozszerzające funkcjonalność urządzenia. Od narzędzi do skanowania Bluetooth, przez emulatory gier, po specjalistyczne narzędzia RFID. Gniazdo na kartę microSD przechowuje dodatkowe dane, niestandardowe skrypty i kopie zapasowe oprogramowania sprzętowego.

Ten ekosystem open source odróżnia Flippera od zastrzeżonego sprzętu do testów penetracyjnych, który kosztuje od 500 do 3000 dolarów. Profesjonalne narzędzie Proxmark RFID kosztuje ponad 300 dolarów. HackRF One do radia definiowanego programowo kosztuje 300 dolarów. USB Rubber Ducky kosztuje 80 dolarów. Flipper oferuje 80% możliwości tych narzędzi, w jednym pakiecie za 169 dolarów, a społeczność stale dodaje kolejne.

Społeczność Flipper na Discordzie i Reddicie jest jedną z najbardziej aktywnych społeczności hakerów sprzętu. Ludzie codziennie dzielą się niestandardowymi skryptami, odkryciami protokołów i opisami przypadków użycia. Debata na temat oficjalnego i niestandardowego oprogramowania sprzętowego odzwierciedla dyskusję na temat jailbreaku i standardowego systemu iOS. Oficjalne oprogramowanie sprzętowe zapewnia legalność wszędzie i jest regularnie aktualizowane przez firmę. Niestandardowe oprogramowanie sprzętowe oferuje narzędzia, których firma celowo nie uwzględnia. Większość poważnych użytkowników instaluje Unleashed lub Momentum w ciągu pierwszego tygodnia. Ryzyko: niestandardowe oprogramowanie sprzętowe może naruszać lokalne przepisy radiowe, ponieważ usuwa ograniczenia częstotliwości, które zapewniają zgodność oficjalnej kompilacji w różnych krajach.

Kto właściwie używa Flippera Zero (i kto powinien)

Zapomnij o żartownisiach z TikToka. Oto, kto skorzysta na jego posiadaniu:

Testerzy penetracyjni używają go na każdym etapie. Ocena bezpieczeństwa fizycznego wymaga testowania klonów identyfikatorów, bezprzewodowych punktów dostępowych i powierzchni ataków USB. Flipper obejmuje wszystkie trzy bez konieczności noszenia torby pełnej specjalistycznego sprzętu.

Administratorzy IT testują własne systemy. Czy system identyfikatorów NFC w biurze wykorzystuje szyfrowanie? Czy system audiowizualny w sali konferencyjnej akceptuje polecenia podczerwieni? Czy ktoś może podejść do terminala w lobby i uruchomić skrypt BadUSB? Flipper odpowiada na te pytania w kilka minut.

Studenci i hobbyści uczą się o protokołach radiowych, hakowaniu sprzętu i systemach wbudowanych. Flipper to narzędzie edukacyjne o wystarczającej głębi, aby nauczyć rzeczywistych zagadnień bezpieczeństwa. Same piny GPIO czynią z niego podstawowy analizator logiczny i debugger protokołów do projektów elektronicznych.

Miłośnicy automatyki domowej sterują urządzeniami wielu marek za pomocą jednego gadżetu. Jeśli Twój garaż korzysta z częstotliwości 315 MHz, wentylator sufitowy z podczerwienią, a brama wjazdowa z 433 MHz, Flipper poradzi sobie ze wszystkimi tymi urządzeniami.

Ludzie, którzy zgubili piloty. Serio. Zaprogramujcie Flippera kodami podczerwieni z telewizora i sygnałem Sub-GHz z bramy, a nigdy więcej nie będziecie potrzebować pilota.

Badacze bezpieczeństwa badający luki w zabezpieczeniach Internetu Rzeczy używają go jako szybkiego skanera terenowego. Wystarczy przejść się po budynku, a w 30 minut zmapujesz każdy protokół bezprzewodowy w zasięgu: które identyfikatory korzystają z szyfrowania, które drzwi obsługują starsze technologie RFID, które sale konferencyjne mają niezabezpieczone systemy audiowizualne. Kiedyś ten audyt wymagał plecaka pełnego sprzętu. Teraz mieści się w kieszeni.

Liczby sprzedaży mówią same za siebie. Do 2025 roku sprzedano ponad milion urządzeń. Przychody wzrosły z 25 milionów dolarów w 2022 roku do 80 milionów dolarów w 2023 roku. Wzrost ten wynikał z realnego popytu na rynku testów penetracyjnych, edukacji i hobby, a nie tylko z impulsywnych zakupów na TikToku. Wiele z tych urządzeń trafiło do budżetów korporacyjnych na bezpieczeństwo, obok licencji Burp Suite i instalacji Kali Linux.