192.168.100.1 Login: IP Admin Router & Panduan Pengaturan Wi-Fi

Stiker router Anda menunjukkan 192.168.100.1. Setengah dari panduan di Google menunjukkan 192.168.1.1. Keduanya tidak salah; mereka menjelaskan perangkat yang berbeda. Perangkat yang menggunakan 192.168.100.1 tergolong kecil dan spesifik: unit fiber Huawei GPON, combo kabel Motorola SBG940, beberapa perangkat Arris yang dikeluarkan Comcast, ditambah beberapa gateway yang telah dimodifikasi oleh operator. Jika stiker Anda menunjukkan hal lain, tutup tab ini dan ketik nomor stiker tersebut ke browser Anda. Tidak ada pemecahan masalah di sini yang dapat membantu Anda.

Saya sudah cukup sering membantu teman-teman saya melalui proses login yang sama sehingga tiga mode kegagalan tersebut pada dasarnya sudah menjadi kebiasaan. IP gateway salah. Kredensial pabrik salah. URL malah masuk ke kotak pencarian Google, bukan bilah alamat. Perbaiki ketiga hal tersebut, dan panel admin akan siap digunakan. Bagian-bagian di bawah ini membahas masing-masing secara berurutan: empat langkah sebenarnya untuk login, pengaturan default pabrik yang tepat untuk setiap merek, mode kegagalan yang membuat sebagian besar pembaca terjebak di tab browser, dan pembersihan keamanan singkat yang hampir tidak dilakukan siapa pun sampai terjadi sesuatu yang buruk. Lompatlah sesuai kebutuhan; bagian-bagian tersebut tidak saling bergantung.

Apa itu 192.168.100.1 dan mengapa router Anda menggunakannya?

Versi singkat: 192.168.100.1 adalah alamat IPv4 pribadi yang berada di dalam blok 192.168.0.0/16. Seluruh blok, yang terdiri dari 65.536 alamat, disisihkan oleh RFC 1918 pada Maret 1996. Tidak satu pun dari alamat-alamat ini yang pernah digunakan untuk routing di internet publik.

Versi yang lebih panjang layak untuk satu paragraf karena pertanyaan selanjutnya selalu "baiklah, tetapi mengapa router saya dan bukan milik tetangga?" Ada dua alasan. Pertama, staf dukungan telekomunikasi lebih menyukai 192.168.1.1; lebih mudah dibaca melalui telepon ("satu sembilan puluh dua titik satu enam puluh delapan titik satu titik satu") daripada 192.168.100.1 yang lebih panjang. Merek-merek kelas konsumen (Linksys, Asus, TP-Link, Netgear) telah menstandarisasi angka yang mudah ini beberapa dekade yang lalu. Kedua, slot 100 dialokasikan untuk kelas perangkat keras yang berbeda: terminal jaringan optik GPON Huawei, kombinasi modem-router kabel Motorola dan Arris tertentu, ditambah gateway ISP tempat operator memasang firmware khusus. Siapa pun yang merakit perangkat Anda memilih alamat ini dengan sengaja. Biasanya untuk menjaga lalu lintas manajemen ONT pada subnetnya sendiri, sehingga kulkas pintar yang banyak bicara tidak dapat secara tidak sengaja mengganggu tumpukan fiber.

Cara Masuk ke Router 192.168.100.1 Langkah demi Langkah

Empat langkah. Urutan lebih penting daripada yang orang duga.

Langkah 1. Hubungkan router ke komputer Anda. Colokkan kabel Ethernet ke salah satu port LAN jika ada. Koneksi kabel lebih baik daripada nirkabel selama pekerjaan administrasi; sesi Wi-Fi terkadang terputus di tengah proses pembaruan firmware, yang merupakan waktu terburuk untuk itu. Banyak ONT fiber hanya menyediakan satu port Ethernet (milik saya hanya memiliki satu port hitam berlabel LAN1, tidak ada yang lain), jadi gunakan itu. Tidak punya kabel cadangan? Nama Wi-Fi pada stiker juga berfungsi dengan baik untuk mencapai layar login.

Langkah 2. Browser, bilah alamat, IP. Ketik `http://192.168.100.1` ke bilah URL; bukan kotak pencarian Google, bukan perintah "ketik sesuatu di sini" pada tab baru. Khususnya bilah URL. Browser berhenti sejenak, formulir login muncul. Chrome, Firefox, Edge, Safari, semuanya memuat halaman dengan cara yang sama. Perhatian: beberapa ONT Huawei menjawab melalui HTTPS dengan sertifikat yang ditandatangani sendiri, yang memicu peringatan "koneksi Anda tidak aman". Klik "lanjutan," lalu "lanjutkan ke 192.168.100.1 (tidak aman)." Sertifikat tersebut berada di jaringan LAN Anda. Tidak ada penyadap di sini; peringatan tersebut bersifat prosedural.

Langkah 3. Ketik kredensial pabrik. Kredensial ini tertera pada stiker di bagian belakang atau bawah, terkadang disebut "detail login," "akses admin," atau hanya "kata sandi default." Jika stiker Anda pudar atau hilang (milik saya ada di kotak Huawei yang sudah berusia lima tahun), lewati ke bagian berikutnya untuk kata sandi default merek. Perhatikan huruf besar/kecil: sebagian besar kata sandi pabrik mencampur huruf kapital dan angka, dan mengetik cepat pada keyboard ponsel adalah tempat saya melihat sebagian besar kesalahan pengetikan.

Langkah 4. Panel admin dimuat. Itulah layar login admin 192.168.100.1 yang Anda cari. Tab untuk Status, Wi-Fi, Keamanan, WAN, mungkin Firewall dan Kontrol Orang Tua tergantung pada firmware. Anda sekarang dapat mengganti nama jaringan nirkabel Anda, mengubah kata sandi, mengatur penerusan port, dan hal-hal biasa lainnya. Melihat wizard pengaturan? Router telah direset ke pengaturan pabrik (oleh Anda atau pemilik sebelumnya) dan perlu dikonfigurasi ulang dari awal.

Beberapa hal penting yang perlu diketahui. Port 80 dipetakan ulang pada beberapa perangkat Arris yang dikunci ISP, jadi coba `http://192.168.100.1:8080` jika port default tidak menampilkan apa pun. Hindari mode kompatibilitas Internet Explorer dan versi Edge lama; mesin JavaScript mereka mengalami kendala pada halaman admin ONT modern. Browser seluler menangani perubahan kata sandi tanpa masalah. Namun, mereka kesulitan dengan pembaruan firmware karena layar kecil memotong tombol aksi. Gunakan laptop untuk sesi pertama, lalu beralih ke ponsel Anda untuk penyesuaian sehari-hari.

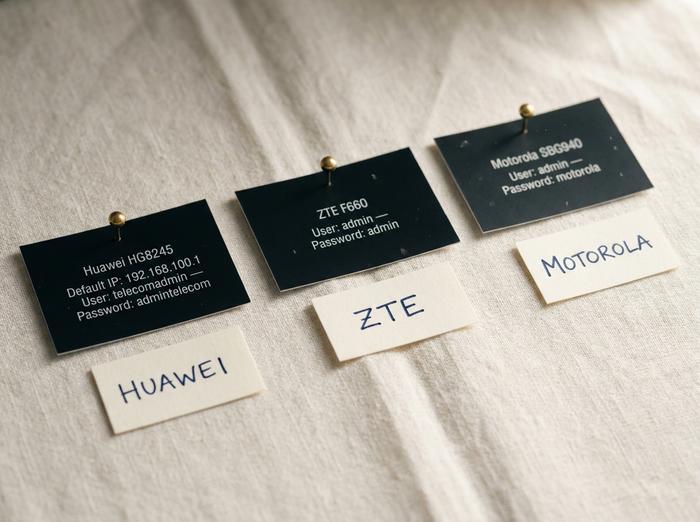

Nama Pengguna dan Kata Sandi Default untuk Merek Router Populer

Hampir semua artikel tentang "dua puluh merek router yang menggunakan 192.168.100.1" di internet sebagian besar dibuat-buat. Perangkat konsumen arus utama (TP-Link, Netgear, Linksys, Asus) hampir tidak pernah masuk dalam daftar ini; merek-merek tersebut telah menggunakan 192.168.1.1 atau 192.168.0.1 sebagai IP gateway sejak beberapa dekade lalu. Daftar singkat di bawah ini adalah perangkat yang benar-benar dikirimkan dengan 192.168.100.1 sebagai IP gateway.

| Merek/model | Nama pengguna default | Kata sandi default | Catatan |

|---|---|---|---|

| Huawei GPON ONT (HG8245H, HG8245W5, EchoLife) | administrator telekomunikasi | admintelecom | Akun superadmin, yang seringkali tersembunyi dari layar login yang dilihat oleh konsumen. |

| Huawei GPON ONT (standar) | akar | admin | Akun terbatas, tidak dapat mengedit WAN |

| ZTE F660 / F670L | admin | admin | Penyedia layanan internet (ISP) sering kali melakukan kustomisasi; periksa stiker terlebih dahulu. |

| Motorola SBG940 / MB8600 | admin | Motorola | Kombinasi modem-router kabel model lama |

| Modem kabel Arris (dikeluarkan oleh Comcast) | admin | kata sandi | Unit mode jembatan terkadang menggunakan port 8080. |

| Gerbang Askey / Ambit / Netronix | admin | admin | Unit fiber yang di-rebranding oleh ISP. |

| RCA DCW615R | admin | admin | Modem-router kabel |

Satu klarifikasi, karena informasi yang salah di sini merugikan orang-orang di malam hari. Hotspot seluler Huawei (seri E5573, E5577, E5783) TIDAK menggunakan 192.168.100.1; gateway-nya adalah 192.168.8.1. Router portabel Netgear Nighthawk M1 dan M2 berjalan di 192.168.1.1. Cukup banyak daftar "semua Huawei menggunakan 100.1" hanya menggabungkan semua produk Huawei ke dalam satu baris. Ikuti itu, dan tab browser Anda akan macet selamanya.

Kemudian ada masalah pasca-2024. ONT Huawei yang lebih baru dikirimkan dengan kata sandi per perangkat yang tercetak langsung pada stiker, bukan kata sandi default universal. Penyebabnya adalah regulasi: Undang-Undang Keamanan Produk dan Infrastruktur Telekomunikasi Inggris mulai berlaku pada 29 April 2024 dan melarang perangkat terhubung konsumen yang dikirimkan dengan kredensial default universal. Vendor yang menjual ke Inggris harus beralih ke kata sandi per perangkat. Sebagian besar dari mereka menggunakan perangkat keras yang identik di mana-mana, jadi unit fiber yang dibeli di São Paulo atau Manila pada tahun 2025 mungkin juga memiliki kredensial unik. Intinya: stiker lebih unggul. Bahkan dibandingkan dengan tabel ini.

Kustomisasi operator seluler adalah masalah tersendiri. ISP yang memberikan perangkat Huawei atau ZTE hampir selalu menimpa pengaturan pabrik dengan firmware buatan mereka sendiri. AT&T, Verizon Fios, BT di Inggris, Telstra di Australia, ditambah daftar panjang operator LATAM dan APAC, semuanya melakukan hal yang sama. Jika pengaturan pabrik maupun `admin/admin` tidak berhasil, cari di situs dukungan ISP untuk "default admin password" bersama dengan nomor model modem Anda. Kombinasi yang tepat biasanya hanya membutuhkan satu klik untuk masuk ke pusat bantuan operator, yang jauh lebih baik daripada mencoba lima kali salah dan terjebak dalam penguncian selama lima belas menit.

Penyelesaian Masalah: Tidak Dapat Mengakses 192.168.100.1

Lima gejala ini mencakup sekitar 95% dari apa yang menghalangi orang untuk mencapai halaman tersebut. Diurutkan berdasarkan frekuensi dalam antrean saya sendiri.

| Gejala | Kemungkinan penyebab | Memperbaiki |

|---|---|---|

| Halaman tidak pernah dimuat, browser terus berputar tanpa henti. | Alamat IP gateway untuk router Anda salah. | Jalankan `ipconfig` (Windows) atau `ifconfig` (Mac/Linux); salin apa pun yang dilaporkan oleh "Default Gateway". |

| Browser mencari alamat IP alih-alih membukanya. | Diketikkan ke dalam kotak pencarian, bukan bilah URL. | Klik langsung bilah URL; tambahkan awalan http:// |

| Peringatan "Koneksi Anda tidak aman" | Huawei ONT melayani admin melalui HTTPS dengan sertifikat yang ditandatangani sendiri. | Klik "lanjutan," lalu "lanjutkan ke 192.168.100.1 (tidak aman)" |

| Halaman dimuat tetapi menolak setiap upaya login. | Pengaturan default salah, atau seseorang sudah mengubahnya. | Coba pengaturan default khusus merek yang ada di tabel; jika tidak ada yang cocok, lakukan reset pabrik. |

| "Situs ini tidak dapat diakses" | Panel admin mendengarkan pada port non-standar. | Coba `http://192.168.100.1:8080` |

Kesalahan ketik menghabiskan lebih banyak waktu daripada kesalahan lainnya: 192.168.l00.1, di mana huruf kecil L menggantikan angka 1. Kedua karakter tersebut ditampilkan identik di sebagian besar font serif (Times, Cambria, Garamond), sehingga salin-tempel dari postingan forum pada tahun 2014 akan menimbulkan kesalahan. Bilah alamat browser tidak mengoreksi otomatis. Ketik ulang IP sendiri, perlahan, satu karakter pada satu waktu, jika ada sesuatu yang terlihat sedikit salah pada URL tersebut. Kesalahan lain yang menimbulkan masalah serupa: huruf O kapital yang berpura-pura menjadi nol (192.168.1OO.1), koma di tempat seharusnya titik (192.168.100,1), atau garis miring di akhir URL yang ditoleransi oleh beberapa browser dan tidak oleh beberapa browser lainnya. Solusi untuk semuanya sama. Klik bilah URL, tekan backspace hingga kosong, lalu ketik secara manual.

Setelah semua itu, masih bermasalah? Reset pabrik akan mengembalikan router ke pengaturan awal. Tombolnya berupa lubang kecil yang tersembunyi, biasanya di bagian belakang, kadang-kadang di bagian bawah; penjepit kertas yang diluruskan dapat menekannya dengan baik. Tahan selama 10-30 detik tergantung modelnya, hingga LED status berkedip bersamaan. Reset bersifat permanen: akan menghapus nama Wi-Fi, kata sandi Wi-Fi, penerusan port, kontrol orang tua, dan semua penyesuaian yang pernah Anda lakukan. Ambil foto tampilan layar saat ini dengan ponsel Anda sebelum melakukan reset.

Satu pengecekan terakhir, sebelum kabel dilepas. Konfirmasikan bahwa 192.168.100.1 adalah gateway Anda, bukan hanya angka dari utas Reddit. Windows: buka Command Prompt, ketik `ipconfig`, baca baris "Default Gateway" di bawah adaptor aktif Anda. macOS: Terminal, `netstat -nr | grep default`. Linux: `ip route | grep default`. Angka yang tercetak adalah gateway Anda yang sebenarnya. Jika tertulis 192.168.1.254 atau 10.0.0.1 atau 172.16.0.1, maka 192.168.100.1 tidak menjangkau apa pun di jaringan Anda, dan tidak akan pernah menjangkau. Tidak ada resep pemecahan masalah yang dapat memperbaiki ketidaksesuaian tersebut.

Konfigurasikan Pengaturan Wi-Fi melalui Panel Admin 192.168.100.1

Anda sudah masuk. Sekarang, hanya tiga pengaturan yang benar-benar berpengaruh. Semua pengaturan lain di layar hanyalah jalan buntu.

SSID. Nama Wi-Fi Anda. Tersembunyi di bawah WLAN → Konfigurasi Dasar WLAN pada ONT Huawei, atau Jaringan → WLAN → Dasar pada ZTE. Pilih sesuatu yang akan Anda kenali sekilas, seperti "Maple-Living" atau "5G-Garage". Lewati nomor apartemen, lewati nama keluarga; teks itu akan bocor ke setiap ponsel yang memindai di dekatnya. Klik Terapkan sebelum Anda beralih ke tempat lain atau perubahan tersebut akan hilang begitu saja.

Mode enkripsi. WPA3-Personal adalah pilihan pertama. WPA2-AES jika router Anda lebih lama dari tahun 2020. Hindari mode campuran WPA/WPA2 kecuali Anda benar-benar memiliki laptop keluaran tahun 2008. WEP sudah usang; jangan pertimbangkan sama sekali. Pengaturannya berada di menu WLAN yang sama, hanya dengan satu atau dua klik dari kotak SSID.

Saluran. Di rumah terpisah, biarkan saja pada pengaturan otomatis dan lanjutkan. Di blok apartemen dengan tiga puluh sinyal Wi-Fi yang saling berebut, pilihan saluran adalah perbedaan antara panggilan video yang lancar dan tayangan slide. Pita 2,4 GHz memiliki tiga pilihan yang tidak tumpang tindih di sebagian besar wilayah: 1, 6, dan 11. Pada firmware yang lebih baru, pemilihan otomatis sudah cukup; pada unit yang lebih lama, jalankan aplikasi penganalisis Wi-Fi di ponsel Anda, lihat saluran mana yang tidak digunakan tetangga Anda, atur secara manual. Pita 5 GHz memiliki begitu banyak saluran dan jauh lebih sedikit kemacetan sehingga pengaturan otomatis menang secara default.

Ada beberapa opsi tambahan yang patut diperhatikan. Wi-Fi Tamu akan membuat SSID kedua yang tidak dapat menjangkau LAN utama Anda, sangat cocok untuk malam hari ketika teman-teman membawa tiga laptop. Cari WLAN → Multi-SSID atau Jaringan → WLAN → Tamu. Dan ada kotak centang "Sembunyikan SSID" yang akan menghapus nama Anda dari pemindaian publik. Ini sebenarnya tidak menyembunyikan apa pun dari penyerang yang gigih (SSID akan bocor saat klien terhubung) tetapi mencegah tetangga yang tidak sengaja mengklik nama Anda karena penasaran. Keduanya adalah keuntungan kecil; keduanya tidak menggantikan kata sandi yang kuat.

192.168.100.1 vs Alamat IP Publik: Mengapa Tetap Privat

Alamat IP pribadi hanya memiliki arti di jaringan lokal Anda sendiri. Itulah trik sulapnya.

RFC 1918 menetapkan tiga blok alamat privat pada tahun 1996: 10.0.0.0/8 (sekitar 16,7 juta alamat), 172.16.0.0/12 (sedikit lebih dari satu juta), dan 192.168.0.0/16 (65.536 alamat). Tidak satu pun dari alamat tersebut yang digunakan di internet terbuka. NAT, yaitu perangkat lunak Network Address Translation yang dijalankan router Anda secara diam-diam, menulis ulang setiap paket keluar sehingga internet yang lebih luas melihat satu angka tunggal: IP publik yang disewakan ISP Anda ke saluran Anda. Di balik mask tunggal tersebut, puluhan perangkat di rumah Anda berbagi kumpulan alamat 192.168.100.x.

Cobalah sendiri. Pergi ke kafe dengan laptop Anda, ketik 192.168.100.1 di browser. Tidak ada yang berguna yang muncul. Mungkin login router orang lain. Mungkin portal otentikasi yang meminta Anda untuk masuk untuk Wi-Fi gratis. Pasti bukan gateway rumah Anda. Di seluruh dunia, jutaan LAN menggunakan alamat internal yang persis sama ini, tanpa konflik sama sekali, karena secara desain mereka tidak pernah bersentuhan langsung satu sama lain. Logika yang sama menjelaskan mengapa email peringatan "seseorang menggunakan alamat IP Anda" itu tidak berarti: IP publik Anda adalah apa yang dilihat oleh seluruh dunia, IP pribadi Anda adalah pulau terisolasi Anda sendiri.

Keamanan: Ubah Login Admin Default Anda Sekarang Juga

Ini adalah bagian yang tidak dipedulikan siapa pun sampai suatu hari orang asing mengalihkan DNS mereka melalui Moskow. Meninggalkan login admin pabrik pada router 192.168.100.1 adalah, dengan selisih yang sangat besar, alasan utama jaringan rumahan dibajak.

Beberapa angka. Broadband Genie mensurvei 3.242 rumah tangga di Inggris pada tahun 2025: 81% belum pernah mengubah kata sandi admin router mereka, 84% belum pernah memperbarui firmware. Rasio tersebut berlaku secara global, sejauh yang diketahui. Sebuah laporan gabungan Bitdefender/NETGEAR yang mencakup Januari hingga Oktober 2025 mencatat 13,6 miliar serangan yang ditujukan ke jaringan rumah, 4,6 miliar di antaranya merupakan eksploitasi yang diblokir, yang berarti sekitar 29 upaya pada setiap rumah tangga per hari. Pada tahun 2024, metrik yang sama adalah 10. Kemiringan grafiknya adalah kabar buruk.

Ini adalah operasi nyata, bukan risiko abstrak. Flax Typhoon, botnet "Raptor Train" yang dibongkar oleh Departemen Kehakiman AS pada akhir tahun 2024, telah secara diam-diam mendaftarkan lebih dari 200.000 router kantor kecil dan rumahan. APT28 Rusia mengeksploitasi CVE-2023-50224 pada unit TP-Link Archer yang belum ditambal; pada saat FBI menyita infrastruktur C2 pada April 2026, operasi tersebut telah menyentuh lebih dari 18.000 perangkat di 120 negara. CISA menambahkan CVE tersebut ke daftar Kerentanan yang Diketahui yang Dieksploitasi dengan tenggat waktu penambalan federal pada 24 September 2025.

Tiga hal yang dapat Anda lakukan dalam sepuluh menit ke depan. Pertama: ganti kata sandi admin default dengan sesuatu yang belum pernah Anda gunakan di tempat lain. Panjang, huruf besar dan kecil, tanpa kata-kata yang sebenarnya. Kedua: tukar kata sandi Wi-Fi saat Anda masih berada di dalam panel, simpan perubahannya, lalu sambungkan kembali setiap perangkat dengan kata sandi baru. Ketiga: buka menu firmware, dan jika ada pembaruan yang tertunda, terapkan sebelum Anda menutup tab. Seluruh proses, penggantian kata sandi ditambah pengaturan ulang kata sandi Wi-Fi ditambah pembaruan firmware, berjalan kurang dari sepuluh menit pada router 192.168.100.1. Sepuluh menit tersebut menutup pintu bagi serangan oportunistik yang murah, yang merupakan tempat sebagian besar pembajakan rumah sebenarnya berada.