Logowanie 192.168.100.1: Adres IP administratora routera i przewodnik konfiguracji Wi-Fi

Naklejka na routerze wskazuje 192.168.100.1. Połowa poradników w Google pokazuje 192.168.1.1. Żadna z tych opcji nie jest błędna; opisują one różne urządzenia. Klub 192.168.100.1 jest niewielki i specyficzny: światłowodowe urządzenia Huawei GPON, zestawy kablowe Motorola SBG940, niektóre urządzenia Arris produkowane przez Comcast oraz kilka bram z zainstalowanym flashem operatora. Jeśli naklejka pokazuje cokolwiek innego, zamknij tę kartę i wpisz numer naklejki w przeglądarce. Żadne rozwiązywanie problemów tutaj nie pomoże.

Przeprowadziłem wystarczająco wielu znajomych przez ten sam proces logowania, że te trzy tryby awarii to już praktycznie pamięć mięśniowa. Adres IP bramy jest błędny. Dane uwierzytelniające fabryczne są błędne. Adres URL pojawił się w polu wyszukiwania Google zamiast w pasku adresu. Napraw te trzy, a panel administracyjny będzie czekał. Poniższe sekcje omawiają każdą z nich po kolei: cztery kroki logowania, prawidłowe ustawienia fabryczne dla każdej marki, tryby awarii, które unieruchamiają większość czytelników w czyśćcu kart przeglądarki, oraz krótkie czyszczenie zabezpieczeń, którego prawie nikt nie robi, dopóki coś się nie stanie. Przechodź między sekcjami w razie potrzeby; sekcje nie są od siebie zależne.

Co to jest 192.168.100.1 i dlaczego Twój router z niego korzysta

Wersja skrócona: 192.168.100.1 to prywatny adres IPv4 znajdujący się w bloku 192.168.0.0/16. Cały blok, 65 536 adresów, został zarezerwowany przez RFC 1918 w marcu 1996 roku. Żaden z tych adresów nigdy nie jest kierowany do publicznego Internetu.

Dłuższa wersja jest warta akapitu, ponieważ kolejne pytanie zawsze brzmi: „dobrze, ale dlaczego mój router, a nie sąsiada”. Dwa powody. Po pierwsze, personel wsparcia telekomunikacyjnego preferuje adres 192.168.1.1; odczyt przez telefon jest bardziej czytelny („jeden dziewięćdziesiąt dwa kropka jeden sześćdziesiąt osiem kropka jeden kropka jeden”) niż dłuższy 192.168.100.1. Marki konsumenckie (Linksys, Asus, TP-Link, Netgear) ujednoliciły ten numer dekady temu. Po drugie, slot 100 został wydzielony dla innej klasy sprzętu: optycznych terminali sieciowych GPON Huawei, niektórych zestawów modemów kablowych i routerów Motorola i Arris, a także bramek ISP, w których operator wgrał niestandardowe oprogramowanie układowe. Osoba, która zmontowała twoje urządzenie, celowo wybrała ten adres. Zwykle po to, aby ruch zarządzania ONT pozostał w osobnej podsieci, tak aby gadatliwa, inteligentna lodówka nie mogła przypadkowo podrażnić stosu światłowodowego.

Jak zalogować się do routera 192.168.100.1 krok po kroku

Cztery kroki. Kolejność ma większe znaczenie, niż ludzie się spodziewają.

Krok 1. Połącz router z komputerem. Podłącz kabel Ethernet do jednego z portów LAN, jeśli jest dostępny. Połączenie przewodowe jest lepsze od bezprzewodowego podczas prac administracyjnych; sesje Wi-Fi czasami zanikają w trakcie aktualizacji oprogramowania, co jest najgorszym momentem na takie sytuacje. Wiele światłowodowych terminali ONT udostępnia tylko jeden port Ethernet (mój ma jeden czarny, oznaczony jako LAN1, nic więcej), więc korzystaj z niego. Nie masz zapasowego kabla? Nazwa Wi-Fi na naklejce działa bez problemu, aby przejść do ekranu logowania.

Krok 2. Przeglądarka, pasek adresu, adres IP. Wpisz `http://192.168.100.1` w pasek adresu URL; nie w pole wyszukiwania Google ani w pole „wpisz coś tutaj” w nowej karcie, a konkretnie w pasek adresu URL. Przeglądarka zatrzymuje się na pół sekundy, pojawia się formularz logowania. Chrome, Firefox, Edge, Safari – wszystkie ładują stronę identycznie. Uwaga: niektóre urządzenia Huawei ONT odpowiadają przez HTTPS z certyfikatem podpisanym przez siebie, co powoduje wyświetlenie komunikatu „połączenie nie jest prywatne”. Kliknij „Zaawansowane”, a następnie „Przejdź do 192.168.100.1 (niebezpieczne)”. Certyfikat jest lokalny dla Twojej sieci LAN. Nie ma tu podsłuchu; ostrzeżenie jest proceduralne.

Krok 3. Wpisz dane uwierzytelniające producenta. Znajdują się one na tylnej lub dolnej naklejce i czasami nazywane są „danymi logowania”, „dostępem administratora” lub po prostu „hasłem domyślnym”. Jeśli naklejka jest wyblakła lub jej brakuje (moja była na pięcioletnim dekoderze Huawei), przejdź do następnej sekcji z domyślnymi ustawieniami marki. Pamiętaj: większość haseł fabrycznych zawiera zarówno wielkie litery, jak i cyfry, a szybkie pisanie na klawiaturze telefonu to miejsce, w którym najczęściej popełniam błędy spowodowane „grubymi palcami”.

Krok 4. Załaduje się panel administracyjny. To ekran logowania administratora 192.168.100.1, po który tu przyszedłeś. Zakładki: Status, Wi-Fi, Bezpieczeństwo, WAN, ewentualnie Zapora sieciowa i Kontrola rodzicielska, w zależności od oprogramowania. Możesz teraz zmienić nazwę swojej sieci bezprzewodowej, zmienić hasło, skonfigurować przekierowanie portów i tak dalej. Zamiast tego widzisz kreatora konfiguracji? Router został zresetowany do ustawień fabrycznych (przez Ciebie lub poprzedniego właściciela) i chce zostać skonfigurowany od nowa.

Kilka ostrych punktów, o których warto wiedzieć. Port 80 jest mapowany na niektórych routerach Arris z blokadą u dostawcy usług internetowych, więc spróbuj wpisać `http://192.168.100.1:8080`, jeśli domyślny port nic nie zwróci. Omiń tryb zgodności z Internet Explorerem i starsze wersje Edge; ich silniki JavaScript nie radzą sobie na nowoczesnych stronach administratora ONT. Przeglądarki mobilne bez problemu radzą sobie ze zmianą haseł. Mają jednak problemy z aktualizacjami oprogramowania układowego, ponieważ małe ekrany przycinają przyciski akcji. Użyj laptopa podczas pierwszej sesji, a następnie przełącz się na telefon do codziennych poprawek.

Domyślna nazwa użytkownika i hasło dla popularnych marek routerów

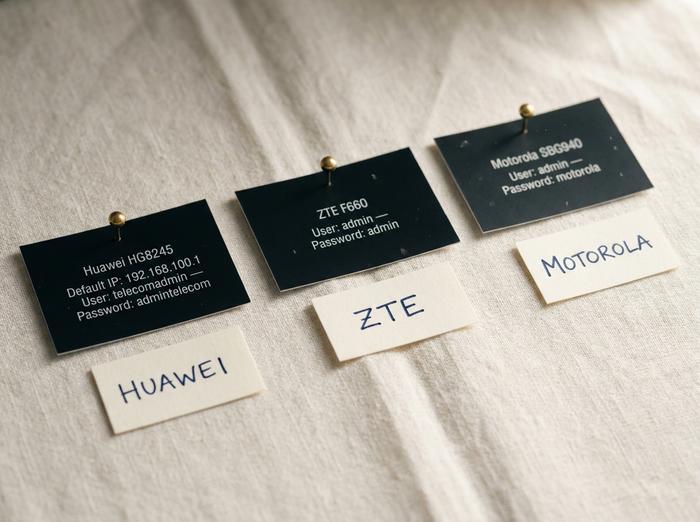

Prawie każdy artykuł w sieci o „dwudziestu markach routerów używających adresu 192.168.100.1” jest w połowie sfabrykowany. Typowe urządzenia konsumenckie (TP-Link, Netgear, Linksys, Asus) prawie nigdy tu nie trafiają; marki te ustawiały domyślnie adresy 192.168.1.1 lub 192.168.0.1 dekady temu. Poniższa krótka lista przedstawia urządzenia, które faktycznie mają adres IP bramy 192.168.100.1.

| Marka / model | Domyślna nazwa użytkownika | Domyślne hasło | Notatki |

|---|---|---|---|

| Huawei GPON ONT (HG8245H, HG8245W5, EchoLife) | teleadministrator | admintelecom | Konto superadministratora, często ukryte na ekranie logowania widocznym dla użytkownika |

| Huawei GPON ONT (standard) | źródło | administrator | Konto z ograniczeniami, nie można edytować sieci WAN |

| ZTE F660 / F670L | administrator | administrator | Dostawca usług internetowych często dokonuje personalizacji; najpierw sprawdź naklejkę |

| Motorola SBG940 / MB8600 | administrator | motorola | Starsze kombinacje modemu kablowego i routera |

| Modem kablowy Arris (wydany przez Comcast) | administrator | hasło | Jednostki w trybie mostu czasami korzystają z portu 8080 |

| Bramy Askey/Ambit/Netronix | administrator | administrator | Jednostki światłowodowe z nową marką dostawcy usług internetowych |

| RCA DCW615R | administrator | administrator | Modem-router kablowy |

Jedno wyjaśnienie, bo dezinformacja kosztuje ludzi mnóstwo wieczorów. Mobilne hotspoty Huawei (serie E5573, E5577, E5783) NIE używają adresu 192.168.100.1; ich brama to 192.168.8.1. Przenośne routery Netgear Nighthawk M1 i M2 działają w domenie 192.168.1.1. Wiele list „wszystkie urządzenia Huawei używają adresu 100.1” po prostu umieszcza wszystkie produkty Huawei w jednym wierszu. W przeciwnym razie karta przeglądarki będzie się zawieszać w nieskończoność.

Potem pojawia się problem po 2024 roku. Nowsze ONT Huawei są dostarczane z hasłami przypisanymi do każdego urządzenia, wytłoczonymi bezpośrednio na naklejce, bez uniwersalnych domyślnych haseł. Przyczyną były regulacje: brytyjska ustawa o bezpieczeństwie produktów i infrastrukturze telekomunikacyjnej weszła w życie 29 kwietnia 2024 roku i zakazała sprzedaży urządzeń konsumenckich podłączonych do sieci, które były dostarczane z uniwersalnymi domyślnymi hasłami. Dostawcy sprzedający w Wielkiej Brytanii musieli przejść na hasła przypisane do każdego urządzenia. Większość z nich używała wszędzie identycznego sprzętu, więc jednostka światłowodowa zakupiona w São Paulo lub Manili w 2025 roku może również posiadać unikalne hasła. Podsumowując: naklejka wygrywa. Nawet w porównaniu z tą tabelą.

Dostosowywanie ustawień operatora to sama w sobie bolączka. Dostawcy usług internetowych, którzy dostarczają urządzenia Huawei lub ZTE, prawie zawsze nadpisują ustawienia fabryczne własnym oprogramowaniem układowym. AT&T, Verizon Fios, BT w Wielkiej Brytanii, Telstra w Australii, a także długa lista operatorów LATAM i APAC – wszyscy robią dokładnie to samo. Jeśli ani domyślne hasło producenta, ani hasło „admin/admin” nie dają żadnych rezultatów, wyszukaj na stronie pomocy technicznej dostawcy usług internetowych hasło „domyślne hasło administratora” obok numeru modelu modemu. Prawidłowa kombinacja to zazwyczaj jedno kliknięcie w centrum pomocy operatora, co jest lepsze niż zgadywanie po pięciu błędnych próbach i piętnastominutowa blokada.

Rozwiązywanie problemów: Brak dostępu do adresu 192.168.100.1

Pięć symptomów pokrywa około 95% przyczyn uniemożliwiających użytkownikom dotarcie do strony. Uporządkowane według częstotliwości w mojej kolejce.

| Objaw | Prawdopodobna przyczyna | Naprawić |

|---|---|---|

| Strona się nie ładuje, przeglądarka kręci się w nieskończoność | Nieprawidłowy adres IP bramy dla routera | Uruchom `ipconfig` (Windows) lub `ifconfig` (Mac/Linux); skopiuj wszystko, co zgłosi „Domyślna brama” |

| Przeglądarka wyszukuje adres IP zamiast go otwierać | Wpisano w polu wyszukiwania, a nie w pasku adresu URL | Kliknij bezpośrednio pasek adresu URL i dodaj prefiks http:// |

| Ostrzeżenie „Twoje połączenie nie jest prywatne” | Huawei ONT obsługuje administrację przez HTTPS z certyfikatem podpisanym samodzielnie | Kliknij „zaawansowane”, a następnie „przejdź do 192.168.100.1 (niebezpieczne)” |

| Strona ładuje się, ale odrzuca każde logowanie | Nieprawidłowe ustawienia domyślne lub ktoś je już zmienił | Wypróbuj ustawienia domyślne dla danej marki w tabeli; jeśli nic nie pasuje, przywróć ustawienia fabryczne |

| „Nie można dotrzeć do tej witryny” | Panel administracyjny nasłuchuje na niestandardowym porcie | Spróbuj `http://192.168.100.1:8080` |

Literówka pochłania więcej godzin niż którakolwiek z tych rzeczy: 192.168.l00.1, gdzie mała litera L zastępuje cyfrę 1. Te dwa znaki są renderowane identycznie w większości czcionek szeryfowych (Times, Cambria, Garamond), więc kopiowanie i wklejanie z postu na forum z 2014 roku po cichu się psuje. Paski adresu przeglądarki nie mają autokorekty. Wpisz ponownie adres IP samodzielnie, powoli, znak po znaku, jeśli cokolwiek w adresie URL wygląda choćby odrobinę źle. Inne pomyłki, które uderzają w ten sam czuły punkt: wielkie O udające zero (192.168.1OO.1), przecinek tam, gdzie powinna być kropka (192.168.100,1), lub końcowy ukośnik, który niektóre przeglądarki tolerują, a niektóre nie. Lekarstwo na wszystkie z nich jest takie samo. Kliknij pasek adresu URL, naciskaj Backspace, aż będzie pusty, wpisz ręcznie.

Po tym wszystkim nadal tkwisz w martwym punkcie? Przywrócenie ustawień fabrycznych przywraca router do ustawień fabrycznych z pierwszego dnia. Przycisk to wgłębienie, zazwyczaj z tyłu, czasami pod spodem; wystarczy wyprostowany spinacz. Przytrzymaj 10–30 sekund, w zależności od modelu, aż diody LED stanu zaczną migać jednocześnie. Resetowanie jest destrukcyjne: usuwa nazwę Wi-Fi, hasło Wi-Fi, przekierowania portów, kontrolę rodzicielską i wszystkie ustawienia, których kiedykolwiek używałeś. Zrób zdjęcie obecnych ekranów telefonem, zanim podejmiesz decyzję.

Ostatnia kontrola, zanim odłączysz kable. Upewnij się, że 192.168.100.1 to Twoja brama, a nie tylko numer z wątku na Reddicie. Windows: otwórz wiersz polecenia, wpisz `ipconfig`, odczytaj wiersz „Brama domyślna” pod aktywnym adapterem. macOS: Terminal, `netstat -nr | grep default`. Linux: `ip route | grep default`. Wyświetlony numer to Twoja prawdziwa brama. Jeśli wyświetla się 192.168.1.254, 10.0.0.1 lub 172.16.0.1, to 192.168.100.1 nie dociera do Twojej sieci i nigdy nie dotrze. Żadna recepta na rozwiązanie problemu nie rozwiąże tej niezgodności.

Konfigurowanie ustawień Wi-Fi za pomocą panelu administracyjnego 192.168.100.1

Jesteś w środku. Teraz trzy ustawienia naprawdę zmieniają sytuację. Wszystko inne na ekranie to królicza nora.

SSID. Nazwa Twojej sieci Wi-Fi. Ukryta pod WLAN → Podstawowa konfiguracja WLAN w Huawei ONT lub Sieć → WLAN → Podstawowa w ZTE. Wybierz coś, co rozpoznasz na pierwszy rzut oka, na przykład „Maple-Living” lub „5G-Garage”. Pomiń numer mieszkania i nazwisko; ten tekst wycieknie do każdego telefonu skanującego w pobliżu. Kliknij „Zastosuj”, zanim klikniesz dalej, inaczej zmiana po cichu zniknie.

Tryb szyfrowania. WPA3-Personal jako pierwszy wybór. WPA2-AES, jeśli Twój router jest starszy niż z 2020 roku. Unikaj trybu mieszanego WPA/WPA2, chyba że masz laptopa z 2008 roku. WEP jest martwy; nawet nie bierz go pod uwagę. Ustawienie znajduje się w tym samym menu WLAN, kliknięcie lub dwa od pola SSID.

Kanał. W domu jednorodzinnym pozostaw opcję automatyczną i idź dalej. W bloku mieszkalnym z trzydziestoma sygnałami Wi-Fi, które przecinają się nawzajem, wybór kanału to różnica między płynną rozmową wideo a pokazem slajdów. Pasmo 2,4 GHz oferuje w większości regionów trzy opcje, które się nie nakładają: 1, 6 i 11. W nowszych wersjach oprogramowania układowego automatyczny wybór działa bez problemu; w starszych urządzeniach uruchom aplikację analizującą Wi-Fi w telefonie, sprawdź, którego kanału nie używają sąsiedzi i ustaw go ręcznie. Pasmo 5 GHz ma tak wiele kanałów i znacznie mniejsze obciążenie, że domyślnie wygrywa opcja automatyczna.

Warto rzucić okiem na kilka opcjonalnych przełączników. Gościnne Wi-Fi uruchamia drugi identyfikator SSID, który nie może dotrzeć do głównej sieci LAN, co jest idealne na wieczór, gdy znajomi przynoszą trzy laptopy. Poszukaj opcji WLAN → Wiele SSID lub Sieć → WLAN → Gość. Jest też pole wyboru „Ukryj SSID”, które usuwa Twoją nazwę z publicznych skanów. W rzeczywistości nie ukrywa ona niczego przed zdeterminowanym atakującym (identyfikator SSID wycieka w momencie połączenia klienta), ale uniemożliwia bezczynnym sąsiadom klikanie w Twoją nazwę z ciekawości. Oba te rozwiązania to drobne korzyści; żaden z nich nie zastępuje silnego hasła.

192.168.100.1 kontra publiczne adresy IP: dlaczego pozostają prywatne

Prywatny adres IP ma znaczenie tylko w Twojej sieci lokalnej. Na tym polega cała magia.

W 1996 roku RFC 1918 wydzielił trzy prywatne bloki adresów: 10.0.0.0/8 (około 16,7 miliona adresów), 172.16.0.0/12 (nieco ponad milion) i 192.168.0.0/16 (65 536 adresów). Żadna trasa nie jest trasowana w otwartym internecie. NAT, czyli mechanizm translacji adresów sieciowych (NAT), działa cicho i przepisuje każdy pakiet wychodzący, tak aby sieć widziała jeden numer: publiczny adres IP, który Twój dostawca usług internetowych wynajmuje Twojej linii. Za tą pojedynczą maską dziesiątki urządzeń w Twoim domu współdzielą pulę adresów 192.168.100.x.

Przetestuj to kiedyś sam. Idź do kawiarni z laptopem, wpisz 192.168.100.1 w przeglądarce. Nic sensownego się nie załaduje. Może login do routera innej osoby. Może portal uwierzytelniający, który chce, żebyś zalogował się do darmowego Wi-Fi. Na pewno nie twoja brama domowa. Na całym świecie miliony sieci LAN używają dokładnie tego samego adresu wewnętrznego, bez żadnych konfliktów, ponieważ z założenia nigdy się ze sobą bezpośrednio nie stykają. Ta sama logika wyjaśnia, dlaczego te straszące e-maile z informacją „ktoś używa twojego adresu IP” są niczym innym jak tylko pustą przestrzenią: twój publiczny adres IP widzi reszta świata, a twój prywatny to twoja własna, odgrodzona murem wyspa.

Bezpieczeństwo: Zmień swoje domyślne dane logowania administratora już teraz

To sekcja, którą nikt się nie przejmuje, dopóki ktoś nie przekieruje ich DNS przez Moskwę. Pozostawienie fabrycznego loginu administratora na routerze 192.168.100.1 jest, bez wątpienia, główną przyczyną ataków na sieci domowe.

Kilka liczb. Broadband Genie przeprowadził ankietę wśród 3242 brytyjskich gospodarstw domowych w 2025 roku: 81% nigdy nie zmieniło hasła administratora routera, a 84% nigdy nie aktualizowało oprogramowania sprzętowego. Te wskaźniki utrzymują się na całym świecie, o ile ktokolwiek jest w stanie stwierdzić. Wspólny raport Bitdefender i NETGEAR obejmujący okres od stycznia do października 2025 roku odnotował 13,6 miliarda ataków na sieci domowe, z czego 4,6 miliarda zablokowało exploity, co daje około 29 prób ataku na każde gospodarstwo domowe dziennie. W 2024 roku ten sam wskaźnik wynosił 10. Nachylenie to zła wiadomość.

To realne operacje, a nie abstrakcyjne ryzyko. Flax Typhoon, botnet „Raptor Train”, który Departament Sprawiedliwości USA zlikwidował pod koniec 2024 roku, po cichu zarejestrował ponad 200 000 routerów w małych biurach i domach. Rosyjska APT28 wykorzystała lukę CVE-2023-50224 w niezałatanych urządzeniach TP-Link Archer; do czasu przejęcia infrastruktury C2 przez FBI w kwietniu 2026 roku, operacja dotknęła ponad 18 000 urządzeń w 120 krajach. CISA dodała tę lukę CVE do swojej listy znanych luk w zabezpieczeniach, a federalny termin jej wdrożenia upływa 24 września 2025 roku.

Trzy rzeczy, które możesz zrobić w ciągu najbliższych dziesięciu minut. Po pierwsze: zamień domyślne hasło administratora na takie, którego nigdy nie używałeś nigdzie indziej. Długie, z małymi literami, bez prawdziwych słów. Po drugie: zamień hasło Wi-Fi, będąc nadal w panelu, zapisz zmiany, a następnie ponownie podłącz wszystkie urządzenia za pomocą nowego klucza. Po trzecie: otwórz menu oprogramowania układowego i jeśli jest tam oczekująca aktualizacja, zainstaluj ją przed zamknięciem karty. Cała pętla, zamiana loginu, resetowanie hasła Wi-Fi i łatka oprogramowania układowego, zajmuje mniej niż dziesięć minut na routerze 192.168.100.1. Te dziesięć minut zamyka drzwi przed tanim, oportunistycznym segmentem rynku ataków, gdzie tak naprawdę działa większość domowych przechwytywaczy.