Anonimizado digitalmente em 2026: O que significa e como lidar com isso.

A expressão "digitalmente anonimizado" está sendo muito usada atualmente. A Netflix a utilizou este ano na abertura de um documentário sobre crimes reais. O filme substituiu os rostos e vozes das testemunhas por personagens de inteligência artificial. (A grafia britânica "digitalmente anonimizado" aparece no mesmo contexto para o público do Reino Unido.) Pesquisadores acadêmicos usaram a mesma expressão em 2019 para um conjunto de dados de 1,5 milhão de americanos. Eles então reidentificaram 99,98% deles a partir de apenas 15 atributos simples. Ambas as afirmações são tecnicamente verdadeiras. Elas também descrevem coisas radicalmente diferentes — quase opostas, dependendo da interpretação. Portanto, quando alguém lhe diz que um rosto, um registro ou um conjunto de dados inteiro foi digitalmente anonimizado, a única pergunta útil a seguir é o que isso realmente significa e contra quem essa anonimização supostamente se aplica.

O que significa, na prática, "anonimizado digitalmente"?

Duas ideias distintas se escondem por trás do rótulo. A primeira é a desidentificação superficial: um rosto borrado, um nome falso, um modulador de voz, um avatar de IA. Isso oculta a identidade de alguém que não está tentando investigar mais a fundo. A segunda é a anonimização estatística: um conjunto de registros alterado de forma que mesmo um reidentificador habilidoso com dados públicos não consiga vincular uma linha a uma pessoa. A primeira é uma demonstração de privacidade de dados. A segunda é a privacidade de dados propriamente dita. O Considerando 26 do GDPR captura a diferença claramente. Os dados só são anônimos quando nenhum "meio razoavelmente provável de ser usado" pode reidentificá-los. A HIPAA codifica a mesma ideia como uma faixa de "Safe Harbor" de 18 identificadores ou uma Determinação de Especialista de que o risco de reidentificação é "muito pequeno". As diretrizes do ICO do Reino Unido, atualizadas em março de 2025, chamam isso de teste do intruso motivado. A maioria dos produtos vendidos como "digitalmente anonimizados" passa no primeiro teste, mas falha no segundo.

Como os indivíduos são anonimizados digitalmente na prática

O anonimato digital individual não se resume a um único botão. É um conjunto de ferramentas. Cada camada corrige um identificador e deixa os outros intactos. A maioria dos leitores deseja três ou quatro ferramentas, não um único produto rotulado como "anonimizador".

Camada de rede. Seu endereço IP é o identificador mais barato de vazar e o mais fácil de ocultar. O Tor continua sendo a opção mais robusta em nível de rede, com aproximadamente 2,5 milhões de usuários diários e uma infraestrutura de cerca de 8.000 servidores de retransmissão voluntários, segundo dados da Tor Metrics de meados de 2025. Uma VPN comercial é a alternativa mais leve; cerca de 32% dos adultos nos EUA usavam uma em 2025, uma queda em relação aos 46% do ano anterior, de acordo com a Security.org, e os aplicativos de VPN globais contam com aproximadamente 147 milhões de usuários. O Tor lida com ameaças em nível estatal. Uma VPN lida com seu provedor de internet, seu empregador e o Wi-Fi da cafeteria. Os dois resolvem problemas diferentes.

Camada do navegador. Escolha um navegador cujas configurações padrão considerem a rede como hostil: Brave, LibreWolf, Mullvad Browser ou Tor Browser para os casos mais extremos. Resistência a impressões digitais e bloqueio de anúncios são mais importantes aqui do que uma janela privada, que apenas oculta o histórico local de alguém que esteja compartilhando seu laptop.

Camada de identidade. O e-mail é o identificador mais útil que um rastreador pode coletar, pois une os perfis de corretores de dados em diferentes serviços. A solução é criar um alias por serviço usando o SimpleLogin (adquirido pela Proton em abril de 2022, com mais de 100.000 usuários e 2 milhões de aliases na época) ou o addy.io. Adicione um nome de usuário por serviço e um número de telefone virtual para verificações por SMS, e a forma mais fácil de conectar usuários de diferentes sites será eliminada.

Camada de pagamento. O Bitcoin deixou de ser uma ferramenta de privacidade. A Chainalysis afirma ser capaz de rastrear praticamente toda a camada de negociação; a parcela criminosa do volume on-chain caiu de cerca de 70% para aproximadamente 20% justamente porque os investigadores rotineiramente desanonimizam as blockchains. Monero é a única criptomoeda importante que a Chainalysis afirma publicamente não conseguir rastrear em larga escala. A razão técnica reside na pilha de assinaturas em anel CLSAG (anéis de 16 membros: um signatário real e 15 falsos), endereços furtivos e ocultação de valores pelo RingCT. O preço disso é a liquidez. A Binance removeu o XMR de suas listas globais em setembro de 2024 e a Kraken o retirou do Espaço Econômico Europeu até 31 de dezembro de 2024, culminando uma onda de 60 exchanges removendo o XMR de suas listas em 2024 e cerca de 73 até meados de 2025. Apesar da pressão, o Monero manteve uma capitalização de mercado próxima a US$ 7,6 bilhões e um volume diário de transações em torno de 28.000 no final de 2025, com o preço próximo a US$ 411 em maio de 2026. Comerciantes que desejam aceitar criptomoedas sem obrigar os compradores a passar pelo processo de KYC (Conheça Seu Cliente) podem usar gateways não custodiantes. O Plisio, por exemplo, suporta mais de 50 criptomoedas com uma taxa de 0,5%, em comparação com a taxa de desconto para comerciantes de 2 a 3% típica das operadoras de cartão.

Higiene do dispositivo e da conta. Nenhuma conta conectada na sessão de privacidade. Perfis separados para identidades separadas. A configuração só funciona se você não a desfizer fazendo login com a mesma conta do Gmail em todas as contas.

| Camada | O que isso esconde | Ferramenta de primeira classe | Número de 2025-2026 |

|---|---|---|---|

| Rede | IP, rota, visibilidade do ISP | Tor / Mullvad VPN / Proton VPN | Tor: aproximadamente 2,5 milhões de usuários diários, 147 milhões de aplicativos VPN em todo o mundo. |

| Navegador | Impressões digitais, rastreadores, telemetria | Navegador Brave / LibreWolf / Mullvad | Brave 100M MAU (setembro de 2025) |

| Identidade | Adesão por e-mail, reutilização de telefone | Login simples / addy.io | SimpleLogin: mais de 100 mil usuários, mais de 2 milhões de aliases. |

| Pagamento | Gastos com impressão digital, KYC | Monero / Plisio não custodial | Monero: aproximadamente 28 mil transações diárias, capitalização de mercado de US$ 7,6 bilhões. |

| Conta | Interligação entre serviços | Identidades por serviço, sem SSO (Single Sign-On). | — |

Por que conjuntos de dados "anonimizados" continuam sendo reidentificados?

O histórico acadêmico não é nada lisonjeiro. Retirar os nomes quase nunca é suficiente.

| Ano | Conjunto de dados / evento | Resultado da reidentificação |

|---|---|---|

| 1997 | Comunicado do hospital GIC de Massachusetts | Latanya Sweeney analisa o histórico do governador William Weld usando listas públicas de eleitores. |

| 2000 | Censo dos EUA de 1990 | Sweeney mostra que 87% dos americanos são únicos por {ZIP, DOB, sex} |

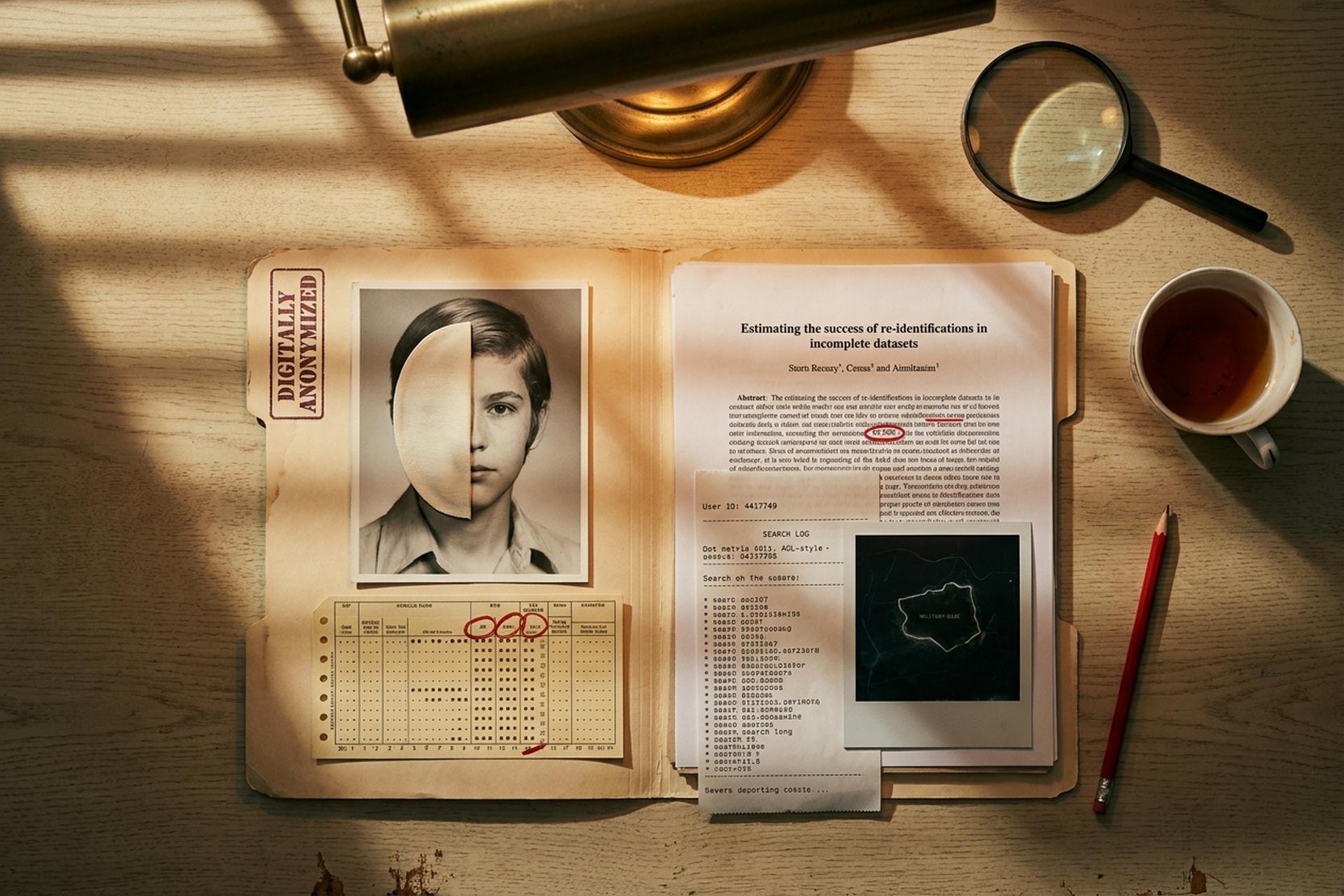

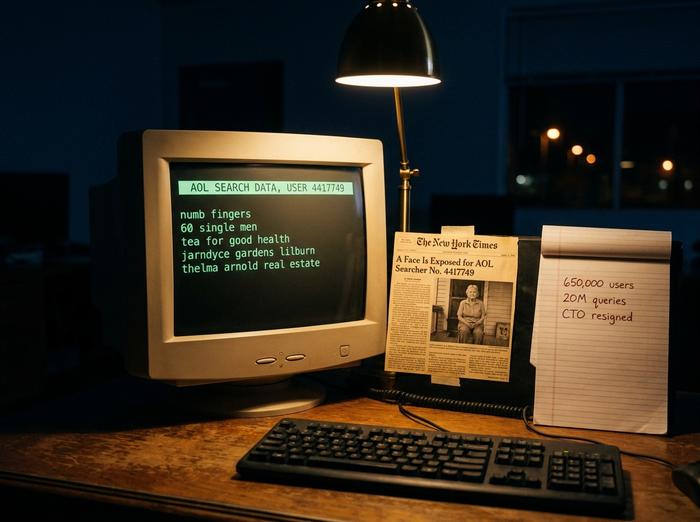

| 2006 | Registros de pesquisa da AOL (20 milhões de consultas / 650 mil usuários) | O NYT identifica a usuária 4417749 como Thelma Arnold em 5 dias; o diretor de tecnologia renuncia. |

| 2008 | Prêmio Netflix (480.189 assinantes) | Narayanan e Shmatikov: 99% dos registros identificáveis com 8 avaliações + datas de 14 dias |

| 2013 | 1,5 milhão de assinantes de telefonia móvel | De Montjoye: 4 pontos espaço-temporais identificam exclusivamente 95% dos usuários. |

| 2014 | Conjunto de dados de táxis de Nova York | Números de medalhões com hash MD5 revertidos em menos de 2 minutos; viagens de celebridades reconstruídas. |

| 2016 | Divulgação do Medicare e do PBS australianos | Reidentificação de 3 deputados federais em exercício e um jogador de futebol australiano (AFL) em 5 semanas; conjunto de dados retirado. |

| 2018 | Mapa de calor global do Strava | Aproximadamente 13 trilhões de pontos de GPS expuseram os perímetros de bases militares no Iraque, na Síria e no Afeganistão. |

| 2019 | Rocher, Hendrickx, de Montjoye | 99,98% dos americanos foram corretamente reidentificados a partir de 15 atributos demográficos. |

| 2026 | Netflix "Investigação de Lucy Letby" | Rostos e vozes de IA aplicados a testemunhas; apenas anonimização visual. |

O padrão se repete. Uma editora remove os identificadores óbvios, alega que o conjunto de dados está anonimizado, e um pesquisador com uma fonte auxiliar pública (listas de eleitores, IMDB, fotos de paparazzi, diretórios de empregadores) junta os dois novamente, com as identidades reais expostas em poucas semanas.

O caso da AOL em agosto de 2006 foi o primeiro caso de reidentificação no mundo real amplamente divulgado, e os históricos de busca se revelaram quase identificadores por si só. As buscas de Thelma Arnold sobre "dedos dormentes", "60 homens solteiros" e sua cidade natal, Lilburn, na Geórgia, foram suficientes para que dois repórteres do New York Times a encontrassem na varanda de casa. Três funcionários da AOL, incluindo o diretor de tecnologia, perderam seus empregos em poucas semanas.

O Prêmio Netflix, lançado em outubro de 2006, divulgou cerca de 100 milhões de avaliações de 480.189 assinantes em 17.770 filmes. Narayanan e Shmatikov publicaram seu artigo sobre desanonimização na conferência IEEE S&P 2008. Com apenas duas avaliações e um período de três dias, eles conseguiram identificar 68% dos assinantes. Com oito avaliações e um período de quatorze dias, esse número subiu para 99%. A Netflix cancelou a sequência planejada em 2010 após um processo judicial (Doe vs. Netflix) e uma investigação da FTC (Comissão Federal de Comércio dos EUA).

O documentário de Lucy Letby, lançado na Netflix em fevereiro de 2026, é a versão para o consumidor da mesma lição. O letreiro inicial diz: "Alguns participantes foram disfarçados digitalmente para manter o anonimato. Seus nomes, aparências e vozes foram alterados." A técnica de anonimização aqui é a inteligência artificial generativa, e não um borrão ou uma silhueta, motivada em parte pela necessidade de as testemunhas cumprirem ordens judiciais que limitavam sua visibilidade pública. A reação do público se dividiu entre uma reclamação sobre o uso da IA, que evoca estranheza, e a defesa de que um avatar de IA preserva melhor as emoções humanas do que uma caixa preta. Ambos os lados ignoram a questão mais profunda. O uso da IA para anonimização visual não altera as impressões digitais comportamentais nos depoimentos em si: frases, datas, cargos mencionados. Um intruso motivado, munido de dados anonimizados e uma lista reduzida de candidatos, ainda terá muito material para trabalhar. A IA mudou a aparência do resultado. Não mudou os cálculos para a reidentificação.

Privacidade diferencial e a única anonimização honesta

A estrutura que sobrevive à classe de ataques de Montjoye é a privacidade diferencial. Dwork, McSherry, Nissim e Smith a definiram em 2006 em seu artigo "Calibrando Ruído para Sensibilidade na Análise de Dados Privados". A ideia não é remover identificadores, mas sim adicionar ruído cuidadosamente ajustado aos resultados da consulta, de modo que a presença ou ausência de qualquer pessoa nos dados seja estatisticamente negável.

A privacidade diferencial vem com um orçamento quantitativo de privacidade, épsilon (ε). Um épsilon menor significa mais ruído e maior privacidade. O desenvolvimento da privacidade diferencial foi uma sequência de estruturas mais fracas. A k-anonimato, proposta por Sweeney em 2002, exige que cada registro seja idêntico a pelo menos k-1 outros registros com base nos quase-identificadores. A l-diversidade (Machanavajjhala et al., 2007) adicionou uma restrição à diversidade de atributos sensíveis. A t-proximidade (Li et al., 2007) restringiu a distribuição. Todas as três são heurísticas. Somente a privacidade diferencial oferece uma garantia matemática, no pior caso, contra dados auxiliares arbitrários.

O histórico de implementação é misto. A Apple anunciou privacidade diferencial local na WWDC 2016, mas auditorias de engenharia reversa revelaram que suas configurações de epsilon variavam de cerca de 2 a 8, o que pesquisadores de privacidade consideram fraco. O Departamento do Censo dos EUA aplicou privacidade diferencial à versão de 2020 por meio de seu algoritmo TopDown, com um ε global em torno de 19,61. Esse número também foi criticado por ser muito permissivo, mas o Censo de 2020 foi a primeira versão nacional a vir com qualquer garantia formal de privacidade. Se uma alegação de "anonimização digital" não especificar um epsilon — ou pelo menos ak ou at — é quase certo que se trata do tipo mais antigo, com remoção de 18 identificadores, e não do tipo formal.

Lucy Letby, avatares de IA e anonimato digital

O documentário sobre Lucy Letby é o exemplo mais comentado de "anonimização digital de rostos" no início de 2026 por um bom motivo. O documentário retrata a enfermeira neonatal britânica condenada por sete assassinatos, com crescentes questionamentos sobre uma possível injustiça. A escolha da Netflix de substituir os rostos e vozes das testemunhas por avatares gerados por inteligência artificial tem repercussão que vai além do caso. A reação do público foi dividida. Um grupo considerou os avatares perturbadores, "cartunescos" e estranhos. O outro defendeu a técnica como forma de preservar as emoções humanas, algo que uma silhueta ou apenas a voz teriam diluído.

O que o debate tem ignorado em grande parte é o modelo de ameaça. Um rosto criado por IA é uma sobreposição na experiência do usuário. Ele não protege a fonte contra um intruso competente e motivado que já possui uma lista de candidatos (outros funcionários da mesma unidade, no mesmo hospital, nas mesmas datas) e uma transcrição contendo datas, funções profissionais e expressões idiomáticas. O caso de Lucy Letby, com uma instituição publicamente identificada e uma cronologia pública, possui ambos. Quanto mais restrito o conjunto de fontes, menor a proteção oferecida por uma sobreposição de IA. Isso não é um argumento contra a técnica em si, mas sim um argumento a favor da clareza sobre o que ela anonimiza e o que não anonimiza.

O que a lei exige das reivindicações "digitalmente anonimizadas"

Três órgãos reguladores definem o padrão mínimo na maioria dos mercados: o GDPR da UE, as normas HIPAA dos EUA para dados de saúde e as diretrizes de 2025 do ICO do Reino Unido. O Considerando 26 do GDPR estabelece o teste de "meios razoavelmente prováveis". O HIPAA oferece uma opção de "Safe Harbor" com 18 identificadores específicos ou um parecer de especialista que ateste que o risco residual de reidentificação é "muito pequeno". O ICO do Reino Unido reafirmou o teste de intrusão motivada em março de 2025.

A maior mudança jurídica do último ano veio do Tribunal de Justiça da União Europeia. No caso C-413/23, EDPS contra SRB, decidido em 4 de setembro de 2025, o TJUE adotou uma teoria relativa de dados pessoais. O mesmo registro pode ser pseudônimo nas mãos de uma parte e anônimo nas de outra, com base no que cada parte pode razoavelmente saber. Essa é uma mudança significativa. O padrão anterior a 2025, defendido por de Montjoye e outros, era que dados ricos são sempre dados pessoais porque a capacidade de reidentificação não tem limite real. A decisão de 2025 afirma que a definição é contextual. Ambas as visões podem coexistir; o efeito prático é uma maior margem para que as partes subsequentes argumentem que sua cópia de um conjunto de dados é anônima, mesmo que a cópia do editor original não o fosse.

Lista de verificação: os dados foram realmente anonimizados digitalmente?

Cinco perguntas a fazer antes de levar o rótulo a sério:

1. Quais identificadores foram removidos? Apenas os nomes não são suficientes. Dados demográficos, registros de data e hora e atributos raros sobrevivem a cada remoção do Safe Harbor e permanecem como informações identificáveis.

2. Quais dados auxiliares estão razoavelmente disponíveis? Listas de eleitores, IMDB, fotos de paparazzi, diretórios de empregadores. Qualquer coisa que possa ser incluída conta.

3. Existe alguma garantia formal? Um parâmetro de k-anonimato, um número de t-proximidade ou um épsilon de privacidade diferencial. Sem número, sem garantia.

4. Quem validou a alegação? Uma equipe interna ou um auditor externo, utilizando um modelo de ameaça de intrusão motivada definido.

5. Qual é o recurso em caso de reidentificação? Um conjunto de dados anonimizado digitalmente que se revela não ser anonimizado constitui uma violação de dados, não um comunicado de imprensa.

A leitura honesta de "anonimizado digitalmente" em 2026 é que abrange duas coisas não relacionadas simultaneamente. Como promessa de experiência do usuário (não mostraremos seu rosto), é aceitável, ocasionalmente elegante, às vezes mal executada. Como afirmação estatística (este conjunto de dados é anônimo), é quase sempre insuficiente sem uma garantia formal. Construa a pilha de dados individual partindo do pressuposto de que o rótulo realiza apenas metade do trabalho que implica. Exija os cálculos quando o rótulo se aplicar a dados de terceiros.