Ẩn danh kỹ thuật số trong 2026: Ý nghĩa và cách thực hiện

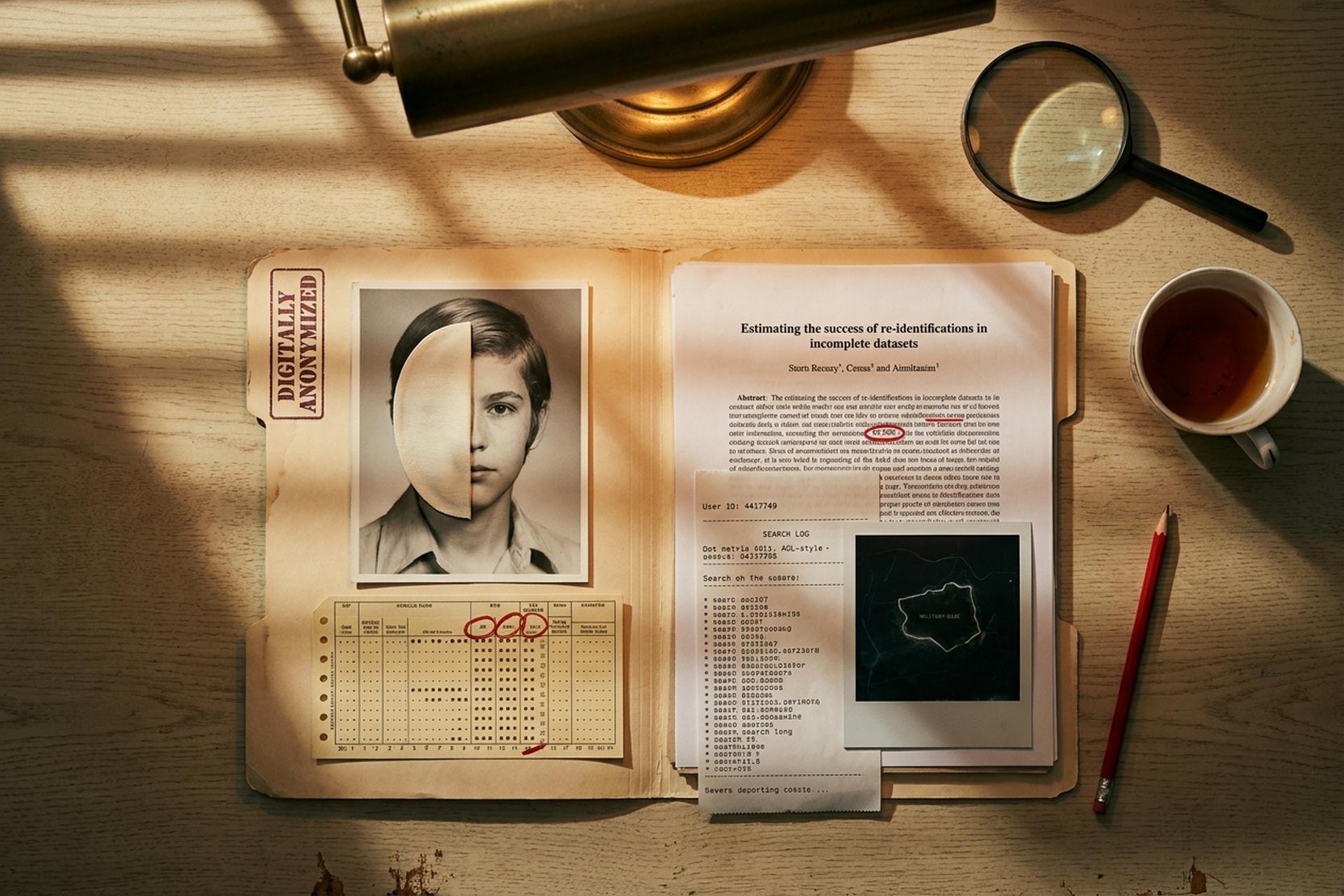

Cụm từ "được ẩn danh kỹ thuật số" đang được sử dụng rất nhiều hiện nay. Netflix đã sử dụng nó trong phần mở đầu của một bộ phim tài liệu về tội phạm có thật năm nay. Bộ phim đã thay thế khuôn mặt và giọng nói của các nhân chứng bằng các nhân vật do AI tạo ra. (Cách viết tiếng Anh của Anh "digitally anonymised" cũng xuất hiện trong cùng ngữ cảnh cho nội dung hướng đến thị trường Anh.) Các nhà nghiên cứu học thuật đã sử dụng cụm từ tương tự vào năm 2019 cho một tập dữ liệu gồm 1,5 triệu người Mỹ. Sau đó, họ đã xác định lại danh tính của 99,98% trong số họ chỉ từ 15 thuộc tính đơn giản. Cả hai tuyên bố đều đúng về mặt kỹ thuật. Tuy nhiên, chúng mô tả những điều hoàn toàn khác nhau — gần như trái ngược nhau, tùy thuộc vào cách bạn hiểu chúng. Vì vậy, khi ai đó nói với bạn rằng một khuôn mặt, một hồ sơ hoặc toàn bộ tập dữ liệu đã được ẩn danh kỹ thuật số, câu hỏi hữu ích tiếp theo duy nhất là họ thực sự muốn nói gì và việc ẩn danh đó nhằm mục đích chống lại ai.

"Được ẩn danh kỹ thuật số" thực chất có nghĩa là gì

Đằng sau nhãn mác đó là hai ý tưởng khác biệt. Ý tưởng đầu tiên là ẩn danh bề ngoài: làm mờ khuôn mặt, sử dụng tên giả, bộ điều chỉnh giọng nói, hình đại diện AI. Nó che giấu danh tính của một người khỏi người xem không cố gắng tìm hiểu sâu hơn. Ý tưởng thứ hai là ẩn danh thống kê: một tập hợp hồ sơ được thay đổi sao cho ngay cả một người có kỹ năng nhận dạng lại dữ liệu công khai cũng không thể liên kết một hàng dữ liệu trở lại với một người cụ thể. Ý tưởng đầu tiên là một cử chỉ bảo vệ dữ liệu. Ý tưởng thứ hai mới là bảo vệ dữ liệu đúng nghĩa. Điều khoản 26 của GDPR đã nêu rõ sự khác biệt này. Dữ liệu chỉ được coi là ẩn danh khi không có "phương tiện nào có khả năng được sử dụng một cách hợp lý" có thể nhận dạng lại nó. HIPAA mã hóa ý tưởng tương tự dưới dạng dải bảo mật 18 định danh hoặc Quyết định của Chuyên gia rằng rủi ro nhận dạng lại là "rất nhỏ". Hướng dẫn của ICO UK, được cập nhật vào tháng 3 năm 2025, gọi đó là bài kiểm tra kẻ xâm nhập có động cơ. Hầu hết các sản phẩm được bán dưới dạng "ẩn danh kỹ thuật số" đều vượt qua bài kiểm tra đầu tiên và thất bại ở bài kiểm tra thứ hai.

Trên thực tế, cá nhân bị ẩn danh kỹ thuật số như thế nào?

Việc ẩn danh kỹ thuật số cá nhân không phải là một công tắc duy nhất. Nó là một hệ thống nhiều lớp. Mỗi lớp cố định một định danh và giữ nguyên các định danh khác. Hầu hết người dùng muốn ba hoặc bốn công cụ, chứ không phải một sản phẩm duy nhất được dán nhãn "công cụ ẩn danh".

Lớp mạng. Địa chỉ IP của bạn là định danh rẻ nhất để bị rò rỉ và dễ che giấu nhất. Tor vẫn là lựa chọn mạnh nhất ở cấp độ mạng, với khoảng 2,5 triệu người dùng hàng ngày và cơ sở hạ tầng gồm khoảng 8.000 máy chủ chuyển tiếp tình nguyện tính đến giữa năm 2025 theo Tor Metrics. VPN thương mại là một lựa chọn thay thế nhẹ hơn; khoảng 32% người trưởng thành ở Mỹ đã sử dụng VPN vào năm 2025, giảm từ 46% so với năm trước đó theo Security.org, và các ứng dụng VPN toàn cầu có khoảng 147 triệu người dùng. Tor xử lý các mô hình mối đe dọa cấp nhà nước. VPN xử lý nhà cung cấp dịch vụ internet (ISP), công ty của bạn và Wi-Fi quán cà phê. Hai thứ này giải quyết các vấn đề khác nhau.

Lớp trình duyệt. Hãy chọn một trình duyệt có cài đặt mặc định giả định mạng không an toàn: Brave, LibreWolf, Mullvad Browser hoặc Tor Browser trong trường hợp an toàn nhất. Khả năng chống dấu vân tay và chặn quảng cáo quan trọng hơn cửa sổ riêng tư, vì chế độ này chỉ che giấu lịch sử cục bộ khỏi người khác dùng chung máy tính xách tay của bạn.

Lớp định danh. Email là yếu tố nhận dạng hữu ích nhất mà trình theo dõi có thể thu thập, bởi vì nó kết nối hồ sơ của các nhà môi giới dữ liệu trên nhiều dịch vụ. Giải pháp là sử dụng bí danh riêng cho từng dịch vụ thông qua SimpleLogin (được Proton mua lại vào tháng 4 năm 2022 với hơn 100.000 người dùng và 2 triệu bí danh vào thời điểm đó) hoặc addy.io. Thêm tên người dùng riêng cho từng dịch vụ và số điện thoại ảo để xác minh qua SMS, và cách kết nối đa trang dễ nhất sẽ được loại bỏ.

Lớp thanh toán. Bitcoin không còn là công cụ bảo mật nữa. Chainalysis tuyên bố có thể truy vết hầu hết mọi hoạt động giao dịch; tỷ lệ giao dịch tội phạm trên chuỗi đã giảm từ khoảng 70% xuống còn khoảng 20% chính xác là do các nhà điều tra thường xuyên giải mã danh tính các chuỗi. Monero là loại tiền điện tử lớn duy nhất mà Chainalysis công khai tuyên bố không thể truy vết trên quy mô lớn. Lý do kỹ thuật là do chồng chữ ký vòng CLSAG (vòng 16 thành viên: một người ký thật, 15 người ký giả), địa chỉ ẩn danh và việc che giấu số tiền bằng RingCT. Cái giá phải trả là tính thanh khoản. Binance đã hủy niêm yết XMR trên toàn cầu vào tháng 9 năm 2024 và Kraken đã rút nó khỏi Khu vực Kinh tế Châu Âu vào ngày 31 tháng 12 năm 2024, kết thúc làn sóng hủy niêm yết 60 sàn giao dịch trong năm 2024 và khoảng 73 sàn vào giữa năm 2025. Bất chấp áp lực, Monero vẫn giữ được vốn hóa thị trường gần 7,6 tỷ đô la và số lượng giao dịch hàng ngày khoảng 28.000 vào cuối năm 2025, với giá gần 411 đô la vào tháng 5 năm 2026. Các thương gia muốn chấp nhận tiền điện tử mà không yêu cầu người mua phải trải qua quy trình KYC có thể sử dụng các cổng thanh toán không lưu ký. Ví dụ, Plisio hỗ trợ hơn 50 loại tiền điện tử với phí 0,5%, thấp hơn so với mức chiết khấu 2-3% thường thấy ở các hệ thống thanh toán thẻ.

Vệ sinh thiết bị và tài khoản. Không đăng nhập tài khoản nào trong phiên riêng tư. Hồ sơ riêng biệt cho từng danh tính. Hệ thống chỉ hoạt động nếu bạn không hủy bỏ bằng cách đăng nhập vào cùng một tài khoản Gmail trên tất cả các tài khoản đó.

| Lớp | Điều nó che giấu | Công cụ tốt nhất trong phân khúc | Số năm 2025-2026 |

|---|---|---|---|

| Mạng | IP, định tuyến, khả năng hiển thị của ISP | Tor / Mullvad VPN / Proton VPN | Tor có khoảng 2,5 triệu người dùng hàng ngày và 147 triệu ứng dụng VPN trên toàn cầu. |

| Trình duyệt | Dấu vân tay, thiết bị theo dõi, đo từ xa | Trình duyệt dũng cảm / LibreWolf / Mullvad | Brave đạt 100 triệu người dùng hoạt động hàng tháng (tháng 9 năm 2025) |

| Danh tính | Tham gia qua email, sử dụng lại số điện thoại. | SimpleLogin / addy.io | SimpleLogin: Hơn 100.000 người dùng, hơn 2 triệu biệt danh. |

| Sự chi trả | Dấu vân tay chi tiêu, KYC | Monero / Plisio không lưu ký | Monero có khoảng 28.000 giao dịch mỗi ngày, vốn hóa thị trường 7,6 tỷ USD. |

| Tài khoản | Liên kết giữa các dịch vụ | Định danh riêng cho từng dịch vụ, không có SSO. | — |

Vì sao các bộ dữ liệu "đã được ẩn danh" vẫn liên tục bị nhận dạng lại?

Thành tích học tập không mấy khả quan. Việc chỉ nêu tên thôi hầu như không bao giờ là đủ.

| Năm | Tập dữ liệu / sự kiện | Kết quả nhận dạng lại |

|---|---|---|

| 1997 | Thông cáo báo chí của bệnh viện GIC Massachusetts | Latanya Sweeney xác định thành tích của Thống đốc William Weld bằng cách sử dụng danh sách cử tri công khai. |

| 2000 | Điều tra dân số Hoa Kỳ năm 1990 | Sweeney chỉ ra rằng 87% người Mỹ là duy nhất bằng cách {ZIP, DOB, sex} |

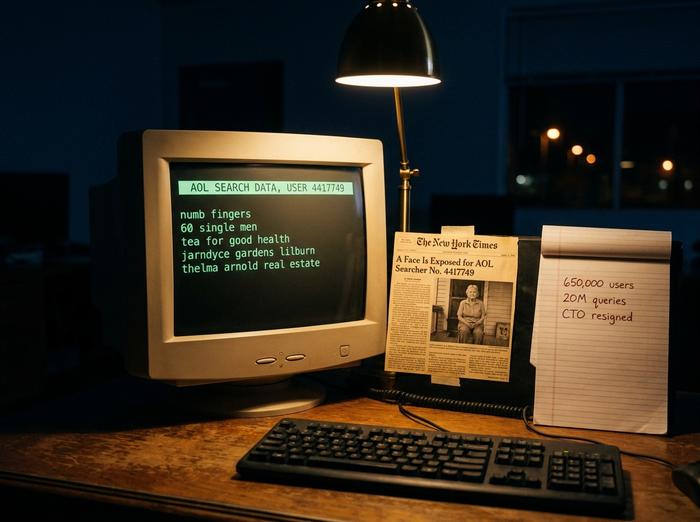

| 2006 | Nhật ký tìm kiếm của AOL (20 triệu truy vấn / 650 nghìn người dùng) | Tờ NYT xác định người dùng 4417749 là Thelma Arnold trong vòng 5 ngày; Giám đốc công nghệ từ chức. |

| 2008 | Giải thưởng Netflix (480.189 người đăng ký) | Narayanan và Shmatikov: 99% hồ sơ có thể xác định được với 8 xếp hạng + ngày tháng 14 ngày. |

| 2013 | 1,5 triệu thuê bao điện thoại di động | de Montjoye: 4 điểm không gian-thời gian xác định duy nhất 95% người dùng |

| 2014 | Bộ dữ liệu taxi NYC | Mã số thẻ căn cước được mã hóa MD5 đảo ngược trong vòng chưa đầy 2 phút; tái tạo lại các chuyến đi của người nổi tiếng. |

| 2016 | Thông cáo báo chí của chương trình Medicare và PBS của Úc | Xác định lại danh tính của 3 nghị sĩ đương nhiệm và một cầu thủ AFL trong vòng 5 tuần; bộ dữ liệu đã bị thu hồi. |

| 2018 | Bản đồ nhiệt toàn cầu của Strava | Khoảng 13 nghìn tỷ điểm GPS đã xác định được phạm vi an ninh của các căn cứ quân sự ở Iraq, Syria và Afghanistan. |

| 2019 | Rocher, Hendrickx, de Montjoye | 99,98% người Mỹ có thể được nhận dạng chính xác dựa trên 15 đặc điểm nhân khẩu học. |

| 2026 | Netflix "Điều tra Lucy Letby" | Áp dụng khuôn mặt và giọng nói AI cho các nhân chứng; chỉ ẩn danh về mặt hình ảnh. |

Mô hình này lặp đi lặp lại. Một nhà xuất bản loại bỏ các thông tin nhận dạng rõ ràng, tuyên bố bộ dữ liệu đã được ẩn danh, và một nhà nghiên cứu với nguồn phụ trợ công khai (danh sách cử tri, IMDB, ảnh chụp trộm, danh bạ nhà tuyển dụng) kết nối hai nguồn lại với nhau, và danh tính thực sự bị lộ ra trong vòng vài tuần.

Vụ việc của AOL vào tháng 8 năm 2006 là trường hợp xác định danh tính thực tế đầu tiên được báo cáo rộng rãi, và lịch sử tìm kiếm hóa ra lại là những bằng chứng xác định danh tính không chính thức. Những truy vấn của Thelma Arnold về "ngón tay tê", "60 người đàn ông độc thân" và quê hương Lilburn, Georgia của bà đã đủ để hai phóng viên của tờ New York Times tìm thấy bà trên hiên nhà. Ba nhân viên của AOL, bao gồm cả Giám đốc công nghệ, đã mất việc chỉ trong vài tuần.

Giải thưởng Netflix, ra mắt vào tháng 10 năm 2006, đã công bố khoảng 100 triệu đánh giá từ 480.189 người đăng ký trên 17.770 bộ phim. Narayanan và Shmatikov đã công bố bài báo về phương pháp giải mã danh tính của họ tại hội nghị IEEE S&P 2008. Chỉ với hai đánh giá và khoảng thời gian ba ngày, họ có thể xác định duy nhất 68% người đăng ký. Với tám đánh giá và khoảng thời gian mười bốn ngày, con số này tăng lên 99%. Netflix đã hủy bỏ kế hoạch phần tiếp theo vào năm 2010 sau vụ kiện Doe kiện Netflix và cuộc điều tra của FTC.

Bộ phim tài liệu về Lucy Letby, được phát hành trên Netflix vào tháng 2 năm 2026, là phiên bản dành cho người tiêu dùng của cùng một bài học. Dòng chữ mở đầu ghi: "Một số người đóng góp đã được ngụy trang kỹ thuật số để duy trì tính ẩn danh. Tên, ngoại hình và giọng nói của họ đã được thay đổi." Kỹ thuật ẩn danh ở đây là trí tuệ nhân tạo tạo sinh chứ không phải là làm mờ hay tạo bóng, một phần do các nhân chứng cần tuân thủ lệnh của tòa án hạn chế sự xuất hiện trước công chúng của họ. Phản ứng của khán giả chia làm hai luồng ý kiến: một bên phàn nàn về hiệu ứng "thung lũng kỳ lạ" khi sử dụng AI, bên kia bào chữa rằng hình đại diện AI bảo tồn cảm xúc con người tốt hơn hộp đen. Cả hai đều bỏ qua điểm mấu chốt sâu sắc hơn. Việc sử dụng AI để ẩn danh hình ảnh không làm thay đổi dấu vết hành vi trong chính lời khai: cách diễn đạt, ngày tháng, chức danh công việc. Một kẻ xâm nhập có động cơ, nếu được cung cấp dữ liệu ẩn danh và danh sách ứng viên ngắn, vẫn có rất nhiều thứ để thao tác. AI đã thay đổi hình thức của kết quả đầu ra. Nó không thay đổi thuật toán nhận dạng lại.

Bảo mật khác biệt và ẩn danh duy nhất trung thực

Khung bảo mật vượt qua được kiểu tấn công de Montjoye là bảo mật vi sai. Dwork, McSherry, Nissim và Smith đã định nghĩa nó vào năm 2006 trong bài báo "Calibrating Noise to Sensitivity in Private Data Analysis". Ý tưởng không phải là loại bỏ các định danh, mà là thêm nhiễu được điều chỉnh cẩn thận vào kết quả truy vấn sao cho sự hiện diện hoặc vắng mặt của bất kỳ cá nhân nào trong dữ liệu đều có thể bị phủ nhận về mặt thống kê.

Nó đi kèm với một ngân sách bảo mật định lượng, epsilon (ε). Epsilon càng thấp thì nhiễu càng nhiều và bảo mật càng mạnh. Sự phát triển của bảo mật vi sai là một chuỗi các khung lý thuyết yếu hơn. k-ẩn danh, được Sweeney đề xuất năm 2002, yêu cầu mỗi bản ghi phải giống với ít nhất k-1 bản ghi khác trên các định danh giả. l-đa dạng (Machanavajjhala et al. 2007) đã thêm một ràng buộc về sự đa dạng thuộc tính nhạy cảm. t-gần gũi (Li et al. 2007) đã thắt chặt sự phân bố. Cả ba đều là các phương pháp phỏng đoán. Chỉ có bảo mật vi sai mới cung cấp sự đảm bảo toán học trong trường hợp xấu nhất chống lại dữ liệu phụ trợ tùy ý.

Việc triển khai công nghệ này khá trái chiều. Apple đã công bố tính năng bảo mật khác biệt cục bộ tại WWDC 2016, nhưng các cuộc kiểm toán phân tích ngược cho thấy cài đặt epsilon của hãng dao động từ khoảng 2 đến 8, điều mà các nhà nghiên cứu về quyền riêng tư cho là yếu. Cục Điều tra Dân số Hoa Kỳ đã áp dụng bảo mật khác biệt cho dữ liệu năm 2020 thông qua thuật toán TopDown với giá trị ε toàn cầu khoảng 19,61. Con số này cũng bị chỉ trích là quá lỏng lẻo, nhưng cuộc điều tra dân số năm 2020 là lần đầu tiên dữ liệu quốc gia được công bố kèm theo bất kỳ đảm bảo quyền riêng tư chính thức nào. Nếu một tuyên bố "được ẩn danh kỹ thuật số" không nêu rõ giá trị epsilon — hoặc ít nhất là ak hoặc at — thì gần như chắc chắn đó là loại mã hóa 18 định danh cũ, chứ không phải loại chính thức.

Lucy Letby, hình đại diện AI và sự ẩn danh kỹ thuật số

Bộ phim tài liệu về Lucy Letby là ví dụ được thảo luận nhiều nhất về "việc ẩn danh khuôn mặt bằng kỹ thuật số" vào đầu năm 2026 vì một lý do. Bộ phim đề cập đến nữ y tá sơ sinh người Anh bị kết tội bảy vụ giết người, với những câu hỏi ngày càng tăng về khả năng oan sai. Việc Netflix lựa chọn thay thế khuôn mặt và giọng nói của các nhân chứng bằng hình đại diện do AI tạo ra có trọng lượng vượt ra ngoài vụ án. Phản ứng của khán giả rất trái chiều. Một nhóm cho rằng các hình đại diện này gây mất tập trung, "giống hoạt hình", kỳ lạ. Nhóm còn lại bảo vệ kỹ thuật này vì nó giúp bảo tồn cảm xúc con người mà việc chỉ sử dụng hình bóng hoặc giọng nói sẽ làm mất đi.

Điều mà cuộc tranh luận hầu hết đã bỏ qua là mô hình mối đe dọa. Khuôn mặt do AI tạo ra chỉ là một lớp phủ trải nghiệm người dùng. Nó không bảo vệ nguồn thông tin khỏi một kẻ xâm nhập có năng lực và động cơ, kẻ đã có sẵn danh sách ứng viên (các nhân viên khác trong cùng đơn vị tại cùng bệnh viện vào cùng thời điểm) và bản ghi chép chứa ngày tháng, chức vụ chuyên môn và cách diễn đạt. Vụ án Lucy Letby, với một tổ chức được công khai tên tuổi và một mốc thời gian công khai, có cả hai yếu tố đó. Nguồn thông tin càng hẹp, lớp phủ AI càng ít hiệu quả. Đó không phải là lập luận chống lại kỹ thuật này. Đó là lập luận về việc cần làm rõ những gì nó có thể và không thể ẩn danh.

Luật pháp yêu cầu gì đối với các khiếu nại "được ẩn danh kỹ thuật số"?

Ba cơ quan quản lý đặt ra tiêu chuẩn tối thiểu trong hầu hết các thị trường. Đó là GDPR của EU, các quy định HIPAA của Mỹ về dữ liệu sức khỏe và hướng dẫn năm 2025 của ICO Anh. Điều khoản 26 của GDPR quy định bài kiểm tra "có khả năng xảy ra một cách hợp lý". HIPAA đưa ra hai lựa chọn: một dải mã định danh được chỉ định (Safe Harbor strip) hoặc một ý kiến của chuyên gia cho rằng rủi ro nhận dạng lại còn lại là "rất nhỏ". ICO Anh đã tái khẳng định bài kiểm tra kẻ xâm nhập có động cơ vào tháng 3 năm 2025.

Sự thay đổi pháp lý lớn nhất trong năm qua đến từ Tòa án Công lý Liên minh châu Âu (CJEU). Trong vụ án C-413/23, EDPS kiện SRB, được phán quyết vào ngày 4 tháng 9 năm 2025, CJEU đã áp dụng lý thuyết tương đối về dữ liệu cá nhân. Cùng một bản ghi có thể được mã hóa giả danh trong tay một bên và ẩn danh trong tay bên khác, dựa trên những gì mỗi bên có thể biết một cách hợp lý. Đó là một bước ngoặt quan trọng. Quan điểm mặc định trước năm 2025, được thúc đẩy bởi de Montjoye và những người khác, cho rằng dữ liệu phong phú luôn là dữ liệu cá nhân vì khả năng nhận dạng lại không có giới hạn thực sự. Phán quyết năm 2025 cho rằng quyết định này phụ thuộc vào ngữ cảnh. Cả hai quan điểm có thể cùng tồn tại; hiệu quả thực tiễn là tạo ra nhiều không gian hơn cho các bên tiếp theo lập luận rằng bản sao dữ liệu của họ là ẩn danh ngay cả khi bản sao của nhà xuất bản gốc không phải vậy.

Danh sách kiểm tra: Dữ liệu đã thực sự được ẩn danh kỹ thuật số chưa?

Năm câu hỏi cần đặt ra trước khi bạn xem xét nghiêm túc nhãn mác này:

1. Những thông tin nhận dạng nào đã bị xóa? Chỉ tên thôi là chưa đủ. Thông tin nhân khẩu học, dấu thời gian và các thuộc tính hiếm gặp vẫn còn tồn tại sau khi xóa bỏ mọi thông tin trong vùng an toàn (Safe Harbor strip) và vẫn là thông tin có thể nhận dạng được.

2. Những dữ liệu bổ trợ nào có thể dễ dàng thu thập được? Danh sách cử tri, IMDB, ảnh chụp của paparazzi, danh bạ nhà tuyển dụng. Bất cứ thứ gì có thể kết nối được đều được tính.

3. Có sự đảm bảo chính thức nào không? Một tham số ẩn danh k, một hệ số độ gần t, hay một hệ số epsilon bảo mật khác biệt. Không có con số nào thì không có sự đảm bảo.

4. Ai đã xác nhận tuyên bố này? Một nhóm nội bộ hay một kiểm toán viên bên ngoài dựa trên mô hình mối đe dọa từ kẻ xâm nhập có động cơ đã được xác định?

5. Biện pháp khắc phục là gì nếu việc nhận dạng lại xảy ra? Một tập dữ liệu được ẩn danh kỹ thuật số mà hóa ra vẫn chưa được nhận dạng là một vụ vi phạm, chứ không phải là một thông cáo báo chí.

Việc hiểu đúng cụm từ "được ẩn danh kỹ thuật số" vào năm 2026 cho thấy nó bao hàm hai điều không liên quan cùng một lúc. Với tư cách là lời hứa về trải nghiệm người dùng (chúng tôi sẽ không hiển thị khuôn mặt của bạn), nó ổn, đôi khi trang nhã, nhưng đôi khi lại thực hiện kém. Với tư cách là một tuyên bố thống kê (tập dữ liệu này được ẩn danh), nó hầu như luôn không đủ nếu không có sự đảm bảo chính thức. Hãy xây dựng từng bước xác định dữ liệu riêng lẻ với giả định rằng nhãn chỉ thực hiện một nửa công việc mà nó ngụ ý. Hãy yêu cầu bằng chứng toán học khi nhãn được gắn trên dữ liệu của người khác.