Anonimizzazione digitale in 2026: cosa significa e come esserlo

L'espressione "digitalmente anonimizzato" sta assumendo un ruolo di primo piano in questo periodo. Netflix l'ha utilizzata quest'anno nella schermata iniziale di un documentario true crime, in cui i volti e le voci dei testimoni sono stati sostituiti da personaggi generati dall'intelligenza artificiale. (La grafia britannica "digitally anonymised" compare nello stesso contesto nei testi destinati al mercato britannico). Nel 2019, alcuni ricercatori accademici hanno utilizzato la stessa espressione per un dataset di 1,5 milioni di americani, identificandone poi il 99,98% a partire da soli 15 semplici attributi. Entrambe le affermazioni sono tecnicamente vere, ma descrivono concetti radicalmente diversi, quasi opposti, a seconda di come vengono interpretate. Pertanto, quando qualcuno afferma che un volto, un documento o un intero dataset è stato digitalmente anonimizzato, l'unica domanda utile da porsi è cosa intenda esattamente e contro chi tale anonimizzazione dovrebbe essere valida.

Cosa significa realmente "anonimizzato digitalmente"

Dietro l'etichetta si celano due concetti distinti. Il primo è la de-identificazione superficiale: un volto sfocato, un nome falso, un modulatore vocale, un avatar basato sull'intelligenza artificiale. Nasconde l'identità di una persona a chi non intende approfondire la ricerca. Il secondo è l'anonimizzazione statistica: un insieme di dati modificato in modo tale che nemmeno un esperto in re-identificazione, utilizzando dati pubblici, possa risalire a una persona specifica. Il primo è un gesto simbolico a tutela della privacy dei dati. Il secondo è la vera e propria privacy dei dati. Il considerando 26 del GDPR chiarisce la differenza. I dati sono anonimi solo quando nessun "mezzo ragionevolmente utilizzabile" può consentire la loro re-identificazione. L'HIPAA codifica lo stesso concetto come una striscia di identificazione sicura a 18 identificatori o una valutazione di esperti secondo cui il rischio di re-identificazione è "molto basso". Le linee guida dell'ICO UK, aggiornate a marzo 2025, lo definiscono il "test dell'intruso motivato". La maggior parte dei prodotti venduti come "anonimizzati digitalmente" supera il primo test ma fallisce il secondo.

Come gli individui vengono anonimizzati digitalmente nella pratica

L'anonimato digitale individuale non si ottiene con un singolo interruttore. È un sistema a strati. Ogni strato fissa un identificativo e lascia gli altri invariati. La maggior parte dei lettori desidera tre o quattro strumenti, non un singolo prodotto etichettato come "anonimizzatore".

Livello di rete. Il tuo indirizzo IP è l'identificativo più economico da divulgare e il più facile da nascondere. Tor rimane l'opzione più robusta a livello di rete, con circa 2,5 milioni di utenti giornalieri e un'infrastruttura di circa 8.000 relay volontari a metà del 2025, secondo Tor Metrics. Una VPN commerciale è l'alternativa più leggera; circa il 32% degli adulti statunitensi ne utilizzava una nel 2025, in calo rispetto al 46% dell'anno precedente, secondo Security.org, e le app VPN globali contano circa 147 milioni di utenti. Tor gestisce i modelli di minaccia a livello statale. Una VPN gestisce il tuo ISP, il tuo datore di lavoro e il Wi-Fi del bar. Le due soluzioni risolvono problemi diversi.

Livello browser. Scegli un browser le cui impostazioni predefinite presuppongono una rete ostile: Brave, LibreWolf, Mullvad Browser o, nel caso più sicuro, Tor Browser. La resistenza alle impronte digitali e il blocco degli annunci pubblicitari sono più importanti in questo caso rispetto alla modalità di navigazione in incognito, che nasconde solo la cronologia locale a chi condivide il tuo portatile.

Livello di identità. L'indirizzo email è l'identificativo più utile che un tracker possa raccogliere, perché collega i profili dei data broker su diversi servizi. La soluzione è un alias per servizio tramite SimpleLogin (acquisita da Proton nell'aprile 2022 con oltre 100.000 utenti e 2 milioni di alias a quel punto) o addy.io. Aggiungendo un nome utente per servizio e un numero di telefono virtuale per le verifiche via SMS, il collegamento cross-site più semplice diventa impossibile.

Livello di pagamento. Bitcoin non è più uno strumento per la privacy. Chainalysis afferma di poter tracciare praticamente l'intero livello di trading; la quota di attività criminali sul volume on-chain è scesa da circa il 70% a circa il 20% proprio perché gli investigatori deanonimizzano regolarmente le blockchain. Monero è l'unica criptovaluta importante che Chainalysis dichiara pubblicamente di non poter tracciare su larga scala. La ragione tecnica risiede nella combinazione di firme ad anello CLSAG (anelli a 16 membri: un firmatario reale, 15 esche), indirizzi stealth e occultamento degli importi RingCT. Il prezzo da pagare è la liquidità. Binance ha rimosso XMR dalla sua piattaforma di trading a livello globale nel settembre 2024 e Kraken l'ha ritirata dallo Spazio economico europeo entro il 31 dicembre 2024, concludendo un'ondata di delisting da 60 exchange nel 2024 e circa 73 entro la metà del 2025. Nonostante le difficoltà, alla fine del 2025 Monero manteneva una capitalizzazione di mercato vicina ai 7,6 miliardi di dollari e un volume di transazioni giornaliere di circa 28.000, con un prezzo vicino ai 411 dollari nel maggio 2026. I commercianti che desiderano accettare criptovalute senza obbligare gli acquirenti a completare la procedura KYC possono utilizzare gateway non custodial. Plisio, ad esempio, supporta oltre 50 criptovalute con una commissione dello 0,5%, contro la commissione del 2-3% tipica dei circuiti di pagamento con carta.

Igiene del dispositivo e dell'account. Nessun account connesso nella sessione privata. Profili separati per identità separate. La configurazione funziona solo se non la si disattiva accedendo allo stesso account Gmail su tutti i dispositivi.

| Strato | Ciò che nasconde | Strumento di prim'ordine | Numero 2025-2026 |

|---|---|---|---|

| Rete | Visibilità di IP, percorso e ISP | Tor / Mullvad VPN / Proton VPN | Tor conta circa 2,5 milioni di utenti giornalieri e 147 milioni di app VPN a livello globale. |

| Sito web | Impronte digitali, dispositivi di tracciamento, telemetria | Browser coraggioso/LibreWolf/Mullvad | Brave raggiunge 100 milioni di utenti attivi mensili (settembre 2025) |

| Identità | Unione tramite email, riutilizzo del telefono | SimpleLogin / addy.io | SimpleLogin: oltre 100.000 utenti, oltre 2 milioni di alias |

| Pagamento | Spesa, impronte digitali, KYC | Monero / Plisio non-custodial | Monero: circa 28.000 transazioni giornaliere, capitalizzazione di mercato di 7,6 miliardi di dollari. |

| Account | Collegamento tra servizi | Identità per servizio, nessun SSO | — |

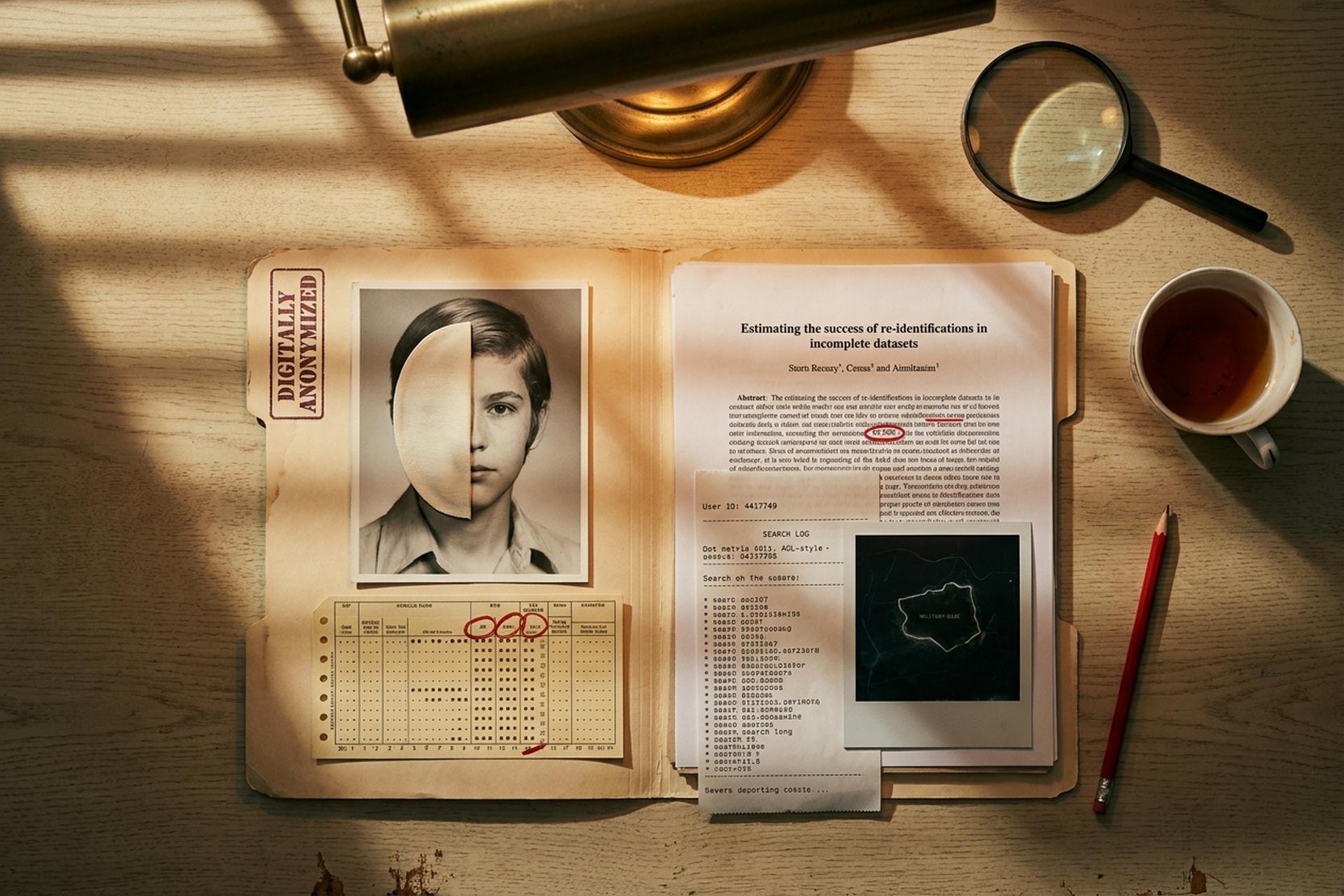

Perché i set di dati "anonimizzati" continuano a essere re-identificati

Il curriculum accademico non è lusinghiero. Eliminare i nomi non è quasi mai sufficiente.

| Anno | Dataset/evento | Risultato della reidentificazione |

|---|---|---|

| 1997 | Comunicato stampa dell'ospedale GIC del Massachusetts | Latanya Sweeney ricostruisce il curriculum del governatore William Weld utilizzando i registri elettorali pubblici. |

| 2000 | Censimento degli Stati Uniti del 1990 | Sweeney dimostra che l'87% degli americani è unico per {ZIP, DOB, sex} |

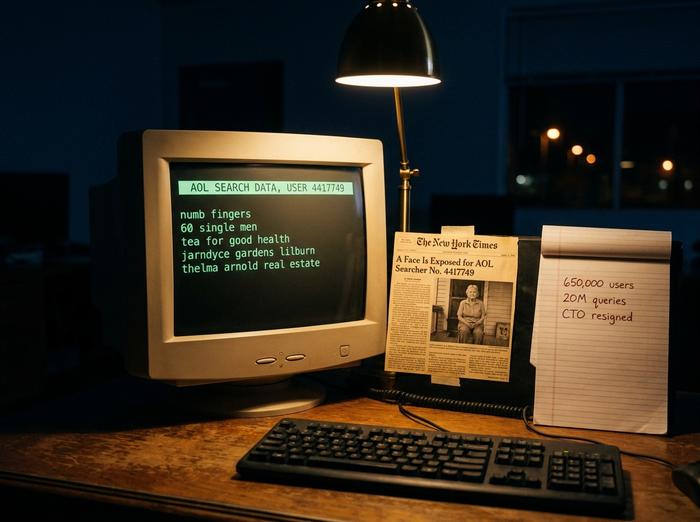

| 2006 | Registri delle ricerche di AOL (20 milioni di query / 650.000 utenti) | Il NYT identifica l'utente 4417749 come Thelma Arnold entro 5 giorni; il CTO si dimette. |

| 2008 | Premio Netflix (480.189 abbonati) | Narayanan e Shmatikov: il 99% dei record identificabili con 8 valutazioni + date di 14 giorni |

| 2013 | 1,5 milioni di abbonati alla telefonia mobile | de Montjoye: 4 punti spazio-temporali identificano in modo univoco il 95% degli utenti |

| 2014 | set di dati sui taxi di New York | Numeri di medaglione con hash MD5 invertiti in meno di 2 minuti; viaggi di celebrità ricostruiti. |

| 2016 | Comunicato stampa di Medicare e PBS australiani | Reidentificazione di 3 parlamentari in carica e di un giocatore di AFL entro 5 settimane; set di dati ritirato. |

| 2018 | Mappa di calore globale di Strava | Circa 13 trilioni di punti GPS hanno rivelato i perimetri delle basi militari in Iraq, Siria e Afghanistan. |

| 2019 | Rocher, Hendrickx, de Montjoye | Il 99,98% degli americani è correttamente identificabile in base a 15 attributi demografici. |

| 2026 | Netflix "Inchiesta su Lucy Letby" | Volti e voci generati dall'IA applicati ai testimoni; solo anonimizzazione visiva. |

Lo schema si ripete. Un editore rimuove gli elementi identificativi più evidenti, afferma che il set di dati è anonimizzato, e un ricercatore, utilizzando una fonte ausiliaria pubblica (registri elettorali, IMDB, foto dei paparazzi, elenchi di datori di lavoro), ricompone i due elementi, rivelando le identità reali nel giro di poche settimane.

Il caso AOL dell'agosto 2006 è stato il primo caso di reidentificazione reale ampiamente riportato dai media, e le cronologie delle ricerche si sono rivelate di per sé quasi degli strumenti di identificazione. Le ricerche di Thelma Arnold su "dita intorpidite", "60 uomini single" e la sua città natale di Lilburn, in Georgia, sono state sufficienti a due giornalisti del New York Times per rintracciarla sulla veranda di casa. Tre dipendenti di AOL, incluso il CTO, hanno perso il lavoro nel giro di poche settimane.

Il Netflix Prize, lanciato nell'ottobre del 2006, ha pubblicato circa 100 milioni di valutazioni da 480.189 abbonati su 17.770 film. Narayanan e Shmatikov hanno pubblicato il loro articolo sulla de-anonimizzazione all'IEEE S&P 2008. Con appena due valutazioni e una finestra temporale di tre giorni, sono riusciti a identificare in modo univoco il 68% degli abbonati. Con otto valutazioni e una finestra temporale di quattordici giorni, la percentuale è salita al 99%. Netflix ha cancellato il sequel previsto nel 2010 in seguito a una causa intentata da Doe contro Netflix e a un'indagine della FTC.

Il documentario di Lucy Letby, pubblicato su Netflix nel febbraio 2026, è la versione destinata al grande pubblico della stessa lezione. La didascalia iniziale recita: "Alcuni testimoni sono stati digitalmente camuffati per preservarne l'anonimato. I loro nomi, l'aspetto e la voce sono stati alterati". La tecnica di anonimizzazione utilizzata è l'intelligenza artificiale generativa, non una semplice sfocatura o una silhouette, una scelta dettata in parte dalla necessità dei testimoni di rispettare gli ordini del tribunale che limitavano la loro visibilità pubblica. La reazione del pubblico si è divisa tra chi ha criticato l'uso dell'IA per via dell'effetto "valle perturbante" e chi ha difeso l'idea che un avatar IA preservi le emozioni umane meglio di una scatola nera. Entrambe le posizioni, però, non colgono il punto fondamentale. L'uso dell'IA per l'anonimizzazione visiva non elimina le impronte digitali comportamentali presenti nella testimonianza stessa: il modo di esprimersi, le date, i ruoli professionali. Un malintenzionato, con dati anonimizzati e una breve lista di possibili candidati, ha comunque a disposizione molti elementi su cui lavorare. L'IA ha modificato l'aspetto del risultato, ma non ha cambiato l'algoritmo di reidentificazione.

Privacy differenziale e l'unica anonimizzazione onesta

Il framework che resiste alla classe di attacchi di de Montjoye è la privacy differenziale. Dwork, McSherry, Nissim e Smith lo hanno definito nel 2006 nel loro articolo "Calibrating Noise to Sensitivity in Private Data Analysis". L'idea non è quella di rimuovere gli identificatori, bensì di aggiungere un rumore opportunamente calibrato ai risultati delle query, in modo che la presenza o l'assenza di una singola persona nei dati sia statisticamente negabile.

È accompagnato da un budget di privacy quantitativo, epsilon (ε). Un valore di epsilon inferiore significa più rumore e una privacy più forte. Il percorso che ha portato alla privacy differenziale è stato una sequenza di framework più deboli. La k-anonimità, proposta da Sweeney nel 2002, richiede che ogni record sia identico ad almeno k-1 altri sui quasi-identificatori. La l-diversità (Machanavajjhala et al. 2007) ha aggiunto un vincolo sulla diversità degli attributi sensibili. La t-vicinanza (Li et al. 2007) ha ristretto la distribuzione. Tutti e tre sono euristiche. Solo la privacy differenziale fornisce una garanzia matematica nel caso peggiore contro dati ausiliari arbitrari.

I risultati dell'implementazione sono contrastanti. Apple ha annunciato la privacy differenziale locale alla WWDC 2016, ma le verifiche di reverse engineering hanno rilevato che le sue impostazioni epsilon variavano da circa 2 a 8, un valore che i ricercatori in materia di privacy considerano insufficiente. L'Ufficio del Censimento degli Stati Uniti ha applicato la privacy differenziale alla versione del 2020 tramite il suo algoritmo TopDown con un ε globale di circa 19,61. Questo valore ha suscitato critiche per essere troppo permissivo, ma il censimento del 2020 è stato il primo censimento nazionale a essere accompagnato da una garanzia formale sulla privacy. Se un'affermazione di "anonimizzazione digitale" non specifica un valore epsilon — o almeno ak o at — si tratta quasi certamente del vecchio metodo basato su 18 strisce identificative, non di quello formale.

Lucy Letby, avatar basati sull'intelligenza artificiale e anonimizzazione digitale

Il documentario su Lucy Letby è l'esempio più discusso di "anonimizzazione digitale del volto" all'inizio del 2026, e non a caso. Il documentario racconta la storia dell'infermiera neonatale britannica condannata per sette omicidi, sollevando crescenti interrogativi su un possibile errore giudiziario. La scelta di Netflix di sostituire i volti e le voci dei testimoni con avatar generati dall'intelligenza artificiale ha un peso che va ben oltre il caso specifico. La reazione del pubblico è stata divisa. Alcuni hanno definito gli avatar distraenti, "fumettistici", inquietanti. Altri hanno difeso la tecnica, sostenendo che preserva le emozioni umane che una silhouette o una semplice voce avrebbero appiattito.

Ciò che il dibattito ha perlopiù trascurato è il modello di minaccia. Un volto generato dall'IA è una sovrapposizione dell'interfaccia utente. Non protegge la fonte da un intruso competente e motivato che possiede già un elenco di potenziali candidati (altri membri dello staff della stessa unità, dello stesso ospedale e delle stesse date) e una trascrizione contenente date, ruoli professionali e modi di dire. Il caso di Lucy Letby, con un'istituzione e una cronologia pubblicamente note, presenta entrambi questi elementi. Più ristretto è il bacino di fonti, minore è il vantaggio offerto da una sovrapposizione dell'IA. Questo non è un argomento contro la tecnica, ma piuttosto un argomento a favore della chiarezza su ciò che essa anonimizza e ciò che non anonimizza.

Cosa richiede la legge in caso di reclami "anonimizzati digitalmente"

Nella maggior parte dei mercati, tre autorità regolamentari definiscono gli standard minimi: il GDPR dell'UE, le norme HIPAA statunitensi sui dati sanitari e le linee guida del 2025 dell'ICO del Regno Unito. Il considerando 26 del GDPR stabilisce il test della "ragionevole probabilità". L'HIPAA offre la possibilità di utilizzare una clausola di "Safe Harbor" con 18 identificatori specifici oppure un parere di un esperto che attesti che il rischio residuo di reidentificazione è "molto basso". L'ICO del Regno Unito ha ribadito il test dell'intruso motivato nel marzo 2025.

Il più grande cambiamento giuridico dell'ultimo anno è arrivato dalla Corte di giustizia dell'Unione europea. Nella causa C-413/23, EDPS contro SRB, decisa il 4 settembre 2025, la CGUE ha adottato una teoria relativa dei dati personali. Lo stesso record può essere pseudonimizzato nelle mani di una parte e anonimo in quelle di un'altra, in base a ciò che ciascuna parte può ragionevolmente sapere. Si tratta di un cambiamento significativo. Prima del 2025, la prassi consolidata, promossa da de Montjoye e altri, era che i dati complessi fossero sempre dati personali, poiché la capacità di re-identificazione non aveva limiti reali. La sentenza del 2025 afferma che la valutazione è contestuale. Entrambe le posizioni possono coesistere; l'effetto pratico è una maggiore possibilità per le parti a valle di sostenere che la loro copia di un dataset sia anonima, anche se la copia dell'editore originale non lo era.

Lista di controllo: i dati sono effettivamente anonimizzati digitalmente?

Cinque domande da porsi prima di prendere sul serio l'etichetta:

1. Quali identificativi sono stati rimossi? I soli nomi non bastano. Dati demografici, timestamp e attributi rari sopravvivono a ogni striscia Safe Harbor e rimangono informazioni identificabili.

2. Quali dati ausiliari sono ragionevolmente disponibili? Elenchi elettorali, IMDB, foto dei paparazzi, elenchi dei datori di lavoro. Tutto ciò che è possibile integrare conta.

3. Esiste una garanzia formale? Un parametro di k-anonimato, un indice di t-vicinanza o un epsilon di privacy differenziale. Nessun numero, nessuna garanzia.

4. Chi ha convalidato l'affermazione? Un team interno o un revisore esterno, confrontandoli con un modello di minaccia definito basato su intrusioni motivate?

5. Quali sono le azioni da intraprendere in caso di reidentificazione? Un set di dati digitalmente anonimizzato che si rivela non essere autentico costituisce una violazione della sicurezza, non un comunicato stampa.

Un'interpretazione onesta dell'espressione "anonimizzato digitalmente" nel 2026 è che essa copra due aspetti non correlati contemporaneamente. Come promessa di esperienza utente (non mostreremo il tuo volto) è accettabile, a volte elegante, altre volte mal realizzata. Come affermazione statistica (questo set di dati è anonimo) è quasi sempre insufficiente senza una garanzia formale. Costruisci la struttura individuale partendo dal presupposto che l'etichetta svolga solo metà del lavoro che implica. Richiedi i calcoli matematici quando l'etichetta viene applicata ai dati di qualcun altro.