2026 でデジタル匿名化:その意味と方法

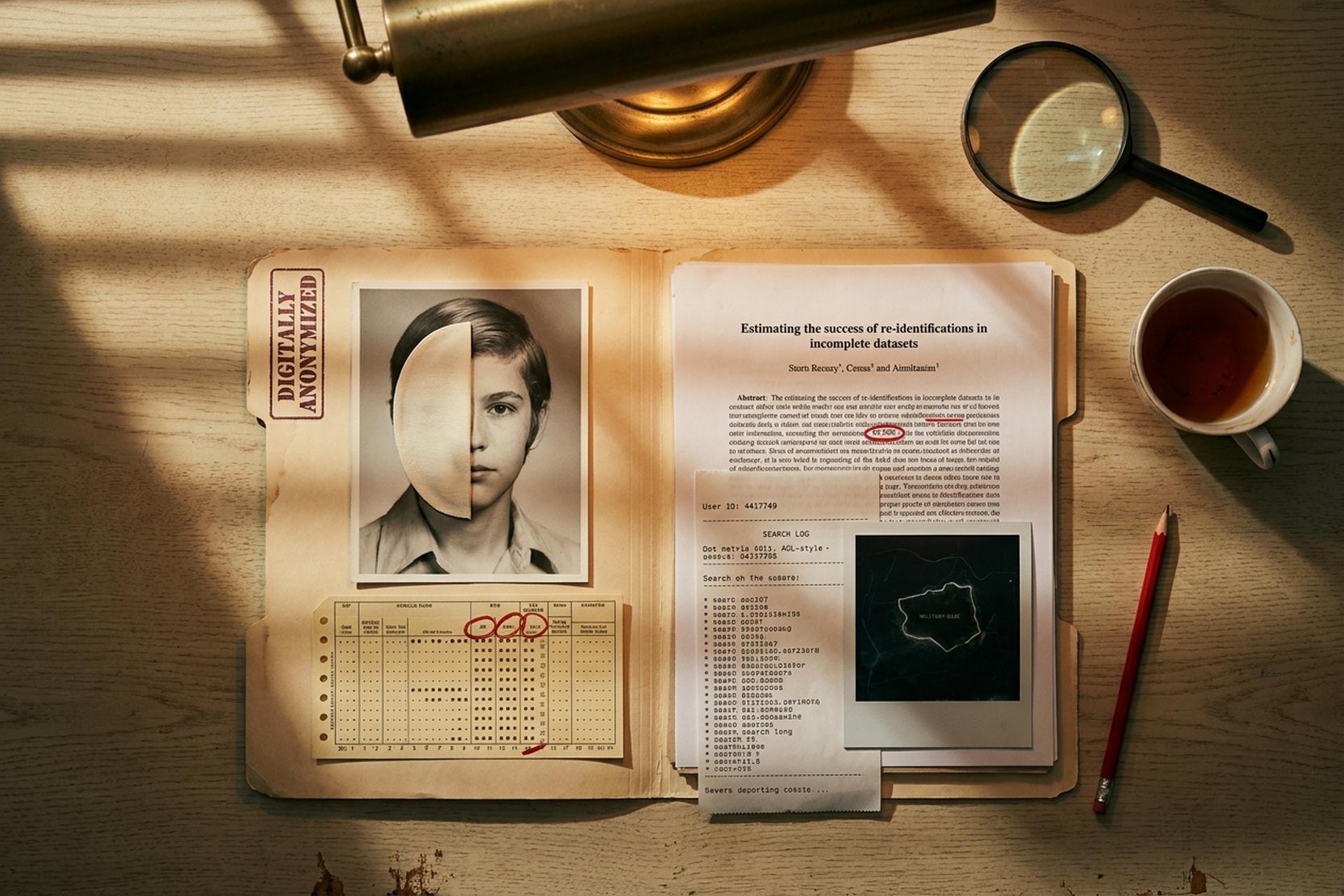

「デジタル匿名化」という表現は、現在非常に多くの場面で使われています。Netflixは今年、ある犯罪ドキュメンタリーのオープニングカードでこの表現を使用しました。そのドキュメンタリーでは、目撃者の顔と声がAIキャラクターに置き換えられています。(イギリス向けの記事では、同じ文脈で「digitally anonymised」というイギリス英語の綴りも使われています。)学術研究者たちは2019年に、150万人のアメリカ人のデータセットに対して同じ表現を使用しました。そして、わずか15個の属性から、そのうち99.98%を再識別しました。どちらの主張も技術的には正しいのですが、解釈の仕方によっては全く異なる、ほぼ正反対の事柄を説明しています。ですから、誰かが顔、記録、あるいはデータセット全体がデジタル匿名化されたと言った場合、次に問うべき唯一の有用な質問は、それが実際に何を意味しているのか、そしてその匿名化は誰に対して有効なのか、ということです。

「デジタル匿名化」とは実際にはどういう意味なのか

このラベルの裏には、2つの異なる概念が隠されています。1つ目は表面的な匿名化です。ぼかした顔、偽名、音声変調器、AIアバターなどです。これは、それ以上深く調べようとしない閲覧者から人物を隠すものです。2つ目は統計的匿名化です。レコードセットを変更することで、公開されているサイドデータを持つ熟練した再識別者でさえ、行を個人に結びつけることができないようにします。1つ目はデータプライバシーのジェスチャーです。2つ目は真のデータプライバシーです。GDPRの前文26は、この違いを明確に捉えています。データは、「合理的に使用される可能性のある手段」によって再識別できない場合にのみ匿名化されます。HIPAAは、18個の識別子のセーフハーバーストリップ、または再識別リスクが「非常に小さい」という専門家の判断のいずれかとして、同じ概念をコード化しています。2025年3月に更新された英国のICOガイダンスは、これを動機のある侵入者テストと呼んでいます。「デジタル匿名化」として販売されているもののほとんどは、最初のテストには合格しますが、2番目のテストには不合格です。

個人が実際にデジタル的に匿名化される方法

個人のデジタル匿名性は、単一のスイッチで実現できるものではありません。それは積み重ねられた構造です。各層は1つの識別子を固定し、他の識別子はそのままにしておきます。ほとんどの読者は、「匿名化ツール」とラベル付けされた単一の製品ではなく、3つか4つのツールを求めているのです。

ネットワーク層。IPアドレスは最も簡単に漏洩する識別子であり、最も簡単に隠蔽できるものです。Torは、2025年半ば時点で約250万人のデイリーユーザーと約8,000のボランティアリレーのインフラストラクチャを持つ、ネットワークレベルの最も強力なオプションです(Tor Metrics調べ)。商用VPNはより軽量な代替手段です。Security.orgによると、2025年には米国の成人の約32%がVPNを使用しており、前年の46%から減少しています。また、世界のVPNアプリのユーザー数は約1億4,700万人です。Torは国家レベルの脅威モデルに対応します。VPNはISP、雇用主、カフェのWi-Fiに対応します。この2つは異なる問題を解決します。

ブラウザレイヤー。デフォルト設定でネットワークが敵対的であると想定しているブラウザを選びましょう。Brave、LibreWolf、Mullvad Browser、または最も強力なTor Browserなどが挙げられます。ここでは、プライベートウィンドウよりも指紋認証耐性と広告ブロック機能が重要です。プライベートウィンドウは、ノートパソコンを共有している人からローカル履歴を隠すだけです。

アイデンティティ層。メールアドレスは、データブローカーのプロファイルを複数のサービス間で連携させるため、トラッカーが収集できる最も有用な識別子です。解決策は、SimpleLogin(2022年4月にProtonが買収。当時10万人以上のユーザーと200万以上のエイリアスを保有)またはaddy.ioを使用して、サービスごとにエイリアスを設定することです。サービスごとにユーザー名とSMS認証用の仮想電話番号を追加すれば、最も簡単なサイト間連携が不可能になります。

決済レイヤー。ビットコインはもはやプライバシー保護ツールではありません。Chainalysisは、取引レイヤーのほぼすべてを追跡できると主張しています。オンチェーン取引量の犯罪者の割合は、捜査官が日常的にチェーンの匿名性を解除しているため、約70%から約20%に減少しました。Moneroは、Chainalysisが大規模に追跡できないと公言している唯一の主要な暗号通貨です。技術的な理由は、CLSAGリング署名(16人のメンバーリング:1人の実際の署名者、15人のダミー)、ステルスアドレス、およびRingCT金額の隠蔽のスタックです。その代償は流動性です。Binanceは2024年9月にXMRを世界的に上場廃止し、Krakenは2024年12月31日までに欧州経済領域から撤退させ、2024年の60の取引所の上場廃止の波を締めくくり、2025年半ばまでに約73の取引所が上場廃止となりました。圧迫にもかかわらず、モネロは2025年末までに時価総額が約76億ドル、1日の取引件数が約2万8000件に達し、2026年5月には価格が約411ドルにまで上昇した。購入者に本人確認(KYC)を強制することなく仮想通貨を受け入れたい加盟店は、非カストディアル型ゲートウェイを利用できる。例えば、Plisioは50種類以上の仮想通貨を0.5%の手数料でサポートしており、これはカード決済で一般的な加盟店手数料2~3%に比べてはるかに低い。

デバイスとアカウントの衛生管理を徹底してください。プライバシーセッション中はログインしたアカウントは使用しないでください。異なるIDにはそれぞれ別のプロファイルを使用してください。この設定は、すべてのデバイスで同じGmailアカウントにログインして設定を解除しない限り有効です。

| 層 | 隠されているもの | クラス最高のツール | 2025-2026年の数 |

|---|---|---|---|

| ネットワーク | IP、ルート、ISPの可視性 | Tor / Mullvad VPN / Proton VPN | Torのデイリーユーザー数は約250万人、VPNアプリのグローバル数は1億4700万件 |

| ブラウザ | 指紋、トラッカー、テレメトリ | Brave / LibreWolf / Mullvad ブラウザ | Brave 1億MAU達成(2025年9月) |

| 身元 | メールで参加、電話の再利用 | SimpleLogin / addy.io | SimpleLogin:ユーザー数10万人以上、エイリアス数200万以上 |

| 支払い | 支出指紋、KYC | モネロ/プリシオ非カストディアル | モネロの1日あたりのトランザクション数は約2万8000件、時価総額は76億ドル。 |

| アカウント | サービス間の連携 | サービスごとのID、シングルサインオンなし | — |

「匿名化された」データセットがなぜ何度も再識別されるのか

学業成績は芳しくない。名前を伏せるだけでは、ほとんどの場合不十分だ。

| 年 | データセット/イベント | 再識別結果 |

|---|---|---|

| 1997 | マサチューセッツ州GIC病院からのリリース | ラタニア・スウィーニーは、公開されている有権者名簿を用いてウィリアム・ウェルド知事の経歴を明らかにする。 |

| 2000 | 1990年米国国勢調査 | スウィーニーは、アメリカ人の87%が{ZIP, DOB, sex}によってユニークであることを示している |

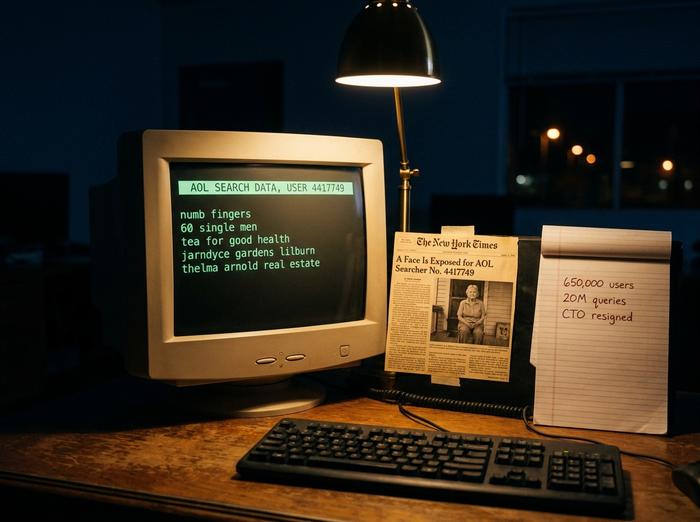

| 2006 | AOLの検索ログ(2000万件の検索クエリ/65万人のユーザー) | ニューヨーク・タイムズ紙が5日以内にユーザー4417749をテルマ・アーノルドと特定。CTOが辞任 |

| 2008 | Netflix賞(登録者数480,189人) | ナラヤナンとシュマティコフ:記録の99%は8件の評価と14日間の日付で識別可能 |

| 2013 | 携帯電話加入者数150万人 | ド・モンジョワ:4つの時空間ポイントでユーザーの95%を一意に識別できる |

| 2014 | ニューヨーク市のタクシーデータセット | MD5ハッシュ化されたメダル番号が2分以内に反転。有名人の旅行履歴も再構築。 |

| 2016 | オーストラリアのメディケアとPBSの発表 | 現職国会議員3名とAFL選手1名が5週間以内に再特定され、データセットは撤回された。 |

| 2018 | Stravaグローバルヒートマップ | 約13兆個のGPSポイントがイラク、シリア、アフガニスタンの軍事基地の境界線を明らかにした。 |

| 2019 | ロシェ、ヘンドリックス、ド・モンジョワ | 15の人口統計属性からアメリカ人の99.98%を正しく再識別できる |

| 2026 | Netflix「ルーシー・レトビー事件の捜査」 | 目撃者にAIの顔と声を適用。視覚的な匿名化のみ。 |

このパターンは繰り返される。出版社が明らかな識別情報を削除し、データセットは匿名化されていると主張するが、公開されている補助情報源(有権者名簿、IMDb、パパラッチの写真、雇用者名簿など)を持つ研究者が両者を再び結合し、数週間以内に実際の身元が明らかになる。

2006年8月に発生したAOLの事件は、広く報道された最初の現実世界における個人情報漏洩事件であり、検索履歴自体が事実上の個人情報漏洩源となり得ることが明らかになった。テルマ・アーノルドが「指のしびれ」「独身男性60人」、そして故郷であるジョージア州リルバーンについて検索していたことがきっかけで、ニューヨーク・タイムズの記者2人が彼女を自宅の玄関先で発見した。最高技術責任者(CTO)を含むAOLの従業員3人は、数週間以内に職を失った。

2006年10月に開始されたNetflix Prizeは、17,770本の映画について480,189人の加入者から約1億件の評価を公開した。ナラヤナンとシュマティコフは、IEEE S&P 2008で匿名解除に関する論文を発表した。わずか2件の評価と3日間の日付範囲で、加入者の68%を一意に特定することができた。8件の評価と14日間の期間では、その数字は99%に上昇した。Netflixは、Doe対Netflix訴訟とFTCの調査を受けて、2010年に予定されていた続編を中止した。

2026年2月にNetflixで配信されたルーシー・レトビーのドキュメンタリーは、同じ教訓を一般向けに表現した作品だ。冒頭のタイトルカードには、「匿名性を保つため、一部の証言者はデジタル処理で変装されています。氏名、容姿、声は変更されています」とある。ここで用いられている匿名化技術は、ぼかしやシルエットではなく、生成型AIである。これは、公の場での発言を制限する裁判所命令に従う必要があった証人たちの事情も一因となっている。視聴者の反応は、AIの使用に対する不気味の谷現象への不満と、AIアバターはブラックボックスよりも人間の感情をよりよく表現できるという擁護論に分かれた。しかし、どちらも本質を見誤っている。視覚的な匿名化にAIを使用しても、証言そのものに含まれる行動の痕跡、つまり言い回し、日付、役職名などは何も変わらない。匿名化されたデータと候補者リストを与えられた悪意のある侵入者は、依然として多くの情報源を持っている。AIは出力の見た目を変えただけで、再識別の計算方法を変えたわけではないのだ。

差分プライバシーと唯一正直な匿名化

ド・モンジョワ攻撃クラスに耐えうるフレームワークは、差分プライバシーである。ドワーク、マクシェリー、ニッシム、スミスは、2006年に論文「プライベートデータ分析におけるノイズと感度の調整」の中でこれを定義した。そのアイデアは、識別子を削除することではない。クエリ結果に慎重に調整されたノイズを加えることで、データにおける特定の人物の存在または不在を統計的に否定できるようにすることである。

差分プライバシーには、定量的なプライバシー予算イプシロン(ε)が付属しています。イプシロンが低いほどノイズが多くなり、プライバシーが強化されます。差分プライバシーに至るまでには、一連の弱いフレームワークがありました。2002 年に Sweeney によって提案された k-匿名性では、すべてのレコードが準識別子上の少なくとも k-1 個の他のレコードと同じように見える必要があります。l-多様性 (Machanavajjhala ら 2007) は、機密属性の多様性に制約を追加しました。t-近接性 (Li ら 2007) は分布を狭めました。これら 3 つはすべてヒューリスティックです。任意の補助データに対する最悪のケースの数学的保証を提供するのは差分プライバシーだけです。

導入実績はまちまちです。AppleはWWDC 2016でローカル差分プライバシーを発表しましたが、リバースエンジニアリング監査では、そのイプシロン設定が約2から8の範囲であることが判明し、プライバシー研究者はこれを弱いとみなしています。米国国勢調査局は、2020年版にTopDownアルゴリズムによる差分プライバシーを適用し、グローバルεは約19.61でした。この数値は緩すぎると批判されましたが、2020年国勢調査は、正式なプライバシー保証が付帯した初の全国版でした。「デジタル匿名化」の主張にイプシロン、または少なくともakやatが記載されていない場合、それはほぼ間違いなく、正式なものではなく、古い18個の識別子ストリップによるものです。

ルーシー・レトビー、AIアバター、そしてデジタル匿名化

2026年初頭、ルーシー・レトビーのドキュメンタリーが「デジタル顔匿名化」の最も議論を呼んだ事例となったのには理由がある。このドキュメンタリーは、7件の殺人罪で有罪判決を受けたイギリスの新生児看護師を取り上げており、冤罪の可能性について疑問が高まっている。Netflixが証人の顔と声をAI生成のアバターに置き換えるという選択は、この事件を超えて大きな意味を持つ。視聴者の反応は二分された。アバターは気が散る、「漫画のよう」で不気味だと批判する声がある一方で、シルエットや声だけの処理では失われてしまう人間の感情を保つためにこの手法が有効だと擁護する声もあった。

議論の中でほとんど見落とされているのは、脅威モデルです。AIによる顔認識は、ユーザーエクスペリエンス(UX)のオーバーレイに過ぎません。同じ病院の同じ部署で同じ期間に勤務していた他の職員など、候補者リストと、日付、職務、言い回しなどが記載された記録を既に持っている、有能で動機のある侵入者から情報源を守ることはできません。ルーシー・レトビー事件は、公に名前が公表された機関と公開されたタイムラインの両方を持つため、まさにその両方を備えています。情報源のプールが狭ければ狭いほど、AIオーバーレイのメリットは小さくなります。これはAI技術そのものへの反対論ではありません。AIが何を匿名化し、何を匿名化しないのかを明確にすべきだという主張です。

法律が「デジタル匿名化」された請求に求めるもの

ほとんどの市場では、3つの規制当局が基準を定めている。EUのGDPR、米国の医療データに関するHIPAA規則、そして英国のICOの2025年ガイダンスである。GDPRの前文26項は「合理的に可能性が高い手段」テストを定めている。HIPAAは、18の特定識別子からなるセーフハーバー条項、または残存再識別リスクが「非常に小さい」という専門家の判断意見のいずれかを提供している。英国のICOは2025年3月に、動機のある侵入者テストを再確認した。

過去1年間で最も大きな法的転換は、欧州連合司法裁判所(CJEU)によるものでした。2025年9月4日に判決が下された事件C-413/23、EDPS対SRBにおいて、CJEUは個人データの相対理論を採用しました。同一の記録であっても、一方の当事者が合理的に知り得る情報に基づいて、他方の当事者が匿名化できるというものです。これは重要な転換点です。2025年以前の、ド・モンジョワ氏らが主張していたのは、再識別能力に実質的な制限がないため、リッチデータは常に個人データであるという考え方でした。2025年の判決では、その判断は状況によって異なるとされています。両方の見解は共存可能であり、実際には、元の発行者のコピーが匿名化されていなくても、下流の当事者が自身のデータセットのコピーは匿名化されていると主張する余地が広がるということです。

チェックリスト:データは実際にデジタル的に匿名化されていますか?

そのレッテルを真剣に受け止める前に、以下の5つの質問を自問自答してみましょう。

1. どの識別情報が削除されたのか?名前だけでは不十分です。人口統計情報、タイムスタンプ、および稀な属性は、セーフハーバーの適用除外後も残り、識別可能な情報として残ります。

2. どのような補助データが合理的に入手可能か?有権者名簿、IMDb、パパラッチの写真、雇用主名簿など。結合可能なものであれば何でも対象となる。

3. 正式な保証はありますか? k-匿名性パラメータ、t-近接性数値、または差分プライバシーのイプシロンなど。数値がなければ保証はありません。

4. 誰がその主張を検証したのか?定義された動機的侵入脅威モデルに基づいて、社内チームまたは外部監査人が検証した。

5. 再識別が発生した場合の対処法は?デジタル的に匿名化されたデータセットが実際には匿名化されていなかった場合、それは情報漏洩であり、プレスリリースではありません。

2026年における「デジタル匿名化」という言葉の真意は、無関係な2つの事柄を同時に扱っている点にある。ユーザーエクスペリエンス(UX)上の約束(お客様の顔は表示しません)としては、適切で、時には洗練されているものの、実行が不十分な場合もある。統計的な主張(このデータセットは匿名化されています)としては、正式な保証がない限り、ほぼ常に不十分である。ラベルが本来の目的の半分しか果たしていないという前提で、個々のスタックを構築すべきだ。ラベルが他人のデータに付けられている場合は、その根拠となる計算式を要求すべきである。