Que sont les ponts inter-chaînes ? Comment fonctionnent les ponts crypto entre les blockchains ?

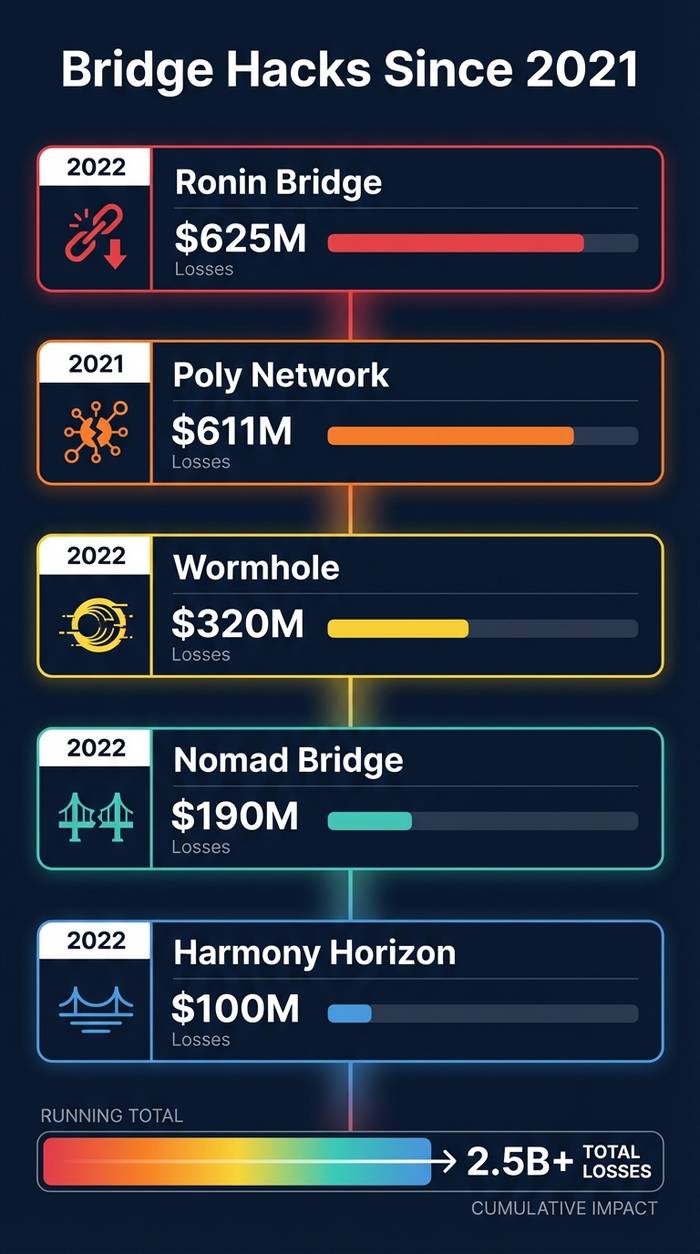

En février 2022, Wormhole a perdu 320 millions de dollars. Une faille dans son contrat intelligent Solana a été exploitée, une signature falsifiée, et 120 000 wETH ont été créés de toutes pièces. Disparus. Un mois plus tard, Ronin Bridge a subi le même sort, entraînant la perte de 625 millions de dollars. Des pirates informatiques ont mis la main sur cinq des neuf clés de validation. Une simple manipulation, et non une faille cryptographique de génie. Enfin, Nomad a perdu 190 millions de dollars suite à une mise à jour de code de routine qui, par inadvertance, a validé toutes les preuves de transaction. Sur Twitter, des utilisateurs ont littéralement copié la transaction exploitée, modifié l'adresse du destinataire et cliqué sur « Envoyer ». Le pillage a alors éclaté.

Plus d'un milliard de dollars générés par trois protocoles en douze mois. On pourrait s'attendre à ce que le marché abandonne les infrastructures de pontage après cela.

Non. La TVL (Total Value Live) via les ponts a atteint 55 milliards de dollars en 2025. Portal, le protocole renommé de Wormhole (celui-là même qui a subi le piratage de 320 millions de dollars), s'est reconstruit et affiche désormais une TVL de 3,5 milliards de dollars. L'argent continue de circuler car les ponts sont essentiels. Les blockchains ne peuvent pas communiquer nativement entre elles, et les utilisateurs souhaitent que leurs actifs soient transférés sur la blockchain offrant le meilleur rendement, les frais de gaz les plus bas ou correspondant au jeu auquel ils jouent. Les ponts inter-chaînes permettent ces transferts entre différents écosystèmes blockchain.

Je couvre les protocoles de pontage depuis trois ans. La question qui revient le plus souvent chez les nouveaux venus dans le monde des cryptomonnaies est : « Pourquoi ne puis-je pas simplement envoyer mes ETH sur Solana ? » Cet article explique le fonctionnement d'un pont inter-chaînes et l'importance de répondre à cette question.

Pourquoi les ponts inter-chaînes existent-ils : le problème de l’interopérabilité

Les blockchains ne communiquent pas entre elles. C'est là le problème fondamental. Ethereum ignore ce qui se passe sur Solana. Solana ne comprend pas le modèle UTXO de Bitcoin. Arbitrum et Polygon sont tous deux des nœuds de couche 2 d'Ethereum et ne peuvent toujours pas vérifier directement l'état de l'autre. Consensus différent, machines virtuelles différentes, tout est différent. Un ETH dans votre portefeuille Ethereum est un objet complètement différent d'un ETH sur Arbitrum, même si les utilisateurs les confondent souvent.

Imaginez maintenant cet isolement multiplié par la trentaine de blockchains actives aujourd'hui, chacune avec ses protocoles DeFi, ses marchés NFT et ses bases d'utilisateurs qui ne se chevauchent pas. Vous possédez 10 000 $ en USDC sur Ethereum, mais le meilleur taux de prêt se trouve sur Avalanche. Vous avez créé un NFT sur Polygon, mais les acheteurs sont sur Ethereum. Votre jeu fonctionne sur Immutable X, mais votre portefeuille est approvisionné sur Arbitrum. Sans ponts, votre seule option est de vendre sur une blockchain et de racheter sur une autre via une plateforme d'échange centralisée. C'est lent, coûteux, et vous confiez vos fonds à cette plateforme pendant toute la transaction.

Les ponts inter-chaînes existent pour remédier à ce problème. Ce sont des protocoles d'application décentralisés qui permettent le transfert d'actifs et de données d'un réseau blockchain à un autre. Imaginez des ferries entre différentes îles blockchains qui ne peuvent pas se relier par des aéroports. Ces ponts permettent aux actifs de circuler là où ils sont nécessaires. Le ferry n'est pas infaillible et il arrive qu'il coule (voir les failles de sécurité mentionnées plus haut), mais l'alternative est la nage.

Comment fonctionnent les ponts transversaux : les mécanismes

Voici ce qui prête à confusion : on ne peut pas réellement « transférer » un jeton de la chaîne A à la chaîne B. Les chaînes ne partagent pas de base de données. Le rôle d'un pont consiste plutôt à verrouiller votre jeton d'un côté et à en créer une copie de l'autre. Ou encore, à le détruire d'un côté et à en émettre de nouveau de l'autre. Ou bien, à vous mettre en relation avec une personne qui possède déjà le jeton dont vous avez besoin de l'autre côté.

Trois modèles principaux, chacun présentant des compromis.

Verrouillage et création. L'approche originale et la plus courante. Vous envoyez vos jetons à un contrat intelligent sur la chaîne source. Le pont les y verrouille. Sur la chaîne de destination, le pont crée un nombre équivalent de jetons « wrappés ». Votre ETH sur Ethereum devient 1 wETH sur Avalanche. Lorsque vous souhaitez revenir à la chaîne source, vous brûlez les jetons wrappés et le pont débloque votre ETH d'origine. C'est ainsi que fonctionne le portail de Wormhole et que le Wrapped Bitcoin (wBTC) permet d'intégrer le Bitcoin à Ethereum.

Brûler et émettre. Même principe, mécanismes différents. Au lieu de bloquer les tokens, le pont les brûle sur la chaîne source (les détruisant définitivement) et émet de nouveaux tokens natifs sur la chaîne de destination. Le protocole de transfert inter-chaînes (CCTP) de Circle utilise ce procédé pour l'USDC. L'USDC brûlé sur Ethereum est un USDC réellement détruit, et l'USDC émis sur Arbitrum est un USDC réellement créé. Aucun actif enveloppé, aucune reconnaissance de dette. Cela fonctionne car Circle contrôle l'émission d'USDC sur les deux chaînes.

Ponts de liquidité. Aucun blocage ni destruction de jetons. Le pont maintient des pools de tokens natifs sur plusieurs blockchains. Vous déposez des USDC sur Ethereum dans le pool et retirez des USDC du pool Avalanche. Stargate (basé sur LayerZero) a été le pionnier de ce modèle. Avantage : vous obtenez toujours les actifs natifs, jamais leurs versions encapsulées. Inconvénient : le pont nécessite une liquidité importante sur chaque blockchain, et cette liquidité doit provenir de quelque part.

Un modèle plus récent, appelé pontage basé sur l'intention, gagne en popularité. Across Protocol en est le principal exemple. Au lieu de définir le déroulement du transfert, vous indiquez au pont ce que vous souhaitez : « Je veux 1 000 USDC sur Arbitrum. » Un réseau de relais concurrents exécute votre ordre avec ses propres fonds et est remboursé ultérieurement via une couche de règlement. Across annonce un temps d'exécution médian de 2 secondes. L'utilisateur n'a pas à se soucier des mécanismes de blocage ou d'émission. Il reçoit simplement ses jetons rapidement.

| Type de pont | Comment ça marche | Exemple | Compromis |

|---|---|---|---|

| Serrure et menthe | Verrouillage à la source, jeton enveloppé dans la monnaie à destination | Portail de trou de ver, wBTC | Les actifs enveloppés comportent des hypothèses de fiducie |

| Brûlure et menthe | Brûler à la source, menthe indigène à destination | Cercle CCTP | Fonctionne uniquement pour les actifs ayant des émetteurs unifiés |

| Pools de liquidités | Déposer dans le pool à la source, retirer du pool à la destination | Porte des étoiles (Couche zéro) | Nécessite d'importantes liquidités préfinancées |

| Basé sur l'intention | L'utilisateur indique le résultat souhaité, le relais le remplit | Protocole global | Plus récents, moins éprouvés au combat |

Types de ponts inter-chaînes : ponts de confiance et ponts sans confiance

Le mécanisme de transfert représente la première moitié du processus. L'autre moitié consiste à vérifier, par le biais du pont, que la transaction inter-chaînes est réelle.

Les ponts de confiance utilisent un petit nombre de validateurs ou une seule entreprise. Binance Bridge : c’est Binance qui effectue la vérification. Ronin comptait neuf validateurs. Cinq clés ont été compromises et tout s’est effondré. Rapides à mettre en place, faciles à utiliser, mais catastrophiques en cas de défaillance.

Les ponts sans confiance tentent de vérifier les transactions sans faire confiance à personne. Ils utilisent des clients légers sur la blockchain, des preuves à divulgation nulle de connaissance et une vérification optimiste. Le principe : prouver qu'une transaction sur la chaîne A a bien eu lieu en vérifiant les calculs, sans avoir besoin de l'aval d'un validateur. Le Rainbow Bridge de NEAR utilise des clients légers pour cela. Ces derniers sont plus lents et plus coûteux à exécuter. Mais comme il n'y a pas de clés à voler, aucune ne peut être compromise.

Les ponts fédérés offrent un compromis. Axelar compte plus de 75 validateurs de preuve d'enjeu. Chainlink CCIP utilise son réseau d'oracles ainsi qu'un réseau de gestion des risques distinct comme coupe-circuit. Il ne s'agit pas d'une solution unique, ni d'une décentralisation totale. Un juste milieu vers lequel se tournent la plupart des investisseurs sérieux.

Presque tous les systèmes actuellement en production se situent quelque part sur le spectre entre confiance et absence de confiance. L'absence totale de confiance est techniquement possible, mais plus coûteuse et plus lente. La confiance absolue est bon marché et rapide, mais sa défaillance est souvent catastrophique. Le marché tend vers des modèles fédérés avec des mises déductibles et une sécurité multicouche, ce qui apparaît comme la solution pragmatique, même si elle n'est pas la plus idéale sur le plan idéologique.

Historique des piratages : pourquoi les ponts sont les cibles privilégiées des cryptomonnaies

Pourquoi les hackers adorent-ils les ponts ? Parce qu'ils contiennent d'énormes quantités de jetons verrouillés dans des contrats intelligents. C'est comme cambrioler un coffre-fort, sauf que le coffre est un code et les gardiens, des clés de validation. Depuis 2020, les failles de sécurité dans les ponts ont représenté plus de 2,5 milliards de dollars de cryptomonnaies volées. Cela représente environ la moitié des pertes totales de la DeFi durant cette période. En 2022, les piratages de ponts ont représenté 69 % des pertes totales liées aux failles de sécurité dans la DeFi.

| Incident | Date | Montant perdu | Qu'est-ce qui s'est mal passé ? |

|---|---|---|---|

| Réseau polynôme | Août 2021 | 611 millions de dollars | Privilèges de contrats intelligents défectueux (fonds restitués par un hacker éthique) |

| trou de ver | Février 2022 | 320 millions de dollars | Signatures Solana falsifiées, vulnérabilité découverte mais correctif non déployé |

| Pont Ronin | Mars 2022 | 625 millions de dollars | 5 des 9 clés de validation ont été compromises par ingénierie sociale. |

| Horizon d'harmonie | Juin 2022 | 100 millions de dollars | 2 des 5 clés multisignatures ont été volées |

| Nomade | Août 2022 | 190 millions de dollars | Un bug de mise à jour faisait apparaître chaque transaction comme valide pour le contrat. |

Le point commun ? Des ensembles de clés restreints. Ronin nécessitait 5 clés, Harmony 2. Ce n'est pas un mystère cryptographique, mais un mauvais choix de sécurité exploité par des experts en ingénierie sociale. Le piratage de Nomad était encore plus absurde : une simple mise à jour du code a désactivé l'étape de vérification.

Après la crise de 2022, la sécurité des ponts est devenue une priorité absolue. Mises des validateurs réductibles, mises à jour programmées, primes de bug rémunérées, audits indépendants multiples, preuve de réserves. Le CCIP de Chainlink a ajouté un réseau de gestion des risques dédié, capable de bloquer les transferts en cas d'anomalie. La situation s'est améliorée, même si elle n'est pas parfaite. Les ponts concentrent la valeur dans les contrats intelligents, ce qui attirera toujours ceux qui souhaitent s'en emparer.

Principaux ponts en 2025 : qui gère l'infrastructure ?

Le marché s'est consolidé. Une poignée de protocoles gèrent la majeure partie du volume et tous les autres se disputent les miettes.

Portal (anciennement Wormhole) est la plus importante. Elle affiche une TVL d'environ 3,5 milliards de dollars, plus de 60 chaînes connectées et des frais d'environ 0,0001 $ par transfert. Après le piratage de 2022, elle a été entièrement reconstruite avec des niveaux de sécurité supplémentaires et n'a connu aucun incident majeur depuis. Difficile de dire avec certitude si cela est dû à une sécurité renforcée ou à l'absence de nouvelles attaques.

Stargate utilise la couche de messagerie de LayerZero. TVL de 370 millions de dollars. Son principal atout : vous obtenez des actifs natifs au lieu de tokens encapsulés. Grâce à son modèle de pool de liquidité unifié, un pont USDC entre Ethereum et Arbitrum vous donne de véritables USDC, et non un simple reçu.

Axelar (TVL de 320 millions de dollars) a bâti son produit sur la messagerie. Il ne s'agit pas seulement de déplacer des tokens, mais aussi de permettre aux smart contracts de différentes blockchains de communiquer entre eux. Plus de 75 validateurs Proof-of-Stake sont présents. Les développeurs d'applications multi-chaînes l'apprécient généralement.

Across (98 millions de dollars de TVL) est le petit nouveau du marché basé sur les intentions. Vous déclarez « Je veux 1 000 USDC sur Arbitrum » et un réseau de relais se mobilise pour exécuter votre ordre. Délai d'exécution médian : 2 secondes. Across a co-écrit le protocole ERC-7683 avec Uniswap, qui s'impose comme la norme pour l'expression des intentions inter-chaînes. Plus de 50 protocoles le prennent désormais en charge.

Chainlink CCIP se distingue par son caractère unique. Il ne s'agit pas d'un pont permettant de transférer des jetons personnels, mais plutôt d'une norme d'infrastructure pour les protocoles nécessitant une messagerie inter-chaînes intégrée à leur architecture. Le réseau de gestion des risques (RMN) qui le surplombe est ce qui le différencie des autres approches.

Cas d'utilisation des ponts inter-chaînes au-delà des transferts de jetons

Bridges a commencé par assurer des liaisons ponctuelles par ferry. Aujourd'hui, leur rôle est bien plus important.

La DeFi inter-chaînes est l'exemple le plus évident. Vous détenez de l'ETH sur le réseau principal, vous le transférez vers Arbitrum pour réduire vos frais de gaz, vous utilisez un protocole de prêt sur Arbitrum, et le transfert vous permet de récupérer vos fonds. Les stratégies multi-chaînes étaient impossibles il y a trois ans. Aujourd'hui, elles sont devenues courantes.

Les NFT peuvent également être inter-chaînes. Le portail permet de transférer les NFT entre les réseaux. La couche de messagerie générale peut transporter n'importe quelle donnée, et pas seulement les soldes. Cela ouvre la voie à des places de marché NFT inter-chaînes et à des inventaires de jeux inter-chaînes.

Les DAO fonctionnant sur plusieurs chaînes utilisent des ponts pour la gouvernance. Un vote sur Ethereum déclenche son exécution sur Polygon. Les opérations de trésorerie sont synchronisées entre les chaînes. Ce modèle reste confidentiel pour l'instant, mais il se développe à mesure que de plus en plus de DAO adoptent une approche multichaîne.

Les stablecoins pourraient bien devenir le cas d'utilisation le plus répandu à long terme pour les passerelles de paiement. Circle a conçu CCTP spécifiquement pour les transactions inter-chaînes en USDC. Une entreprise qui encaisse des paiements en USDC sur Solana peut les régler sur Ethereum sans avoir à gérer ses actifs. Une solution simple, native et auditable. Avec la croissance rapide des paiements en stablecoins, cette infrastructure devient essentielle.

Risques liés aux ponts inter-chaînes pour les utilisateurs

Même après les mises à jour de sécurité postérieures à 2022, l'utilisation d'un pont comporte des risques spécifiques qu'il convient de comprendre.

Les bugs inhérents aux contrats intelligents sont inhérents à tout protocole fonctionnant sur du code. Les ponts sont particulièrement complexes car ils interagissent avec plusieurs chaînes, chacune présentant ses propres spécificités. Un audit sur une seule chaîne ne permet pas de couvrir l'intégralité des interactions inter-chaînes.

Risque lié aux actifs encapsulés. Si vous détenez des wETH sur Avalanche et que le pont Wormhole est vidé, vos wETH pourraient devenir non adossés à des actifs. Ils existent toujours en tant que jetons, mais aucun ETH n'est plus bloqué sur Ethereum. Vous détiendriez alors un reçu pour des biens qui n'existent plus.

Compromission des validateurs. Même sur les ponts comptant plus de 75 validateurs, une attaque coordonnée visant un nombre suffisant d'entre eux pourrait théoriquement paralyser le protocole. Plus le nombre de validateurs est élevé, plus cela devient difficile, mais « plus difficile » ne signifie pas « impossible ».

Le risque réglementaire se développe. À mesure que les volumes de transactions transitent par les passerelles, les autorités de régulation redoublent de vigilance. Les transferts inter-chaînes peuvent complexifier la conformité aux réglementations en matière de lutte contre le blanchiment d'argent, car les fonds circulent entre juridictions et environnements blockchain. Le cadre CARF de l'OCDE, déployé progressivement jusqu'en 2026-2027, influencera probablement la manière dont les protocoles de passerelle gèrent les déclarations.

Pour les utilisateurs, le conseil pratique est simple : ne créez pas de ponts plus importants que vous n’êtes prêt à perdre. Privilégiez les ponts ayant une longue expérience opérationnelle, de multiples audits et des programmes de primes aux bogues actifs. Vérifiez si le protocole du pont a déjà été piraté et quelles mesures ont été prises. Enfin, dans la mesure du possible, utilisez des ponts natifs ou des ponts de couche 2 officiels (comme le pont natif d’Arbitrum) plutôt que des solutions tierces.