¿Qué son los puentes entre cadenas? ¿Cómo funcionan los puentes criptográficos entre blockchains?

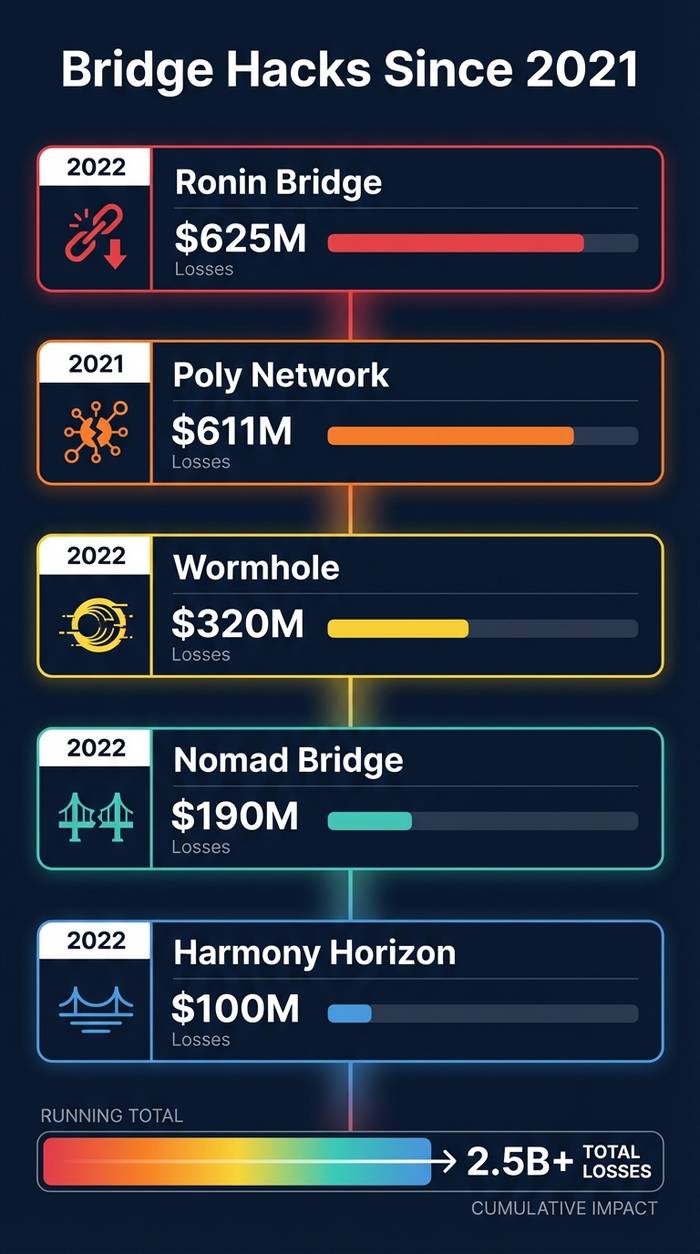

Wormhole perdió 320 millones de dólares en febrero de 2022. Alguien encontró un fallo en su contrato inteligente Solana, falsificó una firma y acuñó 120 000 wETH de la nada. Desaparecieron. Un mes después, Ronin Bridge se hundió con pérdidas de 625 millones de dólares. Los hackers consiguieron cinco de las nueve claves de validación. Ingeniería social, no una genialidad criptográfica. Luego, Nomad perdió 190 millones de dólares porque una actualización de código rutinaria le indicó accidentalmente al contrato inteligente que cada prueba de transacción era válida. La gente en Twitter, en el mundo de las criptomonedas, copió literalmente la transacción explotada, cambió la dirección del destinatario por la suya y la envió. Se convirtió en un saqueo público.

Más de mil millones de dólares provenientes de tres protocolos en doce meses. Cabría esperar que el mercado abandonara la infraestructura de puentes después de eso.

No fue así. El valor total bloqueado (TVL) a través de puentes ascendió a 55 mil millones de dólares para 2025. Portal, el protocolo renombrado de Wormhole (el mismo del hackeo de 320 millones de dólares), se reconstruyó y ahora cuenta con 3.5 mil millones de dólares en TVL. El dinero sigue fluyendo porque los puentes son importantes. Las blockchains no pueden comunicarse entre sí de forma nativa, y la gente quiere que sus activos estén en la cadena que ofrezca el mejor rendimiento, el gas más barato o el juego al que estén jugando. Los puentes entre cadenas permiten ese movimiento a través de diferentes ecosistemas blockchain.

Llevo tres años investigando protocolos puente. La pregunta más frecuente que sigo recibiendo de quienes se inician en el mundo de las criptomonedas es: "¿Por qué no puedo simplemente enviar mi ETH a Solana?". Este artículo explica cómo funciona un puente entre cadenas y por qué las respuestas son importantes.

¿Por qué existen los puentes entre cadenas?: el problema de la interoperabilidad

Las blockchains no se comunican entre sí. Ese es el problema principal. Ethereum no tiene ni idea de lo que ocurre en Solana. Solana desconoce el modelo UTXO de Bitcoin. Arbitrum y Polygon son ambas blockchains de capa 2 de Ethereum y, aun así, no pueden verificar directamente el estado de la otra. Consenso diferente, máquinas virtuales diferentes, todo diferente. Un ETH en tu billetera Ethereum es un objeto completamente distinto a un ETH en Arbitrum, aunque los humanos los consideren lo mismo.

Ahora, multiplica ese aislamiento por las más de treinta cadenas activas que existen hoy en día, cada una con protocolos DeFi, mercados de NFT y bases de usuarios que no se superponen. Tienes 10 000 USDC en Ethereum, pero la mejor tasa de préstamo está en Avalanche. Creaste un NFT en Polygon, pero los compradores están en Ethereum. Tu juego se ejecuta en Immutable X, pero tu billetera está financiada en Arbitrum. Sin puentes, tu única opción es vender en una cadena y volver a comprar en otra a través de un exchange centralizado. Lento, caro, y estás confiando en que un CEX guarde tus fondos durante el proceso.

Los puentes entre cadenas existen para solucionar este problema. Son protocolos de aplicación descentralizados que permiten la transferencia de activos y datos de una red blockchain a otra. Son como transbordadores entre diferentes islas blockchain que no pueden conectarse entre sí. Los puentes permiten que los activos fluyan hacia donde se necesitan. El transbordador no es perfecto y a veces se hunde (véase: todos los hackeos de puentes mencionados anteriormente), pero la alternativa es nadar.

Cómo funcionan los puentes de cadena cruzada: la mecánica

Lo que suele confundir a la gente es lo siguiente: en realidad no se puede "mover" un token de la Cadena A a la Cadena B. Las cadenas no comparten una base de datos. En cambio, un puente bloquea tu token en un lado y crea una copia en el otro. O lo quema en un lado y lo acuña en el otro. O te conecta con alguien que ya tiene lo que necesitas en el otro lado.

Existen tres modelos principales, y cada uno presenta ventajas e inconvenientes.

Bloquear y acuñar. El método original y más común. Envías tus tokens a un contrato inteligente en la cadena de origen. El puente los bloquea allí. En la cadena de destino, el puente acuña una cantidad equivalente de tokens "envueltos". Tu ETH en Ethereum se convierte en 1 wETH en Avalanche. Cuando quieras volver atrás, quemas los tokens envueltos y el puente desbloquea tu ETH original. Así es como funciona el Portal de Wormhole y cómo Wrapped Bitcoin (wBTC) transfiere Bitcoin a Ethereum.

Quemar y acuñar. Idea similar, mecánica diferente. En lugar de bloquear los tokens, el puente los quema en la cadena de origen (los destruye permanentemente) y acuña nuevos tokens nativos en la cadena de destino. El Protocolo de Transferencia entre Cadenas (CCTP) de Circle utiliza este método para USDC. El USDC quemado en Ethereum es USDC real destruido, y el USDC acuñado en Arbitrum es USDC real creado. Sin activos envueltos, sin pagarés. Esto funciona porque Circle controla la emisión de USDC en ambas cadenas.

Puentes de liquidez. Sin bloqueo ni quema de tokens. En cambio, el puente mantiene pools de tokens nativos en múltiples cadenas. Depositas USDC en Ethereum en el pool y lo retiras del pool Avalanche. Stargate (basado en LayerZero) fue pionero en este modelo. La ventaja: siempre obtienes activos nativos, no versiones envueltas. La desventaja: el puente necesita una liquidez profunda en cada cadena, y esa liquidez tiene que provenir de alguna parte.

Un modelo más reciente, denominado puente basado en intenciones, está ganando popularidad. Across Protocol es el principal ejemplo. En lugar de definir cómo debe realizarse la transferencia, simplemente le indicas al puente lo que deseas: "Quiero 1000 USDC en Arbitrum". Una red de intermediarios competitivos ejecuta tu orden con su propio capital y recibe el reembolso posteriormente a través de una capa de liquidación. Across reporta tiempos de ejecución promedio de 2 segundos. Al usuario no le importan los mecanismos de bloqueo o acuñación; simplemente recibe sus tokens rápidamente.

| Tipo de puente | Cómo funciona | Ejemplo | Compensación |

|---|---|---|---|

| Cerradura y menta | Bloqueo en origen, acuñación de token envuelto en destino | Portal de agujero de gusano, wBTC | Los activos envueltos conllevan supuestos fiduciarios. |

| Quema y menta | Quemar en origen, menta nativa en destino | Círculo CCTP | Solo funciona para activos con emisores unificados. |

| fondos de liquidez | Depositar en el fondo común en origen, retirar del fondo común en destino. | Stargate (Capa Cero) | Requiere una liquidez prefinanciada considerable. |

| Basado en intenciones | El usuario indica el resultado deseado, el repetidor lo completa. | A través del protocolo | Más nuevos, menos probados en combate |

Tipos de puentes entre cadenas: confiables frente a no confiables

El mecanismo de transferencia es una parte. La otra parte es cómo el puente verifica que la transacción entre cadenas sea real.

Los puentes de confianza utilizan un pequeño conjunto de validadores o una sola empresa. Binance Bridge: Binance, la empresa, se encarga de la verificación. Ronin tenía nueve validadores. Cinco claves se vieron comprometidas y todo colapsó. Son rápidos de construir, fáciles de operar, pero catastróficos cuando fallan.

Los puentes sin confianza buscan verificar sin depender de nadie. Clientes ligeros en la cadena, pruebas de conocimiento cero, verificación optimista. La idea: demostrar que una transacción en la Cadena A realmente ocurrió comprobando los cálculos, no pidiendo a un validador que la confirme. Rainbow Bridge de NEAR lo hace con clientes ligeros. Estos son más lentos y costosos de operar. Pero nadie puede robar las claves porque no hay claves que robar.

Los puentes federados ofrecen una solución intermedia. Axelar cuenta con más de 75 validadores de prueba de participación. Chainlink CCIP utiliza su red de oráculos, además de una red de gestión de riesgos independiente, como mecanismo de interrupción. No se trata de una sola empresa, ni de una descentralización total. Es un punto intermedio hacia el que se dirige la mayoría de las grandes inversiones.

Casi todo lo que se ejecuta en producción hoy en día se sitúa en algún punto del espectro entre la confianza y la falta de confianza. La falta total de confianza es técnicamente posible, pero resulta más costosa y lenta. La confianza absoluta es barata y rápida, pero falla estrepitosamente cuando falla. El mercado se ha inclinado hacia modelos federados con participación variable y seguridad por capas, lo que parece la respuesta pragmática, aunque no sea la más pura desde el punto de vista ideológico.

Historial de hackeos: por qué los puentes son los objetivos más importantes de las criptomonedas.

¿Por qué los hackers adoran los puentes? Porque los puentes almacenan enormes cantidades de tokens bloqueados en contratos inteligentes. Es como robar la bóveda de un banco, solo que la bóveda es código y los guardias son claves de validación. Desde 2020, las vulnerabilidades en los puentes han provocado el robo de más de 2500 millones de dólares en criptomonedas. Esto representa aproximadamente la mitad de todas las pérdidas en DeFi durante ese período. En 2022, específicamente, los ataques a puentes constituyeron el 69 % del total de las pérdidas por vulnerabilidades en DeFi.

| Incidente | Fecha | Cantidad perdida | ¿Qué salió mal? |

|---|---|---|---|

| Red poligonal | Agosto de 2021 | 611 millones de dólares | Privilegios defectuosos en contratos inteligentes (fondos devueltos por hackers éticos) |

| agujero de gusano | Febrero de 2022 | 320 millones de dólares | Firmas de Solana falsificadas, vulnerabilidad descubierta pero parche no implementado. |

| Puente Ronin | Marzo de 2022 | 625 millones de dólares | Cinco de las nueve claves de validación se vieron comprometidas mediante ingeniería social. |

| Horizonte de armonía | Junio de 2022 | 100 millones de dólares | Se han robado 2 de las 5 claves multifirma. |

| Nómada | Agosto de 2022 | 190 millones de dólares | Un error de actualización hacía que todas las transacciones parecieran válidas para el contrato. |

¿Cuál es el denominador común? Conjuntos de claves pequeños. Ronin necesitaba 5 claves. Harmony necesitaba 2. Eso no es un misterio criptográfico. Es una mala decisión de seguridad que fue explotada por personas muy hábiles en ingeniería social. El hackeo de Nomad fue aún más absurdo: una actualización de código desactivó literalmente el paso de verificación.

Tras el duro golpe de 2022, la seguridad de los puentes se volvió mucho más seria. Se implementaron participaciones de validadores con límite de tiempo, actualizaciones con bloqueo temporal, recompensas por detección de errores que pagan dinero real, múltiples auditorías independientes y pruebas de reservas. El CCIP de Chainlink añadió una red de gestión de riesgos dedicada que puede congelar las transferencias si algo parece sospechoso. Las cosas han mejorado, pero aún no son perfectas. Los puentes concentran el valor en contratos inteligentes, lo que siempre atraerá a quienes quieran aprovecharlo.

Grandes puentes en 2025: ¿quién gestiona la infraestructura?

El mercado se ha consolidado. Unos pocos protocolos manejan la mayor parte del volumen y el resto se pelea por las sobras.

Portal (antes Wormhole) es la más grande. Tiene alrededor de 3500 millones de dólares en valor total bloqueado (TVL), más de 60 cadenas conectadas y comisiones de aproximadamente 0,0001 dólares por transferencia. Tras el hackeo de 2022, se reconstruyeron desde cero con capas de seguridad adicionales y no han sufrido ningún incidente grave desde entonces. Nadie sabe con certeza si esto se debe a que la seguridad es mejor o a que no han vuelto a ser blanco de ataques.

Stargate funciona con la capa de mensajería de LayerZero. Valor total bloqueado (TVL) de 370 millones de dólares. Su principal ventaja: obtienes activos nativos en lugar de tokens envueltos. Su modelo de fondo de liquidez unificado implica que un puente USDC de Ethereum a Arbitrum te proporciona USDC reales, no un recibo envuelto.

Axelar (con un valor total bloqueado de 320 millones de dólares) basó todo su producto en el intercambio general de mensajes. No se trata solo de transferir tokens, sino de permitir que los contratos inteligentes en diferentes cadenas se comuniquen entre sí. Cuenta con más de 75 validadores de prueba de participación. Los desarrolladores que crean aplicaciones multicadena suelen apreciarlo.

Across (con un valor total bloqueado de 98 millones de dólares) es la plataforma de reciente creación basada en intenciones. Simplemente dices "Quiero 1000 USDC en Arbitrum" y una red de intermediarios se apresura a completar tu orden. El tiempo medio de ejecución es de 2 segundos. Junto con Uniswap, desarrollaron el protocolo ERC-7683, que se está convirtiendo en un estándar para la expresión de intenciones entre cadenas. Actualmente, más de 50 protocolos lo admiten.

Chainlink CCIP pertenece a una categoría propia. No es un puente para transferir tokens personales, sino más bien un estándar de infraestructura para protocolos que requieren mensajería entre cadenas integrada en su arquitectura. La red de gestión de riesgos que se superpone es lo que lo diferencia de otros enfoques.

Casos de uso de puentes entre cadenas más allá de las transferencias de tokens

Los puentes comenzaron siendo simples transbordadores simbólicos. Ahora hacen mucho más.

Las finanzas descentralizadas (DeFi) entre cadenas son la opción más obvia. Mantienes ETH en la red principal, lo conectas a Arbitrum para obtener tarifas de gas más bajas, utilizas un protocolo de préstamos allí y recibes el retorno. Las estrategias multicadena eran imposibles hace tres años. Ahora son algo habitual.

Los NFT también pueden operar entre cadenas. Portal permite transferir NFT entre redes. La capa general de paso de mensajes puede transportar cualquier tipo de datos, no solo saldos. Esto abre la puerta a mercados de NFT e inventarios de juegos entre cadenas.

Las DAO que operan en múltiples cadenas utilizan puentes para la gobernanza. Una votación en Ethereum activa la ejecución en Polygon. Las operaciones de tesorería se sincronizan entre cadenas. Actualmente, este enfoque es minoritario, pero está creciendo a medida que más DAO adoptan múltiples cadenas.

Es posible que las stablecoins se conviertan a largo plazo en el caso de uso de puente de mayor volumen. Circle creó CCTP específicamente para USDC entre cadenas. Una empresa que recibe pagos en USDC en Solana puede liquidarlos en Ethereum sin activos envueltos. Limpio, nativo y auditable. A medida que crecen los pagos con stablecoins (y lo hacen rápidamente), esto se convierte en una infraestructura crítica.

Riesgos de los puentes entre cadenas para los usuarios

Incluso después de las mejoras de seguridad posteriores a 2022, el uso de un puente conlleva riesgos específicos que usted debe comprender.

Los errores en los contratos inteligentes son inherentes a cualquier protocolo que se ejecute mediante código. Los puentes son especialmente complejos porque interactúan con múltiples cadenas, cada una con sus propias particularidades. Una auditoría en una sola cadena no abarca la interacción completa entre cadenas.

Riesgo de activos envueltos. Si posees wETH en Avalanche y el puente Wormhole se interrumpe, tu wETH podría quedar sin respaldo. Seguirá existiendo como token, pero ya no habrá ETH bloqueado en Ethereum detrás de él. Estarías teniendo un recibo de bienes que ya no existen.

Compromiso de los validadores. Incluso en puentes con más de 75 validadores, un ataque coordinado contra un número suficiente de ellos podría, en teoría, colapsar el protocolo. Cuantos más validadores haya, más difícil será, pero "más difícil" no significa "imposible".

El riesgo regulatorio está emergiendo. A medida que los puentes mueven mayores volúmenes, los reguladores están prestando atención. Las transferencias entre cadenas pueden complicar el cumplimiento de las normas contra el lavado de dinero, ya que los fondos se mueven entre jurisdicciones y entornos blockchain. El marco CARF de la OCDE, que se implementará entre 2026 y 2027, probablemente afectará la forma en que los protocolos de puente gestionan la presentación de informes.

Para los usuarios, el consejo práctico es sencillo: no cree puentes que no esté dispuesto a arriesgar. Utilice puentes con un largo historial operativo, múltiples auditorías y programas de recompensas por detección de errores. Compruebe si el protocolo del puente ha sido hackeado anteriormente y qué medidas se tomaron al respecto. Y siempre que sea posible, utilice puentes nativos o puentes L2 oficiales (como el puente nativo de Arbitrum) en lugar de soluciones de terceros.