O que são pontes entre blockchains? Como funcionam as pontes criptográficas entre blockchains?

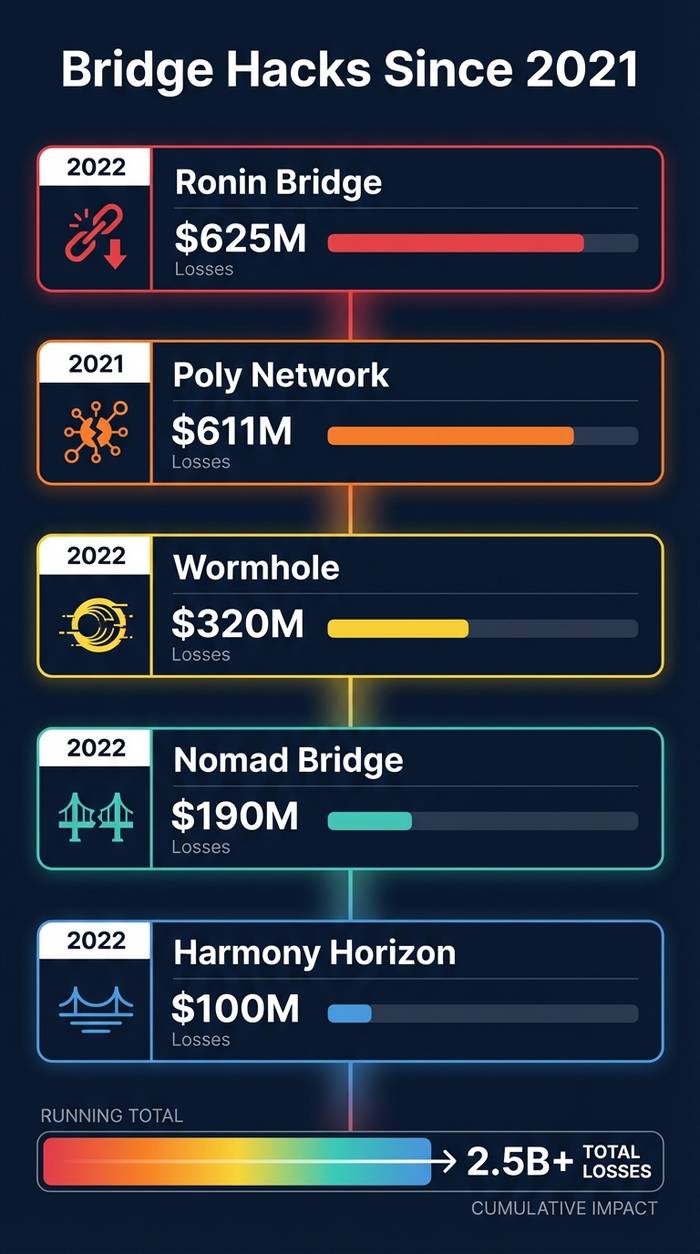

Em fevereiro de 2022, a Wormhole perdeu US$ 320 milhões. Alguém encontrou uma falha em seu contrato inteligente Solana, falsificou uma assinatura e criou 120.000 wETH do nada. Sumiu. Um mês depois, a Ronin Bridge foi desmantelada, causando um prejuízo de US$ 625 milhões. Hackers obtiveram cinco das nove chaves de validação. Engenharia social, não alguma genialidade criptográfica. Em seguida, a Nomad perdeu US$ 190 milhões porque uma atualização de código de rotina acidentalmente informou ao contrato inteligente que todas as provas de transação eram válidas. Usuários do Twitter cripto simplesmente copiaram a transação explorada, alteraram o endereço do destinatário para o seu próprio e clicaram em enviar. Virou um saque público.

Mais de um bilhão de dólares provenientes de três protocolos em doze meses. Seria de se esperar que o mercado abandonasse a infraestrutura de pontes depois disso.

Não aconteceu. O TVL (Valor Total Percentual) entre as pontes atingiu US$ 55 bilhões em 2025. O Portal, protocolo renomeado da Wormhole (o mesmo que sofreu o ataque hacker de US$ 320 milhões), se reconstruiu e agora possui US$ 3,5 bilhões em TVL. O dinheiro continua circulando porque as pontes são importantes. As blockchains não se comunicam nativamente entre si, e as pessoas querem seus ativos na blockchain que oferece o melhor rendimento, o gás mais barato ou o jogo que estão jogando. As pontes entre blockchains permitem essa movimentação entre diferentes ecossistemas de blockchain.

Venho escrevendo sobre protocolos de ponte há três anos. A pergunta mais comum que ainda recebo de pessoas que são novas no mundo das criptomoedas é: "por que eu não posso simplesmente enviar meus ETH para a Solana?" Este artigo explica como funciona uma ponte entre blockchains e por que as respostas são importantes.

Por que existem pontes entre cadeias: o problema da interoperabilidade

As blockchains não se comunicam entre si. Esse é o problema central. O Ethereum não tem ideia do que está acontecendo na Solana. A Solana não tem noção do modelo UTXO do Bitcoin. Arbitrum e Polygon são ambas blockchains de camada 2 do Ethereum e mesmo assim não conseguem verificar o estado uma da outra diretamente. Consenso diferente, máquinas virtuais diferentes, tudo diferente. Um ETH na sua carteira Ethereum é um objeto completamente diferente de um ETH na Arbitrum, mesmo que as pessoas os considerem a mesma coisa.

Agora multiplique esse isolamento pelas mais de trinta blockchains ativas atualmente, cada uma com protocolos DeFi, mercados de NFTs e bases de usuários que não se sobrepõem. Você tem US$ 10.000 em USDC no Ethereum, mas a melhor taxa de empréstimo é na Avalanche. Você criou um NFT na Polygon, mas os compradores estão no Ethereum. Seu jogo roda na Immutable X, mas sua carteira é financiada na Arbitrum. Sem pontes, sua única opção é vender em uma blockchain e recomprar em outra por meio de uma corretora centralizada. Lento, caro e você está confiando em uma corretora centralizada para guardar seus fundos durante o processo.

Existem pontes entre blockchains para resolver esse problema. São protocolos de aplicativos descentralizados que permitem a transferência de ativos e dados de uma rede blockchain para outra. São como balsas entre diferentes ilhas de blockchain que não podem construir aeroportos entre si. As pontes permitem que os ativos fluam para onde são necessários. A balsa não é perfeita e às vezes afunda (veja: todos os ataques a pontes mencionados acima), mas a alternativa é nadar.

Como funcionam as pontes entre cadeias: a mecânica

O que confunde as pessoas é o seguinte: você não pode realmente "mover" um token da Cadeia A para a Cadeia B. As cadeias não compartilham um banco de dados. O que uma ponte faz, na verdade, é bloquear seu token de um lado e criar uma cópia do outro. Ou queimá-lo de um lado e cunhar um novo do outro. Ou conectar você a alguém que já tenha o que você precisa do outro lado.

Existem três modelos principais, e cada um deles apresenta vantagens e desvantagens.

Bloquear e cunhar. A abordagem original e mais comum. Você envia seus tokens para um contrato inteligente na blockchain de origem. A ponte os bloqueia lá. Na blockchain de destino, a ponte cunha um número equivalente de tokens "empacotados". Seu 1 ETH no Ethereum se torna 1 wETH na Avalanche. Quando você quiser voltar, você queima os tokens empacotados e a ponte desbloqueia seu ETH original. É assim que o Portal da Wormhole funciona e como o Wrapped Bitcoin (wBTC) leva o Bitcoin para o Ethereum.

Queimar e cunhar. Ideia semelhante, mecânica diferente. Em vez de bloquear tokens, a ponte os queima na cadeia de origem (destruindo-os permanentemente) e cunha novos tokens nativos na cadeia de destino. O Protocolo de Transferência entre Cadeias (CCTP) da Circle usa isso para USDC. O USDC queimado no Ethereum é USDC real destruído, e o USDC cunhado no Arbitrum é USDC real criado. Sem ativos encapsulados, sem promissórias. Isso funciona porque a Circle controla a emissão de USDC em ambas as cadeias.

Pontes de liquidez. Sem bloqueio ou queima de tokens. Em vez disso, a ponte mantém pools de tokens nativos em múltiplas blockchains. Você deposita USDC na Ethereum nesse pool e retira USDC do pool da Avalanche. A Stargate (construída sobre a LayerZero) foi pioneira nesse modelo. A vantagem: você sempre obtém ativos nativos, não versões encapsuladas. A desvantagem: a ponte precisa de alta liquidez em todas as blockchains, e essa liquidez precisa vir de algum lugar.

Um modelo mais recente, chamado de ponte baseada em intenção, vem ganhando força. O Across Protocol é o principal exemplo. Em vez de definir como a transferência deve ocorrer, você diz à ponte o que deseja: "Quero 1.000 USDC na Arbitrum". Uma rede de intermediários competitivos executa sua ordem com seu próprio capital e é reembolsada posteriormente por meio de uma camada de liquidação. O Across reporta tempos médios de execução de 2 segundos. O usuário não se preocupa com mecanismos de bloqueio/emissão de tokens. Ele simplesmente recebe seus tokens rapidamente.

| Tipo de ponte | Como funciona | Exemplo | Troca |

|---|---|---|---|

| Trave e coloque hortelã | Bloqueio na origem, token encapsulado na moeda de destino. | Portal de Buraco de Minhoca, wBTC | Os ativos estruturados carregam pressupostos de confiança. |

| Queimar e menta | Queime na fonte, hortelã nativa no destino | Círculo CCTP | Funciona apenas para ativos com emissores unificados. |

| Pools de liquidez | Deposite em um fundo na origem e retire do fundo no destino. | Stargate (Camada Zero) | Requer liquidez pré-financiada substancial. |

| Baseado em intenção | O usuário define o resultado desejado e o retransmissor o executa. | Através do Protocolo | Mais recentes, menos testados em batalha |

Tipos de pontes entre cadeias: confiáveis vs. não confiáveis

O mecanismo de transferência é uma parte. A outra parte é como a ponte verifica se a transação entre cadeias é real.

Pontes confiáveis usam um pequeno conjunto de validadores ou uma única empresa. Ponte Binance: a Binance, a empresa, realiza a verificação. A Ronin tinha nove validadores. Cinco chaves foram comprometidas e toda a estrutura desmoronou. Rápida de construir, fácil de operar, catastrófica quando falha.

Pontes sem confiança tentam verificar sem confiar em ninguém. Clientes leves on-chain, provas de conhecimento zero, verificação otimista. A ideia: provar que uma transação na Chain A realmente aconteceu verificando os cálculos, não pedindo a um validador que a confirme. A Rainbow Bridge da NEAR faz isso com clientes leves. Estes são mais lentos e mais caros de executar. Mas as chaves de ninguém podem ser roubadas porque não há chaves para roubar.

Pontes federadas representam um meio-termo. A Axelar possui mais de 75 validadores de prova de participação (proof-of-stake). A Chainlink CCIP utiliza sua rede de oráculos, além de uma Rede de Gerenciamento de Risco separada como mecanismo de proteção. Não se trata de uma única empresa, nem de uma solução totalmente descentralizada. É um meio-termo para o qual a maioria dos investidores sérios está se direcionando.

Quase tudo que está em produção hoje em dia se encontra em algum ponto do espectro entre confiável e não confiável. A ausência total de confiança é tecnicamente possível, mas custa mais e é mais lenta. A confiança pura é barata e rápida, e falha de forma espetacular quando falha. O mercado tem se inclinado para modelos federados com participações variáveis e segurança em camadas, o que parece ser a resposta pragmática, mesmo que não seja a idealmente pura em termos ideológicos.

Histórico de ataques: por que as pontes são os maiores alvos das criptomoedas

Por que os hackers adoram bridges? Porque as bridges armazenam enormes quantidades de tokens bloqueados em contratos inteligentes. É como roubar um cofre de banco, só que o cofre é o código e os guardas são as chaves de validação. Desde 2020, os ataques a bridges foram responsáveis por mais de US$ 2,5 bilhões em criptomoedas roubadas. Isso representa aproximadamente metade de todas as perdas em DeFi nesse período. Especificamente em 2022, os ataques a bridges representaram 69% do total de perdas por exploração em DeFi.

| Incidente | Data | Valor perdido | O que deu errado? |

|---|---|---|---|

| Rede Poli | Agosto de 2021 | US$ 611 milhões | Privilégios de contrato inteligente falhos (fundos devolvidos por hackers éticos) |

| Buraco de minhoca | Fevereiro de 2022 | US$ 320 milhões | Assinaturas Solana falsificadas, vulnerabilidade descoberta, mas correção ainda não implementada. |

| Ponte Ronin | Março de 2022 | US$ 625 milhões | 5 das 9 chaves de validação foram comprometidas por meio de engenharia social. |

| Horizonte da Harmonia | Junho de 2022 | US$ 100 milhões | 2 de 5 chaves multisig foram roubadas. |

| Nômade | Agosto de 2022 | US$ 190 milhões | Um bug na atualização fez com que todas as transações parecessem válidas para o contrato. |

Qual é o ponto em comum? Conjuntos de chaves pequenos. O Ronin precisava de 5 chaves. O Harmony precisava de 2. Isso não é um mistério da criptografia. É uma escolha de segurança ruim que foi explorada por pessoas muito boas em engenharia social. O ataque ao Nomad foi ainda mais estúpido: uma atualização de código simplesmente desativou a etapa de verificação.

Após o desastre de 2022, a segurança das pontes se tornou muito mais séria. Participações de validadores sujeitas a punição, atualizações com bloqueio de tempo, recompensas por bugs que realmente pagam dinheiro, múltiplas auditorias independentes, prova de reservas. O CCIP da Chainlink adicionou uma Rede de Gerenciamento de Riscos dedicada que pode congelar transferências se algo parecer suspeito. As coisas estão melhores. Não são perfeitas. As pontes concentram valor em contratos inteligentes e isso sempre atrairá pessoas interessadas.

Principais pontes em 2025: quem está gerenciando a infraestrutura?

O mercado se consolidou. Um punhado de protocolos lida com a maior parte do volume, e todos os outros brigam pelas migalhas.

A Portal (antiga Wormhole) é a maior. Cerca de US$ 3,5 bilhões em TVL (Valor Total Negociado), mais de 60 blockchains conectadas, taxas em torno de US$ 0,0001 por transferência. Após o ataque hacker de 2022, eles reconstruíram a plataforma do zero com camadas extras de segurança e não sofreram nenhum incidente grave desde então. Se isso se deve à melhoria da segurança ou ao fato de não terem sido alvo de novos ataques, ninguém sabe ao certo.

Stargate utiliza a camada de mensagens da LayerZero. Valor Total de Liquidez (TVL) de US$ 370 milhões. O principal diferencial: você recebe ativos nativos em vez de tokens encapsulados. Seu modelo de pool de liquidez unificado significa que uma ponte USDC do Ethereum para o Arbitrum lhe fornece USDC real, e não um recibo encapsulado.

A Axelar (com um TVL de US$ 320 milhões) construiu todo o seu produto em torno da troca geral de mensagens. Não se trata apenas de movimentar tokens, mas de permitir que contratos inteligentes em diferentes blockchains se comuniquem entre si. Possui mais de 75 validadores de prova de participação (proof-of-stake). Desenvolvedores que criam aplicativos multichain costumam gostar bastante.

A Across (com um TVL de US$ 98 milhões) é a novata no mercado de tokens baseados em intenção. Você diz "Quero 1.000 USDC na Arbitrum" e uma rede de retransmissores corre para executar sua ordem. Tempo médio de execução: 2 segundos. Eles são coautores do ERC-7683 com a Uniswap, que está se tornando um padrão para a expressão de intenções entre blockchains. Mais de 50 protocolos já o suportam.

Chainlink CCIP se encontra em uma categoria própria. Não é uma ponte que você usaria para transferir seus tokens pessoais. É mais um padrão de infraestrutura para protocolos que precisam de mensagens entre cadeias integradas à sua arquitetura. A Rede de Gerenciamento de Riscos (Risk Management Network) integrada é o que a diferencia de outras abordagens.

Casos de uso de pontes entre cadeias além da transferência de tokens

As pontes começaram como balsas simbólicas. Agora, elas fazem muito mais.

DeFi entre cadeias é a opção mais óbvia. Você mantém ETH na rede principal, faz a ponte para a Arbitrum para obter taxas de gás mais baratas, usa um protocolo de empréstimo lá e, em seguida, faz a ponte de volta para a rede principal. Estratégias multicadeia eram impossíveis há três anos. Agora são rotina.

Os NFTs também podem ser transferidos entre blockchains. O Portal permite a transferência de NFTs entre redes. A camada geral de passagem de mensagens pode transportar qualquer tipo de dado, não apenas saldos. Isso possibilita mercados de NFTs e inventários de jogos entre diferentes blockchains.

As DAOs que operam em múltiplas blockchains utilizam pontes para governança. Uma votação no Ethereum aciona a execução na Polygon. As operações de tesouraria são sincronizadas entre as blockchains. Isso ainda é um nicho, mas está crescendo à medida que mais DAOs migram para múltiplas blockchains.

As stablecoins podem acabar sendo o caso de uso de ponte com maior volume a longo prazo. A Circle criou o CCTP especificamente para USDC entre blockchains. Uma empresa que recebe pagamentos em USDC na Solana pode liquidá-los na Ethereum sem precisar de ativos encapsulados. Limpo, nativo e auditável. À medida que os pagamentos com stablecoins crescem (e estão crescendo rapidamente), isso se torna uma infraestrutura crítica.

Riscos das pontes entre cadeias para os usuários

Mesmo após as atualizações de segurança implementadas depois de 2022, o uso de uma ponte ainda apresenta riscos específicos que você deve compreender.

Os bugs em contratos inteligentes são inerentes a qualquer protocolo que funcione com código. As pontes são especialmente complexas porque interagem com múltiplas blockchains, cada uma com suas peculiaridades. Uma auditoria em uma única blockchain não abrange toda a interação entre elas.

Risco de ativo vinculado. Se você possui wETH na Avalanche e a ponte Wormhole for drenada, seu wETH pode se tornar sem lastro. Ele ainda existirá como token, mas não haverá mais ETH bloqueado na rede Ethereum por trás dele. Você estaria possuindo um recibo de bens que não existem mais.

Comprometimento de validadores. Mesmo em pontes com mais de 75 validadores, um ataque coordenado a um número suficiente deles poderia, teoricamente, sobrecarregar o protocolo. Quanto mais validadores, mais difícil isso se torna, mas "mais difícil" não significa "impossível".

O risco regulatório está emergindo. À medida que as pontes movimentam volumes maiores, os reguladores estão prestando atenção. Transferências entre blockchains podem complicar a conformidade com as normas de AML (Anti-Money Laundering, ou Prevenção à Lavagem de Dinheiro), pois os fundos transitam entre jurisdições e ambientes blockchain. A estrutura CARF da OCDE, que será implementada ao longo de 2026-2027, provavelmente afetará a forma como os protocolos de ponte lidam com a geração de relatórios.

Para os usuários, o conselho prático é simples: não utilize mais recursos do que você está disposto a perder. Use bridges com um longo histórico operacional, múltiplas auditorias e programas de recompensas por bugs ativos. Verifique se o protocolo da bridge já foi alvo de ataques e quais medidas foram tomadas a respeito. E sempre que possível, utilize bridges nativas ou bridges oficiais de camada 2 (como a bridge nativa do Arbitrum) em vez de soluções de terceiros.