Cosa sono i bridge cross-chain? Come funzionano i bridge crittografici tra blockchain

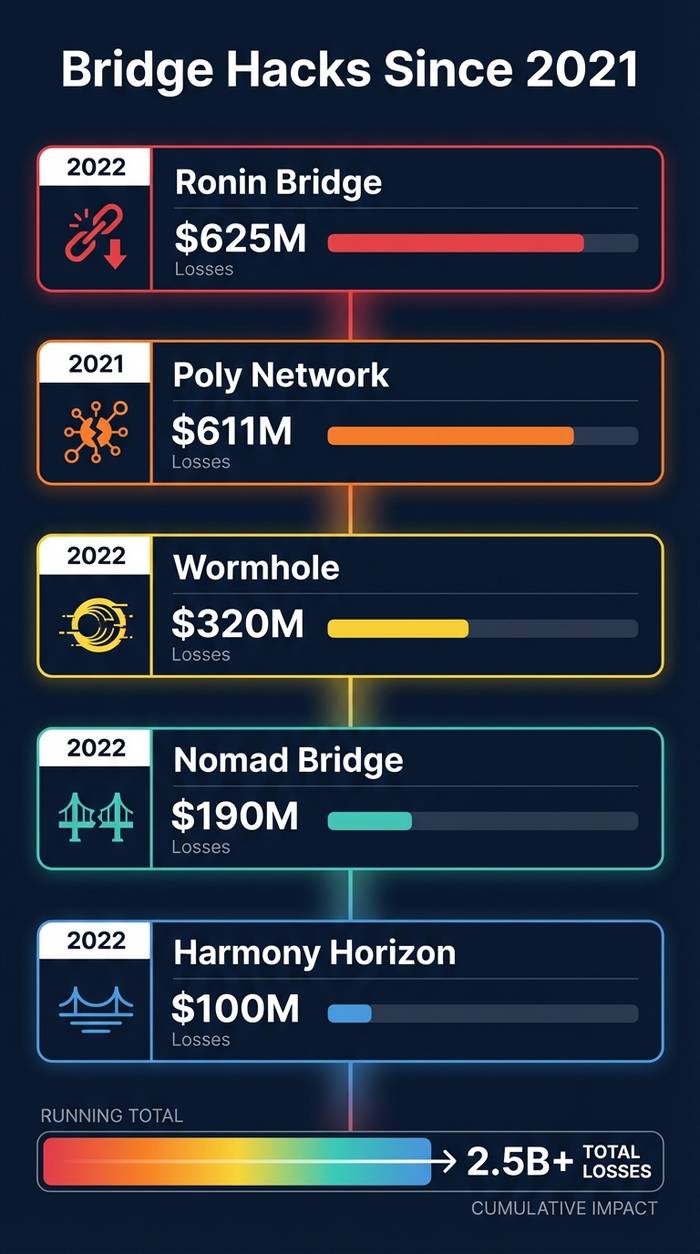

Nel febbraio 2022 Wormhole ha perso 320 milioni di dollari. Qualcuno ha trovato una falla nel suo smart contract Solana, ha falsificato una firma e ha creato dal nulla 120.000 wETH. Spariti. Un mese dopo, Ronin Bridge è crollato con una perdita di 625 milioni di dollari. Gli hacker si sono impossessati di cinque delle nove chiavi di validazione. Ingegneria sociale, non qualche geniale falla crittografica. Poi Nomad ha perso 190 milioni di dollari perché un aggiornamento di routine del codice ha accidentalmente comunicato allo smart contract che ogni singola prova di transazione era valida. Gli utenti di Twitter, appassionati di criptovalute, hanno letteralmente copiato la transazione sfruttata, hanno cambiato l'indirizzo del destinatario con il proprio e hanno cliccato su "invia". È diventato un vero e proprio saccheggio pubblico.

Oltre un miliardo di dollari da tre protocolli in dodici mesi. Ci si aspetterebbe che il mercato abbandonasse le infrastrutture bridge dopo una cosa del genere.

Non è successo. Il TVL (Total Value Locked) attraverso i bridge è salito a 55 miliardi di dollari entro il 2025. Portal, il protocollo rinominato di Wormhole (lo stesso dell'attacco hacker da 320 milioni di dollari), si è ricostruito e ora si attesta a 3,5 miliardi di dollari di TVL. Il denaro continua a fluire perché i bridge sono importanti. Le blockchain non possono comunicare tra loro nativamente e le persone vogliono che i loro asset si trovino sulla blockchain che offre il rendimento migliore, le commissioni di transazione più basse o il gioco a cui stanno giocando. I bridge cross-chain consentono questo movimento tra diversi ecosistemi blockchain.

Mi occupo di protocolli bridge da tre anni. La domanda più frequente che ricevo ancora da chi si avvicina al mondo delle criptovalute è: "Perché non posso semplicemente inviare i miei ETH a Solana?". Questo articolo spiega come funziona un bridge cross-chain e perché le risposte a questa domanda sono importanti.

Perché esistono i bridge cross-chain: il problema dell'interoperabilità

Le blockchain non comunicano tra loro. Questo è il problema principale. Ethereum non ha idea di cosa stia succedendo su Solana. Solana non ha alcun concetto del modello UTXO di Bitcoin. Arbitrum e Polygon sono entrambi L2 di Ethereum eppure non riescono a verificare direttamente lo stato l'uno dell'altro. Consenso diverso, macchine virtuali diverse, tutto diverso. Un ETH nel tuo portafoglio Ethereum è un oggetto completamente diverso da un ETH su Arbitrum, anche se gli esseri umani li considerano la stessa cosa.

Ora moltiplicate questo isolamento per le oltre trenta blockchain attive oggi, ognuna con protocolli DeFi, mercati NFT e basi di utenti che non si sovrappongono. Avete 10.000 dollari in USDC su Ethereum, ma il miglior tasso di prestito è su Avalanche. Avete coniato un NFT su Polygon, ma gli acquirenti sono su Ethereum. Il vostro gioco gira su Immutable X, ma il vostro portafoglio è finanziato su Arbitrum. Senza bridge, la vostra unica opzione è vendere su una blockchain e ricomprare su un'altra tramite un exchange centralizzato. Lento, costoso e vi affidate a un CEX per la custodia dei vostri fondi durante il processo.

I bridge cross-chain esistono proprio per risolvere questo problema. Si tratta di protocolli applicativi decentralizzati che consentono il trasferimento di asset e dati da una rete blockchain all'altra. Sono come traghetti tra isole blockchain diverse che non possono costruire aeroporti l'una per l'altra. I bridge permettono agli asset di fluire dove sono necessari. Il traghetto non è perfetto e a volte affonda (vedi: tutti gli attacchi hacker ai bridge menzionati sopra), ma l'alternativa è nuotare.

Come funzionano i ponti tra catene: la meccanica

Ecco il punto che confonde le persone: non è possibile "spostare" un token dalla Chain A alla Chain B. Le due blockchain non condividono un database. Un bridge, invece, blocca il tuo token da una parte e ne crea una copia dall'altra. Oppure lo brucia da una parte e ne conia un altro. O ancora, ti mette in contatto con qualcuno che possiede già il token di cui hai bisogno dall'altra parte.

Esistono tre modelli principali, ognuno dei quali presenta dei compromessi.

Blocco e conio. L'approccio originale e più comune. Invii i tuoi token a uno smart contract sulla blockchain di origine. Il bridge li blocca lì. Sulla blockchain di destinazione, il bridge conia un numero equivalente di token "wrapped". Il tuo ETH su Ethereum diventa 1 wETH su Avalanche. Quando vuoi tornare indietro, bruci i token wrapped e il bridge sblocca i tuoi ETH originali. È così che funziona Wormhole's Portal e come Wrapped Bitcoin (wBTC) porta Bitcoin su Ethereum.

Bruciare e coniare. Idea simile, meccanica diversa. Invece di bloccare i token, il bridge li brucia sulla blockchain di origine (li distrugge in modo permanente) e conia nuovi token nativi sulla blockchain di destinazione. Il Cross-Chain Transfer Protocol (CCTP) di Circle utilizza questo meccanismo per USDC. Gli USDC bruciati su Ethereum sono USDC reali distrutti, e gli USDC coniati su Arbitrum sono USDC reali creati. Nessun asset "wrapped", nessuna promessa di pagamento. Questo funziona perché Circle controlla l'emissione di USDC su entrambe le blockchain.

Bridge di pool di liquidità. Nessun blocco o burning. Il bridge mantiene pool di token nativi su più blockchain. Si deposita USDC su Ethereum nel pool e si preleva USDC dal pool di Avalanche. Stargate (basato su LayerZero) è stato il pioniere di questo modello. Il vantaggio: si ottengono sempre asset nativi, non versioni "wrapped". Lo svantaggio: il bridge necessita di un'elevata liquidità su ogni blockchain, e tale liquidità deve provenire da qualche parte.

Un modello più recente, chiamato "bridging basato sull'intento", sta guadagnando terreno. Across Protocol ne è l'esempio principale. Invece di definire come deve avvenire il trasferimento, l'utente comunica al bridge la propria richiesta: "Voglio 1.000 USDC su Arbitrum". Una rete di relayer competitivi esegue l'ordine utilizzando il proprio capitale e viene successivamente rimborsata tramite un sistema di regolamento. Across riporta tempi di esecuzione medi di 2 secondi. L'utente non si preoccupa dei meccanismi di blocco/conio, ma desidera semplicemente ottenere i propri token rapidamente.

| Tipo di ponte | Come funziona | Esempio | Scambio |

|---|---|---|---|

| Serratura e zecca | Blocco sulla sorgente, gettone sigillato sulla destinazione | Wormhole Portal, wBTC | Gli asset impacchettati comportano presupposti di fiducia |

| Bruciare e menta | Bruciare sulla sorgente, menta nativa sulla destinazione | Circle CCTP | Funziona solo per gli asset con emittenti unificati |

| Pool di liquidità | Deposita nel pool all'origine, preleva dal pool alla destinazione | Stargate (LayerZero) | Richiede un'elevata liquidità prefinanziata |

| basato sull'intento | L'utente dichiara il risultato desiderato, il relayer lo soddisfa. | Attraverso il protocollo | Più recente, meno collaudato in battaglia |

Tipologie di bridge cross-chain: affidabili vs non affidabili

Il meccanismo di trasferimento rappresenta una metà. L'altra metà consiste nel modo in cui il bridge verifica che la transazione cross-chain sia reale.

I bridge affidabili utilizzano un piccolo gruppo di validatori o una singola azienda. Binance Bridge: è l'azienda Binance a occuparsi della verifica. Ronin aveva nove validatori. Cinque chiavi sono state compromesse e l'intero sistema è crollato. Veloci da costruire, facili da gestire, ma catastrofici in caso di fallimento.

I bridge senza fiducia cercano di verificare senza fidarsi di nessuno. Client leggeri on-chain, prove a conoscenza zero, verifica ottimistica. L'idea: dimostrare che una transazione sulla Chain A sia effettivamente avvenuta controllando i calcoli, non chiedendo a un validatore di garantirla. Il Rainbow Bridge di NEAR lo fa con client leggeri. Questi sono più lenti e costosi da gestire. Ma le chiavi di nessuno possono essere rubate perché non ci sono chiavi da rubare.

I bridge federati rappresentano una via di mezzo. Axelar ha oltre 75 validatori proof-of-stake. Chainlink CCIP utilizza la sua rete di oracoli e una rete di gestione del rischio separata come circuit breaker. Non si tratta di un'unica azienda, né di un sistema completamente decentralizzato. È una via di mezzo verso cui si sta orientando la maggior parte degli investitori più importanti.

Quasi tutto ciò che è attualmente in produzione si colloca da qualche parte nello spettro tra fiducia e assenza di fiducia. L'assenza totale di fiducia è tecnicamente possibile, ma costa di più ed è più lenta. La fiducia pura è economica e veloce, ma quando si guasta, il fallimento ha conseguenze disastrose. Il mercato si sta orientando verso modelli federati con quote di partecipazione scalabili e sicurezza a più livelli, che sembrano la soluzione più pragmatica, anche se non è quella ideologicamente più pura.

La storia degli attacchi hacker: perché i bridge sono i principali bersagli delle criptovalute

Perché gli hacker amano i bridge? Perché i bridge custodiscono enormi quantità di token bloccati in smart contract. È come rapinare una cassaforte, solo che la cassaforte è un codice e le guardie sono le chiavi di validazione. Dal 2020, gli attacchi ai bridge hanno causato furti di criptovalute per oltre 2,5 miliardi di dollari. Si tratta di circa la metà di tutte le perdite nel settore DeFi registrate in quel periodo. Nello specifico, nel 2022 gli attacchi ai bridge hanno rappresentato il 69% delle perdite totali dovute a exploit nel settore DeFi.

| Incidente | Data | Importo perso | Cosa è andato storto? |

|---|---|---|---|

| Rete poligonale | Agosto 2021 | 611 milioni di dollari | Privilegi viziati degli smart contract (fondi restituiti da un hacker etico) |

| buco nero | Febbraio 2022 | 320 milioni di dollari | Firme Solana falsificate, vulnerabilità scoperta ma patch non ancora implementata |

| Ponte Ronin | Marzo 2022 | 625 milioni di dollari | 5 delle 9 chiavi di validazione compromesse tramite ingegneria sociale |

| Harmony Horizon | Giugno 2022 | 100 milioni di dollari | 2 delle 5 chiavi multisig rubate |

| Nomade | Agosto 2022 | 190 milioni di dollari | Un bug dell'aggiornamento faceva sì che ogni transazione risultasse valida per il contratto. |

Qual è il filo conduttore? Set di chiavi ridotti. Ronin necessitava di 5 chiavi. Harmony ne necessitava di 2. Non è un mistero crittografico. È una pessima scelta di sicurezza che è stata sfruttata da persone molto brave nell'ingegneria sociale. L'attacco a Nomad è stato persino più stupido: un aggiornamento del codice ha letteralmente disattivato la fase di verifica.

Dopo il duro colpo subito nel 2022, la sicurezza dei bridge è diventata molto più rigorosa. Stake dei validatori con scadenza fissa, aggiornamenti a tempo limitato, ricompense per la segnalazione di bug che pagano effettivamente in denaro reale, molteplici audit indipendenti, prova delle riserve. Il CCIP di Chainlink ha aggiunto una rete dedicata alla gestione del rischio in grado di bloccare i trasferimenti in caso di anomalie. Le cose sono migliorate. Non sono perfette. I bridge concentrano il valore negli smart contract e questo attirerà sempre chi vuole appropriarsene.

Grandi ponti nel 2025: chi gestirà l'infrastruttura?

Il mercato si è consolidato. Una manciata di protocolli gestisce la maggior parte del volume e tutti gli altri si contendono le briciole.

Portal (precedentemente Wormhole) è il più grande. Circa 3,5 miliardi di dollari di TVL, oltre 60 blockchain connesse, commissioni intorno a 0,0001 dollari per trasferimento. Dopo l'attacco hacker del 2022, hanno ricostruito tutto da zero con ulteriori livelli di sicurezza e da allora non hanno subito incidenti di rilievo. Se ciò sia dovuto a una maggiore sicurezza o al fatto che non siano stati nuovamente presi di mira, nessuno lo sa con certezza.

Stargate si basa sul livello di messaggistica di LayerZero. Valore totale delle transazioni (TVL) di 370 milioni di dollari. Il principale punto di forza: si ottengono asset nativi anziché token incapsulati. Il loro modello di pool di liquidità unificato significa che un bridge USDC da Ethereum ad Arbitrum fornisce USDC reali, non una semplice ricevuta incapsulata.

Axelar (TVL di 320 milioni di dollari) ha costruito il suo intero prodotto attorno allo scambio di messaggi. Non si tratta solo di trasferire token, ma di consentire agli smart contract su diverse blockchain di comunicare tra loro. Oltre 75 validatori proof-of-stake. Gli sviluppatori che creano app multi-chain tendono ad apprezzarlo.

Across (98 milioni di dollari di capitalizzazione di mercato) è la nuova arrivata basata sulle intenzioni. Dici "Voglio 1.000 USDC su Arbitrum" e una rete di relayer si attiva per evadere il tuo ordine. Tempo medio di esecuzione: 2 secondi. Hanno collaborato con Uniswap alla stesura dello standard ERC-7683, che sta diventando uno standard per l'espressione delle intenzioni tra diverse blockchain. Attualmente è supportato da oltre 50 protocolli.

Chainlink CCIP si colloca in una categoria a sé stante. Non è un bridge da utilizzare per trasferire i propri token personali, bensì uno standard infrastrutturale per protocolli che necessitano di messaggistica cross-chain integrata nella loro architettura. La rete di gestione del rischio (Risk Management Network) sovrapposta è ciò che lo differenzia dagli altri approcci.

Casi d'uso dei bridge cross-chain oltre i trasferimenti di token

In origine i ponti fungevano da semplici traghetti. Ora svolgono molte più funzioni.

La DeFi cross-chain è l'esempio più ovvio. Si detengono ETH sulla mainnet, si effettua un bridge verso Arbitrum per ottenere commissioni di transazione più basse, si utilizza un protocollo di prestito su Arbitrum e si trasferiscono i rendimenti sulla mainnet. Le strategie multi-chain erano impossibili tre anni fa. Ora sono la norma.

Anche gli NFT possono passare da una blockchain all'altra. Portal sposta gli NFT tra le reti. Il livello di messaggistica generale può trasportare qualsiasi tipo di dato, non solo i saldi. Questo apre la strada a mercati NFT e inventari di gioco cross-chain.

Le DAO che operano su più blockchain utilizzano dei bridge per la governance. Un voto su Ethereum attiva l'esecuzione su Polygon. Le operazioni di tesoreria vengono sincronizzate tra le diverse blockchain. Al momento si tratta di una nicchia, ma è in crescita man mano che sempre più DAO adottano il modello multi-chain.

Le stablecoin potrebbero rivelarsi il caso d'uso di bridge con il volume di transazioni più elevato nel lungo termine. Circle ha creato CCTP specificamente per USDC cross-chain. Un'azienda che riceve pagamenti in USDC su Solana può effettuare i pagamenti su Ethereum senza dover ricorrere ad asset wrapper. Un sistema pulito, nativo e verificabile. Con la crescita (e la crescita è rapida) dei pagamenti in stablecoin, questa infrastruttura diventerà fondamentale.

Rischi dei ponti cross-chain per gli utenti

Anche dopo gli aggiornamenti di sicurezza successivi al 2022, l'utilizzo di un bridge comporta rischi specifici che è bene conoscere.

I bug degli smart contract sono intrinseci a qualsiasi protocollo che si basi sul codice. I bridge sono particolarmente complessi perché interagiscono con più blockchain, ognuna con le proprie peculiarità. Un audit su una singola blockchain non copre l'intera interazione tra le blockchain.

Rischio legato agli asset wrappati. Se detieni wETH su Avalanche e il Wormhole Bridge si svuota, i tuoi wETH potrebbero non essere più garantiti. Esisteranno ancora come token, ma non ci sarà più alcun ETH bloccato su Ethereum a supporto. Ti ritroveresti a possedere una ricevuta per beni che non esistono più.

Compromissione dei validatori. Anche su bridge con oltre 75 validatori, un attacco coordinato a un numero sufficiente di essi potrebbe teoricamente mandare in tilt il protocollo. Più validatori ci sono, più difficile diventa, ma "più difficile" non significa "impossibile".

Sta emergendo un rischio normativo. Con l'aumento dei volumi movimentati dai bridge, le autorità di regolamentazione stanno prestando maggiore attenzione. I trasferimenti cross-chain possono complicare la conformità alle normative antiriciclaggio, poiché i fondi si spostano tra diverse giurisdizioni e ambienti blockchain. Il quadro CARF dell'OCSE, la cui implementazione è prevista tra il 2026 e il 2027, influenzerà probabilmente il modo in cui i protocolli bridge gestiscono la segnalazione.

Per gli utenti, il consiglio pratico è semplice: non affidatevi a bridge che non vi diano i rischi che siete disposti a correre. Utilizzate bridge con una lunga storia operativa, molteplici verifiche e programmi di bug bounty attivi. Controllate se il protocollo del bridge è già stato violato e quali misure sono state adottate in seguito. E, ove possibile, utilizzate bridge nativi o bridge L2 ufficiali (come il bridge nativo di Arbitrum) anziché soluzioni di terze parti.